penetrify.cloud/blog

Blog

Approfondimenti, guide e aggiornamenti dall'avanguardia della sicurezza autonoma.

Perché la sicurezza "una tantum" espone la tua azienda a rischi.

Smetti di affidarti a verifiche obsolete. Scopri perché la sicurezza "una tantum" lascia la tua azienda esposta e come passare a una protezione continua. Leggi di più ora.

Riduci il MTTR con il Penetration Testing automatizzato

Riduci drasticamente il MTTR con il Penetration Testing automatizzato: correggi le vulnerabilità più velocemente, dalla scoperta alla verifica della risoluzione. Trasforma oggi stesso i tempi di ripristino della tua cybersecurity e del tuo approccio DevSecOps!

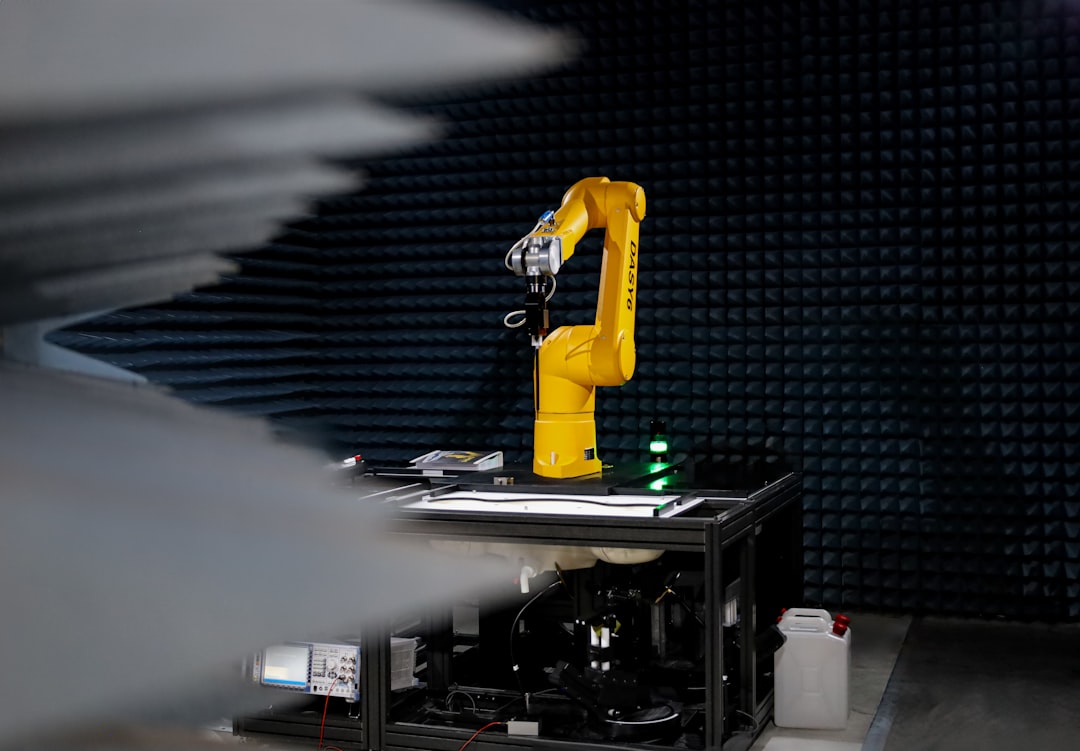

Proteggere i cluster Kubernetes con Penetration Test automatizzati

Proteggi i cluster Kubernetes con Penetration Test automatizzati. Scopri strategie efficaci per rilevare rapidamente le vulnerabilità, semplificare i test e proteggere le tue applicazioni cloud. Inizia subito!

Trasforma la gestione delle vulnerabilità con i Penetration Test automatizzati

Trasforma la gestione delle vulnerabilità con Penetration Test automatizzati. Abbandona i report annuali a favore di test continui che individuano rapidamente le minacce. Rivoluziona subito la tua sicurezza!

Ottieni immediatamente indicazioni sulla correzione da Penetration Test automatizzati

Basta con i report di Penetration Test di 60 pagine pieni di gergo incomprensibile. Ottieni indicazioni immediate per la correzione delle vulnerabilità grazie ai Penetration Test automatizzati: soluzioni chiare e attuabili per proteggere rapidamente i tuoi sistemi!

Smetti di Pagare i Ransomware: Automatizza i Tuoi Penetration Test

Smetti di pagare riscatti! Automatizza i Penetration Test per una sicurezza continua, 24 ore su 24, 7 giorni su 7, che intercetta le violazioni in anticipo. Dì basta alle brutte sorprese: scopri come rafforzare le tue difese oggi stesso.

Prevenire le violazioni nel SaaS multi-tenant con Penetration Test automatizzati

Blocca le violazioni nelle soluzioni SaaS multi-tenant con Penetration Test automatizzati. Previeni senza sforzo gli attacchi cross-tenant: proteggi la tua piattaforma come una fortezza. Scopri subito strategie comprovate!

Implementare distribuzioni CI/CD più sicure e veloci con l'automazione del Penetration Test

Accelera le implementazioni CI/CD con l'automazione del Penetration Test. Elimina i ritardi nelle revisioni di sicurezza, implementa in modo più rapido e sicuro. Sblocca subito l'agilità!

Elimina gli attriti in DevSecOps con i Penetration Test automatizzati

Elimina subito le frizioni nel tuo approccio DevSecOps con i Penetration Test automatizzati! Integra la sicurezza nel tuo flusso di lavoro in modo fluido per implementazioni più rapide e senza rischi. Ottimizza l'efficienza: leggi ora!

Svela le vulnerabilità nascoste nel cloud prima che lo facciano gli hacker

Svela le vulnerabilità nascoste nel cloud prima che lo facciano gli hacker! Scopri le insidie della responsabilità condivisa in AWS, Azure e GCP. Proteggi la tua fortezza di dati: scopri subito le strategie degli esperti.