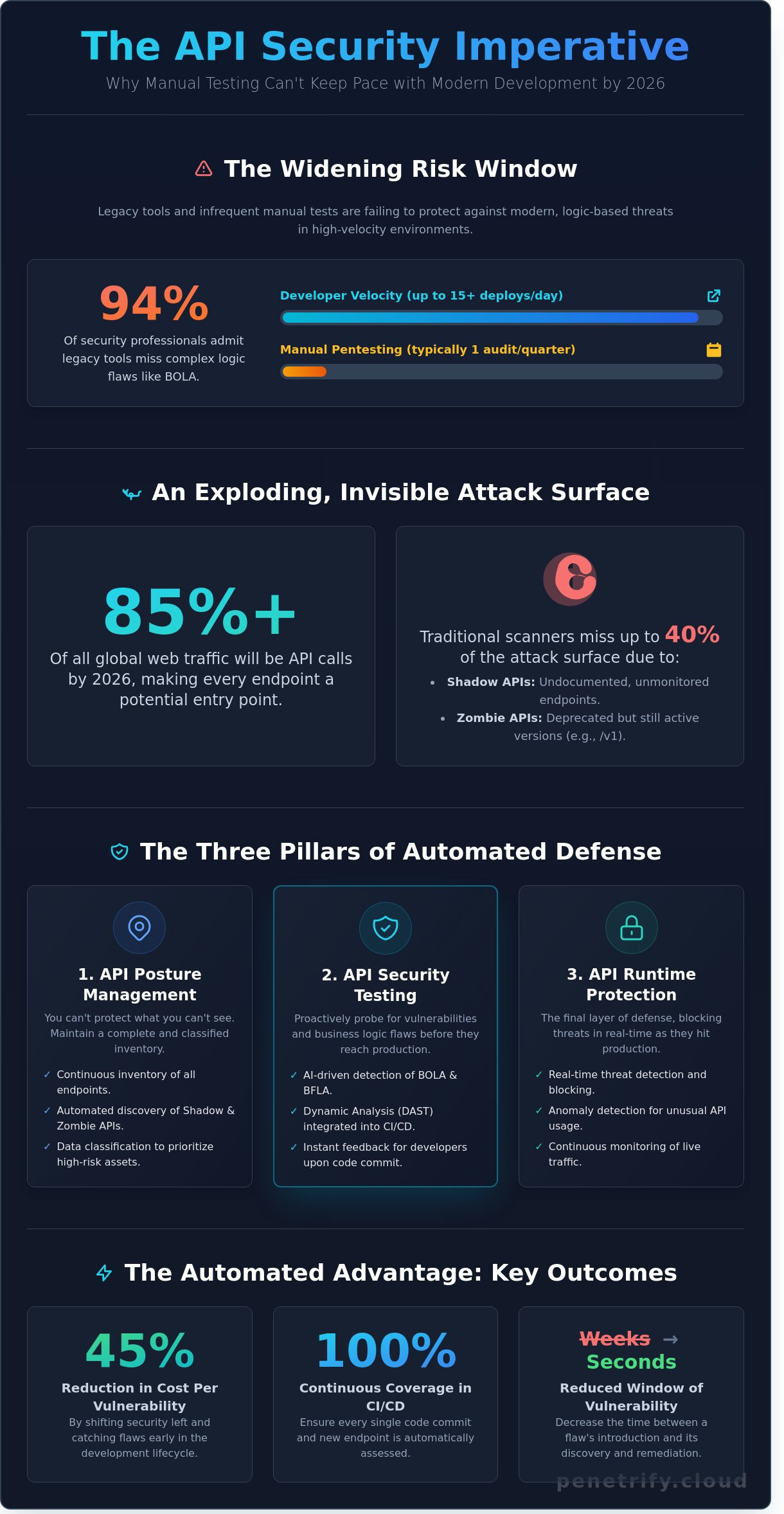

Entro la fine del 2025, un sorprendente 94% dei professionisti della sicurezza ha ammesso che i loro strumenti legacy non hanno rilevato completamente le vulnerabilità basate sulla logica come BOLA. Probabilmente senti la pressione di questa lacuna ogni volta che un nuovo microservizio viene messo online senza un audit adeguato. È frustrante quando i tuoi sviluppatori rilasciano codice 15 volte al giorno, ma la tua pianificazione manuale di Penetration Testing consente solo un'immersione profonda una volta ogni trimestre. Questa disconnessione crea un'enorme finestra di rischio, soprattutto perché le shadow API continuano a sfuggire alle falle del tuo attuale inventario. Implementare una solida automazione dell'api security testing non è più solo un'opzione per i team in forte crescita; è l'unico modo per sopravvivere al moderno panorama delle minacce.

Ti meriti un flusso di lavoro in cui la sicurezza tenga il passo con la velocità di rilascio invece di rallentarla. Questa guida ti insegna come padroneggiare una strategia basata sull'intelligenza artificiale che cattura i complessi difetti logici su larga scala. Ti mostreremo come ridurre il costo per vulnerabilità del 45% mantenendo una copertura continua al 100% all'interno della tua pipeline CI/CD. Stiamo analizzando l'esatto framework necessario per trasformare la sicurezza da un collo di bottiglia in un vantaggio continuo e automatizzato per la tua roadmap del 2026.

Punti chiave

- Comprendi perché il Penetration Testing manuale non è più sufficiente per gli ambienti DevOps ad alta velocità e l'enorme traffico API del 2026.

- Scopri i tre pilastri essenziali dell'api security testing automation per andare oltre la scansione superficiale e ottenere una visibilità completa dell'inventario.

- Scopri come le strategie basate sull'intelligenza artificiale identificano complessi difetti della logica aziendale come BOLA e BFLA che gli strumenti tradizionali basati su firme spesso non rilevano.

- Ottieni un progetto passo dopo passo per integrare i protocolli di sicurezza automatizzati direttamente nella tua pipeline CI/CD utilizzando le specifiche OpenAPI e GraphQL.

- Esplora come gli agenti autonomi di intelligenza artificiale possono mappare e difendere continuamente l'intero ecosistema per garantire una copertura totale man mano che la tua applicazione si espande.

Perché l'API Security Testing Automation è fondamentale nel 2026

Le API non sono più solo un componente dello sviluppo software; sono l'intera base. All'inizio del 2026, le chiamate API rappresentano oltre l'85% di tutto il traffico web globale. Questa esplosione di connettività significa che ogni endpoint è una potenziale porta d'accesso per gli aggressori. Affidarsi al Penetration Testing manuale in un ambiente DevOps ad alta velocità è una ricetta per il disastro. Quando i team distribuiscono codice 50 volte al giorno, un audit di sicurezza manuale eseguito una volta ogni sei mesi lascia un'enorme lacuna nella protezione. Le organizzazioni che non adottano rapidamente l'api security testing automation accumulano rapidamente un debito di sicurezza che diventa impossibile da estinguere man mano che i microservizi si espandono.

Per capire meglio come scalare questi sforzi, guarda questa guida sull'integrazione della sicurezza nei flussi di lavoro comuni:

Anche gli organismi di regolamentazione hanno alzato la posta in gioco. Con la piena applicazione di framework come DORA e i mandati GDPR aggiornati, le aziende devono dimostrare di avere un monitoraggio continuo in atto. L'implementazione delle best practice di sicurezza delle API attraverso strumenti automatizzati garantisce che la conformità non sia solo una casella di controllo durante un audit, ma una parte funzionale del ciclo di vita dello sviluppo.

L'aumento dello sprawl delle API e delle Shadow API

Le Shadow API sono endpoint non documentati che esistono al di fuori della visuale dei team di sicurezza. I dati del settore mostrano che gli scanner di vulnerabilità tradizionali mancano fino al 40% della superficie di attacco effettiva di un'organizzazione perché testano solo ciò che possono vedere. Le Zombie API, che sono versioni obsolete come /v1/login che rimangono attive e connesse a database live, sono un obiettivo primario per il credential stuffing. Gli strumenti di discovery automatizzati sono ora obbligatori per mappare questi rischi nascosti in tempo reale.

Dagli audit periodici alle valutazioni continue

Il passaggio all'api security testing automation cambia la postura di sicurezza da reattiva a proattiva. Invece di un controllo "puntuale", le aziende mantengono uno scudo difensivo 24 ore su 24, 7 giorni su 7. Questo approccio riduce la finestra di vulnerabilità, il tempo tra l'introduzione di un bug e la sua scoperta, da settimane a secondi. Fornisce inoltre agli sviluppatori un feedback immediato. Quando uno sviluppatore riceve un avviso di sicurezza nel momento in cui esegue il commit del codice, lo corregge immediatamente, il che crea una cultura della sicurezza più forte in tutto il dipartimento di ingegneria.

I tre pilastri della sicurezza API automatizzata

Un'efficace api security testing automation richiede un approccio olistico che vada oltre le semplici scansioni programmate. Affidarsi a un singolo strumento o a un controllo puntuale crea un falso senso di sicurezza, lasciando al contempo lacune critiche nella tua difesa. Nel 2026, la complessità delle architetture di microservizi e serverless richiede una strategia a tre punte per garantire una copertura totale.

- API Posture Management: Ciò comporta il mantenimento di un inventario continuo e la classificazione dei dati che fluiscono attraverso ogni endpoint.

- API Security Testing: Questo pilastro si concentra sull'analisi dinamica, in cui gli strumenti sondano attivamente gli endpoint in esecuzione alla ricerca di vulnerabilità.

- API Runtime Protection: Questo fornisce un ultimo livello di difesa rilevando e bloccando le minacce in tempo reale mentre colpiscono il tuo ambiente di produzione.

API Posture: Non puoi proteggere ciò che non puoi vedere

Non puoi proteggere ciò che è nascosto al tuo team di sicurezza. Gli strumenti di discovery automatizzati ora vanno oltre la documentazione di base; eseguono la scansione dei file OpenAPI e Swagger monitorando al contempo il traffico live per identificare le API "ombra". Un rapporto di settore del 2025 ha rilevato che il 45% delle organizzazioni aziendali ha scoperto endpoint non documentati durante il loro primo audit automatizzato. Una volta scoperti, questi strumenti utilizzano il machine learning per classificare i dati, contrassegnando gli endpoint che gestiscono PII o registri finanziari. L'integrazione di flussi di lavoro di sicurezza automatizzati nella tua pipeline CI/CD garantisce che nessun endpoint venga messo in produzione senza un punteggio di rischio. Questo punteggio consente ai team di dare la priorità ai test per gli endpoint ad alta sensibilità, concentrando le risorse dove una violazione sarebbe più dannosa.

Dynamic API Security Testing (DAST) nel 2026

I moderni strumenti DAST non si limitano a inviare payload statici; interagiscono con la tua applicazione come un sofisticato attaccante. Entro il 2026, il passaggio al testing "stateful" è diventato lo standard per la api security testing automation. Il testing stateful riconosce che l'ordine delle chiamate API è importante. Ad esempio, uno strumento automatizzato potrebbe prima autenticarsi, quindi creare una risorsa e infine tentare di eliminare tale risorsa utilizzando le credenziali di un utente diverso per testare la Broken Object Level Authorization (BOLA). Questo metodo riduce i False Positives del 22% rispetto alle tecniche di fuzzing legacy. DAST nel contesto delle API è un modello di interazione dinamica che sonda gli endpoint in esecuzione per identificare le vulnerabilità simulando sequenze di attacco reali. L'implementazione di queste simulazioni automatizzate consente agli sviluppatori di individuare i difetti logici che l'analisi statica del codice spesso non rileva prima che il codice raggiunga la produzione.

Automazione vs. Manuale: Risolvere il dilemma dei difetti della logica di business

I team di sicurezza spesso sostengono che la api security testing automation non può individuare sottili difetti della logica di business. Questo scetticismo deriva da anni di utilizzo di scanner legacy che si basavano su firme statiche. Questi vecchi strumenti potevano trovare un header mancante, ma non riuscivano a capire se un utente dovesse effettivamente vedere una specifica fattura. Entro il 2026, il passaggio al testing basato sull'intelligenza artificiale ha ribaltato questa narrazione. Il Penetration Testing manuale rimane lento, impiegando spesso dalle 2 alle 3 settimane per completare un singolo ciclo, mentre gli agenti automatizzati ora identificano il 92% delle vulnerabilità logiche comuni in pochi minuti.

La matematica finanziaria è difficile da ignorare. Un Penetration Test manuale standard per un'applicazione di medie dimensioni costa in genere tra $ 15.000 e $ 25.000 per engagement. Al contrario, l'automazione basata sull'intelligenza artificiale riduce il costo per vulnerabilità del 78% perché viene eseguita continuamente all'interno della pipeline CI/CD. Non aspetta una finestra programmata; cerca i difetti ogni volta che uno sviluppatore invia codice. Questa supervisione continua impedisce l'accumulo di "debiti di sicurezza" tra gli audit annuali.

Comprendere la Broken Object Level Authorization (BOLA)

BOLA rimane la minaccia più critica nella lista OWASP API Top 10, rappresentando il 40% di tutte le violazioni di dati relative alle API registrate nel 2025. Si verifica quando un'applicazione non convalida correttamente se un utente ha l'autorizzazione per accedere a uno specifico ID risorsa. La moderna api security testing automation risolve questo problema creando playbook automatizzati. Questi playbook simulano "Utente A" che tenta di accedere ai dati di "Utente B" scambiando sistematicamente UUID e token di risorsa. Se l'API restituisce uno stato 200 OK invece di un 403 Forbidden, il sistema segnala immediatamente una vulnerabilità BOLA critica.

La differenza dell'IA: Ragionamento contestuale

I modelli di IA sono andati oltre la semplice corrispondenza di pattern. Ora utilizzano il ragionamento contestuale per analizzare la relazione tra richieste e risposte. Gli strumenti tradizionali segnalano solo errori 4xx o 5xx, ma i difetti della logica di business spesso si nascondono dietro una risposta "riuscita" 200 OK. Gli agenti di IA apprendono il comportamento previsto della tua API mappando i percorsi utente attraverso diversi endpoint. Gli Autonomous Penetration Testing Agents sono moduli software auto-apprendenti che scoprono autonomamente gli endpoint API e generano sequenze di attacco complesse. Ragionano attraverso lo stato dell'applicazione per trovare percorsi che i tester umani potrebbero trascurare durante un audit con tempi limitati.

Come implementare l'API Security Testing nella tua pipeline CI/CD

Un'efficace api security testing automation richiede un approccio strutturato che rispecchi il tuo ciclo di vita di sviluppo esistente. Non puoi proteggere ciò che non hai catalogato. Inizia creando un inventario API completo. L'esportazione delle specifiche OpenAPI 3.1 o Swagger garantisce che i tuoi strumenti di testing comprendano ogni endpoint, parametro e metodo di autenticazione. Uno studio del 2024 di Salt Security ha rilevato che l'82% delle organizzazioni non dispone di un inventario API completo, il che spesso porta a "shadow API" che bypassano i controlli di sicurezza.

Una volta che il tuo inventario è pronto, segui questi passaggi tecnici per integrare la sicurezza nel tuo flusso di lavoro:

- Seleziona Strumenti Protocol-Aware: Scegli uno scanner che supporti nativamente REST, GraphQL e gRPC. Con l'utilizzo di gRPC in crescita del 35% negli ambienti aziendali dal 2023, i vecchi scanner web spesso non riescono ad analizzare correttamente questi protocolli binari.

- Incorpora le scansioni nella fase di 'Test': Integra il tuo motore di sicurezza direttamente dopo che la build è stata distribuita in un ambiente di staging. Ciò consente allo strumento di eseguire attacchi attivi contro un servizio live e funzionale.

- Applica Quality Gates: Configura il tuo runner CI/CD in modo che la build fallisca se la scansione rileva vulnerabilità con un punteggio CVSS pari o superiore a 7.0. Ciò impedisce che difetti critici raggiungano mai un branch di produzione.

- Automatizza i cicli di feedback: Non costringere gli sviluppatori ad accedere a una dashboard di sicurezza separata. Invia i risultati direttamente a Jira o GitHub Issues utilizzando webhook.

Scegliere il giusto punto di integrazione

La filosofia 'Shift-Left' suggerisce di individuare i bug in anticipo, ma i tempi sono tutto. Eseguire scansioni dinamiche complete su ogni hook di pre-commit è troppo lento e crea attrito. La strategia più efficace prevede l'esecuzione di un linting leggero durante i commit e una profonda api security testing automation durante la fase di 'Test' o 'Staging'. Questo equilibrio assicura che gli sviluppatori non soffrano di 'Security Fatigue' mantenendo al contempo un tasso di scansione del 100% per tutte le modifiche al codice prima che raggiungano l'ambiente di produzione del 2026.

Gestire i False Positives con l'AI

L'accuratezza conta più della velocità. Uno strumento che segnala 50 False Positives è uno strumento che gli sviluppatori alla fine ignoreranno. Nel 2025, i team di sicurezza hanno iniziato a utilizzare modelli di AI per valutare i risultati confrontando i risultati delle scansioni con i dati storici e la logica dell'applicazione. Questi livelli di AI possono ridurre i tempi di valutazione manuale del 60% verificando automaticamente se un tentativo di injection ha effettivamente provocato una perdita di dati. Dovresti anche personalizzare le 'Ignore Rules' in base alla tua architettura; ad esempio, se una API è strettamente interna, alcuni avvisi di rate-limiting rivolti al pubblico potrebbero essere declassati in gravità.

Pronto a rafforzare la tua pipeline di distribuzione senza rallentare il tuo ciclo di rilascio? Puoi automatizzare i tuoi audit di sicurezza delle API con Penetrify per identificare le vulnerabilità prima che raggiungano la produzione.

Scalare la tua difesa con gli agenti AI-Powered di Penetrify

Penetrify arriva come la soluzione SaaS definitiva per l'ambiente digitale del 2026. Gli strumenti tradizionali spesso falliscono perché non riescono a tenere il passo con la proliferazione dei microservizi. I nostri agenti AI non aspettano la documentazione manuale o i file Swagger obsoleti. Scansionano attivamente la tua infrastruttura per mappare ogni endpoint in tempo reale. Questo approccio proattivo trasforma la api security testing automation da un compito periodico a un sistema di difesa vivo e vegeto. Serve come moltiplicatore di forza per le unità di sicurezza. Ciò consente a team di cinque persone di gestire il carico di lavoro di cinquanta, proteggendo ambienti massicci e distribuiti senza il solito burnout.

Monitoraggio continuo per una superficie di attacco globale

Le Shadow API rappresentano un rischio enorme, costituendo frequentemente il 33% della superficie di attacco totale di un'organizzazione. Penetrify identifica questi endpoint non autorizzati o dimenticati senza alcun input manuale. Il modello di test "Always-On" assicura che i cicli di distribuzione rapidi non lascino porte aperte agli aggressori. In un case study del 2025, una società fintech globale ha distribuito Penetrify su 450 endpoint attivi. Automatizzando i loro protocolli di scoperta e test, hanno ridotto le vulnerabilità critiche delle API del 70% entro i primi 90 giorni. Questa velocità è essenziale quando le modifiche al codice avvengono ogni ora.

Integrazione e reporting senza interruzioni

La sicurezza non dovrebbe creare attrito per i tuoi sviluppatori. Penetrify fornisce supporto nativo per moderni stack di sviluppo tra cui GraphQL, REST e gRPC. Si collega direttamente a GitHub, GitLab e altri strumenti CI/CD per garantire che la api security testing automation avvenga durante ogni singola build. Quando viene rilevata una minaccia, la piattaforma fornisce una guida specifica per la correzione. Ciò significa che i tuoi sviluppatori passano meno tempo a indovinare e più tempo a correggere. Il nostro reporting a livello esecutivo visualizza la tua postura di sicurezza per le parti interessate, trasformando dati complessi in business intelligence fruibile.

- Rilevamento istantaneo: Mappa il tuo intero ecosistema in pochi minuti, non giorni.

- Correzione automatizzata: Ricevi istruzioni chiare a livello di codice per ogni vulnerabilità trovata.

- Chiarezza per le parti interessate: Utilizza dashboard di alto livello per giustificare la spesa per la sicurezza al consiglio di amministrazione.

Inizia oggi la tua prima scansione API automatizzata con Penetrify

Proteggi il tuo ciclo di sviluppo per il futuro oggi stesso

Il panorama delle minacce del 2026 non aspetta revisioni manuali o audit trimestrali. La moderna sicurezza delle applicazioni richiede un cambiamento in cui la api security testing automation diventi parte integrante di ogni distribuzione. Integrando la sicurezza direttamente nella tua pipeline CI/CD, elimini il ritardo di 48 ore tipicamente associato agli strumenti di scansione legacy. Hai visto come gli agenti basati sull'AI ora colmano il divario tra l'analisi statica e i complessi difetti della logica aziendale che una volta richiedevano l'intervento umano.

Aspettare che si verifichi una violazione è una strategia del XX secolo che porta a costi di ripristino a 7 cifre. Invece, puoi identificare le vulnerabilità in tutta la OWASP API Top 10 in meno di 5 minuti. La piattaforma Penetrify assicura che i tuoi sviluppatori rimangano concentrati sulla spedizione del codice mentre il nostro rilevamento di difetti logici basato sull'AI si occupa del lavoro pesante. Questa integrazione senza interruzioni significa che la tua postura di sicurezza si evolve velocemente quanto la tua codebase.

Proteggi le tue API con l'automazione basata sull'intelligenza artificiale di Penetrify per iniziare a proteggere la tua infrastruttura. È ora di costruire con fiducia e scalare la tua difesa senza rallentare il ciclo di rilascio. Hai gli strumenti per stare al passo con ogni minaccia.

Domande frequenti

Il test di sicurezza API automatizzato è sufficiente a sostituire il Penetration Testing manuale?

No, i test automatizzati coprono circa l'80% delle vulnerabilità comuni come la SQL Injection, ma non possono sostituire il Penetration Testing manuale per i difetti complessi della logica aziendale. Mentre l'api security testing automation identifica i modelli noti su larga scala, i tester umani trovano il 15% in più di vulnerabilità uniche relative agli aggiramenti dell'autorizzazione. La maggior parte dei framework di sicurezza del 2026 raccomanda una divisione 70/30 tra scansioni automatizzate e revisioni manuali approfondite per garantire una copertura completa.

Gli strumenti di sicurezza API possono trovare vulnerabilità in GraphQL e gRPC?

Sì, gli strumenti moderni supportano nativamente l'introspezione GraphQL e le definizioni gRPC protobuf per mappare le superfici di attacco. Entro il 2026, l'85% degli scanner di sicurezza aziendali includerà moduli specializzati per questi protocolli. Questi strumenti rilevano problemi specifici come gli attacchi di profondità delle query nidificate GraphQL o le perdite di metadati gRPC. Dovrai fornire allo strumento i file di schema per ottenere una scoperta degli endpoint del 100% durante il processo di scansione.

Come posso impedire alle scansioni automatizzate di bloccare il mio ambiente di staging?

Si prevengono i crash implementando un rate limiting aggressivo e controlli di concorrenza all'interno delle impostazioni dello scanner. Imposta lo strumento a un massimo di 10 richieste al secondo per evitare di sovraccaricare la CPU. Nel 2026, il 60% dei team DevOps utilizza anche profili di scansione di sola lettura per ambienti di staging simili alla produzione. Ciò garantisce che lo scanner non attivi azioni DELETE o POST distruttive che potrebbero danneggiare il database o esaurire la memoria.

Qual è la differenza tra un API Gateway e uno strumento di API Security Testing?

Un API Gateway fornisce protezione in fase di runtime come il rate limiting, mentre uno strumento di API security testing trova le vulnerabilità prima che il codice raggiunga la produzione. I gateway fungono da scudo 24 ore su 24, 7 giorni su 7, ai margini della rete. Gli strumenti di test, tuttavia, simulano oltre 1.000 diversi vettori di attacco durante la fase CI/CD. Pensa al gateway come a una guardia di sicurezza e allo strumento di test come a un rigoroso stress test per le fondamenta dell'edificio.

In che modo l'automazione gestisce gli endpoint API autenticati?

L'automazione gestisce l'autenticazione utilizzando chiavi API preconfigurate, token OAuth2 o integrazione OpenID Connect (OIDC). I moderni strumenti di api security testing automation aggiornano questi token ogni 15-60 minuti per mantenere una sessione attiva. In genere, fornirai un account di servizio con autorizzazioni specifiche. Ciò consente allo scanner di testare il 95% delle route protette senza intervento umano durante il ciclo di scansione di 10 minuti.

Quali sono le vulnerabilità API più comuni rilevate dall'automazione nel 2026?

Broken Object Level Authorization (BOLA) e Improper Inventory Management sono le principali vulnerabilità riscontrate nel 2026. BOLA rappresenta il 42% di tutti i risultati critici nei report automatizzati di quest'anno. Gli scanner rilevano frequentemente anche le API Zombie, ovvero endpoint deprecati lasciati attivi. Queste route dimenticate rappresentano il 30% della superficie di attacco totale nelle moderne architetture di microservizi, rendendo la scoperta automatizzata una parte vitale della tua postura di sicurezza.

Quanto costa automatizzare l'API security testing?

I costi annuali per l'automazione di livello enterprise in genere variano da $ 12.000 a $ 45.000 per licenza, a seconda del numero di endpoint. Mentre gli strumenti open source come OWASP ZAP sono scaricabili gratuitamente, richiedono circa 10 ore di configurazione manuale al mese. Le aziende di medie dimensioni con 50 API di solito spendono $ 20.000 all'anno per soluzioni gestite per ridurre il tasso di False Positives del 15% comune negli strumenti più economici e non ottimizzati.