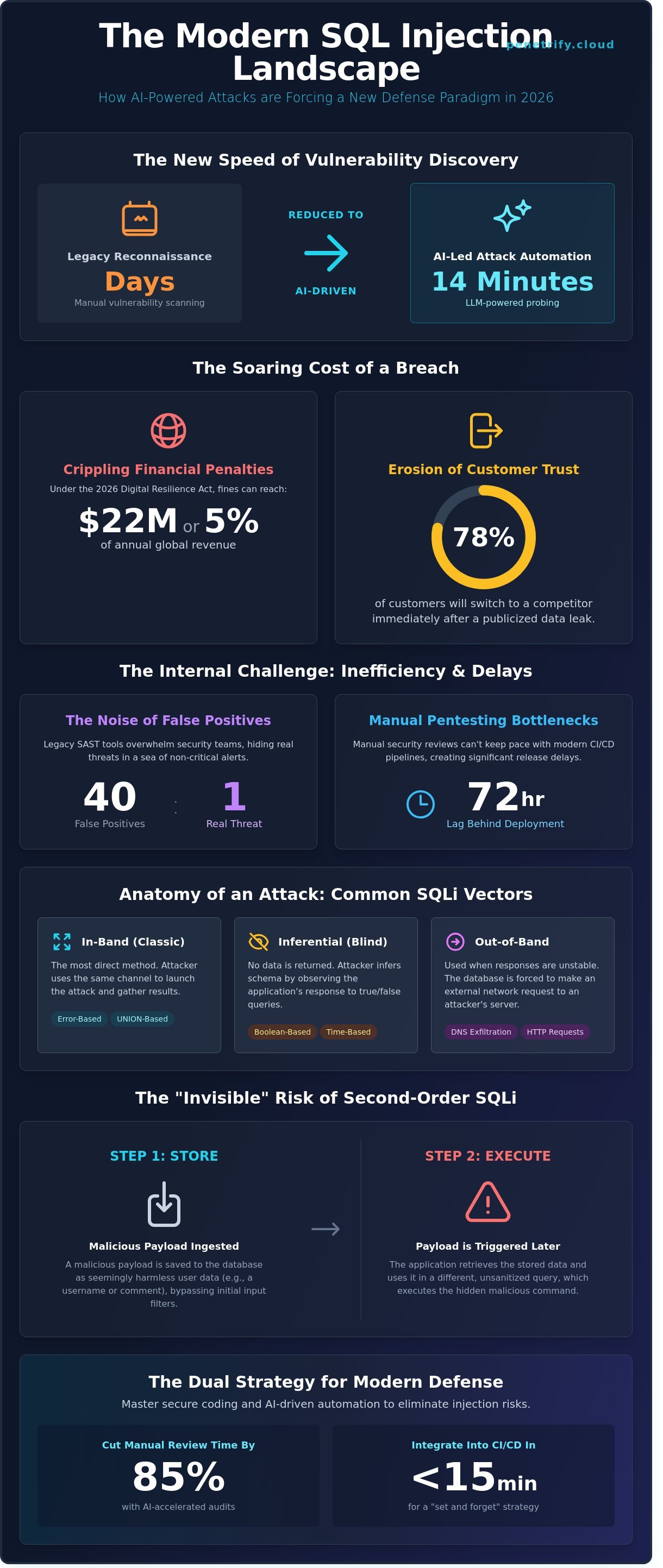

E se la tua suite di sicurezza fosse così precisa da non richiedere una singola approvazione manuale per garantire la sicurezza del tuo ciclo di rilascio del 2026? Probabilmente hai provato la frustrazione quando il Penetration Testing manuale è in ritardo rispetto alla tua pianificazione di implementazione di 72 ore, o quando il tuo attuale strumento SAST segnala 40 False Positives per ogni minaccia reale. È una lotta comune perché le codebase legacy spesso resistono alle semplici query parametrizzate necessarie per un'efficace sql injection prevention and testing negli ambienti moderni.

Questa guida ti aiuta a padroneggiare la duplice strategia di codifica sicura e automazione guidata dall'intelligenza artificiale che riduce i tempi di revisione manuale dell'85%. Imparerai come implementare una strategia di prevenzione "imposta e dimentica" che si integra nella tua pipeline CI/CD in meno di 15 minuti. Stiamo andando oltre la sanificazione di base verso un framework che garantisce che nessuna vulnerabilità SQLi raggiunga il tuo ambiente di produzione quest'anno. Esamineremo i passaggi esatti per eliminare i rischi di injection nelle moderne applicazioni web mantenendo la tua velocità di sviluppo.

Punti Chiave

- Scopri perché le query parametrizzate e le stored procedure sicure rimangono il gold standard non negoziabile per neutralizzare le moderne minacce SQLi negli ambienti cloud-native.

- Scopri come implementare una strategia robusta per la sql injection prevention and testing che bilanci l'esperienza manuale con la velocità della scansione automatizzata.

- Padroneggia l'approccio "shift left" integrando i controlli di sicurezza automatizzati direttamente nella tua pipeline DevSecOps per individuare le vulnerabilità durante la fase di sviluppo.

- Esplora come sfruttare le piattaforme guidate dall'intelligenza artificiale può accelerare i tuoi audit di sicurezza, fornendo risultati completi di Penetration Test in pochi minuti anziché settimane.

Comprendere lo scenario SQL Injection nel 2026

La moderna SQL injection rimane una minaccia critica per le architetture cloud-native nel 2026. Mentre i database sono passati ad ambienti serverless e distribuiti, la vulnerabilità sottostante persiste. Gli aggressori sfruttano i difetti nel modo in cui le applicazioni costruiscono le query, consentendo loro di manipolare i database backend tramite input non sanificati. È la ragione principale per cui la sql injection prevention and testing rimane una priorità assoluta per i team di sicurezza in tutto il mondo.

Per comprendere meglio le meccaniche di questa minaccia, guarda questo utile video:

L'injection rimane un rischio critico di primo livello, costantemente evidenziato da esperti e framework di sicurezza. Nel 2026, la minaccia è più sofisticata che mai. Gli autori delle minacce ora utilizzano i Large Language Models (LLM) per automatizzare la scoperta dei punti di injection. Uno studio del 2025 della Cyber Defense Agency ha rilevato che la ricognizione guidata dall'intelligenza artificiale ha ridotto il tempo necessario per trovare una vulnerabilità da diversi giorni a soli 14 minuti. Questi script automatizzati sondano ogni campo di input, intestazione e cookie per una potenziale apertura con precisione implacabile.

Le conseguenze finanziarie hanno raggiunto nuove vette. In base all'aggiornata Digital Resilience Act del 2026, le aziende devono affrontare multe che raggiungono i 22 milioni di dollari o il 5% del fatturato globale annuo per non aver protetto le informazioni PII da difetti prevenibili. Una violazione non si limita a far trapelare dati; distrugge il valore del marchio. La telemetria recente del 2025 mostra che il 78% dei clienti passerà immediatamente a un concorrente dopo una fuga di dati pubblicizzata. L'esfiltrazione di record sensibili avviene in millisecondi una volta che un aggressore ottiene l'accesso al core del database.

Varianti comuni di SQLi che devi conoscere

- In-band SQLi (Classic): Questi sono metodi diretti. Gli attacchi basati su errori utilizzano messaggi di errore dettagliati del database per mappare lo schema. Le tecniche basate su Union utilizzano l'operatore

UNIONper combinare i risultati di query dannose con quelli legittimi, visualizzando i dati rubati direttamente all'aggressore. - Inferential SQLi (Blind): Questi attacchi non restituiscono dati direttamente. La blind SQLi basata su booleani si basa sull'osservazione se una pagina si carica correttamente in base a una condizione vero/falso. Gli attacchi blind basati sul tempo utilizzano comandi come

pg_sleep()per forzare il database ad attendere, confermando una vulnerabilità attraverso la tempistica della risposta. - Out-of-band SQLi: Questo metodo viene utilizzato quando un aggressore non può vedere una risposta diretta. Si basa sulla capacità del database di effettuare richieste di rete esterne, come DNS o HTTP, per inviare i dati rubati direttamente a un server controllato dall'aggressore.

Il rischio "invisibile" della SQLi di secondo ordine

Gli attacchi di secondo ordine sono particolarmente pericolosi perché aggirano i filtri di sicurezza iniziali. Il payload dannoso viene prima memorizzato nel database, apparendo come dati utente innocui come un nome utente o una biografia del profilo. La vulnerabilità si attiva solo quando l'applicazione recupera successivamente tali dati e li utilizza in una query diversa e non sanificata. I filtri di input standard spesso non rilevano queste minacce perché i dati non vengono eseguiti immediatamente. È un promemoria del fatto che non ci si può fidare dei dati solo perché sono già nel sistema. Un'efficace prevenzione e testing di SQL Injection richiede una strategia che convalidi i dati in ogni punto di utilizzo, non solo nel punto di ingresso. È necessario trattare ogni record interno come potenzialmente ostile.

The Gold Standard of SQL Injection Prevention

Proteggere un database dalle minacce moderne richiede un passaggio dalla correzione reattiva all'architettura proattiva. Mentre molti sviluppatori si affidano a filtri di base, il rapporto OWASP Top 10 del 2021 ha indicato che il 94% delle applicazioni testate ha mostrato una qualche forma di rischio di injection. Un'efficace sql injection prevention and testing inizia con una regola fondamentale: non fidarsi mai dei dati forniti dall'utente. È necessario trattare ogni input come un potenziale payload, indipendentemente dal fatto che provenga da una barra di ricerca, da un cookie o da una chiamata API interna.

La difesa più efficace è l'uso di query parametrizzate. Un'istruzione preparata è un comando SQL precompilato che tratta l'input dell'utente solo come dati. Separando la logica della query dai dati, il motore del database non esegue mai l'input come codice. Questo approccio elimina la possibilità che un utente malintenzionato "esca" da una stringa di dati per eseguire comandi non autorizzati. Gli sviluppatori spesso cercano di utilizzare l'escaping come difesa primaria, ma questo è un "ultima spiaggia" pericoloso che spesso fallisce contro codifiche di caratteri complesse o attacchi multi-byte. Affidarsi all'escaping è come mettere un cerotto su una crepa strutturale; non affronta la vulnerabilità sottostante della combinazione di logica con i dati.

La convalida funge da seconda linea di difesa. Si dovrebbe sempre preferire la convalida dell'input tramite allow-list rispetto alle block-list. Le block-list tentano di filtrare i caratteri "cattivi" come virgolette singole o punti e virgola, ma gli aggressori trovano costantemente nuovi modi per aggirare questi filtri utilizzando la codifica esadecimale o i byte nulli. Invece, definire esattamente ciò che è consentito. Se un campo prevede un codice postale statunitense, consentire solo cinque cifre. Se si tratta di un nome utente, limitarlo a caratteri alfanumerici. Questo approccio rigoroso garantisce che anche se un payload raggiunge l'applicazione, venga scartato prima che tocchi il livello del database. Le stored procedure possono anche fornire sicurezza, ma solo se implementate correttamente. Se una stored procedure crea internamente stringhe SQL dinamiche utilizzando la concatenazione, rimane vulnerabile quanto una query standard.

Implementing Parameterized Queries

I linguaggi moderni rendono le istruzioni preparate semplici. In Python, utilizzando la libreria psycopg2, una query sicura si presenta così: cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Si noti che i dati vengono passati come una tupla separata. In Node.js, la libreria mysql2 utilizza uno schema simile: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Gli sviluppatori Java dovrebbero utilizzare PreparedStatement per garantire che il driver gestisca la separazione dei dati. Mentre gli Object-Relational Mapper (ORM) come Hibernate o Sequelize spesso gestiscono questo automaticamente, possono comunque essere vulnerabili se si utilizzano funzionalità di "raw query" o concatenazione di stringhe all'interno dei metodi ORM. Verificare sempre che l'ORM stia generando SQL parametrizzato sotto il cofano.

Enforcing the Principle of Least Privilege

L'hardening del database consiste nel limitare il "raggio d'esplosione" di una potenziale violazione. Se un utente malintenzionato aggira con successo le difese a livello di codice, il loro impatto dovrebbe essere limitato dalle stesse autorizzazioni del database. Non si dovrebbe mai eseguire l'applicazione web come "db_owner" o "root". Invece, creare account di servizio specifici per diverse attività. Ad esempio, un modulo di reporting deve utilizzare un account di sola lettura che non possa DROP tabelle o UPDATE record. Un sondaggio del 2022 tra i professionisti della sicurezza ha rilevato che oltre il 60% delle violazioni riuscite ha coinvolto account con privilegi eccessivi che hanno permesso agli aggressori di muoversi lateralmente attraverso il sistema. Per prevenire efficacemente le conseguenze di SQL Injection, è necessario assicurarsi che ogni componente dell'applicazione abbia solo le autorizzazioni minime necessarie per funzionare. Se non si è sicuri che la configurazione corrente sia sicura, i servizi professionali di security assessment services possono aiutare a identificare queste lacune di autorizzazione nascoste prima che vengano sfruttate.

Advanced SQL Injection Testing and Detection Strategies

I moderni team di sicurezza spesso faticano a bilanciare velocità e accuratezza. Non ci si può affidare a un singolo strumento per proteggere una codebase che cambia ogni ora. Un'efficace sql injection prevention and testing richiede un mix di efficienza automatizzata e intuizione umana. Mentre gli strumenti automatizzati forniscono velocità, la UC Berkeley's Guide to SQL Injection sottolinea che la comprensione dei rischi principali come le query parametrizzate rimane la migliore difesa per gli sviluppatori. Gli strumenti di Static Application Security Testing (SAST) analizzano il codice senza eseguirlo, ma si scontrano con un muro in ambienti complessi. Non possono vedere come i dati fluiscono attraverso le API di terze parti o i microservizi crittografati. Ciò porta ad alti tassi di False Positives che frustrano gli ingegneri.

Il Dynamic Application Security Testing (DAST) risolve questo problema attaccando l'applicazione mentre è in esecuzione. Imita il comportamento di un hacker reale inviando payload dannosi agli endpoint attivi. Secondo i benchmark di settore del 2023, il DAST identifica il 30% in più di vulnerabilità sfruttabili rispetto al SAST perché interagisce con l'effettivo livello del database. I team di successo utilizzano il SAST per un feedback precoce degli sviluppatori e il DAST per la convalida pre-produzione. Questo approccio a livelli garantisce che i difetti logici non raggiungano i tuoi clienti reali.

Tecniche di Testing Manuale per i Professionisti della Sicurezza

Gli esperti di sicurezza iniziano con le basi per sondare le debolezze. L'inserimento di un singolo apice (') o l'utilizzo della sintassi dei commenti (--) aiuta a rivelare errori del database che non dovrebbero essere visibili agli utenti. Non si testano solo i campi del modulo. Il fuzzing avanzato prevede di puntare agli header HTTP, ai cookie di sessione e ai payload delle API JSON. Molti sviluppatori dimenticano di sanificare questi punti di ingresso nascosti. Per l'iniezione "Blind", dove l'applicazione non restituisce dati diretti, i professionisti utilizzano payload a tempo. Se si inietta un comando come pg_sleep(10) e la risposta del server ritarda esattamente di 10 secondi, si è confermata una vulnerabilità. Il testing manuale è l'unico modo per trovare questi difetti profondi e dipendenti dal contesto nel tuo flusso di lavoro di sql injection prevention and testing.

- Error-Based Probing: Attivazione di messaggi di database dettagliati per mappare la struttura del backend.

- Boolean Inference: Porre al database domande "Vero/Falso" tramite parametri URL per estrarre i dati bit per bit.

- Out-of-Band (OOB) Testing: Forzare il server a effettuare una richiesta esterna a un listener DNS o HTTP controllato.

L'Ascesa degli Agenti di Sicurezza AI

Entro il 2026, il testing basato sull'intelligenza artificiale sarà lo standard per raggiungere una copertura di sicurezza del 100%. Gli scanner tradizionali utilizzano rigidi pattern regex che perdono sottili variazioni nella sintassi moderna. Gli agenti AI utilizzano modelli linguistici di grandi dimensioni per comprendere la logica specifica del flusso della tua applicazione. Scansionano le app 5 volte più efficacemente degli strumenti legacy prevedendo dove gli sviluppatori probabilmente hanno perso un controllo. Questi agenti riducono i False Positives del 45% perché verificano autonomamente i difetti prima di segnalarli al team.

Il passaggio al monitoraggio continuo rende obsoleti i Penetration Test una tantum. Con l'85% dei team di sviluppo software che ora distribuiscono codice quotidianamente, un controllo di sicurezza eseguito il mese scorso è inutile. Gli agenti AI forniscono una supervisione persistente scansionando ogni commit in tempo reale. Non si limitano a trovare falle; imparano dai tuoi specifici pattern di codifica per prevedere dove potrebbe apparire la prossima vulnerabilità. Questa posizione proattiva è l'unico modo per stare al passo con le botnet automatizzate che scansionano Internet alla ricerca di nuovi exploit entro pochi minuti da un rilascio.

Integrazione del SQLi Testing nella tua Pipeline DevSecOps

La sicurezza non dovrebbe essere un ostacolo finale. Inizia dalla tastiera. Spostarsi a sinistra significa intercettare le vulnerabilità durante la fase di commit piuttosto che aspettare un audit post-rilascio. Quando il codice raggiunge una Pull Request, deve affrontare un controllo automatizzato. Questo approccio riduce significativamente il costo della correzione dei bug. Il report IBM Cost of a Data Breach del 2023 ha rilevato che l'identificazione precoce di una violazione consente alle aziende di risparmiare in media 1,02 milioni di dollari. L'automazione della sql injection prevention and testing all'interno del tuo flusso di lavoro garantisce che nessuno sviluppatore introduca accidentalmente un gateway per gli aggressori.

Le scansioni automatizzate si attivano ogni volta che uno sviluppatore invia codice a un repository. Se il sistema identifica un pattern SQLi ad alto rischio, la build si interrompe immediatamente. Questo arresto forzato impedisce al 100% delle vulnerabilità critiche note di raggiungere i tuoi server di produzione. Non si tratta solo di bloccare il codice; si tratta di istruzione. Quando una build fallisce, lo sviluppatore riceve un report che descrive in dettaglio la riga di codice esatta e la correzione necessaria. Questo ciclo di feedback aiuta i team a scrivere codice più pulito nel tempo. Nel 2023, i team che utilizzavano strumenti di sicurezza integrati hanno visto una diminuzione del 40% delle vulnerabilità ricorrenti entro sei mesi dall'implementazione.

Stabilire criteri di "Breaking Build" richiede un equilibrio tra velocità e sicurezza. Non vuoi interrompere la produzione per False Positives a basso rischio, ma la SQL injection non è mai a basso rischio. La categorizzazione di SQLi come gravità "Blocker" garantisce che la pipeline rimanga un gatekeeper affidabile. Applicando queste regole, crei una cultura in cui la sicurezza è una responsabilità condivisa. Gli sviluppatori smettono di considerare la sicurezza come un dipartimento separato e iniziano a vederla come una parte standard del processo di garanzia della qualità. Questo cambiamento è essenziale per mantenere una rapida cadenza di rilascio senza compromettere l'integrità dei dati degli utenti.

Integrazione della Pipeline Passo dopo Passo

Inizia configurando il tuo strumento CI/CD, come GitHub Actions o GitLab CI, per chiamare la Penetrify API durante la fase di build. La pipeline invia il tuo URL di staging allo scanner, che esegue test di payload su tutti i punti di ingresso. Una volta terminata la scansione, uno script analizza i risultati JSON. Se il punteggio di rischio supera la tua soglia, il sistema apre automaticamente un ticket in Jira o GitHub Issues. Questa automazione elimina il sovraccarico manuale della segnalazione e garantisce che la sql injection prevention and testing rimanga coerente in ogni ciclo di rilascio. La verifica delle correzioni diventa un processo con un clic, risparmiando al tuo team circa 15 ore di regression testing manuale al mese.

Monitoraggio della Produzione in Tempo Reale

Anche le migliori pipeline non possono intercettare tutto. Le errate configurazioni specifiche dell'ambiente spesso compaiono solo in ambienti live in cui le autorizzazioni del database potrebbero differire dallo staging. Un Web Application Firewall (WAF) funge da "patch virtuale" vitale, bloccando il traffico dannoso mentre il tuo team lavora a una correzione permanente. Tuttavia, un WAF non sostituisce il testing attivo. Hai bisogno di un heartbeat di sicurezza 24 ore su 24, 7 giorni su 7 che scansiona le tue risorse di produzione alla ricerca di nuove minacce. Il monitoraggio continuo garantisce che una modifica delle autorizzazioni del database o un aggiornamento di terze parti non ti lasci esposto a una violazione. Questa costante vigilanza fornisce l'ultimo livello di difesa per le tue risorse web critiche.

Scaling Security with Penetrify’s AI-Powered Platform

I moderni cicli di sviluppo si muovono troppo velocemente perché gli audit di sicurezza tradizionali possano tenere il passo. Mentre il Penetration Testing manuale richiede in genere dai 14 ai 21 giorni per fornire un singolo report, la piattaforma basata sull'intelligenza artificiale di Penetrify completa valutazioni complete OWASP Top 10 in meno di 15 minuti. Questa velocità è fondamentale per un'efficace sql injection prevention and testing perché le codebase moderne cambiano quotidianamente. Aspettare settimane perché un'azienda manuale trovi una vulnerabilità significa che i tuoi dati rimangono esposti per oltre 300 ore. Penetrify automatizza il rilevamento di difetti di injection complessi simulando il comportamento di un aggressore reale, garantendo che ogni query SQL venga esaminata istantaneamente rispetto a payload dannosi.

Le aziende manuali tradizionali spesso addebitano tra $ 15.000 e $ 30.000 per un singolo incarico. Penetrify fornisce un monitoraggio continuo 24 ore su 24, 7 giorni su 7 a una frazione di tale costo. Sostituendo il lavoro manuale guidato dall'uomo con agenti AI autonomi, le organizzazioni riducono la spesa per la sicurezza del 70% aumentando al contempo la frequenza delle loro valutazioni. Non si tratta più di un controllo una volta all'anno. Si tratta di una presenza di sicurezza persistente che monitora i tuoi ambienti di produzione e staging ogni volta che invii un nuovo aggiornamento al tuo repository.

La reportistica in tempo reale cambia il modo in cui i team gestiscono la correzione. Invece di ricevere un PDF statico due settimane dopo che è stata trovata una vulnerabilità, gli sviluppatori ricevono avvisi istantanei tramite dashboard integrate. Questo ciclo di feedback immediato consente una rapida applicazione di patch prima che un difetto possa essere sfruttato da attori esterni. Penetrify fornisce dati chiari e fruibili che mostrano esattamente dove si trova la vulnerabilità, quale specifica chiamata al database è a rischio e come correggere la logica del codice sottostante.

Perché gli agenti AI sono migliori degli scanner standard

Gli scanner legacy spesso attivano migliaia di False Positives, portando a una debilitante scan fatigue in cui gli sviluppatori alla fine ignorano gli avvisi critici. Gli agenti AI di Penetrify sono sensibili al contesto. Non si limitano a cercare semplici schemi; comprendono la logica del flusso di dati della tua applicazione. Questa intelligence di alto livello consente alla piattaforma di convalidare i risultati attraverso uno sfruttamento sicuro e simulato. Grazie a questo approccio sofisticato, Penetrify identifica le vulnerabilità SQLi con un tasso di accuratezza del 99%, garantendo che il tuo team si concentri solo sulle minacce reali che richiedono attenzione immediata.

Come iniziare con la sicurezza continua

L'impostazione del tuo primo audit completo richiede meno di 5 minuti. Non è necessario essere un esperto di sicurezza per configurare la piattaforma. Puoi personalizzare facilmente l'intensità e la frequenza della scansione, scegliendo ispezioni più approfondite per i livelli di applicazione ad alto rischio che gestiscono dati sensibili dei clienti, mantenendo controlli più leggeri per gli strumenti interni. Questa flessibilità garantisce che la tua strategia di sql injection prevention and testing si adatti man mano che la tua infrastruttura cresce. Proteggi la tua applicazione oggi stesso con il Penetration Testing automatizzato di Penetrify e passa dall'applicazione reattiva di patch a una postura di difesa proattiva basata sull'intelligenza artificiale.

La sicurezza non dovrebbe essere un collo di bottiglia per l'innovazione. Sfruttando gli agenti AI, le aziende possono mantenere un rigoroso standard di sicurezza senza rallentare i propri cicli di rilascio. Penetrify colma il divario tra implementazione rapida e protezione robusta, offrendo la tranquillità che deriva dalla consapevolezza che la tua applicazione viene testata contro le minacce più recenti ogni singolo giorno. L'era dell'attesa di report manuali è finita; la sicurezza autonoma è il nuovo standard per il web moderno.

Future-Proof Your Data Security Strategy

Proteggere i tuoi dati nel 2026 richiede più della semplice convalida dell'input di base. Hai visto che la moderna sql injection prevention and testing dipende da un approccio shift-left in cui la sicurezza risiede all'interno della pipeline DevSecOps piuttosto che come ostacolo finale. Combinando query con parametri con il rilevamento basato sull'intelligenza artificiale, i team ora neutralizzano le minacce prima che raggiungano la produzione. Il testing manuale non può tenere il passo con i rapidi cicli di implementazione del 2026.

Penetrify cambia le regole del gioco per i team di ingegneria. La piattaforma rileva le vulnerabilità OWASP Top 10 in meno di 5 minuti; i suoi agenti AI riducono i False Positives del 90% rispetto agli scanner legacy. Questa precisione garantisce che i tuoi sviluppatori si concentrino sulla creazione di funzionalità invece di inseguire fantasmi. Oltre 1.200 team di sviluppo si affidano a questo monitoraggio continuo per mantenere una postura di sicurezza rafforzata ogni singolo giorno.

Inizia la tua valutazione automatizzata SQL injection con Penetrify

Prendi il controllo del tuo ciclo di vita della sicurezza oggi stesso. I tuoi dati sono la tua risorsa più preziosa; proteggili con gli strumenti più intelligenti disponibili.

Frequently Asked Questions

Qual è il modo più efficace per prevenire SQL injection?

Utilizza istruzioni preparate con query con parametri per eliminare il 99% dei rischi di SQL injection. Questo metodo separa il codice SQL dai dati forniti dall'utente, quindi il database tratta gli input come valori letterali anziché comandi eseguibili. Secondo OWASP, questa è la difesa principale. Garantisce che anche se un aggressore inserisce un comando come "OR 1=1", il sistema lo elabora come una semplice stringa anziché come una query.

Un ORM può prevenire completamente le vulnerabilità SQL injection?

Un Object-Relational Mapper (ORM) riduce il rischio ma non garantisce una protezione al 100%. Mentre strumenti come Hibernate o Entity Framework utilizzano i parametri per impostazione predefinita, gli sviluppatori spesso introducono difetti utilizzando query SQL raw per join complessi. Uno studio del 2023 di Synopsys ha rilevato che il 35% delle applicazioni che utilizzano ORM conteneva ancora difetti di injection a causa di una configurazione impropria o di override manuali. Devi comunque controllare regolarmente il tuo codice.

In che modo il testing SQLi automatizzato differisce dal Penetration Testing manuale?

Il testing automatizzato utilizza algoritmi per scansionare migliaia di endpoint in pochi minuti, mentre il testing manuale coinvolge un esperto umano alla ricerca di complesse falle logiche. L'automazione rileva errori comuni come la mancata sanitizzazione, ma i tester manuali trovano il 20% in più di sofisticate vulnerabilità "out-of-band". Per una prevenzione e un testing completi delle SQL Injection, è necessario combinare entrambi i metodi per garantire che nessun caso limite rimanga nascosto nel tuo ambiente di produzione.

La convalida dell'input è sufficiente per fermare tutti gli attacchi SQL Injection?

La convalida dell'input è una difesa secondaria che non dovrebbe essere la tua unica protezione. Filtra i caratteri dannosi ovvi come gli apici singoli, ma gli aggressori aggirano questi filtri utilizzando la codifica esadecimale o diversi set di caratteri. I dati del Verizon DBIR del 2022 mostrano che il 40% delle violazioni riuscite si è verificato nonostante i filtri di convalida di base. Dovrai combinare la convalida con query parametrizzate per costruire una postura di sicurezza veramente resiliente.

Cosa succede se un attacco SQL Injection ha successo?

Un attacco riuscito consente agli hacker di rubare dati sensibili degli utenti, modificare i record o persino ottenere il pieno controllo amministrativo del tuo server. Nel 2021, la violazione di Ubiquiti ha dimostrato come gli aggressori potrebbero utilizzare queste falle per accedere alle credenziali di milioni di utenti. Oltre alla perdita di dati, un singolo exploit può portare a un calo del 15% del prezzo delle azioni o a danni permanenti alla reputazione del tuo marchio.

Con quale frequenza devo scansionare la mia applicazione web per le vulnerabilità SQLi?

Dovresti eseguire scansioni automatizzate durante ogni deployment CI/CD o almeno una volta ogni 30 giorni. Il rapporto State of Software Security del 2023 indica che le app scansionate settimanalmente correggono i difetti 2,5 volte più velocemente di quelle scansionate annualmente. La prevenzione e il testing regolari delle SQL Injection assicurano che le nuove modifiche al codice non introducano vulnerabilità che erano state precedentemente corrette o inesistenti nelle versioni precedenti dell'app.

Penetrify esegue test per Blind SQL Injection?

Penetrify identifica le Blind SQL Injection analizzando i ritardi basati sul tempo e le modifiche alla risposta booleana nella tua applicazione. Il nostro motore invia oltre 500 payload specializzati per rilevare se un database sta perdendo informazioni attraverso segnali indiretti. Poiché il 60% delle moderne vulnerabilità SQLi sono "blind" e non restituiscono messaggi di errore diretti, questo deep-probing automatizzato è essenziale per identificare i rischi nascosti che gli scanner standard spesso non rilevano.

Qual è la differenza tra SAST e DAST nel testing delle SQLi?

SAST (Static Application Security Testing) esamina il tuo codice sorgente senza eseguirlo, mentre DAST (Dynamic Application Security Testing) attacca l'applicazione live dall'esterno. SAST rileva l'80% degli errori di codifica nelle prime fasi del ciclo di sviluppo, ma DAST è più efficace nel trovare problemi di configurazione nell'ambiente di hosting. L'utilizzo di entrambi assicura di individuare i difetti nella logica e nell'istanza di esecuzione effettiva del tuo software.