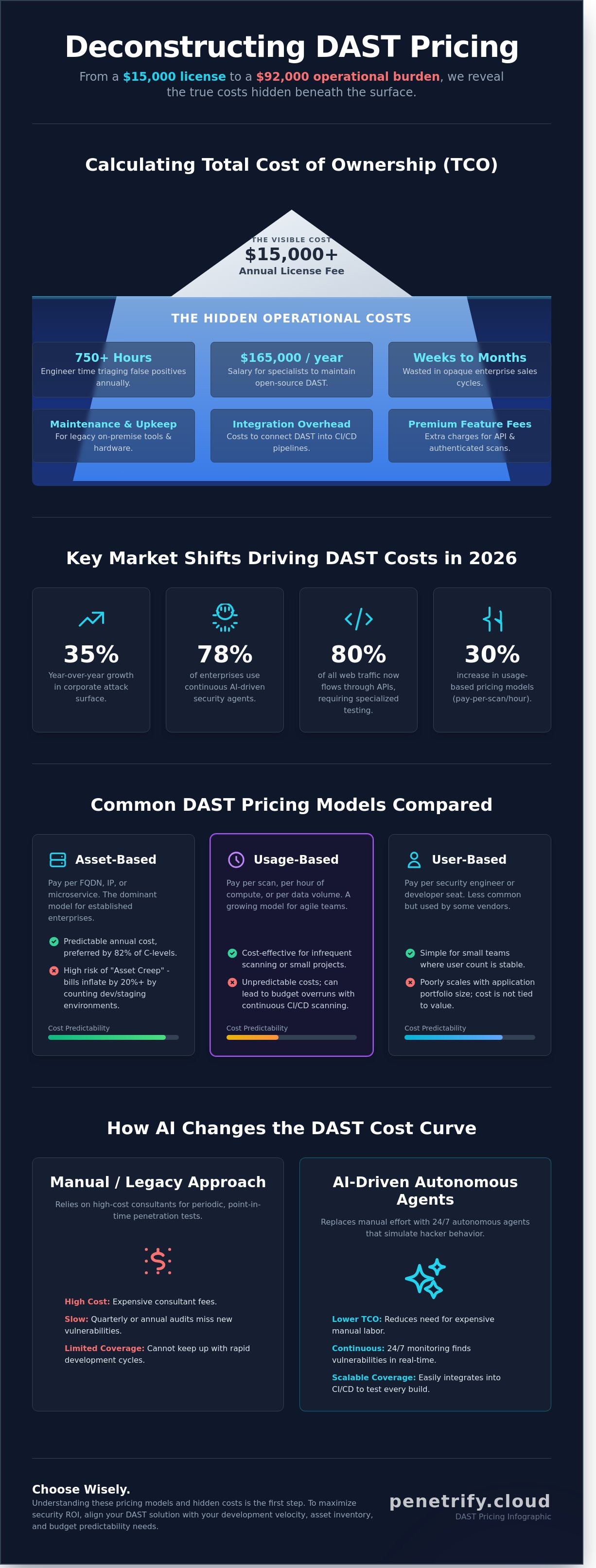

Perché una licenza DAST che parte da $15.000 spesso si gonfia fino a un onere operativo di $92.000 una volta che i tuoi ingegneri finiscono di valutare i False Positives? Probabilmente hai passato settimane a fissare i pulsanti "Richiedi un preventivo" solo per imbatterti in cicli di vendita aziendali opachi che ti fanno perdere tempo. È una frustrazione comune perché il dynamic application security testing pricing rimane uno dei segreti più custoditi nel settore della cybersecurity. Non dovresti dover indovinare se uno strumento rientra nel tuo budget del 2026 mentre la tua superficie di attacco continua a crescere del 35% di anno in anno.

Elimineremo il gergo del marketing per rivelare i costi effettivi della scansione moderna, dalle ore di lavoro nascoste ai prezzi a livelli degli asset. Questa guida fornisce un quadro concreto per calcolare il ROI della tua sicurezza ed elenca i principali fornitori con prezzi trasparenti per il prossimo anno. Otterrai i punti dati esatti necessari per giustificare la tua spesa per la sicurezza a un CFO a cui interessa solo il risultato finale. È ora di trovare una soluzione che protegga il tuo codice senza prosciugare l'intero budget annuale con costi nascosti.

Punti chiave

- Confronta i modelli basati su asset, basati su scansione e basati su utente per identificare la struttura di licenza più conveniente per la scala specifica della tua organizzazione.

- Padroneggia l'arte di calcolare il costo totale di proprietà per capire come l'esperienza umana e la gestione influiscono sul tuo dynamic application security testing pricing complessivo.

- Esplora come gli agenti autonomi guidati dall'intelligenza artificiale stanno rivoluzionando il mercato della sicurezza sostituendo la necessità di consulenti di Penetration Testing manuali ad alto costo.

- Implementa un framework passo dopo passo per inventariare le tue risorse digitali e determinare una frequenza di scansione che massimizzi la sicurezza senza superare il tuo budget.

Cos'è DAST e perché i prezzi variano così tanto?

Entro il 2026, la definizione di Dynamic Application Security Testing (DAST) si è evoluta da una semplice scansione dall'esterno verso l'interno a una sofisticata simulazione in tempo reale del comportamento degli hacker. A differenza dell'analisi statica che esamina il codice inattivo, DAST interagisce con un'applicazione in esecuzione per trovare vulnerabilità come SQL Injection o cross-site scripting. Le organizzazioni ora lo considerano uno strato obbligatorio per proteggere gli ambienti live perché identifica i problemi che appaiono solo durante l'esecuzione. Poiché questi strumenti devono ora gestire l'autenticazione complessa e i framework moderni, il costo di ingresso si è spostato in modo significativo dai modelli a tariffa fissa dei primi anni 2020.

Per capire meglio questo concetto, guarda questo utile video:

I team di sicurezza non si affidano più agli audit trimestrali. Invece, il 78% delle aziende si è spostato verso agenti di sicurezza continui guidati dall'intelligenza artificiale che monitorano le applicazioni web 24 ore su 24, 7 giorni su 7. Questo cambiamento influisce direttamente sul dynamic application security testing pricing perché i fornitori si stanno allontanando dalle tariffe fisse verso modelli che riflettono l'utilizzo costante del calcolo. Gli strumenti legacy on-premise spesso richiedono una commissione di licenza iniziale di $ 50.000 più la manutenzione annuale. Le moderne piattaforme SaaS cloud-native eliminano questi costi hardware, ma introducono abbonamenti mensili basati sul numero di URL attivi o FQDN (Fully Qualified Domain Names) sottoposti a scansione.

I principali fattori che influenzano il prezzo includono:

- Frequenza di scansione: monitoraggio continuo settimanale vs. in tempo reale.

- Conteggio degli asset: il numero totale di applicazioni web, microservizi e API.

- Profondità dell'analisi: se lo strumento esegue la scansione di base o test autenticati approfonditi.

I componenti principali del valore DAST

Il prezzo riflette la complessità tecnica della scansione. Gli strumenti di fascia alta devono eseguire JavaScript pesante, poiché il 95% delle moderne applicazioni web si basa su framework come React o Angular. Se uno scanner non è in grado di gestirli, perde vulnerabilità critiche. Un DAST efficace si integra anche nelle pipeline CI/CD, attivando automaticamente le scansioni durante ogni build. L'API security testing è ora un requisito standard, poiché l'80% del traffico web attualmente scorre attraverso le API. I fornitori spesso addebitano un premio per queste funzionalità di integrazione profonda.

Tendenze del mercato che influenzano i costi del 2026

Gli agenti di intelligenza artificiale stanno trasformando il rilevamento di vulnerabilità di base in una commodity, costringendo i fornitori premium a offrire test più approfonditi basati sulla logica per giustificare i loro costi. Osserviamo un aumento del 30% nei modelli basati sull'utilizzo, in cui le aziende pagano per scansione o per ora di calcolo. Comprendere questi cambiamenti è fondamentale quando si valuta il dynamic application security testing pricing per i budget del 2026. Mentre gli strumenti open source sembrano gratuiti, spesso comportano costi nascosti. Uno studio del 2025 ha rilevato che la manutenzione di una configurazione DAST open source costa in media 165.000 dollari all'anno in stipendi di ingegneria specializzata, rendendo il SaaS commerciale più conveniente per la maggior parte dei team.

Confronto tra i modelli di prezzo DAST più comuni

La scelta del giusto modello di dynamic application security testing pricing determina se il tuo budget per la sicurezza rimane in attivo o va fuori controllo. La maggior parte dei fornitori nel 2024 offre tre percorsi principali. Ognuno ha implicazioni specifiche per il tuo "Total Cost of Ownership". Una scelta errata può portare a un superamento del budget del 30% entro i primi sei mesi dall'implementazione.

Prezzi basati sugli asset (lo standard aziendale)

I prezzi basati sugli asset rimangono la scelta dominante per le organizzazioni consolidate. In questo modello, un "asset" è definito come un Fully Qualified Domain Name (FQDN) univoco, un indirizzo IP statico o un singolo microservizio. Se la tua azienda gestisce 50 diverse applicazioni web, paghi per 50 licenze. Ciò fornisce un costo annuale prevedibile, che l'82% dei dirigenti di livello C preferisce per la pianificazione a lungo termine.

La trappola dell'"Asset Creep" è un rischio significativo qui. Le organizzazioni spesso vedono le loro bollette gonfiarsi del 20% o più perché non riescono a distinguere tra ambienti di produzione e di sviluppo. Se il tuo fornitore conta dev.example.com e staging.example.com come asset separati da example.com, stai pagando troppo. Un test di alta qualità dovrebbe essere completo. Citando NIST on application security ci ricorda che, sebbene metodologie come SAST e DAST differiscano, l'obiettivo è una copertura coerente su tutti gli endpoint raggiungibili senza creare colli di bottiglia finanziari.

Modelli basati sull'utente e sulla scansione

Le licenze basate sull'utente stanno morendo. Nella moderna era DevOps, la sicurezza è una responsabilità condivisa. Un sondaggio di settore del 2024 ha rilevato che il 68% dei leader della sicurezza ritiene che le tariffe per utente soffochino la collaborazione. Se hai un team di 40 sviluppatori ma solo cinque possono accedere allo strumento di sicurezza a causa dei costi di licenza, hai creato un pericoloso silo. È un approccio obsoleto che non si adatta all'attuale ciclo di consegna rapido.

I prezzi basati sulla scansione sono più comuni per i team basati su progetti o le aziende stagionali. Paghi per il numero di volte in cui esegui lo strumento. Anche se questo sembra più economico sulla carta per una startup che esegue una scansione al mese, diventa un'enorme responsabilità man mano che si scala. Molti fornitori moderni ora utilizzano sistemi "basati su crediti". Potresti acquistare 5.000 crediti in anticipo; una scansione di scoperta rapida costa 10 crediti, mentre una scansione profonda e autenticata costa 100. Offre flessibilità, ma richiede un monitoraggio costante per evitare di rimanere senza "carburante" a metà sprint.

Entro il 2026, le "scansioni illimitate" saranno lo standard del settore. La sicurezza non dovrebbe essere misurata. Se uno sviluppatore ritiene di sprecare denaro aziendale eseguendo una scansione dopo una piccola modifica del codice, smetterà semplicemente di eseguire la scansione. Questo comportamento aumenta il rischio che le vulnerabilità raggiungano la produzione. Se sei stanco di calcoli complessi e costi nascosti, potresti voler explore a simplified security model che si adatta alla tua crescita.

- Staging Environments: Il fornitore addebita costi per i sottodomini non di produzione?

- API Scanning: Gli endpoint REST, GraphQL e SOAP sono inclusi nel prezzo base o venduti come componenti aggiuntivi?

- Concurrent Scans: Puoi eseguire 10 scansioni contemporaneamente o c'è un limite di "coda"?

- True-up Clauses: Cosa succede se aggiungi 5 nuove app a metà anno? C'è una penale?

- Support Tiers: L'assistenza tecnica 24 ore su 24, 7 giorni su 7 è inclusa o è un extra del 15% del valore del contratto?

Le startup di solito trovano il massimo valore nei modelli basati su crediti o sugli asset a basso volume. Al contrario, le aziende con oltre 200 applicazioni dovrebbero negoziare rigorosamente volumi di scansione illimitati e livelli di asset a tariffa fissa. Ciò impedisce la "tassa sul successo", in cui i costi di sicurezza aumentano solo perché la tua azienda sta lanciando più prodotti digitali.

Calcolo del costo totale di proprietà (TCO)

La maggior parte dei team di approvvigionamento commette l'errore di equiparare il prezzo di listino di un abbonamento software con il suo costo effettivo. In realtà, la tariffa di licenza annuale è spesso solo il 30% dell'investimento totale. Per comprendere veramente il Dynamic application security testing (DAST), devi esaminare l'onere operativo che pone sui tuoi team di sicurezza e ingegneria. Uno strumento che sembra economico sulla carta può diventare una passività a sei cifre se richiede un costante intervento manuale.

L'obiezione principale all'implementazione del DAST non è il costo del software, ma il costo della competenza umana necessaria per gestirlo. Gli analisti della sicurezza trascorrono in media 12 ore alla settimana configurando le scansioni, convalidando i risultati e inseguendo gli sviluppatori per le correzioni. Se il tuo senior security engineer guadagna uno stipendio medio di $ 160.000, stai spendendo circa $ 48.000 all'anno solo per il lavoro per mantenere lo strumento in funzione. Questo costo salariale "nascosto" è una componente vitale del dynamic application security testing pricing che molti fornitori non menzionano durante il ciclo di vendita.

Per ottenere un quadro preciso del tuo ROI, utilizza questa formula per calcolare il costo per vulnerabilità corretta:

- (Costo annuale della licenza + (Ore annuali di triage × Tariffa oraria) + (Ore annuali di correzione × Tariffa oraria)) ÷ Totale vulnerabilità corrette = Costo per vulnerabilità corretta

Se il tuo strumento identifica 100 vulnerabilità, ma 80 di queste sono a basso rischio o False Positives, il costo per correzione significativa sale alle stelle. I team ad alte prestazioni mirano a un costo per correzione inferiore a $500, ma configurazioni inefficienti possono vedere questo numero salire sopra i $2.500 per bug.

Il costo nascosto dei False Positives

I False Positives sono il singolo fattore che più incide sui budget di sicurezza. I dati del settore indicano che i team di sicurezza spendono il 25% del loro tempo a fare il triage di vulnerabilità "fantasma" che in realtà non esistono. Uno strumento con un alto rapporto rumore/segnale porta all'affaticamento da allerta, una condizione in cui il 30% dei rischi critici vengono ignorati perché gli sviluppatori non si fidano più dell'output dello scanner. Mentre gli strumenti di intelligenza artificiale ad alta precisione potrebbero richiedere una tariffa di licenza iniziale superiore del 20%, giustificano il costo riducendo il tempo di triage manuale del 60%. Stai pagando per la certezza che ogni avviso inviato a Jira sia una minaccia legittima che richiede un'azione.

Costi indiretti di integrazione e manutenzione

L'installazione di uno strumento DAST non è un evento una tantum. La configurazione di un'autenticazione complessa per scansioni approfondite, come l'autenticazione a più fattori (MFA) o OAuth2, richiede in genere 40 ore di progettazione durante la fase di installazione iniziale. La manutenzione non si ferma qui. Man mano che la tua applicazione si evolve, spenderai circa 5 ore al mese per aggiornare le configurazioni di scansione personalizzate e i plugin per garantire che lo scanner non perda la copertura. Inoltre, considera i $5.000 - $8.000 necessari per la formazione annuale degli sviluppatori. Senza questa formazione, i tuoi ingegneri faranno fatica a interpretare i report sui dynamic application security testing pricing, portando a cicli di correzione più lunghi e a un aumento degli attriti tra i reparti.

Come l'automazione dell'IA cambia la curva dei costi DAST

I modelli di sicurezza legacy si basano su costosi consulenti umani che addebitano a ore. Questo crea un enorme collo di bottiglia nel dynamic application security testing pricing perché i costi aumentano linearmente con il numero di test eseguiti. Penetrify ribalta questo copione utilizzando un approccio basato sull'intelligenza artificiale. Invece di pagare per il tempo di un consulente, stai investendo in un motore autonomo che funziona 24 ore su 24, 7 giorni su 7 senza affaticamento o straordinari.

Gli agenti autonomi gestiscono il lavoro pesante della scoperta delle vulnerabilità. Non si limitano a seguire uno script; si adattano all'architettura unica della tua applicazione. Questo cambiamento consente alle organizzazioni di allontanarsi dalla mentalità del "paga per scansione". Stai pagando per una tranquillità continua piuttosto che per un singolo report statico che diventa obsoleto nel momento in cui i tuoi sviluppatori pubblicano nuovo codice. I dati dei nostri audit dei clienti del 2024 mostrano che questo livello di automazione riduce il costo per test fino al 70% rispetto ai tradizionali metodi manuali.

L'impatto finanziario è chiaro. Quando rimuovi il collo di bottiglia umano, il costo marginale dell'esecuzione di una scansione aggiuntiva scende quasi a zero. Questa efficienza consente il "Continuous Monitoring", una strategia in cui la sicurezza non è un evento ma un processo di background costante. È un cambiamento fondamentale nel modo in cui vengono allocati i budget, spostando la sicurezza da un evento annuale ad alto rischio a una spesa operativa prevedibile e gestibile.

Sostituzione dei test manuali con agenti di intelligenza artificiale

Un singolo Penetration Test manuale costa spesso $15.000 o più. Si tratta di una spesa Capex significativa che convalida la sicurezza solo in uno specifico momento nel tempo. Gli agenti AI di Penetrify sostituiscono questo modello obsoleto con una scansione continua che identifica difetti critici come SQL injection (SQLi) e Cross-Site Scripting (XSS) senza intervento umano. Passando a un modello Opex, ottieni 365 giorni di copertura per meno del prezzo di due test manuali. È un modo più sostenibile per gestire il dynamic application security testing pricing migliorando al contempo la tua postura di rischio complessiva.

Penetrify Pricing: la trasparenza come funzionalità

Abbiamo progettato i nostri prezzi per essere semplici come il nostro software. Il nostro modello SaaS a livelli include i livelli Free, Pro ed Enterprise per garantire che ogni azienda possa accedere alla sicurezza di livello enterprise. Un elemento di differenziazione fondamentale è che non addebitiamo costi per "posti" o "utenti". Riteniamo che ogni sviluppatore e stakeholder debba avere accesso ai dati di sicurezza senza gonfiare la bolletta. Puoi consultare la nostra pagina dei prezzi per i piani attuali del 2026 per vedere esattamente come i nostri livelli si allineano alle tue specifiche esigenze infrastrutturali.

La sicurezza moderna richiede uno strumento che si adatti alla velocità del tuo codice. Se sei stanco di costi di consulenza imprevedibili e finestre di scansione limitate, è il momento di automatizzare i tuoi test di sicurezza con la piattaforma basata sull'intelligenza artificiale di Penetrify.

Come scegliere il piano DAST giusto per il tuo team

La selezione di uno strumento di sicurezza non riguarda solo la ricerca del prezzo di listino più basso. Si tratta di allineare le capacità dello strumento con il tuo debito tecnico e la velocità di implementazione. Se scegli un piano troppo semplice, perderai vulnerabilità critiche. Se acquisti troppo, sprecherai budget per funzionalità che il tuo team non è pronto a utilizzare. Segui questi quattro passaggi per trovare la soluzione ideale.

Passaggio 1: inventaria le tue risorse. Non puoi proteggere ciò che non tieni traccia. Inizia catalogando ogni applicazione web, API e microservizio nel tuo stack. Un rapporto del 2023 di ESG ha rilevato che il 67% delle organizzazioni ha subito un attacco a una risorsa non gestita o "ombra". Categorizzali in pubblici rispetto a solo interni. Le risorse pubbliche richiedono una scansione approfondita e aggressiva, mentre le risorse private potrebbero aver bisogno di uno strumento che supporti agenti locali o tunneling VPN per raggiungere dietro il firewall.

Passo 2: Definisci la frequenza di scansione. La frequenza influenza notevolmente il tuo livello di dynamic application security testing pricing. Un sondaggio di GitLab del 2023 ha rivelato che il 56% degli sviluppatori è ora responsabile della sicurezza, il che significa che le scansioni devono avvenire più spesso. Se sei un'azienda tradizionale che effettua rilasci una volta al trimestre, una scansione mensile potrebbe essere sufficiente. Tuttavia, i moderni team DevOps che effettuano rilasci 10 o più volte al giorno richiedono una scansione per commit. Passare da una scansione periodica a una continua spesso ti sposta da un modello a crediti per scansione a un abbonamento annuale illimitato, il che può ridurre i costi unitari del 30% per i team ad alta velocità.

Passo 3: Valuta la tua competenza interna in materia di sicurezza. Sii onesto riguardo alla larghezza di banda del tuo team. Se non hai un ingegnere AppSec dedicato, hai bisogno di uno strumento che fornisca ticket pronti per la correzione. Uno strumento che produce 500 avvisi a basso rischio senza contesto è una responsabilità. Cerca piattaforme che offrano screenshot automatizzati di proof-of-exploit o chiare istruzioni di correzione. Ciò riduce il tempo che i tuoi sviluppatori dedicano alla ricerca, il che costa all'azienda media 65 dollari all'ora in perdita di produttività.

Passo 4: Richiedi una Proof of Concept (PoC). Non firmare mai un contratto senza aver testato il software sul tuo codice. Esegui lo strumento su un'applicazione di test deliberatamente vulnerabile. I dati di un sondaggio del SANS Institute del 2024 suggeriscono che se il tuo tasso di False Positives supera il 18%, il tuo team probabilmente ignorerà il 40% degli avvisi critici. Una PoC ti aiuta a misurare il livello di rumore effettivo prima di impegnare il tuo budget.

DAST per startup e piccoli team

Le startup devono dare la priorità alla bassa frizione e all'automazione. Quando stai costruendo un MVP, il 90% della tua energia è dedicato al rilascio di funzionalità. I livelli gratuiti dei fornitori affermati sono il posto migliore per iniziare per la definizione iniziale della sicurezza senza intaccare il tuo burn rate. Cerca strumenti con facili integrazioni GitHub o GitLab. Ciò garantisce che i controlli di sicurezza avvengano automaticamente all'interno del flusso di lavoro PR, impedendo alle vulnerabilità di raggiungere la produzione in primo luogo.

Criteri di selezione DAST per le aziende

Le aziende richiedono scalabilità e reportistica di conformità per SOC 2, HIPAA o PCI-DSS. Entro il 2025, Gartner prevede che il 45% delle organizzazioni subirà attacchi alle proprie supply chain software, rendendo la copertura API non negoziabile. Molte grandi aziende ora integrano DAST con Application Security Posture Management (ASPM) per centralizzare i dati di rischio. Questa visione olistica spesso giustifica il dynamic application security testing pricing più elevato associato ai livelli premium. Prenota una demo con Penetrify per vedere il DAST basato sull'intelligenza artificiale in azione e scopri come una riduzione del 42% dei False Positives può accelerare le tue operazioni di sicurezza.

Proteggi il tuo budget per la sicurezza per il 2026

Orientarsi nel dynamic application security testing pricing nel 2026 richiede di guardare oltre il prezzo iniziale. I moderni team di sicurezza ora danno la priorità ai modelli basati sugli asset che si scalano con la loro infrastruttura cloud piuttosto che a rigide licenze per utente. Hai imparato che l'automazione dell'intelligenza artificiale non è solo una parola d'ordine; è uno strumento di risparmio sui costi che riduce drasticamente i tempi di triage manuale sostituendo costosi consulenti di sicurezza con agenti autonomi. Concentrandoti sul costo totale di proprietà, puoi evitare costi nascosti associati ad alti tassi di False Positives e lunghi cicli di scansione.

Non hai bisogno di un budget enorme per iniziare a proteggere il tuo perimetro. Penetrify offre un percorso semplificato verso la sicurezza di livello enterprise senza l'overhead. La nostra piattaforma identifica le vulnerabilità OWASP Top 10 in meno di 5 minuti mantenendo un tasso di False Positive inferiore all'1%. È ora di smettere di pagare troppo per scanner legacy che rallentano la tua pipeline di sviluppo. Inizia oggi stesso la tua scansione di sicurezza continua gratuita con Penetrify per vedere la differenza. Non è richiesta alcuna carta di credito per accedere al nostro livello gratuito, quindi puoi iniziare subito a proteggere le tue applicazioni. Hai la roadmap per una spesa di sicurezza più intelligente; ora è il momento di metterla in pratica.

Domande frequenti

Quanto costa in genere un software DAST all'anno?

I costi annuali per il software DAST variano in genere da $ 2.500 a $ 20.000 per applicazione. Le piattaforme di livello enterprise come Burp Suite Enterprise partono da circa $ 4.999 all'anno per le funzionalità di scansione di base. Se hai bisogno di un servizio completamente gestito in cui gli esperti gestiscono la scansione, i prezzi spesso superano i $ 50.000 all'anno. Queste cifre dipendono dalla scelta di uno scanner self-hosted o di un modello SaaS basato su cloud.

Esiste uno strumento DAST gratuito disponibile per le piccole imprese?

Sì, OWASP ZAP è lo strumento DAST gratuito più utilizzato per le piccole imprese. È un progetto open source gestito da una comunità globale di sviluppatori. Sebbene non costi $ 0 in commissioni di licenza, avrai bisogno di un ingegnere della sicurezza per configurarlo. Per il 65% dei piccoli team, il costo del lavoro per la gestione di uno strumento gratuito supera il prezzo di una licenza commerciale.

Qual è la differenza tra i prezzi DAST e SAST?

Il DAST pricing di solito si concentra sul numero di applicazioni web o URL scansionati. Al contrario, gli strumenti SAST spesso fatturano in base al numero di sviluppatori che contribuiscono o al numero totale di righe di codice. Un sondaggio del settore del 2023 ha mostrato che le licenze SAST costano in media il 15% in più rispetto a DAST perché si integrano prima nel ciclo di vita dello sviluppo. Questa differenza significa che il dynamic application security testing pricing rimane più prevedibile per i team con un numero fisso di applicazioni.

Gli strumenti DAST addebitano per indirizzo IP o per applicazione?

La maggior parte dei fornitori DAST addebita per applicazione o nome di dominio completo piuttosto che per indirizzo IP. Gli scanner di vulnerabilità di rete utilizzano la fatturazione basata su IP, ma DAST si concentra sul livello web funzionale. Se la tua azienda esegue 10 microservizi separati su un singolo IP, probabilmente pagherai per 10 singole licenze applicative. Circa l'80% dei fornitori di livello superiore segue questo modello incentrato sull'applicazione.

Posso utilizzare DAST per la conformità PCI DSS senza un Penetration Test manuale?

Non puoi sostituire un Penetration Test manuale con DAST per il requisito 11.3 del PCI DSS. Mentre gli strumenti DAST soddisfano i requisiti di scansione trimestrale nella sezione 11.2, il PCI Security Standards Council richiede esplicitamente un test guidato da un essere umano annualmente. Gli strumenti automatizzati perdono il 30 percento dei difetti logici complessi che un tester umano identifica durante una valutazione di 40 ore. Utilizza DAST come supplemento continuo, non come sostituto totale.

In che modo l'AI influisce sul prezzo dei test di sicurezza dinamica delle applicazioni?

L'integrazione dell'AI in genere aumenta il costo base dei prezzi dei test di sicurezza dinamica delle applicazioni dal 20 al 30 percento. I fornitori utilizzano l'AI per automatizzare le funzionalità di proof of exploit, il che riduce i tempi di verifica manuale di 4 ore a settimana. Sebbene il software sia più costoso, risparmi denaro sulla manodopera. Questi scanner intelligenti aiutano i team a trovare il 12 percento in più di vulnerabilità rispetto ai motori legacy basati su regole.

Quali sono i costi nascosti dell'utilizzo di scanner DAST open source?

Il costo nascosto più grande è lo stipendio dell'ingegnere necessario per gestire lo strumento. Un ingegnere della sicurezza che guadagna $ 120.000 all'anno potrebbe dedicare 10 ore a settimana alla messa a punto di uno scanner open source. Ciò si traduce in un costo indiretto di $ 30.000 all'anno. Perdi anche denaro a causa dei False Positives. Gli strumenti commerciali hanno un tasso di False Positive inferiore del 5 percento, il che consente agli sviluppatori di risparmiare 15 ore di lavoro sprecato ogni mese.

Dovrei pagare per uno strumento DAST o assumere un penetration tester?

Dovresti usare entrambi per garantire una copertura di sicurezza completa. Uno strumento DAST fornisce una scansione continua per $ 5.000 all'anno, mentre un Penetration Test manuale costa tra $ 10.000 e $ 25.000 per engagement. Utilizza lo strumento automatizzato per i controlli quotidiani contro le vulnerabilità comuni. Assumi un tester umano una volta ogni 12 mesi per trovare errori di logica aziendale di alto livello che il software semplicemente non può rilevare.