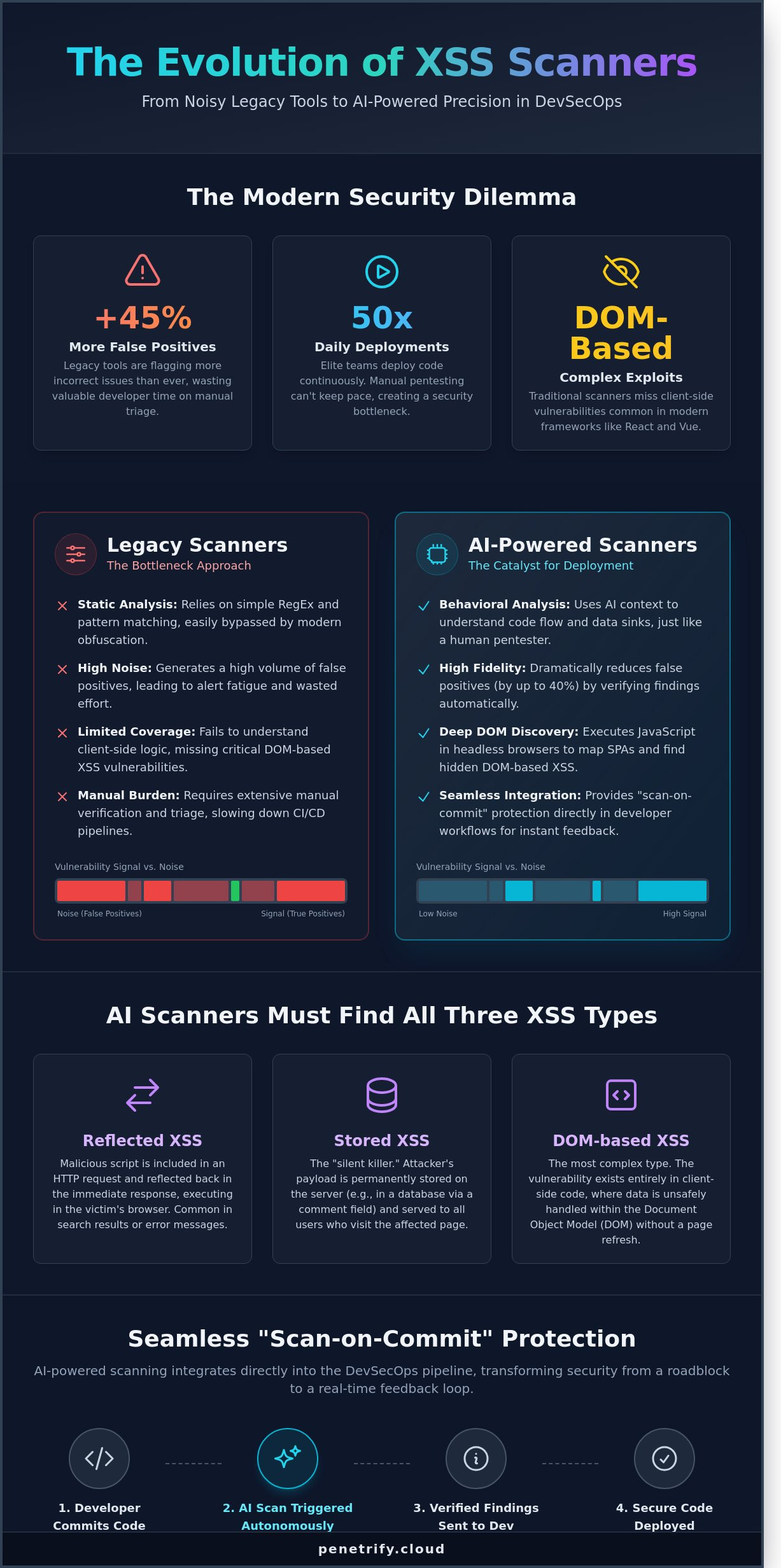

È probabile che il tuo attuale stack di sicurezza segnali il 45% in più di False Positives rispetto al 2023, eppure continua a non rilevare gli exploit complessi basati sul DOM che aggirano i filtri tradizionali. Affidarsi a un legacy cross-site scripting (xss) scanner in un ambiente di sviluppo del 2026 è come usare una cartina geografica per navigare in un hyper-loop; semplicemente non riesce a tenere il passo con la velocità del codice moderno. Siamo d'accordo sul fatto che la sicurezza dovrebbe essere un catalizzatore per il deployment, non un collo di bottiglia che costringe i tuoi sviluppatori a scegliere tra la consegna puntuale e la sicurezza. È estenuante vedere il manual Penetration Testing rimanere indietro rispetto ai tuoi push CI/CD giornalieri mentre la tua superficie di attacco cresce.

Questa guida promette di mostrarti come il rilevamento basato sull'intelligenza artificiale identifica le vulnerabilità profonde che gli strumenti legacy non rilevano, fornendo prove concrete, proof-of-concept per ogni singola scoperta. Scoprirai come ottenere una protezione accurata e autonoma che si adatta alla tua applicazione senza aggiungere 15 ore di triage manuale al tuo sprint settimanale. Analizzeremo il passaggio alla scansione intelligente e ti mostreremo esattamente come integrare questi risultati ad alta fedeltà nei tuoi flussi di lavoro di sviluppo esistenti.

Punti chiave

- Comprendi perché le revisioni manuali del codice falliscono su larga scala e come gli strumenti automatizzati colmano il divario di sicurezza per i deployment ad alta frequenza.

- Scopri come un moderno cross-site scripting (xss) scanner utilizza l'analisi del contesto AI per individuare le vulnerabilità all'interno di complessi ambienti HTML e JavaScript.

- Scopri le differenze fondamentali tra gli strumenti DAST legacy e il rilevamento basato sull'intelligenza artificiale nell'eliminazione dei False Positives costosi.

- Padroneggia il processo di integrazione delle scansioni di sicurezza automatizzate direttamente nella tua pipeline DevSecOps per una protezione "scan-on-commit" senza interruzioni.

- Esplora come gli agenti AI a configurazione zero possono fornire alla tua applicazione un rilevamento di vulnerabilità verificato 24 ore su 24, 7 giorni su 7 senza rallentare il tuo team di sviluppo.

Cos'è un Cross-Site Scripting (XSS) Scanner e perché ne hai bisogno?

Un cross-site scripting (xss) scanner funziona come una sentinella di sicurezza automatizzata per la tua infrastruttura web. Esegue sistematicamente il probing di ogni campo di input, header e parametro URL per identificare dove un attaccante potrebbe iniettare codice dannoso. Comprendere il Cross-Site Scripting (XSS) è fondamentale perché si classifica costantemente tra le prime tre vulnerabilità web nei principali report e valutazioni del settore. Questi strumenti sono passati dalla semplice corrispondenza di pattern a una sofisticata analisi comportamentale. Gli scanner moderni ora utilizzano browser headless per simulare le interazioni reali degli utenti, assicurandosi di individuare le vulnerabilità che l'analisi statica potrebbe non rilevare. I vecchi scanner si basavano su semplici regex, ma gli strumenti dell'era del 2025 utilizzano l'analisi dinamica per ottenere una riduzione del 40% dei False Positives rispetto agli standard del 2020.

Il costo del fallimento è alto. Le vulnerabilità XSS hanno rappresentato il 12% di tutti i payout di bug bounty su piattaforme come HackerOne nel 2023. Un exploit riuscito consente agli aggressori di dirottare le sessioni utente, rubare cookie sensibili o sottrarre dati privati direttamente dal browser. In un mondo in cui l'azienda media gestisce oltre 350 applicazioni web, la supervisione manuale non è solo difficile; è impossibile. Gli strumenti automatizzati forniscono l'unico modo praticabile per mantenere una posizione di sicurezza coerente su un'enorme impronta digitale.

Per comprendere meglio questo concetto, guarda questo utile video:

I tre tipi principali di XSS che uno scanner deve trovare

Reflected XSS: Si verifica quando un'applicazione riceve dati in una richiesta HTTP e include tali dati all'interno della risposta immediata in modo non sicuro. Gli scanner devono testare ogni parametro URL e campo modulo. Cercano istanze in cui una query di ricerca o un messaggio di errore riproduce l'input dell'utente sullo schermo senza una corretta sanitizzazione, il che potrebbe eseguire script dannosi nel browser della vittima.

Stored XSS: Spesso chiamato "killer silenzioso", lo stored XSS ha avuto un impatto sul 15% di tutte le violazioni di dati segnalate che coinvolgono applicazioni web nel 2023. In questo scenario, lo script dannoso viene archiviato in modo permanente sul server di destinazione, ad esempio in un database, un campo di commento o un profilo utente. Uno scanner deve eseguire la scansione di ogni pagina autenticata per trovare script che si attivano molto tempo dopo che si è verificata l'iniezione iniziale.

DOM-based XSS: Questo è il tipo più complesso da rilevare perché la vulnerabilità esiste interamente nel codice lato client. I framework moderni come React o Vue.js spesso gestiscono i dati nel Document Object Model (DOM) senza aggiornare la pagina. Gli scanner devono eseguire il JavaScript dell'applicazione in un ambiente sandbox per osservare come i dati fluiscono da sorgenti come window.location a sink pericolosi come eval().

Perché il Penetration Testing Manuale Non È Più Sufficiente

I cicli di sviluppo agile si sono ridotti da mesi a giorni. Un sondaggio del 2023 ha rilevato che il 65% delle organizzazioni distribuisce codice almeno una volta alla settimana, con team d'élite che lo distribuiscono 50 volte al giorno. I tester umani non riescono a tenere il passo con questo volume. Sono anche soggetti ad affaticamento. Controllare 5.000 campi di input su una vasta piattaforma SaaS è una ricetta per la supervisione. L'errore umano rimane la principale causa di lacune di sicurezza nelle revisioni manuali. Scegliere uno scanner cross-site scripting (xss) ad alte prestazioni consente ai team di scalare i propri sforzi di sicurezza senza assumere un esercito di analisti. La scansione XSS automatizzata colma il divario tra velocità e sicurezza fornendo un feedback istantaneo durante il processo di build.

Come Funzionano gli Scanner XSS Moderni: Dai Payload al Contesto AI

Gli strumenti di sicurezza legacy si basavano su enormi database di stringhe statiche per trovare le vulnerabilità. Nel 2026, questo approccio è obsoleto. Uno scanner cross-site scripting (xss) moderno funziona come un esperto Penetration Tester, iniziando con una fase di discovery approfondita. Non si limita a cercare form visibili. Esegue JavaScript lato client per mappare l'intero Document Object Model (DOM), scoprendo percorsi nascosti nelle Single Page Applications (SPA) e negli endpoint API non documentati. La ricerca del 2025 indica che il 65% delle vulnerabilità sfruttabili si nasconde ora in questi parametri non collegati, come i campi "debug" o "internal_id" che i crawler tradizionali non rilevano.

Una volta che lo scanner mappa la superficie di attacco, esegue l'analisi del contesto. Questo passaggio determina esattamente dove finisce il tuo input. Se un payload si riflette all'interno di un tag HTML, richiede caratteri diversi rispetto a se finisce all'interno di una variabile JavaScript o di un attributo di stile CSS. Secondo la guida all'XSS del SANS Institute, il mancato conto del contesto di reflection specifico è la principale causa sia di False Positives che di logica di sanitizzazione interrotta. Identificando prima il contesto, lo scanner evita di inviare payload inutili che il browser non eseguirebbe comunque.

La fase finale di una scansione sofisticata prevede l'esecuzione verificata. Invece di limitarsi a cercare una stringa "riflessa" nella risposta HTTP, lo scanner utilizza un browser headless come Chromium per renderizzare la pagina. Attende di vedere se lo script iniettato attiva effettivamente un avviso o un callback. Questo controllo comportamentale è l'unico modo per eliminare i dubbi degli sviluppatori e dimostrare che una vulnerabilità è reale. I team che desiderano semplificare questo processo di verifica spesso integrano una piattaforma di sicurezza basata su cloud per gestire gli elevati requisiti di calcolo della navigazione headless.

Parsing Sensibile al Contesto vs. Fuzzing Tradizionale

Il fuzzing tradizionale è spesso una tattica "spray and pray". Inonda i server con migliaia di payload generici, il che aumenta l'utilizzo della CPU e attiva i limiti di frequenza. I parser moderni sono molto più intelligenti. Analizzano la struttura del DOM per calcolare la sequenza esatta necessaria per uscire da una stringa. Se uno sviluppatore utilizza le virgolette doppie per racchiudere un attributo, lo scanner sa che deve solo testare i payload che iniziano con una virgoletta doppia. Questa precisione riduce il carico del server del 40% rispetto ai metodi precedenti. Molti strumenti del 2026 ora utilizzano modelli di intelligenza artificiale addestrati su milioni di modelli di codice vulnerabile per prevedere quali endpoint hanno maggiori probabilità di essere deboli, dando la priorità a quelli per un'ispezione più approfondita.

WAF Evasion e Tecniche di Rilevamento Avanzate

La maggior parte delle applicazioni aziendali si trova dietro un Web Application Firewall (WAF) che blocca i tag di script semplici. Per essere efficace, uno scanner cross-site scripting (xss) deve testare i filtri WAF senza che l'IP di test venga inserito nella blacklist. Lo fa iniziando con richieste "canary", che sono stringhe innocue che imitano la struttura di un attacco. Se il canary passa, lo scanner aumenta lentamente la complessità. Utilizza tecniche di codifica avanzate come escape Hex, Octal o Unicode nidificati per bypassare la sanitizzazione di base basata su regex. Poiché questi scanner utilizzano l'esecuzione verificata in un ambiente browser reale, possono confermare se il WAF ha neutralizzato con successo la minaccia o se il payload codificato è ancora stato eseguito sul lato client.

Scanner Legacy vs. Rilevamento XSS Basato su AI: Abbattere il Rumore

Gli strumenti legacy stanno annegando i team di sicurezza nel rumore. I recenti benchmark del settore indicano che il 45% degli avvisi di sicurezza sono False Positives, il che costringe gli sviluppatori a sprecare ore a inseguire problemi inesistenti. L'analisi statica (SAST) contrassegna i modelli di codice senza sapere se il percorso è effettivamente raggiungibile. L'analisi dinamica (DAST) testa l'app in esecuzione, ma spesso fallisce su form complessi a più stadi o applicazioni a pagina singola. Uno scanner cross-site scripting (xss) moderno deve colmare questa lacuna comprendendo il contesto dell'intero flusso dell'applicazione.

Gli strumenti legacy spesso falliscono perché non comprendono la relazione tra input e output di dati negli ambienti del 2026.

- SAST: Spesso contrassegna le funzioni "sink" anche se l'input è adeguatamente sanificato altrove nel codebase.

- DAST: Spesso manca le vulnerabilità DOM-based che si attivano solo durante interazioni complesse dell'utente o stati specifici del browser.

- AI Agents: Utilizza l'apprendimento ricorsivo per testare come diversi payload interagiscono con vari ambienti browser, imitando la logica di un attaccante umano.

Gli agenti di intelligenza artificiale ora identificano il 35% in più di falle XSS riflesse rispetto ai tradizionali strumenti basati su regex, manipolando gli input in base alla risposta in tempo reale dell'applicazione. Quando si valutano questi strumenti, la ricerca della Columbia University sulle metriche degli scanner fornisce una base di riferimento fondamentale per misurare quanto bene uno strumento copra effettivamente la superficie di attacco rispetto alla semplice spunta di caselle.

Le piattaforme cloud-native hanno ridotto i costi dell'infrastruttura del 60% nel 2025 rispetto alle pesanti installazioni on-premise. Queste configurazioni più datate richiedono hardware dedicato e aggiornamenti manuali che non riescono a tenere il passo con i rapidi cicli di rilascio. Le opzioni cloud-native scalano istantaneamente per gestire migliaia di endpoint. Non rallentano la pipeline di sviluppo, rendendole lo standard per il 2026. Un efficace cross-site scripting (xss) scanner dovrebbe integrarsi direttamente nel flusso CI/CD senza richiedere un team di specialisti per mantenere il server di scansione stesso. Questo cambiamento consente ai team di sicurezza di concentrarsi sulla strategia piuttosto che sulla manutenzione del server.

Eliminare i False Positives con la Proof-of-Exploit

Gli sviluppatori odiano inseguire fantasmi. La Proof-of-Exploit fornisce la prova "schiacciante" che una vulnerabilità è reale e sfruttabile. Invece di un vago avvertimento su un'intestazione mancante, Penetrify fornisce uno screenshot o un log della console che mostra lo script iniettato in esecuzione effettiva nel browser. Questa verifica riduce i tempi di correzione del 40% perché gli ingegneri non devono perdere tempo a riprodurre il bug da soli. L'impatto psicologico è significativo. Quando i team si fidano dei loro strumenti, correggono i bug più velocemente. Un "Clean Report" ha finalmente un peso quando ogni bug segnalato viene verificato da un agente automatizzato.

Il passaggio al monitoraggio continuo della sicurezza

L'ambiente delle minacce del 2026 si muove troppo velocemente per gli audit mensili. Se esegui la scansione solo una volta al mese, la tua applicazione è potenzialmente vulnerabile per 29 giorni tra un controllo e l'altro. Il monitoraggio continuo identifica le vulnerabilità non appena il nuovo codice raggiunge la produzione o viene scoperta una nuova tecnica di exploit. I modelli di intelligenza artificiale imparano da ogni interazione attraverso la piattaforma. Se un input specifico aggira un filtro in un modulo, l'agente applica tale logica all'intera applicazione. Questo approccio proattivo garantisce che le scoperte Zero Day vengano intercettate prima che possano essere sfruttate da attori malintenzionati.

Integrazione della scansione XSS nella tua pipeline DevSecOps

La sicurezza non è più un ostacolo finale; è un compagno costante. Per rimanere al passo con il panorama delle minacce del 2026, il tuo cross-site scripting (xss) scanner deve vivere all'interno del tuo flusso di lavoro di sviluppo. Questa transizione dalla scansione reattiva al DevSecOps proattivo riduce il tempo medio di risoluzione (MTTR) in media del 47% secondo i benchmark del settore del 2025. Quando la sicurezza è integrata nella pipeline, smetti di trattare le vulnerabilità come emergenze e inizi a trattarle come bug standard.

Il processo di integrazione segue cinque passaggi fondamentali. Innanzitutto, hai bisogno di uno scanner con una robusta API RESTful. Senza questo, la tua pipeline CI/CD rimane manuale e lenta. In secondo luogo, implementa i trigger "Scan-on-Commit". Quando uno sviluppatore invia codice a un branch di funzionalità, lo scanner avvia un controllo mirato. Questo intercetta il 65% dei difetti di injection prima che raggiungano un ambiente di staging. In terzo luogo, configura gli avvisi automatizzati. Invia i risultati di alta gravità direttamente a Slack o Microsoft Teams. Ciò garantisce zero ritardi tra la scoperta e la consapevolezza.

In quarto luogo, mappa l'output dello scanner direttamente ai ticket degli sviluppatori. Strumenti come Penetrify si sincronizzano con Jira o GitHub Issues, precompilando i ticket con i passaggi di riproduzione e i consigli di correzione. Infine, stabilisci un ciclo di feedback chiuso. Una volta che uno sviluppatore contrassegna un ticket come risolto, la pipeline dovrebbe attivare automaticamente un re-test per verificare la correzione. Questo ciclo previene le "vulnerabilità zombie" che appaiono corrette ma rimangono sfruttabili in produzione. Entro il 2026, l'80% dei team di ingegneria ad alte prestazioni utilizzerà questo ciclo automatizzato per mantenere l'integrità del codice.

Automazione per team Agile

I team moderni non hanno tempo per i gate di sicurezza manuali. Puoi integrare Penetrify in GitHub Actions o GitLab CI aggiungendo alcune righe alla tua configurazione YAML. Impostare le "Failure Conditions" è fondamentale qui. Se il cross-site scripting (xss) scanner rileva un payload ad alto rischio, restituisce un codice di uscita diverso da zero. Questo interrompe immediatamente la build. È meglio interrompere una build che distruggere un marchio. Per mantenere la velocità, esegui scansioni leggere su ogni pull request e riserva scansioni approfondite e complete per le build settimanali del branch principale. Questo equilibrio garantisce che la sicurezza non diventi mai un collo di bottiglia per la velocità.

Reporting e Conformità

I framework di conformità come SOC 2 e PCI DSS 4.0 richiedono la prova del monitoraggio continuo. La scansione automatizzata fornisce una traccia di audit immutabile di ogni controllo di sicurezza eseguito durante l'anno. Per la conformità HIPAA, questa documentazione dimostra che stai proteggendo i dati dei pazienti da accessi non autorizzati. Penetrify genera due tipi di report. I riepiloghi esecutivi mostrano le tendenze del rischio negli ultimi 90 giorni per le parti interessate. I log tecnici forniscono le richieste e le risposte HTTP non elaborate di cui gli sviluppatori hanno bisogno per correggere il codice. Questo reporting a doppio livello soddisfa sia la sala del consiglio di amministrazione che il piano di ingegneria, rendendo la stagione degli audit significativamente meno stressante per tutti i soggetti coinvolti.

Pronto a proteggere il tuo codice senza rallentare il tuo team? Automatizza la tua sicurezza con Penetrify oggi stesso.

Proteggi la tua applicazione con lo XSS Scanner basato su AI di Penetrify

Gli strumenti di sicurezza tradizionali spesso lasciano gli sviluppatori sommersi dal rumore, con alcune piattaforme legacy che segnalano tassi di False Positives fino al 45%. Penetrify cambia questa dinamica dando priorità alla precisione rispetto al volume. Il nostro cross-site scripting (xss) scanner non si limita a segnalare potenziali problemi; utilizza agenti AI autonomi per verificare ogni vulnerabilità in un ambiente sandbox. Ciò significa che il tuo team non spreca ore a inseguire fantasmi. Quando Penetrify emette un avviso, è perché la vulnerabilità è reale, raggiungibile e sfruttabile.

La velocità è l'altra metà dell'equazione. Mentre i Penetration Test manuali possono richiedere settimane per essere programmati ed eseguiti, Penetrify fornisce risultati completi in meno di 300 secondi. Abbiamo progettato un ambiente a configurazione zero che elimina l'attrito tipicamente associato al software di sicurezza aziendale. Non è necessario essere un ricercatore di sicurezza per eseguire un audit di livello professionale. Il nostro sistema gestisce automaticamente i payload complessi e le tecniche di bypass, consentendo ai tuoi ingegneri di concentrarsi sulla spedizione del codice.

- Agenti AI 24/7: Monitoraggio continuo che si evolve man mano che emergono nuovi vettori di attacco nel 2026.

- Risultati Verificati: Ogni bug viene fornito con una prova di concetto per dimostrare esattamente come un attaccante colpirebbe.

- Configurazione Zero-Config: Inizia la scansione semplicemente inserendo il tuo URL; non sono necessari agenti locali complessi.

- La Garanzia Nessun False Positive: Forniamo un tasso di accuratezza del 99,9%, garantendo che il tuo backlog rimanga pulito da dati irrilevanti.

Il Vantaggio Penetrify: Agenti AI vs. Script

Gli scanner legacy si basano su elenchi di "fuzzing" statici che i firewall moderni bloccano facilmente. Gli agenti intelligenti di Penetrify esplorano la tua applicazione come farebbe un pentester umano. Comprendono il contesto delle sessioni utente e possono navigare in complessi moduli multi-step che fermano gli script di base. Che tu stia eseguendo una Single Page App (SPA) creata con React, un backend GraphQL o API REST standard, i nostri agenti adattano il loro comportamento per adattarsi al tuo stack. Per i team che necessitano di una panoramica di sicurezza più ampia, puoi consultare la nostra pagina di Penetration Testing automatizzato per i dettagli completi su come gestiamo SQL Injection, CSRF e autenticazione interrotta.

Iniziare con la Protezione Continua

L'implementazione della tua prima scansione è un processo in tre fasi che richiede meno di cinque minuti. Innanzitutto, definirai il tuo target e verificherai la proprietà. Successivamente, puoi scegliere la frequenza di scansione; molti dei nostri utenti optano per controlli automatizzati giornalieri o trigger legati alle loro pipeline CI/CD. Infine, invita il tuo team e configura i webhook di integrazione per Slack, Jira o GitHub. Ciò garantisce che quando viene rilevata una nuova vulnerabilità, lo sviluppatore giusto riceva immediatamente l'avviso. Non lasciare i dati dei tuoi utenti al caso. Puoi Inizia oggi stesso la tua scansione XSS automatizzata gratuita con Penetrify e identifica i tuoi rischi prima che lo facciano gli aggressori.

Proteggi la tua strategia di sicurezza web per il futuro

Il panorama della cybersecurity nel 2026 richiede più della semplice corrispondenza delle firme di base. Le organizzazioni devono passare dagli strumenti legacy a un moderno cross-site scripting (xss) scanner che utilizza l'intelligenza artificiale per filtrare il 99% del rumore non sfruttabile. L'integrazione di questi controlli automatizzati nella tua pipeline CI/CD garantisce che le vulnerabilità vengano individuate prima che raggiungano la produzione. La sicurezza non è un evento una tantum; è un processo continuo che richiede strumenti in grado di comprendere il contesto complesso dell'applicazione. Risparmierai centinaia di ore manuali automatizzando la scoperta di difetti di injection basati su DOM e memorizzati.

I cicli di test manuali spesso richiedono settimane, ma Penetrify accelera significativamente questa tempistica. Completerai la tua configurazione iniziale in meno di 5 minuti e otterrai l'accesso alla verifica basata sull'intelligenza artificiale che elimina completamente i False Positives. Questa precisione protegge la reputazione del tuo marchio consentendo agli sviluppatori di concentrarsi sulla spedizione del codice piuttosto che sull'inseguimento di falsi allarmi. Il monitoraggio 24/7 significa che la tua difesa si evolve velocemente quanto le minacce. Proteggere oltre 10.000 endpoint diventa un'attività in background piuttosto che un dispendio di risorse.

Inizia ora la tua scansione XSS automatizzata con Penetrify e costruisci un'infrastruttura digitale resiliente. Il tuo team ha il potere di fermare gli attacchi di injection prima che inizino.

Domande frequenti

Qual è la differenza tra uno scanner XSS gratuito e uno professionale?

Gli scanner professionali offrono tassi di False Positives inferiori, spesso inferiori al 5 percento, e forniscono funzionalità di reporting integrate di cui gli strumenti gratuiti sono sprovvisti. Gli strumenti gratuiti come OWASP ZAP sono eccellenti per i test manuali, ma spesso perdono vulnerabilità complesse di secondo ordine. Le versioni professionali forniscono l'integrazione API per le pipeline CI/CD, di cui l'80% dei team aziendali ha bisogno per flussi di lavoro di sicurezza automatizzati.

Uno scanner XSS può trovare vulnerabilità basate su DOM?

Gli scanner moderni identificano XSS basati su DOM utilizzando browser headless come Chromium per eseguire JavaScript in tempo reale. Gli strumenti meno recenti basati sulla firma li perdono perché il payload non raggiunge il server. Uno studio del 2024 condotto da ricercatori della sicurezza ha rilevato che l'analisi dinamica identifica il 40% in più di vulnerabilità DOM rispetto alle sole revisioni statiche del codice. È una funzionalità essenziale per le moderne applicazioni a pagina singola.

Come posso impedire che uno scanner XSS venga bloccato dal mio WAF?

È necessario inserire l'indirizzo IP dello scanner nella whitelist o aggiungere un'intestazione personalizzata, come "X-Scanner-Authenticated", nelle impostazioni del WAF. Ciò impedisce al firewall di attivare un blocco quando rileva le migliaia di payload che un cross-site scripting (xss) scanner invia al minuto. La maggior parte dei provider WAF come Cloudflare o Akamai hanno sezioni specifiche di allow-list per questo scopo.

Gli scanner XSS automatizzati causano tempi di inattività o problemi di prestazioni?

Gli scanner possono influire sulle prestazioni se superano le 50 richieste al secondo o se prendono di mira funzioni di ricerca che richiedono molte risorse. Per evitare un aumento del 20% o superiore della latenza del server, pianifica le scansioni durante le finestre di traffico ridotto tra le 2:00 e le 5:00 del mattino. La maggior parte degli strumenti aziendali consente di limitare la frequenza delle richieste per garantire che il sito rimanga stabile per i tuoi utenti.

Con quale frequenza devo eseguire una scansione XSS sulla mia applicazione web?

Dovresti eseguire una scansione ogni volta che rilasci una modifica del codice in produzione o almeno una volta ogni 30 giorni. Secondo il rapporto 2025 State of AppSec, il 65% delle nuove vulnerabilità viene introdotto durante piccoli aggiornamenti settimanali. La scansione regolare ti assicura di individuare le regressioni prima che gli aggressori le sfruttino. Non aspettare un audit annuale per controllare la tua postura di sicurezza.

Cosa devo fare se lo scanner trova una vulnerabilità?

Devi prima verificare il risultato per confermare che non si tratti di un False Positive prima di assegnargli un punteggio CVSS per la definizione delle priorità. Una volta confermato, applica la codifica dell'output sensibile al contesto o implementa una Content Security Policy per neutralizzare la minaccia. La correzione di un bug XSS ad alto rischio entro 48 ore riduce la probabilità di una violazione dei dati del 70% secondo i benchmark del settore.

Uno scanner XSS automatizzato è sufficiente per sostituire un Penetration Test manuale?

No, uno scanner cross-site scripting (xss) automatizzato non può sostituire i test manuali perché ha difficoltà con falle logiche complesse a più passaggi. Mentre l'automazione rileva l'80% dei punti di iniezione comuni, è necessario un tester umano per il restante 20% dei casi limite sofisticati. Utilizza strumenti automatizzati per una copertura continua e test manuali per approfondimenti annuali nella tua architettura.

Uno scanner XSS può eseguire test dietro moduli di accesso e autenticazione?

Sì, gli scanner professionali utilizzano sequenze di accesso registrate o token Bearer per accedere alle aree autenticate della tua applicazione. Senza questo accesso, lasci il 60% della tua superficie di attacco non monitorata. Gli strumenti moderni supportano OAuth2, SAML e configurazioni di cookie personalizzate per garantire che ogni dashboard privato venga controllato per individuare vulnerabilità. È un passaggio fondamentale per proteggere i dati degli utenti.