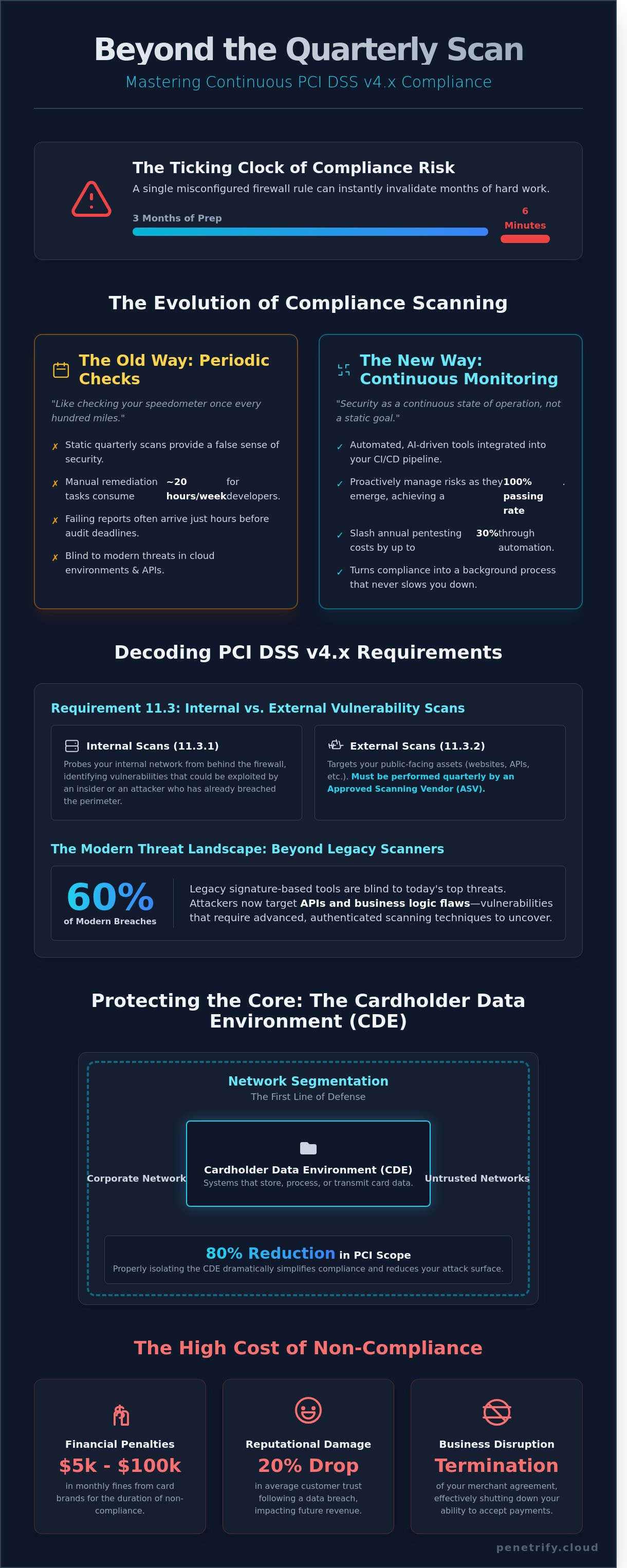

Il 14 marzo 2025, un rivenditore di Tier 1 ha scoperto che una singola regola firewall configurata in modo errato durante un aggiornamento del venerdì pomeriggio ha invalidato tre mesi di preparazione alla conformità in meno di sei minuti. Probabilmente sai già che la tradizionale scansione trimestrale di conformità PCI DSS è come controllare il tachimetro una volta ogni cento chilometri; è praticamente inutile per i moderni team DevOps. È frustrante affrontare un report di scansione fallito solo 48 ore prima di un'importante scadenza di audit, mentre i tuoi sviluppatori lottano con attività di correzione manuale che consumano 20 ore della loro settimana lavorativa. Non dovresti dover scommettere la tua certificazione su un'istantanea scattata mesi fa.

Questa guida ti mostra come raggiungere un tasso di superamento del 100% andando oltre le pianificazioni obsolete e padroneggiando i requisiti tecnici di PCI DSS v4.x. Esploreremo come integrare strumenti di sicurezza automatizzati, basati sull'intelligenza artificiale, direttamente nella tua pipeline per ridurre i costi annuali di Penetration Testing del 30% e trasformare la conformità in un processo in background che non ti rallenta mai. Dalla configurazione delle valutazioni interne delle vulnerabilità all'automazione della correzione, ecco tutto ciò di cui hai bisogno per costruire un ambiente resiliente e pronto per l'audit per il 2026.

Punti chiave

- Comprendi come PCI DSS v4.x sposta il benchmark del settore da controlli periodici al monitoraggio continuo all'interno del tuo ambiente dati del titolare della carta.

- Padroneggia le sfumature tecniche del Requisito 11.3 distinguendo tra le valutazioni interne e la scansione di conformità PCI DSS obbligatoria eseguita da un ASV.

- Identifica i livelli di rischio CVSS v4.0 specifici e le vulnerabilità di "fallimento automatico" che potrebbero compromettere il tuo stato di conformità indipendentemente dal tuo punteggio complessivo.

- Impara a costruire un flusso di lavoro di sicurezza proattivo integrando agenti AI automatizzati e confini di scansione direttamente nella tua pipeline CI/CD.

- Scopri come soddisfare i complessi requisiti di Penetration Testing utilizzando l'automazione basata sull'intelligenza artificiale che offre una protezione superiore rispetto alle tradizionali valutazioni puntuali.

Cos'è la scansione di conformità PCI DSS nel 2026?

Nel 2026, la sicurezza non è un obiettivo statico ma uno stato continuo di operatività. Il Payment Card Industry Data Security Standard (PCI DSS) impone che qualsiasi entità che gestisca dati di carte di credito debba identificare e correggere le vulnerabilità all'interno del proprio ambiente dati del titolare della carta (CDE). Questo processo, noto come scansione di conformità PCI DSS, implica l'analisi della rete, delle applicazioni e dell'infrastruttura alla ricerca di punti deboli che potrebbero portare a una violazione dei dati. Dal rilascio di giugno 2024 di PCI DSS v4.0.1, il settore ha spostato la sua attenzione dagli audit trimestrali di controllo della casella a un modello di vigilanza persistente. Non puoi semplicemente eseguire una scansione ogni 90 giorni e presumere di essere al sicuro; il nuovo standard si aspetta che tu gestisca i rischi man mano che emergono.

La transizione a PCI DSS v4.x ha reso il monitoraggio continuo il nuovo benchmark del settore. Questa versione ha introdotto maggiore flessibilità nel modo in cui le organizzazioni raggiungono gli obiettivi di sicurezza, ma ha anche aumentato la pressione sull'accuratezza tecnica. La moderna scansione di conformità PCI DSS deve ora tenere conto di ambienti cloud complessi e asset effimeri che potrebbero esistere solo per poche ore. Se il tuo protocollo di scansione non rileva un bucket S3 configurato in modo errato o un server di staging temporaneo entro tale finestra, stai lasciando una porta aperta agli aggressori. Entro il 2026, il PCI Security Standards Council (SSC) si aspetta che le organizzazioni dimostrino che la loro frequenza di scansione corrisponda al loro specifico profilo di rischio e velocità di implementazione.

I fornitori di scansione approvati (ASV) svolgono un ruolo fondamentale in questo ecosistema. Un ASV è un'organizzazione con una serie di servizi e strumenti di sicurezza convalidati dal PCI SSC per eseguire scansioni di vulnerabilità esterne. Secondo il requisito 11.2.2, queste scansioni esterne devono essere eseguite da un ASV almeno ogni tre mesi e dopo qualsiasi modifica significativa alla rete. Questi fornitori forniscono una convalida obiettiva e di terze parti del tuo perimetro esterno. Si assicurano che i tuoi asset esposti a Internet non abbiano vulnerabilità note che un aggressore remoto potrebbe sfruttare per ottenere l'accesso ai dati del titolare della carta. Senza un report convalidato da ASV, i tuoi sforzi di conformità falliranno i requisiti di convalida della tua banca acquirente.

Gli scanner legacy spesso non riescono a rilevare le minacce dell'era del 2026 perché si basano fortemente sul rilevamento basato su firme obsolete. Questi strumenti sono efficaci nel trovare bug software noti, ma sono ciechi ai difetti della logica di business e alle vulnerabilità delle API. Dati recenti del settore mostrano che il 60% dei moderni tentativi di violazione ora prendono di mira le API piuttosto che le tradizionali porte di rete. Gli aggressori cercano autorizzazioni a livello di oggetto interrotte o filtraggio improprio dei dati che gli strumenti legacy semplicemente non sono programmati per vedere. Per rimanere conformi e sicuri nel 2026, la tua strategia di scansione deve incorporare scansioni autenticate e un'ispezione approfondita delle API per scoprire questi sofisticati punti di ingresso.

Componenti chiave dell'ambiente dati del titolare della carta (CDE)

Il CDE include qualsiasi componente di sistema che archivia, elabora o trasmette i dati del titolare della carta, insieme a qualsiasi sistema ad esso connesso. Nel 2026, i microservizi e le funzioni serverless spesso gestiscono queste attività, rendendo il "collegamento più debole" più difficile da individuare. Un'efficace segmentazione della rete è vitale; isola il CDE dal resto della tua rete aziendale. Implementando regole firewall e VLAN rigorose, puoi ridurre la tua impronta di scansione fino all'80%, risparmiando tempo e riducendo la complessità dei tuoi audit di conformità.

Le conseguenze della non conformità

Le sanzioni finanziarie per il mancato mantenimento di una cronologia di scansione pulita sono severe. I marchi di carte come Visa e Mastercard possono imporre multe mensili che vanno da $ 5.000 a $ 100.000 a seconda del volume delle transazioni e della durata della non conformità. Oltre alle multe, il costo nascosto di una violazione include la responsabilità legale e un calo medio del 20% della fiducia dei clienti. Se fallisci scansioni consecutive, i processori di pagamento possono rescindere il tuo contratto commerciante, interrompendo effettivamente la tua capacità di accettare pagamenti digitali.

Scansione interna vs. esterna: comprensione del requisito 11.3

Il requisito 11.3 del PCI DSS stabilisce un framework rigoroso per l'identificazione delle lacune di sicurezza prima che lo facciano gli aggressori. Divide il carico di lavoro in due categorie: interna ed esterna. Non puoi semplicemente eseguire uno strumento e andartene. Hai bisogno di un processo documentato che dimostri che la tua routine di scansione di conformità PCI DSS copre ogni angolo del tuo ambiente dati del titolare della carta (CDE). Il requisito 11.3.1 si concentra sulla rete interna, mentre 11.3.2 si rivolge ai tuoi asset rivolti al pubblico. L'obiettivo non è solo trovare bug; è dimostrare che il tuo processo di correzione funziona effettivamente sotto pressione.

La "Regola trimestrale" è un frequente punto di fallimento per molte organizzazioni. Devi ottenere quattro scansioni "pulite" consecutive ogni 12 mesi. Ciò significa che hai bisogno di un report positivo ogni 90 giorni. Se una scansione rivela una vulnerabilità nel terzo mese, non la correggi e aspetti il trimestre successivo. Devi eseguire immediatamente una nuova scansione finché il report non è chiaro. La perdita anche di un solo trimestre può ripristinare il tuo orologio di conformità, costringendoti a ricominciare il ciclo per dimostrare un anno di postura di sicurezza coerente.

Il punteggio CVSS funge da linguaggio universale per questi report. Per le scansioni esterne, la soglia è rigida: qualsiasi vulnerabilità con un punteggio CVSS di 4.0 o superiore comporta un fallimento automatico. Ciò include i rischi "Medi" che potrebbero sembrare minori ma forniscono un punto d'appoggio per exploit sofisticati. Le scansioni interne sono leggermente diverse, poiché richiedono la correzione di tutti i rischi "Alti" e "Critici" come definito dagli standard PCI SSC correnti. Per uno sguardo più approfondito su come queste scansioni differiscono dai test su vasta scala, consulta la documentazione ufficiale PCI DSS Requirement 11.3.

Scansione interna: oltre la casella di controllo

Le scansioni interne non richiedono un fornitore terzo, ma la persona che le esegue deve essere "qualificata" e operativamente indipendente. Ciò significa che il tuo sviluppatore principale non dovrebbe scansionare il proprio codice. Molte aziende lottano con il "debito di vulnerabilità" nei sistemi legacy, dove spesso risiede il 45% delle vulnerabilità interne. Devi eseguire nuovamente la scansione finché ogni rischio alto e critico non viene risolto. Se hai difficoltà a gestire questi cicli interni, potresti voler automatizzare i tuoi test di sicurezza per mantenere i tuoi team interni concentrati sulla correzione piuttosto che sulla reportistica manuale.

Scansione ASV esterna: lo standard d'oro

Le scansioni esterne devono essere eseguite da un fornitore di scansione approvato (ASV). La guida al programma ASV v3.0 impone che i fornitori verifichino oltre 30.000 vulnerabilità note. Circa il 28% delle scansioni ASV iniziali fallisce a causa di semplici sviste come password di amministratore predefinite o configurazioni SSL/TLS 1.0 obsolete. Se una scansione segnala un falso positivo, non puoi semplicemente ignorarlo. Devi presentare una contestazione formale con la prova dei controlli compensativi, come un Web Application Firewall (WAF) che blocca specificamente l'exploit in questione. Il tuo ASV deve rivedere e accettare formalmente questa contestazione prima che la tua scansione sia contrassegnata come "Superata".

- Scansioni interne: Eseguite trimestralmente e dopo qualsiasi "modifica significativa" alla rete.

- Scansioni esterne: Devono essere eseguite da un fornitore approvato da PCI SSC (ASV).

- Correzione: Tutti i punteggi esterni di 4.0+ devono essere patchati e sottoposti a nuova scansione entro la stessa finestra di 90 giorni.

- Documentazione: È necessario conservare i report di scansione per almeno 12 mesi affinché il QSA li esamini.

La coerenza è la tua migliore difesa. Una singola scansione persa o un server legacy dimenticato possono portare a una constatazione di non conformità durante la tua valutazione annuale. Trattando la scansione di conformità PCI DSS come un'abitudine mensile piuttosto che come una faccenda trimestrale, ti assicuri che le minacce CVSS 4.0+ siano neutralizzate molto prima che diventino una responsabilità.

L'anatomia di una scansione PCI superata: CVSS e livelli di rischio

Un report di scansione superato è la prova principale che la tua azienda mantiene una rete sicura. Entro il 2026, lo standard per la scansione di conformità PCI DSS si è evoluto per dare priorità al Common Vulnerability Scoring System (CVSS) v4.0. Mentre le versioni precedenti si concentravano fortemente sullo sfruttamento, v4.0 introduce il framework "Base, Minaccia e Ambientale" (BTE). Ciò fornisce uno sguardo più granulare su come una vulnerabilità influisce effettivamente sul tuo ambiente specifico. Qualsiasi vulnerabilità con un punteggio base CVSS di 4.0 o superiore comporta un "Fallimento" automatico in un report ASV. Non puoi negoziare questi punteggi; sono la linea dura tra la conformità e una notifica di violazione.

La finestra di 90 giorni definisce il tuo ritmo operativo. Il requisito 11.3.2 del PCI DSS stabilisce che è necessario eseguire scansioni esterne ogni tre mesi. Se una scansione identifica una vulnerabilità ad alto rischio l'80° giorno, hai solo 10 giorni per correggere ed eseguire una nuova scansione per mantenere il tuo stato di conformità trimestrale. La perdita di questa finestra anche di 24 ore può comportare multe mensili per non conformità da parte delle banche commerciali, che spesso variano da $ 5.000 a $ 100.000 a seconda del volume delle transazioni.

Vulnerabilità comuni di "fallimento automatico"

Alcuni difetti aggirano completamente il punteggio CVSS e attivano un fallimento immediato. A partire dal 2025, il 14% dei fallimenti di scansione deriva da protocolli non sicuri come TLS 1.0 o 1.1. Questi sono fallimenti istantanei perché mancano di moderni standard di crittografia. Le credenziali hardcoded e gli account fornitore predefiniti garantiscono anche un voto insufficiente. Le vulnerabilità delle applicazioni Web, in particolare l'iniezione SQL e l'attraversamento di directory, rimangono i "Due grandi" fallimenti. Anche se il tuo firewall è perfetto, un singolo campo di input non convalidato in una pagina di pagamento affonderà immediatamente i risultati della tua scansione di conformità PCI DSS.

Il ciclo Scansiona-Patch-Verifica

I team di successo non trattano la scansione come un evento una tantum. I dati del 2024 mostrano che il 62% delle organizzazioni fallisce la scansione trimestrale iniziale. Il ciclo "Scansiona-Patch-Verifica" è l'unico modo per stare al passo con la scadenza di 90 giorni. Quando appare una vulnerabilità, devi applicare la patch e quindi eseguire una nuova scansione mirata per dimostrare che la correzione funziona. Gli strumenti di nuova scansione automatizzata possono verificare queste correzioni in tempo reale, il che impedisce il collo di bottiglia dell'attesa di una revisione manuale. Questo ciclo garantisce che le patch non interrompano gli ambienti di produzione mantenendo in movimento l'orologio di conformità.

Il tuo valutatore di sicurezza qualificato (QSA) richiede una traccia specifica della documentazione per approvare la tua attestazione di conformità (AoC) annuale. Dovrai fornire:

- Il riepilogo esecutivo: una vista di alto livello che mostra uno stato di "Superato" per il trimestre.

- I dettagli della vulnerabilità: un elenco completo di ogni CVE identificato, anche quelli al di sotto della soglia di 4.0.

- Attestazione della scansione: un documento firmato dal tuo ASV che conferma la validità della scansione.

- Prova di correzione: registri che mostrano quando sono state applicate le patch e le successive date di nuova scansione superate.

Un QSA non si limiterà a guardare il report finale superato. Cercherà la storia dei cicli di 90 giorni. Se mostri uno schema di individuazione di un bug critico l'89° giorno e lo correggi il 90° giorno ogni singolo trimestre, segnala una mancanza di sicurezza proattiva. Cerca di finalizzare la tua scansione superata almeno 15 giorni prima della fine del trimestre per tenere conto del debito tecnico imprevisto o delle implementazioni di patch complesse.

Costruire un flusso di lavoro di conformità continua con l'AI

La conformità non dovrebbe essere un panico trimestrale. È uno standard operativo quotidiano. La transizione dagli esercizi manuali di controllo delle caselle a un flusso di lavoro basato sull'intelligenza artificiale riduce il rischio di errore umano del 65%. La maggior parte delle organizzazioni fallisce il proprio audit iniziale perché tratta la sicurezza come un evento statico. Costruendo un ciclo continuo, ti assicuri che la scansione di conformità PCI DSS diventi una parte integrante del tuo ciclo di vita di sviluppo piuttosto che un collo di bottiglia. Ciò richiede un cambiamento nel modo in cui gestisci i dati e l'infrastruttura.

- Passaggio 1: mappa il tuo CDE e definisci i confini. Non puoi proteggere ciò che non tieni traccia. Utilizza strumenti di rilevamento per mappare il tuo ambiente dati del titolare della carta (CDE) e definire i confini di scansione automatizzati. Un report sulla sicurezza del marzo 2024 ha mostrato che il 41% delle violazioni dei dati ha coinvolto asset non mappati. Il requisito 12.5.2 del PCI DSS 4.0 ora impone un inventario documentato di tutti i componenti del sistema nel campo di applicazione, rendendo questo passaggio legalmente essenziale.

- Passaggio 2: integra gli agenti di sicurezza in CI/CD. Incorpora strumenti di sicurezza direttamente nella tua pipeline utilizzando Jenkins, GitLab o GitHub Actions. Ciò garantisce che ogni commit di codice sia sottoposto a un controllo di base. L'85% delle aziende tecnologiche ad alta crescita ora utilizza pipeline di sicurezza automatizzate per individuare i difetti prima che raggiungano un server di produzione.

- Passaggio 3: configura avvisi in tempo reale. Non aspettare un report mensile per trovare un buco nel tuo perimetro. Imposta trigger per qualsiasi vulnerabilità che superi CVSS 4.0 per notificare al tuo team di sicurezza entro 10 minuti dal rilevamento. Questo ciclo di feedback immediato è fondamentale per mantenere l'integrità dei sistemi di pagamento.

- Passaggio 4: automatizza i report trimestrali. La generazione manuale dei documenti di attestazione di conformità (AoC) richiede in media 20 ore di lavoro. Le piattaforme basate sull'intelligenza artificiale possono aggregare i dati di scansione e generare questi report in pochi secondi, assicurandoti di soddisfare il requisito di 90 giorni senza esaurire il tuo personale.

- Passaggio 5: usa l'AI per dare priorità alla correzione. Usa l'apprendimento automatico per filtrare i falsi positivi. Invece di inseguire 500 bug "critici", l'AI utilizza l'Exploit Prediction Scoring System (EPSS) per identificare il 3% delle vulnerabilità che gli hacker stanno effettivamente utilizzando in natura in questo momento.

Spostamento a sinistra: sicurezza come codice

Gli sviluppatori non dovrebbero aspettare un audit esterno per trovare difetti. Spostandosi a sinistra, fornisci risultati di scansione mentre il codice è ancora nell'IDE. L'integrazione di DAST nel processo di build consente agli ingegneri di vedere come si comporta la loro applicazione sotto attacchi simulati. Un sondaggio del settore del 2023 ha rilevato che il 74% delle organizzazioni che si spostano a sinistra vede un aumento di 2 volte della velocità di implementazione. Riduce l'attrito perché le correzioni avvengono durante lo sviluppo, mantenendo i risultati della tua scansione di conformità PCI DSS puliti e prevedibili.

Guida alla correzione basata sull'AI

Gli agenti AI ora interpretano i complessi registri di scansione in ticket fruibili. Invece di un vago avviso "SQL Injection", l'AI fornisce la riga esatta di codice e una correzione suggerita. La scansione predittiva identifica potenziali deviazioni dalla conformità analizzando le modifiche alla configurazione prima che violino gli standard PCI. Se una patch non può essere applicata immediatamente, il "Virtual Patching" automatizzato funge da ponte temporaneo. L'82% dei responsabili della sicurezza segnala che la correzione assistita dall'AI ha ridotto del 50% il tempo medio di riparazione (MTTR) da gennaio 2024.

Pronto ad automatizzare la tua sicurezza e rimanere pronto per l'audit? Pianifica oggi la tua scansione PCI automatizzata e smetti di gestire manualmente la conformità.

Penetrify: automatizzare il requisito di Penetration Testing PCI DSS

Il requisito 11.4.1 del PCI DSS 4.0 impone che le organizzazioni eseguano test di penetrazione interni ed esterni almeno una volta ogni 12 mesi e dopo qualsiasi modifica significativa all'infrastruttura. I tradizionali metodi di test manuali spesso falliscono perché catturano solo un singolo momento nel tempo. Penetrify risolve questo problema unendo valutazioni di vulnerabilità ad alta frequenza con uno sfruttamento attivo guidato dall'AI. Automatizza il lavoro pesante della scansione di conformità PCI DSS fornendo al contempo la profondità tecnica di un impegno manuale. Ciò garantisce che la tua postura di sicurezza non sia solo una casella di controllo, ma una barriera rafforzata contro le minacce del mondo reale.

Le misure di sicurezza statiche non sono sufficienti quando nel solo 2023 sono state divulgate 26.447 nuove vulnerabilità. Un pentest manuale eseguito a gennaio non rileverà un exploit critico zero-day rilasciato ad aprile. Gli agenti AI di Penetrify simulano il comportamento degli aggressori 24 ore su 24, 7 giorni su 7. Questi agenti non si limitano a identificare le porte aperte; tentano il movimento laterale e l'escalation dei privilegi proprio come farebbe un avversario umano. Questo passaggio dalle istantanee puntuali al monitoraggio continuo garantisce che il tuo ambiente dati del titolare della carta (CDE) rimanga protetto dalle minacce in evoluzione che emergono tra gli audit annuali.

Le considerazioni finanziarie spesso guidano le decisioni di conformità. Le tradizionali società di sicurezza boutique addebitano tra $ 15.000 e $ 45.000 per un singolo pentest con ambito PCI. Questi impegni di solito richiedono tre settimane per essere pianificati e altre due settimane per produrre un report finale. Penetrify riduce questi costi operativi del 75% attraverso l'automazione intelligente. Ottieni risultati immediati e la possibilità di eseguire nuovamente la scansione tutte le volte che è necessario senza incorrere in costi di consulenza di $ 250 all'ora. È un modello scalabile che cresce con la tua infrastruttura senza gonfiare il tuo budget di sicurezza.

Gli auditor e i valutatori di sicurezza di qualità (QSA) richiedono una documentazione specifica per convalidare il tuo stato di conformità. Penetrify genera report pronti per QSA con un solo clic. Questi documenti descrivono in dettaglio la specifica metodologia di test, i risultati e le fasi di correzione verificate richieste per il requisito 11. Fornendo dati chiari e fruibili che si mappano direttamente agli standard PCI, elimini il tipico avanti e indietro tra i tuoi team di ingegneria e gli auditor di conformità. Questa reportistica semplificata può ridurre il tempo dedicato alla preparazione dell'audit di 40 ore o più per ciclo.

Il vantaggio Penetrify per le Fintech

I processori di pagamento e le piattaforme di trading gestiscono fino a 10.000 transazioni al secondo. Non possono permettersi tempi di inattività o ritardi di configurazione complessi. Penetrify offre una configurazione a configurazione zero che si integra con AWS, Azure e Google Cloud in meno di 8 minuti. Si espande tra le regioni globali, garantendo che la scansione di conformità PCI DSS copra ogni endpoint nella tua architettura distribuita. Che tu stia gestendo un gateway di pagamento legacy o un moderno cluster di microservizi, la piattaforma si adatta ai tuoi specifici modelli di traffico senza degradare le prestazioni.

Pronto ad automatizzare la tua conformità?

La transizione dallo stress trimestrale manuale alla tranquillità automatizzata è una mossa strategica per qualsiasi fintech in crescita. Risparmierai circa 120 ore di lavoro all'anno su attività relative alla conformità mantenendo al contempo una postura di sicurezza superiore. È ora di smettere di preoccuparsi del prossimo audit e iniziare a concentrarsi sul tuo prodotto principale. Fai il primo passo verso un futuro più sicuro richiedendo oggi una valutazione di sicurezza gratuita per vedere come il tuo ambiente attuale si confronta con gli ultimi requisiti PCI.

Inizia la tua scansione di conformità PCI automatizzata con Penetrify

Padroneggiare la tua roadmap di sicurezza 2026

Stare al passo con le minacce in evoluzione richiede più che spuntare una casella una volta al trimestre. Il requisito 11.3 richiede un livello di precisione che i processi manuali non possono fornire. Entro il 2026, le organizzazioni di successo si affideranno all'AI per gestire il lavoro pesante della scansione di conformità PCI DSS, garantendo che ogni vulnerabilità CVSS sia affrontata prima che diventi una violazione. Hai visto come il monitoraggio continuo elimina lo stress della stagione degli audit e fornisce uno scudo di 365 giorni per il tuo ambiente dati del titolare della carta.

Gli agenti basati sull'intelligenza artificiale di Penetrify rilevano le vulnerabilità delle applicazioni web più diffuse in meno di 15 minuti, offrendoti visibilità immediata sul tuo profilo di rischio. La nostra piattaforma genera report pronti per QSA per PCI DSS v4.x, quindi sei sempre preparato per la tua prossima valutazione. Non aspettare una scansione fallita per correggere le lacune di sicurezza. Automatizza oggi la tua scansione di conformità PCI DSS con Penetrify e proteggi il tuo monitoraggio continuo 24 ore su 24, 7 giorni su 7. Hai gli strumenti per trasformare la conformità da un ostacolo in un vantaggio competitivo.

Domande frequenti

Posso essere conforme a PCI se eseguo la scansione solo una volta all'anno?

No, non puoi mantenere la conformità con una sola scansione all'anno. Il requisito 11.3.2 del PCI DSS stabilisce specificamente che le organizzazioni devono eseguire scansioni esterne almeno una volta ogni 90 giorni. Ciò significa che devi completare 4 scansioni con esito positivo all'anno tramite un fornitore di scansione approvato (ASV). La perdita di un singolo trimestre comporta uno stato di non conformità durante la tua valutazione annuale. Dovrai conservare i record di tutti e 4 i report per il tuo revisore.

Qual è la differenza tra una scansione delle vulnerabilità e un test di penetrazione?

Una scansione delle vulnerabilità è una ricerca automatizzata di alto livello di buchi di sicurezza noti, mentre un test di penetrazione è un attacco manuale simulato da un esperto umano. Le scansioni di solito richiedono da 2 a 4 ore per essere completate. Al contrario, un test di penetrazione dura spesso da 5 a 10 giorni perché comporta uno sfruttamento attivo. PCI DSS 4.0 richiede entrambi per garantire una difesa a più livelli contro il 100% dei vettori di attacco noti.

Cloudflare o AWS mi rendono automaticamente conforme a PCI?

No, l'utilizzo di Cloudflare o AWS non ti garantisce la conformità automatica. In base al modello di responsabilità condivisa, questi fornitori proteggono l'infrastruttura, ma tu rimani responsabile della protezione dei tuoi dati. Mentre AWS copre il 100% della sicurezza fisica del data center, gestisci comunque il 50% o più dei controlli. Ciò include la scansione di conformità PCI DSS a livello di applicazione e la gestione delle proprie chiavi di crittografia per proteggere i dati del titolare della carta.

Quale punteggio CVSS è richiesto per superare una scansione esterna PCI?

Devi ottenere un punteggio CVSS inferiore a 4.0 per superare una scansione ASV esterna. Qualsiasi vulnerabilità classificata come Media, Alta o Critica con un punteggio da 4.0 a 10.0 comporta un fallimento automatico. Hai 30 giorni per correggere questi problemi ed eseguire una nuova scansione. Questa rigorosa soglia garantisce che 0 vulnerabilità ad alto rischio rimangano esposte a Internet pubblico dove gli aggressori possono trovarle.

Quanto spesso devo eseguire scansioni PCI interne?

Devi eseguire scansioni interne almeno una volta ogni 3 mesi secondo il requisito 11.3.1. Inoltre, PCI DSS 4.0 impone una nuova scansione dopo qualsiasi modifica che influisca sull'ambiente dati del titolare della carta. Se aggiorni il tuo firewall o sposti 1 server, devi eseguire immediatamente una nuova scansione. La regolare scansione di conformità PCI DSS ti aiuta a individuare le minacce interne prima che portino a una violazione che potrebbe costare $ 100.000 in multe.

Cosa succede se la mia scansione ASV fallisce subito prima del mio audit?

Fallirai il tuo audit se non hai un report ASV superato degli ultimi 90 giorni. Gli auditor richiedono 4 report trimestrali superati consecutivi per approvare il tuo report di conformità. Se una scansione fallisce, devi patchare la vulnerabilità ed eseguire una scansione pulita prima della scadenza. 1 report fallito può ritardare la tua certificazione di 30 giorni o più, portando ad un aumento delle commissioni di elaborazione dalla tua banca.

Gli strumenti basati sull'AI possono sostituire i pentest manuali per il requisito PCI 11.4?

No, gli strumenti AI non possono sostituire il test di penetrazione manuale richiesto dal requisito 11.4 del PCI DSS. Il PCI Security Standards Council afferma che il test deve essere eseguito da un professionista qualificato con almeno 2 anni di esperienza. Mentre l'AI può accelerare la prima fase della scoperta, manca della logica creativa necessaria per concatenare gli exploit. Hai bisogno di un essere umano per verificare il 100% dei risultati per soddisfare lo standard.

Come gestisco le vulnerabilità nelle librerie di terze parti per la conformità PCI?

Devi tenere traccia e patchare le librerie di terze parti utilizzando gli strumenti Software Composition Analysis (SCA). Il requisito 6.3.1 stabilisce che devi mantenere un inventario di tutto il software personalizzato e di terze parti. Se una libreria come Log4j ha un punteggio CVSS di 10.0, devi aggiornarla entro 30 giorni. Mantenere 0 librerie obsolete nel tuo ambiente di produzione è essenziale per un audit pulito e previene il 90% dei comuni attacchi alla supply chain.