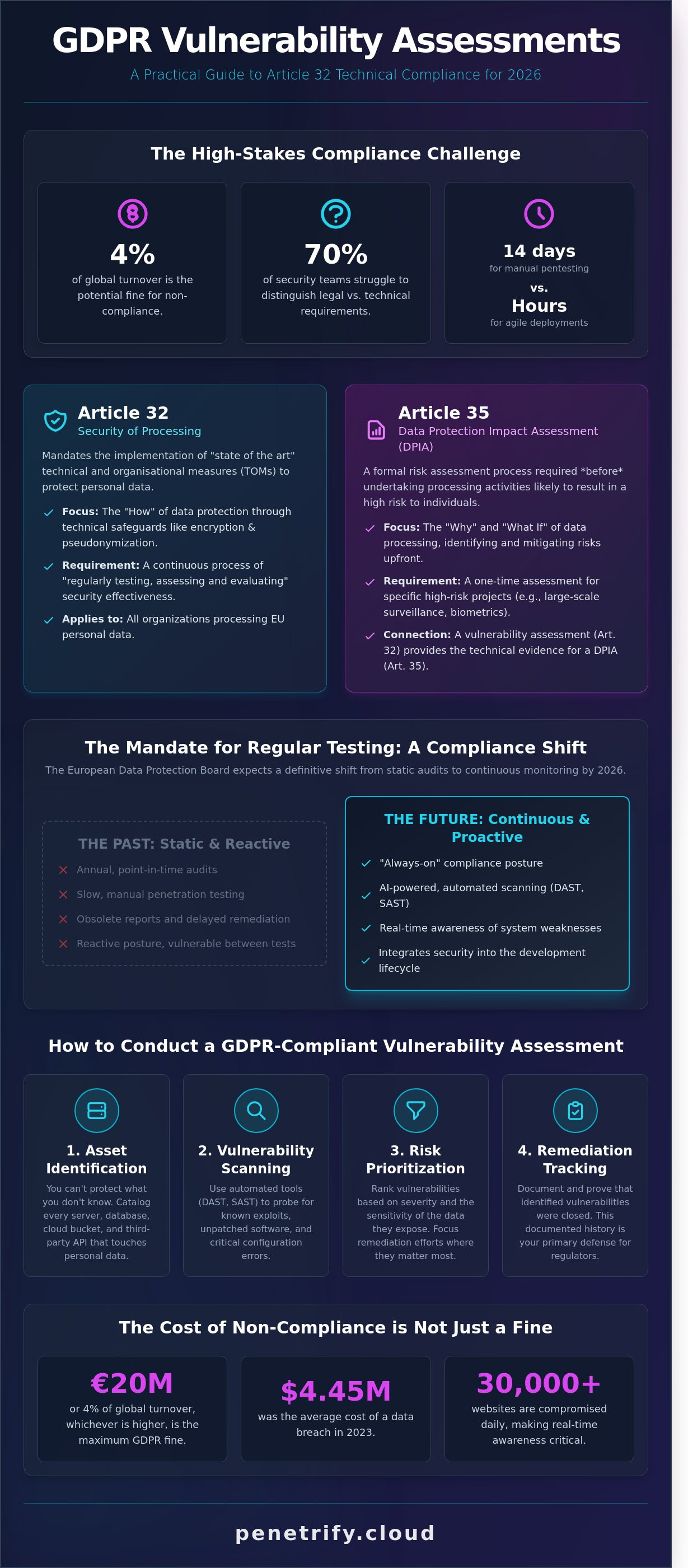

E se la multa del 4% del fatturato globale non fosse solo una minaccia per i giganti della tecnologia, ma una diretta conseguenza della tua ultima patch software mancata? Sai già che proteggere i dati personali è imprescindibile; tuttavia, il confine tra una valutazione legale dell'impatto sulla protezione dei dati e una gdpr vulnerability assessment tecnica rimane pericolosamente sfocato per il 70% dei team di sicurezza. È una difficoltà comune perché il Penetration Testing manuale spesso richiede 14 giorni per essere completato, mentre i tuoi sviluppatori agile rilasciano aggiornamenti ogni poche ore.

Non devi scegliere tra velocità di implementazione e sicurezza legale. Questa guida fornisce una roadmap chiara per allineare i tuoi strumenti di scansione con i rigidi mandati tecnici dell'Articolo 32 per garantire che la tua infrastruttura sia pienamente conforme per il 2026. Esamineremo le differenze fondamentali tra i requisiti dell'Articolo 32 e dell'Articolo 35, mostrandoti come automatizzare la tua conformità per smettere di inseguire le vulnerabilità e iniziare a prevenirle.

Punti chiave

- Scopri come distinguere tra i requisiti dell'Articolo 32 e dell'Articolo 35 per garantire che le tue misure di sicurezza soddisfino specifici standard legali GDPR.

- Comprendi come implementare le Misure Tecniche e Organizzative (TOM) che garantiscono la riservatezza e la resilienza dei tuoi sistemi di elaborazione dati.

- Scopri perché passare da test manuali annuali a una gdpr vulnerability assessment continua è essenziale per soddisfare il mandato per test di sicurezza regolari.

- Identifica gli specifici strumenti DAST, SAST e basati sull'intelligenza artificiale necessari per mappare e proteggere ogni endpoint che interagisce con i dati personali.

- Esplora come passare da audit statici e puntuali a una postura di conformità "sempre attiva" utilizzando l'automazione basata sull'intelligenza artificiale.

Cos'è una GDPR Vulnerability Assessment?

Una gdpr vulnerability assessment è una revisione tecnica sistematica progettata per identificare le lacune di sicurezza nei sistemi che elaborano dati personali. Non è solo una best practice. È un requisito fondamentale per mantenere l'integrità e la riservatezza dei dati dei cittadini europei. Ai sensi del Regolamento generale sulla protezione dei dati (GDPR), le organizzazioni devono implementare misure tecniche "all'avanguardia" per proteggere le informazioni sensibili. Ciò significa che l'utilizzo di firewall obsoleti o software senza patch del 2021 non è più legalmente difendibile quando esistono exploit moderni.

Entro il 2026, il Comitato europeo per la protezione dei dati prevede un passaggio definitivo dagli audit annuali puntuali al monitoraggio continuo della conformità. I report statici stanno diventando obsoleti. Le organizzazioni si trovano ora ad affrontare un ambiente in cui oltre 30.000 siti web vengono compromessi ogni giorno. La consapevolezza in tempo reale delle debolezze del sistema è vitale per la sopravvivenza. Una gdpr vulnerability assessment proattiva garantisce di trovare le falle nel tuo perimetro prima che lo faccia un attore malintenzionato.

Per comprendere meglio i principi fondamentali che guidano questi requisiti di sicurezza, guarda questo utile video:

Articolo 32 vs. Articolo 35: di quale hai bisogno?

L'Articolo 32 si concentra sulla sicurezza del trattamento. Impone ai titolari del trattamento e ai responsabili del trattamento di implementare misure tecniche come la crittografia e la pseudonimizzazione. Questo articolo richiede specificamente di "testare, valutare e valutare regolarmente" l'efficacia di queste misure. Al contrario, l'Articolo 35 riguarda le valutazioni d'impatto sulla protezione dei dati (DPIA). Una DPIA è necessaria quando un progetto comporta un trattamento ad alto rischio, come la sorveglianza su larga scala o il trattamento di dati biometrici. Sebbene differiscano per portata, una valutazione tecnica fornisce le prove empiriche necessarie per soddisfare i requisiti legali di una DPIA formale.

Componenti chiave di un audit di sicurezza incentrato sul GDPR

Un audit robusto inizia con un inventario completo degli asset. Non puoi proteggere i dati se non sai dove si trovano. Ciò include l'identificazione di tutti i server, i bucket cloud e le API di terze parti che toccano i dati personali dell'UE. Dopo la scoperta, gli strumenti di scansione tecnica devono sondare per individuare exploit noti ed errori di configurazione. La sola configurazione errata dello storage cloud ha portato all'esposizione di oltre 100 milioni di record in diverse violazioni di alto profilo nel 2023. Il Regular Testing è un requisito GDPR obbligatorio per tutti i titolari del trattamento.

Adottare una posizione "all'avanguardia" richiede di andare oltre le semplici scansioni automatizzate. La vera conformità implica la verifica manuale delle vulnerabilità per eliminare i False Positives. Questo processo garantisce che gli sforzi di correzione si concentrino prima sui rischi più critici. Quando un ente regolatore chiede una prova di sicurezza, una cronologia documentata di queste valutazioni funge da difesa primaria. Dimostra che la tua organizzazione prende sul serio il suo dovere di diligenza. Senza questa documentazione, le multe possono raggiungere il 4% del fatturato annuo globale o 20 milioni di euro. Nel 2023, il costo medio di una violazione dei dati ha raggiunto i 4,45 milioni di dollari, dimostrando che il costo della prevenzione è di gran lunga inferiore al prezzo del fallimento.

- Identificazione degli asset: Catalogazione di ogni database ed endpoint contenente PII.

- Scansione delle vulnerabilità: Utilizzo di strumenti automatizzati per trovare software non aggiornato.

- Prioritizzazione dei rischi: Classificazione delle falle in base alla sensibilità dei dati che espongono.

- Monitoraggio della correzione: Dimostrazione che le lacune identificate sono state effettivamente colmate.

La conformità è un obiettivo in movimento. Man mano che emergono nuove minacce, la frequenza delle valutazioni deve aumentare. L'obiettivo è creare un'infrastruttura resiliente che protegga i diritti degli utenti per impostazione predefinita. Integrando questi controlli tecnici nelle operazioni standard, si passa da uno stato reattivo a una posizione di forza.

I requisiti tecnici dell'articolo 32 del GDPR

La conformità inizia con il quadro giuridico stabilito dall'articolo 32 del GDPR, che impone alle organizzazioni di implementare "misure tecniche e organizzative adeguate" (TOM) per garantire la sicurezza dei dati. Per i fornitori SaaS, questo non è un suggerimento. È un requisito rigoroso per proteggere la riservatezza, l'integrità, la disponibilità e la resilienza dei sistemi di elaborazione. Se la tua piattaforma si blocca a causa di un attacco DDoS o un database viene danneggiato, hai fallito i test di disponibilità e integrità. Questi non sono solo problemi IT; sono violazioni dirette della legge europea.

La posta in gioco è alta perché le violazioni dei dati rimangono il motivo principale dell'azione normativa. Da maggio 2018, le autorità europee hanno emesso oltre 4,5 miliardi di euro di multe cumulative. Una parte significativa di queste sanzioni deriva da "misure tecniche e organizzative insufficienti per garantire la sicurezza delle informazioni". Una proattiva gdpr vulnerability assessment funge da prima linea di difesa. Identifica le lacune che gli hacker sfruttano prima che si trasformino in una violazione da prima pagina. Mentre l'articolo 32 menziona la crittografia e la pseudonimizzazione, queste sono salvaguardie secondarie. Proteggono i dati dopo che si è verificata una violazione, ma non soddisfano l'obbligo di prevenire la violazione in primo luogo.

- Riservatezza: Garantire che solo gli utenti autorizzati accedano alle PII.

- Integrità: Proteggere i dati da alterazioni non autorizzate.

- Disponibilità: Garantire che i dati siano accessibili quando necessario.

- Resilienza: La capacità della tua infrastruttura di resistere e riprendersi dagli attacchi.

Mappatura dell'OWASP Top 10 ai rischi del GDPR

I difetti di sicurezza non sono solo bug; sono responsabilità legali. Una vulnerabilità SQL Injection (SQLi) è un percorso diretto a un'enorme multa per "divulgazione non autorizzata". Se un aggressore può interrogare il tuo database tramite un modulo web, le tue misure di riservatezza sono inesistenti. Il Broken Access Control è un altro trasgressore frequente. Consente agli utenti di visualizzare dati che non dovrebbero vedere, il che viola il principio di "minimizzazione dei dati". Allo stesso modo, il Cross-Site Scripting (XSS) consente agli aggressori di iniettare script dannosi nel tuo sito. Ciò compromette l'integrità della sessione utente e può portare al furto di token di sessione sensibili.

Lo standard "State of the Art"

I regolatori nel 2026 definiscono "state of the art" in base alle attuali capacità del settore. I test manuali legacy eseguiti una volta all'anno non soddisfano più il requisito di "test, valutazione e valutazione regolari" dell'efficacia della sicurezza. Il Verizon Data Breach Investigations Report del 2023 ha rilevato che il 74% delle violazioni coinvolge un elemento umano o un uso improprio dei privilegi. Questo evidenzia perché la sola supervisione manuale fallisce. È necessario integrare una gdpr vulnerability assessment nel ciclo di vita dello sviluppo del software (SDLC). Utilizzando strumenti per automatizzare la scansione di sicurezza con Penetrify, ti assicuri che ogni nuova implementazione di codice soddisfi la soglia "state of the art" senza rallentare la velocità di rilascio. Il monitoraggio continuo è ora la base di partenza prevista per qualsiasi azienda che gestisca dati di cittadini europei.

Valutazione manuale vs. automatizzata: soddisfare il mandato di "test regolari"

L'articolo 32 del GDPR richiede esplicitamente alle organizzazioni di implementare un processo per testare, valutare e valutare regolarmente l'efficacia delle misure tecniche e organizzative per garantire la sicurezza del trattamento. Mentre molte aziende storicamente si affidavano a un Penetration Test manuale annuale per spuntare questa casella, tale approccio non soddisfa più il requisito "regolare" in un ambiente digitale in rapida evoluzione. Un singolo audit puntuale lascia un divario di 364 giorni in cui possono emergere nuove vulnerabilità e passare inosservate. L'implementazione di una strategia continua di gdpr vulnerability assessment è l'unico modo per mantenere la conformità tra gli audit formali.

La tradizionale consulenza manuale rimane preziosa per la sua profondità; un esperto umano può trovare difetti logici complessi che un software potrebbe non rilevare. Tuttavia, il testing manuale è costoso e lento. Un tipico incarico manuale costa spesso tra i 15.000 e i 30.000 dollari, rendendo impossibile eseguirlo settimanalmente o anche mensilmente. La scansione automatizzata funge da spina dorsale della protezione continua dei dati perché opera a una frazione del costo e fornisce un feedback immediato. Integrando la Data Protection by Design, le organizzazioni si assicurano che i controlli di sicurezza siano integrati nel ciclo di vita del software piuttosto che aggiunti come un ripensamento.

La strategia più efficace è un approccio ibrido. Questo bilancia l'alta frequenza delle scansioni automatizzate con la profondità chirurgica del testing manuale. Gli strumenti automatizzati di gdpr vulnerability assessment possono scansionare migliaia di CVE (Common Vulnerabilities and Exposures) note ogni volta che il codice cambia, mentre i tester manuali si concentrano sulla logica aziendale ad alto rischio una o due volte all'anno. Questa difesa a doppio livello assicura che nessun punto di ingresso ovvio rimanga aperto a lungo.

Perché "Una volta all'anno" non è più sufficiente

Lo sviluppo moderno si basa su pipeline CI/CD in cui il codice viene distribuito decine di volte al giorno. Uno studio del 2024 ha dimostrato che il 74% delle organizzazioni pubblica aggiornamenti almeno settimanalmente. Un audit annuale statico non può tenere il passo con questo ritmo. Quando viene scoperta una nuova vulnerabilità Zero Day, si crea un'immediata non conformità. Puoi trovare un confronto più approfondito delle metodologie nella nostra guida su AI in Pentesting vs. Manual Pentesting per vedere come queste velocità differiscono.

Agenti basati sull'intelligenza artificiale: lo standard di conformità del 2026

Entro il 2026, gli agenti di sicurezza autonomi basati sull'intelligenza artificiale saranno il punto di riferimento per la conformità al GDPR. Questi agenti non si limitano a scansionare; simulano percorsi di attacco reali per identificare i difetti ad alto rischio che portano all'esfiltrazione dei dati. Riducono i False Positives fino al 70% rispetto agli scanner tradizionali, il che mantiene i team di conformità concentrati sulle minacce legittime. Questa tecnologia consente a un'unica piattaforma di scalare le valutazioni su oltre 100 microservizi contemporaneamente, qualcosa che i team umani non possono eguagliare.

La transizione ad agenti basati sull'intelligenza artificiale offre anche un significativo vantaggio in termini di costi-benefici. Mentre le tariffe di consulenza tradizionali rimangono elevate indipendentemente dai risultati, gli agenti di intelligenza artificiale forniscono una copertura 24 ore su 24, 7 giorni su 7, a fronte di un canone di abbonamento prevedibile. Questo cambiamento riduce il costo totale di proprietà per la conformità alla sicurezza di circa il 60%, aumentando al contempo la frequenza dei test da annuale a giornaliera. Per qualsiasi azienda che gestisca dati sensibili di cittadini europei, questo livello di coerenza non è solo un lusso; è un requisito fondamentale per evitare le pesanti sanzioni associate alle violazioni dei dati.

- Manual Testing: Ideale per logiche complesse, costi elevati, bassa frequenza.

- Automated Scanning: Ideale per CVE note, costi contenuti, alta frequenza.

- AI Agents: Ideale per la simulazione di attacchi, costi moderati, frequenza continua.

Come condurre una Vulnerability Assessment conforme al GDPR

L'esecuzione di una gdpr vulnerability assessment richiede un passaggio dalla scansione di sicurezza generica al testing incentrato sui dati. L'articolo 32 del GDPR impone alle organizzazioni di implementare misure tecniche per garantire un livello di sicurezza adeguato al rischio. Questo non significa scansionare l'intera rete con la stessa intensità. Significa concentrare le risorse dove i dati personali risiedono effettivamente. È necessario dimostrare di aver testato i controlli specifici che proteggono le informazioni dei residenti nell'UE per evitare le pesanti sanzioni associate alla non conformità.

Fase 1: Definizione dell'ambito per la privacy dei dati

Un'efficace definizione dell'ambito inizia con l'identificazione dei tuoi "Gioielli di dati". Si tratta dei database, delle condivisioni di file e delle applicazioni contenenti PII come nomi, indirizzi IP o dati biometrici. Il tuo ambito deve includere ogni endpoint che interagisce con questi dati. Non trascurare le API di terze parti o i bucket di archiviazione cloud. Secondo il Verizon Data Breach Investigations Report del 2024, il 68% delle violazioni coinvolge un elemento umano non dannoso o un errore di configurazione in queste connessioni esterne. Documentare questo ambito è fondamentale per dimostrare la due diligence durante un audit normativo. Dimostra che hai mappato il flusso di dati prima di iniziare la scansione tecnica.

Una volta definito l'ambito, è necessario selezionare gli strumenti giusti per il lavoro. Una valutazione completa utilizza una combinazione di tre metodologie:

- SAST (Static Application Security Testing): Questo analizza il tuo codice sorgente alla ricerca di vulnerabilità prima che l'applicazione venga eseguita.

- DAST (Dynamic Application Security Testing): Questo testa l'applicazione dall'esterno verso l'interno, imitando il modo in cui un attaccante interagirebbe con le tue interfacce web.

- AI-Driven Penetration Testing: Questo va oltre la scansione automatizzata per trovare errori logici complessi, come gli Insecure Direct Object References (IDOR), che spesso portano all'accesso non autorizzato ai dati.

Durante la fase di esecuzione, il tuo team dovrebbe testare le falle comuni identificate nella OWASP Top 10. Non stai solo cercando software obsoleto. Stai cercando controlli di accesso interrotti che potrebbero consentire a un utente di vedere il profilo personale di un altro. Testare gli errori logici è fondamentale perché gli scanner automatizzati spesso perdono le sfumature di come i dati vengono elaborati tra diversi microservizi.

Fase 4: Reporting per gli auditor

Gli auditor non vogliono vedere un PDF di 300 pagine di dati di scansione grezzi. Hanno bisogno di un report che traduca le vulnerabilità tecniche in un linguaggio di conformità basato sul rischio. È necessario classificare i risultati in base al loro potenziale impatto sui soggetti interessati. Utilizza metriche chiare come "Time-to-Remediate" (TTR) per mostrare quanto velocemente il tuo team colma le lacune di sicurezza. Le organizzazioni che mantengono un TTR inferiore a 30 giorni per le falle critiche dimostrano un atteggiamento proattivo nei confronti della protezione dei dati. Per maggiori dettagli sulla strutturazione di questi flussi di lavoro, consulta la nostra guida su The Complete Vulnerability Management Lifecycle.

La fase finale è la correzione e la verifica. Dopo che il tuo team applica patch o modifiche alla configurazione, devi scansionare nuovamente i sistemi interessati. La verifica è un passaggio non negoziabile in una gdpr vulnerability assessment. I dati del settore suggeriscono che il 25% delle patch di sicurezza vengono applicate in modo errato o non riescono a risolvere il problema sottostante al primo tentativo. La nuova scansione fornisce le prove necessarie per chiudere il cerchio nel tuo audit trail. Questa documentazione dimostra alle autorità di vigilanza che le tue protezioni "all'avanguardia" funzionano come previsto.

Pronto a proteggere i tuoi dati e soddisfare i requisiti normativi con precisione? Inizia oggi stesso il tuo Penetration Test automatizzato per identificare e correggere le vulnerabilità prima che diventino errori di conformità.

Conformità Continua con la Piattaforma AI di Penetrify

Raggiungere l'allineamento normativo non è un compito una tantum che termina quando viene rilasciato un certificato. L'articolo 32 del GDPR richiede specificamente che le organizzazioni implementino un processo per testare, valutare e valutare regolarmente l'efficacia delle misure tecniche. La piattaforma AI di Penetrify trasforma questo requisito da un onere manuale a uno standard automatizzato. Conducendo una gdpr vulnerability assessment continua, la piattaforma garantisce che le lacune di sicurezza non persistano per mesi tra gli audit annuali. Questo cambiamento è fondamentale perché il 68% delle violazioni dei dati coinvolge una vulnerabilità nota da settimane prima che si verificasse l'exploit effettivo.

Passare da audit puntuali a una protezione sempre attiva è l'unico modo per tenere il passo con la moderna distribuzione di software. Se il tuo team distribuisce codice 15 volte a settimana, una scansione trimestrale ti lascia esposto per il 98% dell'anno. Penetrify chiude questa finestra scansionando ogni aggiornamento in tempo reale. Ciò fornisce il robusto audit trail necessario per le ispezioni GDPR. Quando una Data Protection Authority (DPA) richiede una prova della tua postura di sicurezza, puoi presentare un registro cronologico di ogni scansione, rischio identificato e correzione riuscita. Questo livello di documentazione dimostra il principio di "Responsabilità" richiesto ai sensi dell'articolo 5, paragrafo 2, del regolamento.

Per i team di sviluppo in rapida crescita, scalare la sicurezza spesso sembra una scelta tra velocità e sicurezza. Assumere Penetration Tester manuali per ogni rilascio minore è finanziariamente insostenibile, spesso con un costo superiore a $ 15.000 per incarico. Penetrify offre un'alternativa economica riducendo il costo per valutazione di circa l'85%. Consente ai team di scalare la propria infrastruttura senza un aumento lineare dei costi di sicurezza. Ottieni la profondità di un esperto manuale con la velocità di uno script automatizzato, assicurandoti che il tuo budget di conformità venga speso per risolvere i problemi piuttosto che semplicemente trovarli.

Visibilità in Tempo Reale sui Rischi dei Dati

Penetrify identifica le falle OWASP Top 10, inclusi il controllo degli accessi interrotto e gli errori crittografici, in meno di 15 minuti. Questa velocità consente ai CTO di mantenere la velocità di sviluppo mentre i Compliance Officer ricevono i report granulari di cui hanno bisogno per verificare gli standard di protezione dei dati. Gli agenti AI di Penetrify identificano i rischi di SQLi sondando autonomamente i punti di ingresso del database per garantire che nessuna query non autorizzata possa attivare una notifica obbligatoria di violazione di 72 ore ai regolatori. Questo approccio proattivo trasforma la sicurezza in un asset aziendale misurabile piuttosto che in una vaga polizza assicurativa.

Strategia di Sicurezza a Prova di Futuro

Il panorama normativo è in evoluzione e i modelli AI all'interno di Penetrify si aggiornano automaticamente per riflettere le ultime interpretazioni del GDPR e i vettori di minaccia emergenti. Non è necessario riconfigurare manualmente le impostazioni quando emergono nuove vulnerabilità come Log4j; la piattaforma adatta istantaneamente la sua logica di test. Integrando Penetrify direttamente nella tua pipeline CI/CD esistente, ti assicuri che una gdpr vulnerability assessment avvenga ogni volta che il codice si sposta dal laptop di uno sviluppatore all'ambiente di produzione. Questa integrazione impedisce al codice non conforme di raggiungere i tuoi clienti, integrando efficacemente la sicurezza nel ciclo di vita dello sviluppo del software.

Non aspettare un audit per scoprire le tue lacune di sicurezza. Inizia oggi stesso la tua prima scansione di vulnerabilità incentrata sul GDPR con Penetrify e assicurati il tuo percorso verso la conformità continua.

Strategia di Conformità a Prova di Futuro

L'articolo 32 del GDPR richiede esplicitamente un processo per testare e valutare regolarmente le misure di sicurezza tecniche. Aspettare un audit annuale crea un divario di 364 giorni in cui nuovi exploit possono compromettere i tuoi dati sensibili. La transizione a un modello di gdpr vulnerability assessment continuo ti assicura di stare al passo con i 25.000 nuovi difetti di sicurezza identificati dai ricercatori ogni anno. Non è più sufficiente spuntare una casella una volta; hai bisogno di visibilità in tempo reale sul tuo profilo di rischio per proteggere efficacemente la privacy degli utenti.

I cicli di test legacy in genere richiedono da 4 a 6 settimane di coordinamento e reporting manuale. Penetrify elimina questo collo di bottiglia fornendo risultati completi della scansione OWASP Top 10 in meno di 15 minuti. Integrando l'automazione basata sull'intelligenza artificiale, soddisfi il mandato di "Test Regolari" mantenendo una difesa 24 ore su 24, 7 giorni su 7 contro le minacce digitali in evoluzione. Non lasciare che i processi manuali obsoleti diventino la tua più grande responsabilità di conformità nel 2026.

Costruire una cultura della sicurezza resiliente inizia con gli strumenti giusti. Prendi il controllo dei tuoi requisiti tecnici oggi stesso e trasforma la conformità in un vantaggio competitivo per la tua azienda.

Domande Frequenti

Una vulnerability assessment è obbligatoria ai sensi del GDPR?

L'articolo 32 del GDPR richiede alle aziende di implementare un processo per testare, valutare e stimare regolarmente l'efficacia delle misure di sicurezza. Sebbene il testo non utilizzi esplicitamente la frase "valutazione delle vulnerabilità", le Linee Guida 01/2021 dell'European Data Protection Board chiariscono che i test tecnici sono essenziali per la conformità. Le organizzazioni che non eseguono questi controlli rischiano multe fino a 20 milioni di euro o il 4% del fatturato globale. È una parte non negoziabile della protezione dei dati.

Con quale frequenza devo eseguire una valutazione delle vulnerabilità GDPR?

È necessario condurre una valutazione delle vulnerabilità GDPR almeno una volta ogni 90 giorni per mantenere una solida postura di sicurezza. Gli standard PCI DSS 4.0 raccomandano scansioni trimestrali e la conformità al GDPR segue cadenze rigorose simili per gli ambienti di dati ad alto rischio. Se si distribuisce nuovo codice o si modifica l'architettura di rete, è necessario eseguire una nuova valutazione entro 24 ore per garantire che non esistano nuove lacune di sicurezza. La regolarità dimostra il tuo impegno per la sicurezza.

Qual è la differenza tra una scansione delle vulnerabilità e una DPIA?

Una scansione delle vulnerabilità è un processo tecnico automatizzato che identifica le debolezze del software come SQL Injection o certificati SSL obsoleti. Al contrario, una Valutazione d'Impatto sulla Protezione dei Dati (DPIA) è un requisito legale ai sensi dell'articolo 35 per il trattamento ad alto rischio. Mentre una scansione richiede pochi minuti per essere completata, una DPIA comporta un'analisi del rischio in più fasi dell'intero ciclo di vita dei dati. Entrambi sono necessari per soddisfare il 100% dei requisiti di responsabilità del GDPR e proteggere la privacy degli utenti.

Gli strumenti automatizzati possono sostituire il Penetration Testing manuale per il GDPR?

Gli strumenti automatizzati non possono sostituire il Penetration Testing manuale perché non rilevano i difetti logici complessi che l'80% dei tester umani identifica. L'automazione gestisce in modo efficiente gli oltre 1.000 CVE noti, ma il testing manuale scopre gli exploit Zero Day e gli errori di logica aziendale. Per una solida conformità al GDPR, utilizzare scansioni automatizzate settimanalmente e pianificare Penetration Test manuali almeno una volta all'anno. Questo duplice approccio garantisce la convalida delle difese tecniche contro attacchi informatici sofisticati che i bot spesso non rilevano.

Cosa succede se una valutazione delle vulnerabilità rileva un difetto critico?

È necessario documentare il risultato nel registro dei rischi e avviare un piano di correzione entro 24-72 ore per le vulnerabilità critiche. Il principio di integrità e riservatezza del GDPR significa che lasciare una falla nota senza patch è una violazione diretta della conformità. Se la falla ha portato all'esposizione dei dati, hai esattamente 72 ore per notificare all'autorità di controllo competente secondo le linee guida dell'articolo 33. Un'azione immediata impedisce che bug minori diventino enormi responsabilità legali.

Il GDPR richiede valutazioni esterne di terze parti?

Il GDPR non impone esplicitamente revisori di terze parti, ma l'utilizzo di esperti esterni fornisce le prove oggettive richieste dall'articolo 32. I team interni spesso trascurano dal 15% al 20% delle vulnerabilità a causa di pregiudizi di familiarità o strumenti interni limitati. Affidarsi a un fornitore esterno aiuta a dimostrare la sicurezza all'avanguardia ai regolatori. Questa convalida esterna è fondamentale se si affronta un audit a seguito di un incidente di sicurezza segnalato o di una significativa violazione dei dati.

Come posso documentare una valutazione delle vulnerabilità per un audit GDPR?

Crea un report completo che includa la data della scansione, le risorse specifiche testate e un elenco dei rischi identificati classificati in base ai punteggi CVSS. È inoltre necessario includere un registro di correzione che dimostri di aver risolto il 100% dei problemi critici. Salva questi record per 5 anni per dimostrare una cronologia di monitoraggio continuo. Questa documentazione funge da prova primaria che il tuo processo di valutazione delle vulnerabilità GDPR soddisfa gli standard di responsabilità stabiliti dai regolatori dell'UE.