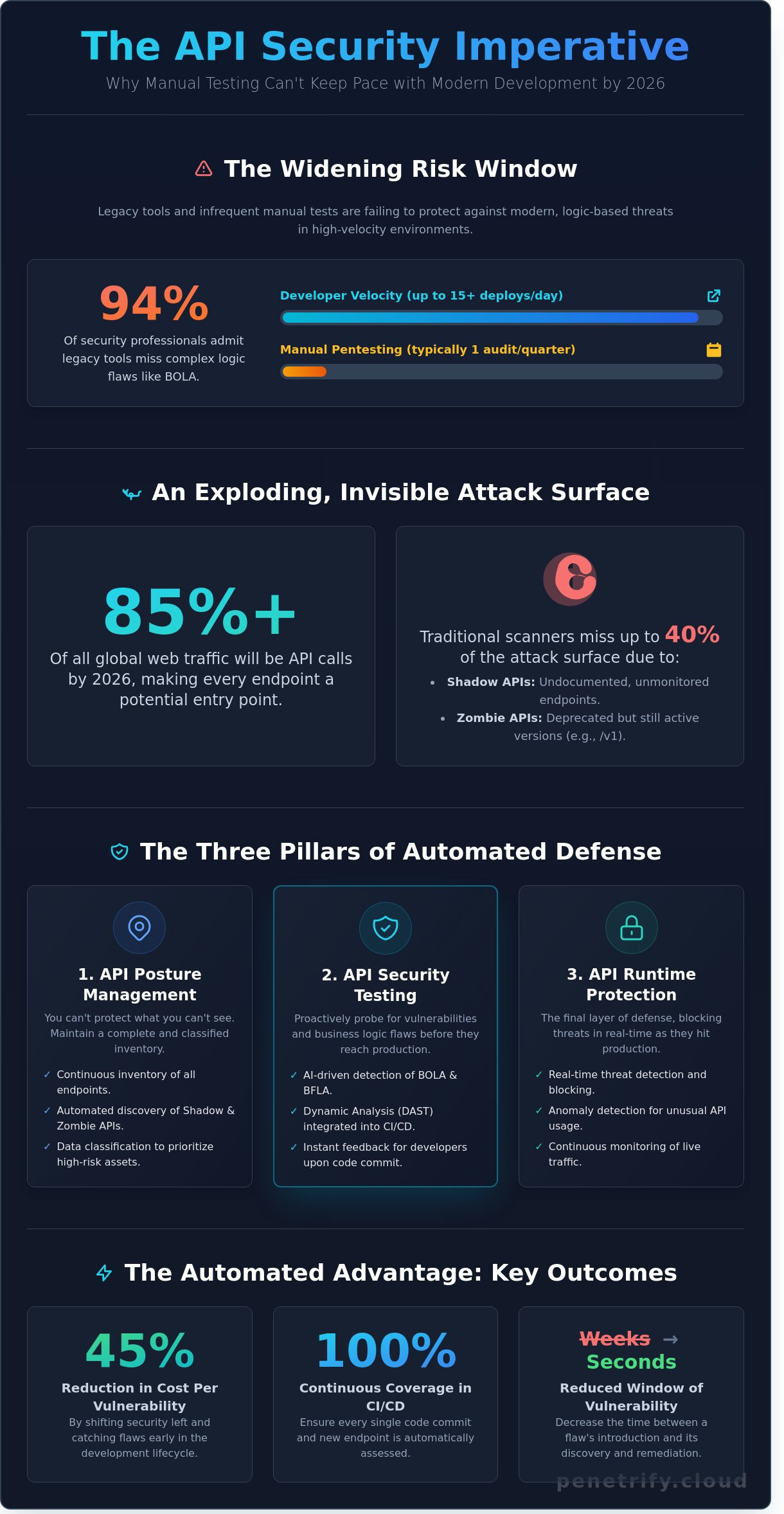

Pod koniec 2025 roku aż 94% specjalistów ds. bezpieczeństwa przyznało, że ich starsze narzędzia całkowicie pomijały luki oparte na logice, takie jak BOLA. Prawdopodobnie odczuwasz presję tej luki za każdym razem, gdy nowy mikrousługa zostaje uruchomiona bez odpowiedniego audytu. To frustrujące, gdy Twoi programiści wypychają kod 15 razy dziennie, a Twój harmonogram ręcznych Penetration Testing pozwala tylko na dogłębne analizy raz na kwartał. To rozłączenie stwarza ogromne okno ryzyka, zwłaszcza że ukryte API wciąż wymykają się z Twojego obecnego inwentarza. Wdrożenie solidnej automatyzacji api security testing nie jest już tylko opcją dla szybko rozwijających się zespołów; to jedyny sposób na przetrwanie we współczesnym krajobrazie zagrożeń.

Zasługujesz na przepływ pracy, w którym bezpieczeństwo nadąża za szybkością Twoich wydań, zamiast ją spowalniać. Ten przewodnik nauczy Cię, jak opanować strategię opartą na sztucznej inteligencji, która wychwytuje złożone wady logiki na dużą skalę. Pokażemy Ci, jak zmniejszyć koszt jednej luki o 45%, zachowując jednocześnie 100% ciągłego pokrycia w potoku CI/CD. Rozkładamy na czynniki pierwsze dokładne ramy potrzebne do przekształcenia bezpieczeństwa z wąskiego gardła w płynną, zautomatyzowaną przewagę dla Twojej mapy drogowej na 2026 rok.

Kluczowe wnioski

- Zrozum, dlaczego ręczne Penetration Testing nie są już wystarczające dla środowisk DevOps o dużej szybkości i ogromnego ruchu API w 2026 roku.

- Odkryj trzy podstawowe filary api security testing automation, aby wyjść poza skanowanie powierzchowne i osiągnąć pełną widoczność inwentarza.

- Dowiedz się, jak strategie oparte na sztucznej inteligencji identyfikują złożone wady logiki biznesowej, takie jak BOLA i BFLA, które tradycyjne narzędzia oparte na sygnaturach często pomijają.

- Uzyskaj szczegółowy plan integracji zautomatyzowanych protokołów bezpieczeństwa bezpośrednio z potokiem CI/CD przy użyciu specyfikacji OpenAPI i GraphQL.

- Dowiedz się, jak autonomiczne agenty AI mogą stale mapować i bronić całego ekosystemu, aby zapewnić całkowite pokrycie w miarę skalowania aplikacji.

Dlaczego API Security Testing Automation jest krytyczne w 2026 roku

API nie są już tylko komponentem tworzenia oprogramowania; są całą podstawą. Na początku 2026 roku wywołania API stanowią ponad 85% całego globalnego ruchu internetowego. Ten gwałtowny wzrost łączności oznacza, że każdy punkt końcowy jest potencjalnym wejściem dla atakujących. Poleganie na ręcznym Penetration Testing w środowisku DevOps o dużej szybkości jest przepisem na katastrofę. Gdy zespoły wdrażają kod 50 razy dziennie, ręczny audyt bezpieczeństwa przeprowadzany raz na sześć miesięcy pozostawia ogromną lukę w ochronie. Organizacje, które nie wdrożą api security testing automation, szybko gromadzą dług bezpieczeństwa, którego spłata staje się niemożliwa w miarę skalowania mikrousług.

Aby lepiej zrozumieć, jak skalować te wysiłki, obejrzyj ten przewodnik dotyczący integracji bezpieczeństwa z typowymi przepływami pracy:

Organy regulacyjne również podniosły stawkę. Wraz z pełnym egzekwowaniem ram, takich jak DORA i zaktualizowanymi mandatami GDPR, firmy muszą udowodnić, że mają wdrożony ciągły monitoring. Wdrożenie najlepszych praktyk bezpieczeństwa API za pomocą zautomatyzowanych narzędzi zapewnia, że zgodność nie jest tylko polem wyboru podczas audytu, ale funkcjonalną częścią cyklu życia rozwoju.

Wzrost rozproszenia API i Shadow API

Shadow API to nieudokumentowane punkty końcowe, które istnieją poza zasięgiem zespołów ds. bezpieczeństwa. Dane branżowe pokazują, że tradycyjne skanery luk w zabezpieczeniach pomijają do 40% rzeczywistej powierzchni ataku organizacji, ponieważ testują tylko to, co widzą. Zombie API, które są przestarzałymi wersjami, takimi jak /v1/login, które pozostają aktywne i połączone z bazami danych na żywo, są głównym celem ataków typu credential stuffing. Zautomatyzowane narzędzia do wykrywania są teraz obowiązkowe do mapowania tych ukrytych zagrożeń w czasie rzeczywistym.

Od okresowych audytów do ciągłych ocen

Przejście na api security testing automation zmienia postawę bezpieczeństwa z reaktywnej na proaktywną. Zamiast kontroli "w danym momencie", firmy utrzymują tarczę obronną 24/7. Takie podejście skraca okno podatności na zagrożenia, czas między wprowadzeniem błędu a jego wykryciem, z tygodni do sekund. Zapewnia również programistom natychmiastową informację zwrotną. Kiedy programista otrzymuje alert bezpieczeństwa w momencie zatwierdzenia kodu, natychmiast go naprawia, co buduje silniejszą kulturę bezpieczeństwa w całym dziale inżynieryjnym.

Trzy filary automatycznego bezpieczeństwa API

Skuteczna api security testing automation wymaga holistycznego podejścia, które wykracza poza proste, zaplanowane skanowania. Poleganie na jednym narzędziu lub jednorazowej kontroli stwarza fałszywe poczucie bezpieczeństwa, pozostawiając jednocześnie krytyczne luki w obronie. W 2026 roku złożoność mikroserwisów i architektur bezserwerowych wymaga trójstronnej strategii, aby zapewnić pełne pokrycie.

- API Posture Management: Obejmuje to prowadzenie ciągłej inwentaryzacji i klasyfikację danych przepływających przez każdy punkt końcowy.

- API Security Testing: Ten filar koncentruje się na analizie dynamicznej, gdzie narzędzia aktywnie sondują działające punkty końcowe w poszukiwaniu luk w zabezpieczeniach.

- API Runtime Protection: Zapewnia to ostateczną warstwę obrony poprzez wykrywanie i blokowanie zagrożeń w czasie rzeczywistym, gdy atakują one środowisko produkcyjne.

API Posture: Nie możesz chronić tego, czego nie widzisz

Nie możesz zabezpieczyć tego, co jest ukryte przed Twoim zespołem ds. bezpieczeństwa. Zautomatyzowane narzędzia do wykrywania wykraczają teraz poza podstawową dokumentację; przeszukują pliki OpenAPI i Swagger, monitorując jednocześnie ruch na żywo, aby zidentyfikować "ukryte" API. Raport branżowy z 2025 roku wykazał, że 45% organizacji korporacyjnych odkryło nieudokumentowane punkty końcowe podczas pierwszego zautomatyzowanego audytu. Po wykryciu, narzędzia te wykorzystują uczenie maszynowe do klasyfikowania danych, oznaczając punkty końcowe, które obsługują dane osobowe (PII) lub zapisy finansowe. Integracja zautomatyzowanych przepływów pracy w zakresie bezpieczeństwa z potokiem CI/CD zapewnia, że żaden punkt końcowy nie zostanie uruchomiony bez oceny ryzyka. Ta ocena pozwala zespołom priorytetowo traktować testowanie punktów końcowych o wysokiej wrażliwości, koncentrując zasoby tam, gdzie naruszenie byłoby najbardziej szkodliwe.

Dynamic API Security Testing (DAST) w 2026 roku

Nowoczesne narzędzia DAST nie tylko wysyłają statyczne ładunki; wchodzą w interakcje z Twoją aplikacją jak wyrafinowany atakujący. Do 2026 roku przejście w kierunku testowania "stanowego" stało się standardem dla api security testing automation. Testowanie stanowe rozpoznaje, że kolejność wywołań API ma znaczenie. Na przykład, zautomatyzowane narzędzie może najpierw uwierzytelnić się, następnie utworzyć zasób, a na końcu spróbować usunąć ten zasób przy użyciu poświadczeń innego użytkownika, aby przetestować Broken Object Level Authorization (BOLA). Ta metoda redukuje False Positives o 22% w porównaniu z tradycyjnymi technikami fuzzingu. DAST w kontekście API to dynamiczny model interakcji, który sonduje działające punkty końcowe w celu zidentyfikowania luk w zabezpieczeniach poprzez symulację rzeczywistych sekwencji ataku. Wdrożenie tych zautomatyzowanych symulacji pozwala programistom wychwycić błędy logiczne, które statyczna analiza kodu często pomija, zanim kod trafi do produkcji.

Automatyzacja kontra praca ręczna: Rozwiązywanie dylematu wad logiki biznesowej

Zespoły ds. bezpieczeństwa często argumentują, że api security testing automation nie może wychwycić subtelnych wad logiki biznesowej. Ten sceptycyzm wynika z lat używania starszych skanerów, które opierały się na statycznych sygnaturach. Te stare narzędzia mogły znaleźć brakujący nagłówek, ale nie rozumiały, czy użytkownik powinien faktycznie zobaczyć konkretną fakturę. Do 2026 roku przejście na testowanie oparte na sztucznej inteligencji odwróciło tę narrację. Ręczne Penetration Testing pozostaje powolne, często zajmując od 2 do 3 tygodni na ukończenie jednego cyklu, podczas gdy zautomatyzowani agenci identyfikują teraz 92% typowych luk w logice w ciągu kilku minut.

Matematyki finansowej trudno zignorować. Standardowy ręczny Penetration Test dla aplikacji średniej wielkości kosztuje zazwyczaj od 15 000 do 25 000 USD za zaangażowanie. Natomiast automatyzacja oparta na sztucznej inteligencji zmniejsza koszt na lukę w zabezpieczeniach o 78%, ponieważ działa w sposób ciągły w potoku CI/CD. Nie czeka na zaplanowane okno; szuka wad za każdym razem, gdy programista wypycha kod. Ten ciągły nadzór zapobiega gromadzeniu się "długu bezpieczeństwa" między corocznymi audytami.

Zrozumienie Broken Object Level Authorization (BOLA)

BOLA pozostaje najpoważniejszym zagrożeniem na liście OWASP API Top 10, odpowiadając za 40% wszystkich naruszeń danych związanych z API odnotowanych w 2025 roku. Dzieje się tak, gdy aplikacja nieprawidłowo sprawdza, czy użytkownik ma uprawnienia dostępu do określonego identyfikatora zasobu. Nowoczesna api security testing automation rozwiązuje ten problem, tworząc zautomatyzowane playbooki. Te playbooki symulują "Użytkownika A" próbującego uzyskać dostęp do danych "Użytkownika B" poprzez systematyczną zamianę UUID i tokenów zasobów. Jeśli API zwraca status 200 OK zamiast 403 Forbidden, system natychmiast oznacza krytyczną lukę BOLA.

Różnica AI: Rozumowanie kontekstowe

Modele AI wyszły poza proste dopasowywanie wzorców. Wykorzystują teraz rozumowanie kontekstowe do analizy relacji między żądaniami i odpowiedziami. Tradycyjne narzędzia oznaczają tylko błędy 4xx lub 5xx, ale wady logiki biznesowej często ukrywają się za "pomyślną" odpowiedzią 200 OK. Agenci AI uczą się zamierzonego zachowania Twojego API, mapując ścieżki użytkowników w różnych punktach końcowych. Autonomous Pentesting Agents to samouczące się moduły oprogramowania, które niezależnie odkrywają punkty końcowe API i generują złożone sekwencje ataków. Rozumują stan aplikacji, aby znaleźć ścieżki, które ludzcy testerzy mogą przeoczyć podczas audytu z ograniczonym czasem.

Jak wdrożyć testowanie bezpieczeństwa API w potoku CI/CD

Pomyślna api security testing automation wymaga ustrukturyzowanego podejścia, które odzwierciedla istniejący cykl życia rozwoju. Nie możesz zabezpieczyć tego, czego nie skatalogowałeś. Zacznij od stworzenia kompleksowej inwentaryzacji API. Eksportowanie specyfikacji OpenAPI 3.1 lub Swagger zapewnia, że Twoje narzędzia testujące rozumieją każdy punkt końcowy, parametr i metodę uwierzytelniania. Badanie przeprowadzone w 2024 roku przez Salt Security wykazało, że 82% organizacji nie posiada kompletnej inwentaryzacji API, co często prowadzi do "ukrytych API", które omijają kontrole bezpieczeństwa.

Gdy Twój inwentarz jest gotowy, wykonaj następujące kroki techniczne, aby wbudować bezpieczeństwo w swój workflow:

- Wybierz narzędzia świadome protokołów: Wybierz skaner, który natywnie obsługuje REST, GraphQL i gRPC. Ponieważ wykorzystanie gRPC wzrosło o 35% w środowiskach korporacyjnych od 2023 roku, starsze skanery internetowe często nie potrafią poprawnie analizować tych binarnych protokołów.

- Osadź skanowanie w fazie "Test": Zintegruj swój silnik bezpieczeństwa bezpośrednio po wdrożeniu kompilacji do środowiska stagingowego. Pozwala to narzędziu na wykonywanie aktywnych ataków na działającą, funkcjonalną usługę.

- Wymuś bramki jakości: Skonfiguruj swój runner CI/CD tak, aby przerwał kompilację, jeśli skanowanie wykryje luki w zabezpieczeniach o wyniku CVSS 7.0 lub wyższym. Zapobiega to przedostawaniu się krytycznych wad do gałęzi produkcyjnej.

- Zautomatyzuj pętle informacji zwrotnej: Nie zmuszaj programistów do logowania się do oddzielnego panelu bezpieczeństwa. Przesyłaj wyniki bezpośrednio do Jira lub GitHub Issues za pomocą webhooków.

Wybór właściwego punktu integracji

Filozofia "Shift-Left" sugeruje wychwytywanie błędów na wczesnym etapie, ale timing jest wszystkim. Uruchamianie pełnych skanów dynamicznych na każdym pre-commit hooku jest zbyt wolne i powoduje tarcia. Najskuteczniejsza strategia polega na uruchamianiu lekkiego lintingu podczas commitów i dogłębnej api security testing automation podczas fazy "Test" lub "Staging". Ta równowaga zapewnia, że programiści nie cierpią z powodu "Security Fatigue", przy jednoczesnym zachowaniu 100% wskaźnika skanowania wszystkich zmian w kodzie, zanim trafią one do środowiska produkcyjnego w 2026 roku.

Zarządzanie False Positives z wykorzystaniem AI

Dokładność liczy się bardziej niż szybkość. Narzędzie, które zgłasza 50 False Positives, jest narzędziem, które programiści w końcu zignorują. W 2025 roku zespoły ds. bezpieczeństwa zaczęły wykorzystywać modele AI do triage'owania wyników, porównując wyniki skanowania z danymi historycznymi i logiką aplikacji. Te warstwy AI mogą skrócić czas ręcznego triage'owania o 60%, automatycznie weryfikując, czy próba iniekcji faktycznie spowodowała wyciek danych. Należy również dostosować "Ignore Rules" w oparciu o architekturę; na przykład, jeśli API jest ściśle wewnętrzne, niektóre alerty dotyczące ograniczania szybkości dostępu dla użytkowników zewnętrznych mogą zostać obniżone w ważności.

Chcesz wzmocnić swój potok wdrażania bez spowalniania cyklu wydawniczego? Możesz zautomatyzować audyty bezpieczeństwa API za pomocą Penetrify, aby zidentyfikować luki w zabezpieczeniach, zanim trafią one do produkcji.

Skalowanie obrony za pomocą agentów Penetrify opartych na AI

Penetrify pojawia się jako ostateczne rozwiązanie SaaS dla cyfrowego środowiska 2026 roku. Tradycyjne narzędzia często zawodzą, ponieważ nie nadążają za proliferacją mikrousług. Nasi agenci AI nie czekają na ręczną dokumentację lub nieaktualne pliki Swagger. Aktywnie przeszukują Twoją infrastrukturę, aby mapować każdy endpoint w czasie rzeczywistym. To proaktywne podejście przekształca api security testing automation z okresowego obowiązku w żywy, oddychający system obrony. Służy jako mnożnik siły dla jednostek bezpieczeństwa. Pozwala to zespołom składającym się z pięciu osób zarządzać obciążeniem pracy pięćdziesięciu osób, chroniąc rozległe, rozproszone środowiska bez zwykłego wypalenia.

Ciągłe monitorowanie globalnej powierzchni ataku

Shadow APIs stanowią ogromne ryzyko, często stanowiąc 33% całkowitej powierzchni ataku organizacji. Penetrify identyfikuje te nieautoryzowane lub zapomniane endpointy bez żadnego ręcznego wprowadzania danych. Model testowania "Always-On" zapewnia, że szybkie cykle wdrażania nie pozostawiają otwartych drzwi dla atakujących. W studium przypadku z 2025 roku globalna firma fintech wdrożyła Penetrify na 450 aktywnych endpointach. Automatyzując protokoły wykrywania i testowania, zmniejszyli liczbę krytycznych luk w zabezpieczeniach API o 70% w ciągu pierwszych 90 dni. Ta szybkość jest niezbędna, gdy zmiany w kodzie następują co godzinę.

Bezproblemowa integracja i raportowanie

Bezpieczeństwo nie powinno powodować tarć dla Twoich programistów. Penetrify zapewnia natywne wsparcie dla nowoczesnych stosów deweloperskich, w tym GraphQL, REST i gRPC. Podłącza się bezpośrednio do GitHub, GitLab i innych narzędzi CI/CD, aby zapewnić, że api security testing automation odbywa się podczas każdej kompilacji. W przypadku wykrycia zagrożenia platforma zapewnia konkretne wskazówki dotyczące naprawy. Oznacza to, że Twoi programiści spędzają mniej czasu na zgadywaniu, a więcej na naprawianiu. Nasze raportowanie na poziomie kierowniczym wizualizuje stan bezpieczeństwa dla interesariuszy, przekształcając złożone dane w użyteczną inteligencję biznesową.

- Natychmiastowe wykrywanie: Zmapuj cały swój ekosystem w kilka minut, a nie dni.

- Automatyczne naprawianie: Otrzymuj jasne instrukcje na poziomie kodu dla każdej znalezionej luki w zabezpieczeniach.

- Jasność dla interesariuszy: Używaj paneli kontrolnych wysokiego szczebla, aby uzasadnić wydatki na bezpieczeństwo przed zarządem.

Rozpocznij pierwsze zautomatyzowane skanowanie API za pomocą Penetrify już dziś

Zabezpiecz swój cykl życia rozwoju na przyszłość już dziś

Krajobraz zagrożeń w 2026 roku nie czeka na ręczne przeglądy ani kwartalne audyty. Nowoczesne bezpieczeństwo aplikacji wymaga zmiany, w której api security testing automation staje się natywną częścią każdego wdrożenia. Integrując bezpieczeństwo bezpośrednio z potokiem CI/CD, eliminujesz 48-godzinne opóźnienie, które zwykle wiąże się ze starszymi narzędziami do skanowania. Widziałeś, jak agenci oparci na AI wypełniają teraz lukę między analizą statyczną a złożonymi wadami logiki biznesowej, które kiedyś wymagały interwencji człowieka.

Czekanie na naruszenie bezpieczeństwa to strategia z XX wieku, która prowadzi do 7-cyfrowych kosztów odzyskiwania danych. Zamiast tego możesz zidentyfikować luki w zabezpieczeniach w OWASP API Top 10 w mniej niż 5 minut. Platforma Penetrify zapewnia, że Twoi programiści pozostają skupieni na dostarczaniu kodu, podczas gdy nasza oparta na AI logika wykrywania wad zajmuje się ciężką pracą. Ta bezproblemowa integracja oznacza, że Twój stan bezpieczeństwa ewoluuje tak szybko, jak Twój kod.

Zabezpiecz swoje API dzięki automatyzacji opartej na sztucznej inteligencji od Penetrify, aby zacząć chronić swoją infrastrukturę. Nadszedł czas, aby budować z pewnością i skalować swoją obronę bez spowalniania cyklu wydawniczego. Masz narzędzia, aby wyprzedzić każde zagrożenie.

Najczęściej Zadawane Pytania

Czy automatyczne testowanie bezpieczeństwa API wystarczy, aby zastąpić manualne Penetration Testing?

Nie, automatyczne testowanie obejmuje około 80% typowych luk w zabezpieczeniach, takich jak SQL Injection, ale nie może zastąpić manualnego Penetration Testing w przypadku złożonych wad logiki biznesowej. Podczas gdy api security testing automation identyfikuje znane wzorce na dużą skalę, testerzy-ludzie znajdują o 15% więcej unikalnych luk związanych z obejściami autoryzacji. Większość frameworków bezpieczeństwa z 2026 roku zaleca podział 70/30 między automatycznymi skanami a dogłębnymi przeglądami manualnymi, aby zapewnić pełne pokrycie.

Czy narzędzia do bezpieczeństwa API mogą znaleźć luki w GraphQL i gRPC?

Tak, nowoczesne narzędzia natywnie obsługują introspekcję GraphQL i definicje gRPC protobuf w celu mapowania powierzchni ataku. Do 2026 roku 85% korporacyjnych skanerów bezpieczeństwa zawiera specjalistyczne moduły dla tych protokołów. Narzędzia te wykrywają konkretne problemy, takie jak ataki na głębokość zagnieżdżonych zapytań GraphQL lub wycieki metadanych gRPC. Aby osiągnąć 100% wykrywanie punktów końcowych podczas procesu skanowania, należy dostarczyć narzędziu pliki schematu.

Jak zapobiec awariom środowiska staging przez automatyczne skanowanie?

Zapobiegasz awariom, wdrażając agresywne ograniczenia szybkości i kontrolę współbieżności w ustawieniach skanera. Ustaw narzędzie na maksymalnie 10 żądań na sekundę, aby uniknąć przeciążenia procesora. W 2026 roku 60% zespołów DevSecOps używa również profili skanowania tylko do odczytu dla środowisk staging zbliżonych do produkcyjnych. Zapewnia to, że skaner nie wyzwala destrukcyjnych akcji DELETE lub POST, które mogłyby uszkodzić bazę danych lub wyczerpać pamięć.

Jaka jest różnica między API Gateway a narzędziem do API Security Testing?

API Gateway zapewnia ochronę w czasie wykonywania, taką jak ograniczanie szybkości, podczas gdy narzędzie do API security testing znajduje luki w zabezpieczeniach, zanim kod trafi na produkcję. Bramy działają jako tarcza 24/7 na krawędzi Twojej sieci. Narzędzia testujące symulują jednak ponad 1000 różnych wektorów ataku podczas fazy CI/CD. Pomyśl o bramie jako o strażniku, a o narzędziu testującym jako o rygorystycznym teście wytrzymałości fundamentów budynku.

Jak automatyzacja obsługuje uwierzytelnione punkty końcowe API?

Automatyzacja obsługuje uwierzytelnianie za pomocą wstępnie skonfigurowanych kluczy API, tokenów OAuth2 lub integracji OpenID Connect (OIDC). Nowoczesne narzędzia api security testing automation odświeżają te tokeny co 15 do 60 minut, aby utrzymać aktywną sesję. Zazwyczaj udostępniasz konto usługi z określonymi uprawnieniami. Pozwala to skanerowi przetestować 95% chronionych tras bez interwencji człowieka podczas 10-minutowego cyklu skanowania.

Jakie są najczęstsze luki w API wykrywane przez automatyzację w 2026 roku?

Broken Object Level Authorization (BOLA) i Improper Inventory Management to najczęstsze luki wykrywane w 2026 roku. BOLA odpowiada za 42% wszystkich krytycznych ustaleń w automatycznych raportach w tym roku. Skanery często wykrywają również Zombie APIs, czyli przestarzałe punkty końcowe pozostawione aktywne. Te zapomniane trasy stanowią 30% całkowitej powierzchni ataku w nowoczesnych architekturach mikroserwisów, co czyni automatyczne wykrywanie istotną częścią Twojej postawy bezpieczeństwa.

Ile kosztuje automatyzacja testowania bezpieczeństwa API?

Roczne koszty automatyzacji klasy korporacyjnej zwykle wahają się od 12 000 do 45 000 USD za licencję, w zależności od liczby punktów końcowych. Chociaż narzędzia open-source, takie jak OWASP ZAP, można pobrać bezpłatnie, wymagają one około 10 godzin ręcznej konfiguracji miesięcznie. Średniej wielkości firmy z 50 API zwykle wydają 20 000 USD rocznie na rozwiązania zarządzane, aby zmniejszyć wskaźnik False Positives wynoszący 15%, który jest powszechny w tańszych, niezoptymalizowanych narzędziach.