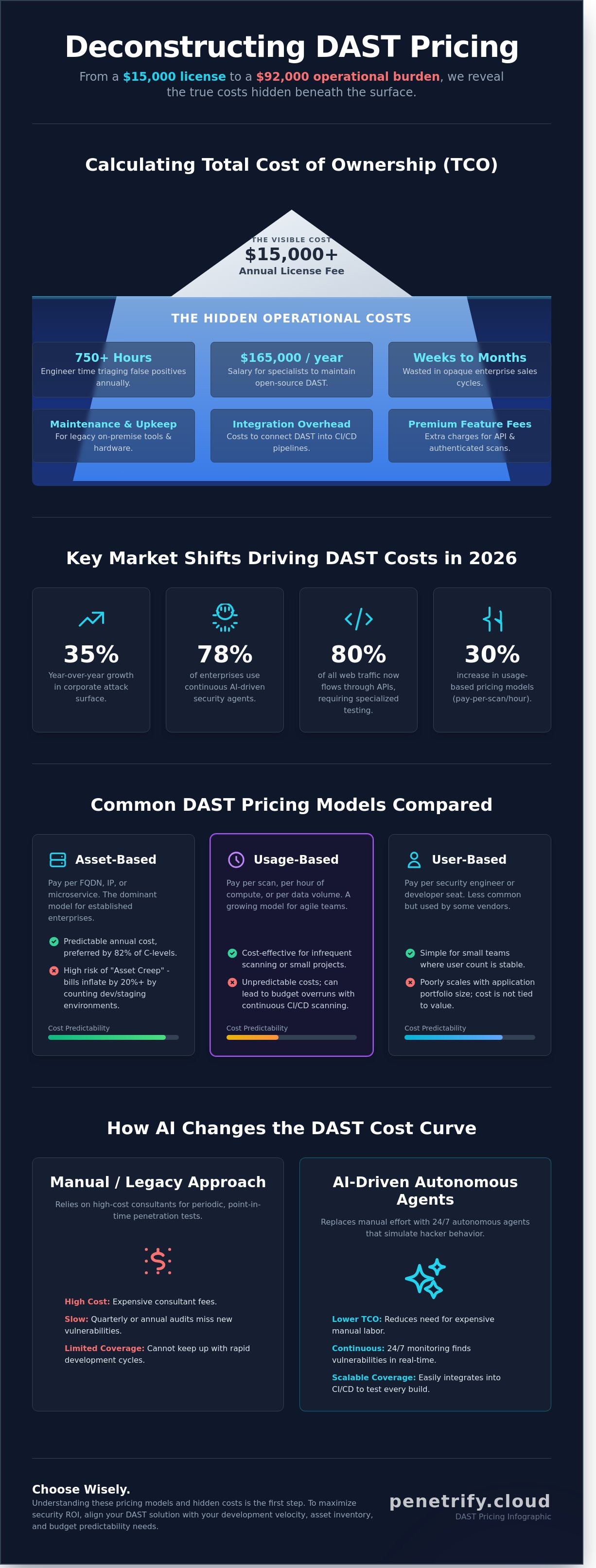

Dlaczego licencja DAST, która zaczyna się od 15 000 USD, często przeradza się w obciążenie operacyjne w wysokości 92 000 USD, gdy Twoi inżynierowie skończą segregować False Positives? Prawdopodobnie spędziłeś tygodnie, wpatrując się w przyciski "Poproś o wycenę", tylko po to, by spotkać się z niejasnymi cyklami sprzedaży korporacyjnej, które marnują Twój czas. Jest to powszechna frustracja, ponieważ dynamic application security testing pricing pozostaje jedną z najbardziej strzeżonych tajemnic w branży cyberbezpieczeństwa. Nie powinieneś zgadywać, czy narzędzie zmieści się w Twoim budżecie na 2026 rok, podczas gdy Twój obszar ataku nadal rośnie o 35% rok do roku.

Zamierzamy pozbyć się marketingowego żargonu, aby ujawnić rzeczywiste koszty nowoczesnego skanowania, od ukrytych godzin pracy po warstwowe ceny aktywów. Ten przewodnik zawiera konkretne ramy do obliczenia zwrotu z inwestycji w bezpieczeństwo i zawiera listę najlepszych, transparentnie wycenianych dostawców na nadchodzący rok. Uzyskasz dokładne dane potrzebne do uzasadnienia wydatków na bezpieczeństwo przed dyrektorem finansowym, który dba tylko o wynik finansowy. Nadszedł czas, aby znaleźć rozwiązanie, które chroni Twój kod bez pochłaniania całego rocznego budżetu na ukryte opłaty.

Kluczowe wnioski

- Porównaj modele oparte na zasobach, skanach i użytkownikach, aby zidentyfikować najbardziej opłacalną strukturę licencjonowania dla konkretnej skali Twojej organizacji.

- Opanuj sztukę obliczania całkowitego kosztu posiadania, aby zrozumieć, jak wiedza i zarządzanie wpływają na ogólny dynamic application security testing pricing.

- Dowiedz się, jak autonomiczne agenty oparte na sztucznej inteligencji rewolucjonizują rynek bezpieczeństwa, zastępując potrzebę kosztownych konsultantów ds. manualnych Penetration Testing.

- Wdróż krok po kroku ramy inwentaryzacji zasobów cyfrowych i określ częstotliwość skanowania, która maksymalizuje bezpieczeństwo bez przekraczania budżetu.

Czym jest DAST i dlaczego ceny tak bardzo się różnią?

Do 2026 roku definicja Dynamic Application Security Testing (DAST) ewoluowała od prostego skanowania z zewnątrz do zaawansowanej symulacji zachowań hakerskich w czasie rzeczywistym. W przeciwieństwie do analizy statycznej, która analizuje bezczynny kod, DAST wchodzi w interakcję z uruchomioną aplikacją, aby znaleźć luki w zabezpieczeniach, takie jak SQL Injection lub cross-site scripting. Organizacje postrzegają to teraz jako obowiązkową warstwę ochrony środowisk produkcyjnych, ponieważ identyfikuje problemy, które pojawiają się tylko podczas wykonywania. Ponieważ te narzędzia muszą teraz obsługiwać złożone uwierzytelnianie i nowoczesne frameworki, koszt wejścia zmienił się znacząco w porównaniu z modelami o stałej opłacie z początku lat 2020.

Aby lepiej zrozumieć tę koncepcję, obejrzyj ten pomocny film:

Zespoły ds. bezpieczeństwa nie polegają już na kwartalnych audytach. Zamiast tego 78% przedsiębiorstw przeszło na ciągłe agenty bezpieczeństwa oparte na sztucznej inteligencji, które monitorują aplikacje internetowe 24 godziny na dobę, 7 dni w tygodniu. Ta zmiana bezpośrednio wpływa na dynamic application security testing pricing, ponieważ dostawcy odchodzą od stałych opłat na rzecz modeli odzwierciedlających stałe wykorzystanie zasobów obliczeniowych. Starsze narzędzia on-premise często wymagają opłaty licencyjnej w wysokości 50 000 USD plus rocznej konserwacji. Nowoczesne platformy SaaS natywne dla chmury eliminują te koszty sprzętowe, ale wprowadzają miesięczne subskrypcje oparte na liczbie aktywnych adresów URL lub FQDN (Fully Qualified Domain Names) poddawanych skanowaniu.

Główne czynniki wpływające na cenę to:

- Częstotliwość skanowania: Tygodniowe vs. ciągłe monitorowanie w czasie rzeczywistym.

- Liczba zasobów: Całkowita liczba aplikacji internetowych, mikrousług i API.

- Głębokość analizy: Czy narzędzie wykonuje podstawowe przeszukiwanie, czy dogłębne testowanie z uwierzytelnianiem.

Podstawowe elementy wartości DAST

Cena odzwierciedla złożoność techniczną skanowania. Narzędzia z wyższej półki muszą wykonywać ciężki JavaScript, ponieważ 95% nowoczesnych aplikacji internetowych opiera się na frameworkach takich jak React lub Angular. Jeśli skaner nie może ich obsłużyć, pomija krytyczne luki w zabezpieczeniach. Skuteczny DAST integruje się również z potokami CI/CD, automatycznie uruchamiając skanowanie podczas każdej kompilacji. Testowanie bezpieczeństwa API jest teraz standardowym wymogiem, ponieważ 80% ruchu internetowego przepływa obecnie przez API. Dostawcy często pobierają dodatkową opłatę za te możliwości głębokiej integracji.

Trendy rynkowe wpływające na koszty w 2026 roku

Agenci AI upowszechniają podstawowe wykrywanie luk w zabezpieczeniach, zmuszając wiodących dostawców do oferowania bardziej zaawansowanych testów opartych na logice, aby uzasadnić swoje koszty. Obserwujemy 30% wzrost popularności modeli opartych na zużyciu, w których firmy płacą za skan lub za godzinę obliczeń. Zrozumienie tych zmian jest kluczowe przy ocenie dynamic application security testing pricing na budżety w 2026 roku. Chociaż narzędzia open-source wydają się darmowe, często wiążą się z ukrytymi kosztami. Badanie z 2025 roku wykazało, że utrzymanie konfiguracji DAST open-source kosztuje średnio 165 000 USD rocznie w postaci specjalistycznych wynagrodzeń inżynierskich, co sprawia, że komercyjny SaaS jest bardziej opłacalny dla większości zespołów.

Porównanie popularnych modeli cenowych DAST

Wybór odpowiedniego modelu dynamic application security testing pricing decyduje o tym, czy Twój budżet na bezpieczeństwo pozostanie na plusie, czy wymknie się spod kontroli. Większość dostawców w 2024 roku oferuje trzy główne ścieżki. Każda z nich ma specyficzne implikacje dla Twojego "Całkowitego Kosztu Posiadania". Niewłaściwy wybór może prowadzić do przekroczenia budżetu o 30% w ciągu pierwszych sześciu miesięcy od wdrożenia.

Asset-Based Pricing (Standard dla przedsiębiorstw)

Ceny oparte na zasobach pozostają dominującym wyborem dla ugruntowanych organizacji. W tym modelu "zasób" jest definiowany jako unikalna w pełni kwalifikowana nazwa domeny (Fully Qualified Domain Name - FQDN), statyczny adres IP lub pojedyncza mikrousługa. Jeśli Twoja firma zarządza 50 różnymi aplikacjami internetowymi, płacisz za 50 licencji. Zapewnia to przewidywalny roczny koszt, który 82% kadry kierowniczej szczebla C preferuje do długoterminowego planowania.

Pułapka "rozrostu zasobów" jest tutaj znaczącym ryzykiem. Organizacje często obserwują wzrost rachunków o 20% lub więcej, ponieważ nie rozróżniają środowisk produkcyjnych i deweloperskich. Jeśli Twój dostawca liczy dev.example.com i staging.example.com jako oddzielne zasoby od example.com, przepłacasz. Wysokiej jakości testy powinny być kompleksowe. Powołując się na NIST w sprawie bezpieczeństwa aplikacji, przypominamy, że chociaż metodologie takie jak SAST i DAST różnią się, celem jest spójne pokrycie wszystkich osiągalnych punktów końcowych bez tworzenia wąskich gardeł finansowych.

Modele oparte na użytkownikach i skanach

Licencjonowanie oparte na użytkownikach wymiera. W nowoczesnej erze DevSecOps bezpieczeństwo jest wspólną odpowiedzialnością. Badanie branżowe z 2024 roku wykazało, że 68% liderów bezpieczeństwa uważa, że opłaty za użytkownika tłumią współpracę. Jeśli masz zespół 40 programistów, ale tylko pięciu może uzyskać dostęp do narzędzia bezpieczeństwa z powodu kosztów licencji, stworzyłeś niebezpieczne silos. Jest to przestarzałe podejście, które nie pasuje do obecnego szybkiego cyklu dostarczania.

Ceny oparte na skanach są bardziej powszechne w przypadku zespołów projektowych lub firm sezonowych. Płacisz za liczbę uruchomień narzędzia. Chociaż na papierze wygląda to taniej dla startupu uruchamiającego jeden skan miesięcznie, staje się ogromnym obciążeniem w miarę skalowania. Wielu nowoczesnych dostawców używa obecnie systemów "opartych na kredytach". Możesz kupić 5000 kredytów z góry; szybki skan wykrywający kosztuje 10 kredytów, a głęboki, uwierzytelniony skan kosztuje 100. Oferuje to elastyczność, ale wymaga ciągłego monitorowania, aby uniknąć wyczerpania się "paliwa" w trakcie sprintu.

Do 2026 roku "nielimitowane skany" będą standardem branżowym. Bezpieczeństwo nie powinno być mierzone. Jeśli programista uważa, że marnuje pieniądze firmy, uruchamiając skan po drobnej zmianie w kodzie, po prostu przestanie skanować. Takie zachowanie zwiększa ryzyko, że luki w zabezpieczeniach trafią na produkcję. Jeśli masz dość skomplikowanych obliczeń i ukrytych opłat, możesz zbadać uproszczony model bezpieczeństwa, który skaluje się wraz z Twoim wzrostem.

- Środowiska przejściowe: Czy dostawca pobiera opłaty za subdomeny inne niż produkcyjne?

- Skanowanie API: Czy punkty końcowe REST, GraphQL i SOAP są uwzględnione w cenie podstawowej, czy sprzedawane jako dodatki?

- Równoczesne skanowanie: Czy możesz uruchomić 10 skanów jednocześnie, czy istnieje limit "kolejki"?

- Klauzule wyrównawcze: Co się stanie, jeśli dodasz 5 nowych aplikacji w środku roku? Czy obowiązuje opłata karna?

- Poziomy wsparcia: Czy pomoc techniczna 24/7 jest wliczona w cenę, czy stanowi dodatkowe 15% wartości umowy?

Startupy zazwyczaj znajdują największą wartość w modelach opartych na kredytach lub modelach zasobów o niskiej objętości. Z kolei przedsiębiorstwa z ponad 200 aplikacjami powinny bezwzględnie negocjować nielimitowane wolumeny skanowania i stałe stawki za zasoby. Zapobiega to "podatkowi od sukcesu", w którym koszty bezpieczeństwa rosną tylko dlatego, że Twoja firma wprowadza na rynek więcej produktów cyfrowych.

Obliczanie całkowitego kosztu posiadania (Total Cost of Ownership - TCO)

Większość zespołów ds. zakupów popełnia błąd, utożsamiając cenę katalogową subskrypcji oprogramowania z jej rzeczywistym kosztem. W rzeczywistości roczna opłata licencyjna stanowi często tylko 30% całkowitej inwestycji. Aby naprawdę zrozumieć Dynamic application security testing (DAST), musisz przyjrzeć się obciążeniu operacyjnemu, jakie nakłada na Twoje zespoły ds. bezpieczeństwa i inżynieryjne. Narzędzie, które na papierze wydaje się tanie, może stać się sześcio-cyfrowym obciążeniem, jeśli wymaga ciągłej ręcznej interwencji.

Głównym argumentem przeciwko wdrożeniu DAST nie jest koszt oprogramowania, ale koszt wiedzy specjalistycznej wymaganej do jego zarządzania. Analitycy bezpieczeństwa spędzają średnio 12 godzin tygodniowo na konfigurowaniu skanów, sprawdzaniu poprawności wyników i ściganiu programistów w celu wprowadzenia poprawek. Jeśli Twój starszy inżynier ds. bezpieczeństwa zarabia średnie wynagrodzenie w wysokości 160 000 USD, wydajesz rocznie około 48 000 USD tylko na pracę związaną z utrzymaniem narzędzia w ruchu. Ten "ukryty" koszt wynagrodzenia jest istotnym elementem dynamic application security testing pricing, o którym wielu dostawców nie wspomina podczas cyklu sprzedaży.

Aby uzyskać dokładny obraz zwrotu z inwestycji (ROI), użyj tego wzoru do obliczenia kosztu usuniętej podatności:

- (Roczny koszt licencji + (Roczna liczba godzin triage × Stawka godzinowa) + (Roczna liczba godzin naprawy × Stawka godzinowa)) ÷ Całkowita liczba naprawionych podatności = Koszt usuniętej podatności

Jeśli Twoje narzędzie identyfikuje 100 podatności, ale 80 z nich to podatności niskiego ryzyka lub False Positives, koszt jednej znaczącej naprawy gwałtownie wzrasta. Zespoły o wysokiej wydajności dążą do kosztu naprawy poniżej 500 USD, ale w nieefektywnych konfiguracjach liczba ta może wzrosnąć powyżej 2500 USD za błąd.

Ukryty koszt False Positives

False Positives są największym obciążeniem dla budżetów bezpieczeństwa. Dane branżowe wskazują, że zespoły ds. bezpieczeństwa spędzają 25% swojego czasu na triage "widmowych" podatności, które w rzeczywistości nie istnieją. Narzędzie o wysokim stosunku szumu do sygnału prowadzi do zmęczenia alertami, stanu, w którym 30% krytycznych zagrożeń jest ignorowanych, ponieważ programiści nie ufają już wynikom skanera. Chociaż narzędzia AI o wysokiej dokładności mogą wymagać o 20% wyższej opłaty licencyjnej z góry, uzasadniają one koszt, skracając czas ręcznego triage o 60%. Płacisz za pewność, że każdy alert wysłany do Jira jest uzasadnionym zagrożeniem, które wymaga działania.

Koszty ogólne związane z integracją i konserwacją

Konfiguracja narzędzia DAST nie jest jednorazowym wydarzeniem. Konfiguracja złożonego uwierzytelniania dla głębokich skanów, takiego jak Multi-Factor Authentication (MFA) lub OAuth2, zazwyczaj wymaga 40 godzin pracy inżynieryjnej podczas początkowej fazy konfiguracji. Konserwacja na tym się nie kończy. W miarę rozwoju aplikacji będziesz spędzać około 5 godzin miesięcznie na aktualizacji niestandardowych konfiguracji skanowania i wtyczek, aby upewnić się, że skaner nie straci zasięgu. Dodatkowo, weź pod uwagę od 5 000 do 8 000 USD wymaganych na coroczne szkolenia dla programistów. Bez tego szkolenia Twoi inżynierowie będą mieli trudności z interpretacją raportów dynamic application security testing pricing, co doprowadzi do dłuższych cykli napraw i zwiększonego tarcia między działami.

Jak automatyzacja AI zmienia krzywą kosztów DAST

Tradycyjne modele bezpieczeństwa opierają się na drogich konsultantach, którzy pobierają opłaty godzinowe. To tworzy ogromne wąskie gardło w dynamic application security testing pricing, ponieważ koszty rosną liniowo wraz z liczbą przeprowadzonych testów. Penetrify odwraca ten schemat, wykorzystując podejście oparte na sztucznej inteligencji (AI). Zamiast płacić za czas konsultanta, inwestujesz w autonomiczny silnik, który pracuje 24 godziny na dobę, 7 dni w tygodniu bez zmęczenia i płatnych nadgodzin.

Autonomiczne agenty zajmują się ciężką pracą związaną z wykrywaniem podatności. Nie tylko podążają za skryptem; dostosowują się do unikalnej architektury Twojej aplikacji. Ta zmiana pozwala organizacjom odejść od mentalności "płać za skan". Płacisz za ciągły spokój ducha, a nie za pojedynczy, statyczny raport, który staje się przestarzały w momencie, gdy Twoi programiści wypuszczą nowy kod. Dane z naszych audytów klientów z 2024 roku pokazują, że ten poziom automatyzacji zmniejsza koszt jednego testu nawet o 70% w porównaniu z tradycyjnymi metodami ręcznymi.

Wpływ finansowy jest jasny. Kiedy usuniesz wąskie gardło związane z pracą ludzką, koszt krańcowy uruchomienia dodatkowego skanu spada niemal do zera. Ta wydajność pozwala na "Continuous Monitoring", strategię, w której bezpieczeństwo nie jest wydarzeniem, ale stałym procesem w tle. Jest to fundamentalna zmiana w sposobie alokacji budżetów, przenosząca bezpieczeństwo z corocznego wydarzenia o wysokiej stawce na przewidywalny, łatwy do zarządzania koszt operacyjny.

Zastępowanie testów manualnych agentami AI

Pojedynczy manualny Penetration Test często kosztuje 15 000 USD lub więcej. Jest to znaczący wydatek Capex, który potwierdza bezpieczeństwo tylko w jednym określonym momencie w czasie. Agenci AI Penetrify zastępują ten przestarzały model ciągłym skanowaniem, które identyfikuje krytyczne luki, takie jak SQL Injection (SQLi) i Cross-Site Scripting (XSS) bez interwencji człowieka. Przechodząc na model Opex, zyskujesz 365 dni ochrony za mniej niż cenę dwóch testów manualnych. Jest to bardziej zrównoważony sposób zarządzania dynamic application security testing pricing przy jednoczesnej poprawie ogólnej postawy w zakresie ryzyka.

Penetrify Pricing: Transparentność jako cecha

Zaprojektowaliśmy nasz cennik tak, aby był tak prosty, jak nasze oprogramowanie. Nasz warstwowy model SaaS obejmuje poziomy Free, Pro i Enterprise, aby zapewnić każdej firmie dostęp do bezpieczeństwa klasy korporacyjnej. Kluczowym wyróżnikiem jest to, że nie pobieramy opłat za "miejsca" lub "użytkowników". Wierzymy, że każdy programista i interesariusz powinien mieć dostęp do danych dotyczących bezpieczeństwa bez zawyżania rachunku. Możesz sprawdzić naszą stronę z cennikiem, aby zobaczyć aktualne plany na 2026 rok, aby dokładnie zobaczyć, jak nasze poziomy są zgodne z Twoimi konkretnymi potrzebami infrastrukturalnymi.

Nowoczesne bezpieczeństwo wymaga narzędzia, które skaluje się tak szybko, jak Twój kod. Jeśli masz dość nieprzewidywalnych opłat konsultingowych i ograniczonych okien skanowania, nadszedł czas, aby zautomatyzować testowanie bezpieczeństwa za pomocą platformy Penetrify opartej na sztucznej inteligencji.

Jak wybrać odpowiedni plan DAST dla Twojego zespołu

Wybór narzędzia zabezpieczającego to nie tylko znalezienie najniższej ceny. Chodzi o dopasowanie możliwości narzędzia do Twojego długu technicznego i szybkości wdrażania. Jeśli wybierzesz plan, który jest zbyt podstawowy, przegapisz krytyczne podatności. Jeśli przepłacisz, zmarnujesz budżet na funkcje, których Twój zespół nie jest gotowy użyć. Wykonaj te cztery kroki, aby znaleźć idealne dopasowanie.

Krok 1: Zinwentaryzuj swoje zasoby. Nie możesz zabezpieczyć tego, czego nie śledzisz. Zacznij od skatalogowania każdej aplikacji internetowej, API i mikrousługi w swoim stosie. Raport ESG z 2023 roku wykazał, że 67% organizacji doświadczyło ataku na niezarządzany lub "ukryty" zasób. Podziel je na publiczne i wewnętrzne. Zasoby publiczne wymagają głębokiego, agresywnego przeszukiwania, podczas gdy zasoby prywatne mogą potrzebować narzędzia obsługującego agentów lokalnych lub tunelowanie VPN, aby dotrzeć za firewall.

Krok 2: Określ częstotliwość skanowania. Częstotliwość w dużym stopniu wpływa na Twój przedział dynamic application security testing pricing. Badanie GitLab z 2023 roku wykazało, że 56% programistów jest obecnie odpowiedzialnych za bezpieczeństwo, co oznacza, że skanowanie musi odbywać się częściej. Jeśli jesteś firmą działającą w starszym modelu wdrażania raz na kwartał, miesięczne skanowanie może wystarczyć. Jednak nowoczesne zespoły DevOps, które wdrażają oprogramowanie 10 lub więcej razy dziennie, wymagają skanowania przy każdym commicie. Przejście ze skanowania okresowego na ciągłe często przenosi Cię z modelu kredytów za skanowanie na nieograniczoną roczną subskrypcję, co może obniżyć koszty jednostkowe o 30% dla zespołów o dużej szybkości działania.

Krok 3: Oceń wewnętrzną wiedzę specjalistyczną w zakresie bezpieczeństwa. Bądź szczery co do przepustowości swojego zespołu. Jeśli nie masz dedykowanego inżyniera AppSec, potrzebujesz narzędzia, które dostarcza gotowe do naprawy zgłoszenia. Narzędzie, które generuje 500 alertów niskiego ryzyka bez kontekstu, jest obciążeniem. Szukaj platform, które oferują zautomatyzowane zrzuty ekranu z dowodem wykorzystania luki lub jasne instrukcje naprawy. Zmniejsza to czas, jaki programiści spędzają na badaniach, co kosztuje przeciętną firmę 65 dolarów za godzinę utraconej produktywności.

Krok 4: Poproś o Proof of Concept (PoC). Nigdy nie podpisuj umowy bez przetestowania oprogramowania na własnym kodzie. Uruchom narzędzie na celowo podatnej na ataki aplikacji testowej. Dane z badania SANS Institute z 2024 roku sugerują, że jeśli Twój wskaźnik False Positives przekracza 18%, Twój zespół prawdopodobnie zignoruje 40% krytycznych alertów. PoC pomaga zmierzyć rzeczywisty poziom szumu przed zaangażowaniem budżetu.

DAST dla startupów i małych zespołów

Startupy muszą priorytetowo traktować niskie tarcie i automatyzację. Kiedy budujesz MVP, 90% Twojej energii idzie na dostarczanie funkcji. Bezpłatne plany od uznanych dostawców to najlepsze miejsce, aby rozpocząć wstępne bazowe zabezpieczenia bez wpływu na tempo spalania kapitału. Szukaj narzędzi z łatwą integracją z GitHub lub GitLab. Zapewnia to automatyczne sprawdzanie bezpieczeństwa w ramach przepływu pracy PR, zapobiegając przedostawaniu się luk w zabezpieczeniach do środowiska produkcyjnego.

Kryteria wyboru DAST dla przedsiębiorstw

Przedsiębiorstwa wymagają skalowalności i raportowania zgodności z SOC 2, HIPAA lub PCI-DSS. Do 2025 roku Gartner przewiduje, że 45% organizacji doświadczy ataków na swoje łańcuchy dostaw oprogramowania, co sprawia, że pokrycie API jest bezdyskusyjne. Wiele dużych firm integruje teraz DAST z Application Security Posture Management (ASPM), aby scentralizować dane dotyczące ryzyka. To holistyczne spojrzenie często uzasadnia wyższe dynamic application security testing pricing związane z planami premium. Umów się na demo z Penetrify, aby zobaczyć DAST oparty na sztucznej inteligencji w akcji i zobacz, jak 42% redukcja False Positives może przyspieszyć Twoje operacje bezpieczeństwa.

Zabezpiecz swój budżet na bezpieczeństwo na rok 2026

Poruszanie się po dynamic application security testing pricing w 2026 roku wymaga spojrzenia poza początkową cenę. Nowoczesne zespoły ds. bezpieczeństwa priorytetowo traktują teraz modele oparte na zasobach, które skalują się wraz z ich infrastrukturą chmurową, a nie sztywne licencje na użytkownika. Dowiedziałeś się, że automatyzacja AI to nie tylko modne hasło; to narzędzie oszczędzające koszty, które skraca czas ręcznej analizy, zastępując drogich konsultantów ds. bezpieczeństwa autonomicznymi agentami. Koncentrując się na całkowitym koszcie posiadania, możesz uniknąć ukrytych opłat związanych z wysokimi wskaźnikami False Positive i długimi cyklami skanowania.

Nie potrzebujesz ogromnego budżetu, aby zacząć chronić swój perymetr. Penetrify oferuje usprawnioną ścieżkę do bezpieczeństwa klasy korporacyjnej bez obciążenia. Nasza platforma identyfikuje luki w zabezpieczeniach OWASP Top 10 w mniej niż 5 minut, utrzymując wskaźnik False Positive poniżej 1%. Nadszedł czas, aby przestać przepłacać za starsze skanery, które spowalniają Twój potok programistyczny. Rozpocznij bezpłatne ciągłe skanowanie bezpieczeństwa z Penetrify już dziś, aby zobaczyć różnicę. Nie jest wymagana karta kredytowa, aby uzyskać dostęp do naszego bezpłatnego planu, więc możesz od razu zacząć wzmacniać swoje aplikacje. Masz plan działania dotyczący inteligentniejszych wydatków na bezpieczeństwo; teraz nadszedł czas, aby wprowadzić go w życie.

Często zadawane pytania

Ile zazwyczaj kosztuje oprogramowanie DAST rocznie?

Roczne koszty oprogramowania DAST zazwyczaj wahają się od 2500 do 20 000 dolarów za aplikację. Platformy klasy korporacyjnej, takie jak Burp Suite Enterprise, zaczynają się od około 4999 dolarów rocznie za podstawowe możliwości skanowania. Jeśli potrzebujesz w pełni zarządzanej usługi, w której eksperci zajmują się skanowaniem, ceny często przekraczają 50 000 dolarów rocznie. Liczby te zależą od tego, czy wybierzesz skaner hostowany samodzielnie, czy model SaaS oparty na chmurze.

Czy istnieje bezpłatne narzędzie DAST dostępne dla małych firm?

Tak, OWASP ZAP jest najczęściej używanym bezpłatnym narzędziem DAST dla małych firm. Jest to projekt open-source utrzymywany przez globalną społeczność programistów. Chociaż nie kosztuje 0 dolarów w opłatach licencyjnych, będziesz potrzebować inżyniera ds. bezpieczeństwa, aby go skonfigurować. Dla 65 procent małych zespołów koszt pracy związany z zarządzaniem bezpłatnym narzędziem przewyższa cenę licencji komercyjnej.

Jaka jest różnica między cenami DAST i SAST?

Ceny DAST zwykle koncentrują się na liczbie skanowanych aplikacji internetowych lub adresów URL. W przeciwieństwie do tego, narzędzia SAST często rozliczają się na podstawie liczby współtworzących programistów lub całkowitej liczby wierszy kodu. Badanie branżowe z 2023 roku wykazało, że licencje SAST są średnio o 15 procent droższe niż DAST, ponieważ integrują się wcześniej w cyklu życia rozwoju. Ta różnica oznacza, że dynamic application security testing pricing pozostaje bardziej przewidywalne dla zespołów o stałej liczbie aplikacji.

Czy narzędzia DAST pobierają opłaty za adres IP, czy za aplikację?

Większość dostawców DAST pobiera opłaty za aplikację lub Fully Qualified Domain Name, a nie za adres IP. Skanery luk w zabezpieczeniach sieci używają rozliczeń opartych na adresach IP, ale DAST koncentruje się na funkcjonalnej warstwie internetowej. Jeśli Twoja firma uruchamia 10 oddzielnych mikrousług na jednym adresie IP, prawdopodobnie zapłacisz za 10 indywidualnych licencji na aplikacje. Około 80 procent dostawców najwyższego szczebla przestrzega tego modelu zorientowanego na aplikacje.

Czy mogę używać DAST do zgodności z PCI DSS bez ręcznego Penetration Test?

Nie możesz zastąpić ręcznego Penetration Testu narzędziem DAST w celu spełnienia wymogu 11.3 normy PCI DSS. Chociaż narzędzia DAST spełniają wymagania dotyczące kwartalnego skanowania w sekcji 11.2, Rada Standardów Bezpieczeństwa PCI wyraźnie wymaga corocznego testu przeprowadzanego przez człowieka. Zautomatyzowane narzędzia pomijają 30 procent złożonych błędów logicznych, które tester identyfikuje podczas 40-godzinnej oceny. Używaj DAST jako ciągłego uzupełnienia, a nie całkowitego zamiennika.

Jak sztuczna inteligencja wpływa na cenę dynamicznego testowania bezpieczeństwa aplikacji?

Integracja AI zazwyczaj zwiększa bazowy koszt dynamicznego testowania bezpieczeństwa aplikacji o 20 do 30 procent. Dostawcy wykorzystują AI do automatyzacji funkcji proof of exploit, co skraca czas ręcznej weryfikacji o 4 godziny tygodniowo. Chociaż oprogramowanie jest droższe, oszczędzasz pieniądze na robociźnie. Te inteligentne skanery pomagają zespołom znaleźć o 12 procent więcej luk w zabezpieczeniach w porównaniu z tradycyjnymi silnikami opartymi na regułach.

Jakie są ukryte koszty korzystania z skanerów DAST o otwartym kodzie źródłowym?

Największym ukrytym kosztem jest wynagrodzenie inżyniera wymagane do zarządzania narzędziem. Inżynier ds. bezpieczeństwa zarabiający 120 000 USD rocznie może spędzać 10 godzin tygodniowo na dostrajaniu skanera o otwartym kodzie źródłowym. Powoduje to koszt pośredni w wysokości 30 000 USD rocznie. Tracisz również pieniądze na False Positives. Komercyjne narzędzia mają o 5 procent niższy wskaźnik False Positive, co oszczędza programistom 15 godzin zmarnowanej pracy każdego miesiąca.

Czy powinienem zapłacić za narzędzie DAST, czy zatrudnić testera Penetration Testing?

Powinieneś używać obu, aby zapewnić pełne pokrycie bezpieczeństwa. Narzędzie DAST zapewnia ciągłe skanowanie za 5000 USD rocznie, podczas gdy ręczny Penetration Test kosztuje od 10 000 do 25 000 USD za zaangażowanie. Używaj zautomatyzowanego narzędzia do codziennych kontroli pod kątem typowych luk w zabezpieczeniach. Zatrudnij testera raz na 12 miesięcy, aby znaleźć błędy logiki biznesowej wysokiego poziomu, których oprogramowanie po prostu nie może wykryć.