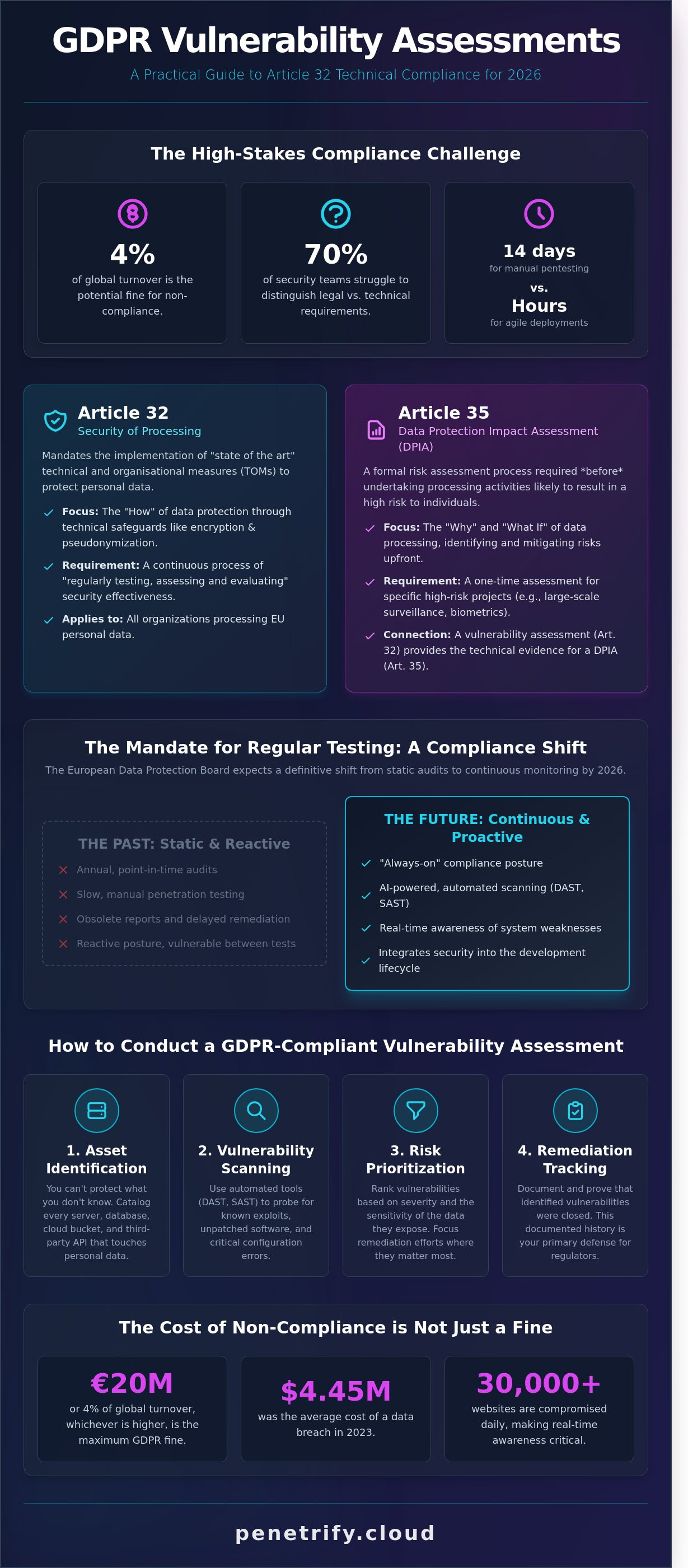

Co jeśli kara w wysokości 4% globalnego obrotu nie jest tylko groźbą dla gigantów technologicznych, ale bezpośrednią konsekwencją ostatniej pominiętej poprawki oprogramowania? Już wiesz, że zabezpieczenie danych osobowych jest bezdyskusyjne; jednak granica między prawną oceną skutków dla ochrony danych a techniczną gdpr vulnerability assessment pozostaje niebezpiecznie zamazana dla 70% zespołów ds. bezpieczeństwa. To powszechny problem, ponieważ ręczne Penetration Testing często trwa 14 dni, podczas gdy Twoi zwinnni programiści wprowadzają aktualizacje co kilka godzin.

Nie musisz wybierać między szybkością wdrażania a bezpieczeństwem prawnym. Ten przewodnik zawiera jasny plan działania, który pozwoli dopasować narzędzia skanujące do surowych wymogów technicznych Artykułu 32, aby zapewnić pełną zgodność Twojej infrastruktury w 2026 roku. Przeanalizujemy kluczowe różnice między wymogami Artykułu 32 i Artykułu 35, pokazując jednocześnie, jak zautomatyzować zgodność, aby przestać gonić za lukami w zabezpieczeniach i zacząć im zapobiegać.

Kluczowe wnioski

- Dowiedz się, jak odróżnić wymogi Artykułu 32 od wymogów Artykułu 35, aby upewnić się, że Twoje środki bezpieczeństwa spełniają określone standardy prawne GDPR.

- Dowiedz się, jak wdrożyć Techniczne i Organizacyjne Środki (TOM), które gwarantują poufność i odporność Twoich systemów przetwarzania danych.

- Odkryj, dlaczego przejście od corocznych testów manualnych do ciągłej gdpr vulnerability assessment jest niezbędne do spełnienia wymogu regularnego testowania bezpieczeństwa.

- Zidentyfikuj konkretne narzędzia DAST, SAST i oparte na sztucznej inteligencji, potrzebne do mapowania i ochrony każdego punktu końcowego, który wchodzi w interakcje z danymi osobowymi.

- Dowiedz się, jak przejść od statycznych, punktowych audytów do postawy "zawsze włączonej" zgodności, wykorzystując automatyzację opartą na sztucznej inteligencji.

Czym jest GDPR Vulnerability Assessment?

Gdpr vulnerability assessment to systematyczny przegląd techniczny mający na celu identyfikację luk w zabezpieczeniach systemów przetwarzających dane osobowe. To nie tylko najlepsza praktyka. To podstawowy wymóg utrzymania integralności i poufności danych obywateli Europy. Zgodnie z Ogólnym Rozporządzeniem o Ochronie Danych (GDPR), organizacje muszą wdrożyć "najnowocześniejsze" środki techniczne w celu ochrony wrażliwych informacji. Oznacza to, że używanie przestarzałych zapór ogniowych lub niezałatanych programów z 2021 roku nie jest już prawnie uzasadnione, gdy istnieją nowoczesne exploity.

Do 2026 roku Europejska Rada Ochrony Danych oczekuje zdecydowanego przejścia od corocznych audytów punktowych do ciągłego monitorowania zgodności. Statyczne raporty stają się przestarzałe. Organizacje stoją teraz w obliczu środowiska, w którym codziennie kompromitowanych jest ponad 30 000 stron internetowych. Świadomość w czasie rzeczywistym o słabościach systemu jest niezbędna do przetrwania. Proaktywna gdpr vulnerability assessment zapewnia, że znajdziesz luki w swoim obwodzie, zanim zrobi to złośliwy aktor.

Aby lepiej zrozumieć podstawowe zasady, które kierują tymi wymogami bezpieczeństwa, obejrzyj ten pomocny film:

Artykuł 32 vs. Artykuł 35: Który z nich jest Ci potrzebny?

Artykuł 32 koncentruje się na bezpieczeństwie przetwarzania. Nakazuje administratorom i podmiotom przetwarzającym wdrożenie środków technicznych, takich jak szyfrowanie i pseudonimizacja. Artykuł ten wyraźnie wymaga "regularnego testowania, oceniania i wartościowania" skuteczności tych środków. Z kolei Artykuł 35 dotyczy Oceny Skutków dla Ochrony Danych (DPIA). DPIA jest konieczna, gdy projekt wiąże się z przetwarzaniem wysokiego ryzyka, takim jak nadzór na dużą skalę lub przetwarzanie danych biometrycznych. Chociaż różnią się zakresem, ocena techniczna dostarcza empirycznych dowodów potrzebnych do spełnienia wymogów prawnych formalnej DPIA.

Kluczowe elementy audytu bezpieczeństwa ukierunkowanego na GDPR

Solidny audyt rozpoczyna się od kompleksowej inwentaryzacji zasobów. Nie możesz chronić danych, jeśli nie wiesz, gdzie się znajdują. Obejmuje to identyfikację wszystkich serwerów, zasobników w chmurze i interfejsów API stron trzecich, które mają kontakt z danymi osobowymi UE. Po wykryciu narzędzia do skanowania technicznego muszą badać znane exploity i błędy konfiguracyjne. Źle skonfigurowane przechowywanie w chmurze samo w sobie doprowadziło do ujawnienia ponad 100 milionów rekordów w kilku głośnych naruszeniach w 2023 roku. Regular Testing jest obowiązkowym wymogiem GDPR dla wszystkich administratorów danych.

Przyjęcie postawy "state of the art" wymaga wyjścia poza proste, zautomatyzowane skanowania. Prawdziwa zgodność obejmuje ręczną weryfikację luk w zabezpieczeniach w celu wyeliminowania False Positives. Ten proces zapewnia, że działania naprawcze koncentrują się przede wszystkim na najbardziej krytycznych zagrożeniach. Gdy organ regulacyjny poprosi o dowód bezpieczeństwa, udokumentowana historia tych ocen służy jako podstawowa obrona. Pokazuje, że Twoja organizacja poważnie traktuje swój obowiązek dbałości. Bez tej dokumentacji kary mogą sięgnąć 4% globalnego rocznego obrotu lub 20 milionów euro. W 2023 r. średni koszt naruszenia danych osiągnął 4,45 miliona dolarów, co dowodzi, że koszt zapobiegania jest znacznie niższy niż cena porażki.

- Identyfikacja zasobów: Katalogowanie każdej bazy danych i każdego punktu końcowego zawierającego dane osobowe (PII).

- Skanowanie luk w zabezpieczeniach: Używanie zautomatyzowanych narzędzi do znajdowania niezałatanych programów.

- Priorytetyzacja ryzyka: Ranking wad w oparciu o wrażliwość danych, które ujawniają.

- Śledzenie napraw: Udowodnienie, że zidentyfikowane luki zostały faktycznie zamknięte.

Zgodność jest ruchomym celem. Wraz z pojawianiem się nowych zagrożeń musi wzrosnąć częstotliwość ocen. Celem jest stworzenie odpornej infrastruktury, która domyślnie chroni prawa użytkowników. Integrując te kontrole techniczne ze standardowymi operacjami, przechodzisz ze stanu reaktywnego do pozycji siły.

Wymagania techniczne art. 32 RODO

Zgodność zaczyna się od ram prawnych ustanowionych przez art. 32 RODO, który nakazuje organizacjom wdrożenie "odpowiednich środków technicznych i organizacyjnych" (TOM), aby zapewnić bezpieczeństwo danych. Dla dostawców SaaS nie jest to sugestia. Jest to surowy wymóg ochrony poufności, integralności, dostępności i odporności systemów przetwarzania. Jeśli Twoja platforma przestanie działać z powodu ataku DDoS lub baza danych zostanie uszkodzona, nie zaliczysz testów dostępności i integralności. To nie są tylko problemy IT; to bezpośrednie naruszenia prawa europejskiego.

Stawka jest wysoka, ponieważ naruszenia danych pozostają głównym powodem interwencji regulacyjnych. Od maja 2018 r. władze europejskie nałożyły łącznie ponad 4,5 miliarda euro kar. Znaczna część tych kar wynika z "niewystarczających środków technicznych i organizacyjnych w celu zapewnienia bezpieczeństwa informacji". Proaktywna gdpr vulnerability assessment służy jako pierwsza linia obrony. Identyfikuje luki, które hakerzy wykorzystują, zanim zamienią się one w nagłówki gazet. Artykuł 32 wspomina o szyfrowaniu i pseudonimizacji, ale są to drugorzędne zabezpieczenia. Chronią one dane po wystąpieniu naruszenia, ale nie spełniają obowiązku zapobiegania naruszeniu w pierwszej kolejności.

- Poufność: Zapewnienie, że tylko upoważnieni użytkownicy mają dostęp do danych osobowych (PII).

- Integralność: Ochrona danych przed nieautoryzowaną zmianą.

- Dostępność: Zapewnienie, że dane są dostępne, gdy są potrzebne.

- Odporność: Zdolność infrastruktury do wytrzymywania ataków i odzyskiwania po nich.

Mapowanie OWASP Top 10 na ryzyka RODO

Luki w zabezpieczeniach to nie tylko błędy; to zobowiązania prawne. Luka typu SQL Injection (SQLi) to bezpośrednia droga do ogromnej kary za "nieautoryzowane ujawnienie". Jeśli atakujący może wysyłać zapytania do bazy danych za pośrednictwem formularza internetowego, środki ochrony poufności nie istnieją. Broken Access Control to kolejny częsty sprawca. Umożliwia użytkownikom przeglądanie danych, których nie powinni widzieć, co narusza zasadę "minimalizacji danych". Podobnie, Cross-Site Scripting (XSS) umożliwia atakującym wstrzykiwanie złośliwych skryptów do Twojej witryny. To zagraża integralności sesji użytkownika i może prowadzić do kradzieży wrażliwych tokenów sesji.

Standard "State of the Art"

Regulatorzy w 2026 r. definiują "state of the art" jako aktualne możliwości branży. Legacy manual testing wykonywane raz w roku nie spełnia już wymogu "regularnego testowania, oceniania i ewaluacji" skuteczności zabezpieczeń. Raport Verizon Data Breach Investigations Report z 2023 r. wykazał, że 74% naruszeń wiąże się z czynnikiem ludzkim lub nadużyciem uprawnień. To podkreśla, dlaczego sam nadzór ręczny zawodzi. Musisz zintegrować gdpr vulnerability assessment z cyklem życia tworzenia oprogramowania (SDLC). Używając narzędzi do automatyzacji skanowania zabezpieczeń, zapewniasz, że każde nowe wdrożenie kodu spełnia próg "state of the art" bez spowalniania szybkości wydawania. Ciągłe monitorowanie jest obecnie oczekiwaną podstawą dla każdej firmy przetwarzającej dane obywateli europejskich.

Ocena ręczna a zautomatyzowana: Spełnienie wymogu "regularnego testowania"

Artykuł 32 RODO wyraźnie wymaga od organizacji wdrożenia procesu regularnego testowania, oceniania i ewaluacji skuteczności środków technicznych i organizacyjnych zapewniających bezpieczeństwo przetwarzania. Podczas gdy wiele firm historycznie polegało na corocznym ręcznym Penetration Test, aby odhaczyć to pole, takie podejście nie spełnia już wymogu "regularności" w szybko zmieniającym się środowisku cyfrowym. Pojedynczy audyt w danym momencie pozostawia 364-dniową lukę, w której mogą pojawić się nowe luki w zabezpieczeniach i pozostać niewykryte. Wdrożenie strategii ciągłej gdpr vulnerability assessment jest jedynym sposobem na zachowanie zgodności między formalnymi audytami.

Tradycyjne, manualne doradztwo pozostaje wartościowe ze względu na jego dogłębność; ekspert-człowiek może znaleźć złożone błędy logiczne, które oprogramowanie może pominąć. Jednak testowanie manualne jest kosztowne i powolne. Standardowe, manualne zaangażowanie często kosztuje od 15 000 do 30 000 USD, co uniemożliwia przeprowadzanie go co tydzień, a nawet co miesiąc. Zautomatyzowane skanowanie stanowi podstawę ciągłej ochrony danych, ponieważ działa za ułamek kosztów i zapewnia natychmiastową informację zwrotną. Integrując Data Protection by Design, organizacje zapewniają, że kontrole bezpieczeństwa są wbudowane w cykl życia oprogramowania, a nie dodawane jako dodatek.

Najskuteczniejszą strategią jest podejście hybrydowe. Równoważy ono wysoką częstotliwość zautomatyzowanych skanów z chirurgiczną głębią testów manualnych. Zautomatyzowane narzędzia do gdpr vulnerability assessment mogą skanować w poszukiwaniu tysięcy znanych CVE (Common Vulnerabilities and Exposures) za każdym razem, gdy zmienia się kod, podczas gdy testerzy manualni koncentrują się na stawkach biznesowych raz lub dwa razy w roku. Ta dwuwarstwowa obrona zapewnia, że żaden oczywisty punkt wejścia nie pozostanie otwarty na długo.

Dlaczego "Raz w roku" to już za mało

Nowoczesne tworzenie oprogramowania opiera się na potokach CI/CD, w których kod jest wdrażany dziesiątki razy dziennie. Badanie z 2024 roku wykazało, że 74% organizacji publikuje aktualizacje co najmniej raz w tygodniu. Statyczny audyt roczny nie nadąża za tym tempem. Kiedy zostanie odkryta nowa luka typu Zero-Day, natychmiast powoduje to brak zgodności. Bardziej szczegółowe porównanie metodologii można znaleźć w naszym przewodniku na temat AI in Pentesting vs. Manual Pentesting, aby zobaczyć, jak różnią się te prędkości.

Agenci oparci o sztuczną inteligencję: Standard zgodności z 2026 roku

Do 2026 roku autonomiczne agenty bezpieczeństwa AI będą punktem odniesienia dla zgodności z GDPR. Agenci ci nie tylko skanują; symulują rzeczywiste ścieżki ataku, aby zidentyfikować wady wysokiego ryzyka, które prowadzą do eksfiltracji danych. Redukują oni False Positives nawet o 70% w porównaniu z tradycyjnymi skanerami, co pozwala zespołom ds. zgodności skupić się na uzasadnionych zagrożeniach. Technologia ta pozwala jednej platformie na jednoczesne skalowanie ocen w ponad 100 mikrousługach, czego nie mogą dorównać zespoły ludzkie.

Przejście na agentów opartych na sztucznej inteligencji oferuje również znaczną przewagę pod względem kosztów i korzyści. Podczas gdy tradycyjne opłaty konsultingowe pozostają wysokie niezależnie od wyników, agenci AI zapewniają całodobową ochronę za przewidywalną opłatę abonamentową. Ta zmiana zmniejsza całkowity koszt posiadania zgodności z przepisami bezpieczeństwa o około 60%, jednocześnie zwiększając częstotliwość testowania z rocznej na dzienną. Dla każdej firmy przetwarzającej wrażliwe dane obywateli europejskich ten poziom spójności to nie tylko luksus; to podstawowy wymóg unikania wysokich kar związanych z naruszeniami danych.

- Manual Testing: Najlepsze dla złożonej logiki, wysoki koszt, niska częstotliwość.

- Automated Scanning: Najlepsze dla znanych CVE, niski koszt, wysoka częstotliwość.

- AI Agents: Najlepsze do symulacji ataku, umiarkowany koszt, ciągła częstotliwość.

Jak przeprowadzić ocenę podatności zgodną z GDPR

Przeprowadzenie gdpr vulnerability assessment wymaga przejścia od ogólnego skanowania bezpieczeństwa do testowania skoncentrowanego na danych. Artykuł 32 GDPR nakazuje organizacjom wdrożenie środków technicznych w celu zapewnienia poziomu bezpieczeństwa odpowiedniego do ryzyka. Nie oznacza to skanowania całej sieci z jednakową intensywnością. Oznacza to skupienie zasobów tam, gdzie faktycznie znajdują się dane osobowe. Musisz wykazać, że przetestowałeś konkretne kontrole chroniące informacje mieszkańców UE, aby uniknąć wysokich kar związanych z brakiem zgodności.

Krok 1: Określanie zakresu dla ochrony danych

Skuteczne określanie zakresu rozpoczyna się od zidentyfikowania "Klejnotów Danych". Są to bazy danych, udziały plików i aplikacje zawierające dane osobowe, takie jak imiona i nazwiska, adresy IP lub dane biometryczne. Twój zakres musi obejmować każdy punkt końcowy, który wchodzi w interakcje z tymi danymi. Nie pomijaj interfejsów API stron trzecich ani zasobników pamięci masowej w chmurze. Zgodnie z raportem Verizon Data Breach Investigations Report z 2024 r., 68% naruszeń obejmuje niezłośliwy element ludzki lub błąd konfiguracji w tych zewnętrznych połączeniach. Udokumentowanie tego zakresu jest niezbędne do udowodnienia należytej staranności podczas audytu regulacyjnego. Pokazuje, że zmapowałeś przepływ danych przed rozpoczęciem skanowania technicznego.

Po zdefiniowaniu zakresu należy wybrać odpowiednie narzędzia do tego zadania. Kompleksowa ocena wykorzystuje kombinację trzech metodologii:

- SAST (Static Application Security Testing): Analizuje kod źródłowy pod kątem luk w zabezpieczeniach przed uruchomieniem aplikacji.

- DAST (Dynamic Application Security Testing): Testuje aplikację od zewnątrz, naśladując sposób, w jaki atakujący wchodziłby w interakcje z interfejsami internetowymi.

- AI-Driven Penetration Testing: Wykracza poza zautomatyzowane skanowanie, aby znaleźć złożone błędy logiczne, takie jak Insecure Direct Object References (IDOR), które często prowadzą do nieautoryzowanego dostępu do danych.

Podczas fazy wykonawczej Twój zespół powinien przetestować typowe wady zidentyfikowane w OWASP Top 10. Nie szukasz tylko przestarzałego oprogramowania. Szukasz uszkodzonych kontroli dostępu, które mogłyby pozwolić jednemu użytkownikowi zobaczyć profil osobisty innego użytkownika. Testowanie błędów logicznych ma kluczowe znaczenie, ponieważ zautomatyzowane skanery często pomijają niuanse sposobu przetwarzania danych między różnymi mikrousługami.

Krok 4: Raportowanie dla audytorów

Audytorzy nie chcą widzieć 300-stronicowego pliku PDF z surowymi danymi skanowania. Potrzebują raportu, który przełoży techniczne luki w zabezpieczeniach na język zgodności oparty na ryzyku. Należy kategoryzować ustalenia według ich potencjalnego wpływu na osoby, których dane dotyczą. Używaj jasnych metryk, takich jak "Time-to-Remediate" (TTR), aby pokazać, jak szybko Twój zespół zamyka luki w zabezpieczeniach. Organizacje, które utrzymują TTR poniżej 30 dni w przypadku krytycznych wad, wykazują proaktywną postawę wobec ochrony danych. Więcej szczegółów na temat struktury tych przepływów pracy można znaleźć w naszym przewodniku na temat The Complete Vulnerability Management Lifecycle.

Ostatnim etapem jest naprawa i weryfikacja. Po wprowadzeniu przez Twój zespół poprawek lub zmian w konfiguracji, należy ponownie przeskanować dotknięte systemy. Weryfikacja jest krokiem obowiązkowym w gdpr vulnerability assessment. Dane branżowe sugerują, że 25% poprawek bezpieczeństwa jest wdrażanych nieprawidłowo lub nie rozwiązuje podstawowego problemu za pierwszym razem. Ponowne skanowanie dostarcza dowodów potrzebnych do zamknięcia pętli w ścieżce audytu. Ta dokumentacja udowadnia organom nadzorczym, że Twoje "najnowocześniejsze" zabezpieczenia działają zgodnie z przeznaczeniem.

Chcesz zabezpieczyć swoje dane i precyzyjnie spełnić wymagania regulacyjne? Rozpocznij zautomatyzowany Penetration Test już dziś, aby zidentyfikować i naprawić luki w zabezpieczeniach, zanim staną się one naruszeniami zgodności.

Ciągła zgodność z platformą AI Penetrify

Osiągnięcie zgodności z przepisami nie jest jednorazowym zadaniem, które kończy się wraz z wydaniem certyfikatu. Artykuł 32 RODO wyraźnie wymaga od organizacji wdrożenia procesu regularnego testowania, oceniania i ewaluacji skuteczności środków technicznych. Platforma AI Penetrify przekształca to wymaganie z ręcznego obciążenia w zautomatyzowany standard. Poprzez ciągłe przeprowadzanie gdpr vulnerability assessment, platforma zapewnia, że luki w zabezpieczeniach nie utrzymują się przez miesiące między corocznymi audytami. Ta zmiana jest krytyczna, ponieważ 68% naruszeń danych wiąże się z luką w zabezpieczeniach, o której wiedziano od tygodni przed faktycznym wykorzystaniem.

Przejście od audytów punktowych do stałej ochrony to jedyny sposób na dotrzymanie kroku nowoczesnemu dostarczaniu oprogramowania. Jeśli Twój zespół wdraża kod 15 razy w tygodniu, kwartalne skanowanie naraża Cię na ryzyko przez 98% roku. Penetrify zamyka to okno, skanując każdą aktualizację w czasie rzeczywistym. Zapewnia to solidną ścieżkę audytu potrzebną do kontroli RODO. Gdy organ ochrony danych (DPA) zażąda dowodu Twojej pozycji w zakresie bezpieczeństwa, możesz przedstawić chronologiczny dziennik każdego skanowania, zidentyfikowanego ryzyka i udanej naprawy. Ten poziom dokumentacji demonstruje zasadę "Rozliczalności" wymaganą na mocy art. 5 ust. 2 rozporządzenia.

W przypadku szybko rozwijających się zespołów programistycznych, skalowanie bezpieczeństwa często wydaje się wyborem między szybkością a bezpieczeństwem. Zatrudnianie manualnych testerów Penetration Testing dla każdej drobnej wersji jest finansowo niezrównoważone, często kosztuje ponad 15 000 USD za zaangażowanie. Penetrify oferuje opłacalną alternatywę, zmniejszając koszt oceny o około 85%. Pozwala zespołom skalować infrastrukturę bez liniowego wzrostu kosztów ogólnych związanych z bezpieczeństwem. Otrzymujesz głębię wiedzy eksperta manualnego z szybkością zautomatyzowanego skryptu, zapewniając, że Twój budżet na zgodność jest wydawany na rozwiązywanie problemów, a nie tylko na ich znajdowanie.

Widoczność ryzyka danych w czasie rzeczywistym

Penetrify identyfikuje błędy OWASP Top 10, w tym uszkodzoną kontrolę dostępu i awarie kryptograficzne, w mniej niż 15 minut. Ta szybkość pozwala dyrektorom ds. technologii utrzymać tempo rozwoju, podczas gdy Compliance Officers otrzymują szczegółowe raporty, których potrzebują do weryfikacji standardów ochrony danych. Agenci AI Penetrify identyfikują ryzyko SQLi, autonomicznie sondując punkty wejścia do bazy danych, aby upewnić się, że żadne nieautoryzowane zapytania nie mogą wywołać obowiązkowego 72-godzinnego powiadomienia o naruszeniu do organów regulacyjnych. To proaktywne podejście przekształca bezpieczeństwo w mierzalny zasób biznesowy, a nie w niejasną polisę ubezpieczeniową.

Zabezpiecz swoją strategię bezpieczeństwa na przyszłość

Krajobraz regulacyjny zmienia się, a modele AI w Penetrify aktualizują się automatycznie, aby odzwierciedlać najnowsze interpretacje RODO i pojawiające się wektory zagrożeń. Nie musisz ręcznie zmieniać konfiguracji ustawień, gdy pojawiają się nowe luki w zabezpieczeniach, takie jak Log4j; platforma natychmiast dostosowuje swoją logikę testowania. Integrując Penetrify bezpośrednio z istniejącym potokiem CI/CD, zapewniasz, że gdpr vulnerability assessment odbywa się za każdym razem, gdy kod przenosi się z laptopa programisty do środowiska produkcyjnego. Ta integracja zapobiega dotarciu kodu niezgodnego z przepisami do Twoich klientów, skutecznie wbudowując bezpieczeństwo w cykl życia tworzenia oprogramowania.

Nie czekaj na audyt, aby odkryć luki w zabezpieczeniach. Rozpocznij pierwsze skanowanie luk w zabezpieczeniach ukierunkowane na RODO z Penetrify już dziś i zabezpiecz swoją ścieżkę do ciągłej zgodności.

Zabezpiecz swoją strategię zgodności na przyszłość

Artykuł 32 RODO wyraźnie wymaga procesu regularnego testowania i oceny technicznych środków bezpieczeństwa. Oczekiwanie na coroczny audyt tworzy 364-dniową lukę, w której nowe exploity mogą naruszyć Twoje wrażliwe dane. Przejście na model ciągłego gdpr vulnerability assessment zapewnia, że wyprzedzasz 25 000 nowych luk w zabezpieczeniach identyfikowanych przez badaczy każdego roku. Nie wystarczy już raz zaznaczyć pole; potrzebujesz widoczności profilu ryzyka w czasie rzeczywistym, aby skutecznie chronić prywatność użytkowników.

Starsze cykle testowania zazwyczaj wymagają od 4 do 6 tygodni koordynacji i ręcznego raportowania. Penetrify eliminuje to wąskie gardło, dostarczając kompleksowe wyniki skanowania OWASP Top 10 w mniej niż 15 minut. Integrując automatyzację opartą na sztucznej inteligencji, spełniasz wymóg "Regularnego Testowania", utrzymując jednocześnie obronę 24/7 przed ewoluującymi zagrożeniami cyfrowymi. Nie pozwól, aby przestarzałe procesy manualne stały się Twoim największym obciążeniem związanym ze zgodnością w 2026 roku.

Budowanie odpornej kultury bezpieczeństwa zaczyna się od odpowiednich narzędzi. Przejmij kontrolę nad swoimi wymaganiami technicznymi już dziś i przekształć zgodność w przewagę konkurencyjną dla Twojej firmy.

Często zadawane pytania

Czy ocena podatności na zagrożenia jest obowiązkowa na mocy RODO?

Artykuł 32 RODO wymaga od firm wdrożenia procesu regularnego testowania, oceniania i ewaluacji skuteczności środków bezpieczeństwa. Chociaż w tekście nie użyto wyraźnie sformułowania „ocena podatności”, Wytyczne Europejskiej Rady Ochrony Danych 01/2021 wyjaśniają, że testy techniczne są niezbędne do zapewnienia zgodności. Organizacje, które nie przeprowadzają tych kontroli, ryzykują grzywny w wysokości do 20 milionów euro lub 4% globalnego obrotu. Jest to element obowiązkowy w ochronie danych.

Jak często należy przeprowadzać ocenę podatności RODO?

Aby utrzymać silną postawę bezpieczeństwa, należy przeprowadzać ocenę podatności RODO co najmniej raz na 90 dni. Standardy PCI DSS 4.0 zalecają kwartalne skanowania, a zgodność z RODO wymaga podobnych rygorystycznych harmonogramów dla środowisk danych wysokiego ryzyka. W przypadku wdrożenia nowego kodu lub zmiany architektury sieci, należy uruchomić nową ocenę w ciągu 24 godzin, aby upewnić się, że nie istnieją żadne nowe luki w zabezpieczeniach. Regularność dowodzi zaangażowania w bezpieczeństwo.

Jaka jest różnica między skanowaniem podatności a DPIA?

Skanowanie podatności to techniczny, zautomatyzowany proces, który identyfikuje słabości oprogramowania, takie jak SQL Injection lub przestarzałe certyfikaty SSL. Natomiast Ocena Skutków dla Ochrony Danych (DPIA) jest wymogiem prawnym wynikającym z Artykułu 35 dla przetwarzania wysokiego ryzyka. Podczas gdy skanowanie zajmuje kilka minut, DPIA obejmuje wieloetapową analizę ryzyka całego cyklu życia danych. Oba są niezbędne do spełnienia w 100% wymogów RODO dotyczących odpowiedzialności i ochrony prywatności użytkowników.

Czy zautomatyzowane narzędzia mogą zastąpić manualne Penetration Testing w kontekście RODO?

Zautomatyzowane narzędzia nie mogą zastąpić manualnego Penetration Testing, ponieważ pomijają złożone błędy logiczne, które identyfikuje 80% testerów-ludzi. Automatyzacja skutecznie obsługuje ponad 1000 znanych CVE, ale testy manualne ujawniają Zero Day exploity i błędy logiki biznesowej. Dla solidnej zgodności z RODO, należy używać zautomatyzowanych skanów co tydzień i planować manualne Penetration Test co najmniej raz w roku. Takie podwójne podejście zapewnia walidację zabezpieczeń technicznych przed zaawansowanymi cyberatakami, które często są pomijane przez boty.

Co się stanie, jeśli ocena podatności znajdzie krytyczną lukę?

Należy udokumentować znalezisko w rejestrze ryzyka i zainicjować plan naprawczy w ciągu 24 do 72 godzin dla krytycznych luk. Zasada integralności i poufności RODO oznacza, że pozostawienie znanej luki bez załatania jest bezpośrednim naruszeniem zgodności. Jeśli luka doprowadziła do ujawnienia danych, masz dokładnie 72 godziny na powiadomienie właściwego organu nadzorczego zgodnie z wytycznymi Artykułu 33. Natychmiastowe działanie zapobiega przekształceniu się drobnych błędów w ogromne zobowiązania prawne.

Czy RODO wymaga zewnętrznych ocen przeprowadzanych przez strony trzecie?

RODO nie nakazuje wyraźnie audytorów zewnętrznych, ale korzystanie z zewnętrznych ekspertów dostarcza obiektywnych dowodów wymaganych przez Artykuł 32. Zespoły wewnętrzne często pomijają od 15% do 20% luk w zabezpieczeniach z powodu stronniczości wynikającej z zaznajomienia lub ograniczonych narzędzi wewnętrznych. Poleganie na zewnętrznym dostawcy pomaga wykazać regulatorom najnowocześniejszy stan bezpieczeństwa. Ta zewnętrzna walidacja jest niezbędna, jeśli stajesz w obliczu audytu po zgłoszonym incydencie bezpieczeństwa lub znaczącym naruszeniu ochrony danych.

Jak udokumentować ocenę podatności na potrzeby audytu RODO?

Utwórz kompleksowy raport, który zawiera datę skanowania, konkretne testowane zasoby oraz listę zidentyfikowanych zagrożeń skategoryzowanych według wyników CVSS. Należy również dołączyć dziennik napraw, pokazujący, że naprawiono 100% krytycznych problemów. Zapisz te rekordy na 5 lat, aby udowodnić historię ciągłego monitorowania. Ta dokumentacja służy jako podstawowy dowód na to, że proces oceny podatności RODO spełnia standardy odpowiedzialności ustanowione przez organy regulacyjne UE.