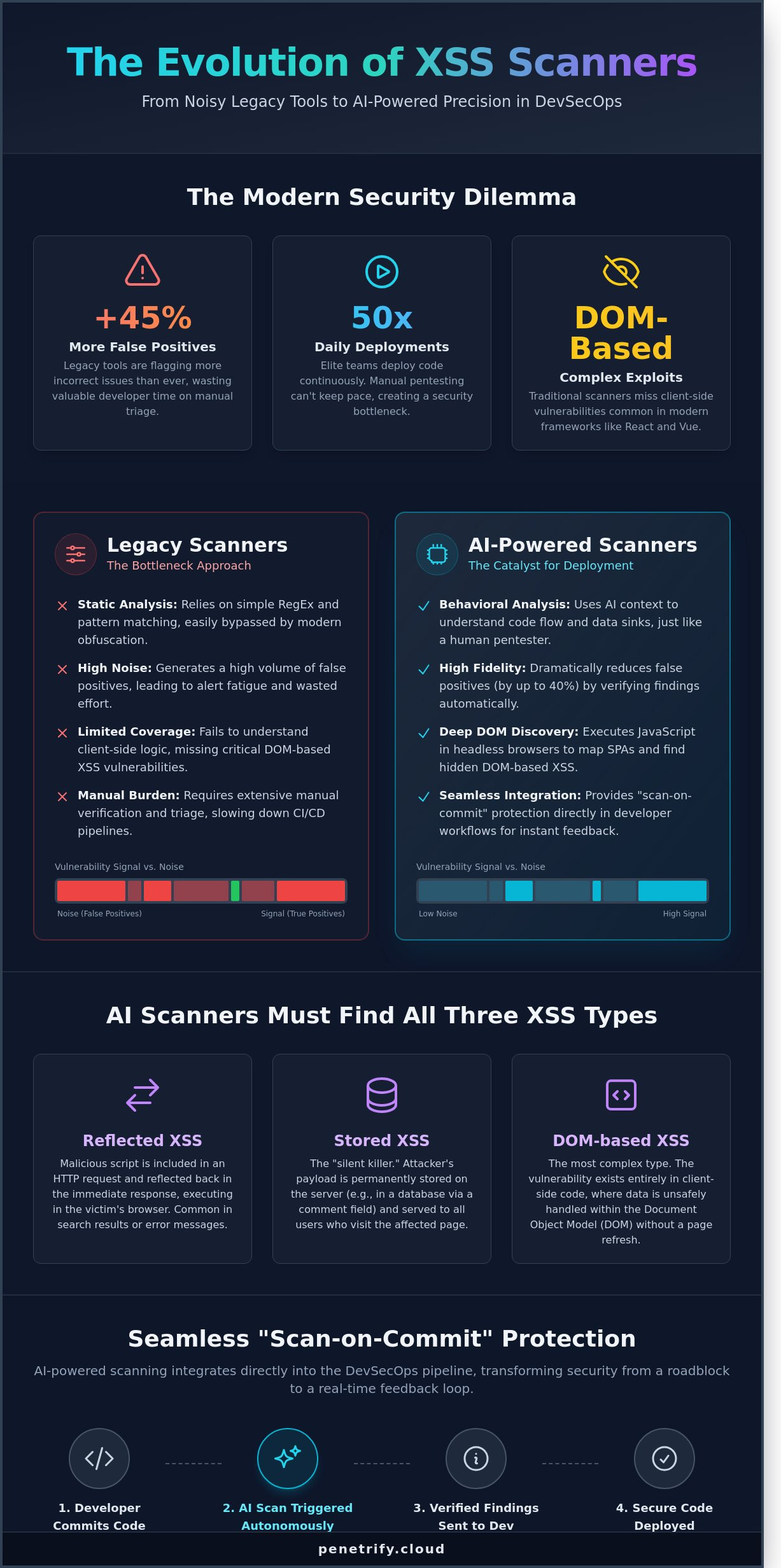

Twój obecny stos zabezpieczeń prawdopodobnie oznacza o 45% więcej False Positives niż w 2023 roku, a mimo to nadal pomija złożone exploity oparte na DOM, które omijają tradycyjne filtry. Poleganie na starszym skanerze cross-site scripting (xss) w środowisku programistycznym w 2026 roku jest jak używanie papierowej mapy do nawigacji w hyper-loop; po prostu nie nadąża za szybkością nowoczesnego kodu. Zgadzamy się, że bezpieczeństwo powinno być katalizatorem wdrożenia, a nie wąskim gardłem, które zmusza programistów do wyboru między terminową wysyłką a bezpieczeństwem. Obserwowanie, jak ręczne Penetration Testing opóźnia się w stosunku do codziennych pushy CI/CD, podczas gdy powierzchnia ataku rośnie, jest wyczerpujące.

Ten przewodnik ma na celu pokazanie, w jaki sposób wykrywanie oparte na sztucznej inteligencji identyfikuje głęboko zakorzenione luki w zabezpieczeniach, które pomijają starsze narzędzia, dostarczając konkretnych dowodów w postaci proof-of-concept dla każdego znaleziska. Dowiesz się, jak osiągnąć dokładną, autonomiczną ochronę, która skaluje się wraz z aplikacją, bez dodawania 15 godzin ręcznego triage do tygodniowego sprintu. Zamierzamy przeanalizować przejście w kierunku inteligentnego skanowania i pokazać dokładnie, jak zintegrować te wyniki o wysokiej wierności z istniejącymi przepływami pracy programistów.

Kluczowe wnioski

- Zrozum, dlaczego ręczne przeglądy kodu zawodzą na dużą skalę i jak zautomatyzowane narzędzia wypełniają lukę w zabezpieczeniach w przypadku wdrożeń o wysokiej częstotliwości.

- Dowiedz się, jak nowoczesny skaner cross-site scripting (xss) wykorzystuje analizę kontekstu AI do precyzyjnego określania luk w zabezpieczeniach w złożonych środowiskach HTML i JavaScript.

- Odkryj kluczowe różnice między starszymi narzędziami DAST a wykrywaniem opartym na sztucznej inteligencji w eliminowaniu kosztownych False Positives.

- Opanuj proces integracji zautomatyzowanych skanów bezpieczeństwa bezpośrednio z potokiem DevSecOps, aby zapewnić bezproblemową ochronę "scan-on-commit".

- Dowiedz się, jak agenci AI o zerowej konfiguracji mogą zapewnić Twojej aplikacji całodobowe, zweryfikowane wykrywanie luk w zabezpieczeniach bez spowalniania zespołu programistów.

Czym jest skaner Cross-Site Scripting (XSS) i dlaczego go potrzebujesz?

Skaner cross-site scripting (xss) działa jako zautomatyzowany strażnik bezpieczeństwa dla Twojej infrastruktury internetowej. Systematycznie bada każde pole wejściowe, nagłówek i parametr URL, aby zidentyfikować, gdzie atakujący może wstrzyknąć złośliwy kod. Zrozumienie Cross-Site Scripting (XSS) jest niezbędne, ponieważ stale plasuje się jako jedna z trzech najczęstszych luk w zabezpieczeniach sieci w wiodących raportach i ocenach branżowych. Narzędzia te przeszły od podstawowego dopasowywania wzorców do zaawansowanej analizy behawioralnej. Nowoczesne skanery wykorzystują teraz przeglądarki bez interfejsu graficznego do symulowania interakcji z prawdziwymi użytkownikami, zapewniając wychwycenie luk w zabezpieczeniach, które statyczna analiza może pominąć. Stare skanery polegały na prostych wyrażeniach regularnych, ale narzędzia z ery 2025 wykorzystują analizę dynamiczną, aby osiągnąć 40% redukcję False Positives w porównaniu ze standardami z 2020 roku.

Koszt porażki jest wysoki. Luki XSS stanowiły 12% wszystkich wypłat nagród za błędy na platformach takich jak HackerOne w 2023 roku. Udany exploit pozwala atakującym przejąć sesje użytkowników, kraść wrażliwe pliki cookie lub eksfiltrować prywatne dane bezpośrednio z przeglądarki. W świecie, w którym przeciętne przedsiębiorstwo zarządza ponad 350 aplikacjami internetowymi, nadzór ręczny jest nie tylko trudny; jest niemożliwy. Zautomatyzowane narzędzia stanowią jedyny realny sposób na utrzymanie spójnej postawy bezpieczeństwa w całej ogromnej cyfrowej przestrzeni.

Aby lepiej zrozumieć tę koncepcję, obejrzyj ten pomocny film:

Trzy główne typy XSS, które musi znaleźć skaner

Reflected XSS: Występuje, gdy aplikacja odbiera dane w żądaniu HTTP i umieszcza te dane w bezpośredniej odpowiedzi w niebezpieczny sposób. Skanery muszą testować każdy parametr URL i pole formularza. Szukają przypadków, w których zapytanie wyszukiwania lub komunikat o błędzie odzwierciedla dane wprowadzone przez użytkownika z powrotem na ekran bez odpowiedniej sanityzacji, co mogłoby wykonać złośliwe skrypty w przeglądarce ofiary.

Stored XSS: Często nazywany "cichym zabójcą", stored XSS wpłynął na 15% wszystkich zgłoszonych naruszeń danych z udziałem aplikacji internetowych w 2023 roku. W tym scenariuszu złośliwy skrypt jest trwale przechowywany na serwerze docelowym, na przykład w bazie danych, polu komentarza lub profilu użytkownika. Skaner musi przeszukać każdą uwierzytelnioną stronę, aby znaleźć skrypty, które uruchamiają się długo po wystąpieniu początkowego wstrzyknięcia.

DOM-based XSS: Jest to najbardziej złożony typ do wykrycia, ponieważ luka istnieje w całości po stronie kodu klienta. Nowoczesne frameworki, takie jak React lub Vue.js, często obsługują dane w Document Object Model (DOM) bez odświeżania strony. Skanery muszą uruchomić JavaScript aplikacji w środowisku piaskownicy, aby obserwować, jak dane przepływają ze źródeł, takich jak window.location, do niebezpiecznych ujść, takich jak eval().

Dlaczego ręczne Penetration Testing nie są już wystarczające

Agile cykle rozwoju skróciły się z miesięcy do dni. Badanie z 2023 roku wykazało, że 65% organizacji wdraża kod co najmniej raz w tygodniu, a elitarne zespoły wdrażają go 50 razy dziennie. Ludzcy testerzy nie nadążają za tą objętością. Są również podatni na zmęczenie. Sprawdzanie 5000 pól wejściowych na rozległej platformie SaaS to przepis na przeoczenie. Błędy ludzkie pozostają główną przyczyną luk w zabezpieczeniach w ręcznych przeglądach. Wybór wysokowydajnego skanera cross-site scripting (xss) pozwala zespołom skalować swoje wysiłki w zakresie bezpieczeństwa bez zatrudniania armii analityków. Zautomatyzowane skanowanie XSS wypełnia lukę między szybkością a bezpieczeństwem, zapewniając natychmiastową informację zwrotną podczas procesu budowania.

Jak działają nowoczesne skanery XSS: Od payloadów do kontekstu AI

Starsze narzędzia zabezpieczające polegały na ogromnych bazach danych statycznych ciągów znaków, aby znaleźć luki w zabezpieczeniach. W 2026 roku to podejście jest przestarzałe. Nowoczesny skaner cross-site scripting (xss) działa jak wykwalifikowany pentester, zaczynając od głębokiej fazy odkrywania. Nie szuka tylko widocznych formularzy. Wykonuje JavaScript po stronie klienta, aby zmapować cały Document Object Model (DOM), odkrywając ukryte trasy w aplikacjach Single Page Applications (SPA) i nieudokumentowane punkty końcowe API. Badania z 2025 roku wskazują, że 65% luk w zabezpieczeniach, które można wykorzystać, ukrywa się teraz w tych niepowiązanych parametrach, takich jak pola "debug" lub "internal_id", które tradycyjne crawlery pomijają.

Gdy skaner zmapuje powierzchnię ataku, wykonuje analizę kontekstu. Ten krok określa dokładnie, gdzie trafia Twoje wejście. Jeśli payload odbija się wewnątrz tagu HTML, wymaga innych znaków niż w przypadku, gdy trafia wewnątrz zmiennej JavaScript lub atrybutu stylu CSS. Zgodnie z przewodnikiem SANS Institute dotyczącym XSS, nieuwzględnienie konkretnego kontekstu odbicia jest główną przyczyną zarówno False Negatives, jak i uszkodzonej logiki sanityzacji. Identyfikując najpierw kontekst, skaner unika wysyłania bezużytecznych payloadów, których przeglądarka i tak nigdy by nie wykonała.

Ostatni etap zaawansowanego skanowania obejmuje zweryfikowane wykonanie. Zamiast tylko szukać "odbitego" ciągu znaków w odpowiedzi HTTP, skaner używa przeglądarki bez interfejsu graficznego, takiej jak Chromium, aby renderować stronę. Czeka, aby zobaczyć, czy wstrzyknięty skrypt faktycznie wyzwala alert lub wywołanie zwrotne. Ta kontrola behawioralna jest jedynym sposobem na wyeliminowanie wątpliwości programistów i udowodnienie, że luka jest prawdziwa. Zespoły, które chcą usprawnić ten proces weryfikacji, często integrują platformę bezpieczeństwa opartą na chmurze, aby poradzić sobie z dużymi wymaganiami obliczeniowymi przeglądania bez interfejsu graficznego.

Analiza uwzględniająca kontekst a tradycyjne fuzzing

Tradycyjny fuzzing jest często taktyką "strzelania na oślep". Zasypuje serwery tysiącami ogólnych payloadów, co powoduje wzrost zużycia procesora i wyzwala limity szybkości. Nowoczesne parsery są znacznie inteligentniejsze. Analizują strukturę DOM, aby obliczyć dokładną sekwencję potrzebną do wydostania się z ciągu znaków. Jeśli programista używa podwójnych cudzysłowów do opakowania atrybutu, skaner wie, że musi testować tylko payloady zaczynające się od podwójnego cudzysłowu. Ta precyzja zmniejsza obciążenie serwera o 40% w porównaniu ze starszymi metodami. Wiele narzędzi z 2026 roku wykorzystuje teraz modele AI, przeszkolone na milionach wzorców podatnego na ataki kodu, aby przewidzieć, które punkty końcowe są najbardziej narażone na słabości, priorytetyzując je do głębszej inspekcji.

Omijanie WAF i zaawansowane techniki wykrywania

Większość aplikacji korporacyjnych znajduje się za Web Application Firewall (WAF), który blokuje proste tagi skryptów. Aby był skuteczny, skaner cross-site scripting (xss) musi testować filtry WAF bez umieszczania testowego adresu IP na czarnej liście. Robi to, zaczynając od żądań "kanarkowych", które są nieszkodliwymi ciągami znaków, które naśladują strukturę ataku. Jeśli kanarek przejdzie, skaner powoli zwiększa złożoność. Wykorzystuje zaawansowane techniki kodowania, takie jak zagnieżdżone Hex, Octal lub Unicode escapes, aby ominąć podstawową sanityzację opartą na wyrażeniach regularnych. Ponieważ te skanery używają zweryfikowanego wykonania w prawdziwym środowisku przeglądarki, mogą potwierdzić, czy WAF skutecznie zneutralizował zagrożenie, czy zakodowany payload nadal wykonywał się po stronie klienta.

Starsze skanery a wykrywanie XSS oparte na sztucznej inteligencji: Przełamywanie szumu

Starsze narzędzia topią zespoły ds. bezpieczeństwa w szumie. Ostatnie branżowe testy porównawcze wskazują, że 45% alertów bezpieczeństwa to False Positives, co zmusza programistów do marnowania godzin na ściganie nieistotnych problemów. Static Analysis (SAST) oznacza wzorce kodu, nie wiedząc, czy ścieżka jest rzeczywiście osiągalna. Dynamic Analysis (DAST) testuje uruchomioną aplikację, ale często zawodzi w przypadku złożonych, wieloetapowych formularzy lub aplikacji jednostronicowych. Nowoczesny skaner cross-site scripting (xss) musi wypełnić tę lukę, rozumiejąc kontekst całego przepływu aplikacji.

Starsze narzędzia często zawodzą, ponieważ nie rozumieją relacji między danymi wejściowymi i wyjściowymi w środowiskach z 2026 roku.

- SAST: Często oznacza funkcje "ujścia", nawet jeśli dane wejściowe są odpowiednio sanityzowane w innym miejscu w bazie kodu.

- DAST: Często pomija luki DOM-based, które są wyzwalane tylko podczas złożonych interakcji użytkownika lub określonych stanów przeglądarki.

- AI Agents: Używają uczenia rekurencyjnego, aby testować, jak różne payloady wchodzą w interakcje z różnymi środowiskami przeglądarki, naśladując logikę ludzkiego atakującego.

Agenci AI identyfikują teraz o 35% więcej luk XSS (reflected XSS) niż tradycyjne narzędzia oparte na wyrażeniach regularnych, manipulując danymi wejściowymi w oparciu o reakcję aplikacji w czasie rzeczywistym. Podczas oceny tych narzędzi, badania Uniwersytetu Columbia dotyczące metryk skanerów stanowią krytyczną podstawę do pomiaru, jak dobrze narzędzie faktycznie pokrywa powierzchnię ataku w porównaniu do zwykłego odhaczania pól.

Platformy natywne dla chmury obniżyły koszty infrastruktury o 60% w 2025 roku w porównaniu z ciężkimi instalacjami on-premise. Te starsze konfiguracje wymagają dedykowanego sprzętu i ręcznych aktualizacji, które nie nadążają za szybkimi cyklami wdrażania. Opcje natywne dla chmury skalują się natychmiast, aby obsłużyć tysiące punktów końcowych. Nie spowalniają potoku programistycznego, co czyni je standardem na rok 2026. Skuteczny skaner cross-site scripting (xss) powinien integrować się bezpośrednio z przepływem CI/CD bez konieczności utrzymywania serwera skanującego przez zespół specjalistów. Ta zmiana pozwala zespołom ds. bezpieczeństwa skupić się na strategii, a nie na konserwacji serwera.

Eliminacja False Positives dzięki Proof-of-Exploit

Programiści nienawidzą gonić za duchami. Proof-of-Exploit dostarcza dowodu "dymiącego pistoletu", że luka jest prawdziwa i możliwa do wykorzystania. Zamiast niejasnego ostrzeżenia o brakującym nagłówku, Penetrify dostarcza zrzut ekranu lub log konsoli pokazujący, że wstrzyknięty skrypt faktycznie wykonuje się w przeglądarce. Ta weryfikacja skraca czas naprawy o 40%, ponieważ inżynierowie nie muszą tracić czasu na samodzielne odtworzenie błędu. Wpływ psychologiczny jest znaczący. Kiedy zespoły ufają swoim narzędziom, szybciej naprawiają błędy. "Czysty Raport" w końcu ma znaczenie, gdy każdy zgłoszony błąd jest weryfikowany przez zautomatyzowanego agenta.

Przejście na ciągłe monitorowanie bezpieczeństwa

Środowisko zagrożeń w 2026 roku porusza się zbyt szybko, aby przeprowadzać comiesięczne audyty. Jeśli skanujesz tylko raz w miesiącu, Twoja aplikacja jest potencjalnie podatna na ataki przez 29 dni między sprawdzeniami. Ciągłe monitorowanie identyfikuje luki w zabezpieczeniach, gdy tylko nowy kod trafi na produkcję lub zostanie odkryta nowa technika wykorzystania. Modele AI uczą się z każdej interakcji na platformie. Jeśli określone dane wejściowe omijają filtr w jednym module, agent stosuje tę logikę w całej aplikacji. To proaktywne podejście zapewnia, że odkrycia Zero Day są wychwytywane, zanim zostaną wykorzystane przez złośliwych aktorów.

Integracja skanowania XSS z potokiem DevSecOps

Bezpieczeństwo nie jest już ostatnią przeszkodą; jest stałym towarzyszem. Aby wyprzedzić krajobraz zagrożeń w 2026 roku, Twój skaner cross-site scripting (xss) musi znajdować się wewnątrz Twojego przepływu pracy programistycznej. To przejście od reaktywnego skanowania do proaktywnego DevSecOps skraca średni czas naprawy (MTTR) średnio o 47% zgodnie z benchmarkami branżowymi z 2025 roku. Kiedy bezpieczeństwo jest wbudowane w potok, przestajesz traktować luki w zabezpieczeniach jako sytuacje awaryjne i zaczynasz traktować je jako standardowe błędy.

Proces integracji obejmuje pięć krytycznych kroków. Po pierwsze, potrzebujesz skanera z solidnym RESTful API. Bez tego Twój potok CI/CD pozostaje manualny i powolny. Po drugie, zaimplementuj wyzwalacze "Skanuj przy zatwierdzeniu" (Scan-on-Commit). Kiedy programista przesyła kod do gałęzi funkcyjnej, skaner inicjuje ukierunkowane sprawdzenie. To wychwytuje 65% luk w iniekcji, zanim kiedykolwiek dotrą do środowiska testowego. Po trzecie, skonfiguruj automatyczne alerty. Wysyłaj wyniki o wysokiej ważności bezpośrednio do Slacka lub Microsoft Teams. To zapewnia zerowe opóźnienie między odkryciem a świadomością.

Po czwarte, mapuj dane wyjściowe skanera bezpośrednio do zgłoszeń programistycznych. Narzędzia takie jak Penetrify synchronizują się z Jira lub GitHub Issues, wstępnie wypełniając zgłoszenia krokami odtworzenia i poradami dotyczącymi naprawy. Na koniec, ustanów zamkniętą pętlę sprzężenia zwrotnego. Gdy programista oznaczy zgłoszenie jako rozwiązane, potok powinien automatycznie wywołać ponowny test w celu zweryfikowania poprawki. Ten cykl zapobiega "wampirom podatności", które wydają się naprawione, ale pozostają podatne na ataki w środowisku produkcyjnym. Do 2026 roku 80% zespołów inżynierskich o wysokiej wydajności będzie korzystać z tej zautomatyzowanej pętli w celu utrzymania integralności kodu.

Automatyzacja dla zespołów Agile

Nowoczesne zespoły nie mają czasu na ręczne bramki bezpieczeństwa. Możesz zintegrować Penetrify z GitHub Actions lub GitLab CI, dodając kilka linijek do konfiguracji YAML. Ustawienie "Warunków Błędu" (Failure Conditions) jest tutaj kluczowe. Jeśli skaner cross-site scripting (xss) wykryje ładunek o wysokim ryzyku, zwraca niezerowy kod wyjścia. To natychmiast zatrzymuje kompilację. Lepiej zepsuć kompilację niż zepsuć markę. Aby utrzymać szybkość, uruchamiaj lekkie skanowania przy każdym żądaniu pull request i rezerwuj głębokie, kompleksowe przeszukiwania dla cotygodniowych kompilacji gałęzi głównej. Ta równowaga zapewnia, że bezpieczeństwo nigdy nie stanie się wąskim gardłem dla szybkości.

Raportowanie i zgodność

Ramy zgodności, takie jak SOC 2 i PCI DSS 4.0, wymagają dowodu ciągłego monitorowania. Zautomatyzowane skanowanie zapewnia niezmienny ślad audytowy każdego sprawdzenia bezpieczeństwa przeprowadzonego w ciągu roku. W przypadku zgodności z HIPAA, ta dokumentacja dowodzi, że chronisz dane pacjentów przed nieautoryzowanym dostępem. Penetrify generuje dwa rodzaje raportów. Podsumowania dla kadry kierowniczej pokazują trendy ryzyka w ciągu ostatnich 90 dni dla interesariuszy. Dzienniki techniczne zawierają surowe żądania i odpowiedzi HTTP, których programiści potrzebują do załatania kodu. To dwuwarstwowe raportowanie zadowala zarówno zarząd, jak i dział inżynieryjny, dzięki czemu sezon audytowy jest znacznie mniej stresujący dla wszystkich zaangażowanych.

Gotowy, aby zabezpieczyć swój kod bez spowalniania zespołu? Zautomatyzuj swoje bezpieczeństwo dzięki Penetrify już dziś.

Zabezpiecz swoją aplikację za pomocą skanera XSS Penetrify opartego na sztucznej inteligencji

Tradycyjne narzędzia zabezpieczające często pozostawiają programistów tonących w szumie informacyjnym, a niektóre starsze platformy zgłaszają wskaźniki False Positives sięgające nawet 45%. Penetrify zmienia tę dynamikę, stawiając na precyzję, a nie na ilość. Nasz cross-site scripting (xss) scanner nie tylko flaguje potencjalne problemy; wykorzystuje autonomiczne agenty AI do weryfikacji każdej luki w środowisku piaskownicy. Oznacza to, że Twój zespół nie spędza ani jednej godziny na gonieniu duchów. Kiedy Penetrify wysyła alert, to dlatego, że luka jest prawdziwa, osiągalna i możliwa do wykorzystania.

Szybkość to druga połowa równania. Podczas gdy ręczne Penetration Testing mogą trwać tygodnie, aby je zaplanować i wykonać, Penetrify dostarcza kompleksowe wyniki w mniej niż 300 sekund. Zaprojektowaliśmy środowisko bez konfiguracji, które usuwa tarcie zwykle związane z oprogramowaniem zabezpieczającym dla przedsiębiorstw. Nie musisz być badaczem bezpieczeństwa, aby uruchomić audyt klasy profesjonalnej. Nasz system automatycznie obsługuje złożone ładunki i techniki obejścia, pozwalając inżynierom skupić się na dostarczaniu kodu.

- Agenci AI 24/7: Ciągłe monitorowanie, które ewoluuje wraz z pojawianiem się nowych wektorów ataku w 2026 roku.

- Zweryfikowane wyniki: Każdy błąd jest dostarczany z dowodem koncepcji, aby zademonstrować dokładnie, jak zaatakowałby napastnik.

- Konfiguracja Zero-Config: Rozpocznij skanowanie, po prostu wprowadzając swój adres URL; nie są wymagane żadne złożone lokalne agenty.

- Gwarancja braku False Positive: Zapewniamy wskaźnik dokładności na poziomie 99,9%, zapewniając, że Twój backlog pozostanie wolny od nieistotnych danych.

Zaleta Penetrify: Agenci AI kontra skrypty

Starsze skanery opierają się na statycznych listach "fuzzing", które nowoczesne firewalle łatwo blokują. Inteligentni agenci Penetrify eksplorują Twoją aplikację tak, jak zrobiłby to ludzki pentester. Rozumieją kontekst sesji użytkownika i mogą poruszać się po złożonych, wieloetapowych formularzach, które zatrzymują podstawowe skrypty. Niezależnie od tego, czy uruchamiasz aplikację Single Page App (SPA) zbudowaną za pomocą React, backend GraphQL, czy standardowe REST API, nasi agenci dostosowują swoje zachowanie do Twojego stosu technologicznego. Zespoły potrzebujące szerszego przeglądu bezpieczeństwa mogą sprawdzić naszą stronę automated penetration testing, aby uzyskać szczegółowe informacje na temat tego, jak radzimy sobie z SQLi, CSRF i uszkodzonym uwierzytelnianiem.

Rozpoczęcie ciągłej ochrony

Wdrożenie pierwszego skanowania to proces trzyetapowy, który zajmuje mniej niż pięć minut. Najpierw zdefiniujesz swój cel i zweryfikujesz własność. Następnie możesz wybrać częstotliwość skanowania; wielu naszych użytkowników decyduje się na codzienne automatyczne kontrole lub wyzwalacze powiązane z ich potokami CI/CD. Na koniec zaproś swój zespół i skonfiguruj integracyjne webhooki dla Slacka, Jiry lub GitHub. Zapewnia to, że gdy zostanie wykryta nowa luka, odpowiedni programista natychmiast otrzyma alert. Nie pozostawiaj danych użytkowników przypadkowi. Możesz Rozpocznij darmowe, automatyczne skanowanie XSS za pomocą Penetrify już dziś i zidentyfikuj swoje ryzyko, zanim zrobią to atakujący.

Zabezpiecz swoją strategię bezpieczeństwa sieci na przyszłość

Krajobraz cyberbezpieczeństwa w 2026 roku wymaga więcej niż tylko podstawowego dopasowywania sygnatur. Organizacje muszą przejść od starszych narzędzi do nowoczesnego cross-site scripting (xss) scanner, który wykorzystuje sztuczną inteligencję do odfiltrowywania 99% nieeksploatowalnego szumu. Integracja tych automatycznych kontroli z potokiem CI/CD zapewnia, że luki zostaną wychwycone, zanim trafią na produkcję. Bezpieczeństwo nie jest jednorazowym wydarzeniem; to ciągły proces, który wymaga narzędzi zdolnych do zrozumienia złożonego kontekstu aplikacji. Zaoszczędzisz setki godzin pracy ręcznej, automatyzując wykrywanie błędów wstrzykiwania opartych na DOM i przechowywanych.

Ręczne cykle testowania często trwają tygodnie, ale Penetrify znacznie przyspiesza ten harmonogram. Ukończysz wstępną konfigurację w mniej niż 5 minut i uzyskasz dostęp do weryfikacji opartej na sztucznej inteligencji, która całkowicie eliminuje False Positives. Ta precyzja chroni reputację Twojej marki, jednocześnie pozwalając programistom skupić się na dostarczaniu kodu, a nie na ściganiu fałszywych alarmów. Monitorowanie 24/7 oznacza, że Twoja obrona ewoluuje tak szybko, jak zagrożenia. Ochrona ponad 10 000 punktów końcowych staje się zadaniem wykonywanym w tle, a nie obciążeniem zasobów.

Rozpocznij automatyczne skanowanie XSS za pomocą Penetrify już teraz i zbuduj odporną infrastrukturę cyfrową. Twój zespół ma moc powstrzymania ataków typu injection, zanim się rozpoczną.

Często zadawane pytania

Jaka jest różnica między darmowym skanerem XSS a profesjonalnym?

Profesjonalne skanery oferują niższe wskaźniki False Positive, często poniżej 5 procent, i zapewniają zintegrowane funkcje raportowania, których brakuje darmowym narzędziom. Darmowe narzędzia, takie jak OWASP ZAP, są doskonałe do testowania ręcznego, ale często pomijają złożone luki drugiego rzędu. Wersje profesjonalne zapewniają integrację API dla potoków CI/CD, czego 80 procent zespołów korporacyjnych wymaga do zautomatyzowanych przepływów pracy związanych z bezpieczeństwem.

Czy skaner XSS może znaleźć luki oparte na DOM?

Nowoczesne skanery identyfikują XSS oparte na DOM, używając bezgłowych przeglądarek, takich jak Chromium, do wykonywania JavaScript w czasie rzeczywistym. Starsze narzędzia oparte na sygnaturach pomijają je, ponieważ ładunek nie dociera do serwera. Badanie przeprowadzone w 2024 roku przez badaczy bezpieczeństwa wykazało, że analiza dynamiczna identyfikuje o 40 procent więcej luk DOM niż same statyczne przeglądy kodu. Jest to niezbędna funkcja dla nowoczesnych aplikacji jednostronicowych.

Jak powstrzymać skaner XSS przed zablokowaniem przez mój WAF?

Powinieneś dodać adres IP skanera do białej listy lub dodać niestandardowy nagłówek, taki jak "X-Scanner-Authenticated", w ustawieniach WAF. Zapobiega to uruchomieniu blokady przez firewall, gdy wykryje on tysiące ładunków, które cross-site scripting (xss) scanner wysyła na minutę. Większość dostawców WAF, takich jak Cloudflare lub Akamai, ma specjalne sekcje list dozwolonych do tego celu.

Czy automatyczne skanery XSS powodują przestoje lub problemy z wydajnością?

Skanery mogą wpływać na wydajność, jeśli przekroczą 50 zapytań na sekundę lub celują w funkcje wyszukiwania obciążające zasoby. Aby zapobiec wzrostowi opóźnienia serwera o 20 procent lub więcej, zaplanuj skanowanie w okresach małego ruchu, między 2:00 a 5:00 rano. Większość narzędzi korporacyjnych umożliwia ograniczenie szybkości zapytań, aby zapewnić stabilność witryny dla użytkowników.

Jak często powinienem uruchamiać skanowanie XSS na mojej aplikacji internetowej?

Należy uruchamiać skanowanie za każdym razem, gdy wprowadzasz zmiany w kodzie do środowiska produkcyjnego lub przynajmniej raz na 30 dni. Zgodnie z raportem State of AppSec 2025, 65 procent nowych luk w zabezpieczeniach jest wprowadzanych podczas drobnych, cotygodniowych aktualizacji. Regularne skanowanie zapewnia wykrycie regresji, zanim zostaną one wykorzystane przez atakujących. Nie czekaj na coroczny audyt, aby sprawdzić stan bezpieczeństwa.

Co powinienem zrobić, jeśli skaner znajdzie lukę w zabezpieczeniach?

Musisz najpierw zweryfikować znalezisko, aby upewnić się, że nie jest to False Positive, zanim przypiszesz mu wynik CVSS w celu ustalenia priorytetu. Po potwierdzeniu zastosuj kodowanie wyjściowe uwzględniające kontekst lub wdróż Content Security Policy, aby zneutralizować zagrożenie. Naprawienie błędu XSS wysokiego ryzyka w ciągu 48 godzin zmniejsza prawdopodobieństwo naruszenia bezpieczeństwa danych o 70 procent, zgodnie z branżowymi benchmarkami.

Czy automatyczny skaner XSS wystarczy, aby zastąpić manualny Penetration Test?

Nie, automatyczny cross-site scripting (xss) scanner nie może zastąpić testów manualnych, ponieważ ma trudności ze złożonymi, wieloetapowymi błędami logicznymi. Chociaż automatyzacja wychwytuje 80 procent typowych punktów wstrzyknięć, ludzki tester jest potrzebny dla pozostałych 20 procent wyrafinowanych przypadków brzegowych. Używaj zautomatyzowanych narzędzi do ciągłego pokrycia i testów manualnych do corocznych, dogłębnych analiz architektury.

Czy skaner XSS może testować za formularzami logowania i uwierzytelnianiem?

Tak, profesjonalne skanery używają nagranych sekwencji logowania lub tokenów Bearer, aby uzyskać dostęp do uwierzytelnionych obszarów aplikacji. Bez tego dostępu pozostawiasz 60 procent powierzchni ataku bez monitoringu. Nowoczesne narzędzia obsługują OAuth2, SAML i niestandardowe konfiguracje plików cookie, aby zapewnić sprawdzenie każdego prywatnego panelu pod kątem luk w zabezpieczeniach. Jest to kluczowy krok w ochronie danych użytkowników.