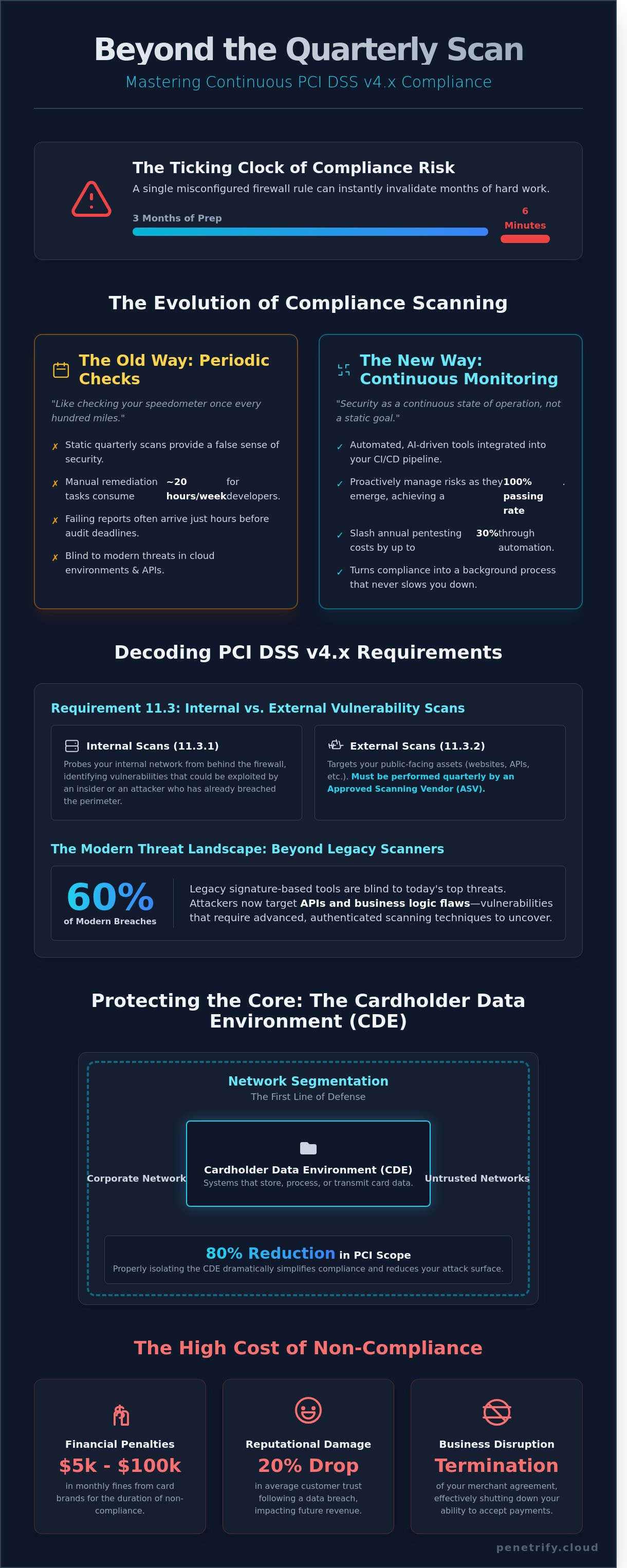

14 marca 2025 roku sprzedawca detaliczny z Tier 1 odkrył, że pojedyncza błędnie skonfigurowana reguła zapory ogniowej podczas piątkowego popołudniowego wdrożenia unieważniła trzy miesiące przygotowań do zgodności w ciągu niecałych sześciu minut. Prawdopodobnie wiesz już, że tradycyjne kwartalne skanowanie zgodności z PCI DSS przypomina sprawdzanie prędkości raz na sto mil; jest praktycznie bezużyteczne dla nowoczesnych zespołów DevOps. Frustrujące jest mierzenie się z raportem o nieudanym skanowaniu zaledwie 48 godzin przed ważnym terminem audytu, podczas gdy twoi programiści zmagają się z ręcznymi zadaniami naprawczymi, które pochłaniają 20 godzin ich tygodnia pracy. Nie powinieneś musieć ryzykować swojej certyfikacji na podstawie migawki zrobionej miesiące temu.

Ten przewodnik pokaże Ci, jak osiągnąć 100% zdawalność, wychodząc poza przestarzałe harmonogramy i opanowując wymagania techniczne PCI DSS v4.x. Zbadamy, jak zintegrować zautomatyzowane narzędzia bezpieczeństwa oparte na sztucznej inteligencji bezpośrednio z twoim potokiem, aby obniżyć roczne koszty testów penetracyjnych o 30% i zamienić zgodność w proces działający w tle, który nigdy Cię nie spowalnia. Od konfiguracji wewnętrznych ocen podatności po automatyzację napraw, oto wszystko, czego potrzebujesz, aby zbudować odporne środowisko gotowe do audytu na rok 2026.

Kluczowe wnioski

- Zrozum, jak PCI DSS v4.x przesuwa punkt odniesienia branży z okresowych kontroli na ciągłe monitorowanie w środowisku danych posiadaczy kart (Cardholder Data Environment).

- Opanuj niuanse techniczne Wymagania 11.3, rozróżniając wewnętrzne oceny i obowiązkowe skanowanie zgodności z PCI DSS przeprowadzane przez ASV.

- Zidentyfikuj konkretne poziomy ryzyka CVSS v4.0 i luki w zabezpieczeniach powodujące "automatyczne niepowodzenie", które mogą zagrozić twojemu statusowi zgodności niezależnie od ogólnego wyniku.

- Naucz się budować proaktywny przepływ pracy w zakresie bezpieczeństwa, integrując zautomatyzowanych agentów AI i granice skanowania bezpośrednio z potokiem CI/CD.

- Odkryj, jak spełnić złożone wymagania dotyczące testów penetracyjnych, wykorzystując automatyzację opartą na sztucznej inteligencji, która oferuje lepszą ochronę w porównaniu z tradycyjnymi ocenami punktowymi.

Czym jest PCI DSS Compliance Scanning w 2026 roku?

W 2026 roku bezpieczeństwo nie jest statycznym celem, ale ciągłym stanem działania. Payment Card Industry Data Security Standard (PCI DSS) nakazuje, aby każdy podmiot przetwarzający dane kart kredytowych identyfikował i naprawiał luki w zabezpieczeniach w swoim środowisku danych posiadaczy kart (Cardholder Data Environment - CDE). Proces ten, znany jako pci dss compliance scanning, obejmuje sprawdzanie twojej sieci, aplikacji i infrastruktury pod kątem słabości, które mogłyby doprowadzić do naruszenia danych. Od czasu publikacji PCI DSS v4.0.1 w czerwcu 2024 r. branża przesunęła swój fokus z kwartalnych audytów typu "odhacz i idź dalej" na model ciągłej czujności. Nie możesz po prostu uruchomić skanowania co 90 dni i założyć, że jesteś bezpieczny; nowy standard oczekuje, że będziesz zarządzać ryzykiem w miarę jego pojawiania się.

Przejście na PCI DSS v4.x uczyniło ciągłe monitorowanie nowym standardem branżowym. Ta wersja wprowadziła większą elastyczność w sposobie, w jaki organizacje realizują cele bezpieczeństwa, ale także zwiększyła presję na dokładność techniczną. Nowoczesne pci dss compliance scanning musi teraz uwzględniać złożone środowiska chmurowe i ulotne zasoby, które mogą istnieć tylko przez kilka godzin. Jeśli twój protokół skanowania nie wychwyci źle skonfigurowanego zasobnika S3 lub tymczasowego serwera stagingowego w tym oknie czasowym, zostawiasz otwarte drzwi dla atakujących. Do 2026 r. Rada Standardów Bezpieczeństwa PCI (SSC) oczekuje, że organizacje wykażą, że częstotliwość ich skanowania odpowiada ich specyficznemu profilowi ryzyka i prędkości wdrażania.

Zatwierdzeni dostawcy skanowania (Approved Scanning Vendors - ASV) odgrywają kluczową rolę w tym ekosystemie. ASV to organizacja posiadająca zestaw usług i narzędzi bezpieczeństwa zatwierdzonych przez PCI SSC do przeprowadzania zewnętrznych skanów podatności. Zgodnie z Wymaganiem 11.2.2, te zewnętrzne skany muszą być przeprowadzane przez ASV co najmniej co trzy miesiące i po każdej istotnej zmianie w twojej sieci. Ci dostawcy zapewniają obiektywną, niezależną weryfikację twojego zewnętrznego perymetru. Zapewniają, że twoje zasoby dostępne z Internetu nie mają znanych luk w zabezpieczeniach, które zdalny atakujący mógłby wykorzystać, aby uzyskać dostęp do danych posiadaczy kart. Bez raportu zatwierdzonego przez ASV, twoje wysiłki w zakresie zgodności nie spełnią wymogów walidacyjnych twojego banku rozliczeniowego.

Przestarzałe skanery często nie są w stanie wychwycić zagrożeń z 2026 roku, ponieważ w dużym stopniu opierają się na przestarzałym wykrywaniu opartym na sygnaturach. Narzędzia te skutecznie znajdują znane błędy w oprogramowaniu, ale są ślepe na wady logiki biznesowej i luki w interfejsach API. Ostatnie dane branżowe pokazują, że 60% współczesnych prób naruszeń celuje teraz w API, a nie w tradycyjne porty sieciowe. Atakujący szukają uszkodzonej autoryzacji na poziomie obiektu lub niewłaściwego filtrowania danych, których przestarzałe narzędzia po prostu nie są zaprogramowane do wykrywania. Aby zachować zgodność i bezpieczeństwo w 2026 roku, twoja strategia skanowania musi obejmować uwierzytelnione skanowania i głęboką inspekcję API, aby odkryć te wyrafinowane punkty wejścia.

Kluczowe komponenty środowiska danych posiadaczy kart (CDE)

CDE obejmuje każdy komponent systemu, który przechowuje, przetwarza lub przesyła dane posiadaczy kart, wraz z każdym systemem do niego podłączonym. W 2026 roku mikroserwisy i funkcje bezserwerowe często obsługują te zadania, utrudniając identyfikację "najsłabszego ogniwa". Skuteczna segmentacja sieci jest niezbędna; izoluje CDE od reszty twojej sieci korporacyjnej. Wdrażając ścisłe reguły zapory ogniowej i sieci VLAN, możesz zmniejszyć swój obszar skanowania nawet o 80%, oszczędzając czas i zmniejszając złożoność audytów zgodności.

Konsekwencje braku zgodności

Kary finansowe za brak czystej historii skanowania są surowe. Marki kart, takie jak Visa i Mastercard, mogą nakładać miesięczne grzywny w wysokości od 5 000 do 100 000 USD w zależności od wolumenu transakcji i czasu trwania braku zgodności. Oprócz grzywien, ukryty koszt naruszenia obejmuje odpowiedzialność prawną i średni spadek zaufania klientów o 20%. Jeśli kolejne skany zakończą się niepowodzeniem, podmioty przetwarzające płatności mogą rozwiązać twoją umowę handlową, skutecznie uniemożliwiając ci akceptowanie płatności cyfrowych.

Skanowanie wewnętrzne a zewnętrzne: zrozumienie Wymagania 11.3

Wymaganie 11.3 PCI DSS ustanawia rygorystyczne ramy identyfikacji luk w zabezpieczeniach, zanim zrobią to atakujący. Dzieli obciążenie na dwie kategorie: wewnętrzne i zewnętrzne. Nie możesz po prostu uruchomić narzędzia i odejść. Potrzebujesz udokumentowanego procesu, który udowodni, że twoja rutyna pci dss compliance scanning obejmuje każdy zakątek twojego środowiska danych posiadaczy kart (CDE). Wymaganie 11.3.1 koncentruje się na sieci wewnętrznej, a 11.3.2 celuje w zasoby publiczne. Celem nie jest tylko znalezienie błędów; chodzi o udowodnienie, że twój proces naprawczy naprawdę działa pod presją.

"Zasada kwartalna" jest częstym punktem awarii dla wielu organizacji. Musisz osiągnąć cztery kolejne "czyste" skany co 12 miesięcy. Oznacza to, że potrzebujesz raportu z pozytywnym wynikiem co 90 dni. Jeśli skanowanie ujawni lukę w zabezpieczeniach w trzecim miesiącu, nie tylko ją naprawiasz i czekasz na następny kwartał. Musisz natychmiast przeskanować ponownie, aż raport będzie czysty. Brak nawet jednego kwartału może zresetować twój zegar zgodności, zmuszając cię do ponownego rozpoczęcia cyklu, aby udowodnić rok spójnego poziomu bezpieczeństwa.

Ocena CVSS służy jako uniwersalny język dla tych raportów. W przypadku skanów zewnętrznych próg jest surowy: każda luka w zabezpieczeniach z wynikiem CVSS 4.0 lub wyższym skutkuje automatycznym niepowodzeniem. Obejmuje to ryzyka "średnie", które mogą wydawać się drobne, ale stanowią podstawę dla wyrafinowanych exploitów. Skanowania wewnętrzne są nieco inne, ponieważ wymagają naprawy wszystkich ryzyk "wysokich" i "krytycznych" zgodnie z aktualnymi standardami PCI SSC. Aby uzyskać bardziej szczegółowy wgląd w to, jak te skanowania różnią się od testów na pełną skalę, zapoznaj się z oficjalną dokumentacją Wymagania 11.3 PCI DSS.

Skanowanie wewnętrzne: wyjście poza odhaczanie pozycji

Skanowania wewnętrzne nie wymagają zewnętrznego dostawcy, ale osoba, która je uruchamia, musi być "wykwalifikowana" i niezależna operacyjnie. Oznacza to, że twój główny programista nie powinien skanować swojego własnego kodu. Wiele firm boryka się z "długiem podatności" w starszych systemach, w których często znajduje się 45% wewnętrznych luk w zabezpieczeniach. Musisz skanować ponownie, aż każde ryzyko wysokie i krytyczne zostanie rozwiązane. Jeśli masz trudności z zarządzaniem tymi wewnętrznymi cyklami, możesz zautomatyzować testowanie bezpieczeństwa, aby utrzymać koncentrację twoich wewnętrznych zespołów na naprawach, a nie na ręcznym raportowaniu.

Zewnętrzne skanowanie ASV: złoty standard

Skanowania zewnętrzne muszą być wykonywane przez zatwierdzonego dostawcę skanowania (ASV). Przewodnik po programie ASV v3.0 nakazuje dostawcom sprawdzanie ponad 30 000 znanych luk w zabezpieczeniach. Około 28% początkowych skanów ASV kończy się niepowodzeniem z powodu prostych przeoczeń, takich jak domyślne hasła administratora lub przestarzałe konfiguracje SSL/TLS 1.0. Jeśli skanowanie oflaguje fałszywie dodatni wynik, nie możesz go po prostu zignorować. Musisz złożyć formalne odwołanie wraz z dowodami na kontrole kompensacyjne, takie jak zapora aplikacji internetowych (Web Application Firewall - WAF), która konkretnie blokuje dany exploit. Twój ASV musi przejrzeć i formalnie zaakceptować to odwołanie, zanim twój skan zostanie oznaczony jako "Zdał".

- Skanowania wewnętrzne: Wykonywane kwartalnie i po każdej "istotnej zmianie" w sieci.

- Skanowania zewnętrzne: Muszą być wykonywane przez dostawcę zatwierdzonego przez PCI SSC (ASV).

- Naprawa: Wszystkie zewnętrzne wyniki 4.0+ muszą zostać załatane i ponownie przeskanowane w tym samym 90-dniowym oknie.

- Dokumentacja: Musisz przechowywać raporty ze skanowania przez co najmniej 12 miesięcy, aby twój QSA mógł je przejrzeć.

Spójność jest twoją najlepszą obroną. Pojedyncze pominięte skanowanie lub zapomniany starszy serwer może prowadzić do stwierdzenia braku zgodności podczas rocznej oceny. Traktując pci dss compliance scanning jako miesięczny nawyk, a nie kwartalne zadanie, zapewnisz, że zagrożenia CVSS 4.0+ zostaną zneutralizowane na długo zanim staną się problemem.

Anatomia pomyślnego skanowania PCI: CVSS i poziomy ryzyka

Raport pomyślnego skanowania jest podstawowym dowodem na to, że twoja firma utrzymuje bezpieczną sieć. Do 2026 r. standard pci dss compliance scanning ewoluował, aby priorytetowo traktować Common Vulnerability Scoring System (CVSS) v4.0. Podczas gdy poprzednie wersje koncentrowały się w dużej mierze na możliwości wykorzystania, v4.0 wprowadza ramy "Base, Threat, and Environmental" (BTE). Zapewnia to bardziej szczegółowy wgląd w to, jak luka w zabezpieczeniach faktycznie wpływa na twoje konkretne środowisko. Każda luka w zabezpieczeniach z podstawowym wynikiem CVSS 4.0 lub wyższym skutkuje automatycznym "niepowodzeniem" w raporcie ASV. Nie możesz negocjować tych wyników; są one twardą granicą między zgodnością a powiadomieniem o naruszeniu.

90-dniowe okno definiuje twój rytm operacyjny. Wymaganie 11.3.2 PCI DSS nakazuje wykonywanie skanów zewnętrznych co trzy miesiące. Jeśli skanowanie zidentyfikuje lukę w zabezpieczeniach wysokiego ryzyka 80 dnia, masz tylko 10 dni na naprawę i ponowne skanowanie, aby utrzymać kwartalny status zgodności. Przekroczenie tego okna nawet o 24 godziny może prowadzić do miesięcznych kar za brak zgodności od banków handlowych, które często wahają się od 5 000 do 100 000 USD w zależności od twojego wolumenu transakcji.

Typowe luki w zabezpieczeniach powodujące "automatyczne niepowodzenie"

Niektóre wady pomijają całkowicie wynik CVSS i powodują natychmiastowe niepowodzenie. Od 2025 roku 14% niepowodzeń skanowania wynika z niezabezpieczonych protokołów, takich jak TLS 1.0 lub 1.1. Są to natychmiastowe niepowodzenia, ponieważ brakuje im nowoczesnych standardów szyfrowania. Twardo zakodowane poświadczenia i domyślne konta dostawców również gwarantują negatywną ocenę. Luki w aplikacjach internetowych, w szczególności SQL injection i directory traversal, pozostają "wielką dwójką" niepowodzeń. Nawet jeśli twoja zapora ogniowa jest idealna, pojedyncze niezwalidowane pole wejściowe na stronie kasy natychmiast pogrąży twoje wyniki pci dss compliance scanning.

Cykl skanuj-łatka-weryfikuj

Skuteczne zespoły nie traktują skanowania jako jednorazowego wydarzenia. Dane z 2024 roku pokazują, że 62% organizacji nie zdaje swojego początkowego skanowania kwartalnego. Cykl "Skanuj-Łatka-Weryfikuj" jest jedynym sposobem na wyprzedzenie 90-dniowego terminu. Kiedy pojawia się luka w zabezpieczeniach, musisz zastosować łatkę, a następnie uruchomić ukierunkowane ponowne skanowanie, aby udowodnić, że poprawka działa. Zautomatyzowane narzędzia do ponownego skanowania mogą weryfikować te poprawki w czasie rzeczywistym, co zapobiega wąskiemu gardłu oczekiwania na ręczną recenzję. Cykl ten zapewnia, że łatki nie uszkodzą środowisk produkcyjnych, jednocześnie utrzymując zegar zgodności w ruchu.

Twój Kwalifikowany Oceniający Bezpieczeństwa (Qualified Security Assessor - QSA) wymaga określonego śladu dokumentacji, aby podpisać twoje roczne Poświadczenie Zgodności (Attestation of Compliance - AoC). Będziesz musiał dostarczyć:

- Podsumowanie: Widok wysokiego poziomu pokazujący status "Zdał" za kwartał.

- Szczegóły podatności: Pełną listę każdego zidentyfikowanego CVE, nawet tych poniżej progu 4.0.

- Poświadczenie skanowania: Podpisany dokument od twojego ASV potwierdzający ważność skanowania.

- Dowody naprawy: Dzienniki pokazujące, kiedy zastosowano poprawki i kolejne daty pomyślnego ponownego skanowania.

QSA nie będzie patrzeć tylko na końcowy raport z pozytywnym wynikiem. Będą szukać historii 90-dniowych cykli. Jeśli pokażesz wzorzec znajdowania krytycznego błędu 89 dnia i naprawiania go 90 dnia w każdym kwartale, sygnalizuje to brak proaktywnego bezpieczeństwa. Staraj się sfinalizować swój pozytywny wynik skanowania co najmniej 15 dni przed końcem kwartału, aby uwzględnić nieoczekiwany dług techniczny lub złożone wdrożenia poprawek.

Budowanie ciągłego przepływu pracy w zakresie zgodności z wykorzystaniem AI

Zgodność nie powinna być kwartalną paniką. Jest to codzienny standard operacyjny. Przejście z ręcznych ćwiczeń typu "odhacz i idź dalej" na przepływ pracy oparty na sztucznej inteligencji zmniejsza ryzyko błędu ludzkiego o 65%. Większość organizacji nie zdaje początkowego audytu, ponieważ traktuje bezpieczeństwo jako statyczne wydarzenie. Budując ciągłą pętlę, zapewnisz, że pci dss compliance scanning stanie się płynną częścią twojego cyklu życia rozwoju, a nie wąskim gardłem. Wymaga to zmiany sposobu obsługi danych i infrastruktury.

- Krok 1: Zmapuj swoje CDE i zdefiniuj granice. Nie możesz chronić tego, czego nie śledzisz. Użyj narzędzi do odkrywania, aby zmapować swoje środowisko danych posiadaczy kart (CDE) i zdefiniować zautomatyzowane granice skanowania. Raport bezpieczeństwa z marca 2024 r. wykazał, że 41% naruszeń danych dotyczyło niezmapowanych zasobów. Wymaganie 12.5.2 PCI DSS 4.0 nakazuje teraz udokumentowany spis wszystkich komponentów systemu w zakresie, czyniąc ten krok prawnie niezbędnym.

- Krok 2: Zintegruj agentów bezpieczeństwa z CI/CD. Osadzaj narzędzia bezpieczeństwa bezpośrednio w swoim potoku za pomocą Jenkins, GitLab lub GitHub Actions. Zapewnia to, że każdy commit kodu przechodzi podstawową kontrolę. 85% szybko rozwijających się firm technologicznych używa obecnie zautomatyzowanych potoków bezpieczeństwa, aby wychwycić wady, zanim dotrą one do serwera produkcyjnego.

- Krok 3: Skonfiguruj alerty w czasie rzeczywistym. Nie czekaj na miesięczny raport, aby znaleźć dziurę w swoim perymetrze. Ustaw wyzwalacze dla każdej luki w zabezpieczeniach przekraczającej CVSS 4.0, aby powiadomić twój zespół bezpieczeństwa w ciągu 10 minut od wykrycia. Ta natychmiastowa pętla sprzężenia zwrotnego ma kluczowe znaczenie dla utrzymania integralności systemów płatności.

- Krok 4: Zautomatyzuj raporty kwartalne. Ręczne generowanie dokumentów Poświadczenia Zgodności (AoC) zajmuje średnio 20 godzin pracy. Platformy oparte na sztucznej inteligencji mogą agregować dane skanowania i generować te raporty w kilka sekund, zapewniając, że spełnisz 90-dniowy wymóg bez wyczerpywania zasobów twojego personelu.

- Krok 5: Użyj AI, aby priorytetyzować naprawy. Użyj uczenia maszynowego, aby odfiltrować fałszywe alarmy. Zamiast ścigać 500 "krytycznych" błędów, AI używa systemu przewidywania wykorzystania (Exploit Prediction Scoring System - EPSS), aby zidentyfikować 3% luk w zabezpieczeniach, które hakerzy faktycznie wykorzystują w dziczy właśnie teraz.

Przesunięcie w lewo: bezpieczeństwo jako kod

Programiści nie powinni czekać na zewnętrzny audyt, aby znaleźć wady. Przesuwając w lewo, dostarczasz wyniki skanowania, gdy kod jest nadal w IDE. Integracja DAST z procesem budowania pozwala inżynierom zobaczyć, jak zachowuje się ich aplikacja podczas symulowanych ataków. Badanie branżowe z 2023 roku wykazało, że 74% organizacji, które przesuwają w lewo, odnotowują dwukrotny wzrost szybkości wdrażania. Zmniejsza to tarcie, ponieważ poprawki są wprowadzane podczas rozwoju, utrzymując wyniki pci dss compliance scanning czyste i przewidywalne.

Wsparcie naprawcze oparte na AI

Agenci AI interpretują teraz złożone dzienniki skanowania na działające zgłoszenia. Zamiast niejasnego ostrzeżenia "SQL Injection", AI podaje dokładną linię kodu i sugerowaną poprawkę. Skanowanie predykcyjne identyfikuje potencjalne dryfy zgodności, analizując zmiany konfiguracji, zanim naruszą one standardy PCI. Jeśli poprawka nie może zostać zastosowana natychmiast, zautomatyzowane "wirtualne łatanie" działa jako tymczasowy pomost. 82% liderów ds. bezpieczeństwa zgłasza, że naprawa wspomagana przez AI skróciła ich średni czas naprawy (MTTR) o 50% od stycznia 2024 r.

Gotowy do zautomatyzowania swojego bezpieczeństwa i utrzymania gotowości do audytu? Zaplanuj swoje zautomatyzowane skanowanie PCI już dziś i przestań zarządzać zgodnością ręcznie.

Penetrify: Automatyzacja Wymagania PCI DSS dotyczącego Penetration Testing

Wymaganie 11.4.1 PCI DSS 4.0 nakazuje organizacjom przeprowadzanie wewnętrznych i zewnętrznych testów penetracyjnych co najmniej raz na 12 miesięcy i po każdej istotnej zmianie infrastruktury. Tradycyjne ręczne metody testowania często zawodzą, ponieważ uchwycą tylko jeden moment w czasie. Penetrify rozwiązuje ten problem, łącząc oceny podatności o wysokiej częstotliwości z aktywnym wykorzystywaniem kierowanym przez AI. Automatyzuje ciężką pracę pci dss compliance scanning, zapewniając jednocześnie głębię techniczną ręcznego zaangażowania. Zapewnia to, że twoja postawa bezpieczeństwa nie jest tylko odhaczoną pozycją, ale utwardzoną barierą przed rzeczywistymi zagrożeniami.

Statyczne środki bezpieczeństwa nie wystarczą, gdy w samym 2023 roku ujawniono 26 447 nowych luk w zabezpieczeniach. Ręczny test penetracyjny przeprowadzony w styczniu nie wychwyci krytycznego exploita zero-day wydanego w kwietniu. Agenci AI Penetrify symulują zachowanie atakujących 24 godziny na dobę, 7 dni w tygodniu. Agenci ci nie tylko identyfikują otwarte porty; próbują poruszać się w poziomie i eskalować uprawnienia tak, jak zrobiłby to ludzki przeciwnik. To przesunięcie od migawek w czasie do ciągłego monitorowania zapewnia, że twoje środowisko danych posiadaczy kart (CDE) pozostaje chronione przed ewoluującymi zagrożeniami, które pojawiają się między rocznymi audytami.

Względy finansowe często wpływają na decyzje dotyczące zgodności. Tradycyjne butikowe firmy ochroniarskie pobierają od 15 000 do 45 000 USD za pojedynczy test penetracyjny w zakresie PCI. Zaangażowania te zwykle zajmują trzy tygodnie na zaplanowanie i kolejne dwa tygodnie na sporządzenie raportu końcowego. Penetrify obniża te koszty operacyjne o 75% dzięki inteligentnej automatyzacji. Otrzymujesz natychmiastowe wyniki i możliwość ponownego skanowania tak często, jak to konieczne, bez ponoszenia opłat konsultanta w wysokości 250 USD za godzinę. Jest to skalowalny model, który rośnie wraz z twoją infrastrukturą bez nadmiernego obciążania twojego budżetu na bezpieczeństwo.

Audytorzy i Kwalifikowani Oceniający Bezpieczeństwa (QSA) wymagają określonej dokumentacji, aby zweryfikować twój status zgodności. Penetrify generuje raporty gotowe do QSA jednym kliknięciem. Dokumenty te szczegółowo opisują konkretną metodologię testowania, ustalenia i zweryfikowane kroki naprawcze wymagane dla Wymagania 11. Zapewniając jasne, praktyczne dane, które są bezpośrednio powiązane ze standardami PCI, eliminujesz typową wymianę zdań między twoimi zespołami inżynierskimi a audytorami zgodności. To usprawnione raportowanie może skrócić czas spędzony na przygotowaniu audytu o 40 godzin lub więcej na cykl.

Przewaga Penetrify dla firm FinTech

Podmioty przetwarzające płatności i platformy transakcyjne obsługują do 10 000 transakcji na sekundę. Nie mogą sobie pozwolić na przestoje ani złożone opóźnienia w konfiguracji. Penetrify oferuje konfigurację zerową, która integruje się z AWS, Azure i Google Cloud w mniej niż 8 minut. Skaluje się w regionach globalnych, zapewniając, że pci dss compliance scanning obejmuje każdy punkt końcowy w twojej rozproszonej architekturze. Niezależnie od tego, czy zarządzasz starszą bramą płatności, czy nowoczesnym klastrem mikroserwisów, platforma dostosowuje się do twoich konkretnych wzorców ruchu bez pogarszania wydajności.

Gotowy do zautomatyzowania swojej zgodności?

Przejście od ręcznego kwartalnego stresu do zautomatyzowanego spokoju ducha jest strategicznym posunięciem dla każdej rozwijającej się firmy FinTech. Zaoszczędzisz około 120 roboczogodzin rocznie na zadaniach związanych ze zgodnością, zachowując jednocześnie lepszą postawę bezpieczeństwa. Nadszedł czas, aby przestać martwić się o następny audyt i zacząć koncentrować się na swoim podstawowym produkcie. Zrób pierwszy krok w kierunku bezpieczniejszej przyszłości, zamawiając bezpłatną ocenę bezpieczeństwa już dziś, aby zobaczyć, jak twoje obecne środowisko wypada na tle najnowszych wymagań PCI.

Rozpocznij zautomatyzowane skanowanie zgodności z PCI za pomocą Penetrify

Opanowanie twojej mapy drogowej bezpieczeństwa na 2026 rok

Wyprzedzanie ewoluujących zagrożeń wymaga więcej niż odhaczenia pola raz na kwartał. Wymaganie 11.3 wymaga poziomu precyzji, którego ręczne procesy nie mogą zapewnić. Do 2026 roku skuteczne organizacje będą polegać na AI, aby poradzić sobie z ciężką pracą pci dss compliance scanning, zapewniając, że każda podatność CVSS zostanie rozwiązana, zanim stanie się naruszeniem. Widziałeś, jak ciągłe monitorowanie eliminuje stres związany z sezonem audytów i zapewnia 365-dniową ochronę dla twojego środowiska danych posiadaczy kart.

Agenci Penetrify oparci na sztucznej inteligencji wykrywają najczęściej występujące luki w aplikacjach internetowych w mniej niż 15 minut, zapewniając natychmiastowy wgląd w twój profil ryzyka. Nasza platforma generuje raporty gotowe do QSA dla PCI DSS v4.x, dzięki czemu jesteś zawsze przygotowany do następnej oceny. Nie czekaj, aż nieudane skanowanie naprawi luki w zabezpieczeniach. Zautomatyzuj swoje skanowanie zgodności z PCI DSS już dziś za pomocą Penetrify i zabezpiecz swoje całodobowe, ciągłe monitorowanie. Masz narzędzia, aby zamienić zgodność z przeszkody w przewagę konkurencyjną.

Często zadawane pytania

Czy mogę być zgodny z PCI, jeśli skanuję tylko raz w roku?

Nie, nie możesz utrzymać zgodności przy tylko jednym skanowaniu rocznie. Wymaganie 11.3.2 PCI DSS wyraźnie nakazuje organizacjom wykonywanie skanów zewnętrznych co najmniej raz na 90 dni. Oznacza to, że musisz ukończyć 4 pomyślne skany rocznie za pośrednictwem zatwierdzonego dostawcy skanowania (ASV). Brak jednego kwartału skutkuje statusem niezgodności podczas rocznej oceny. Będziesz musiał przechowywać zapisy wszystkich 4 raportów dla swojego audytora.

Jaka jest różnica między skanowaniem podatności a testem penetracyjnym?

Skanowanie podatności to zautomatyzowane wyszukiwanie wysokiego poziomu znanych luk w zabezpieczeniach, podczas gdy test penet