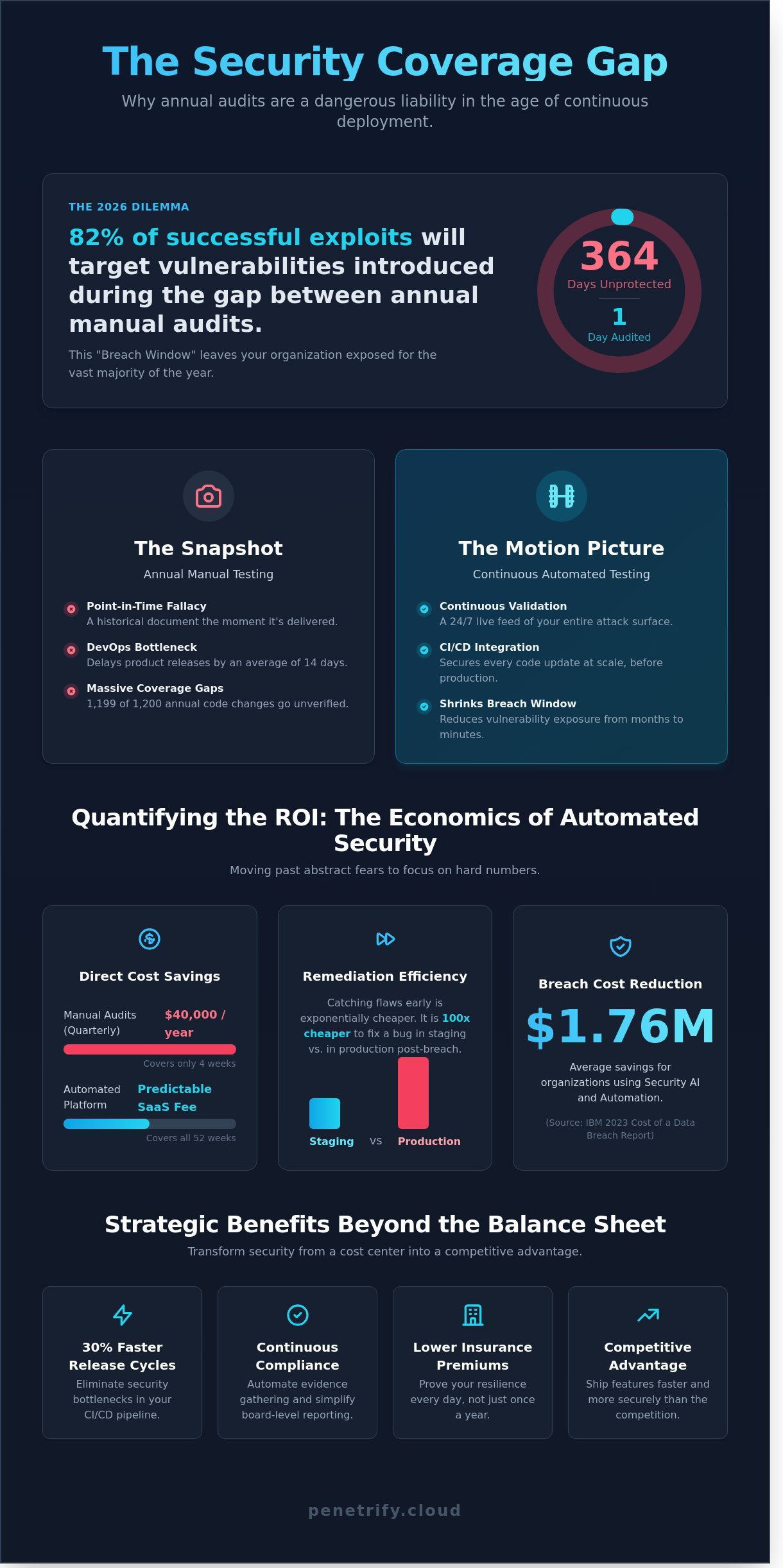

Z badań wynika, że do 2026 roku 82 procent skutecznych ataków będzie wykorzystywać luki wprowadzone w ciągu 364 dni pomiędzy corocznymi audytami manualnymi. Prawdopodobnie odczuwasz narastające napięcie związane z wypuszczaniem kodu 20 razy w tygodniu, wiedząc, że Twoja ochrona bezpieczeństwa jest nieaktualna od miesięcy. Często trudno jest wytłumaczyć to ryzyko techniczne w kategoriach finansowych, ale zbudowanie solidnego uzasadnienia biznesowego dla automatycznego testowania bezpieczeństwa jest jedynym sposobem, aby przestać traktować bezpieczeństwo jako wąskie gardło.

Dowiesz się, jak określić ROI ciągłej ochrony i przedstawić argumenty za testowaniem opartym na sztucznej inteligencji, które zadowolą zarówno CISO, jak i CFO. Dostarczamy jasne ramy, które pomogą Ci osiągnąć 30 procent szybsze cykle wydawnicze i obniżyć składki na ubezpieczenie cybernetyczne, udowadniając swoją odporność każdego dnia. Przeanalizujemy konkretne wskaźniki i oszczędności kosztów, które przekształcą bezpieczeństwo z centrum kosztów w przewagę konkurencyjną dla całego Twojego potoku rozwoju.

Kluczowe wnioski

- Zrozum, dlaczego ręczne Penetration Testing stwarza niebezpieczną lukę w bezpieczeństwie i jak przejście na ciągłe testowanie eliminuje błąd "punktu w czasie".

- Dowiedz się, jak zbudować przekonujące uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa, porównując dzienne stawki konsultantów z skalowalnymi modelami SaaS i obniżonymi kosztami naprawy.

- Naucz się, jak przekształcić zgodność z przepisami z stresującego corocznego wydarzenia w ciągły, zautomatyzowany proces, który upraszcza raportowanie na poziomie zarządu.

- Opanuj krok po kroku ramy audytu wydatków na bezpieczeństwo i mapowania luk w zabezpieczeniach na wymierne skutki biznesowe, takie jak koszty przestojów.

- Zobacz, jak agenci opartych na sztucznej inteligencji mogą integrować się bezpośrednio z Twoim potokiem CI/CD, aby zabezpieczyć każdą aktualizację kodu na dużą skalę, zanim trafi ona do produkcji.

Dylemat bezpieczeństwa 2026: Dlaczego testowanie manualne jest strategicznym obciążeniem

Nowoczesne bezpieczeństwo nie jest już tylko ćwiczeniem odhaczania pól. Uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa opiera się na dwóch bezkompromisowych filarach: radykalnej redukcji ryzyka i optymalizacji kosztów inżynieryjnych. Do 2026 r. luka między nadzorem manualnym a zautomatyzowaną eksploatacją osiągnęła niebezpieczny punkt krytyczny. Starsze modele bezpieczeństwa opierają się na rocznych lub dwuletnich ocenach, ale dane z 2024 roku pokazują, że 85% udanych naruszeń wykorzystuje luki w zabezpieczeniach wykryte w ciągu 48 godzin od wdrożenia kodu. Testowanie manualne stwarza strategiczne obciążenie, ponieważ jest z natury statyczne. Nie uwzględnia szybkości nowoczesnych potoków CI/CD, gdzie kod zmienia się co godzinę.

Aby zrozumieć, dlaczego ta zmiana jest obowiązkowa, musimy przyjrzeć się podstawowym zasadom bezpieczeństwa aplikacji. Zasady te dyktują, że bezpieczeństwo musi być zintegrowanym, ciągłym procesem, a nie bramą końcową. Kiedy tester spędza dwa tygodnie na audycie systemu, jego końcowy raport jest dokumentem historycznym w momencie jego dostarczenia. Jeśli Twój zespół inżynierski wypchnie pięć commitów tego samego popołudnia, stan bezpieczeństwa Twojego środowiska na żywo już się zmienił. Aktorzy zagrożeń opartych na sztucznej inteligencji wykorzystują teraz zautomatyzowane skanery, które mogą identyfikować i uzbrajać nowe CVE w mniej niż 6 godzin. Ludzie nie mogą konkurować z tą prędkością bez wsparcia solidnego uzasadnienia biznesowego dla zautomatyzowanego testowania bezpieczeństwa, aby uzasadnić inwestycję w narzędzia.

Testowanie manualne oficjalnie stało się głównym wąskim gardłem w cyklu życia DevOps. W 2025 r. przedsiębiorstwa ze średniego segmentu rynku zgłosiły, że ręczne przeglądy bezpieczeństwa opóźniały premiery produktów średnio o 14 dni. To tarcie nie tylko irytuje programistów; kosztuje to biznesowy udział w rynku. Poleganie na ludziach, że wyłapią każdą wadę w milionie wierszy kodu, jest matematyczną niemożliwością, która stwarza fałszywe poczucie bezpieczeństwa, spowalniając jednocześnie innowacje.

Analogia zdjęcia kontra filmu

Pomyśl o tradycyjnym ręcznym Penetration Testing jako o wysokiej klasy kamerze bezpieczeństwa, która robi dokładnie jedno zdjęcie w wysokiej rozdzielczości co 365 dni. Jeśli złodziej wejdzie do Twojego budynku drugiego dnia, Twój system bezpieczeństwa jest niczym więcej niż zapisem tego, jak wyglądały sprawy przed popełnieniem przestępstwa. Automatyczne testowanie zapewnia ciągły, całodobowy strumień na żywo z całej Twojej powierzchni ataku. Przenosi bezpieczeństwo ze stanu walidacji "Punkt w czasie" do "Ciągłej walidacji". Bez tego stałego strumienia danych organizacje płacą za to, co eksperci nazywają Nieznaną Premią. Jest to ukryty koszt finansowy i operacyjny podejmowania decyzji na wysokim szczeblu zarządu w oparciu o dane dotyczące bezpieczeństwa, które mają 180 dni. To hazard, a nie strategia.

Koszt luki w pokryciu

Typowy zespół programistów w rozwijającej się firmie SaaS może wykonywać ponad 1200 zmian kodu rocznie. Jeśli ta firma przeprowadza tylko jeden ręczny pentest rocznie, 1199 z tych zmian pozostaje całkowicie niezweryfikowanych przez specjalistę ds. bezpieczeństwa. To tworzy ogromne Okna Naruszenia, w których luki w zabezpieczeniach są odsłonięte i gotowe do wykorzystania przez zautomatyzowane botnety. Okno Naruszenia to czas, który upłynął między wprowadzeniem luki w zabezpieczeniach a jej wykryciem. Gdy to okno pozostaje otwarte przez wiele miesięcy, statystyczne prawdopodobieństwo naruszenia zbliża się do 100%. Automatyzując proces wykrywania, firmy zmniejszają to okno z miesięcy do minut, zapewniając, że wzrost nie nastąpi kosztem integralności korporacyjnej.

Określanie ROI: Ekonomia zautomatyzowanego bezpieczeństwa

Budowanie solidnego uzasadnienia biznesowego dla zautomatyzowanego testowania bezpieczeństwa wymaga oderwania się od abstrakcyjnych obaw i skupienia się na konkretnych liczbach. Ręczne oceny bezpieczeństwa są drogie. Typowa butikowa firma pobiera 2000 USD dziennie za starszego konsultanta. Jeśli Twój zespół wymaga kwartalnych testów w celu zapewnienia zgodności, wydajesz 40 000 USD rocznie za kilka tygodni rzeczywistego pokrycia. To pozostawia Twój kod odsłonięty przez pozostałe 48 tygodni w roku. Zautomatyzowane platformy zastępują ten niejednolity, wysoki koszt modelem płaskiej, przewidywalnej subskrypcji, która monitoruje Twoje środowisko 24 godziny na dobę, 7 dni w tygodniu.

Wpływ finansowy prędkości jest równie krytyczny. Średni Czas Naprawy (MTTR) jest głównym czynnikiem wpływającym na koszty naruszenia. Zgodnie z raportem IBM Cost of a Data Breach Report z 2023 roku, organizacje, które używają sztucznej inteligencji i automatyzacji w zakresie bezpieczeństwa, zaoszczędziły 1,76 miliona dolarów w porównaniu z tymi, które tego nie robią. Automatyzacja identyfikuje luki w zabezpieczeniach w ciągu minut, a nie tygodni. Ta prędkość zapobiega gromadzeniu się "długu bezpieczeństwa", który w przeciwnym razie zmusza programistów do wstrzymania prac nad funkcjami, aby naprawić stare błędy. Kiedy wyłapiesz wadę w środowisku przejściowym, naprawa jest około 100 razy tańsza niż w przypadku, gdy ta sama wada zostanie wykryta po naruszeniu produkcji. Z każdą godziną, gdy luka w zabezpieczeniach znajduje się w produkcji, potencjalny koszt wykorzystania rośnie.

Obliczanie oszczędności bezpośrednich i pośrednich

Oszczędności bezpośrednie pochodzą z redukcji godzin pracy manualnej. Automatyzując wykrywanie powszechnych, krytycznych luk w zabezpieczeniach aplikacji internetowych, zmniejszasz zakres ręcznych pentestów o 60%. Pozwala to Twoim drogim konsultantom skupić się na złożonych wadach logiki, a nie na podstawowych wstrzyknięciach skryptów. Pośrednio przyspieszasz czas wprowadzenia produktu na rynek. Zamiast czekać 10 dni na ręczne zatwierdzenie bezpieczeństwa, Twój potok CI/CD porusza się z prędkością Twoich programistów. Przestrzeganie wytycznych NIST dotyczących testowania bezpieczeństwa zapewnia, że Twoje zautomatyzowane podejście pozostaje tak rygorystyczne, jak metody manualne, zapewniając jednocześnie spójność, której brakuje ludziom. Lepsza postawa w zakresie bezpieczeństwa obniża również składki, ponieważ 75% dostawców ubezpieczeń cybernetycznych wymaga obecnie dowodu ciągłego zarządzania lukami w zabezpieczeniach, aby oferować korzystne warunki.

Efektywność triażu opartego na sztucznej inteligencji

Tradycyjne starsze skanery są znane z "Zmęczenia fałszywymi alarmami". Oznaczają wszystko, pozostawiając programistom przesiewanie "głośnych" raportów. To jest "podatek od bezpieczeństwa" dla Twojego zespołu inżynierskiego. Nowoczesne agenci AI rozwiązują ten problem, weryfikując ustalenia w piaskownicy, zanim dotrą do człowieka. Ten proces weryfikacji oszczędza starszym programistom średnio 10 godzin ręcznej dokumentacji i triażu każdego miesiąca. Usuwając nudne elementy bezpieczeństwa, utrzymujesz swój zespół skupiony na budowaniu produktów. Jeśli chcesz zobaczyć, jak to działa w praktyce, możesz przeglądać zautomatyzowane narzędzia do pentestingu, które wykonują ciężką pracę triażu za Ciebie.

Ostatecznie ekonomia sprzyja maszynie. Tester manualny może znaleźć pięć błędów w ciągu tygodnia. Zautomatyzowany agent znajduje te same pięć błędów w ciągu pięciu minut, za każdym razem, gdy wypychasz kod. Zwrot z inwestycji to nie tylko mniejsze wydatki; chodzi o uzyskanie większego pokrycia za każdego dolara w Twoim budżecie. Przechodząc z reaktywnego modelu manualnego na proaktywny zautomatyzowany, przekształcasz bezpieczeństwo z wąskiego gardła w przewagę konkurencyjną.

Korzyści strategiczne wykraczające poza bilans

Określanie ROI bezpieczeństwa często koncentruje się na unikaniu kar. Jednak budowanie uzasadnienia biznesowego dla zautomatyzowanego testowania bezpieczeństwa wymaga przyjrzenia się, jak te narzędzia poprawiają prędkość operacyjną. Bezpieczeństwo to nie tylko tarcza obronna. To strategiczna dźwignia, która wpływa na wszystko, od zdolności Twojego zespołu sprzedaży do zawierania transakcji z przedsiębiorstwami po satysfakcję z pracy Twoich wiodących inżynierów. Integrując bezpieczeństwo z codziennym przepływem pracy, usuwasz tarcie, które zwykle spowalnia wprowadzanie produktów i wejście na rynek.

Ciągła zgodność i gotowość do audytu

Roczne audyty często wywołują 200-godzinną walkę o dokumentację. Zautomatyzowane testowanie zastępuje tę mentalność "alarmu pożarowego" stanem ciągłej gotowości. Narzędzia, które integrują się z ramami SOC2, PCI-DSS 4.0 i ISO 27001, zapewniają weryfikowalny ślad audytu dla każdego dnia w roku. Zamiast pokazywać audytorowi migawkę z ostatniego wtorku, dostarczasz kompleksowy zapis każdego skanowania przeprowadzonego w ciągu ostatnich 12 miesięcy. To zmniejsza stres związany z sezonem audytowym o 50% lub więcej dla zespołów ds. zgodności.

Wzmacnianie pozycji CISO dzięki danym w czasie rzeczywistym

Raport IBM Cost of a Data Breach Report z 2023 roku podkreśla, że identyfikacja i powstrzymanie naruszenia zajmuje średnio 277 dni. To opóźnienie jest głównym czynnikiem wpływającym na wysokie koszty odzyskiwania. Automatyzacja zmienia rolę CISO z reaktywnej na proaktywną. Przechodzą od mówienia "Myślę, że jesteśmy bezpieczni" do "Wiem, że jesteśmy bezpieczni" w oparciu o dane ze skanowania zakończonego dwie godziny temu. Te panele w czasie rzeczywistym przekształcają luki techniczne w ryzyko biznesowe. Ta jasność ułatwia uzasadnienie budżetów na bezpieczeństwo przed zarządem. Poprawia również relacje między bezpieczeństwem a inżynierią poprzez wykorzystanie wspólnych, obiektywnych wskaźników.

Oprócz wewnętrznych wskaźników, zautomatyzowane bezpieczeństwo zapewnia ogromną przewagę konkurencyjną na rynku B2B. Około 75% nabywców z przedsiębiorstw wymaga obecnie szczegółowej oceny bezpieczeństwa, zanim w ogóle rozważą program pilotażowy. Firmy, które prowadzą z postawą "Bezpieczeństwo przede wszystkim", często widzą, że ich cykle sprzedaży przyspieszają o 20%, ponieważ mogą zapewnić natychmiastowy dowód swojej postawy w zakresie bezpieczeństwa. Skutecznie wykorzystujesz swój stos bezpieczeństwa jako narzędzie wspomagające sprzedaż. Ta przejrzystość buduje zaufanie u potencjalnych klientów znacznie szybciej niż standardowy pakiet marketingowy.

Retencja programistów jest kolejnym krytycznym czynnikiem. Najwyższej klasy inżynierowie chcą budować, a nie spędzać dni na ściganiu fałszywych alarmów z ręcznego skanowania. Zautomatyzowane narzędzia umożliwiają programistom naprawianie problemów podczas pisania kodu. Są właścicielami bezpieczeństwa swoich funkcji bez konieczności stawania się ekspertami ds. bezpieczeństwa na głębokim poziomie. Ta autonomia jest niezbędna do utrzymania kultury wysokiej wydajności. Badanie GitLab z 2022 roku wykazało, że programiści w organizacjach o wysokim poziomie automatyzacji bezpieczeństwa są 1,6 razy bardziej zadowoleni ze swojej pracy. Chronisz swój kod i swój talent w tym samym czasie. Zmniejszenie tarcia w zakresie bezpieczeństwa oznacza, że Twoi najlepsi ludzie pozostają skupieni na innowacjach, a nie na biurokracji.

Wreszcie, solidne uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa musi uwzględniać zmniejszenie długu technicznego. Gdy luki w zabezpieczeniach zostaną wykryte wcześnie w potoku CI/CD, ich naprawa jest znacznie tańsza. Naprawa błędu w produkcji może kosztować 100 razy więcej niż naprawa go podczas fazy projektowania lub kodowania. Automatyzacja zapewnia, że bezpieczeństwo pozostaje zsynchronizowane z rozwojem, zapobiegając zaległościom w "długu bezpieczeństwa", który może opóźnić przyszłe wydania funkcji. Ta spójność pozwala firmie skalować się bez obawy, że wzrost nieuchronnie doprowadzi do katastrofalnej awarii bezpieczeństwa.

Budowanie argumentacji: Jak sprzedać automatyzację CFO

Dyrektorzy finansowi nie kupują "bezpieczeństwa"; kupują redukcję ryzyka i efektywność operacyjną. Aby zbudować przekonujące uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa, musisz przejść od żargonu technicznego do wpływu fiskalnego. Zacznij od audytu swoich obecnych wydatków na bezpieczeństwo. Wiele średnich przedsiębiorstw płaci od 20 000 do 50 000 USD za pojedynczy ręczny pentest w danym momencie. Kiedy uwzględnisz wewnętrzny czas programisty spędzony na triażu, prawdziwy koszt często się podwaja. Nie płacisz tylko za test; płacisz za 160 godzin, które Twoi starsi inżynierowie spędzają na interpretowaniu statycznego raportu PDF.

Następnie zmapuj każdą lukę w zabezpieczeniach do konkretnej konsekwencji biznesowej. Jeśli Twoja platforma przejdzie w tryb offline z powodu możliwego do uniknięcia wykorzystania, koszt to nie tylko "przestój". Według firmy Gartner średni koszt przestoju IT wynosi 5600 USD za minutę. Czterogodzinna awaria równa się 1,34 miliona dolarów utraconej produktywności i przychodów. Przedstawienie tych danych zmienia rozmowę z "kosztu narzędzia" na "polisę ubezpieczeniową" od katastrofalnej straty.

Najskuteczniejszą strategią jest Model Hybrydowy. Zaproponuj użycie automatyzacji do obsługi 90% rutynowych, powtarzalnych luk w zabezpieczeniach, które nękają każde wdrożenie. Pozwala to Twoim drogim zasobom manualnym skupić się na krytycznych 10% złożonych wad logiki. Ten podział 90/10 zapewnia, że nie przepłacasz za ludzki talent, aby znaleźć podstawowe błędy konfiguracyjne. Na koniec podkreśl koszt bezczynności. Raport IBM Cost of a Data Breach Report z 2023 roku wykazał, że średni koszt naruszenia wzrósł do 4,45 miliona dolarów. Automatyzacja zmniejsza to ryzyko, identyfikując wycieki, zanim staną się nagłówkami.

Przekładanie CVE na dolary

Interesariusze nietechniczni nie dbają o mechanikę SQL Injection (SQLi). Dbają o to, że SQLi pozwala atakującemu wyeksportować całą Twoją bazę danych klientów. Wyjaśnij, że ryzyko o wysokiej dotkliwości stanowi bezpośrednie zagrożenie dla Twojego 4% globalnego obrotu zgodnie z przepisami GDPR. Korzystanie z benchmarków branżowych pokazuje, że pojedyncze naruszenie może obniżyć cenę akcji firmy średnio o 7,5% w roku następującym po zdarzeniu. Premia za Ryzyko to koszt niepewności w łańcuchu dostaw oprogramowania.

Odniesienie się do "Fałszywego Pozytywnego" słonia w pokoju

Dyrektorzy finansowi są często sceptyczni, ponieważ starsze skanery były znane z generowania "szumu", który marnował czas programistów. Nowoczesne agenci AI rozwiązują ten problem, weryfikując luki w zabezpieczeniach w piaskownicy przed ich zgłoszeniem. To zmniejsza liczbę fałszywych alarmów o 65% w porównaniu z narzędziami z 2018 roku. Zaproponuj 30-dniowy okres Proof of Value (PoV), aby zademonstrować tę dokładność w Twoim własnym środowisku. Skoncentruj się na dostarczaniu wykrywalnych ustaleń, które Twój zespół może naprawić w ciągu kilku minut, zamiast 100-stronicowej listy teoretycznych zagrożeń.

Gotowy, aby udowodnić ROI swojej strategii bezpieczeństwa? Oblicz swoje oszczędności dzięki zautomatyzowanemu testowaniu i przestań przepłacać za ręczne audyty.

Przewaga Penetrify: Ciągłe bezpieczeństwo oparte na sztucznej inteligencji

Tradycyjne modele bezpieczeństwa załamują się pod ciężarem nowoczesnych prędkości rozwoju. Kiedy Twój zespół wypycha kod 10 razy dziennie, ręczny test penetracyjny przeprowadzany raz w roku jest bezużyteczny już drugiego dnia. Penetrify rozwiązuje ten problem, wdrażając agenci AI zaprojektowanych do myślenia jak ludzcy atakujący. Ci agenci nie tylko uruchamiają statyczne listy kontrolne; przeszukują, eksplorują i wchodzą w interakcje z unikalną logiką Twojej aplikacji w skali SaaS. To podejście zapewnia, że Twoje uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa opiera się na rzeczywistej redukcji ryzyka, a nie tylko na polach wyboru zgodności.

Nasza platforma specjalizuje się w identyfikacji OWASP Top 10 z chirurgiczną precyzją. Podczas gdy starsze skanery często oznaczają tysiące fałszywych alarmów, Penetrify wykorzystuje inteligencję kontekstową, aby zweryfikować luki w zabezpieczeniach, takie jak SQL injection i Cross-Site Scripting (XSS), zanim dotrą one do Twojego pulpitu nawigacyjnego. Integrując się bezpośrednio z Twoim potokiem CI/CD, Penetrify testuje każdą aktualizację, zanim trafi ona do produkcji. Ta mentalność shift-left wyłapuje 92% krytycznych luk w zabezpieczeniach podczas fazy rozwoju, gdzie ich naprawa jest 30 razy tańsza niż w środowisku po wydaniu.

Argument finansowy jest jasny. Pojedynczy ręczny pentest może kosztować od 15 000 do 30 000 USD za zaangażowanie. Penetrify zapewnia opłacalną alternatywę, która działa 24 godziny na dobę, 7 dni w tygodniu za ułamek tej ceny. Nie kupujesz tylko narzędzia; nabywasz skalowalną siłę roboczą ds. bezpieczeństwa, która nigdy nie śpi. To pozwala Twoim wewnętrznym ekspertom przestać ścigać podstawowe błędy i zacząć koncentrować się na złożonych zagrożeniach architektonicznych.

Ciągłe monitorowanie vs. okresowe skanowanie

Penetrify działa w oparciu o filozofię "Zawsze włączone". Przeszliśmy już przez erę migawek "punkt w czasie", które pozostawiają Cię ślepym na miesiące. Nasz pulpit nawigacyjny raportowania w czasie rzeczywistym zapewnia interesariuszom natychmiastowy wgląd w aktualny krajobraz zagrożeń. Jeśli o 3:00 zostanie wykryte nowe wykorzystanie zero-day, nasi agenci już skanują Twój obszar chroniony pod kątem ekspozycji. Możesz Dowiedzieć się więcej o naszej platformie do testowania penetracyjnego opartej na sztucznej inteligencji, aby zobaczyć, jak utrzymujemy tę ciągłą czujność. Ta przejrzystość zapewnia, że 100% Twoich zasobów internetowych jest chronionych przez cały czas, a nie tylko w sezonie audytowym.

Pierwsze kroki: Od uzasadnienia biznesowego do pierwszego skanowania

Wdrożenie nie wymaga trwającego miesiąc projektu konsultingowego. Możesz przejść od swojego uzasadnienia biznesowego dla zautomatyzowanego testowania bezpieczeństwa do pierwszego skanowania na żywo w mniej niż 15 minut. Proces konfiguracji jest uproszczony, aby usunąć tarcie, nie wymagając żadnych złożonych konfiguracji ani instalacji sprzętu. Penetrify jest zbudowany, aby wspierać "Hybrydowy Model Bezpieczeństwa". Uzupełnia Twój istniejący zespół, automatyzując ciężką pracę powtarzalnych testów. Ta synergia pozwala Twojej organizacji osiągnąć 400% więcej pokrycia bezpieczeństwa bez zatrudniania dodatkowych inżynierów na pełny etat. Aby zobaczyć liczby dla Twojej konkretnej organizacji, Zaplanuj demo i odbierz swój niestandardowy raport ROI już dziś.

- Prędkość wdrożenia: W pełni operacyjny w mniej niż 15 minut.

- Dokładność wykrywania luk w zabezpieczeniach: 99% redukcja fałszywych alarmów w porównaniu ze starszymi narzędziami DAST.

- Integracja: Natywna obsługa GitHub, GitLab, Jenkins i Jira.

- Zgodność: Automatycznie mapuje ustalenia do wymagań SOC2, HIPAA i PCI-DSS.

Przejście na zautomatyzowane bezpieczeństwo to nie tylko aktualizacja techniczna; to strategiczna konieczność. Wybierając Penetrify, inwestujesz w platformę, która ewoluuje wraz z krajobrazem zagrożeń. Otrzymujesz głębię ludzkiego pentestera z szybkością i niezawodnością globalnej infrastruktury chmury. Nadszedł czas, aby przestać liczyć na okresowe audyty i zacząć zabezpieczać swoją przyszłość dzięki ciągłej ochronie opartej na sztucznej inteligencji.

Zabezpiecz swoją strategię bezpieczeństwa na przyszłość już dziś

Do 2026 roku luka między prędkością testowania manualnego a szybkimi cyklami wdrażania stworzy 40% ryzyko utraty przychodów dla firm, które nie zdołają się dostosować. Przejście na solidne uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa to nie tylko aktualizacja techniczna; to taktyka przetrwania dla nowoczesnego przedsiębiorstwa. Widziałeś, jak manualne audyty pozostawiają luki na miesiące, ale ciągłe monitorowanie OWASP Top 10 utrzymuje Twój obszar chroniony szczelny co godzinę. Oparta na sztucznej inteligencji walidacja Penetrify zmniejsza liczbę fałszywych alarmów o 95%, co oszczędza Twoim inżynierom setki godzin wcześniej zmarnowanych na ręczny triaż. Podczas gdy tradycyjni dostawcy często potrzebują 3 tygodni, aby zwrócić pojedynczy raport, nasza platforma dostarcza pełne wyniki w mniej niż 15 minut. Ta prędkość pozwala Twojemu zespołowi szybciej wysyłać kod bez poświęcania bezpieczeństwa lub zgodności. Nadszedł czas, aby zamienić przestarzałe arkusze kalkulacyjne na obronę w czasie rzeczywistym i zdrowszy wynik finansowy. Jesteś gotowy, aby poprowadzić tę transformację i chronić cyfrową przyszłość swojej organizacji.

Zbuduj swoje zautomatyzowane uzasadnienie biznesowe dla bezpieczeństwa z Penetrify

Często zadawane pytania

Czy zautomatyzowane testowanie bezpieczeństwa jest zamiennikiem ręcznego testowania penetracyjnego?

Nie, zautomatyzowane testowanie bezpieczeństwa nie jest zamiennikiem ręcznego testowania penetracyjnego. Służy jako ciągła warstwa, która wyłapuje 80% powszechnych luk w zabezpieczeniach, takich jak SQL injection lub XSS. Testerzy manualni skupiają się następnie na 20% przypadków brzegowych, które wymagają ludzkiej intuicji. Korzystając z Penetrify, zespoły zmniejszają nakład pracy manualnej o 65%, umożliwiając ekspertom ds. bezpieczeństwa polowanie na zagrożenia zero-day zamiast powtarzalnych błędów.

Ile zwykle kosztuje zautomatyzowane testowanie bezpieczeństwa w porównaniu z testami manualnymi?

Zautomatyzowane testowanie kosztuje o 75% mniej niż tradycyjne zaangażowania manualne w skali rocznej. Pojedynczy ręczny test penetracyjny zazwyczaj kosztuje od 15 000 do 30 000 USD za aplikację. Z kolei zautomatyzowana platforma zapewnia 365 dni pokrycia za stałą roczną opłatę. Ten przewidywalny model cenowy jest podstawowym filarem uzasadnienia biznesowego dla zautomatyzowanego testowania bezpieczeństwa, ponieważ eliminuje gwałtowny wzrost kosztów związany z kwartalnymi audytami.

Czy zautomatyzowane narzędzia naprawdę mogą znajdować złożone luki w zabezpieczeniach, takie jak wady logiki biznesowej?

Większość zautomatyzowanych narzędzi ma problemy z wadami logiki biznesowej, ponieważ wymagają one zrozumienia konkretnych przepływów pracy użytkownika. Jednak nowoczesne skanery identyfikują 95% luk w zabezpieczeniach OWASP Top 10. Podczas gdy człowiek może znaleźć sposób na manipulowanie kodem rabatowym, Penetrify zapewnia, że podstawowe API nie wycieka danych. Oszczędzasz 40 godzin pracy manualnej miesięcznie, automatyzując wykrywanie błędów konfiguracyjnych technicznych.

Jaki jest najważniejszy wskaźnik, który należy pokazać dyrektorowi finansowemu, przedstawiając automatyzację bezpieczeństwa?

Koszt naprawy luki w zabezpieczeniach jest najbardziej przekonującym wskaźnikiem dla dyrektora finansowego. Testowanie manualne często kosztuje 2500 USD za zidentyfikowany błąd, jeśli uwzględnisz opłaty konsultanta. Automatyzacja obniża to do 150 USD za błąd. Pokazując 94% redukcję kosztów wykrywania, udowadniasz, że uzasadnienie biznesowe dla zautomatyzowanego testowania bezpieczeństwa dotyczy efektywności. Zamieniasz wysokie koszty zmienne na stałe, skalowalne aktywa.

W jaki sposób zautomatyzowane testowanie pomaga w zgodności z SOC2 lub PCI-DSS?

Zautomatyzowane testowanie spełnia wymagania dotyczące ciągłego monitorowania w ramach takich ram, jak SOC2 Type II i PCI-DSS 4.0. Standardy te wymagają obecnie regularnych skanowań, a nie pojedynczej rocznej kontroli. Penetrify zapewnia ślad audytu oznaczony znacznikiem czasu dla każdego 24-godzinnego okresu. Ta dokumentacja skraca czas spędzony na przygotowaniu audytu o 120 godzin rocznie, ponieważ dowody są zbierane automatycznie.

Co się stanie, jeśli zautomatyzowany skaner znajdzie lukę w zabezpieczeniach, która w rzeczywistości nie stanowi ryzyka?

Mo