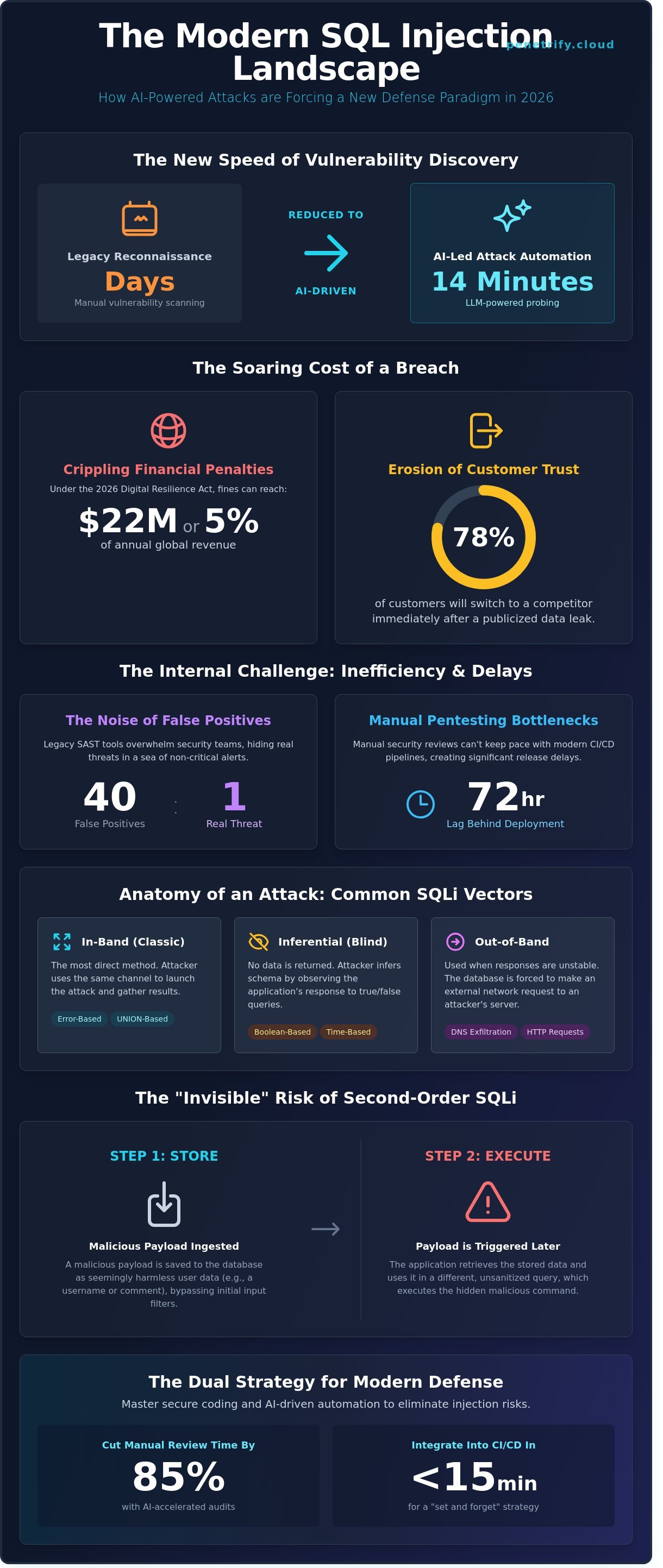

Co by było, gdyby Twój pakiet zabezpieczeń był tak precyzyjny, że Twój cykl wydawniczy w 2026 roku nie wymagałby ani jednego ręcznego zatwierdzenia, aby zagwarantować bezpieczeństwo? Prawdopodobnie odczułeś frustrację, gdy ręczne Penetration Testing opóźnia się o 72 godziny w stosunku do harmonogramu wdrożeń, lub gdy Twoje obecne narzędzie SAST oznacza 40 False Positives na każde rzeczywiste zagrożenie. Jest to powszechna trudność, ponieważ starsze bazy kodu często opierają się prostym sparametryzowanym zapytaniom wymaganym do skutecznej sql injection prevention and testing w nowoczesnych środowiskach.

Ten przewodnik pomoże Ci opanować podwójną strategię bezpiecznego kodowania i automatyzacji opartej na sztucznej inteligencji, która skraca czas ręcznego przeglądu o 85%. Dowiesz się, jak wdrożyć strategię prewencji "ustaw i zapomnij", która integruje się z Twoim potokiem CI/CD w mniej niż 15 minut. Wykraczamy poza podstawową sanityzację do frameworku, który zapewnia, że żadne luki w zabezpieczeniach SQLi nie dotrą do Twojego środowiska produkcyjnego w tym roku. Przeprowadzimy Cię przez dokładne kroki, aby wyeliminować ryzyko injection w nowoczesnych aplikacjach internetowych, przy jednoczesnym zachowaniu szybkości rozwoju.

Kluczowe wnioski

- Dowiedz się, dlaczego sparametryzowane zapytania i bezpieczne procedury składowane pozostają niepodważalnym złotym standardem neutralizacji współczesnych zagrożeń SQLi w środowiskach natywnych dla chmury.

- Odkryj, jak wdrożyć solidną strategię dla sql injection prevention and testing, która równoważy wiedzę ekspercką z szybkością automatycznego skanowania.

- Opanuj podejście "shift left", integrując automatyczne kontrole bezpieczeństwa bezpośrednio z potokiem DevSecOps, aby wychwytywać luki w zabezpieczeniach na etapie rozwoju.

- Dowiedz się, jak wykorzystanie platform opartych na sztucznej inteligencji może przyspieszyć audyty bezpieczeństwa, dostarczając kompleksowe wyniki Penetration Test w ciągu kilku minut, a nie tygodni.

Zrozumienie krajobrazu SQL Injection w 2026 roku

Współczesny SQL injection pozostaje krytycznym zagrożeniem dla architektur natywnych dla chmury w 2026 roku. Podczas gdy bazy danych przeszły do środowisk bezserwerowych i rozproszonych, podstawowa luka w zabezpieczeniach pozostaje. Atakujący wykorzystują wady w sposobie, w jaki aplikacje konstruują zapytania, umożliwiając im manipulowanie bazami danych backendu za pomocą nieoczyszczonych danych wejściowych. Jest to główny powód, dla którego sql injection prevention and testing pozostaje najwyższym priorytetem dla zespołów ds. bezpieczeństwa na całym świecie.

Aby lepiej zrozumieć mechanikę tego zagrożenia, obejrzyj ten pomocny film:

Injection pozostaje krytycznym zagrożeniem najwyższego szczebla, konsekwentnie podkreślanym przez ekspertów ds. bezpieczeństwa i frameworki. W 2026 roku zagrożenie jest bardziej wyrafinowane niż kiedykolwiek. Osoby stanowiące zagrożenie wykorzystują teraz duże modele językowe (LLM) do automatyzacji wykrywania punktów injection. Badanie przeprowadzone w 2025 roku przez Cyber Defense Agency wykazało, że rozpoznanie prowadzone przez sztuczną inteligencję skróciło czas potrzebny na znalezienie luki w zabezpieczeniach z kilku dni do zaledwie 14 minut. Te zautomatyzowane skrypty sondują każde pole wejściowe, nagłówek i plik cookie pod kątem potencjalnego otwarcia z nieustępliwą precyzją.

Konsekwencje finansowe osiągnęły nowy poziom. Zgodnie z zaktualizowaną ustawą Digital Resilience Act z 2026 r., firmy muszą liczyć się z grzywnami w wysokości do 22 milionów dolarów lub 5% rocznego globalnego przychodu za niezabezpieczenie PII przed możliwymi do uniknięcia wadami. Naruszenie nie tylko powoduje wyciek danych; niszczy wartość marki. Najnowsze dane telemetryczne z 2025 roku pokazują, że 78% klientów natychmiast przejdzie do konkurencji po upublicznieniu wycieku danych. Eksfiltracja wrażliwych rekordów następuje w milisekundach po uzyskaniu przez atakującego dostępu do rdzenia bazy danych.

Typowe warianty SQLi, które musisz znać

- In-band SQLi (Classic): Są to metody bezpośrednie. Ataki oparte na błędach wykorzystują szczegółowe komunikaty o błędach bazy danych do mapowania schematu. Techniki oparte na Union wykorzystują operator

UNIONdo łączenia złośliwych wyników zapytań z prawidłowymi, wyświetlając skradzione dane bezpośrednio atakującemu. - Inferential SQLi (Blind): Te ataki nie zwracają danych bezpośrednio. Boolean-based blind SQLi polega na obserwowaniu, czy strona ładuje się poprawnie w oparciu o warunek prawda/fałsz. Ataki Time-based blind wykorzystują polecenia takie jak

pg_sleep(), aby wymusić na bazie danych czekanie, potwierdzając lukę w zabezpieczeniach poprzez pomiar czasu odpowiedzi. - Out-of-band SQLi: Ta metoda jest używana, gdy atakujący nie widzi bezpośredniej odpowiedzi. Polega na zdolności bazy danych do wykonywania zewnętrznych żądań sieciowych, takich jak DNS lub HTTP, w celu wysyłania skradzionych danych bezpośrednio na serwer kontrolowany przez atakującego.

"Niewidoczne" ryzyko SQLi drugiego rzędu

Ataki drugiego rzędu są szczególnie niebezpieczne, ponieważ omijają wstępne filtry bezpieczeństwa. Złośliwy ładunek jest najpierw przechowywany w bazie danych, wyglądając jak nieszkodliwe dane użytkownika, takie jak nazwa użytkownika lub bio profilu. Luka w zabezpieczeniach uruchamia się dopiero wtedy, gdy aplikacja później pobiera te dane i używa ich w innym, nieoczyszczonym zapytaniu. Standardowe filtry wejściowe często pomijają te zagrożenia, ponieważ dane nie są wykonywane natychmiast. To przypomnienie, że nie można ufać danym tylko dlatego, że są już w systemie. Skuteczne sql injection prevention and testing wymaga strategii, która weryfikuje dane w każdym punkcie użycia, a nie tylko w punkcie wejścia. Musisz traktować każdy wewnętrzny rekord jako potencjalnie wrogi.

Najwyższy Standard sql injection prevention

Zabezpieczenie bazy danych przed współczesnymi zagrożeniami wymaga przejścia od reaktywnego łatania do proaktywnej architektury. Podczas gdy wielu programistów polega na podstawowych filtrach, raport OWASP Top 10 z 2021 roku wykazał, że 94% testowanych aplikacji wykazywało jakąś formę ryzyka wstrzyknięcia. Skuteczne sql injection prevention and testing zaczyna się od fundamentalnej zasady: nigdy nie ufaj danym dostarczonym przez użytkownika. Musisz traktować każde wejście jako potencjalny ładunek, niezależnie od tego, czy pochodzi z paska wyszukiwania, pliku cookie, czy wewnętrznego wywołania API.

Najskuteczniejszą obroną jest użycie zapytań parametryzowanych. Prepared statement to wstępnie skompilowane polecenie SQL, które traktuje dane wejściowe użytkownika wyłącznie jako dane. Oddzielając logikę zapytania od danych, silnik bazy danych nigdy nie wykonuje danych wejściowych jako kodu. Takie podejście eliminuje możliwość "wydostania się" atakującego z ciągu danych w celu uruchomienia nieautoryzowanych poleceń. Programiści często próbują używać escaping jako podstawowej obrony, ale jest to niebezpieczna "ostatnia deska ratunku", która często zawodzi w przypadku złożonych kodowań znaków lub ataków wielobajtowych. Poleganie na escaping jest jak nakładanie plastra na pęknięcie strukturalne; nie rozwiązuje to podstawowej luki w zabezpieczeniach, jaką jest mieszanie logiki z danymi.

Walidacja działa jako druga linia obrony. Zawsze powinieneś preferować walidację danych wejściowych typu allow-list nad block-lists. Block-lists próbują odfiltrować "złe" znaki, takie jak pojedyncze cudzysłowy lub średniki, ale atakujący stale znajdują nowe sposoby na obejście tych filtrów za pomocą kodowania szesnastkowego lub bajtów null. Zamiast tego zdefiniuj dokładnie to, co jest dozwolone. Jeśli pole oczekuje kodu pocztowego USA, zezwalaj tylko na pięć cyfr. Jeśli jest to nazwa użytkownika, ogranicz ją do znaków alfanumerycznych. Takie rygorystyczne podejście zapewnia, że nawet jeśli ładunek dotrze do Twojej aplikacji, zostanie odrzucony, zanim dotknie warstwy bazy danych. Stored procedures mogą również zapewniać bezpieczeństwo, ale tylko wtedy, gdy są poprawnie zaimplementowane. Jeśli stored procedure wewnętrznie buduje dynamiczne ciągi SQL za pomocą konkatenacji, pozostaje tak samo podatna na ataki, jak standardowe zapytanie.

Implementacja Zapytań Parametryzowanych

Nowoczesne języki sprawiają, że prepared statements są proste. W Pythonie, używając biblioteki psycopg2, bezpieczne zapytanie wygląda następująco: cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Zauważ, że dane są przekazywane jako oddzielna krotka. W Node.js biblioteka mysql2 używa podobnego wzorca: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Programiści Java powinni używać PreparedStatement, aby upewnić się, że sterownik obsługuje separację danych. Chociaż Object-Relational Mappers (ORM), takie jak Hibernate lub Sequelize, często obsługują to automatycznie, nadal mogą być podatne na ataki, jeśli używasz funkcji "raw query" lub konkatenacji ciągów w metodach ORM. Zawsze sprawdzaj, czy Twój ORM generuje parametryzowane SQL w tle.

Wymuszanie Zasady Najmniejszych Uprawnień

Database hardening polega na ograniczeniu "promienia rażenia" potencjalnego naruszenia bezpieczeństwa. Jeśli atakujący z powodzeniem ominie Twoje zabezpieczenia na poziomie kodu, ich wpływ powinien być ograniczony przez same uprawnienia bazy danych. Nigdy nie powinieneś uruchamiać swojej aplikacji internetowej jako "db_owner" lub "root". Zamiast tego utwórz określone konta serwisowe dla różnych zadań. Na przykład moduł raportowania powinien używać konta tylko do odczytu, które nie może DROP tabel ani UPDATE rekordów. Badanie z 2022 roku przeprowadzone wśród specjalistów ds. bezpieczeństwa wykazało, że ponad 60% udanych naruszeń bezpieczeństwa dotyczyło kont z nadmiernymi uprawnieniami, które pozwalały atakującym na przemieszczanie się w systemie. Aby skutecznie prevent SQL injection, musisz upewnić się, że każdy komponent aplikacji ma tylko minimalne uprawnienia wymagane do działania. Jeśli nie masz pewności, czy Twoja obecna konfiguracja jest bezpieczna, profesjonalne security assessment services mogą pomóc w zidentyfikowaniu tych ukrytych luk w uprawnieniach, zanim zostaną one wykorzystane.

Zaawansowane Strategie Testowania i Wykrywania SQL Injection

Współczesne zespoły ds. bezpieczeństwa często zmagają się z zachowaniem równowagi między szybkością a dokładnością. Nie możesz polegać na jednym narzędziu, aby zabezpieczyć bazę kodu, która zmienia się co godzinę. Skuteczne sql injection prevention and testing wymaga połączenia zautomatyzowanej wydajności i ludzkiej intuicji. Podczas gdy zautomatyzowane narzędzia zapewniają szybkość, UC Berkeley's Guide to SQL Injection podkreśla, że zrozumienie podstawowych zagrożeń, takich jak zapytania parametryzowane, pozostaje najlepszą obroną dla programistów. Static Application Security Testing (SAST) analizuje kod bez jego wykonywania, ale napotyka ścianę w złożonych środowiskach. Nie widzą, jak dane przepływają przez API stron trzecich lub zaszyfrowane mikroserwisy. Prowadzi to do wysokiego wskaźnika False Positives, które frustrują inżynierów.

Dynamiczne testowanie bezpieczeństwa aplikacji (DAST) rozwiązuje ten problem, atakując aplikację podczas jej działania. Naśladuje zachowanie prawdziwego hakera, wysyłając złośliwe ładunki do aktywnych punktów końcowych. Zgodnie z benchmarkami branżowymi z 2023 roku, DAST identyfikuje o 30% więcej luk w zabezpieczeniach, które można wykorzystać, niż SAST, ponieważ wchodzi w interakcję z rzeczywistą warstwą bazy danych. Skuteczne zespoły używają SAST do wczesnego przekazywania informacji zwrotnych programistom, a DAST do walidacji przedprodukcyjnej. Takie stopniowe podejście zapewnia, że błędy logiczne nie dotrą do Twoich klientów.

Ręczne techniki testowania dla specjalistów ds. bezpieczeństwa

Eksperci ds. bezpieczeństwa zaczynają od podstaw, aby zbadać słabe punkty. Wstawienie pojedynczego cudzysłowu (') lub użycie składni komentarza (--) pomaga ujawnić błędy bazy danych, które nie powinny być widoczne dla użytkowników. Nie testujesz tylko pól formularzy. Zaawansowany fuzzing obejmuje atakowanie nagłówków HTTP, plików cookie sesji i ładunków JSON API. Wielu programistów zapomina o sanityzacji tych ukrytych punktów wejścia. W przypadku "ślepego" injection, gdzie aplikacja nie zwraca bezpośrednich danych, profesjonaliści używają ładunków opóźniających czas. Jeśli wstrzykniesz polecenie takie jak pg_sleep(10), a odpowiedź serwera opóźni się dokładnie o 10 sekund, potwierdzisz lukę w zabezpieczeniach. Testowanie ręczne to jedyny sposób na znalezienie tych głębokich, zależnych od kontekstu wad w Twoim przepływie pracy związanym z sql injection prevention and testing.

- Error-Based Probing: Wywoływanie szczegółowych komunikatów bazy danych w celu zmapowania struktury backendu.

- Boolean Inference: Zadawanie bazie danych pytań "Prawda/Fałsz" za pomocą parametrów URL w celu wydobywania danych bit po bicie.

- Out-of-Band (OOB) Testing: Wymuszanie na serwerze wykonania zewnętrznego żądania do kontrolowanego nasłuchiwacza DNS lub HTTP.

Rozwój agentów bezpieczeństwa AI

Do 2026 roku testowanie oparte na sztucznej inteligencji będzie standardem osiągania 100% pokrycia bezpieczeństwa. Tradycyjne skanery używają sztywnych wzorców regex, które pomijają subtelne wariacje we współczesnej składni. Agenci AI używają dużych modeli językowych, aby zrozumieć specyficzną logikę przepływu Twojej aplikacji. Przeszukują aplikacje 5 razy skuteczniej niż starsze narzędzia, przewidując, gdzie programiści prawdopodobnie pominęli sprawdzenie. Agenci ci redukują False Positives o 45%, ponieważ autonomicznie weryfikują wady przed zgłoszeniem ich zespołowi.

Przejście w kierunku ciągłego monitorowania sprawia, że jednorazowe Penetration Tests stają się przestarzałe. Ponieważ 85% zespołów programistycznych wdraża teraz kod codziennie, kontrola bezpieczeństwa przeprowadzona w zeszłym miesiącu jest bezużyteczna. Agenci AI zapewniają stały nadzór, skanując każdy commit w czasie rzeczywistym. Nie tylko znajdują luki; uczą się na podstawie Twoich konkretnych wzorców kodowania, aby przewidzieć, gdzie może pojawić się następna luka w zabezpieczeniach. To proaktywne stanowisko to jedyny sposób, aby wyprzedzić zautomatyzowane botnety, które skanują Internet w poszukiwaniu nowych exploitów w ciągu kilku minut od wydania.

Integracja testowania SQLi z Twoim potokiem DevSecOps

Bezpieczeństwo nie powinno być ostatnią przeszkodą. Zaczyna się przy klawiaturze. Przesunięcie w lewo oznacza wychwytywanie luk w zabezpieczeniach podczas fazy commit, zamiast czekać na audyt po wydaniu. Zanim kod dotrze do Pull Request, musi stawić czoła zautomatyzowanej kontroli. Takie podejście znacznie obniża koszt naprawy błędów. Raport IBM Cost of a Data Breach Report z 2023 roku wykazał, że wczesne wykrycie naruszenia bezpieczeństwa oszczędza firmom średnio 1,02 miliona dolarów. Automatyzacja sql injection prevention and testing w Twoim przepływie pracy zapewnia, że żaden programista przypadkowo nie wprowadzi bramy dla atakujących.

Zautomatyzowane skanowania uruchamiają się za każdym razem, gdy programista przesyła kod do repozytorium. Jeśli system zidentyfikuje wzorzec SQLi wysokiego ryzyka, kompilacja zostaje natychmiast przerwana. To twarde zatrzymanie zapobiega dotarciu 100% znanych krytycznych luk w zabezpieczeniach do Twoich serwerów produkcyjnych. Nie chodzi tylko o blokowanie kodu; chodzi o edukację. Gdy kompilacja się nie powiedzie, programista otrzymuje raport szczegółowo opisujący dokładną linię kodu i niezbędne działania naprawcze. Ta pętla informacji zwrotnych pomaga zespołom pisać czystszy kod z biegiem czasu. W 2023 roku zespoły korzystające ze zintegrowanych narzędzi bezpieczeństwa odnotowały 40% spadek powtarzających się luk w zabezpieczeniach w ciągu sześciu miesięcy od wdrożenia.

Ustalenie kryteriów "Breaking Build" wymaga równowagi między szybkością a bezpieczeństwem. Nie chcesz wstrzymywać produkcji z powodu False Positives niskiego ryzyka, ale SQL injection nigdy nie jest niskiego ryzyka. Kategoryzacja SQLi jako "Blocker" zapewnia, że potok pozostaje niezawodnym strażnikiem. Wymuszając te zasady, tworzysz kulturę, w której bezpieczeństwo jest wspólną odpowiedzialnością. Programiści przestają postrzegać bezpieczeństwo jako oddzielny dział i zaczynają postrzegać je jako standardową część procesu zapewniania jakości. To przesunięcie jest niezbędne do utrzymania szybkiego tempa wydań bez narażania integralności danych użytkowników.

Integracja potoku krok po kroku

Zacznij od skonfigurowania narzędzia CI/CD, takiego jak GitHub Actions lub GitLab CI, aby wywoływało API Penetrify podczas etapu kompilacji. Potok wysyła Twój adres URL środowiska staging do skanera, który wykonuje testy ładunków na wszystkich punktach wejścia. Po zakończeniu skanowania skrypt analizuje wyniki JSON. Jeśli wynik ryzyka przekroczy Twój próg, system automatycznie otwiera zgłoszenie w Jira lub GitHub Issues. Ta automatyzacja eliminuje ręczny narzut związany z raportowaniem i zapewnia, że sql injection prevention and testing pozostaje spójne w każdym cyklu wydawniczym. Weryfikacja poprawek staje się procesem jednym kliknięciem, oszczędzając Twojemu zespołowi około 15 godzin ręcznego testowania regresyjnego miesięcznie.

Monitorowanie produkcji w czasie rzeczywistym

Nawet najlepsze potoki nie mogą wychwycić wszystkiego. Specyficzne dla środowiska błędne konfiguracje często pojawiają się tylko w ustawieniach na żywo, gdzie uprawnienia bazy danych mogą różnić się od uprawnień w środowisku staging. Zapora aplikacji internetowych (WAF) działa jako istotna "wirtualna łatka", blokując złośliwy ruch, podczas gdy Twój zespół pracuje nad trwałym rozwiązaniem. Jednak WAF nie zastępuje aktywnego testowania. Potrzebujesz całodobowego pulsu bezpieczeństwa, który skanuje Twoje zasoby produkcyjne w poszukiwaniu nowych zagrożeń. Ciągłe monitorowanie zapewnia, że zmiana uprawnień bazy danych lub aktualizacja strony trzeciej nie narazi Cię na naruszenie bezpieczeństwa. Ta stała czujność zapewnia ostateczną warstwę obrony dla Twoich krytycznych zasobów internetowych.

Skalowanie Bezpieczeństwa dzięki Platformie Penetrify opartej na Sztucznej Inteligencji

Nowoczesne cykle rozwoju oprogramowania przebiegają zbyt szybko, aby tradycyjne audyty bezpieczeństwa mogły za nimi nadążyć. Podczas gdy ręczne Penetration Testing zazwyczaj wymaga od 14 do 21 dni, aby dostarczyć pojedynczy raport, platforma Penetrify oparta na sztucznej inteligencji przeprowadza kompleksowe oceny OWASP Top 10 w czasie krótszym niż 15 minut. Ta szybkość jest kluczowa dla skutecznego sql injection prevention and testing, ponieważ nowoczesne bazy kodu zmieniają się codziennie. Czekanie tygodniami, aż firma manualna znajdzie lukę w zabezpieczeniach, oznacza, że Twoje dane pozostają narażone przez ponad 300 godzin. Penetrify automatyzuje wykrywanie złożonych wad wstrzykiwania, symulując zachowanie atakującego w świecie rzeczywistym, zapewniając, że każde zapytanie SQL jest natychmiast sprawdzane pod kątem złośliwych ładunków.

Tradycyjne firmy manualne często pobierają od 15 000 do 30 000 USD za pojedyncze zaangażowanie. Penetrify zapewnia całodobowy monitoring 24/7 za ułamek tych kosztów. Zastępując pracę ręczną wykonywaną przez ludzi autonomicznymi agentami AI, organizacje zmniejszają swoje wydatki na bezpieczeństwo o 70%, jednocześnie zwiększając częstotliwość przeprowadzanych ocen. Nie chodzi już o coroczne badanie kontrolne. Chodzi o stałą obecność bezpieczeństwa, która monitoruje Twoje środowiska produkcyjne i testowe za każdym razem, gdy przesyłasz nową aktualizację do swojego repozytorium.

Raportowanie w czasie rzeczywistym zmienia sposób, w jaki zespoły radzą sobie z naprawą. Zamiast otrzymywać statyczny plik PDF dwa tygodnie po znalezieniu luki w zabezpieczeniach, programiści otrzymują natychmiastowe alerty za pośrednictwem zintegrowanych paneli kontrolnych. Ta natychmiastowa pętla informacji zwrotnej pozwala na szybkie łatanie, zanim luka zostanie wykorzystana przez podmioty zewnętrzne. Penetrify dostarcza jasne, użyteczne dane, które pokazują dokładnie, gdzie leży luka w zabezpieczeniach, które konkretne wywołanie bazy danych jest zagrożone i jak naprawić podstawową logikę kodu.

Dlaczego Agenci AI są lepsi niż standardowe skanery

Starsze skanery często wyzwalają tysiące False Positives, co prowadzi do osłabiającego zmęczenia skanowaniem, w którym programiści ostatecznie ignorują krytyczne alerty. Agenci AI Penetrify są świadomi kontekstu. Nie tylko szukają prostych wzorców; rozumieją logikę przepływu danych w Twojej aplikacji. Ta inteligencja wysokiego poziomu pozwala platformie weryfikować wyniki poprzez bezpieczną, symulowaną eksploatację. Dzięki temu zaawansowanemu podejściu Penetrify identyfikuje luki w zabezpieczeniach SQLi z 99% dokładnością, zapewniając, że Twój zespół skupia się tylko na rzeczywistych zagrożeniach, które wymagają natychmiastowej uwagi.

Rozpoczęcie pracy z ciągłym bezpieczeństwem

Konfiguracja pierwszego kompleksowego audytu zajmuje mniej niż 5 minut. Nie musisz być ekspertem ds. bezpieczeństwa, aby skonfigurować platformę. Możesz łatwo dostosować intensywność i częstotliwość skanowania, wybierając głębsze inspekcje dla warstw aplikacji wysokiego ryzyka, które obsługują wrażliwe dane klientów, przy jednoczesnym zachowaniu lżejszych kontroli dla narzędzi wewnętrznych. Ta elastyczność zapewnia, że Twoja strategia sql injection prevention and testing skaluje się wraz z rozwojem Twojej infrastruktury. Zabezpiecz swoją aplikację już dziś dzięki zautomatyzowanemu pentestingowi Penetrify i przejdź od reaktywnego łatania do proaktywnej, opartej na sztucznej inteligencji postawy obronnej.

Bezpieczeństwo nie powinno być wąskim gardłem dla innowacji. Wykorzystując agentów AI, firmy mogą utrzymać rygorystyczny standard bezpieczeństwa bez spowalniania cykli wydawniczych. Penetrify wypełnia lukę między szybkim wdrażaniem a solidną ochroną, oferując spokój ducha, który wynika ze świadomości, że Twoja aplikacja jest testowana pod kątem najnowszych zagrożeń każdego dnia. Era czekania na raporty manualne dobiegła końca; autonomiczne bezpieczeństwo to nowy standard dla nowoczesnej sieci.

Zabezpiecz swoją strategię bezpieczeństwa danych na przyszłość

Zabezpieczenie danych w 2026 r. wymaga więcej niż tylko podstawowej walidacji danych wejściowych. Widzisz, że nowoczesne sql injection prevention and testing zależy od podejścia shift-left, w którym bezpieczeństwo znajduje się wewnątrz potoku DevSecOps, a nie jako ostateczna przeszkoda. Łącząc sparametryzowane zapytania z wykrywaniem opartym na sztucznej inteligencji, zespoły neutralizują teraz zagrożenia, zanim dotrą one do produkcji. Testowanie manualne nie nadąża za szybkimi cyklami wdrażania w 2026 roku.

Penetrify zmienia zasady gry dla zespołów inżynierskich. Platforma wykrywa luki w zabezpieczeniach OWASP Top 10 w czasie krótszym niż 5 minut; jej agenci AI zmniejszają liczbę False Positives o 90% w porównaniu ze starszymi skanerami. Ta precyzja zapewnia, że Twoi programiści skupiają się na tworzeniu funkcji zamiast na ściganiu duchów. Ponad 1200 zespołów programistycznych polega na tym ciągłym monitoringu, aby każdego dnia utrzymywać wzmocnioną postawę bezpieczeństwa.

Rozpocznij zautomatyzowaną ocenę SQL injection z Penetrify

Przejmij kontrolę nad cyklem życia swojego bezpieczeństwa już dziś. Twoje dane są Twoim najcenniejszym zasobem; chroń je za pomocą najinteligentniejszych dostępnych narzędzi.

Często zadawane pytania

Jaki jest najskuteczniejszy sposób zapobiegania SQL injection?

Używaj instrukcji przygotowanych z sparametryzowanymi zapytaniami, aby wyeliminować 99% ryzyka SQL injection. Ta metoda oddziela kod SQL od danych dostarczonych przez użytkownika, dzięki czemu baza danych traktuje dane wejściowe jako wartości dosłowne, a nie jako polecenia wykonywalne. Według OWASP jest to podstawowa obrona. Zapewnia, że nawet jeśli atakujący wprowadzi polecenie takie jak "OR 1=1", system przetworzy je jako prosty ciąg znaków, a nie jako zapytanie.

Czy ORM może całkowicie zapobiec lukom w zabezpieczeniach SQL injection?

Object-Relational Mapper (ORM) zmniejsza ryzyko, ale nie gwarantuje 100% ochrony. Chociaż narzędzia takie jak Hibernate lub Entity Framework domyślnie używają parametrów, programiści często wprowadzają wady, używając surowych zapytań SQL dla złożonych połączeń. Badanie przeprowadzone w 2023 r. przez Synopsys wykazało, że 35% aplikacji korzystających z ORM nadal zawierało wady wstrzykiwania z powodu nieprawidłowej konfiguracji lub ręcznego zastępowania. Nadal musisz regularnie audytować swój kod.

Czym różni się zautomatyzowane testowanie SQLi od manualnego Penetration Testing?

Automatyczne testowanie wykorzystuje algorytmy do skanowania tysięcy punktów końcowych w ciągu kilku minut, podczas gdy testowanie manualne polega na tym, że ekspert poszukuje złożonych błędów logicznych. Automatyzacja wychwytuje typowe błędy, takie jak brak sanitacji, ale testerzy manualni znajdują o 20% więcej wyrafinowanych luk w zabezpieczeniach "out-of-band". Aby zapewnić kompleksową prewencję i testowanie pod kątem sql injection, należy połączyć obie metody, aby upewnić się, że w środowisku produkcyjnym nie pozostaną żadne ukryte przypadki brzegowe.

Czy walidacja danych wejściowych wystarczy, aby zatrzymać wszystkie ataki SQL injection?

Walidacja danych wejściowych to drugorzędna obrona, która nie powinna być jedyną ochroną. Filtruje ona oczywiste złośliwe znaki, takie jak pojedyncze cudzysłowy, ale atakujący omijają te filtry za pomocą kodowania szesnastkowego lub różnych zestawów znaków. Dane z raportu Verizon DBIR z 2022 roku pokazują, że 40% udanych naruszeń miało miejsce pomimo podstawowych filtrów walidacyjnych. Będziesz musiał połączyć walidację z parametryzowanymi zapytaniami, aby zbudować prawdziwie odporną postawę bezpieczeństwa.

Co się stanie, jeśli atak SQL injection zakończy się sukcesem?

Udany atak pozwala hakerom kraść wrażliwe dane użytkowników, modyfikować rekordy, a nawet uzyskać pełną kontrolę administracyjną nad serwerem. W 2021 roku naruszenie bezpieczeństwa Ubiquiti pokazało, jak atakujący mogli wykorzystać te luki do uzyskania dostępu do danych uwierzytelniających milionów użytkowników. Oprócz utraty danych, pojedynczy exploit może prowadzić do 15% spadku ceny akcji lub trwałego uszczerbku na reputacji marki.

Jak często należy skanować aplikację internetową pod kątem luk w zabezpieczeniach SQLi?

Należy uruchamiać automatyczne skanowanie podczas każdego wdrożenia CI/CD lub przynajmniej raz na 30 dni. Raport State of Software Security z 2023 roku wskazuje, że aplikacje skanowane co tydzień naprawiają błędy 2,5 razy szybciej niż te skanowane raz w roku. Regularna prewencja i testowanie pod kątem sql injection zapewnia, że nowe zmiany w kodzie nie wprowadzają luk w zabezpieczeniach, które zostały wcześniej załatane lub nie istniały w starszych wersjach aplikacji.

Czy Penetrify testuje Blind SQL injection?

Penetrify identyfikuje Blind SQL injection, analizując opóźnienia czasowe i zmiany odpowiedzi boolowskich w aplikacji. Nasz silnik wysyła ponad 500 specjalistycznych ładunków, aby wykryć, czy baza danych wycieka informacje za pośrednictwem sygnałów pośrednich. Ponieważ 60% nowoczesnych luk SQLi jest "ślepych" i nie zwraca bezpośrednich komunikatów o błędach, to zautomatyzowane, głębokie sondowanie jest niezbędne do identyfikacji ukrytych zagrożeń, które standardowe skanery często pomijają.

Jaka jest różnica między SAST i DAST w testowaniu SQLi?

SAST (Static Application Security Testing) analizuje kod źródłowy bez jego uruchamiania, podczas gdy DAST (Dynamic Application Security Testing) atakuje działającą aplikację z zewnątrz. SAST znajduje 80% błędów kodowania na wczesnym etapie cyklu rozwoju, ale DAST lepiej radzi sobie ze znajdowaniem problemów konfiguracyjnych w środowisku hostingowym. Używanie obu metod zapewnia wychwycenie błędów w logice i rzeczywistej działającej instancji oprogramowania.