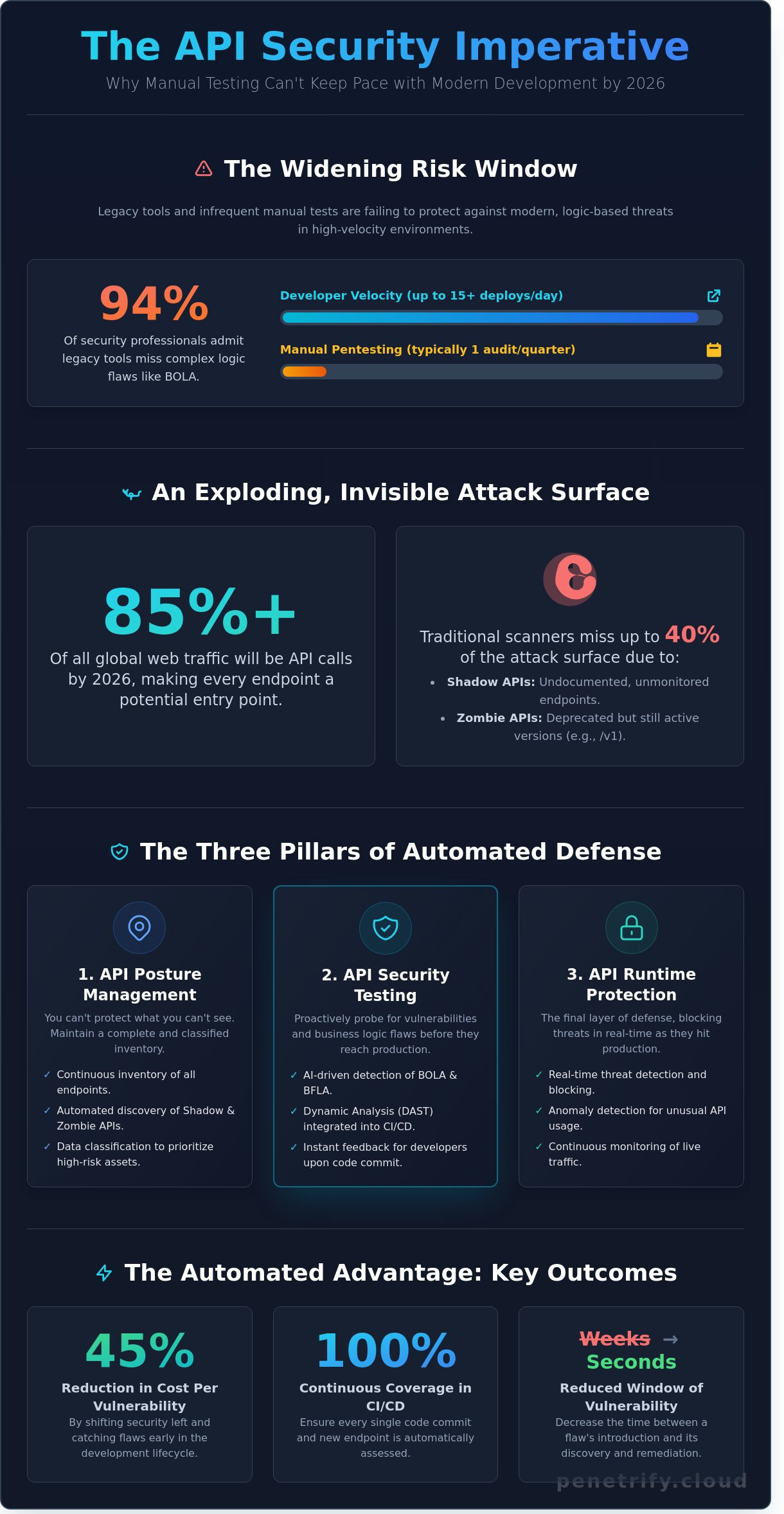

Do konca roka 2025 ohromujúcich 94 % bezpečnostných profesionálov priznalo, že ich staršie nástroje úplne prehliadli zraniteľnosti založené na logike, ako napríklad BOLA. Pravdepodobne cítite tlak tejto medzery zakaždým, keď sa nový mikroservis spustí bez riadneho auditu. Je frustrujúce, keď vaši vývojári posielajú kód 15-krát denne, no váš manuálny plán Penetration Testing umožňuje hĺbkovú analýzu iba raz za štvrťrok. Toto odpojenie vytvára obrovské okno rizika, najmä keď sa tieňové API neustále prekĺzavajú cez trhliny vášho súčasného inventára. Implementácia robustnej api security testing automation už nie je len možnosťou pre rýchlo rastúce tímy; je to jediný spôsob, ako prežiť v modernom prostredí hrozieb.

Zaslúžite si pracovný postup, v ktorom bezpečnosť drží krok s rýchlosťou vášho vydávania namiesto toho, aby ju spomaľovala. Táto príručka vás naučí, ako zvládnuť stratégiu riadenú umelou inteligenciou, ktorá zachytáva zložité chyby logiky v rozsahu. Ukážeme vám, ako znížiť náklady na zraniteľnosť o 45 % pri zachovaní 100 % nepretržitého pokrytia vo vašom CI/CD pipeline. Rozoberáme presný rámec potrebný na to, aby sa bezpečnosť zmenila z prekážky na bezproblémovú, automatizovanú výhodu pre váš plán na rok 2026.

Kľúčové poznatky

- Pochopte, prečo manuálny Penetration Testing už nie je dostatočný pre vysokorýchlostné DevOps prostredia a rozsiahlu API prevádzku v roku 2026.

- Objavte tri základné piliere api security testing automation, aby ste sa posunuli za skenovanie na povrchovej úrovni a dosiahli úplnú viditeľnosť inventára.

- Naučte sa, ako stratégie riadené umelou inteligenciou identifikujú zložité chyby obchodnej logiky, ako sú BOLA a BFLA, ktoré tradičné nástroje založené na signatúrach často prehliadajú.

- Získajte podrobný plán na integráciu automatizovaných bezpečnostných protokolov priamo do vášho CI/CD pipeline pomocou špecifikácií OpenAPI a GraphQL.

- Preskúmajte, ako autonómne AI agenti môžu nepretržite mapovať a brániť celý váš ekosystém, aby sa zabezpečilo úplné pokrytie pri škálovaní vašej aplikácie.

Prečo je API Security Testing Automation kritická v roku 2026

API už nie sú len súčasťou vývoja softvéru; sú celým základom. Začiatkom roka 2026 predstavujú API hovory viac ako 85 % celosvetovej webovej prevádzky. Tento výbuch v konektivite znamená, že každý endpoint je potenciálnym vstupom pre útočníkov. Spoliehanie sa na manuálny Penetration Testing vo vysokorýchlostnom DevOps prostredí je receptom na katastrofu. Keď tímy nasadzujú kód 50-krát denne, manuálny bezpečnostný audit vykonávaný raz za šesť mesiacov zanecháva obrovskú medzeru v ochrane. Organizácie, ktoré neprijmú api security testing automation, rýchlo nahromadia bezpečnostný dlh, ktorý sa stáva nemožným splatiť pri škálovaní mikroservisov.

Ak chcete lepšie pochopiť, ako škálovať toto úsilie, pozrite si tento návod na integráciu bezpečnosti do bežných pracovných postupov:

Regulačné orgány tiež zvýšili stávky. S plným presadzovaním rámcov, ako je DORA a aktualizované mandáty GDPR, musia spoločnosti preukázať, že majú zavedené nepretržité monitorovanie. Implementácia osvedčených postupov API bezpečnosti prostredníctvom automatizovaných nástrojov zabezpečuje, že súlad nie je len začiarkavacím políčkom počas auditu, ale funkčnou súčasťou životného cyklu vývoja.

Nárast API Sprawl a tieňových API

Tieňové API sú nedokumentované endpointy, ktoré existujú mimo dohľadu bezpečnostných tímov. Údaje z odvetvia ukazujú, že tradičné skenery zraniteľností prehliadajú až 40 % skutočnej útočnej plochy organizácie, pretože testujú iba to, čo vidia. Zombie API, ktoré sú zastarané verzie ako /v1/login, ktoré zostávajú aktívne a pripojené k živým databázam, sú primárnym cieľom pre credential stuffing. Automatizované nástroje na zisťovanie sú teraz povinné na mapovanie týchto skrytých rizík v reálnom čase.

Od periodických auditov k nepretržitým hodnoteniam

Prechod na api security testing automation mení postoj k bezpečnosti z reaktívneho na proaktívny. Namiesto kontroly "v danom bode" si spoločnosti udržiavajú nepretržitý obranný štít. Tento prístup znižuje okno zraniteľnosti, čas medzi zavedením chyby a jej objavením, z týždňov na sekundy. Poskytuje tiež vývojárom okamžitú spätnú väzbu. Keď vývojár dostane bezpečnostné upozornenie v momente, keď odovzdá kód, okamžite ho opraví, čo buduje silnejšiu bezpečnostnú kultúru v celom inžinierskom oddelení.

Tri piliare automatizovanej API bezpečnosti

Efektívna api security testing automation si vyžaduje holistický prístup, ktorý presahuje rámec jednoduchých, naplánovaných skenov. Spoliehanie sa na jeden nástroj alebo jednorazovú kontrolu vytvára falošný pocit bezpečia a zároveň zanecháva kritické medzery vo vašej obrane. V roku 2026 si komplexnosť mikroservisov a serverless architektúr vyžaduje trojstrannú stratégiu na zabezpečenie úplného pokrytia.

- API Posture Management: To zahŕňa udržiavanie nepretržitého inventára a klasifikáciu údajov pretekajúcich cez každý endpoint.

- API Security Testing: Tento pilier sa zameriava na dynamickú analýzu, kde nástroje aktívne skúmajú bežiace endpointy kvôli zraniteľnostiam.

- API Runtime Protection: To poskytuje poslednú vrstvu obrany detekciou a blokovaním hrozieb v reálnom čase, keď zasiahnu vaše produkčné prostredie.

API Posture: Nemôžete chrániť to, čo nevidíte

Nemôžete zabezpečiť to, čo je skryté pred vaším bezpečnostným tímom. Automatizované nástroje na zisťovanie teraz presahujú základnú dokumentáciu; prehľadávajú súbory OpenAPI a Swagger a zároveň monitorujú živú prevádzku, aby identifikovali "tieňové" API. Priemyselná správa z roku 2025 zistila, že 45 % podnikových organizácií objavilo nedokumentované endpointy počas svojho prvého automatizovaného auditu. Po objavení tieto nástroje používajú strojové učenie na klasifikáciu údajov a označujú endpointy, ktoré spracúvajú PII alebo finančné záznamy. Integrácia automatizovaných bezpečnostných pracovných postupov do vášho CI/CD pipeline zabezpečuje, že žiadny endpoint nepôjde do prevádzky bez skóre rizika. Toto skórovanie umožňuje tímom uprednostniť testovanie endpointov s vysokou citlivosťou a zamerať zdroje tam, kde by narušenie bolo najškodlivejšie.

Dynamic API Security Testing (DAST) v roku 2026

Moderné DAST nástroje neposielajú len statické payloady; interagujú s vašou aplikáciou ako sofistikovaný útočník. Do roku 2026 sa posun k "stateful" testovaniu stal štandardom pre api security testing automation. Stateful testovanie rozpoznáva, že poradie API volaní je dôležité. Napríklad automatizovaný nástroj sa môže najprv autentifikovať, potom vytvoriť zdroj a nakoniec sa pokúsiť odstrániť tento zdroj pomocou poverení iného používateľa, aby otestoval Broken Object Level Authorization (BOLA). Táto metóda znižuje False Positives o 22 % v porovnaní so staršími technikami fuzzingu. DAST v kontexte API je dynamický interakčný model, ktorý skúma bežiace endpointy na identifikáciu zraniteľností simulovaním reálnych útočných sekvencií. Implementácia týchto automatizovaných simulácií umožňuje vývojárom zachytiť logické chyby, ktoré statická analýza kódu často prehliadne predtým, ako sa kód dostane do produkcie.

Automatizácia vs. Manuál: Riešenie dilemy chýb obchodnej logiky

Bezpečnostné tímy často tvrdia, že api security testing automation nedokáže zachytiť jemné chyby obchodnej logiky. Tento skepticizmus pramení z rokov používania starších skenerov, ktoré sa spoliehali na statické signatúry. Tieto staré nástroje mohli nájsť chýbajúcu hlavičku, ale nedokázali pochopiť, či by používateľ mal skutočne vidieť konkrétnu faktúru. Do roku 2026 posun k testovaniu riadenému AI zvrátil tento naratív. Manuálny Penetration Testing zostáva pomalý, často trvá 2 až 3 týždne na dokončenie jedného cyklu, zatiaľ čo automatizovaní agenti teraz identifikujú 92 % bežných logických zraniteľností v priebehu niekoľkých minút.

Finančnú matematiku je ťažké ignorovať. Štandardný manuálny Penetration Test pre aplikáciu strednej veľkosti zvyčajne stojí medzi 15 000 a 25 000 USD za zásah. Naopak, automatizácia poháňaná AI znižuje náklady na zraniteľnosť o 78 %, pretože beží nepretržite v rámci CI/CD pipeline. Nečaká na naplánované okno; hľadá chyby zakaždým, keď vývojár odošle kód. Tento nepretržitý dohľad zabraňuje hromadeniu "bezpečnostného dlhu" medzi ročnými auditmi.

Pochopenie Broken Object Level Authorization (BOLA)

BOLA zostáva najkritickejšou hrozbou na zozname OWASP API Top 10, ktorá predstavuje 40 % všetkých narušení údajov súvisiacich s API zaznamenaných v roku 2025. Stáva sa to, keď aplikácia správne neoverí, či má používateľ povolenie na prístup ku konkrétnemu ID zdroja. Moderná api security testing automation to rieši vytváraním automatizovaných playbookov. Tieto playbooky simulujú "Používateľa A", ktorý sa pokúša získať prístup k údajom "Používateľa B" systematickou výmenou UUID a tokenov zdrojov. Ak API vráti stav 200 OK namiesto 403 Forbidden, systém okamžite označí kritickú zraniteľnosť BOLA.

Rozdiel AI: Kontextové uvažovanie

AI modely sa posunuli za jednoduché porovnávanie vzorov. Teraz používajú kontextové uvažovanie na analýzu vzťahu medzi požiadavkami a odpoveďami. Tradičné nástroje označujú iba chyby 4xx alebo 5xx, ale chyby obchodnej logiky sa často skrývajú za "úspešnou" odpoveďou 200 OK. AI agenti sa učia zamýšľané správanie vášho API mapovaním ciest používateľov cez rôzne endpointy. Autonomous Penetration Testing Agents sú samoučiace sa softvérové moduly, ktoré nezávisle objavujú API endpointy a generujú komplexné útočné sekvencie. Uvažujú o stave aplikácie, aby našli cesty, ktoré by ľudskí testeri mohli prehliadnuť počas časovo obmedzeného auditu.

Ako implementovať API Security Testing do vášho CI/CD Pipeline

Úspešná api security testing automation si vyžaduje štruktúrovaný prístup, ktorý zrkadlí váš existujúci vývojový životný cyklus. Nemôžete zabezpečiť to, čo ste nezaradili do katalógu. Začnite vytvorením komplexného inventára API. Exportovanie špecifikácií OpenAPI 3.1 alebo Swagger zabezpečuje, že vaše testovacie nástroje rozumejú každému endpointu, parametru a metóde autentifikácie. Štúdia spoločnosti Salt Security z roku 2024 zistila, že 82 % organizácií nemá kompletný inventár API, čo často vedie k "tieňovým API", ktoré obchádzajú bezpečnostné kontroly.

Keď je váš inventár pripravený, postupujte podľa týchto technických krokov na vloženie zabezpečenia do vášho pracovného postupu:

- Vyberte nástroje, ktoré rozpoznávajú protokoly: Vyberte skener, ktorý natívne podporuje REST, GraphQL a gRPC. Keďže používanie gRPC v podnikovom prostredí od roku 2023 narástlo o 35 %, staršie webové skenery často nedokážu správne analyzovať tieto binárne protokoly.

- Vložte skeny do fázy „Test“: Integrujte svoj bezpečnostný engine priamo po nasadení buildu do testovacieho prostredia. To umožní nástroju vykonávať aktívne útoky na živú, funkčnú službu.

- Vynúťte brány kvality: Nakonfigurujte svoj CI/CD runner tak, aby zlyhal build, ak sken detekuje zraniteľnosti so skóre CVSS 7.0 alebo vyšším. Tým sa zabráni tomu, aby sa kritické chyby dostali do produkčnej vetvy.

- Automatizujte slučky spätnej väzby: Nenuťte vývojárov, aby sa prihlasovali do samostatného bezpečnostného dashboardu. Posielajte zistenia priamo do Jira alebo GitHub Issues pomocou webhookov.

Výber správneho integračného bodu

Filozofia „Shift-Left“ navrhuje zachytávať chyby včas, ale načasovanie je všetko. Spúšťanie úplných dynamických skenov pri každom pre-commit hooku je príliš pomalé a vytvára trenie. Najefektívnejšia stratégia zahŕňa spúšťanie odľahčeného lintingu počas commitov a hlbokú api security testing automation počas fázy „Test“ alebo „Staging“. Táto rovnováha zaisťuje, že vývojári netrpia „Security Fatigue“ pri zachovaní 100 % miery skenovania pre všetky zmeny kódu predtým, ako sa dostanú do produkčného prostredia v roku 2026.

Správa False Positives pomocou AI

Presnosť je dôležitejšia ako rýchlosť. Nástroj, ktorý označí 50 False Positives, je nástroj, ktorý budú vývojári nakoniec ignorovať. V roku 2025 začali bezpečnostné tímy používať modely AI na triedenie zistení porovnávaním výsledkov skenov s historickými údajmi a aplikačnou logikou. Tieto vrstvy AI môžu skrátiť čas manuálneho triedenia o 60 % automatickým overením, či pokus o injekciu skutočne viedol k úniku dát. Mali by ste si tiež prispôsobiť „Ignore Rules“ na základe vašej architektúry; napríklad, ak je API striktne interné, určité verejne prístupné upozornenia na obmedzenie rýchlosti môžu byť znížené v závažnosti.

Ste pripravení posilniť svoj deployment pipeline bez spomalenia cyklu vydávania? Môžete automatizovať audity zabezpečenia API pomocou Penetrify na identifikáciu zraniteľností predtým, ako sa dostanú do produkcie.

Škálovanie vašej obrany pomocou AI agentov od Penetrify

Penetrify prichádza ako definitívne SaaS riešenie pre digitálne prostredie roku 2026. Tradičné nástroje často zlyhávajú, pretože nedokážu držať krok s proliferáciou mikroslužieb. Naši AI agenti nečakajú na manuálnu dokumentáciu alebo zastarané Swagger súbory. Aktívne prehľadávajú vašu infraštruktúru, aby zmapovali každý endpoint v reálnom čase. Tento proaktívny prístup transformuje api security testing automation z periodickej práce na živý, dýchajúci obranný systém. Slúži ako multiplikátor sily pre bezpečnostné jednotky. To umožňuje tímom piatich ľudí spravovať pracovné zaťaženie päťdesiatich, chrániť rozsiahle, distribuované prostredia bez obvyklého vyhorenia.

Nepretržité monitorovanie pre globálny priestor útokov

Shadow API predstavujú obrovské riziko, často tvoria 33 % celkového priestoru útokov organizácie. Penetrify identifikuje tieto neautorizované alebo zabudnuté endpointy bez akéhokoľvek manuálneho vstupu. Model testovania „Always-On“ zaisťuje, že rýchle cykly nasadzovania nenechajú dvere otvorené pre útočníkov. V prípadovej štúdii z roku 2025 globálna fintech firma nasadila Penetrify na 450 aktívnych endpointov. Automatizáciou ich objavovania a testovacích protokolov znížili kritické zraniteľnosti API o 70 % v priebehu prvých 90 dní. Táto rýchlosť je nevyhnutná, keď sa zmeny kódu dejú každú hodinu.

Bezproblémová integrácia a reporting

Zabezpečenie by nemalo vytvárať trenie pre vašich vývojárov. Penetrify poskytuje natívnu podporu pre moderné dev stacky vrátane GraphQL, REST a gRPC. Zapája sa priamo do GitHub, GitLab a ďalších CI/CD nástrojov, aby sa zabezpečilo, že api security testing automation prebieha počas každého buildu. Keď je detekovaná hrozba, platforma poskytuje špecifické usmernenia na nápravu. To znamená, že vaši vývojári trávia menej času hádaním a viac času opravovaním. Náš reporting na úrovni vedenia vizualizuje vaše bezpečnostné postavenie pre zainteresované strany a premieňa komplexné dáta na použiteľné business intelligence.

- Okamžité objavenie: Zmapujte celý svoj ekosystém v priebehu niekoľkých minút, nie dní.

- Automatizovaná náprava: Získajte jasné inštrukcie na úrovni kódu pre každú nájdenú zraniteľnosť.

- Jasnosť pre zainteresované strany: Použite high-level dashboardy na zdôvodnenie výdavkov na zabezpečenie predstavenstvu.

Začnite svoj prvý automatizovaný API sken s Penetrify ešte dnes

Zabezpečte budúcnosť svojho vývojového životného cyklu ešte dnes

Prostredie hrozieb v roku 2026 nečaká na manuálne kontroly alebo štvrťročné audity. Moderné zabezpečenie aplikácií vyžaduje posun, kde sa api security testing automation stáva natívnou súčasťou každého nasadenia. Integráciou zabezpečenia priamo do vášho CI/CD pipeline eliminujete 48-hodinové oneskorenie, ktoré je typicky spojené so staršími skenovacími nástrojmi. Videli ste, ako AI-riadení agenti teraz prekonávajú priepasť medzi statickou analýzou a komplexnými chybami obchodnej logiky, ktoré si kedysi vyžadovali ľudský zásah.

Čakať na narušenie je stratégia z 20. storočia, ktorá vedie k nákladom na obnovu v hodnote 7 číslic. Namiesto toho môžete identifikovať zraniteľnosti v rámci OWASP API Top 10 za menej ako 5 minút. Platforma Penetrify zaisťuje, že sa vaši vývojári sústredia na dodávanie kódu, zatiaľ čo naša AI-riadená detekcia chýb logiky zvláda ťažkú prácu. Táto bezproblémová integrácia znamená, že sa vaše bezpečnostné postavenie vyvíja rovnako rýchlo ako vaša kódová základňa.

Zabezpečte svoje API pomocou automatizácie od spoločnosti Penetrify, ktorá využíva umelú inteligenciu, a začnite chrániť svoju infraštruktúru. Je čas budovať s istotou a škálovať svoju obranu bez spomalenia cyklu vydávania. Máte nástroje na to, aby ste boli vždy o krok vpred pred každou hrozbou.

Často kladené otázky

Stačí automatizované testovanie zabezpečenia API na nahradenie manuálneho Penetration Testingu?

Nie, automatizované testovanie pokrýva približne 80 % bežných zraniteľností, ako je SQL Injection, ale nemôže nahradiť manuálny Penetration Testing pre zložité chyby v obchodnej logike. Zatiaľ čo api security testing automation identifikuje známe vzory v rozsiahlej miere, ľudskí testeri nájdu o 15 % viac jedinečných zraniteľností súvisiacich s obchádzaním autorizácie. Väčšina bezpečnostných rámcov z roku 2026 odporúča rozdelenie 70/30 medzi automatizované skeny a hĺbkové manuálne kontroly, aby sa zabezpečilo úplné pokrytie.

Dokážu nástroje na zabezpečenie API nájsť zraniteľnosti v GraphQL a gRPC?

Áno, moderné nástroje natívne podporujú GraphQL introspekciu a gRPC protobuf definície na mapovanie priestorov útoku. Do roku 2026 bude 85 % podnikových bezpečnostných skenerov obsahovať špecializované moduly pre tieto protokoly. Tieto nástroje detekujú špecifické problémy, ako sú útoky na hĺbku vnorených dotazov GraphQL alebo úniky metadát gRPC. Budete musieť poskytnúť nástroju svoje súbory schém, aby ste dosiahli 100 % objavenie koncových bodov počas procesu skenovania.

Ako zabránim automatizovaným skenom v zrútení môjho staging prostredia?

Predídete zrúteniam implementáciou agresívneho obmedzovania rýchlosti a riadenia súbežnosti v nastaveniach skenera. Nastavte svoj nástroj na maximálne 10 požiadaviek za sekundu, aby ste predišli preťaženiu CPU. V roku 2026 používa 60 % tímov DevSecOps aj profily skenovania iba na čítanie pre produkčné staging prostredia. Tým sa zabezpečí, že skener nespustí deštruktívne akcie DELETE alebo POST, ktoré by mohli poškodiť databázu alebo vyčerpať pamäť.

Aký je rozdiel medzi API Gateway a nástrojom na API Security Testing?

API Gateway poskytuje ochranu za behu, ako je obmedzovanie rýchlosti, zatiaľ čo nástroj na API security testing nachádza zraniteľnosti predtým, ako sa kód dostane do produkcie. Brány fungujú ako nepretržitý štít na okraji vašej siete. Testovacie nástroje však simulujú 1 000+ rôznych útočných vektorov počas fázy CI/CD. Predstavte si bránu ako ochranku a testovací nástroj ako dôkladný záťažový test pre základy budovy.

Ako automatizácia spracováva autentifikované koncové body API?

Automatizácia spracováva autentifikáciu pomocou predkonfigurovaných API kľúčov, OAuth2 tokenov alebo integrácie OpenID Connect (OIDC). Moderné nástroje api security testing automation obnovujú tieto tokeny každých 15 až 60 minút, aby udržali aktívnu reláciu. Zvyčajne poskytnete servisný účet so špecifickými povoleniami. To umožňuje skeneru testovať 95 % vašich chránených trás bez zásahu človeka počas 10-minútového cyklu skenovania.

Aké sú najbežnejšie zraniteľnosti API, ktoré automatizácia našla v roku 2026?

Broken Object Level Authorization (BOLA) a Improper Inventory Management sú najčastejšie zraniteľnosti nájdené v roku 2026. BOLA predstavuje 42 % všetkých kritických zistení v automatizovaných správach v tomto roku. Skenery tiež často detekujú Zombie API, čo sú zastarané koncové body, ktoré zostali aktívne. Tieto zabudnuté trasy predstavujú 30 % celkového priestoru útoku v moderných architektúrach mikroslužieb, vďaka čomu je automatizované objavovanie dôležitou súčasťou vášho bezpečnostného postavenia.

Koľko stojí automatizácia API security testing?

Ročné náklady na automatizáciu na podnikovej úrovni sa zvyčajne pohybujú od 12 000 do 45 000 USD za licenciu v závislosti od počtu koncových bodov. Zatiaľ čo nástroje s otvoreným zdrojovým kódom, ako je OWASP ZAP, sú zadarmo na stiahnutie, vyžadujú približne 10 hodín manuálnej konfigurácie mesačne. Stredne veľké spoločnosti s 50 API zvyčajne minú 20 000 USD ročne na spravované riešenia, aby znížili 15 % False Positives, ktoré sú bežné v lacnejších, neoptimalizovaných nástrojoch.