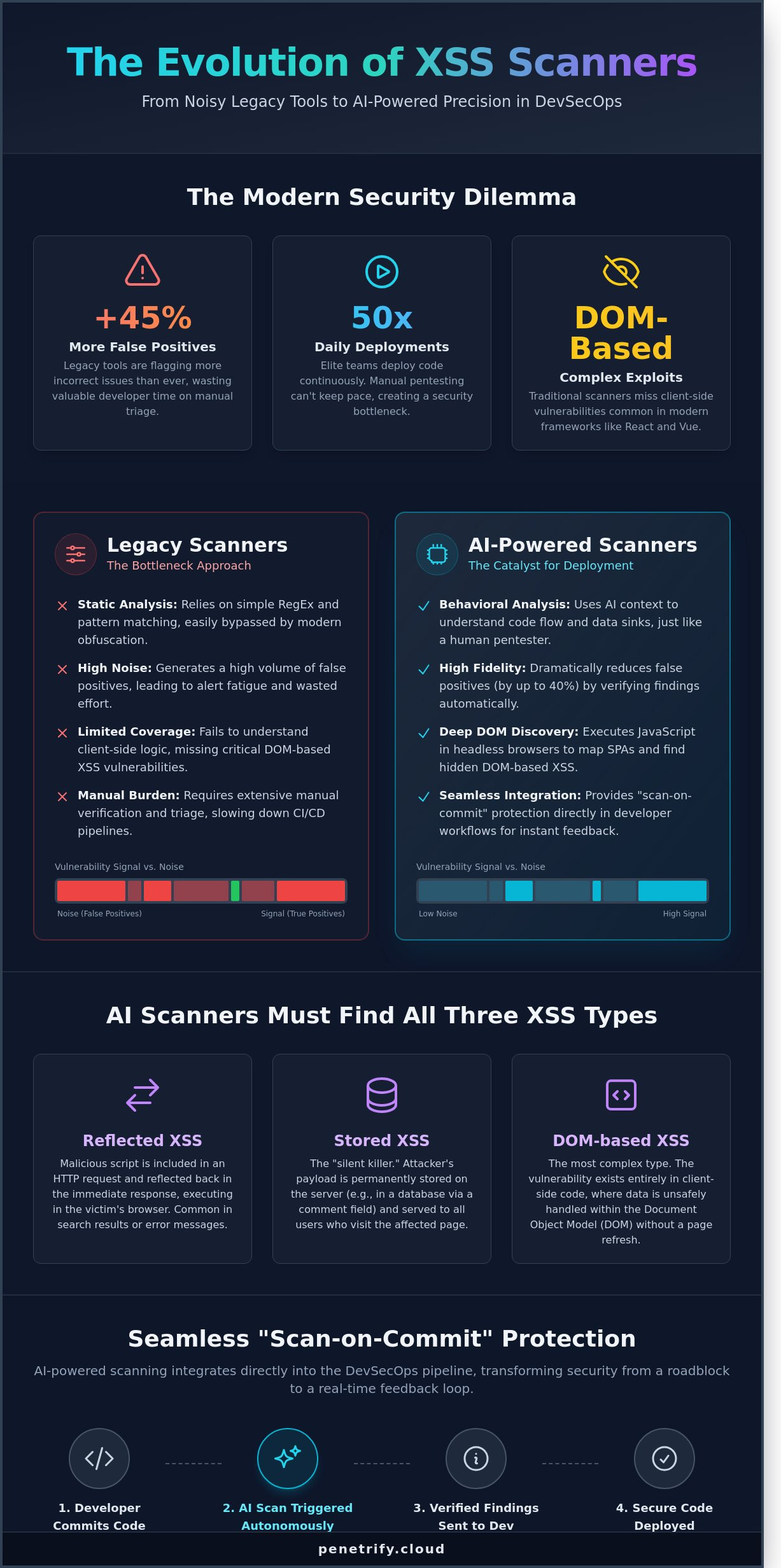

Váš súčasný bezpečnostný balík pravdepodobne označuje o 45 % viac False Positives ako v roku 2023, no stále mu unikajú komplexné exploitácie založené na DOM, ktoré obchádzajú tradičné filtre. Spoliehať sa na starší cross-site scripting (xss) scanner vo vývojovom prostredí roku 2026 je ako používať papierovú mapu na navigáciu v hyper-loop; jednoducho nedokáže držať krok s rýchlosťou moderného kódu. Súhlasíme, že bezpečnosť by mala byť katalyzátorom nasadenia, nie prekážkou, ktorá núti vašich vývojárov vyberať si medzi včasným odoslaním a bezpečnosťou. Je vyčerpávajúce sledovať, ako manuálny Penetration Testing zaostáva za vašimi dennými CI/CD pushmi, zatiaľ čo sa vaša útočná plocha zväčšuje.

Táto príručka sľubuje, že vám ukáže, ako detekcia riadená umelou inteligenciou identifikuje hlboko zakorenené zraniteľnosti, ktoré staršie nástroje prehliadajú, a poskytuje konkrétne dôkazy o koncepcii pre každé jedno zistenie. Zistíte, ako dosiahnuť presnú, autonómnu ochranu, ktorá sa škáluje spolu s vašou aplikáciou bez toho, aby ste do svojho týždenného sprintu pridali 15 hodín manuálneho triedenia. Rozoberieme posun smerom k inteligentnému skenovaniu a ukážeme vám, ako presne integrovať tieto vysoko verné výsledky do vašich existujúcich vývojárskych pracovných postupov.

Kľúčové poznatky

- Pochopte, prečo manuálne kontroly kódu zlyhávajú v rozsahu a ako automatizované nástroje prekonávajú medzeru v zabezpečení pre vysokofrekvenčné nasadenia.

- Zistite, ako moderný cross-site scripting (xss) scanner používa analýzu kontextu AI na presné určenie zraniteľností v komplexných prostrediach HTML a JavaScript.

- Objavte kritické rozdiely medzi staršími nástrojmi DAST a detekciou riadenou AI pri eliminácii nákladných False Positives.

- Osvojte si proces integrácie automatizovaných bezpečnostných skenov priamo do vášho DevSecOps pipeline pre bezproblémovú ochranu "scan-on-commit".

- Preskúmajte, ako môžu AI agenti s nulovou konfiguráciou poskytnúť vašej aplikácii nepretržitú overenú detekciu zraniteľností bez spomalenia vášho vývojového tímu.

Čo je Cross-Site Scripting (XSS) Scanner a prečo ho potrebujete?

Cross-site scripting (xss) scanner funguje ako automatizovaný bezpečnostný strážca pre vašu webovú infraštruktúru. Systematicky skúma každé vstupné pole, hlavičku a parameter URL, aby identifikoval, kde by útočník mohol vložiť škodlivý kód. Pochopenie Cross-Site Scripting (XSS) je životne dôležité, pretože sa neustále umiestňuje medzi tromi najlepšími webovými zraniteľnosťami v popredných priemyselných správach a hodnoteniach. Tieto nástroje prešli od základného porovnávania vzorov k sofistikovanej behaviorálnej analýze. Moderné scannery teraz používajú headless prehliadače na simuláciu interakcií skutočných používateľov, čím zabezpečujú, že zachytia zraniteľnosti, ktoré by statická analýza mohla prehliadnuť. Staré scannery sa spoliehali na jednoduché regexy, ale nástroje z roku 2025 používajú dynamickú analýzu na dosiahnutie 40 % zníženia False Positives v porovnaní so štandardmi z roku 2020.

Cena zlyhania je vysoká. XSS zraniteľnosti predstavovali 12 % všetkých výplat bug bounty na platformách ako HackerOne v roku 2023. Úspešný exploit umožňuje útočníkom uniesť používateľské relácie, ukradnúť citlivé cookies alebo exfiltrovať súkromné údaje priamo z prehliadača. Vo svete, kde priemerný podnik spravuje viac ako 350 webových aplikácií, manuálny dohľad nie je len ťažký; je to nemožné. Automatizované nástroje poskytujú jediný životaschopný spôsob, ako udržať konzistentné bezpečnostné postavenie v rámci rozsiahlej digitálnej stopy.

Pre lepšie pochopenie tohto konceptu si pozrite toto užitočné video:

Tri hlavné typy XSS, ktoré musí Scanner nájsť

Reflected XSS: K tomu dochádza, keď aplikácia prijíma údaje v požiadavke HTTP a zahrnie tieto údaje do bezprostrednej odpovede nebezpečným spôsobom. Scannery musia testovať každý parameter URL a pole formulára. Hľadajú prípady, keď vyhľadávací dotaz alebo chybové hlásenie odráža vstup používateľa späť na obrazovku bez riadnej sanitácie, čo by mohlo spustiť škodlivé skripty v prehliadači obete.

Stored XSS: Často nazývaný "tichý zabijak", stored XSS ovplyvnil 15 % všetkých hlásených narušení údajov zahŕňajúcich webové aplikácie v roku 2023. V tomto scenári sa škodlivý skript natrvalo uloží na cieľovom serveri, napríklad v databáze, poli komentárov alebo používateľskom profile. Scanner musí prehľadať každú overenú stránku, aby našiel skripty, ktoré sa spúšťajú dlho po prvotnom vložení.

DOM-based XSS: Toto je najkomplexnejší typ na detekciu, pretože zraniteľnosť existuje výlučne v kóde na strane klienta. Moderné frameworky ako React alebo Vue.js často spracovávajú dáta v Document Object Model (DOM) bez obnovenia stránky. Skenery musia spustiť JavaScript aplikácie v prostredí sandboxu, aby zistili, ako dáta prúdia zo zdrojov ako window.location do nebezpečných cieľov ako eval().

Prečo manuálny Penetration Testing už nestačí

Agilné vývojové cykly sa skrátili z mesiacov na dni. Prieskum z roku 2023 zistil, že 65 % organizácií nasadzuje kód aspoň raz týždenne, pričom elitné tímy nasadzujú 50-krát denne. Ľudskí testeri nedokážu držať krok s týmto objemom. Sú tiež náchylní na únavu. Kontrola 5 000 vstupných polí v rozsiahlej SaaS platforme je recept na prehliadnutie. Ľudská chyba zostáva hlavnou príčinou bezpečnostných medzier v manuálnych kontrolách. Výber vysoko výkonného cross-site scripting (xss) skenera umožňuje tímom škálovať ich bezpečnostné úsilie bez toho, aby museli najať armádu analytikov. Automatizované XSS skenovanie prekonáva priepasť medzi rýchlosťou a bezpečnosťou tým, že poskytuje okamžitú spätnú väzbu počas procesu zostavovania.

Ako fungujú moderné XSS skenery: Od payloadov po AI kontext

Staršie bezpečnostné nástroje sa spoliehali na rozsiahle databázy statických reťazcov na nájdenie zraniteľností. V roku 2026 je tento prístup zastaraný. Moderný cross-site scripting (xss) skener funguje ako skúsený Penetration Tester, začínajúc hĺbkovou fázou objavovania. Nehľadá len viditeľné formuláre. Spúšťa JavaScript na strane klienta, aby zmapoval celý Document Object Model (DOM), odhaľujúc skryté trasy v Single Page Applications (SPA) a nedokumentované API endpointy. Výskum z roku 2025 naznačuje, že 65 % zneužiteľných zraniteľností sa teraz skrýva v týchto neprepojených parametroch, ako sú polia "debug" alebo "internal_id", ktoré tradičné prehľadávače prehliadajú.

Akonáhle skener zmapuje útočný priestor, vykoná kontextovú analýzu. Tento krok určí, kam presne váš vstup smeruje. Ak sa payload odrazí vnútri HTML tagu, vyžaduje si iné znaky, ako keby sa odrazil vnútri JavaScript premennej alebo CSS štýlového atribútu. Podľa príručky SANS Institute k XSS, nezohľadnenie špecifického kontextu odrazu je hlavnou príčinou False Negatives a nefunkčnej sanitizačnej logiky. Identifikáciou kontextu ako prvého sa skener vyhýba odosielaniu zbytočných payloadov, ktoré by prehliadač aj tak nikdy nespustil.

Záverečná fáza sofistikovaného skenovania zahŕňa overené vykonanie. Namiesto toho, aby skener len hľadal "odrazený" reťazec v HTTP odpovedi, používa headless prehliadač ako Chromium na vykreslenie stránky. Čaká, či injektovaný skript skutočne spustí upozornenie alebo callback. Táto behaviorálna kontrola je jediný spôsob, ako eliminovať pochybnosti vývojárov a dokázať, že zraniteľnosť je skutočná. Tímy, ktoré chcú zefektívniť tento proces overovania, často integrujú cloudovú bezpečnostnú platformu na zvládnutie vysokých výpočtových požiadaviek headless prehliadania.

Kontextovo orientovaná analýza vs. Tradičné fuzzing

Tradičné fuzzing je často taktika "strieľaj a modli sa". Zahlcuje servery tisíckami generických payloadov, čo zvyšuje využitie CPU a spúšťa obmedzenia rýchlosti. Moderné parsery sú oveľa inteligentnejšie. Analyzujú DOM štruktúru, aby vypočítali presnú sekvenciu potrebnú na prelomenie reťazca. Ak vývojár používa dvojité úvodzovky na obalenie atribútu, skener vie, že potrebuje testovať len payloady začínajúce sa dvojitou úvodzovkou. Táto presnosť znižuje zaťaženie servera o 40 % v porovnaní so staršími metódami. Mnohé nástroje z roku 2026 teraz používajú AI modely trénované na miliónoch zraniteľných vzorov kódu, aby predpovedali, ktoré endpointy sú najpravdepodobnejšie slabé, a uprednostňujú ich pre hlbšiu inšpekciu.

WAF Evasion a pokročilé detekčné techniky

Väčšina podnikových aplikácií sedí za Web Application Firewall (WAF), ktorý blokuje jednoduché script tagy. Aby bol cross-site scripting (xss) skener efektívny, musí testovať WAF filtre bez toho, aby bola testovacia IP adresa zaradená na čiernu listinu. Robí to tak, že začína s "kanárikovými" požiadavkami, čo sú neškodné reťazce, ktoré napodobňujú štruktúru útoku. Ak kanárik prejde, skener pomaly zvyšuje zložitosť. Používa pokročilé techniky kódovania, ako sú vnorené Hex, Octal alebo Unicode escape sekvencie, na obídenie základnej sanitizácie založenej na regulárnych výrazoch. Pretože tieto skenery používajú overené vykonávanie v reálnom prehliadačovom prostredí, môžu potvrdiť, či WAF úspešne neutralizoval hrozbu, alebo či sa kódovaný payload stále vykonal na strane klienta.

Staršie skenery vs. XSS detekcia poháňaná AI: Prelomenie hluku

Staršie nástroje utápajú bezpečnostné tímy v hluku. Nedávne priemyselné benchmarky naznačujú, že 45 % bezpečnostných upozornení sú False Positives, čo núti vývojárov strácať hodiny naháňaním sa za problémami, ktoré neexistujú. Static Analysis (SAST) označuje vzory kódu bez toho, aby vedel, či je cesta skutočne dosiahnuteľná. Dynamic Analysis (DAST) testuje spustenú aplikáciu, ale často zlyháva na komplexných, viacstupňových formulároch alebo single-page aplikáciách. Moderný cross-site scripting (xss) skener musí preklenúť túto priepasť pochopením kontextu celého toku aplikácie.

Staršie nástroje často zlyhávajú, pretože nerozumejú vzťahu medzi dátovými vstupmi a výstupmi v prostrediach roku 2026.

- SAST: Často označuje "sink" funkcie, aj keď je vstup správne sanitizovaný inde v kóde.

- DAST: Často prehliada DOM-based zraniteľnosti, ktoré sa spúšťajú len počas komplexných interakcií používateľa alebo špecifických stavov prehliadača.

- AI Agents: Používajú rekurzívne učenie na testovanie, ako rôzne payloady interagujú s rôznymi prehliadačovými prostrediami, napodobňujúc logiku ľudského útočníka.

AI agenti teraz identifikujú o 35 % viac chýb reflected XSS ako tradičné nástroje založené na regulárnych výrazoch, a to manipuláciou vstupov na základe odozvy aplikácie v reálnom čase. Pri hodnotení týchto nástrojov, výskum Kolumbijskej univerzity o metrikách skenerov poskytuje kritickú základňu pre meranie toho, ako dobre nástroj skutočne pokrýva oblasť útoku v porovnaní s jednoduchým zaškrtávaním políčok.

Cloud-natívne platformy znížili náklady na infraštruktúru o 60 % v roku 2025 v porovnaní s rozsiahlymi inštaláciami on-premise. Tieto staršie nastavenia vyžadujú špecializovaný hardvér a manuálne aktualizácie, ktoré nedokážu držať krok s rýchlymi cyklami nasadzovania. Cloud-natívne možnosti sa okamžite škálujú, aby zvládli tisíce koncových bodov. Nespomaľujú vývojový kanál, vďaka čomu sú štandardom pre rok 2026. Efektívny cross-site scripting (xss) scanner by sa mal integrovať priamo do CI/CD toku bez toho, aby si vyžadoval tím špecialistov na údržbu samotného skenovacieho servera. Tento posun umožňuje bezpečnostným tímom sústrediť sa na stratégiu namiesto údržby servera.

Eliminácia False Positives pomocou Proof-of-Exploit

Vývojári nenávidia naháňanie duchov. Proof-of-Exploit poskytuje "usvedčujúci" dôkaz, že zraniteľnosť je skutočná a zneužiteľná. Namiesto vágneho varovania o chýbajúcej hlavičke, Penetrify poskytuje snímku obrazovky alebo konzolový záznam zobrazujúci skutočné vykonávanie injektovaného skriptu v prehliadači. Toto overenie skracuje čas na nápravu o 40 %, pretože inžinieri nemusia tráviť čas reprodukovaním chyby sami. Psychologický dopad je významný. Keď tímy dôverujú svojim nástrojom, opravujú chyby rýchlejšie. "Čistá správa" má konečne váhu, keď je každá nahlásená chyba overená automatizovaným agentom.

Posun k nepretržitému bezpečnostnému monitoringu

Prostredie hrozieb v roku 2026 sa pohybuje príliš rýchlo na mesačné audity. Ak skenujete iba raz za mesiac, vaša aplikácia je potenciálne zraniteľná 29 dní medzi kontrolami. Nepretržité monitorovanie identifikuje zraniteľnosti hneď, ako sa nový kód dostane do produkcie alebo sa objaví nová technika zneužitia. AI modely sa učia z každej interakcie na celej platforme. Ak konkrétny vstup obíde filter v jednom module, agent aplikuje túto logiku na celú aplikáciu. Tento proaktívny prístup zaisťuje, že objavy Zero Day sú zachytené skôr, ako ich môžu zneužiť škodliví aktéri.

Integrácia XSS Scanning do vášho DevSecOps Pipeline

Zabezpečenie už nie je konečná prekážka; je to stály spoločník. Ak chcete zostať o krok vpred pred prostredím hrozieb v roku 2026, váš cross-site scripting (xss) scanner musí žiť vo vašom vývojovom pracovnom postupe. Tento prechod od reaktívneho skenovania k proaktívnemu DevSecOps znižuje priemerný čas na nápravu (MTTR) v priemere o 47 % podľa priemyselných benchmarkov z roku 2025. Keď je zabezpečenie zabudované do pipeline, prestanete považovať zraniteľnosti za núdzové situácie a začnete ich považovať za štandardné chyby.

Proces integrácie pozostáva z piatich kritických krokov. Po prvé, potrebujete skener s robustným RESTful API. Bez toho zostane váš CI/CD pipeline manuálny a pomalý. Po druhé, implementujte spúšťače 'Scan-on-Commit'. Keď vývojár odošle kód do vetvy funkcií, skener iniciuje cielenú kontrolu. Tým sa zachytí 65 % chýb injekcie skôr, ako sa vôbec dostanú do staging prostredia. Po tretie, nakonfigurujte automatické upozornenia. Posielajte nálezy s vysokou závažnosťou priamo do Slacku alebo Microsoft Teams. Tým sa zabezpečí nulové oneskorenie medzi objavom a povedomím.

Po štvrté, namapujte výstup skenera priamo na lístky vývojárov. Nástroje ako Penetrify sa synchronizujú s Jira alebo GitHub Issues, pričom predvyplnia lístky krokmi na reprodukciu a radami na nápravu. Nakoniec vytvorte uzavretú slučku spätnej väzby. Keď vývojár označí lístok ako vyriešený, pipeline by mal automaticky spustiť opätovné testovanie na overenie opravy. Tento cyklus zabraňuje "zombie zraniteľnostiam", ktoré sa javia ako opravené, ale zostávajú zneužiteľné v produkcii. Do roku 2026 bude 80 % vysoko výkonných inžinierskych tímov používať túto automatizovanú slučku na udržanie integrity kódu.

Automatizácia pre agilné tímy

Moderné tímy nemajú čas na manuálne bezpečnostné brány. Môžete integrovať Penetrify do GitHub Actions alebo GitLab CI pridaním niekoľkých riadkov do konfigurácie YAML. Nastavenie 'Failure Conditions' je tu životne dôležité. Ak cross-site scripting (xss) scanner zistí vysoko rizikovú záťaž, vráti nenulový ukončovací kód. Tým sa okamžite zastaví zostava. Je lepšie pokaziť zostavu ako pokaziť značku. Ak chcete udržať rýchlosť, spúšťajte ľahké skeny pri každom pull requeste a vyhraďte si hlboké, komplexné prehľadávania pre týždenné zostavy hlavnej vetvy. Táto rovnováha zaisťuje, že sa zabezpečenie nikdy nestane prekážkou pre rýchlosť.

Reporting a súlad

Rámce súladu ako SOC 2 a PCI DSS 4.0 vyžadujú dôkaz o nepretržitom monitoringu. Automatizované skenovanie poskytuje nemennú auditnú stopu každej bezpečnostnej kontroly vykonanej počas roka. Pre súlad s HIPAA táto dokumentácia dokazuje, že chránite údaje o pacientoch pred neoprávneným prístupom. Penetrify generuje dva typy správ. Súhrny pre vedúcich pracovníkov zobrazujú trendy rizík za posledných 90 dní pre zainteresované strany. Technické protokoly poskytujú nezpracované HTTP požiadavky a odpovede, ktoré vývojári potrebujú na opravu kódu. Toto dvojvrstvové vykazovanie uspokojuje zasadaciu miestnosť aj inžinierske oddelenie, vďaka čomu je obdobie auditu pre všetkých oveľa menej stresujúce.

Ste pripravení zabezpečiť svoj kód bez spomalenia vášho tímu? Automatizujte svoje zabezpečenie s Penetrify ešte dnes.

Zabezpečte svoju aplikáciu pomocou AI-poháňaného XSS Scanner od Penetrify

Tradičné bezpečnostné nástroje často nechávajú vývojárov utápať sa v hluku, pričom niektoré staršie platformy vykazujú miery False Positives až 45 %. Penetrify mení túto dynamiku tým, že uprednostňuje presnosť pred objemom. Náš cross-site scripting (xss) scanner neoznačuje len potenciálne problémy; využíva autonómnych AI agentov na overenie každej zraniteľnosti v prostredí sandboxu. To znamená, že váš tím nestrávi žiadne hodiny naháňaním duchov. Keď Penetrify vydá upozornenie, je to preto, že zraniteľnosť je skutočná, dosiahnuteľná a zneužiteľná.

Rýchlosť je druhá polovica rovnice. Zatiaľ čo manuálne Penetration Testing môže trvať týždne, kým sa naplánuje a vykoná, Penetrify poskytuje komplexné výsledky za menej ako 300 sekúnd. Navrhli sme prostredie s nulovou konfiguráciou, ktoré odstraňuje trenie, ktoré sa zvyčajne spája s podnikovým bezpečnostným softvérom. Nemusíte byť bezpečnostný výskumník, aby ste mohli spustiť audit na profesionálnej úrovni. Náš systém automaticky spracováva komplexné payloady a techniky obchádzania, čo umožňuje vašim inžinierom sústrediť sa na dodávanie kódu.

- 24/7 AI Agents: Nepretržité monitorovanie, ktoré sa vyvíja s tým, ako sa v roku 2026 objavujú nové vektory útokov.

- Verified Findings: Každá chyba prichádza s dôkazom konceptu, ktorý presne demonštruje, ako by útočník zaútočil.

- Zero-Config Setup: Začnite skenovať jednoduchým zadaním svojej URL adresy; nie sú potrebné žiadne zložité lokálne agenty.

- The No False Positive Guarantee: Poskytujeme 99,9 % mieru presnosti, čím zabezpečujeme, že váš backlog zostane čistý od irelevantných údajov.

The Penetrify Advantage: AI Agents vs. Scripts

Staršie skenery sa spoliehajú na statické "fuzzing" zoznamy, ktoré moderné firewally ľahko blokujú. Inteligentní agenti Penetrify skúmajú vašu aplikáciu tak, ako by to urobil ľudský pentester. Rozumejú kontextu používateľských relácií a dokážu sa pohybovať v zložitých viacstupňových formulároch, ktoré zastavia základné skripty. Či už používate Single Page App (SPA) vytvorenú pomocou React, GraphQL backend alebo štandardné REST API, naši agenti prispôsobujú svoje správanie tak, aby zodpovedalo vášmu stacku. Pre tímy, ktoré potrebujú širší prehľad o bezpečnosti, si môžete pozrieť našu stránku automated penetration testing, kde nájdete podrobnosti o tom, ako riešime SQLi, CSRF a narušenú autentifikáciu.

Getting Started with Continuous Protection

Nasadenie vášho prvého skenu je trojstupňový proces, ktorý trvá menej ako päť minút. Najprv definujete svoj cieľ a overíte vlastníctvo. Potom si môžete vybrať frekvenciu skenovania; mnohí z našich používateľov sa rozhodnú pre denné automatizované kontroly alebo spúšťače spojené s ich CI/CD pipelines. Nakoniec pozvite svoj tím a nastavte integračné webhooky pre Slack, Jira alebo GitHub. To zaisťuje, že keď sa zistí nová zraniteľnosť, správny vývojár dostane upozornenie okamžite. Neponechávajte údaje o svojich používateľoch náhode. Môžete Start your free automated XSS scan with Penetrify today a identifikovať svoje riziká skôr, ako to urobia útočníci.

Future-Proof Your Web Security Strategy

Kybernetická bezpečnosť v roku 2026 si vyžaduje viac než len základné porovnávanie signatúr. Organizácie musia prejsť zo starších nástrojov na moderný cross-site scripting (xss) scanner, ktorý využíva AI na odfiltrovanie 99 % nevyužiteľného hluku. Integrácia týchto automatizovaných kontrol do vašej CI/CD pipeline zabezpečuje, že zraniteľnosti sa zachytia skôr, ako sa dostanú do produkcie. Bezpečnosť nie je jednorazová udalosť; je to nepretržitý proces, ktorý si vyžaduje nástroje schopné porozumieť komplexnému kontextu aplikácie. Ušetríte stovky manuálnych hodín automatizáciou objavovania DOM-based a uložených injection chýb.

Manuálne testovacie cykly často trvajú týždne, ale Penetrify túto časovú os výrazne urýchľuje. Počiatočné nastavenie dokončíte za menej ako 5 minút a získate prístup k overovaniu riadenému AI, ktoré úplne eliminuje False Positives. Táto presnosť chráni reputáciu vašej značky a zároveň umožňuje vývojárom sústrediť sa na dodávanie kódu namiesto naháňania falošných poplachov. Nepretržité monitorovanie znamená, že vaša obrana sa vyvíja rovnako rýchlo ako hrozby. Ochrana 10 000+ koncových bodov sa stáva úlohou na pozadí, a nie odčerpávaním zdrojov.

Start your automated XSS scan with Penetrify now a vybudujte odolnú digitálnu infraštruktúru. Váš tím má moc zastaviť injection útoky skôr, ako začnú.

Frequently Asked Questions

What is the difference between a free XSS scanner and a professional one?

Profesionálne skenery ponúkajú nižšie miery False Positive, často pod 5 percent, a poskytujú integrované funkcie reportingu, ktoré bezplatné nástroje nemajú. Bezplatné nástroje ako OWASP ZAP sú vynikajúce na manuálne testovanie, ale často prehliadajú komplexné zraniteľnosti druhého rádu. Profesionálne verzie poskytujú API integráciu pre CI/CD pipelines, ktorú 80 percent podnikových tímov vyžaduje pre automatizované bezpečnostné pracovné postupy.

Can an XSS scanner find DOM-based vulnerabilities?

Moderné skenery identifikujú DOM-based XSS pomocou headless prehliadačov, ako je Chromium, na vykonávanie JavaScriptu v reálnom čase. Staršie nástroje založené na signatúrach ich prehliadajú, pretože payload sa nedostane na server. Štúdia bezpečnostných výskumníkov z roku 2024 zistila, že dynamická analýza identifikuje o 40 percent viac DOM zraniteľností ako samotné statické kontroly kódu. Je to nevyhnutná funkcia pre moderné single-page aplikácie.

How do I stop an XSS scanner from being blocked by my WAF?

Mali by ste pridať IP adresu skenera na whitelist alebo pridať vlastnú hlavičku, napríklad "X-Scanner-Authenticated," v nastaveniach WAF. Tým sa zabráni firewallu spustiť blokovanie, keď zistí tisíce payloadov, ktoré cross-site scripting (xss) scanner odosiela za minútu. Väčšina poskytovateľov WAF, ako sú Cloudflare alebo Akamai, má na tento účel špecifické sekcie pre zoznamy povolených.

Do automated XSS scanners cause downtime or performance issues?

Skenery môžu ovplyvniť výkon, ak prekročia 50 požiadaviek za sekundu alebo cielia na funkcie vyhľadávania náročné na zdroje. Aby ste predišli zvýšeniu latencie servera o 20 percent alebo viac, naplánujte skenovanie počas okien s nízkou prevádzkou medzi 2:00 a 5:00. Väčšina podnikových nástrojov vám umožňuje obmedziť rýchlosť požiadaviek, aby ste zaistili, že stránka zostane stabilná pre vašich používateľov.

Ako často by som mal spúšťať XSS skenovanie na mojej webovej aplikácii?

Skenovanie by ste mali spustiť zakaždým, keď presuniete zmenu kódu do produkcie, alebo aspoň raz za 30 dní. Podľa správy 2025 State of AppSec sa 65 percent nových zraniteľností zavádza počas menších týždenných aktualizácií. Pravidelné skenovanie zaisťuje, že zachytíte regresie skôr, ako ich útočníci zneužijú. Nečakajte na ročný audit, aby ste skontrolovali svoje bezpečnostné postavenie.

Čo mám robiť, ak skener nájde zraniteľnosť?

Najprv musíte overiť nález, aby ste potvrdili, že nejde o False Positive, predtým, ako mu priradíte skóre CVSS na stanovenie priorít. Po potvrdení použite výstupové kódovanie s ohľadom na kontext alebo implementujte Content Security Policy na neutralizáciu hrozby. Oprava XSS chyby s vysokým rizikom do 48 hodín znižuje pravdepodobnosť narušenia údajov o 70 percent podľa priemyselných štandardov.

Stačí automatizovaný XSS skener na nahradenie manuálneho Penetration Testu?

Nie, automatizovaný cross-site scripting (xss) skener nemôže nahradiť manuálne testovanie, pretože má problémy so zložitými viacstupňovými logickými chybami. Zatiaľ čo automatizácia zachytí 80 percent bežných injekčných bodov, na zostávajúcich 20 percent sofistikovaných okrajových prípadov je potrebný ľudský tester. Používajte automatizované nástroje na nepretržité pokrytie a manuálne testy na ročné hĺbkové ponory do vašej architektúry.

Môže XSS skener testovať za prihlasovacími formulármi a autentifikáciou?

Áno, profesionálne skenery používajú zaznamenané prihlasovacie sekvencie alebo Bearer tokeny na prístup k autentifikovaným oblastiam vašej aplikácie. Bez tohto prístupu necháte 60 percent vášho priestoru útoku nemonitorovaného. Moderné nástroje podporujú OAuth2, SAML a vlastné konfigurácie súborov cookie, aby sa zabezpečilo, že každý súkromný panel bude skontrolovaný na prítomnosť zraniteľností. Je to kritický krok na ochranu údajov používateľov.