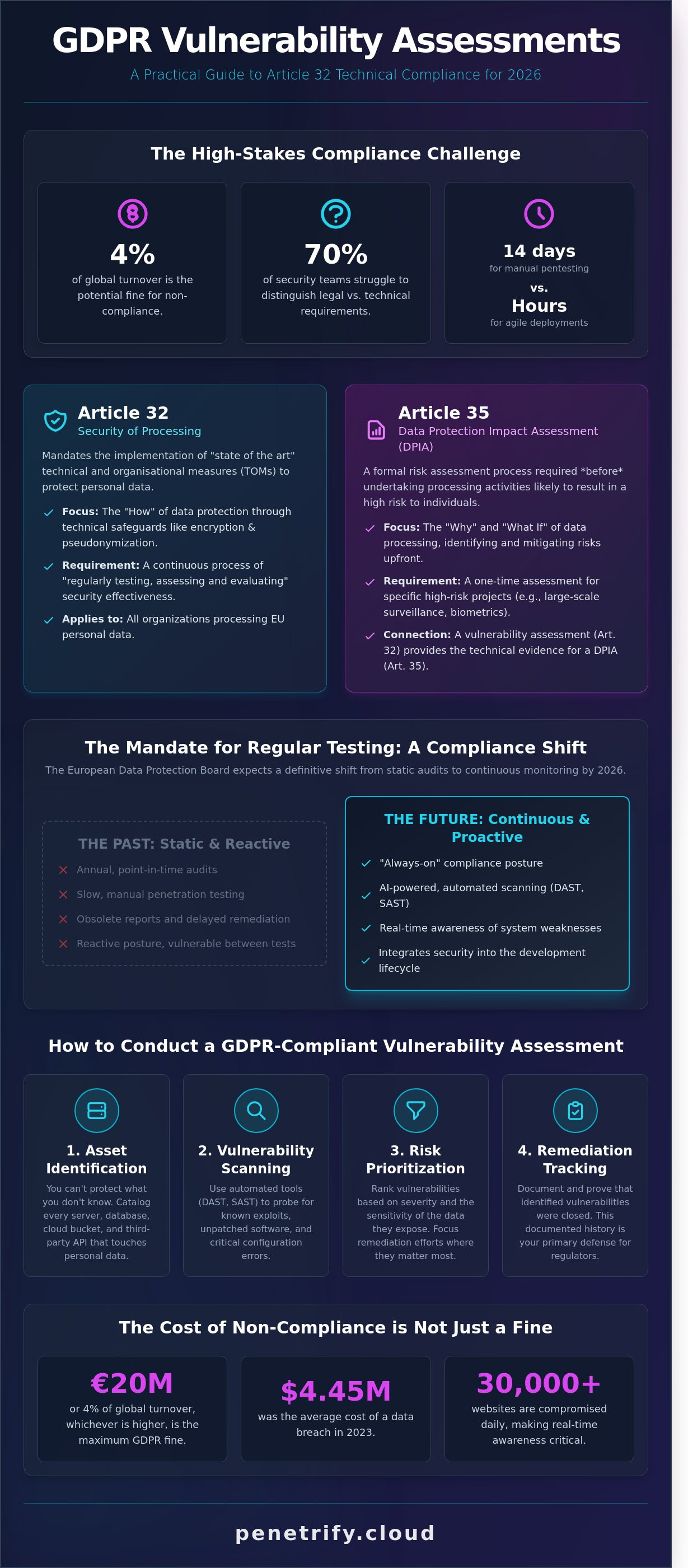

Čo ak pokuta vo výške 4 % z celosvetového obratu nie je len hrozbou pre technologických gigantov, ale priamym dôsledkom vašej poslednej zmeškanej aktualizácie softvéru? Už viete, že zabezpečenie osobných údajov je nevyhnutné; avšak hranica medzi právnym posúdením vplyvu na ochranu údajov a technickým gdpr vulnerability assessment zostáva nebezpečne nejasná pre 70 % bezpečnostných tímov. Je to bežný problém, pretože manuálne Penetration Testing často trvá 14 dní, zatiaľ čo vaši agilní vývojári vydávajú aktualizácie každých pár hodín.

Nemusíte si vyberať medzi rýchlosťou nasadenia a právnou bezpečnosťou. Táto príručka poskytuje jasný plán na zosúladenie vašich skenovacích nástrojov s prísnymi technickými požiadavkami článku 32, aby ste zaistili, že vaša infraštruktúra bude plne pripravená na rok 2026. Preskúmame zásadné rozdiely medzi požiadavkami článku 32 a článku 35 a zároveň vám ukážeme, ako automatizovať vašu zhodu, aby ste prestali naháňať zraniteľnosti a začali im predchádzať.

Kľúčové poznatky

- Naučte sa rozlišovať medzi požiadavkami článku 32 a článku 35, aby ste zaistili, že vaše bezpečnostné opatrenia spĺňajú špecifické právne normy GDPR.

- Pochopte, ako implementovať technické a organizačné opatrenia (TOM), ktoré zaručujú dôvernosť a odolnosť vašich systémov spracovania údajov.

- Zistite, prečo je prechod od ročného manuálneho testovania ku kontinuálnemu gdpr vulnerability assessment nevyhnutný na splnenie požiadavky na pravidelné bezpečnostné testovanie.

- Identifikujte špecifické nástroje DAST, SAST a nástroje riadené umelou inteligenciou, ktoré sú potrebné na mapovanie a ochranu každého koncového bodu, ktorý interaguje s osobnými údajmi.

- Preskúmajte, ako prejsť od statických auditov v danom čase ku nepretržitému stavu súladu pomocou automatizácie poháňanej umelou inteligenciou.

Čo je GDPR Vulnerability Assessment?

Gdpr vulnerability assessment je systematický technický prehľad navrhnutý na identifikáciu bezpečnostných medzier v systémoch, ktoré spracúvajú osobné údaje. Nie je to len osvedčený postup. Je to základná požiadavka na udržanie integrity a dôvernosti údajov európskych občanov. Podľa Všeobecného nariadenia o ochrane údajov (GDPR) musia organizácie implementovať "najmodernejšie" technické opatrenia na ochranu citlivých informácií. To znamená, že používanie zastaraných firewallov alebo neaktualizovaného softvéru z roku 2021 už nie je právne obhájiteľné, keď existujú moderné exploity.

Do roku 2026 Európsky výbor pre ochranu údajov očakáva definitívny posun od ročných auditov v danom čase ku kontinuálnemu monitorovaniu súladu. Statické správy sa stávajú zastaranými. Organizácie teraz čelia prostrediu, v ktorom je denne kompromitovaných viac ako 30 000 webových stránok. Povedomie o slabých stránkach systému v reálnom čase je nevyhnutné pre prežitie. Proaktívny gdpr vulnerability assessment zaisťuje, že nájdete diery vo svojom perimetri skôr, ako to urobí škodlivý aktér.

Ak chcete lepšie porozumieť základným princípom, ktoré riadia tieto bezpečnostné požiadavky, pozrite si toto užitočné video:

Článok 32 vs. článok 35: Ktorý z nich potrebujete?

Článok 32 sa zameriava na bezpečnosť spracovania. Nariaďuje, aby prevádzkovatelia a sprostredkovatelia implementovali technické opatrenia, ako je šifrovanie a pseudonymizácia. Tento článok konkrétne vyžaduje "pravidelné testovanie, posudzovanie a hodnotenie" účinnosti týchto opatrení. Naopak, článok 35 sa zaoberá posúdením vplyvu na ochranu údajov (DPIA). DPIA je potrebná, keď projekt zahŕňa spracovanie s vysokým rizikom, ako je rozsiahly dohľad alebo spracovanie biometrických údajov. Hoci sa líšia v rozsahu, technické posúdenie poskytuje empirické dôkazy potrebné na splnenie právnych požiadaviek formálneho DPIA.

Kľúčové komponenty bezpečnostného auditu zameraného na GDPR

Robustný audit začína komplexnou inventúrou aktív. Nemôžete chrániť údaje, ak neviete, kde sa nachádzajú. To zahŕňa identifikáciu všetkých serverov, cloudových segmentov a rozhraní API tretích strán, ktoré sa dotýkajú osobných údajov EÚ. Po zistení musia technické skenovacie nástroje vyhľadávať známe exploity a chyby konfigurácie. Nesprávne nakonfigurované cloudové úložisko samo o sebe viedlo k odhaleniu viac ako 100 miliónov záznamov pri niekoľkých významných narušeniach v roku 2023. Regular Testing je povinná požiadavka GDPR pre všetkých prevádzkovateľov údajov.

Osvojenie si prístupu "state of the art" si vyžaduje posun od jednoduchých automatizovaných skenov. Skutočný súlad zahŕňa manuálne overenie zraniteľností s cieľom eliminovať False Positives. Tento proces zabezpečuje, že úsilie o nápravu sa zameria najskôr na najkritickejšie riziká. Keď regulátor žiada dôkaz o bezpečnosti, zdokumentovaná história týchto hodnotení slúži ako vaša primárna obrana. Dokazuje, že vaša organizácia berie svoju povinnosť starostlivosti vážne. Bez tejto dokumentácie môžu pokuty dosiahnuť 4 % celosvetového ročného obratu alebo 20 miliónov eur. V roku 2023 dosiahli priemerné náklady na narušenie dát 4,45 milióna dolárov, čo dokazuje, že náklady na prevenciu sú oveľa nižšie ako cena zlyhania.

- Identifikácia aktív: Katalogizácia každej databázy a koncového bodu obsahujúceho PII.

- Skenovanie zraniteľností: Používanie automatizovaných nástrojov na vyhľadávanie neopraveného softvéru.

- Prioritizácia rizík: Hodnotenie nedostatkov na základe citlivosti údajov, ktoré odhaľujú.

- Sledovanie nápravy: Dokazovanie, že identifikované medzery boli skutočne odstránené.

Súlad je pohyblivý cieľ. S objavovaním sa nových hrozieb sa musí zvyšovať frekvencia vašich hodnotení. Cieľom je vytvoriť odolnú infraštruktúru, ktorá štandardne chráni práva používateľov. Integráciou týchto technických kontrol do vašich štandardných operácií sa posúvate z reaktívneho stavu do pozície sily.

Technické požiadavky článku 32 GDPR

Súlad sa začína právnym rámcom stanoveným v článku 32 GDPR, ktorý ukladá organizáciám povinnosť implementovať "vhodné technické a organizačné opatrenia" (TOM) na zabezpečenie bezpečnosti údajov. Pre poskytovateľov SaaS to nie je návrh. Je to prísna požiadavka na ochranu dôvernosti, integrity, dostupnosti a odolnosti systémov spracovania. Ak vaša platforma zlyhá v dôsledku DDoS útoku alebo je databáza poškodená, zlyhali ste v testoch dostupnosti a integrity. Nejde len o IT problémy; sú to priame porušenia európskeho práva.

V hre je veľa, pretože narušenia dát zostávajú hlavným dôvodom regulačných opatrení. Od mája 2018 uložili európske orgány kumulatívne pokuty vo výške viac ako 4,5 miliardy EUR. Značná časť týchto sankcií vyplýva z "nedostatočných technických a organizačných opatrení na zabezpečenie informačnej bezpečnosti". Proaktívne gdpr vulnerability assessment slúži ako vaša prvá línia obrany. Identifikuje medzery, ktoré hackeri využívajú predtým, ako sa zmenia na narušenie, ktoré sa dostane na titulné stránky. Hoci článok 32 spomína šifrovanie a pseudonymizáciu, ide o sekundárne ochranné opatrenia. Chránia údaje po narušení, ale nespĺňajú povinnosť zabrániť narušeniu v prvom rade.

- Dôvernosť: Zabezpečenie toho, aby k PII mali prístup iba oprávnení používatelia.

- Integrita: Ochrana údajov pred neoprávnenou zmenou.

- Dostupnosť: Zabezpečenie, aby boli údaje dostupné, keď sú potrebné.

- Odolnosť: Schopnosť vašej infraštruktúry odolávať útokom a zotaviť sa z nich.

Mapovanie OWASP Top 10 na riziká GDPR

Bezpečnostné nedostatky nie sú len chyby; sú to právne záväzky. Zraniteľnosť SQL Injection (SQLi) je priama cesta k masívnej pokute za "neoprávnené zverejnenie". Ak útočník môže dopytovať vašu databázu prostredníctvom webového formulára, vaše opatrenia na ochranu dôvernosti sú neexistujúce. Broken Access Control je ďalší častý prehrešok. Umožňuje používateľom prezerať si údaje, ktoré by nemali vidieť, čo porušuje zásadu "minimalizácie údajov". Podobne, Cross-Site Scripting (XSS) umožňuje útočníkom vkladať škodlivé skripty do vašej stránky. To ohrozuje integritu používateľskej relácie a môže viesť ku krádeži citlivých tokenov relácie.

Štandard "State of the Art"

Regulátori v roku 2026 definujú "state of the art" podľa súčasných schopností odvetvia. Staršie manuálne testovanie vykonávané raz ročne už nespĺňa požiadavku na "pravidelné testovanie, posudzovanie a hodnotenie" účinnosti zabezpečenia. Správa Verizon Data Breach Investigations Report z roku 2023 uviedla, že 74 % narušení zahŕňa ľudský prvok alebo zneužitie privilégií. To zdôrazňuje, prečo zlyháva samotný manuálny dohľad. Musíte integrovať gdpr vulnerability assessment do svojho životného cyklu vývoja softvéru (SDLC). Používaním nástrojov na automatizáciu skenovania zabezpečenia zabezpečíte, že každé nové nasadenie kódu spĺňa prahovú hodnotu "state of the art" bez spomalenia rýchlosti vydávania. Neustále monitorovanie je teraz očakávaný základ pre každú spoločnosť, ktorá spracúva údaje európskych občanov.

Manuálne vs. Automatizované hodnotenie: Splnenie mandátu "Pravidelného testovania"

Článok 32 GDPR výslovne vyžaduje, aby organizácie implementovali proces pravidelného testovania, posudzovania a hodnotenia účinnosti technických a organizačných opatrení na zabezpečenie bezpečnosti spracovania. Hoci sa mnohé firmy v minulosti spoliehali na ročný manuálny Penetration Test, aby si odškrtli túto kolónku, tento prístup už nespĺňa požiadavku "pravidelnosti" v rýchlo sa meniacom digitálnom prostredí. Jediný audit v danom okamihu zanecháva 364-dňovú medzeru, v ktorej sa môžu objaviť nové zraniteľnosti a zostať neodhalené. Implementácia stratégie nepretržitého gdpr vulnerability assessment je jediný spôsob, ako udržať súlad medzi formálnymi auditmi.

Tradičné manuálne konzultácie zostávajú cenné pre ich hĺbku; ľudský expert dokáže nájsť komplexné logické chyby, ktoré by softvér mohol prehliadnuť. Manuálne testovanie je však drahé a pomalé. Štandardné manuálne zapojenie často stojí medzi 15 000 a 30 000 dolármi, čo znemožňuje vykonávať ho týždenne alebo dokonca mesačne. Automatizované skenovanie slúži ako chrbtica nepretržitej ochrany údajov, pretože funguje za zlomok nákladov a poskytuje okamžitú spätnú väzbu. Integráciou Data Protection by Design organizácie zabezpečujú, že bezpečnostné kontroly sú zabudované do životného cyklu softvéru, a nie pridané ako dodatočný nápad.

Najúčinnejšou stratégiou je hybridný prístup. Ten vyvažuje vysokú frekvenciu automatizovaných skenov s chirurgickou hĺbkou manuálneho testovania. Automatizované nástroje na gdpr vulnerability assessment dokážu skenovať tisíce známych CVE (Common Vulnerabilities and Exposures) pri každej zmene kódu, zatiaľ čo manuálni testeri sa zameriavajú na vysoko rizikovú obchodnú logiku raz alebo dvakrát ročne. Táto dvojvrstvová obrana zabezpečuje, že žiadny zjavný vstupný bod nezostane dlho otvorený.

Prečo "Raz za rok" už nestačí

Moderný vývoj sa spolieha na CI/CD pipelines, kde sa kód nasadzuje desiatkykrát denne. Štúdia z roku 2024 ukázala, že 74 % organizácií vydáva aktualizácie aspoň raz týždenne. Statický ročný audit nedokáže držať krok s týmto tempom. Keď sa objaví nová Zero-Day zraniteľnosť, okamžite vznikne nesúlad. Hlbšie porovnanie metodológií nájdete v našom sprievodcovi o AI in Pentesting vs. Manual Pentesting, kde si môžete pozrieť, ako sa tieto rýchlosti líšia.

AI-Powered Agents: Štandard pre súlad v roku 2026

Do roku 2026 budú autonómne AI bezpečnostné agenty štandardom pre súlad s GDPR. Títo agenti nielen skenujú; simulujú skutočné útočné cesty na identifikáciu vysoko rizikových chýb, ktoré vedú k exfiltrácii dát. Znižujú False Positives až o 70 % v porovnaní so staršími skenermi, vďaka čomu sa tímy pre súlad zameriavajú na legitímne hrozby. Táto technológia umožňuje jednej platforme škálovať hodnotenia súčasne na viac ako 100 mikroservisoch, čo ľudské tímy nedokážu dosiahnuť.

Prechod na AI-powered agentov tiež ponúka významnú výhodu z hľadiska nákladov a prínosov. Zatiaľ čo tradičné konzultačné poplatky zostávajú vysoké bez ohľadu na výsledky, AI agenti poskytujú 24/7 pokrytie za predvídateľný poplatok za predplatné. Tento posun znižuje celkové náklady na vlastníctvo pre súlad s bezpečnosťou približne o 60 % a zároveň zvyšuje frekvenciu testovania z ročnej na dennú. Pre každú spoločnosť, ktorá spracováva citlivé údaje európskych občanov, táto úroveň konzistentnosti nie je len luxus; je to základná požiadavka na vyhnutie sa vysokým pokutám spojeným s narušením ochrany údajov.

- Manual Testing: Najlepšie pre komplexnú logiku, vysoké náklady, nízka frekvencia.

- Automated Scanning: Najlepšie pre známe CVE, nízke náklady, vysoká frekvencia.

- AI Agents: Najlepšie pre simuláciu útoku, mierne náklady, nepretržitá frekvencia.

Ako vykonať GDPR-Compliant Vulnerability Assessment

Vykonanie gdpr vulnerability assessment si vyžaduje posun od všeobecného bezpečnostného skenovania k testovaniu zameranému na dáta. Článok 32 GDPR nariaďuje organizáciám implementovať technické opatrenia na zabezpečenie úrovne bezpečnosti primeranej riziku. To neznamená skenovať celú vašu sieť s rovnakou intenzitou. Znamená to zamerať svoje zdroje tam, kde sa osobné údaje skutočne nachádzajú. Musíte preukázať, že ste testovali špecifické kontroly chrániace informácie obyvateľov EÚ, aby ste sa vyhli vysokým sankciám spojeným s nesúladom.

Krok 1: Určenie rozsahu pre ochranu osobných údajov

Efektívne určenie rozsahu začína identifikáciou vašich "Dátových klenotov". Ide o databázy, zdieľané súbory a aplikácie obsahujúce PII, ako sú mená, IP adresy alebo biometrické údaje. Váš rozsah musí zahŕňať každý koncový bod, ktorý interaguje s týmito údajmi. Nezabúdajte na API tretích strán alebo cloudové úložiská. Podľa správy Verizon Data Breach Investigations Report z roku 2024 sa 68 % narušení týka nemalicherného ľudského prvku alebo chyby konfigurácie v týchto externých pripojeniach. Dokumentovanie tohto rozsahu je nevyhnutné na preukázanie náležitej starostlivosti počas regulačného auditu. Ukazuje, že ste zmapovali tok údajov pred začatím technického skenovania.

Keď definujete rozsah, musíte vybrať správne nástroje pre danú prácu. Komplexné hodnotenie využíva kombináciu troch metodológií:

- SAST (Static Application Security Testing): Analyzuje váš zdrojový kód na zraniteľnosti pred spustením aplikácie.

- DAST (Dynamic Application Security Testing): Testuje aplikáciu zvonku dovnútra, napodobňujúc, ako by útočník interagoval s vašimi webovými rozhraniami.

- AI-Driven Penetration Testing: Ide nad rámec automatizovaného skenovania, aby našiel komplexné logické chyby, ako sú Insecure Direct Object References (IDOR), ktoré často vedú k neoprávnenému prístupu k údajom.

Počas fázy vykonávania by mal váš tím testovať bežné chyby identifikované v OWASP Top 10. Nehľadáte len zastaraný softvér. Hľadáte narušené kontroly prístupu, ktoré by mohli umožniť jednému používateľovi vidieť osobný profil iného používateľa. Testovanie logických chýb je kritické, pretože automatizované skenery často prehliadajú nuansy toho, ako sa údaje spracovávajú medzi rôznymi mikroservismi.

Krok 4: Vytváranie reportov pre audítorov

Audítori nechcú vidieť 300-stranové PDF so surovými údajmi zo skenovania. Potrebujú správu, ktorá prekladá technické zraniteľnosti do jazyka súladu založeného na riziku. Mali by ste kategorizovať zistenia podľa ich potenciálneho vplyvu na subjekty údajov. Používajte jasné metriky, ako napríklad "Time-to-Remediate" (TTR), aby ste ukázali, ako rýchlo váš tím odstraňuje bezpečnostné medzery. Organizácie, ktoré si udržiavajú TTR pod 30 dní pre kritické chyby, preukazujú proaktívny postoj k ochrane údajov. Viac podrobností o štruktúrovaní týchto pracovných postupov nájdete v našom sprievodcovi The Complete Vulnerability Management Lifecycle.

Záverečnou fázou je náprava a overenie. Po tom, čo váš tím aplikuje záplaty alebo zmeny konfigurácie, musíte znova preveriť dotknuté systémy. Overenie je nevyhnutným krokom pri gdpr vulnerability assessment. Údaje z odvetvia naznačujú, že 25 % bezpečnostných záplat je buď aplikovaných nesprávne, alebo sa im nepodarí vyriešiť základný problém na prvý pokus. Opätovné skenovanie poskytuje dôkazy potrebné na uzavretie okruhu vo vašej audítorskej stope. Táto dokumentácia preukazuje dozorným orgánom, že vaše "najmodernejšie" ochrany fungujú tak, ako majú.

Ste pripravení zabezpečiť svoje dáta a presne splniť regulačné požiadavky? Začnite svoj automatizovaný Penetration Test ešte dnes, aby ste identifikovali a opravili zraniteľnosti predtým, ako sa stanú zlyhaniami v oblasti dodržiavania predpisov.

Nepretržité dodržiavanie predpisov s platformou Penetrify AI

Dosiahnutie súladu s predpismi nie je jednorazová úloha, ktorá sa končí vydaním certifikátu. Článok 32 GDPR konkrétne vyžaduje, aby organizácie implementovali proces pravidelného testovania, posudzovania a hodnotenia účinnosti technických opatrení. Platforma Penetrify AI transformuje túto požiadavku z manuálnej záťaže na automatizovaný štandard. Vykonávaním nepretržitého gdpr vulnerability assessment platforma zabezpečuje, že bezpečnostné medzery nepretrvávajú mesiace medzi ročnými auditmi. Tento posun je kritický, pretože 68 % prípadov narušenia bezpečnosti údajov zahŕňa zraniteľnosť, o ktorej sa vedelo týždne pred samotným zneužitím.

Prechod od auditov v určitom časovom bode k nepretržitej ochrane je jediný spôsob, ako udržať krok s moderným doručovaním softvéru. Ak váš tím nasadzuje kód 15-krát týždenne, štvrťročné skenovanie vás necháva vystavených na 98 % roka. Penetrify toto okno uzatvára skenovaním každej aktualizácie v reálnom čase. To poskytuje robustnú audítorskú stopu potrebnú pre inšpekcie GDPR. Keď úrad na ochranu údajov (DPA) požaduje dôkaz o vašom bezpečnostnom postoji, môžete predložiť chronologický záznam každého skenovania, identifikovaného rizika a úspešnej nápravy. Táto úroveň dokumentácie preukazuje zásadu "Zodpovednosti" požadovanú podľa článku 5 ods. 2 nariadenia.

Pre rýchlo rastúce vývojové tímy sa škálovanie bezpečnosti často javí ako voľba medzi rýchlosťou a bezpečnosťou. Nájom manuálnych Penetration Testing pre každé menšie vydanie je finančne neudržateľný a často stojí viac ako 15 000 dolárov za angažmán. Penetrify ponúka nákladovo efektívnu alternatívu znížením nákladov na posúdenie približne o 85 %. Umožňuje tímom škálovať svoju infraštruktúru bez lineárneho nárastu bezpečnostných nákladov. Získate hĺbku manuálneho experta s rýchlosťou automatizovaného skriptu, čím sa zabezpečí, že váš rozpočet na dodržiavanie predpisov sa vynaloží na riešenie problémov, a nie len na ich hľadanie.

Viditeľnosť dátových rizík v reálnom čase

Penetrify identifikuje chyby OWASP Top 10, vrátane narušenej kontroly prístupu a kryptografických zlyhaní, za menej ako 15 minút. Táto rýchlosť umožňuje CTO udržiavať rýchlosť vývoja, zatiaľ čo pracovníci zodpovední za dodržiavanie predpisov dostávajú podrobné správy, ktoré potrebujú na overenie noriem ochrany údajov. Agenti Penetrify AI identifikujú riziká SQLi autonómnym skúmaním vstupných bodov databázy, aby sa zabezpečilo, že žiadne neoprávnené dotazy nemôžu spustiť povinné 72-hodinové oznámenie o narušení predpisom. Tento proaktívny prístup premieňa bezpečnosť na merateľné obchodné aktívum, a nie na vágny poistný plán.

Zabezpečenie vašej bezpečnostnej stratégie do budúcnosti

Regulačné prostredie sa mení a modely AI v rámci Penetrify sa automaticky aktualizujú, aby odrážali najnovšie interpretácie GDPR a vznikajúce vektory hrozieb. Nemusíte manuálne prekonfigurovať svoje nastavenia, keď sa objavia nové zraniteľnosti, ako napríklad Log4j; platforma okamžite prispôsobí svoju testovaciu logiku. Integráciou Penetrify priamo do vášho existujúceho CI/CD kanála zabezpečíte, že gdpr vulnerability assessment sa uskutoční vždy, keď sa kód presunie z laptopu vývojára do produkčného prostredia. Táto integrácia zabraňuje tomu, aby sa kód, ktorý nie je v súlade s predpismi, dostal k vašim zákazníkom, čím sa efektívne zakomponuje bezpečnosť do životného cyklu vývoja softvéru.

Nečakajte na audit, aby ste objavili svoje bezpečnostné medzery. Začnite svoje prvé skenovanie zraniteľností zamerané na GDPR s Penetrify ešte dnes a zabezpečte si cestu k nepretržitému dodržiavaniu predpisov.

Zabezpečte svoju stratégiu dodržiavania predpisov do budúcnosti

Článok 32 GDPR výslovne vyžaduje proces pravidelného testovania a hodnotenia technických bezpečnostných opatrení. Čakanie na ročný audit vytvára 364-dňovú medzeru, v ktorej môžu nové exploity ohroziť vaše citlivé údaje. Prechod na model nepretržitého gdpr vulnerability assessment zabezpečuje, že budete mať náskok pred 25 000 novými bezpečnostnými chybami, ktoré výskumníci identifikujú každý rok. Už nestačí raz zaškrtnúť políčko; potrebujete viditeľnosť svojho rizikového profilu v reálnom čase, aby ste mohli efektívne chrániť súkromie používateľov.

Staršie testovacie cykly zvyčajne vyžadujú 4 až 6 týždňov koordinácie a manuálneho reportingu. Penetrify eliminuje toto úzke miesto poskytovaním komplexných výsledkov skenovania OWASP Top 10 za menej ako 15 minút. Integráciou automatizácie riadenej AI splníte mandát "Pravidelného testovania" pri zachovaní 24/7 obrany proti vyvíjajúcim sa digitálnym hrozbám. Nedovoľte, aby sa zastarané manuálne procesy stali vašou najväčšou zodpovednosťou za dodržiavanie predpisov v roku 2026.

Automatizujte svoje technické dodržiavanie GDPR pomocou platformy Penetrify s podporou AI.

Budovanie odolnej bezpečnostnej kultúry začína správnymi nástrojmi. Prevezmite kontrolu nad svojimi technickými požiadavkami ešte dnes a premeňte dodržiavanie predpisov na konkurenčnú výhodu pre vaše podnikanie.

Často kladené otázky

Je posúdenie zraniteľnosti povinné podľa GDPR?

Článok 32 nariadenia GDPR vyžaduje, aby spoločnosti zaviedli proces pravidelného testovania, posudzovania a hodnotenia účinnosti bezpečnostných opatrení. Hoci text výslovne nepoužíva frázu "posúdenie zraniteľnosti", usmernenia Európskeho výboru pre ochranu údajov 01/2021 objasňujú, že technické testovanie je nevyhnutné pre dodržiavanie predpisov. Organizáciám, ktoré tieto kontroly nevykonávajú, hrozia pokuty až do výšky 20 miliónov EUR alebo 4 % celosvetového obratu. Je to neoddeliteľná súčasť ochrany údajov.

Ako často by som mal vykonávať posúdenie zraniteľnosti GDPR?

Na udržanie silnej bezpečnostnej pozície by ste mali vykonávať gdpr vulnerability assessment aspoň raz za 90 dní. Normy PCI DSS 4.0 odporúčajú štvrťročné skeny a dodržiavanie GDPR sa riadi podobnými prísnymi frekvenciami pre vysoko rizikové dátové prostredia. Ak nasadíte nový kód alebo zmeníte architektúru siete, musíte do 24 hodín spustiť nové posúdenie, aby ste sa uistili, že neexistujú žiadne nové bezpečnostné medzery. Pravidelnosť dokazuje váš záväzok k bezpečnosti.

Aký je rozdiel medzi skenovaním zraniteľností a DPIA?

Skenovanie zraniteľností je technický automatizovaný proces, ktorý identifikuje slabé miesta softvéru, ako sú SQL Injection alebo zastarané SSL certifikáty. Na rozdiel od toho, Data Protection Impact Assessment (DPIA) je právna požiadavka podľa článku 35 pre spracovanie s vysokým rizikom. Zatiaľ čo skenovanie trvá niekoľko minút, DPIA zahŕňa viacstupňovú analýzu rizík celého životného cyklu údajov. Obe sú potrebné na splnenie 100 % požiadaviek na zodpovednosť podľa GDPR a na ochranu súkromia používateľov.

Môžu automatizované nástroje nahradiť manuálne Penetration Testing pre GDPR?

Automatizované nástroje nemôžu nahradiť manuálne Penetration Testing, pretože im unikajú komplexné logické chyby, ktoré identifikuje 80 % ľudských testerov. Automatizácia efektívne spracováva 1 000+ známych CVE, ale manuálne testovanie odhaľuje Zero Day exploity a chyby v obchodnej logike. Pre robustné dodržiavanie GDPR používajte automatizované skeny týždenne a naplánujte manuálne Penetration Tests aspoň raz ročne. Tento duálny prístup zaisťuje, že si overíte svoju technickú obranu proti sofistikovaným kybernetickým útokom, ktoré boty často prehliadajú.

Čo sa stane, ak posúdenie zraniteľnosti nájde kritickú chybu?

Nález musíte zdokumentovať vo svojom registri rizík a do 24 až 72 hodín iniciovať plán nápravy pre kritické zraniteľnosti. Zásada integrity a dôvernosti GDPR znamená, že ponechanie známej chyby neopravenej je priamym porušením súladu. Ak chyba viedla k odhaleniu údajov, máte presne 72 hodín na to, aby ste o tom informovali príslušný dozorný orgán podľa usmernení článku 33. Okamžitá akcia zabráni tomu, aby sa z menších chýb stali rozsiahle právne záväzky.

Vyžaduje GDPR externé hodnotenia tretích strán?

GDPR výslovne nenariaďuje audítorov tretích strán, ale použitie externých odborníkov poskytuje objektívne dôkazy požadované článkom 32. Interné tímy často prehliadajú 15 % až 20 % zraniteľností z dôvodu zaujatosti z oboznámenosti alebo obmedzených interných nástrojov. Spoliehanie sa na externého poskytovateľa pomáha preukázať regulátorom najmodernejšiu bezpečnosť. Táto externá validácia je nevyhnutná, ak čelíte auditu po nahlásenom bezpečnostnom incidente alebo významnom úniku údajov.

Ako zdokumentujem posúdenie zraniteľnosti pre audit GDPR?

Vytvorte komplexnú správu, ktorá obsahuje dátum skenovania, konkrétne testované aktíva a zoznam identifikovaných rizík kategorizovaných podľa skóre CVSS. Musíte tiež zahrnúť protokol nápravy, ktorý preukazuje, že ste opravili 100 % kritických problémov. Uložte tieto záznamy na 5 rokov, aby ste preukázali históriu nepretržitého monitorovania. Táto dokumentácia slúži ako primárny dôkaz, že váš proces gdpr vulnerability assessment spĺňa štandardy zodpovednosti stanovené regulátormi EÚ.