Čo ak by bol váš bezpečnostný balík taký presný, že by váš cyklus vydávania v roku 2026 nevyžadoval ani jedno manuálne schválenie na zaručenie bezpečnosti? Pravdepodobne ste už zažili frustráciu, keď manuálny Penetration Testing zaostáva za vaším harmonogramom nasadenia o 72 hodín, alebo keď váš súčasný nástroj SAST označí 40 False Positives na každú jednu skutočnú hrozbu. Je to bežný problém, pretože staršie kódové základne často odolávajú jednoduchým parametrizovaným dotazom potrebným pre efektívnu sql injection prevention and testing v moderných prostrediach.

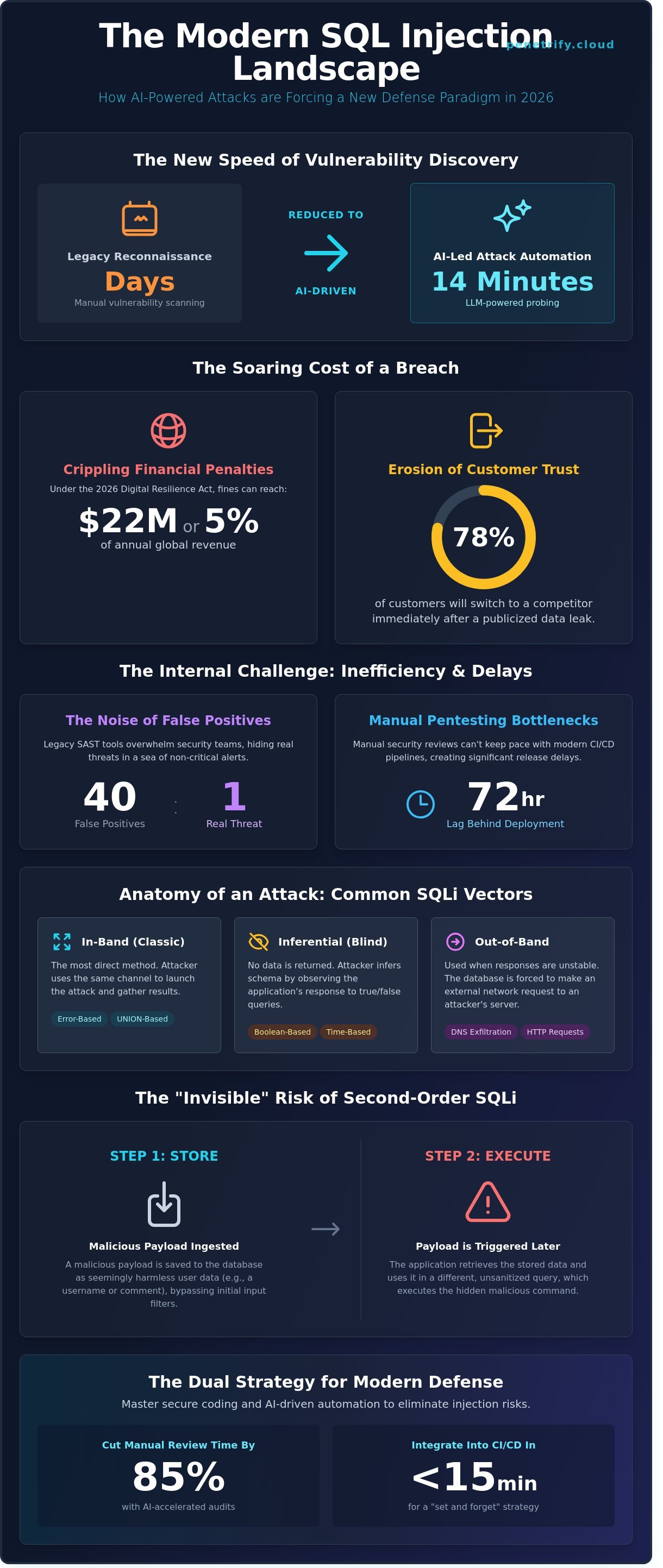

Táto príručka vám pomôže zvládnuť duálnu stratégiu bezpečného kódovania a automatizácie riadenej umelou inteligenciou, ktorá skracuje čas manuálnej kontroly o 85 %. Naučíte sa, ako implementovať stratégiu prevencie "nastav a zabudni", ktorá sa integruje do vášho CI/CD pipeline za menej ako 15 minút. Posúvame sa za základnú sanitáciu ku frameworku, ktorý zabezpečuje, že sa do vášho produkčného prostredia tento rok nedostanú žiadne SQLi zraniteľnosti. Prejdeme si presné kroky na elimináciu rizík injection v moderných webových aplikáciách pri zachovaní rýchlosti vývoja.

Kľúčové poznatky

- Zistite, prečo parametrizované dotazy a bezpečné uložené procedúry zostávajú nenahraditeľným zlatým štandardom pre neutralizáciu moderných SQLi hrozieb v cloud-natívnych prostrediach.

- Objavte, ako implementovať robustnú stratégiu pre sql injection prevention and testing, ktorá vyvažuje manuálne odborné znalosti s rýchlosťou automatizovaného skenovania.

- Osvojte si prístup "shift left" integráciou automatizovaných bezpečnostných kontrol priamo do vášho DevSecOps pipeline, aby ste zachytili zraniteľnosti počas fázy vývoja.

- Preskúmajte, ako využitie platforiem riadených umelou inteligenciou môže urýchliť vaše bezpečnostné audity a poskytnúť komplexné výsledky Penetration Test v priebehu niekoľkých minút namiesto týždňov.

Pochopenie prostredia SQL Injection v roku 2026

Moderný SQL injection zostáva kritickou hrozbou pre cloud-natívne architektúry v roku 2026. Zatiaľ čo databázy prešli na serverless a distribuované prostredia, základná zraniteľnosť pretrváva. Útočníci využívajú chyby v spôsobe, akým aplikácie konštruujú dotazy, čo im umožňuje manipulovať s backend databázami prostredníctvom nesanitizovaného vstupu. Je to hlavný dôvod, prečo sql injection prevention and testing zostáva najvyššou prioritou pre bezpečnostné tímy na celom svete.

Ak chcete lepšie pochopiť mechanizmy tejto hrozby, pozrite si toto užitočné video:

Injection zostáva kritickým rizikom najvyššej úrovne, ktoré neustále zdôrazňujú bezpečnostní experti a frameworky. V roku 2026 je táto hrozba sofistikovanejšia ako kedykoľvek predtým. Aktéri hrozieb teraz používajú rozsiahle jazykové modely (LLM) na automatizáciu objavovania injection bodov. Štúdia Cyber Defense Agency z roku 2025 zistila, že prieskum vedený umelou inteligenciou skrátil čas potrebný na nájdenie zraniteľnosti z niekoľkých dní na iba 14 minút. Tieto automatizované skripty skúmajú každé vstupné pole, hlavičku a cookie pre potenciálne otvorenie s neúprosnou presnosťou.

Finančné dôsledky dosiahli nové výšky. Podľa aktualizovaného zákona o digitálnej odolnosti z roku 2026 čelia spoločnosti pokutám dosahujúcim 22 miliónov dolárov alebo 5 % ročných globálnych príjmov za nezabezpečenie PII proti predvídateľným chybám. Porušenie neznamená len únik dát; ničí aj hodnotu značky. Nedávna telemetria z roku 2025 ukazuje, že 78 % zákazníkov prejde ku konkurencii ihneď po zverejnení úniku dát. Exfiltrácia citlivých záznamov sa deje v milisekundách, akonáhle útočník získa prístup k jadru databázy.

Bežné varianty SQLi, ktoré musíte poznať

- In-band SQLi (Classic): Ide o priame metódy. Útoky založené na chybách používajú podrobné chybové hlásenia databázy na zmapovanie schémy. Techniky založené na zjednotení používajú operátor

UNIONna kombináciu výsledkov škodlivých dotazov s legitímnymi, pričom ukradnuté údaje zobrazujú priamo útočníkovi. - Inferential SQLi (Blind): Tieto útoky nevracajú údaje priamo. Boolean-based blind SQLi sa spolieha na pozorovanie, či sa stránka načíta správne na základe podmienky true/false. Time-based blind attacks používajú príkazy ako

pg_sleep()na vynútenie čakania databázy, čím potvrdzujú zraniteľnosť prostredníctvom načasovania odozvy. - Out-of-band SQLi: Táto metóda sa používa, keď útočník nevidí priamu odpoveď. Spolieha sa na schopnosť databázy vytvárať externé sieťové požiadavky, ako napríklad DNS alebo HTTP, na odosielanie ukradnutých údajov priamo na server kontrolovaný útočníkom.

"Neviditeľné" riziko Second-Order SQLi

Útoky druhého rádu sú obzvlášť nebezpečné, pretože obchádzajú počiatočné bezpečnostné filtre. Škodlivý payload sa najprv uloží do databázy, pričom sa javí ako neškodné používateľské dáta, ako je používateľské meno alebo profil bio. Zraniteľnosť sa spustí až vtedy, keď aplikácia neskôr načíta tieto dáta a použije ich v inom, neošetrenom dotaze. Štandardné vstupné filtre často prehliadajú tieto hrozby, pretože dáta sa nevykonávajú okamžite. Je to pripomienka, že nemôžete dôverovať dátam len preto, že už sú vo vašom systéme. Efektívna sql injection prevention and testing vyžaduje stratégiu, ktorá overuje dáta v každom bode použitia, nielen v bode vstupu. Musíte zaobchádzať s každým interným záznamom ako s potenciálne nepriateľským.

The Gold Standard of SQL Injection Prevention

Zabezpečenie databázy proti moderným hrozbám si vyžaduje posun od reaktívneho záplatovania k proaktívnej architektúre. Zatiaľ čo sa mnohí vývojári spoliehajú na základné filtre, správa OWASP Top 10 z roku 2021 naznačila, že 94 % testovaných aplikácií vykazovalo nejakú formu rizika injection. Efektívna sql injection prevention and testing začína základným pravidlom: nikdy neverte dátam dodaným používateľom. Musíte zaobchádzať s každým vstupom ako s potenciálnym payloadom, bez ohľadu na to, či pochádza z vyhľadávacieho panela, cookie alebo interného API volania.

Najúčinnejšou obranou je použitie parametrizovaných dotazov. Pripravený príkaz je prekompilovaný SQL príkaz, ktorý zaobchádza s používateľským vstupom iba ako s dátami. Oddelením logiky dotazu od dát databázový engine nikdy nevykoná vstup ako kód. Tento prístup eliminuje možnosť, že útočník "vyskočí" z dátového reťazca, aby spustil neoprávnené príkazy. Vývojári sa často snažia použiť escaping ako primárnu obranu, ale toto je nebezpečné "posledné útočisko", ktoré často zlyháva proti komplexným znakovým kódovaniam alebo viacbajtovým útokom. Spoliehať sa na escaping je ako dať náplasť na štrukturálnu trhlinu; nerieši to základnú zraniteľnosť miešania logiky s dátami.

Validácia funguje ako vaša druhá línia obrany. Vždy by ste mali uprednostňovať validáciu vstupov pomocou allow-list pred block-listami. Block-listy sa pokúšajú odfiltrovať "zlé" znaky, ako sú jednoduché úvodzovky alebo bodkočiarky, ale útočníci neustále nachádzajú nové spôsoby, ako obísť tieto filtre pomocou hex kódovania alebo null bytes. Namiesto toho definujte presne to, čo je povolené. Ak pole očakáva US Zip Code, povoľte iba päť číslic. Ak je to používateľské meno, obmedzte ho na alfanumerické znaky. Tento prísny prístup zaisťuje, že aj keď sa payload dostane do vašej aplikácie, bude zlikvidovaný skôr, ako sa vôbec dotkne databázovej vrstvy. Uložené procedúry môžu tiež poskytnúť bezpečnosť, ale iba ak sú implementované správne. Ak uložená procedúra interne vytvára dynamické SQL reťazce pomocou zreťazenia, zostáva rovnako zraniteľná ako štandardný dotaz.

Implementácia parametrizovaných dotazov

Moderné jazyky umožňujú priamočiare pripravené príkazy. V jazyku Python, pomocou knižnice psycopg2, bezpečný dotaz vyzerá ako cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Všimnite si, že dáta sa prenášajú ako samostatná tuple. V Node.js knižnica mysql2 používa podobný vzor: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Vývojári v jazyku Java by mali využívať PreparedStatement, aby zabezpečili, že ovládač spracuje oddelenie dát. Zatiaľ čo Object-Relational Mappers (ORM), ako sú Hibernate alebo Sequelize, to často zvládnu automaticky, môžu byť stále zraniteľné, ak používate funkcie "raw query" alebo zreťazenie reťazcov v rámci metód ORM. Vždy overte, či váš ORM generuje parametrizované SQL pod povrchom.

Presadzovanie princípu najmenších privilégií

Database hardening je o obmedzení "blast radius" potenciálneho narušenia. Ak útočník úspešne obíde vaše obrany na úrovni kódu, ich dopad by mal byť obmedzený samotnými databázovými povoleniami. Nikdy by ste nemali spúšťať svoju webovú aplikáciu ako "db_owner" alebo "root". Namiesto toho vytvorte špecifické servisné účty pre rôzne úlohy. Napríklad reportingový modul by mal používať účet iba na čítanie, ktorý nemôže DROP tabuľky alebo UPDATE záznamy. Prieskum bezpečnostných profesionálov z roku 2022 zistil, že viac ako 60 % úspešných narušení zahŕňalo účty s nadmernými oprávneniami, ktoré umožnili útočníkom pohybovať sa laterálne cez systém. Na efektívne prevent SQL injection následky, musíte zabezpečiť, aby mal každý komponent aplikácie iba minimálne povolenia potrebné na fungovanie. Ak si nie ste istí, či je vaša súčasná konfigurácia bezpečná, profesionálne security assessment services vám môžu pomôcť identifikovať tieto skryté medzery v povoleniach predtým, ako budú zneužité.

Advanced SQL Injection Testing and Detection Strategies

Moderné bezpečnostné tímy sa často snažia vyvážiť rýchlosť s presnosťou. Nemôžete sa spoliehať na jeden nástroj na zabezpečenie kódovej základne, ktorá sa mení každú hodinu. Efektívna sql injection prevention and testing vyžaduje kombináciu automatizovanej efektívnosti a ľudskej intuície. Zatiaľ čo automatizované nástroje poskytujú rýchlosť, UC Berkeley's Guide to SQL Injection zdôrazňuje, že pochopenie základných rizík, ako sú parametrizované dotazy, zostáva najlepšou obranou pre vývojárov. Static Application Security Testing (SAST) nástroje analyzujú kód bez jeho vykonania, ale narážajú na stenu v zložitých prostrediach. Nevidia, ako dáta pretekajú cez API tretích strán alebo šifrované mikroservisy. To vedie k vysokým False Positives, ktoré frustrujú inžinierov.

Dynamic Application Security Testing (DAST) to rieši útokom na aplikáciu počas jej behu. Napodobňuje správanie skutočného hackera odosielaním škodlivých payloadov do aktívnych endpointov. Podľa priemyselných benchmarkov z roku 2023 DAST identifikuje o 30 % viac zneužiteľných zraniteľností ako SAST, pretože interaguje so skutočnou databázovou vrstvou. Úspešné tímy používajú SAST na skorú spätnú väzbu od vývojárov a DAST na validáciu pred produkciou. Tento viacvrstvový prístup zaisťuje, že sa logické chyby nedostanú k vašim živým zákazníkom.

Manuálne testovacie techniky pre bezpečnostných profesionálov

Bezpečnostní experti začínajú so základmi, aby preskúmali slabé miesta. Vloženie jednoduchej úvodzovky (') alebo použitie syntaxe komentára (--) pomáha odhaliť chyby databázy, ktoré by nemali byť používateľom viditeľné. Netestujete len polia formulára. Pokročilý fuzzing zahŕňa zacielenie na hlavičky HTTP, session cookies a JSON API payloady. Mnohí vývojári zabúdajú na sanitáciu týchto skrytých vstupných bodov. Pre "Blind" injection, kde aplikácia nevracia priame dáta, profesionáli používajú časovo oneskorené payloady. Ak vložíte príkaz ako pg_sleep(10) a odozva servera sa oneskorí presne o 10 sekúnd, potvrdili ste zraniteľnosť. Manuálne testovanie je jediný spôsob, ako nájsť tieto hlboké, kontextovo závislé chyby vo vašom pracovnom postupe sql injection prevention and testing.

- Error-Based Probing: Spúšťanie rozsiahlych databázových správ na mapovanie backendovej štruktúry.

- Boolean Inference: Kladenie databáze otázok "Pravda/Nepravda" prostredníctvom parametrov URL na extrahovanie dát bit po bite.

- Out-of-Band (OOB) Testing: Vynútenie servera, aby vykonal externý request na kontrolovaný DNS alebo HTTP listener.

Nástup AI bezpečnostných agentov

Do roku 2026 bude testovanie poháňané umelou inteligenciou štandardom pre dosiahnutie 100% bezpečnostného pokrytia. Tradičné skenery používajú pevné regex vzory, ktoré prehliadajú jemné variácie v modernej syntaxi. AI agenti používajú rozsiahle jazykové modely na pochopenie špecifickej logiky toku vašej aplikácie. Prehľadávajú aplikácie 5-krát efektívnejšie ako staršie nástroje predpovedaním, kde vývojári pravdepodobne prehliadli kontrolu. Títo agenti znižujú False Positives o 45 %, pretože autonómne overujú chyby predtým, ako ich nahlásia tímu.

Posun smerom k nepretržitému monitoringu robí jednorazové Penetration Testy zastaranými. Keďže 85 % softvérových tímov teraz nasadzuje kód denne, bezpečnostná kontrola vykonaná minulý mesiac je zbytočná. AI agenti poskytujú trvalý dohľad skenovaním každého commitu v reálnom čase. Nielenže nachádzajú diery; učia sa z vašich špecifických vzorov kódovania, aby predpovedali, kde sa môže objaviť ďalšia zraniteľnosť. Tento proaktívny postoj je jediný spôsob, ako udržať krok s automatizovanými botnetmi, ktoré skenujú internet na nové exploity v priebehu niekoľkých minút od vydania.

Integrácia SQLi testovania do vášho DevSecOps Pipeline

Bezpečnosť by nemala byť konečnou prekážkou. Začína sa pri klávesnici. Posun doľava znamená zachytávanie zraniteľností počas fázy commitu namiesto čakania na audit po vydaní. V čase, keď kód dosiahne Pull Request, musí čeliť automatizovanému preskúmaniu. Tento prístup výrazne znižuje náklady na opravu chýb. Správa IBM Cost of a Data Breach Report z roku 2023 zistila, že včasná identifikácia narušenia ušetrí spoločnostiam v priemere 1,02 milióna dolárov. Automatizácia sql injection prevention and testing vo vašom pracovnom postupe zaisťuje, že žiadny vývojár náhodou nezavedie bránu pre útočníkov.

Automatizované skeny sa spúšťajú vždy, keď vývojár odošle kód do repozitára. Ak systém identifikuje vysoko rizikový SQLi vzor, build sa okamžite preruší. Táto tvrdá stopka zabraňuje tomu, aby sa 100 % známych kritických zraniteľností dostalo na vaše produkčné servery. Nie je to len o blokovaní kódu; je to o vzdelávaní. Keď build zlyhá, vývojár dostane správu s podrobnosťami o presnom riadku kódu a potrebnej náprave. Táto spätná väzba pomáha tímom písať čistejší kód v priebehu času. V roku 2023 tímy používajúce integrované bezpečnostné nástroje zaznamenali 40% pokles opakujúcich sa zraniteľností do šiestich mesiacov od implementácie.

Stanovenie kritérií "Breaking Build" si vyžaduje rovnováhu medzi rýchlosťou a bezpečnosťou. Nechcete zastaviť produkciu kvôli False Positives s nízkym rizikom, ale SQL injection nikdy nie je nízke riziko. Kategorizácia SQLi ako závažnosti "Blocker" zaisťuje, že pipeline zostane spoľahlivým strážcom. Vymáhaním týchto pravidiel vytvoríte kultúru, kde je bezpečnosť spoločnou zodpovednosťou. Vývojári prestanú vnímať bezpečnosť ako samostatné oddelenie a začnú ju vnímať ako štandardnú súčasť procesu zabezpečenia kvality. Tento posun je nevyhnutný na udržanie rýchleho tempa vydávania bez ohrozenia integrity používateľských dát.

Krok za krokom integrácia pipeline

Začnite konfiguráciou svojho CI/CD nástroja, ako sú GitHub Actions alebo GitLab CI, aby počas fázy build volal Penetrify API. Pipeline odošle vašu staging URL do skenera, ktorý vykoná payload testy proti všetkým vstupným bodom. Po dokončení skenovania skript analyzuje JSON výsledky. Ak skóre rizika prekročí vašu prahovú hodnotu, systém automaticky otvorí ticket v Jira alebo GitHub Issues. Táto automatizácia eliminuje manuálnu réžiu reportingu a zaisťuje, že sql injection prevention and testing zostane konzistentné v každom cykle vydávania. Overovanie opráv sa stáva procesom na jedno kliknutie, čím váš tím ušetrí približne 15 hodín manuálneho regresného testovania mesačne.

Monitorovanie produkcie v reálnom čase

Ani tie najlepšie pipelines nemôžu zachytiť všetko. Nesprávne konfigurácie špecifické pre prostredie sa často objavujú iba v živých nastaveniach, kde sa môžu povolenia databázy líšiť od stagingu. Web Application Firewall (WAF) funguje ako životne dôležitá "virtuálna záplata", ktorá blokuje škodlivú prevádzku, zatiaľ čo váš tím pracuje na trvalej oprave. WAF však nie je náhradou za aktívne testovanie. Potrebujete 24/7 bezpečnostný heartbeat, ktorý skenuje vaše produkčné aktíva na nové hrozby. Nepretržité monitorovanie zaisťuje, že zmena povolení databázy alebo aktualizácia tretej strany vás nevystaví narušeniu. Táto neustála ostražitosť poskytuje poslednú vrstvu obrany pre vaše kritické webové aktíva.

Škálovanie bezpečnosti s platformou Penetrify poháňanou AI

Moderné vývojové cykly postupujú príliš rýchlo na to, aby s nimi tradičné bezpečnostné audity dokázali držať krok. Zatiaľ čo manuálny Penetration Testing zvyčajne vyžaduje 14 až 21 dní na doručenie jednej správy, platforma Penetrify riadená AI dokončí komplexné hodnotenia OWASP Top 10 za menej ako 15 minút. Táto rýchlosť je kritická pre efektívnu sql injection prevention and testing, pretože moderné kódové základne sa menia denne. Čakanie týždne na to, kým manuálna firma nájde zraniteľnosť, znamená, že vaše dáta zostávajú exponované viac ako 300 hodín. Penetrify automatizuje detekciu komplexných chýb injekcie simulovaním správania útočníka v reálnom svete, čím zabezpečuje, že každý SQL dotaz je okamžite preskúmaný voči škodlivým payloadom.

Tradičné manuálne firmy si často účtujú medzi 15 000 a 30 000 dolármi za jedno nasadenie. Penetrify poskytuje nepretržité monitorovanie 24/7 za zlomok týchto nákladov. Nahradením manuálnej práce vedenej ľuďmi autonómnymi AI agentmi, organizácie znižujú svoje výdavky na bezpečnosť o 70 % a zároveň zvyšujú frekvenciu svojich hodnotení. Už to nie je len o raz ročnej kontrole. Je to o trvalej prítomnosti bezpečnosti, ktorá monitoruje vaše produkčné a testovacie prostredia zakaždým, keď odošlete novú aktualizáciu do svojho úložiska.

Reportovanie v reálnom čase mení spôsob, akým tímy riešia nápravu. Namiesto prijatia statického PDF dva týždne po nájdení zraniteľnosti, vývojári dostávajú okamžité upozornenia prostredníctvom integrovaných dashboardov. Táto okamžitá spätná väzba umožňuje rýchle opravy predtým, ako môže byť chyba zneužitá externými aktérmi. Penetrify poskytuje jasné, použiteľné dáta, ktoré presne ukazujú, kde sa zraniteľnosť nachádza, ktoré konkrétne volanie databázy je ohrozené a ako opraviť základnú logiku kódu.

Prečo sú AI Agenti lepší ako štandardné skenery

Staršie skenery často spúšťajú tisíce False Positives, čo vedie k oslabujúcej únave zo skenovania, kde vývojári nakoniec ignorujú kritické upozornenia. AI agenti Penetrify vnímajú kontext. Nehľadajú len jednoduché vzory; rozumejú logike toku dát vašej aplikácie. Táto inteligencia na vysokej úrovni umožňuje platforme validovať zistenia prostredníctvom bezpečného, simulovaného zneužitia. Vďaka tomuto sofistikovanému prístupu Penetrify identifikuje SQLi zraniteľnosti s 99% presnosťou, čím zabezpečuje, že sa váš tím zameriava len na skutočné hrozby, ktoré si vyžadujú okamžitú pozornosť.

Začíname s nepretržitou bezpečnosťou

Nastavenie vášho prvého komplexného auditu trvá menej ako 5 minút. Na konfiguráciu platformy nemusíte byť odborníkom na bezpečnosť. Môžete jednoducho prispôsobiť intenzitu a frekvenciu skenovania, vybrať si hlbšie inšpekcie pre vysoko rizikové aplikačné vrstvy, ktoré spracovávajú citlivé zákaznícke dáta, a zároveň udržiavať ľahšie kontroly pre interné nástroje. Táto flexibilita zabezpečuje, že vaša stratégia sql injection prevention and testing sa škáluje s rastom vašej infraštruktúry. Zabezpečte svoju aplikáciu ešte dnes pomocou automatizovaného pentestingu od Penetrify a prejdite od reaktívneho opravovania k proaktívnemu obrannému postoju riadenému AI.

Bezpečnosť by nemala byť prekážkou pre inovácie. Využívaním AI agentov môžu spoločnosti udržiavať prísny bezpečnostný štandard bez spomalenia svojich cyklov vydávania. Penetrify prekonáva priepasť medzi rýchlym nasadením a robustnou ochranou, ponúka pokoj v duši, ktorý prichádza s vedomím, že vaša aplikácia je testovaná proti najnovším hrozbám každý jeden deň. Éra čakania na manuálne správy je preč; autonómna bezpečnosť je nový štandard pre moderný web.

Zabezpečte svoju stratégiu ochrany dát do budúcnosti

Zabezpečenie vašich dát v roku 2026 si vyžaduje viac ako len základnú validáciu vstupu. Videli ste, že moderná sql injection prevention and testing závisí od prístupu shift-left, kde bezpečnosť žije vnútri DevSecOps pipeline skôr ako ako konečná prekážka. Kombináciou parametrizovaných dotazov s detekciou riadenou AI, tímy teraz neutralizujú hrozby predtým, ako sa dostanú do produkcie. Manuálne testovanie nedokáže držať krok s rýchlymi cyklami nasadenia v roku 2026.

Penetrify mení hru pre inžinierske tímy. Platforma detekuje OWASP Top 10 zraniteľnosti za menej ako 5 minút; jej AI agenti znižujú False Positives o 90 % v porovnaní so staršími skenermi. Táto presnosť zabezpečuje, že sa vaši vývojári zameriavajú na vytváranie funkcií namiesto naháňania duchov. Viac ako 1 200 vývojárskych tímov sa spolieha na toto nepretržité monitorovanie, aby si udržali posilnený bezpečnostný postoj každý jeden deň.

Začnite s automatizovaným posúdením SQL injection s Penetrify

Prevezmite kontrolu nad svojim bezpečnostným životným cyklom ešte dnes. Vaše dáta sú vaším najcennejším aktívom; chráňte ich pomocou najinteligentnejších dostupných nástrojov.

Často kladené otázky

Aký je najefektívnejší spôsob, ako zabrániť SQL injection?

Používajte pripravené príkazy s parametrizovanými dotazmi na elimináciu 99 % rizík SQL injection. Táto metóda oddeľuje SQL kód od dát poskytnutých používateľom, takže databáza spracováva vstupy ako literálne hodnoty namiesto spustiteľných príkazov. Podľa OWASP je to primárna obrana. Zabezpečuje, že aj keď útočník zadá príkaz ako "OR 1=1", systém ho spracuje ako jednoduchý reťazec namiesto dotazu.

Môže ORM úplne zabrániť SQL injection zraniteľnostiam?

Object-Relational Mapper (ORM) znižuje riziko, ale nezaručuje 100 % ochranu. Zatiaľ čo nástroje ako Hibernate alebo Entity Framework používajú parametre štandardne, vývojári často zavádzajú chyby používaním surových SQL dotazov pre komplexné spojenia. Štúdia spoločnosti Synopsys z roku 2023 zistila, že 35 % aplikácií používajúcich ORM stále obsahovalo chyby injekcie v dôsledku nesprávnej konfigurácie alebo manuálnych prepísaní. Stále musíte pravidelne auditovať svoj kód.

Ako sa automatizované SQLi testovanie líši od manuálneho Penetration Testing?

Automatizované testovanie využíva algoritmy na skenovanie tisícok koncových bodov v priebehu niekoľkých minút, zatiaľ čo manuálne testovanie zahŕňa ľudského experta, ktorý hľadá komplexné logické chyby. Automatizácia zachytáva bežné chyby, ako je chýbajúca sanitácia, ale manuálni testeri nachádzajú o 20 % viac sofistikovaných "out-of-band" zraniteľností. Pre komplexnú sql injection prevenciu a testovanie by ste mali kombinovať obe metódy, aby ste sa uistili, že žiadne okrajové prípady nezostanú skryté vo vašom produkčnom prostredí.

Je validácia vstupu dostatočná na zastavenie všetkých SQL injection útokov?

Validácia vstupu je sekundárna obrana, ktorá by nemala byť vašou jedinou ochranou. Filtruje zjavné škodlivé znaky, ako sú jednoduché úvodzovky, ale útočníci obchádzajú tieto filtre pomocou hex kódovania alebo rôznych znakových sád. Dáta z Verizon DBIR 2022 ukazujú, že 40 % úspešných narušení sa stalo napriek základným validačným filtrom. Budete musieť kombinovať validáciu s parametrizovanými dotazmi, aby ste si vybudovali skutočne odolné bezpečnostné postavenie.

Čo sa stane, ak je SQL injection útok úspešný?

Úspešný útok umožňuje hackerom ukradnúť citlivé používateľské dáta, upravovať záznamy alebo dokonca získať plnú administratívnu kontrolu nad vaším serverom. V roku 2021 demonštrovalo narušenie spoločnosti Ubiquiti, ako mohli útočníci využiť tieto chyby na prístup k povereniam pre milióny používateľov. Okrem straty dát môže jediný exploit viesť k 15 % poklesu ceny akcií alebo trvalému poškodeniu reputácie vašej značky.

Ako často by som mal skenovať svoju webovú aplikáciu na SQLi zraniteľnosti?

Automatizované skeny by ste mali spúšťať počas každého CI/CD nasadenia alebo aspoň raz za 30 dní. Správa State of Software Security 2023 naznačuje, že aplikácie skenované týždenne opravujú chyby 2,5-krát rýchlejšie ako tie, ktoré sú skenované ročne. Pravidelná sql injection prevencia a testovanie zaisťuje, že nové zmeny kódu neprinesú zraniteľnosti, ktoré boli predtým opravené alebo neexistovali v starších verziách aplikácie.

Testuje Penetrify Blind SQL injection?

Penetrify identifikuje Blind SQL injection analýzou časových oneskorení a booleovských zmien odozvy vo vašej aplikácii. Náš engine odosiela 500+ špecializovaných payloadov, aby zistil, či databáza neuniká informácie prostredníctvom nepriamych signálov. Keďže 60 % moderných SQLi zraniteľností je "blind" a nevracajú priame chybové hlásenia, toto automatizované hĺbkové skúmanie je nevyhnutné na identifikáciu skrytých rizík, ktoré štandardné skenery často prehliadajú.

Aký je rozdiel medzi SAST a DAST v SQLi testovaní?

SAST (Static Application Security Testing) skúma váš zdrojový kód bez toho, aby ho spustil, zatiaľ čo DAST (Dynamic Application Security Testing) útočí na živú aplikáciu zvonku. SAST nachádza 80 % chýb v kódovaní v rannej fáze vývojového cyklu, ale DAST je lepší pri hľadaní problémov s konfiguráciou v hostingovom prostredí. Použitie oboch zaisťuje, že zachytíte chyby v logike a skutočnej bežiacej inštancii vášho softvéru.