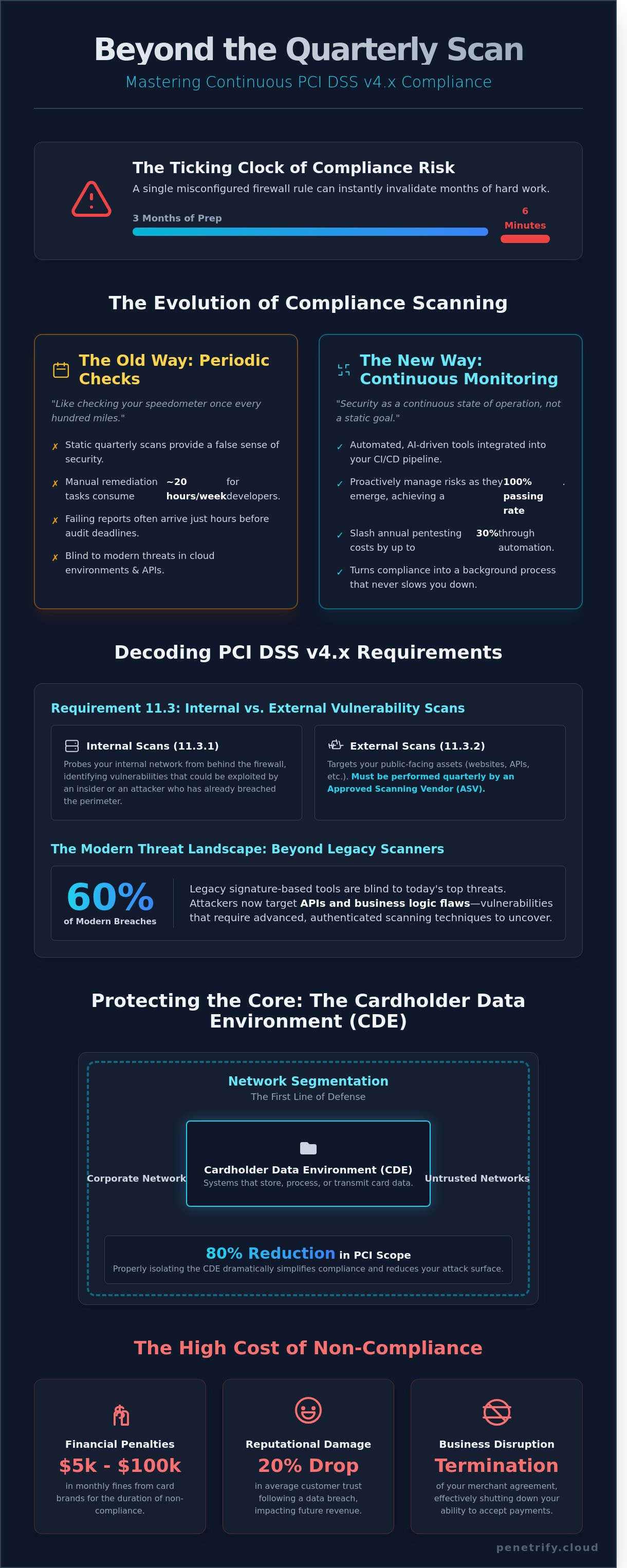

14. marca 2025 jeden maloobchodný predajca prvej úrovne zistil, že jediné nesprávne nakonfigurované pravidlo firewallu počas piatkovej poobedňajšej aktualizácie znehodnotilo tri mesiace príprav na súlad s predpismi za menej ako šesť minút. Pravdepodobne už viete, že tradičné štvrťročné pci dss compliance scanning je ako kontrolovať rýchlomer raz za sto míľ; pre moderné tímy DevOps je to prakticky zbytočné. Je frustrujúce čeliť neúspešnému protokolu o skenovaní len 48 hodín pred zásadným termínom auditu, zatiaľ čo vaši vývojári bojujú s manuálnymi úlohami na nápravu, ktoré im zaberajú 20 hodín z pracovného týždňa. Nemali by ste hazardovať so svojou certifikáciou kvôli snímke vytvorenej pred mesiacmi.

Táto príručka vám ukáže, ako dosiahnuť 100 % úspešnosť tým, že prekročíte rámec starších harmonogramov a zvládnete technické požiadavky PCI DSS v4.x. Preskúmame, ako integrovať automatizované, zabezpečovacie nástroje riadené AI priamo do vášho potrubia, aby ste znížili ročné náklady na Penetration Testing o 30 % a zmenili súlad s predpismi na proces na pozadí, ktorý vás nikdy nespomalí. Od konfigurácie interných posúdení zraniteľnosti až po automatizáciu nápravy, tu je všetko, čo potrebujete na vybudovanie odolného prostredia pripraveného na audit pre rok 2026.

Kľúčové poznatky

- Pochopte, ako PCI DSS v4.x presúva priemyselný štandard z periodických kontrol na nepretržité monitorovanie v rámci vášho prostredia Cardholder Data Environment.

- Osvojte si technické nuansy požiadavky 11.3 rozlíšením medzi internými posúdeniami a povinným pci dss compliance scanning vykonávaným ASV.

- Identifikujte špecifické úrovne rizika CVSS v4.0 a zraniteľnosti, ktoré vedú k "automatickému zlyhaniu", ktoré by mohli ohroziť váš stav súladu bez ohľadu na vaše celkové skóre.

- Naučte sa vytvárať proaktívny zabezpečovací pracovný postup integráciou automatizovaných agentov AI a hraníc skenovania priamo do vášho CI/CD potrubia.

- Zistite, ako splniť komplexné požiadavky na pentesting pomocou automatizácie riadenej AI, ktorá ponúka lepšiu ochranu v porovnaní s tradičnými posúdeniami v danom čase.

Čo je to PCI DSS Compliance Scanning v roku 2026?

V roku 2026 nie je bezpečnosť statický cieľ, ale nepretržitý stav prevádzky. Štandard Payment Card Industry Data Security Standard (PCI DSS) vyžaduje, aby každý subjekt, ktorý spracováva údaje z kreditných kariet, identifikoval a napravil zraniteľnosti v rámci svojho prostredia Cardholder Data Environment (CDE). Tento proces, známy ako *pci dss compliance scanning*, zahŕňa zisťovanie slabých miest vo vašej sieti, aplikáciách a infraštruktúre, ktoré by mohli viesť k úniku údajov. Od vydania PCI DSS v4.0.1 v júni 2024 priemysel presunul svoje zameranie z kontrolných štvrťročných auditov na model neustálej ostražitosti. Nemôžete len spustiť sken každých 90 dní a predpokladať, že ste v bezpečí; nový štandard očakáva, že budete riadiť riziká, keď sa objavia.

Prechod na PCI DSS v4.x urobil z nepretržitého monitorovania nový priemyselný štandard. Táto verzia zaviedla väčšiu flexibilitu v tom, ako organizácie plnia ciele v oblasti bezpečnosti, ale zároveň zvýšila tlak na technickú presnosť. Moderný *pci dss compliance scanning* musí teraz zohľadňovať komplexné cloudové prostredia a krátkodobé aktíva, ktoré môžu existovať len niekoľko hodín. Ak váš skenovací protokol nezachytí nesprávne nakonfigurovaný S3 bucket alebo dočasný staging server v tomto okne, nechávate útočníkom otvorené dvere. Do roku 2026 očakáva PCI Security Standards Council (SSC), že organizácie preukážu, že ich frekvencia skenovania zodpovedá ich špecifickému rizikovému profilu a rýchlosti nasadenia.

Schválení dodávatelia skenovania (ASV) zohrávajú v tomto ekosystéme kritickú úlohu. ASV je organizácia so súborom bezpečnostných služieb a nástrojov validovaných PCI SSC na vykonávanie externých skenov zraniteľnosti. Podľa požiadavky 11.2.2 sa tieto externé skeny musia vykonávať ASV minimálne každé tri mesiace a po akejkoľvek významnej zmene vo vašej sieti. Títo dodávatelia poskytujú objektívnu validáciu vášho externého perimetra treťou stranou. Zabezpečujú, aby vaše aktíva dostupné z internetu nemali známe zraniteľnosti, ktoré by mohol vzdialený útočník využiť na získanie prístupu k údajom držiteľov kariet. Bez správy validovanej ASV vaše úsilie o dosiahnutie súladu nesplní validačné požiadavky vašej získavajúcej banky.

Staršie skenery často nedokážu zachytiť hrozby z roku 2026, pretože sa vo veľkej miere spoliehajú na zastaranú detekciu založenú na signatúrach. Tieto nástroje sú účinné pri hľadaní známych chýb softvéru, ale nevidia nedostatky v obchodnej logike a zraniteľnosti API. Nedávne údaje z odvetvia ukazujú, že 60 % moderných pokusov o narušenie bezpečnosti sa teraz zameriava na API namiesto tradičných sieťových portov. Útočníci hľadajú nefunkčnú autorizáciu na úrovni objektov alebo nesprávne filtrovanie údajov, ktoré staršie nástroje jednoducho nie sú naprogramované na to, aby videli. Ak chcete zostať v súlade s predpismi a v bezpečí v roku 2026, vaša stratégia skenovania musí zahŕňať autentifikované skeny a hĺbkovú kontrolu API, aby sa odhalili tieto sofistikované vstupné body.

Kľúčové komponenty prostredia Cardholder Data Environment (CDE)

CDE zahŕňa akýkoľvek systémový komponent, ktorý ukladá, spracováva alebo prenáša údaje držiteľov kariet, spolu s akýmkoľvek systémom, ktorý je k nemu pripojený. V roku 2026 mikroslužby a serverless funkcie často zvládajú tieto úlohy, čo sťažuje odhalenie "najslabšieho článku". Efektívna segmentácia siete je životne dôležitá; izoluje CDE od zvyšku vašej firemnej siete. Implementáciou prísnych pravidiel firewallu a VLAN môžete znížiť svoju stopu skenovania až o 80 %, čím ušetríte čas a znížite zložitosť vašich auditov súladu.

Dôsledky nedodržiavania predpisov

Finančné sankcie za nezachovanie čistej histórie skenovania sú závažné. Značky kariet ako Visa a Mastercard môžu uložiť mesačné pokuty v rozmedzí od 5 000 do 100 000 USD v závislosti od objemu transakcií a trvania nesúladu. Okrem pokút zahŕňajú skryté náklady na porušenie bezpečnosti právnu zodpovednosť a priemerný 20 % pokles dôvery zákazníkov. Ak zlyháte v po sebe idúcich skenoch, spracovatelia platieb môžu ukončiť vašu zmluvu s obchodníkom, čím sa efektívne zruší vaša schopnosť prijímať digitálne platby.

Interné vs. externé skenovanie: Pochopenie požiadavky 11.3

PCI DSS Požiadavka 11.3 stanovuje prísny rámec na identifikáciu bezpečnostných medzier skôr, ako to urobia útočníci. Rozdeľuje pracovné zaťaženie do dvoch kategórií: interné a externé. Nemôžete len spustiť nástroj a odísť. Potrebujete zdokumentovaný proces, ktorý preukáže, že vaša rutina *pci dss compliance scanning* pokrýva každý kút vášho prostredia Cardholder Data Environment (CDE). Požiadavka 11.3.1 sa zameriava na internú sieť, zatiaľ čo 11.3.2 sa zameriava na vaše verejne dostupné aktíva. Cieľom nie je len nájsť chyby; cieľom je dokázať, že váš proces nápravy skutočne funguje pod tlakom.

"Štvrťročné pravidlo" je častým bodom zlyhania pre mnohé organizácie. Musíte dosiahnuť štyri po sebe idúce "čisté" skeny každých 12 mesiacov. To znamená, že potrebujete úspešnú správu každých 90 dní. Ak sken odhalí zraniteľnosť v treťom mesiaci, jednoducho ju neopravíte a nečakáte na ďalší štvrťrok. Musíte okamžite znova skenovať, kým nebude správa jasná. Ak zmeškáte čo i len jeden štvrťrok, môže sa resetovať váš čas súladu, čo vás prinúti začať cyklus odznova, aby ste preukázali rok konzistentného stavu zabezpečenia.

Bodovanie CVSS slúži ako univerzálny jazyk pre tieto správy. Pre externé skeny je prah prísny: akákoľvek zraniteľnosť so skóre CVSS 4.0 alebo vyšším vedie k automatickému zlyhaniu. To zahŕňa "stredné" riziká, ktoré sa môžu zdať menšie, ale poskytujú základ pre sofistikované zneužitia. Interné skeny sú mierne odlišné, pretože vyžadujú nápravu všetkých "vysokých" a "kritických" rizík, ako ich definujú súčasné štandardy PCI SSC. Pre hlbší pohľad na to, ako sa tieto skeny líšia od rozsiahleho testovania, si prečítajte oficiálnu dokumentáciu PCI DSS Requirement 11.3.

Interné skenovanie: Nad rámec zaškrtávacieho políčka

Interné skeny nevyžadujú dodávateľa tretej strany, ale osoba, ktorá ich spúšťa, musí byť "kvalifikovaná" a prevádzkovo nezávislá. To znamená, že váš hlavný vývojár by nemal skenovať svoj vlastný kód. Mnohé firmy bojujú s "dlhom zraniteľnosti" v starších systémoch, kde sa často nachádza 45 % interných zraniteľností. Musíte znova skenovať, kým sa nevyrieši každé vysoké a kritické riziko. Ak máte problémy so správou týchto interných cyklov, možno budete chcieť automatizovať svoje bezpečnostné testovanie, aby sa vaše interné tímy mohli sústrediť na nápravu, a nie na manuálne reportovanie.

Externé skenovanie ASV: Zlatý štandard

Externé skeny musí vykonávať schválený dodávateľ skenovania (ASV). Programový sprievodca ASV v3.0 vyžaduje, aby dodávatelia kontrolovali viac ako 30 000 známych zraniteľností. Približne 28 % počiatočných skenov ASV zlyháva kvôli jednoduchým prehliadnutiam, ako sú predvolené administrátorské heslá alebo zastarané konfigurácie SSL/TLS 1.0. Ak sken označí falošný poplach, nemôžete ho jednoducho ignorovať. Musíte predložiť formálny spor s dôkazom kompenzačných kontrol, ako je napríklad Web Application Firewall (WAF), ktorý konkrétne blokuje daný exploit. Váš ASV musí preskúmať a formálne akceptovať tento spor, kým sa váš sken označí ako "Úspešný".

- Interné skeny: Vykonávajú sa štvrťročne a po akejkoľvek "významnej zmene" v sieti.

- Externé skeny: Musia ich vykonávať dodávatelia schválení PCI SSC (ASV).

- Náprava: Všetky externé skóre 4.0+ musia byť opravené a znova naskenované v tom istom 90-dňovom okne.

- Dokumentácia: Musíte uchovávať protokoly skenovania najmenej 12 mesiacov, aby ich mohol váš QSA skontrolovať.

Konzistentnosť je vaša najlepšia obrana. Jediný zmeškaný sken alebo zabudnutý starší server môže viesť k zisteniu nesúladu počas vášho ročného hodnotenia. Tým, že sa na *pci dss compliance scanning* pozeráte ako na mesačný zvyk, a nie ako na štvrťročnú fušku, zabezpečíte, že hrozby CVSS 4.0+ budú neutralizované dávno predtým, ako sa stanú záväzkom.

Anatómia úspešného PCI skenu: CVSS a úrovne rizika

Správa o úspešnom skenovaní je primárny dôkaz toho, že vaša firma udržiava bezpečnú sieť. Do roku 2026 sa štandard pre *pci dss compliance scanning* vyvinul tak, aby uprednostňoval Common Vulnerability Scoring System (CVSS) v4.0. Zatiaľ čo predchádzajúce verzie sa vo veľkej miere zameriavali na zneužiteľnosť, v4.0 zavádza rámec "Base, Threat, and Environmental" (BTE). To poskytuje podrobnejší pohľad na to, ako zraniteľnosť skutočne ovplyvňuje vaše špecifické prostredie. Akákoľvek zraniteľnosť so základným skóre CVSS 4.0 alebo vyšším vedie k automatickému "Zlyhaniu" v správe ASV. O týchto skóre nemôžete vyjednávať; sú to pevné hranice medzi súladom a oznámením o porušení bezpečnosti.

90-dňové okno definuje váš prevádzkový rytmus. PCI DSS Požiadavka 11.3.2 nariaďuje, že externé skeny musíte vykonávať každé tri mesiace. Ak sken identifikuje vysoko rizikovú zraniteľnosť na 80. deň, máte len 10 dní na nápravu a opätovné skenovanie, aby ste si udržali svoj štvrťročný stav súladu. Ak zmeškáte toto okno čo i len o 24 hodín, môže to viesť k mesačným pokutám za nesúlad od obchodných bánk, ktoré sa často pohybujú od 5 000 do 100 000 USD v závislosti od objemu vašich transakcií.

Bežné zraniteľnosti, ktoré vedú k "automatickému zlyhaniu"

Niektoré chyby obchádzajú skóre CVSS úplne a spúšťajú okamžité zlyhanie. Od roku 2025 pochádza 14 % zlyhaní skenov z nezabezpečených protokolov, ako sú TLS 1.0 alebo 1.1. Ide o okamžité zlyhania, pretože im chýbajú moderné štandardy šifrovania. Pevne zakódované prihlasovacie údaje a predvolené účty dodávateľov tiež zaručujú zlyhanie. Zraniteľnosti webových aplikácií, konkrétne SQL injection a directory traversal, zostávajú "Veľkou dvojkou" zlyhaní. Aj keď je váš firewall dokonalý, jediné nevalidované vstupné pole na stránke pokladne okamžite potopí výsledky vášho *pci dss compliance scanning*.

Cyklus Skenovanie-Oprava-Overenie

Úspešné tímy nepovažujú skenovanie za jednorazovú udalosť. Údaje z roku 2024 ukazujú, že 62 % organizácií zlyhá v počiatočnom štvrťročnom skenovaní. Cyklus "Skenovanie-Oprava-Overenie" je jediný spôsob, ako si udržať náskok pred 90-dňovým termínom. Keď sa objaví zraniteľnosť, musíte použiť opravu a potom spustiť cielené opätovné skenovanie, aby ste dokázali, že oprava funguje. Automatizované nástroje na opätovné skenovanie môžu overiť tieto opravy v reálnom čase, čo zabráni úzkemu hrdlu čakania na manuálnu kontrolu. Tento cyklus zabezpečuje, že opravy nepoškodia produkčné prostredia a zároveň udrží čas súladu v pohybe vpred.

Váš kvalifikovaný bezpečnostný hodnotiteľ (QSA) vyžaduje konkrétnu dokumentáciu na schválenie vášho ročného osvedčenia o súlade (AoC). Budete musieť poskytnúť:

- Súhrn pre manažment: Prehľad na vysokej úrovni zobrazujúci stav "Úspešný" za štvrťrok.

- Podrobnosti o zraniteľnosti: Úplný zoznam každého identifikovaného CVE, dokonca aj tých, ktoré sú pod hranicou 4.0.

- Osvedčenie o skenovaní: Podpísaný dokument od vášho ASV potvrdzujúci platnosť skenu.

- Dôkaz o náprave: Protokoly zobrazujúce, kedy boli použité opravy a následné dátumy úspešných opätovných skenov.

QSA sa nepozrie len na konečnú správu o úspešnom skenovaní. Bude hľadať históriu 90-dňových cyklov. Ak vykazujete vzorec nájdenia kritickej chyby na 89. deň a opravy na 90. deň každý štvrťrok, signalizuje to nedostatok proaktívnej bezpečnosti. Snažte sa, aby bol váš úspešný sken dokončený najmenej 15 dní pred koncom štvrťroka, aby ste zohľadnili neočakávaný technický dlh alebo komplexné nasadenie opráv.

Budovanie nepretržitého pracovného postupu súladu s AI

Súlad by nemal byť štvrťročná panika. Je to denný prevádzkový štandard. Prechod z manuálnych cvičení zaškrtávania políčok na pracovný postup riadený AI znižuje riziko ľudskej chyby o 65 %. Väčšina organizácií neprejde počiatočným auditom, pretože považuje bezpečnosť za statickú udalosť. Vybudovaním nepretržitého cyklu zabezpečíte, že sa z *pci dss compliance scanning* stane bezproblémová súčasť vášho životného cyklu vývoja namiesto prekážky. To si vyžaduje zmenu v tom, ako manipulujete s údajmi a infraštruktúrou.

- Krok 1: Zmapujte svoje CDE a definujte hranice. Nemôžete chrániť to, čo nesledujete. Použite nástroje na zisťovanie na zmapovanie svojho prostredia Cardholder Data Environment (CDE) a definovanie automatizovaných hraníc skenovania. Bezpečnostná správa z marca 2024 ukázala, že 41 % prípadov narušenia bezpečnosti údajov zahŕňalo nezmapované aktíva. PCI DSS 4.0 Požiadavka 12.5.2 teraz nariaďuje zdokumentovaný inventár všetkých systémových komponentov v rozsahu, čo robí tento krok právne nevyhnutným.

- Krok 2: Integrujte bezpečnostné agenty do CI/CD. Vložte bezpečnostné nástroje priamo do svojho potrubia pomocou Jenkins, GitLab alebo GitHub Actions. To zabezpečí, že každý odoslaný kód prejde základnou kontrolou. 85 % rýchlo rastúcich technologických firiem teraz používa automatizované bezpečnostné potrubia na zachytenie chýb predtým, ako sa dostanú na produkčný server.

- Krok 3: Nastavte upozornenia v reálnom čase. Nečakajte na mesačnú správu, kým nájdete dieru vo svojom perimetri. Nastavte spúšťače pre akúkoľvek zraniteľnosť presahujúcu CVSS 4.0, aby ste upozornili svoj bezpečnostný tím do 10 minút od zistenia. Táto okamžitá spätná väzba je kritická pre udržanie integrity platobných systémov.

- Krok 4: Automatizujte štvrťročné správy. Manuálne generovanie dokumentov Osvedčenia o súlade (AoC) trvá v priemere 20 hodín práce. Platformy riadené AI dokážu agregovať údaje skenovania a generovať tieto správy v priebehu niekoľkých sekúnd, čím zabezpečia, že splníte 90-dňovú požiadavku bez vyčerpania svojich zamestnancov.

- Krok 5: Použite AI na stanovenie priorít nápravy. Použite strojové učenie na odfiltrovanie falošných poplachov. Namiesto naháňania 500 "kritických" chýb používa AI systém hodnotenia predikcie exploitov (EPSS) na identifikáciu 3 % zraniteľností, ktoré hackeri skutočne používajú v reálnom čase.

Presun doľava: Bezpečnosť ako kód

Vývojári by nemali čakať na externý audit, aby našli chyby. Presunom doľava poskytujete výsledky skenovania, keď je kód ešte v IDE. Integrácia DAST do procesu zostavovania umožňuje inžinierom vidieť, ako sa ich aplikácia správa pri simulovaných útokoch. Priemyselný prieskum z roku 2023 zistil, že 74 % organizácií, ktoré sa presúvajú doľava, zaznamenalo 2-násobné zvýšenie rýchlosti nasadenia. Znižuje to trenie, pretože opravy sa dejú počas vývoja, čím sa udržiavajú výsledky vášho *pci dss compliance scanning* čisté a predvídateľné.

Pokyny pre nápravu poháňané AI

Agenti AI teraz interpretujú komplexné protokoly skenovania do použiteľných tiketov. Namiesto vágneho varovania "SQL Injection" poskytuje AI presný riadok kódu a navrhovanú opravu. Prediktívne skenovanie identifikuje potenciálne posuny súladu analýzou zmien konfigurácie predtým, ako porušia štandardy PCI. Ak sa oprava nedá použiť okamžite, automatické "Virtuálne opravovanie" funguje ako dočasný most. 82 % vedúcich pracovníkov v oblasti bezpečnosti uvádza, že náprava s pomocou AI znížila ich priemerný čas na opravu (MTTR) o 50 % od januára 2024.

Ste pripravení automatizovať svoje zabezpečenie a zostať pripravení na audit? Naplánujte si svoje automatizované PCI skenovanie ešte dnes a prestaňte manuálne riadiť súlad.

Penetrify: Automatizácia požiadavky PCI DSS Pentesting

PCI DSS 4.0 Požiadavka 11.4.1 nariaďuje, aby organizácie vykonávali interné a externé Penetration Testing minimálne raz za 12 mesiacov a po akejkoľvek významnej zmene infraštruktúry. Tradičné manuálne metódy testovania často zlyhávajú, pretože zachytávajú len jeden moment v čase. Penetrify to rieši spojením vysoko frekvenčných posúdení zraniteľnosti s aktívnym zneužívaním vedeným AI. Automatizuje náročnú prácu *pci dss compliance scanning* a zároveň poskytuje technickú hĺbku manuálneho zapojenia. To zabezpečuje, že vaša pozícia v oblasti bezpečnosti nie je len zaškrtávacím políčkom, ale aj posilnenou bariérou proti reálnym hrozbám.

Statické bezpečnostné opatrenia nestačia, keď bolo len v roku 2023 odhalených 26 447 nových zraniteľností. Manuálny pentest vykonaný v januári nezachytí kritický exploit zero-day vydaný v apríli. Agenti AI od Penetrify simulujú správanie útočníkov 24 hodín denne, 7 dní v týždni. Títo agenti nielen identifikujú otvorené porty; pokúšajú sa o laterálny pohyb a eskaláciu privilégií rovnako ako ľudský protivník. Tento posun od momentiek v danom čase k nepretržitému monitorovaniu zabezpečuje, že vaše prostredie Cardholder Data Environment (CDE) zostane chránené pred vyvíjajúcimi sa hrozbami, ktoré sa objavujú medzi ročnými auditmi.

Finančné úvahy často riadia rozhodnutia o súlade. Tradičné butikové bezpečnostné firmy si účtujú medzi 15 000 a 45 000 USD za jediný pentest v rozsahu PCI. Tieto zapojenia zvyčajne trvajú tri týždne na naplánovanie a ďalšie dva týždne na vypracovanie konečnej správy. Penetrify znižuje tieto prevádzkové náklady o 75 % prostredníctvom inteligentnej automatizácie. Získate okamžité výsledky a možnosť opätovného skenovania tak často, ako je potrebné, bez toho, aby ste museli platiť poplatky pre konzultantov vo výške 250 USD za hodinu. Je to škálovateľný model, ktorý rastie s vašou infraštruktúrou bez toho, aby nafúkol váš bezpečnostný rozpočet.

Audítori a kvalifikovaní bezpečnostní hodnotitelia (QSA) vyžadujú špecifickú dokumentáciu na validáciu vášho stavu súladu. Penetrify generuje správy pripravené na QSA jedným kliknutím. Tieto dokumenty podrobne opisujú konkrétnu testovaciu metodológiu, zistenia a overené kroky nápravy požadované pre požiadavku 11. Poskytovaním jasných, použiteľných údajov, ktoré priamo zodpovedajú štandardom PCI, eliminujete typickú výmenu informácií medzi vašimi inžinierskymi tímami a audítormi súladu. Toto zjednodušené vykazovanie môže znížiť čas strávený prípravou auditu o 40 hodín alebo viac na cyklus.

Výhoda Penetrify pre Fintechy

Spracovatelia platieb a obchodné platformy spracovávajú viac ako 10 000 transakcií za sekundu. Nemôžu si dovoliť prestoje alebo zložité oneskorenia konfigurácie. Penetrify ponúka nastavenie s nulovou konfiguráciou, ktoré sa integruje s AWS, Azure a Google Cloud za menej ako 8 minút. Škáluje sa cez globálne regióny a zabezpečuje, aby *pci dss compliance scanning* pokrývalo každý koncový bod vo vašej distribuovanej architektúre. Či už spravujete staršiu platobnú bránu alebo moderný klaster mikroslužieb, platforma sa prispôsobí vašim špecifickým vzorom prenosu bez zníženia výkonu.

Ste pripravení automatizovať svoj súlad?

Prechod z manuálneho štvrťročného stresu na automatizovaný pokoj v duši je strategický krok pre každú rastúcu fintech. Ušetríte približne 120 človekohodín ročne na úlohách súvisiacich so súladom a zároveň si udržíte vynikajúcu pozíciu v oblasti bezpečnosti. Je čas prestať sa obávať nasledujúceho auditu a začať sa sústrediť na svoj hlavný produkt. Urobte prvý krok k bezpečnejšej budúcnosti tým, že si vyžiadate bezplatné posúdenie zabezpečenia ešte dnes, aby ste zistili, ako sa vaše súčasné prostredie vyrovnáva s najnovšími požiadavkami PCI.

Začnite svoje automatizované PCI skenovanie súladu s Penetrify

Zvládnutie vášho plánu zabezpečenia pre rok 2026

Ak chcete zostať vpredu pred vyvíjajúcimi sa hrozbami, vyžaduje si to viac ako len zaškrtnutie políčka raz za štvrťrok. Požiadavka 11.3 vyžaduje úroveň presnosti, ktorú manuálne procesy nedokážu poskytnúť. Do roku 2026 sa úspešné organizácie budú spoliehať na AI, aby zvládla náročnú prácu *pci dss compliance scanning*, čím zabezpečia, že každá zraniteľnosť CVSS bude vyriešená predtým, ako