penetrify.cloud/blog

Blog— p.11

Analizy, poradniki i aktualności z czołówki autonomicznego bezpieczeństwa.

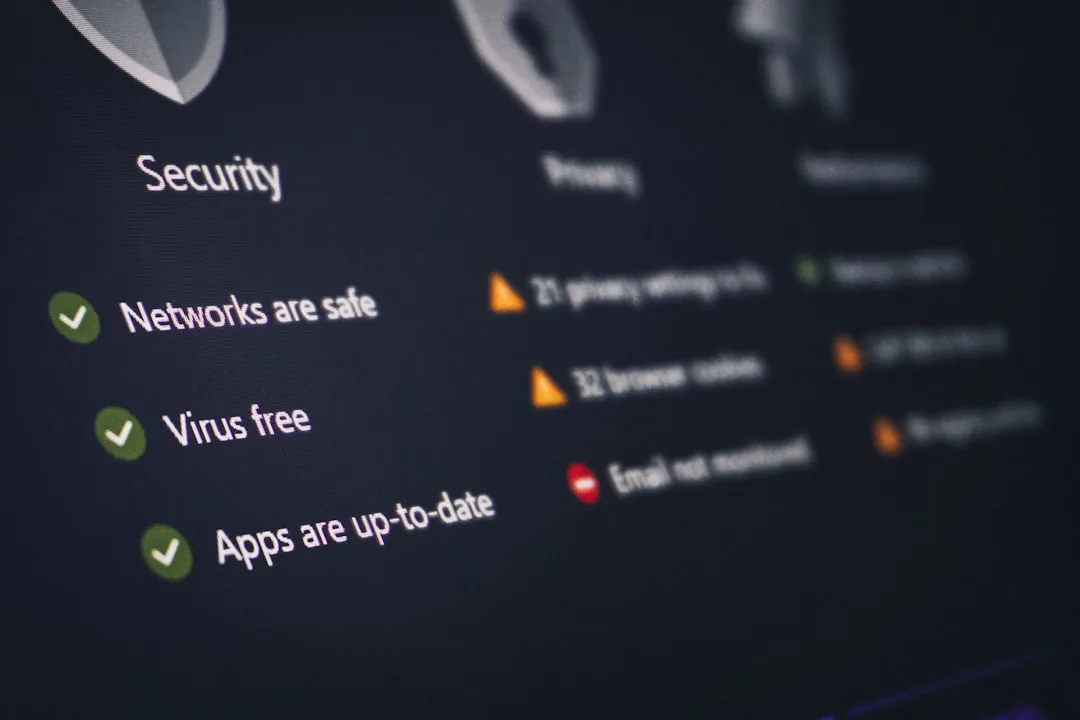

Zatrzymaj rozprzestrzenianie się luk w zabezpieczeniach dzięki ciągłemu testowaniu bezpieczeństwa w chmurze

Powstrzymaj rozprzestrzenianie się luk w zabezpieczeniach, zanim zagrożą Twojej chmurze. Wyjdź poza coroczne audyty i postaw na ciągłe testowanie bezpieczeństwa chmury dla ochrony w czasie rzeczywistym. Dowiedz się więcej tutaj.

Zakończ Kosztowne Powtórzenia Naruszeń Dzięki Strategii Bezpieczeństwa PTaaS

Przestań marnować budżet na powtarzalne re-testy. Odkryj, jak strategia bezpieczeństwa PTaaS eliminuje kosztowne ponowne próby po naruszeniach i szybciej zabezpiecza Twoją sieć. Czytaj więcej.

Powstrzymaj Kosztowne Przestoje: Napraw Krytyczne Luki w Chmurze

Nie pozwól, aby znane naruszenie sparaliżowało Twój biznes. Dowiedz się, jak naprawić krytyczne luki w chmurze, aby zapobiec kosztownym przestojom i zabezpieczyć swoje środowisko. Czytaj więcej.

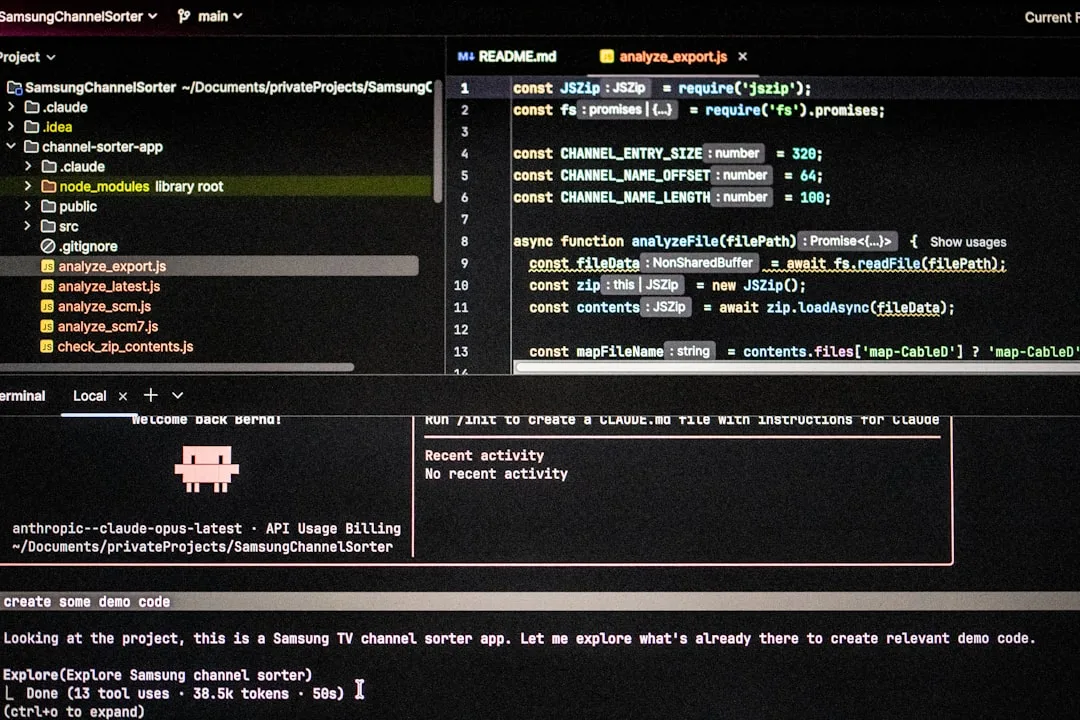

Zatrzymaj wąskie gardła DevSecOps dzięki testom bezpieczeństwa na żądanie

Powstrzymaj zatory w DevSecOps, które spowalniają wdrożenia. Dowiedz się, jak testy bezpieczeństwa na żądanie przyspieszają Twój proces bez uszczerbku dla bezpieczeństwa. Przeczytaj więcej!

Jak zautomatyzować Penetration Testing dla zgodności z HIPAA i PCI DSS

Koniec z bólami głowy związanymi z zgodnością z przepisami. Dowiedz się, jak zautomatyzować Penetration Testing pod kątem zgodności z HIPAA i PCI DSS, aby zaoszczędzić czas, zredukować stres i zabezpieczyć swoje dane. Czytaj więcej!

Jak Zmniejszyć Ryzyko Ataku dla Startupów SaaS

Przestań traktować bezpieczeństwo jako problem, który można odłożyć na później. Dowiedz się, jak zredukować ryzyko związane z powierzchnią ataku dla startupów SaaS i chroń swój rozwój. Zabezpiecz swój produkt już dziś!

Jak z łatwością przejść pierwszą korporacyjną kontrolę bezpieczeństwa

Przestań obawiać się kwestionariusza bezpieczeństwa. Dowiedz się, jak z łatwością przejść swoją pierwszą korporacyjną weryfikację bezpieczeństwa i szybciej zamykać duże transakcje. Przeczytaj nasz ekspercki przewodnik!

Czy Twój obecny audyt bezpieczeństwa wykryje każdy wyciek API?

Przestań polegać na przestarzałych plikach PDF. Odkryj, dlaczego Twój obecny audyt bezpieczeństwa może pomijać krytyczne wycieki API i jak zabezpieczyć swoją infrastrukturę. Przeczytaj więcej już teraz.

Zatrzymaj Ataki na API Zanim Doprowadzą do Wycieku Danych

Nie pozwól, aby uszkodzony punkt końcowy naraził Twoje dane. Dowiedz się, jak identyfikować i zatrzymywać luki w zabezpieczeniach API, zanim doprowadzą do naruszenia bezpieczeństwa. Zabezpiecz swoją infrastrukturę już teraz.

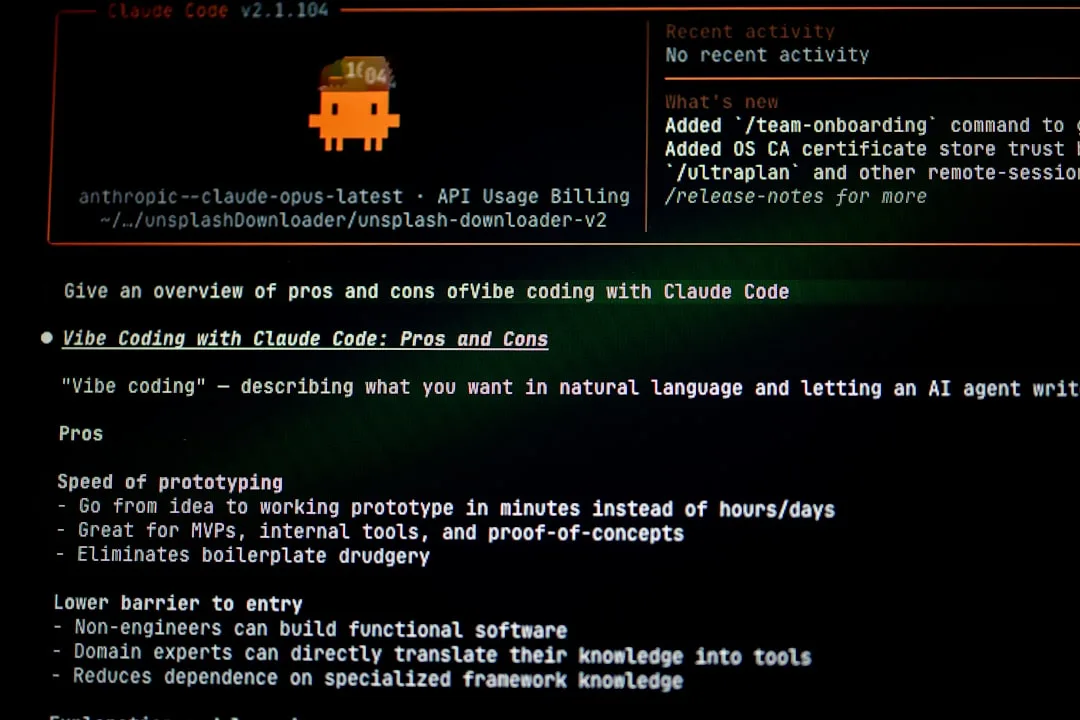

Dlaczego ręczne Penetration Testing spowalnia Twój rozwój

Przestań pozwalać, aby ręczne Penetration Testing opóźniało Twoje wdrożenia. Dowiedz się, w jaki sposób przestarzałe wąskie gardła w zakresie bezpieczeństwa hamują rozwój i odkryj szybsze sposoby zabezpieczania kodu.