penetrify.cloud/blog

Blog— p.7

Analizy, poradniki i aktualności z czołówki autonomicznego bezpieczeństwa.

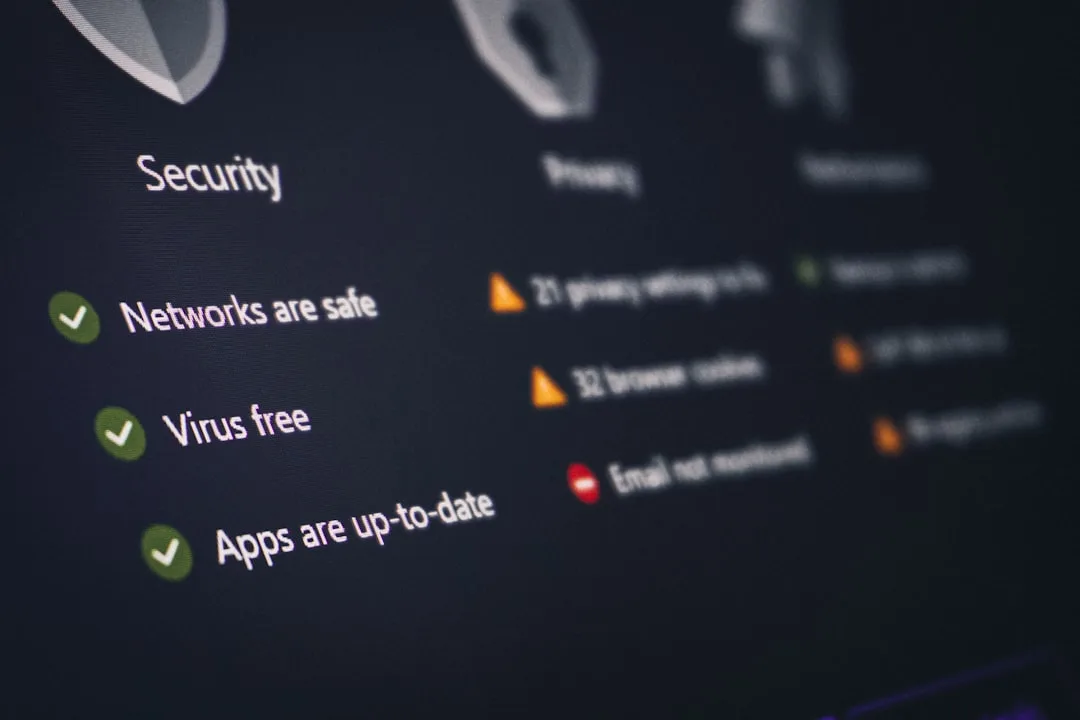

Jak zapobiegać naruszeniom danych między corocznymi audytami bezpieczeństwa

Nie polegaj wyłącznie na corocznych kontrolach. Dowiedz się, jak zapobiegać wyciekom danych pomiędzy corocznymi audytami bezpieczeństwa, stosując proaktywne strategie, aby zapewnić bezpieczeństwo Twoich systemów.

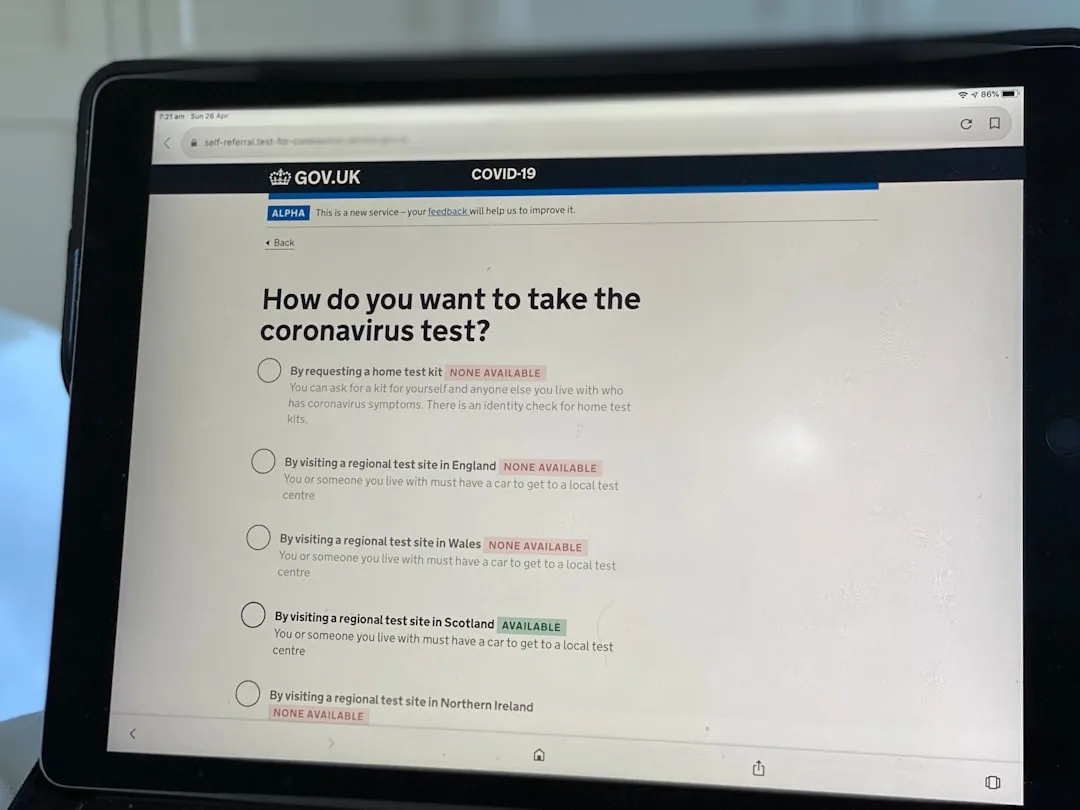

Zapobiegnij naruszeniom zgodności dzięki ciągłej walidacji bezpieczeństwa

Połóż kres gorączce audytowej. Dowiedz się, jak ciągła walidacja bezpieczeństwa zapobiega niezgodnościom i zapewnia bezpieczeństwo Twojej infrastruktury. Przeczytaj pełny przewodnik już teraz.

Czy Twoja zgodność z SOC 2 jest zagrożona? Szybko usuń luki bezpieczeństwa.

Nie pozwól, aby luki bezpieczeństwa naraziły na szwank Twoją zgodność z SOC 2. Dowiedz się, jak identyfikować ryzyka i szybko usuwać luki, aby pomyślnie przejść audyt. Zabezpiecz swoją zgodność już dziś!

Zatrzymaj krytyczne luki w API przed kolejnym wdrożeniem

Nie pozwól, aby luki bezpieczeństwa zrujnowały Twoje wdrożenie. Dowiedz się, jak identyfikować i eliminować krytyczne luki w API przed kolejnym wdrożeniem. Zabezpiecz swoje punkty końcowe teraz!

Poza listą kontrolną: Jak skalować swoją postawę bezpieczeństwa

Przestań traktować bezpieczeństwo jak coroczną listę kontrolną. Dowiedz się, jak skalować swoje podejście do bezpieczeństwa w obliczu ewoluujących zagrożeń i wyjdź poza raport PDF. Czytaj więcej teraz.

Zatrzymaj ukryte wycieki danych w chmurze dzięki zautomatyzowanej orkiestracji bezpieczeństwa

Zatrzymaj wycieki danych w chmurze i wyeliminuj obawy o bezpieczeństwo. Dowiedz się, jak zautomatyzowana orkiestracja bezpieczeństwa eliminuje luki i chroni Twoje dane. Przeczytaj pełny przewodnik.

Szybsze zabezpieczanie MŚP dzięki automatycznemu Penetration Testing

Przestań zgadywać, czy Twoja firma jest bezpieczna. Dowiedz się, jak zautomatyzowane Penetration Testing pomaga MŚP szybko wykrywać i usuwać podatności. Chroń swoje dane już dziś!

Chroń swoją infrastrukturę chmurową przed wyrafinowanymi atakami Zero Day

Powstrzymaj niewidzialne zagrożenia, zanim uderzą. Dowiedz się, jak chronić swoją infrastrukturę chmurową przed wyrafinowanymi atakami Zero Day, dzięki tym eksperckim strategiom bezpieczeństwa.

Zapobiegnij kosztownym wyciekom danych dzięki proaktywnemu mapowaniu powierzchni ataku

Zatrzymaj kosztowne wycieki danych, odnajdując swoje ukryte luki w zabezpieczeniach. Odkryj, jak proaktywne mapowanie powierzchni ataku zabezpiecza każdy punkt wejścia. Chroń swoje dane teraz.

Powstrzymaj ryzyko ransomware dzięki proaktywnemu zarządzaniu ekspozycją na zagrożenia

Zatrzymaj ransomware, zanim zacznie działać. Dowiedz się, jak proaktywne zarządzanie ekspozycją na zagrożenia eliminuje krytyczne luki wykorzystywane przez hakerów. Chroń swoją sieć już dziś!