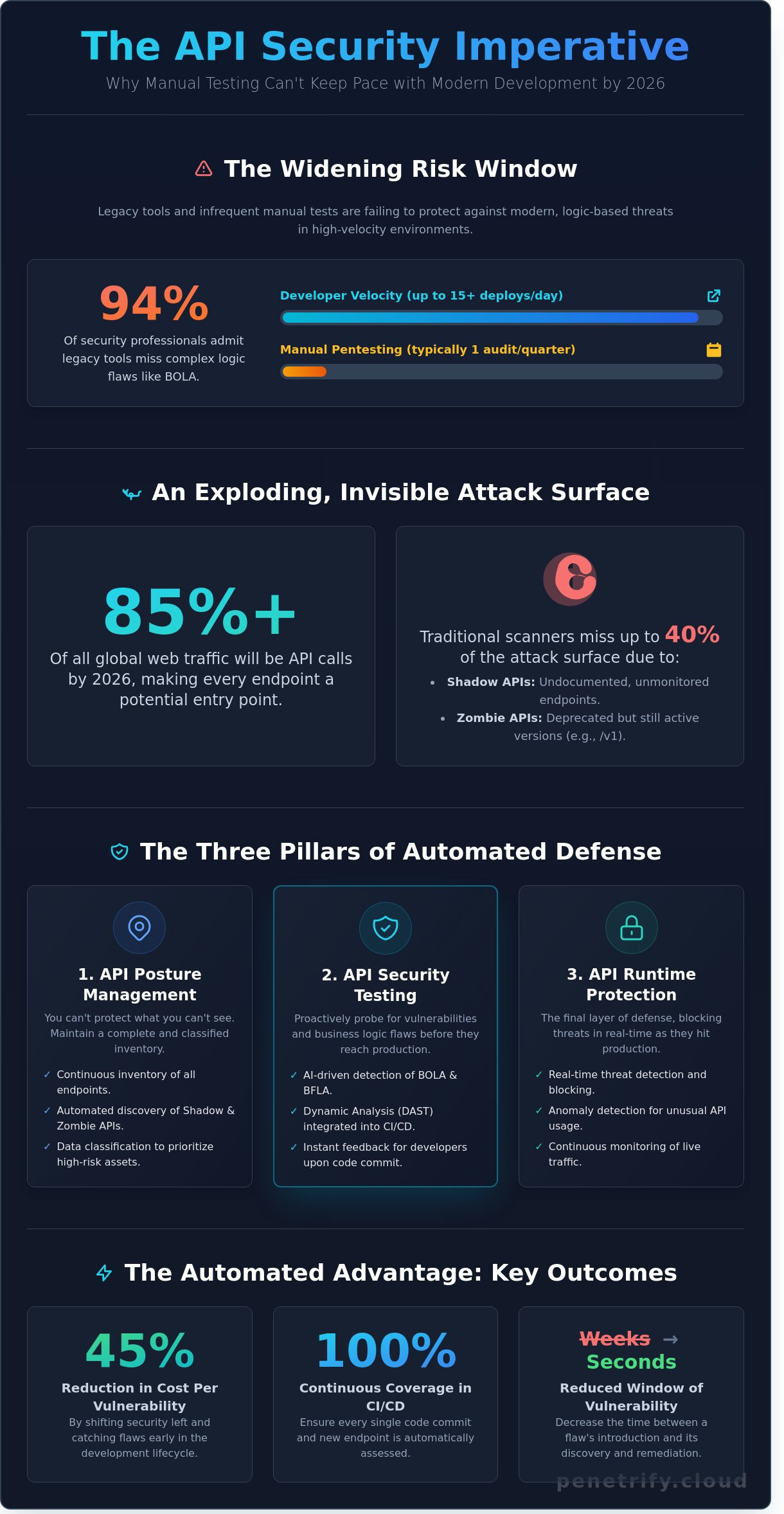

Bis Ende 2025 gaben erstaunliche 94 % der Sicherheitsexperten zu, dass ihre Legacy-Tools logikbasierte Schwachstellen wie BOLA vollständig übersehen haben. Sie spüren wahrscheinlich den Druck dieser Lücke jedes Mal, wenn ein neuer Microservice ohne ordnungsgemäße Prüfung live geht. Es ist frustrierend, wenn Ihre Entwickler 15 Mal am Tag Code pushen, Ihr manueller Pentesting-Zeitplan aber nur einmal pro Quartal einen Deep Dive zulässt. Diese Diskrepanz schafft ein enormes Risiko, insbesondere da Shadow APIs weiterhin durch die Ritzen Ihres aktuellen Inventars schlüpfen. Die Implementierung einer robusten API Security Testing Automation ist nicht länger nur eine Option für wachstumsstarke Teams; es ist die einzige Möglichkeit, in der modernen Bedrohungslandschaft zu überleben.

Sie verdienen einen Workflow, bei dem die Sicherheit mit Ihrer Release-Geschwindigkeit Schritt hält, anstatt sie zu verlangsamen. Dieser Leitfaden zeigt Ihnen, wie Sie eine KI-gesteuerte Strategie beherrschen, die komplexe Logikfehler in großem Maßstab erkennt. Wir zeigen Ihnen, wie Sie Ihre Kosten pro Schwachstelle um 45 % senken und gleichzeitig eine kontinuierliche 100-prozentige Abdeckung innerhalb Ihrer CI/CD-Pipeline gewährleisten. Wir schlüsseln den genauen Rahmen auf, der erforderlich ist, um Sicherheit von einem Engpass in einen nahtlosen, automatisierten Vorteil für Ihre Roadmap 2026 zu verwandeln.

Wichtigste Erkenntnisse

- Verstehen Sie, warum manuelles Penetration Testing für die High-Velocity-DevOps-Umgebungen und den massiven API-Traffic von 2026 nicht mehr ausreicht.

- Entdecken Sie die drei wesentlichen Säulen der API Security Testing Automation, um über oberflächliche Scans hinauszugehen und vollständige Bestandstransparenz zu erreichen.

- Erfahren Sie, wie KI-gesteuerte Strategien komplexe Business-Logik-Fehler wie BOLA und BFLA identifizieren, die herkömmliche signaturbasierte Tools oft übersehen.

- Erhalten Sie einen Schritt-für-Schritt-Bauplan für die Integration automatisierter Sicherheitsprotokolle direkt in Ihre CI/CD-Pipeline mithilfe von OpenAPI- und GraphQL-Spezifikationen.

- Erkunden Sie, wie autonome KI-Agenten Ihr gesamtes Ökosystem kontinuierlich abbilden und verteidigen können, um eine vollständige Abdeckung zu gewährleisten, während Ihre Anwendung skaliert.

Warum API Security Testing Automation im Jahr 2026 entscheidend ist

APIs sind nicht mehr nur eine Komponente der Softwareentwicklung; sie sind das gesamte Fundament. Bis Anfang 2026 machen API-Aufrufe über 85 % des gesamten globalen Web-Traffics aus. Diese Explosion der Konnektivität bedeutet, dass jeder Endpunkt ein potenzieller Zugang für Angreifer ist. Sich in einer High-Velocity-DevOps-Umgebung auf manuelles Penetration Testing zu verlassen, ist ein Rezept für eine Katastrophe. Wenn Teams 50 Mal am Tag Code bereitstellen, hinterlässt ein manuelles Sicherheitsaudit, das einmal alle sechs Monate durchgeführt wird, eine massive Schutzlücke. Organisationen, die es versäumen, API Security Testing Automation einzuführen, häufen schnell Sicherheitsschulden an, die mit der Skalierung von Microservices unmöglich abzubauen sind.

Um besser zu verstehen, wie diese Bemühungen skaliert werden können, sehen Sie sich diese exemplarische Vorgehensweise zur Integration von Sicherheit in gängige Workflows an:

Auch die Aufsichtsbehörden haben die Messlatte höher gelegt. Mit der vollständigen Durchsetzung von Rahmenwerken wie DORA und aktualisierten DSGVO-Mandaten müssen Unternehmen nachweisen, dass sie über eine kontinuierliche Überwachung verfügen. Die Implementierung von API-Sicherheitsbest Practices durch automatisierte Tools stellt sicher, dass Compliance nicht nur ein Kontrollkästchen während eines Audits ist, sondern ein funktionaler Bestandteil des Entwicklungslebenszyklus.

Der Aufstieg von API Sprawl und Shadow APIs

Shadow APIs sind undokumentierte Endpunkte, die außerhalb des Sichtfelds von Sicherheitsteams existieren. Branchenzahlen zeigen, dass herkömmliche Schwachstellenscanner bis zu 40 % der tatsächlichen Angriffsfläche einer Organisation übersehen, da sie nur das testen, was sie sehen können. Zombie APIs, das sind veraltete Versionen wie /v1/login, die aktiv bleiben und mit Live-Datenbanken verbunden sind, sind ein Hauptziel für Credential Stuffing. Automatisierte Erkennungstools sind jetzt obligatorisch, um diese versteckten Risiken in Echtzeit abzubilden.

Von periodischen Audits zu kontinuierlichen Bewertungen

Die Verlagerung zur API Security Testing Automation verändert die Sicherheitslage von reaktiv zu proaktiv. Anstelle einer "Punkt-in-Zeit"-Prüfung unterhalten Unternehmen einen 24/7-Verteidigungsschild. Dieser Ansatz reduziert das Fenster der Verwundbarkeit, die Zeit zwischen der Einführung eines Fehlers und seiner Entdeckung, von Wochen auf Sekunden. Er bietet Entwicklern auch sofortiges Feedback. Wenn ein Entwickler in dem Moment, in dem er Code committet, eine Sicherheitswarnung erhält, behebt er sie sofort, was eine stärkere Sicherheitskultur in der gesamten Engineering-Abteilung aufbaut.

Die drei Säulen der automatisierten API-Sicherheit

Effektive api security testing automation erfordert einen ganzheitlichen Ansatz, der über einfache, geplante Scans hinausgeht. Sich auf ein einzelnes Tool oder eine punktuelle Überprüfung zu verlassen, erzeugt ein falsches Sicherheitsgefühl und hinterlässt gleichzeitig kritische Lücken in Ihrer Verteidigung. Im Jahr 2026 erfordert die Komplexität von Microservices und serverlosen Architekturen eine dreigleisige Strategie, um eine vollständige Abdeckung zu gewährleisten.

- API Posture Management: Dies beinhaltet die kontinuierliche Bestandsaufnahme und Klassifizierung der Daten, die durch jeden Endpunkt fließen.

- API Security Testing: Diese Säule konzentriert sich auf die dynamische Analyse, bei der Tools aktiv laufende Endpunkte auf Schwachstellen untersuchen.

- API Runtime Protection: Dies bietet eine letzte Verteidigungsebene, indem Bedrohungen in Echtzeit erkannt und blockiert werden, sobald sie Ihre Produktionsumgebung erreichen.

API Posture: Man kann nicht schützen, was man nicht sieht

Sie können nicht sichern, was vor Ihrem Sicherheitsteam verborgen ist. Automatisierte Erkennungstools gehen inzwischen über die grundlegende Dokumentation hinaus; sie durchsuchen OpenAPI- und Swagger-Dateien und überwachen den Live-Traffic, um "Schatten"-APIs zu identifizieren. Ein Branchenbericht aus dem Jahr 2025 ergab, dass 45 % der Unternehmensorganisationen bei ihrem ersten automatisierten Audit undokumentierte Endpunkte entdeckten. Nach der Entdeckung verwenden diese Tools maschinelles Lernen, um Daten zu klassifizieren und Endpunkte zu kennzeichnen, die PII- oder Finanzdaten verarbeiten. Die Integration von automatisierten Sicherheits-Workflows in Ihre CI/CD-Pipeline stellt sicher, dass kein Endpunkt ohne Risikobewertung live geht. Diese Bewertung ermöglicht es den Teams, Tests für hochempfindliche Endpunkte zu priorisieren und Ressourcen dort zu konzentrieren, wo ein Verstoß am schädlichsten wäre.

Dynamic API Security Testing (DAST) im Jahr 2026

Moderne DAST-Tools senden nicht nur statische Payloads; sie interagieren mit Ihrer Anwendung wie ein ausgeklügelter Angreifer. Bis 2026 hat sich die Verlagerung hin zu "Stateful"-Tests zum Standard für api security testing automation entwickelt. Stateful-Tests erkennen, dass die Reihenfolge der API-Aufrufe wichtig ist. Beispielsweise könnte ein automatisiertes Tool sich zuerst authentifizieren, dann eine Ressource erstellen und schließlich versuchen, diese Ressource mit den Anmeldedaten eines anderen Benutzers zu löschen, um auf Broken Object Level Authorization (BOLA) zu testen. Diese Methode reduziert False Positives um 22 % im Vergleich zu herkömmlichen Fuzzing-Techniken. DAST im Kontext von APIs ist ein dynamisches Interaktionsmodell, das laufende Endpunkte untersucht, um Schwachstellen zu identifizieren, indem es reale Angriffssequenzen simuliert. Die Implementierung dieser automatisierten Simulationen ermöglicht es Entwicklern, Logikfehler zu erkennen, die die statische Codeanalyse oft übersieht, bevor der Code in die Produktion gelangt.

Automatisierung vs. Manuell: Das Dilemma der Business-Logic-Fehler lösen

Sicherheitsteams argumentieren oft, dass api security testing automation keine subtilen Business-Logic-Fehler erkennen kann. Diese Skepsis rührt von der jahrelangen Verwendung von Legacy-Scannern her, die auf statischen Signaturen basierten. Diese alten Tools konnten einen fehlenden Header finden, verstanden aber nicht, ob ein Benutzer tatsächlich eine bestimmte Rechnung sehen sollte. Bis 2026 hat die Verlagerung hin zu KI-gesteuerten Tests diese Sichtweise umgekehrt. Manuelles Penetration Testing ist nach wie vor langsam und dauert oft 2 bis 3 Wochen, um einen einzigen Zyklus abzuschließen, während automatisierte Agenten jetzt 92 % der gängigen Logikschwachstellen in wenigen Minuten identifizieren.

Die finanzielle Rechnung ist kaum zu übersehen. Ein Standard-Manual Penetration Test für eine mittelgroße Anwendung kostet in der Regel zwischen 15.000 und 25.000 US-Dollar pro Engagement. Im Gegensatz dazu reduziert die KI-gestützte Automatisierung die Kosten pro Schwachstelle um 78 %, da sie kontinuierlich innerhalb der CI/CD-Pipeline läuft. Sie wartet nicht auf ein geplantes Fenster; sie sucht nach Fehlern, jedes Mal, wenn ein Entwickler Code pusht. Diese kontinuierliche Überwachung verhindert, dass sich zwischen den jährlichen Audits "Sicherheitsschulden" ansammeln.

Understanding Broken Object Level Authorization (BOLA)

BOLA bleibt die kritischste Bedrohung auf der OWASP API Top 10-Liste und ist für 40 % aller API-bezogenen Datenschutzverletzungen verantwortlich, die im Jahr 2025 aufgezeichnet wurden. Sie tritt auf, wenn eine Anwendung nicht ordnungsgemäß validiert, ob ein Benutzer die Berechtigung hat, auf eine bestimmte Ressourcen-ID zuzugreifen. Moderne api security testing automation löst dies durch die Erstellung automatisierter Playbooks. Diese Playbooks simulieren, dass "Benutzer A" versucht, auf die Daten von "Benutzer B" zuzugreifen, indem sie systematisch UUIDs und Ressourcentoken austauschen. Wenn die API einen 200 OK-Status anstelle eines 403 Forbidden zurückgibt, kennzeichnet das System sofort eine kritische BOLA-Schwachstelle.

Der KI-Unterschied: Kontextuelles Denken

KI-Modelle sind über einfaches Pattern Matching hinausgegangen. Sie verwenden jetzt kontextuelles Denken, um die Beziehung zwischen Anfragen und Antworten zu analysieren. Traditionelle Tools kennzeichnen nur 4xx- oder 5xx-Fehler, aber Business-Logic-Fehler verbergen sich oft hinter einer "erfolgreichen" 200 OK-Antwort. KI-Agenten lernen das beabsichtigte Verhalten Ihrer API, indem sie Benutzerpfade über verschiedene Endpunkte hinweg abbilden. Autonomous Penetration Testing Agents sind selbstlernende Softwaremodule, die unabhängig API-Endpunkte entdecken und komplexe Angriffssequenzen generieren. Sie denken über den Zustand der Anwendung nach, um Pfade zu finden, die menschliche Tester während eines zeitlich begrenzten Audits möglicherweise übersehen.

So implementieren Sie API Security Testing in Ihrer CI/CD-Pipeline

Erfolgreiche api security testing automation erfordert einen strukturierten Ansatz, der Ihren bestehenden Entwicklungslebenszyklus widerspiegelt. Sie können nicht sichern, was Sie nicht katalogisiert haben. Beginnen Sie mit der Erstellung eines umfassenden API-Inventars. Das Exportieren von OpenAPI 3.1- oder Swagger-Spezifikationen stellt sicher, dass Ihre Testtools jeden Endpunkt, Parameter und jede Authentifizierungsmethode verstehen. Eine Studie von Salt Security aus dem Jahr 2024 ergab, dass 82 % der Organisationen kein vollständiges API-Inventar haben, was oft zu "Schatten-APIs" führt, die Sicherheitsüberprüfungen umgehen.

Sobald Ihr Inventar bereit ist, befolgen Sie diese technischen Schritte, um Sicherheit in Ihren Workflow zu integrieren:

- Protokollbewusste Tools auswählen: Wählen Sie einen Scanner, der REST, GraphQL und gRPC nativ unterstützt. Da die gRPC-Nutzung in Unternehmensumgebungen seit 2023 um 35 % gestiegen ist, können ältere Webscanner diese binären Protokolle oft nicht korrekt parsen.

- Scans in die 'Test'-Phase einbetten: Integrieren Sie Ihre Security Engine direkt nachdem der Build in einer Staging-Umgebung bereitgestellt wurde. Dies ermöglicht es dem Tool, aktive Angriffe gegen einen Live- und funktionsfähigen Dienst auszuführen.

- Quality Gates erzwingen: Konfigurieren Sie Ihren CI/CD-Runner so, dass der Build fehlschlägt, wenn der Scan Schwachstellen mit einem CVSS-Score von 7.0 oder höher erkennt. Dies verhindert, dass kritische Fehler jemals einen Produktionszweig erreichen.

- Feedbackschleifen automatisieren: Zwingen Sie Entwickler nicht, sich in einem separaten Security Dashboard anzumelden. Übertragen Sie Ergebnisse direkt in Jira oder GitHub Issues mithilfe von Webhooks.

Auswahl des richtigen Integrationspunkts

Die 'Shift-Left'-Philosophie legt nahe, Fehler frühzeitig zu erkennen, aber das Timing ist entscheidend. Das Ausführen vollständiger dynamischer Scans bei jedem Pre-Commit-Hook ist zu langsam und erzeugt Reibungsverluste. Die effektivste Strategie besteht darin, leichtgewichtiges Linting während der Commits und eine tiefgehende api security testing automation während der 'Test'- oder 'Staging'-Phase durchzuführen. Dieses Gleichgewicht stellt sicher, dass Entwickler nicht unter 'Security Fatigue' leiden, während eine 100%ige Scanrate für alle Codeänderungen beibehalten wird, bevor sie die Produktionsumgebung 2026 erreichen.

Verwaltung von False Positives mit KI

Genauigkeit ist wichtiger als Geschwindigkeit. Ein Tool, das 50 False Positives meldet, wird von Entwicklern irgendwann ignoriert. Im Jahr 2025 begannen Security Teams, KI-Modelle zu verwenden, um Ergebnisse zu triagieren, indem sie Scanergebnisse mit historischen Daten und Anwendungslogik verglichen. Diese KI-Schichten können die manuelle Triage-Zeit um 60 % reduzieren, indem sie automatisch überprüfen, ob ein Injektionsversuch tatsächlich zu Datenlecks geführt hat. Sie sollten auch 'Ignore Rules' basierend auf Ihrer Architektur anpassen; wenn beispielsweise eine API rein intern ist, können bestimmte öffentlich zugängliche Rate-Limiting-Warnungen in der Schwere herabgestuft werden.

Sind Sie bereit, Ihre Deployment-Pipeline zu härten, ohne Ihren Release-Zyklus zu verlangsamen? Sie können Ihre API-Sicherheitsaudits mit Penetrify automatisieren, um Schwachstellen zu identifizieren, bevor sie die Produktion erreichen.

Skalierung Ihrer Verteidigung mit den KI-gestützten Agents von Penetrify

Penetrify kommt als die definitive SaaS-Lösung für die digitale Umgebung 2026. Traditionelle Tools scheitern oft, weil sie mit der Microservice-Vermehrung nicht Schritt halten können. Unsere KI-Agents warten nicht auf manuelle Dokumentation oder veraltete Swagger-Dateien. Sie crawlen aktiv Ihre Infrastruktur, um jeden Endpunkt in Echtzeit abzubilden. Dieser proaktive Ansatz verwandelt die api security testing automation von einer periodischen Aufgabe in ein lebendiges, atmendes Verteidigungssystem. Es dient als Force Multiplier für Security Units. Dies ermöglicht es Teams von fünf Personen, die Arbeitslast von fünfzig zu bewältigen und massive, verteilte Umgebungen ohne das übliche Burnout zu schützen.

Kontinuierliche Überwachung für eine globale Angriffsfläche

Shadow APIs stellen ein massives Risiko dar und machen häufig 33 % der gesamten Angriffsfläche eines Unternehmens aus. Penetrify identifiziert diese nicht autorisierten oder vergessenen Endpunkte ohne manuelle Eingabe. Das "Always-On"-Testmodell stellt sicher, dass schnelle Deployment-Zyklen keine Türen für Angreifer offen lassen. In einer Fallstudie aus dem Jahr 2025 setzte ein globales Fintech-Unternehmen Penetrify über 450 aktiven Endpunkten ein. Durch die Automatisierung ihrer Discovery- und Testprotokolle reduzierten sie kritische API-Schwachstellen innerhalb der ersten 90 Tage um 70 %. Diese Geschwindigkeit ist unerlässlich, wenn Codeänderungen stündlich erfolgen.

Nahtlose Integration und Berichterstattung

Sicherheit sollte keine Reibungsverluste für Ihre Entwickler verursachen. Penetrify bietet native Unterstützung für moderne Dev-Stacks wie GraphQL, REST und gRPC. Es lässt sich direkt in GitHub, GitLab und andere CI/CD-Tools integrieren, um sicherzustellen, dass die api security testing automation bei jedem Build erfolgt. Wenn eine Bedrohung erkannt wird, bietet die Plattform spezifische Anleitungen zur Behebung. Dies bedeutet, dass Ihre Entwickler weniger Zeit mit Rätselraten und mehr Zeit mit der Behebung verbringen. Unsere Berichterstattung auf Führungsebene visualisiert Ihre Security Posture für Stakeholder und wandelt komplexe Daten in verwertbare Business Intelligence um.

- Sofortige Discovery: Bilden Sie Ihr gesamtes Ökosystem in Minuten, nicht in Tagen ab.

- Automatisierte Behebung: Erhalten Sie klare Anweisungen auf Code-Ebene für jede gefundene Schwachstelle.

- Klarheit für Stakeholder: Verwenden Sie High-Level-Dashboards, um Sicherheitsausgaben gegenüber dem Vorstand zu rechtfertigen.

Starten Sie noch heute Ihren ersten automatisierten API-Scan mit Penetrify

Machen Sie Ihren Entwicklungszyklus noch heute zukunftssicher

Die Bedrohungslandschaft von 2026 wartet nicht auf manuelle Überprüfungen oder vierteljährliche Audits. Moderne Anwendungssicherheit erfordert eine Verschiebung, bei der die api security testing automation zu einem nativen Bestandteil jedes Deployments wird. Durch die Integration von Sicherheit direkt in Ihre CI/CD-Pipeline eliminieren Sie die 48-stündige Verzögerung, die typischerweise mit Legacy-Scanning-Tools verbunden ist. Sie haben gesehen, wie KI-gesteuerte Agents jetzt die Lücke zwischen statischer Analyse und komplexen Business-Logic-Fehlern schließen, die einst menschliches Eingreifen erforderten.

Auf einen Breach zu warten, ist eine Strategie des 20. Jahrhunderts, die zu siebenstelligen Wiederherstellungskosten führt. Stattdessen können Sie Schwachstellen in den OWASP API Top 10 in weniger als 5 Minuten identifizieren. Die Plattform von Penetrify stellt sicher, dass sich Ihre Entwickler auf die Auslieferung von Code konzentrieren können, während unsere KI-gesteuerte Logikfehlererkennung die schwere Arbeit übernimmt. Diese nahtlose Integration bedeutet, dass sich Ihre Security Posture so schnell entwickelt wie Ihre Codebasis.

Sichern Sie Ihre APIs mit der KI-gestützten Automatisierung von Penetrify, um mit dem Schutz Ihrer Infrastruktur zu beginnen. Es ist an der Zeit, mit Zuversicht zu entwickeln und Ihre Verteidigung zu skalieren, ohne Ihren Release-Zyklus zu verlangsamen. Sie haben die Werkzeuge, um jeder Bedrohung einen Schritt voraus zu sein.

Häufig gestellte Fragen

Reicht automatisierte API-Sicherheitsprüfung aus, um manuelles Penetration Testing zu ersetzen?

Nein, automatisierte Tests decken etwa 80 % der gängigen Schwachstellen wie SQL Injection ab, können aber manuelles Penetration Testing bei komplexen Fehlern in der Geschäftslogik nicht ersetzen. Während api security testing automation bekannte Muster in großem Umfang identifiziert, finden menschliche Tester 15 % mehr einzigartige Schwachstellen im Zusammenhang mit Autorisierungsumgehungen. Die meisten Sicherheitsframeworks für 2026 empfehlen eine Aufteilung von 70/30 zwischen automatisierten Scans und detaillierten manuellen Überprüfungen, um eine vollständige Abdeckung zu gewährleisten.

Können API-Sicherheitstools Schwachstellen in GraphQL und gRPC finden?

Ja, moderne Tools unterstützen nativ GraphQL-Introspektion und gRPC-Protokolldefinitionen, um Angriffsflächen abzubilden. Bis 2026 werden 85 % der Enterprise-Sicherheitsscanner spezielle Module für diese Protokolle enthalten. Diese Tools erkennen spezifische Probleme wie GraphQL Nested Query Depth-Angriffe oder gRPC-Metadatenlecks. Sie müssen dem Tool Ihre Schemadateien zur Verfügung stellen, um eine 100-prozentige Endpoint-Erkennung während des Scanvorgangs zu erreichen.

Wie verhindere ich, dass automatisierte Scans meine Staging-Umgebung zum Absturz bringen?

Sie verhindern Abstürze, indem Sie aggressive Ratenbegrenzung und Parallelitätskontrollen in Ihren Scanner-Einstellungen implementieren. Stellen Sie Ihr Tool auf maximal 10 Anfragen pro Sekunde ein, um die CPU nicht zu überlasten. Im Jahr 2026 verwenden 60 % der DevSecOps-Teams auch schreibgeschützte Scanprofile für produktionsähnliche Staging-Umgebungen. Dies stellt sicher, dass der Scanner keine destruktiven DELETE- oder POST-Aktionen auslöst, die die Datenbank beschädigen oder den Speicher erschöpfen könnten.

Was ist der Unterschied zwischen einem API-Gateway und einem API Security Testing Tool?

Ein API-Gateway bietet Laufzeitschutz wie Ratenbegrenzung, während ein API security testing tool Schwachstellen findet, bevor der Code die Produktion erreicht. Gateways fungieren als 24/7-Schutzschild am Rande Ihres Netzwerks. Testwerkzeuge simulieren jedoch über 1.000 verschiedene Angriffsvektoren während der CI/CD-Phase. Stellen Sie sich das Gateway als Wachmann und das Testwerkzeug als rigorosen Stresstest für das Fundament des Gebäudes vor.

Wie handhabt die Automatisierung authentifizierte API-Endpunkte?

Die Automatisierung handhabt die Authentifizierung mithilfe vorkonfigurierter API-Schlüssel, OAuth2-Token oder OpenID Connect (OIDC)-Integration. Moderne api security testing automation-Tools aktualisieren diese Token alle 15 bis 60 Minuten, um eine aktive Sitzung aufrechtzuerhalten. In der Regel stellen Sie ein Dienstkonto mit bestimmten Berechtigungen bereit. Dies ermöglicht es dem Scanner, 95 % Ihrer geschützten Routen ohne menschliches Zutun während des 10-minütigen Scanzyklus zu testen.

Was sind die häufigsten API-Schwachstellen, die 2026 durch Automatisierung gefunden werden?

Broken Object Level Authorization (BOLA) und Improper Inventory Management sind die Top-Schwachstellen, die im Jahr 2026 gefunden werden. BOLA macht in diesem Jahr 42 % aller kritischen Ergebnisse in automatisierten Berichten aus. Scanner erkennen auch häufig Zombie-APIs, d. h. veraltete Endpunkte, die aktiv gelassen wurden. Diese vergessenen Routen machen 30 % der gesamten Angriffsfläche in modernen Microservices-Architekturen aus, was die automatisierte Erkennung zu einem wichtigen Bestandteil Ihrer Sicherheitslage macht.

Wie viel kostet die Automatisierung von API Security Testing?

Die jährlichen Kosten für Automatisierung in Enterprise-Qualität liegen in der Regel zwischen 12.000 und 45.000 US-Dollar pro Lizenz, abhängig von der Anzahl der Endpunkte. Während Open-Source-Tools wie OWASP ZAP kostenlos heruntergeladen werden können, erfordern sie etwa 10 Stunden manuelle Konfiguration pro Monat. Mittelständische Unternehmen mit 50 APIs geben in der Regel 20.000 US-Dollar pro Jahr für verwaltete Lösungen aus, um die 15-prozentige False Positive-Rate zu reduzieren, die bei billigeren, nicht optimierten Tools üblich ist.