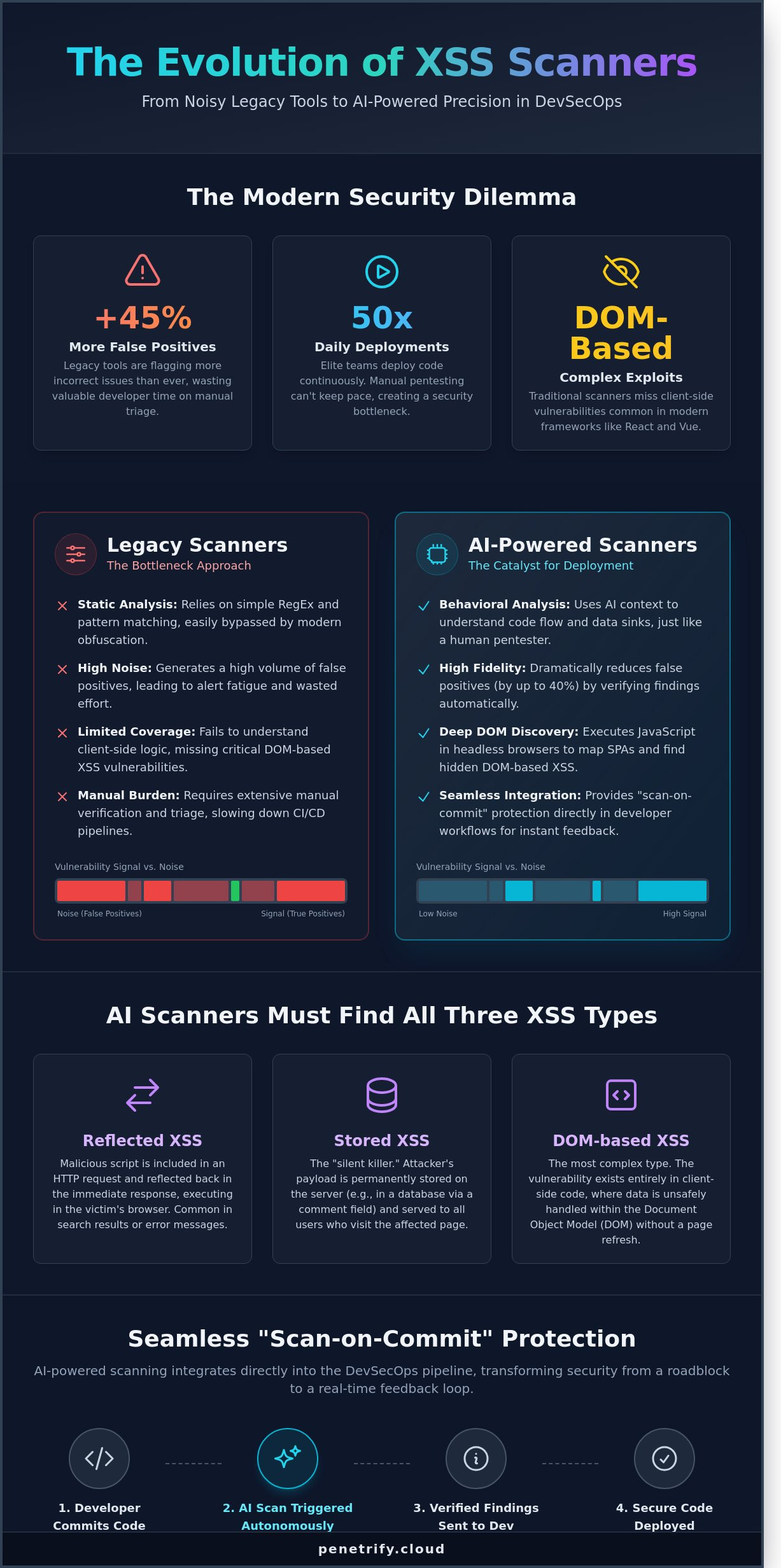

Ihr aktueller Security Stack kennzeichnet wahrscheinlich 45 % mehr False Positives als noch im Jahr 2023, übersieht aber dennoch die komplexen DOM-basierten Exploits, die herkömmliche Filter umgehen. Sich in einer Entwicklungsumgebung des Jahres 2026 auf einen Legacy Cross-Site Scripting (xss) Scanner zu verlassen, ist, als würde man eine Papierkarte zur Navigation in einer Hyperloop verwenden; er kann einfach nicht mit der Geschwindigkeit modernen Codes mithalten. Wir sind uns einig, dass Sicherheit ein Katalysator für die Bereitstellung sein sollte, und kein Engpass, der Ihre Entwickler zwingt, sich zwischen termingerechter Auslieferung und Sicherheit zu entscheiden. Es ist ermüdend zu beobachten, wie manuelles Penetration Testing hinter Ihren täglichen CI/CD-Pushes zurückbleibt, während Ihre Angriffsfläche wächst.

Dieser Leitfaden verspricht Ihnen zu zeigen, wie KI-gesteuerte Erkennung tief verwurzelte Schwachstellen identifiziert, die Legacy-Tools übersehen, und für jeden einzelnen Befund konkrete Proof-of-Concept-Beweise liefert. Sie werden entdecken, wie Sie einen genauen, autonomen Schutz erreichen, der mit Ihrer Anwendung skaliert, ohne 15 Stunden manueller Triage zu Ihrem wöchentlichen Sprint hinzuzufügen. Wir werden den Wandel hin zum intelligenten Scannen aufschlüsseln und Ihnen genau zeigen, wie Sie diese hochgenauen Ergebnisse in Ihre bestehenden Entwickler-Workflows integrieren können.

Wichtigste Erkenntnisse

- Verstehen Sie, warum manuelle Code-Reviews in großem Maßstab scheitern und wie automatisierte Tools die Sicherheitslücke bei hochfrequenten Bereitstellungen schließen.

- Erfahren Sie, wie ein moderner Cross-Site Scripting (xss) Scanner die KI-Kontextanalyse nutzt, um Schwachstellen in komplexen HTML- und JavaScript-Umgebungen zu lokalisieren.

- Entdecken Sie die entscheidenden Unterschiede zwischen Legacy-DAST-Tools und KI-gesteuerter Erkennung bei der Eliminierung kostspieliger False Positives.

- Meistern Sie den Prozess der Integration automatisierter Sicherheitsscans direkt in Ihre DevSecOps-Pipeline für einen nahtlosen "Scan-on-Commit"-Schutz.

- Erfahren Sie, wie Zero-Configuration-KI-Agenten Ihrer Anwendung einen rund um die Uhr verifizierten Schwachstellenerkennung bieten können, ohne Ihr Entwicklungsteam zu verlangsamen.

Was ist ein Cross-Site Scripting (XSS) Scanner und warum brauchen Sie einen?

Ein Cross-Site Scripting (xss) Scanner fungiert als automatisierter Sicherheitsposten für Ihre Web-Infrastruktur. Er untersucht systematisch jedes Eingabefeld, jeden Header und jeden URL-Parameter, um festzustellen, wo ein Angreifer bösartigen Code einschleusen könnte. Das Verständnis von Cross-Site Scripting (XSS) ist von entscheidender Bedeutung, da es in führenden Branchenberichten und -bewertungen immer wieder zu den drei wichtigsten Web-Schwachstellen zählt. Diese Tools haben sich von einfachen Mustervergleichen zu ausgefeilten Verhaltensanalysen entwickelt. Moderne Scanner verwenden jetzt Headless-Browser, um echte Benutzerinteraktionen zu simulieren und sicherzustellen, dass sie Schwachstellen erkennen, die die statische Analyse möglicherweise übersieht. Alte Scanner verließen sich auf einfache Regex, aber Tools der Ära 2025 verwenden dynamische Analysen, um eine Reduzierung der False Positives um 40 % im Vergleich zu den Standards von 2020 zu erreichen.

Die Kosten des Scheiterns sind hoch. XSS-Schwachstellen machten im Jahr 2023 12 % aller Bug-Bounty-Auszahlungen auf Plattformen wie HackerOne aus. Ein erfolgreicher Exploit ermöglicht es Angreifern, Benutzersitzungen zu kapern, sensible Cookies zu stehlen oder private Daten direkt aus dem Browser zu exfiltrieren. In einer Welt, in der das durchschnittliche Unternehmen über 350 Webanwendungen verwaltet, ist die manuelle Aufsicht nicht nur schwierig, sondern unmöglich. Automatisierte Tools bieten die einzig praktikable Möglichkeit, eine konsistente Sicherheitslage über eine massive digitale Präsenz aufrechtzuerhalten.

Um dieses Konzept besser zu verstehen, sehen Sie sich dieses hilfreiche Video an:

Die drei Haupttypen von XSS, die ein Scanner finden muss

Reflected XSS: Dies tritt auf, wenn eine Anwendung Daten in einer HTTP-Anfrage empfängt und diese Daten in unsicherer Weise in die unmittelbare Antwort einbezieht. Scanner müssen jeden URL-Parameter und jedes Formularfeld testen. Sie suchen nach Instanzen, in denen eine Suchabfrage oder Fehlermeldung die Benutzereingabe ohne ordnungsgemäße Bereinigung auf den Bildschirm zurückgibt, was die Ausführung bösartiger Skripte im Browser des Opfers ermöglichen könnte.

Stored XSS: Oft als "stiller Killer" bezeichnet, betraf Stored XSS im Jahr 2023 15 % aller gemeldeten Datenschutzverletzungen im Zusammenhang mit Webanwendungen. In diesem Szenario wird das bösartige Skript dauerhaft auf dem Zielserver gespeichert, z. B. in einer Datenbank, einem Kommentarfeld oder einem Benutzerprofil. Ein Scanner muss jede authentifizierte Seite crawlen, um Skripte zu finden, die lange nach dem ersten Einschleusen ausgelöst werden.

DOM-based XSS: Dies ist der komplexeste Typ, der zu erkennen ist, da die Schwachstelle vollständig im clientseitigen Code existiert. Moderne Frameworks wie React oder Vue.js verarbeiten Daten oft im Document Object Model (DOM), ohne die Seite zu aktualisieren. Scanner müssen das JavaScript der Anwendung in einer Sandboxed-Umgebung ausführen, um zu beobachten, wie Daten von Quellen wie window.location zu gefährlichen Senken wie eval() fließen.

Warum manuelles Pentesting heutzutage nicht mehr ausreicht

Agile Entwicklungszyklen haben sich von Monaten auf Tage verkürzt. Eine Umfrage aus dem Jahr 2023 ergab, dass 65 % der Unternehmen mindestens einmal pro Woche Code bereitstellen, wobei Spitzenteams dies 50 Mal täglich tun. Menschliche Tester können mit diesem Volumen nicht mithalten. Sie sind auch anfällig für Ermüdung. Die Überprüfung von 5.000 Eingabefeldern auf einer weitläufigen SaaS-Plattform ist ein Rezept für Nachlässigkeit. Menschliches Versagen ist nach wie vor die Hauptursache für Sicherheitslücken bei manuellen Überprüfungen. Die Wahl eines leistungsstarken Cross-Site Scripting (XSS) Scanners ermöglicht es Teams, ihre Sicherheitsbemühungen zu skalieren, ohne eine Armee von Analysten einstellen zu müssen. Automatisiertes XSS-Scanning schließt die Lücke zwischen Geschwindigkeit und Sicherheit, indem es sofortiges Feedback während des Build-Prozesses liefert.

Wie moderne XSS-Scanner funktionieren: Von Payloads bis zum KI-Kontext

Ältere Sicherheitstools verließen sich auf massive Datenbanken mit statischen Zeichenketten, um Schwachstellen zu finden. Im Jahr 2026 ist dieser Ansatz veraltet. Ein moderner Cross-Site Scripting (XSS) Scanner arbeitet wie ein erfahrener Penetration Tester und beginnt mit einer gründlichen Discovery-Phase. Er sucht nicht nur nach sichtbaren Formularen. Er führt clientseitiges JavaScript aus, um das gesamte Document Object Model (DOM) abzubilden und versteckte Routen in Single Page Applications (SPAs) und undokumentierte API-Endpunkte aufzudecken. Forschungsergebnisse aus dem Jahr 2025 deuten darauf hin, dass sich 65 % der ausnutzbaren Schwachstellen mittlerweile in diesen nicht verlinkten Parametern verbergen, wie z. B. "debug"- oder "internal_id"-Feldern, die traditionelle Crawler übersehen.

Sobald der Scanner die Angriffsfläche abbildet, führt er eine Kontextanalyse durch. Dieser Schritt bestimmt genau, wo Ihre Eingabe landet. Wenn ein Payload innerhalb eines HTML-Tags reflektiert wird, sind andere Zeichen erforderlich als wenn er innerhalb einer JavaScript-Variablen oder eines CSS-Stilattributs landet. Laut dem SANS Institute's guide to XSS ist das Versäumnis, den spezifischen Reflexionskontext zu berücksichtigen, die Hauptursache für sowohl False Negatives als auch fehlerhafte Bereinigungslogik. Durch die vorherige Identifizierung des Kontexts vermeidet der Scanner das Senden nutzloser Payloads, die der Browser ohnehin nie ausführen würde.

Die letzte Phase eines ausgeklügelten Scans beinhaltet die verifizierte Ausführung. Anstatt nur nach einer "reflektierten" Zeichenkette in der HTTP-Antwort zu suchen, verwendet der Scanner einen Headless-Browser wie Chromium, um die Seite zu rendern. Er wartet ab, ob das injizierte Skript tatsächlich einen Alert oder einen Callback auslöst. Diese Verhaltensprüfung ist die einzige Möglichkeit, Entwicklerzweifel auszuräumen und zu beweisen, dass eine Schwachstelle real ist. Teams, die diesen Verifizierungsprozess rationalisieren möchten, integrieren oft eine Cloud-basierte Sicherheitsplattform, um die hohen Rechenanforderungen des Headless-Browsings zu bewältigen.

Kontextabhängige Analyse vs. traditionelles Fuzzing

Traditionelles Fuzzing ist oft eine "Spray and Pray"-Taktik. Es bombardiert Server mit Tausenden von generischen Payloads, was die CPU-Auslastung in die Höhe treibt und Rate Limits auslöst. Moderne Parser sind viel intelligenter. Sie analysieren die DOM-Struktur, um die exakte Sequenz zu berechnen, die erforderlich ist, um aus einer Zeichenkette auszubrechen. Wenn ein Entwickler doppelte Anführungszeichen verwendet, um ein Attribut einzuschließen, weiß der Scanner, dass er nur Payloads testen muss, die mit einem doppelten Anführungszeichen beginnen. Diese Präzision reduziert die Serverlast im Vergleich zu älteren Methoden um 40 %. Viele Tools aus dem Jahr 2026 verwenden jetzt KI-Modelle, die auf Millionen von anfälligen Code-Mustern trainiert wurden, um vorherzusagen, welche Endpunkte am wahrscheinlichsten schwach sind, und priorisieren diese für eine eingehendere Inspektion.

WAF-Evasion und fortgeschrittene Erkennungstechniken

Die meisten Unternehmensanwendungen befinden sich hinter einer Web Application Firewall (WAF), die einfache Skript-Tags blockiert. Um effektiv zu sein, muss ein Cross-Site Scripting (XSS) Scanner auf WAF-Filter testen, ohne die Test-IP auf die Blacklist setzen zu lassen. Dies geschieht, indem mit "Kanarienvogel"-Anfragen begonnen wird, d. h. mit harmlosen Zeichenketten, die die Struktur eines Angriffs nachahmen. Wenn der Kanarienvogel besteht, erhöht der Scanner langsam die Komplexität. Er verwendet fortschrittliche Kodierungstechniken wie verschachtelte Hex-, Oktal- oder Unicode-Escapes, um grundlegende Regex-basierte Bereinigungen zu umgehen. Da diese Scanner die verifizierte Ausführung in einer realen Browserumgebung verwenden, können sie bestätigen, ob die WAF die Bedrohung erfolgreich neutralisiert hat oder ob der kodierte Payload weiterhin auf der Client-Seite ausgeführt wurde.

Legacy-Scanner vs. KI-gestützte XSS-Erkennung: Den Lärm durchbrechen

Legacy-Tools ertränken Sicherheitsteams im Lärm. Aktuelle Branchen-Benchmarks deuten darauf hin, dass 45 % der Sicherheitswarnungen False Positives sind, was Entwickler zwingt, stundenlang Nicht-Problemen nachzujagen. Static Analysis (SAST) kennzeichnet Code-Muster, ohne zu wissen, ob der Pfad tatsächlich erreichbar ist. Dynamic Analysis (DAST) testet die laufende App, scheitert aber oft an komplexen, mehrstufigen Formularen oder Single-Page-Anwendungen. Ein moderner Cross-Site Scripting (XSS) Scanner muss diese Lücke schließen, indem er den Kontext des gesamten Anwendungsflusses versteht.

Legacy-Tools scheitern oft, weil sie die Beziehung zwischen Dateneingaben und -ausgaben in Umgebungen des Jahres 2026 nicht verstehen.

- SAST: Kennzeichnet oft "Sink"-Funktionen, selbst wenn die Eingabe an anderer Stelle in der Codebasis ordnungsgemäß bereinigt wird.

- DAST: Verpasst häufig DOM-basierte Schwachstellen, die nur bei komplexen Benutzerinteraktionen oder bestimmten Browserzuständen ausgelöst werden.

- AI Agents: Verwenden rekursives Lernen, um zu testen, wie verschiedene Payloads mit verschiedenen Browserumgebungen interagieren, und ahmen die Logik eines menschlichen Angreifers nach.

KI-Agenten identifizieren jetzt 35 % mehr reflektierte XSS-Schwachstellen als traditionelle, Regex-basierte Tools, indem sie Eingaben basierend auf der Echtzeitreaktion der Anwendung manipulieren. Bei der Bewertung dieser Tools bietet die Columbia University-Forschung zu Scanner-Metriken eine kritische Grundlage für die Messung, wie gut ein Tool die Angriffsfläche tatsächlich abdeckt, anstatt nur Kästchen anzukreuzen.

Cloud-native Plattformen reduzierten die Infrastrukturkosten im Jahr 2025 um 60 % im Vergleich zu umfangreichen On-Premise-Installationen. Diese älteren Setups erfordern dedizierte Hardware und manuelle Updates, die mit den schnellen Bereitstellungszyklen nicht Schritt halten können. Cloud-native Optionen skalieren sofort, um Tausende von Endpunkten zu verarbeiten. Sie verlangsamen die Entwicklungspipeline nicht und sind damit der Standard für 2026. Ein effektiver Cross-Site-Scripting (XSS) Scanner sollte sich direkt in den CI/CD-Flow integrieren lassen, ohne dass ein Team von Spezialisten den Scanning-Server selbst warten muss. Diese Verlagerung ermöglicht es Sicherheitsteams, sich auf die Strategie anstatt auf die Serverwartung zu konzentrieren.

Eliminierung von False Positives mit Proof-of-Exploit

Entwickler hassen es, Geistern hinterherzujagen. Proof-of-Exploit liefert den "Beweis", dass eine Schwachstelle real und ausnutzbar ist. Anstelle einer vagen Warnung über einen fehlenden Header liefert Penetrify einen Screenshot oder ein Konsolenprotokoll, das zeigt, wie das injizierte Skript tatsächlich im Browser ausgeführt wird. Diese Verifizierung verkürzt die Behebungszeit um 40 %, da die Ingenieure keine Zeit damit verbringen müssen, den Fehler selbst zu reproduzieren. Die psychologische Auswirkung ist erheblich. Wenn Teams ihren Tools vertrauen, beheben sie Fehler schneller. Ein "Clean Report" hat endlich Gewicht, wenn jeder gemeldete Fehler von einem automatisierten Agenten verifiziert wird.

Der Übergang zu Continuous Security Monitoring

Die Bedrohungslage im Jahr 2026 entwickelt sich zu schnell für monatliche Audits. Wenn Sie nur einmal im Monat scannen, ist Ihre Anwendung potenziell 29 Tage zwischen den Überprüfungen anfällig. Continuous Monitoring identifiziert Schwachstellen, sobald neuer Code in die Produktion gelangt oder eine neue Exploit-Technik entdeckt wird. KI-Modelle lernen aus jeder Interaktion auf der gesamten Plattform. Wenn eine bestimmte Eingabe einen Filter in einem Modul umgeht, wendet der Agent diese Logik auf die gesamte Anwendung an. Dieser proaktive Ansatz stellt sicher, dass Zero Day-Entdeckungen erkannt werden, bevor sie von böswilligen Akteuren ausgenutzt werden können.

Integration von XSS Scanning in Ihre DevSecOps-Pipeline

Sicherheit ist keine letzte Hürde mehr, sondern ein ständiger Begleiter. Um der Bedrohungslandschaft von 2026 einen Schritt voraus zu sein, muss Ihr Cross-Site-Scripting (XSS) Scanner in Ihrem Entwicklungs-Workflow integriert sein. Dieser Übergang vom reaktiven Scannen zum proaktiven DevSecOps reduziert die mittlere Zeit bis zur Behebung (MTTR) um durchschnittlich 47 %, wie Industrie-Benchmarks von 2025 zeigen. Wenn die Sicherheit in die Pipeline integriert ist, behandeln Sie Schwachstellen nicht mehr als Notfälle, sondern als Standardfehler.

Der Integrationsprozess umfasst fünf kritische Schritte. Erstens benötigen Sie einen Scanner mit einer robusten RESTful API. Ohne diese bleibt Ihre CI/CD-Pipeline manuell und langsam. Zweitens implementieren Sie 'Scan-on-Commit'-Trigger. Wenn ein Entwickler Code in einen Feature-Branch pusht, initiiert der Scanner eine gezielte Überprüfung. Dies fängt 65 % der Injection-Fehler ab, bevor sie jemals eine Staging-Umgebung erreichen. Drittens konfigurieren Sie automatisierte Warnmeldungen. Senden Sie Ergebnisse mit hoher Schwere direkt an Slack oder Microsoft Teams. Dies gewährleistet keine Verzögerung zwischen Entdeckung und Bewusstsein.

Viertens ordnen Sie Ihre Scanner-Ausgabe direkt den Entwickler-Tickets zu. Tools wie Penetrify synchronisieren sich mit Jira oder GitHub Issues und füllen Tickets mit Reproduktionsschritten und Behebungshinweisen vor. Schließlich etablieren Sie einen geschlossenen Feedback-Loop. Sobald ein Entwickler ein Ticket als gelöst markiert, sollte die Pipeline automatisch einen erneuten Test auslösen, um die Korrektur zu überprüfen. Dieser Zyklus verhindert "Zombie-Schwachstellen", die als behoben erscheinen, aber in der Produktion ausnutzbar bleiben. Bis 2026 werden 80 % der leistungsstärksten Engineering-Teams diesen automatisierten Loop verwenden, um die Code-Integrität aufrechtzuerhalten.

Automatisierung für Agile Teams

Moderne Teams haben keine Zeit für manuelle Sicherheitskontrollen. Sie können Penetrify in GitHub Actions oder GitLab CI integrieren, indem Sie ein paar Zeilen zu Ihrer YAML-Konfiguration hinzufügen. Das Festlegen von "Failure Conditions" ist hier von entscheidender Bedeutung. Wenn der Cross-Site-Scripting (XSS) Scanner eine Payload mit hohem Risiko erkennt, gibt er einen Exit-Code ungleich Null zurück. Dies stoppt den Build sofort. Es ist besser, einen Build zu unterbrechen, als eine Marke zu beschädigen. Um die Geschwindigkeit aufrechtzuerhalten, führen Sie leichte Scans bei jedem Pull Request durch und reservieren Sie tiefe, umfassende Crawls für Ihre wöchentlichen Main-Branch-Builds. Dieses Gleichgewicht stellt sicher, dass die Sicherheit niemals zu einem Engpass für die Geschwindigkeit wird.

Reporting und Compliance

Compliance-Frameworks wie SOC 2 und PCI DSS 4.0 fordern den Nachweis einer kontinuierlichen Überwachung. Automatisiertes Scannen bietet einen unveränderlichen Audit-Trail jeder Sicherheitsüberprüfung, die das ganze Jahr über durchgeführt wird. Für die HIPAA-Compliance beweist diese Dokumentation, dass Sie Patientendaten vor unbefugtem Zugriff schützen. Penetrify generiert zwei Arten von Berichten. Executive Summaries zeigen Risikotrends der letzten 90 Tage für Stakeholder. Technische Protokolle liefern die rohen HTTP-Anfragen und -Antworten, die Entwickler zum Patchen des Codes benötigen. Diese zweischichtige Berichterstattung stellt sowohl den Vorstand als auch die Engineering-Abteilung zufrieden und macht die Audit-Saison für alle Beteiligten deutlich weniger stressig.

Sind Sie bereit, Ihren Code zu sichern, ohne Ihr Team zu verlangsamen? Automatisieren Sie Ihre Sicherheit noch heute mit Penetrify.

Sichern Sie Ihre Anwendung mit dem KI-gestützten XSS Scanner von Penetrify

Traditionelle Sicherheitstools lassen Entwickler oft in einer Flut von Meldungen ertrinken, wobei einige ältere Plattformen Falschmeldungsraten (False Positives) von bis zu 45 % aufweisen. Penetrify ändert diese Dynamik, indem es Präzision über Volumen stellt. Unser cross-site scripting (xss) scanner markiert nicht nur potenzielle Probleme, sondern verwendet autonome KI-Agenten, um jede Schwachstelle in einer Sandbox-Umgebung zu verifizieren. Das bedeutet, dass Ihr Team keine Zeit mit der Jagd nach Phantomproblemen verbringt. Wenn Penetrify eine Warnung ausgibt, dann deshalb, weil die Schwachstelle real, erreichbar und ausnutzbar ist.

Geschwindigkeit ist die andere Hälfte der Gleichung. Während manuelle Penetration Tests Wochen dauern können, um sie zu planen und durchzuführen, liefert Penetrify umfassende Ergebnisse in weniger als 300 Sekunden. Wir haben eine Zero-Konfigurationsumgebung entwickelt, die die Reibungsverluste beseitigt, die typischerweise mit Enterprise-Sicherheitssoftware verbunden sind. Sie müssen kein Sicherheitsforscher sein, um ein Audit auf professionellem Niveau durchzuführen. Unser System verarbeitet die komplexen Payloads und Bypass-Techniken automatisch, sodass sich Ihre Ingenieure auf die Auslieferung von Code konzentrieren können.

- 24/7 AI Agents: Kontinuierliche Überwachung, die sich weiterentwickelt, wenn im Jahr 2026 neue Angriffsvektoren auftauchen.

- Verified Findings: Jeder Bug wird mit einem Proof-of-Concept geliefert, um genau zu demonstrieren, wie ein Angreifer vorgehen würde.

- Zero-Config Setup: Starten Sie das Scannen, indem Sie einfach Ihre URL eingeben; es sind keine komplexen lokalen Agenten erforderlich.

- The No False Positive Guarantee: Wir bieten eine Genauigkeitsrate von 99,9 %, um sicherzustellen, dass Ihr Backlog frei von irrelevanten Daten bleibt.

The Penetrify Advantage: AI Agents vs. Scripts

Ältere Scanner verlassen sich auf statische "Fuzzing"-Listen, die moderne Firewalls leicht blockieren. Die intelligenten Agenten von Penetrify erkunden Ihre Anwendung wie ein menschlicher Pentester. Sie verstehen den Kontext von Benutzersitzungen und können komplexe, mehrstufige Formulare navigieren, die einfache Skripte aufhalten. Egal, ob Sie eine Single Page App (SPA) mit React, ein GraphQL-Backend oder Standard-REST APIs betreiben, unsere Agenten passen ihr Verhalten an Ihren Stack an. Für Teams, die einen umfassenderen Sicherheitsüberblick benötigen, können Sie auf unserer Seite automated penetration testing alle Details darüber finden, wie wir SQL Injection, CSRF und fehlerhafte Authentifizierung handhaben.

Getting Started with Continuous Protection

Die Bereitstellung Ihres ersten Scans ist ein dreistufiger Prozess, der weniger als fünf Minuten dauert. Zuerst definieren Sie Ihr Ziel und verifizieren das Eigentum. Als Nächstes können Sie Ihre Scanfrequenz wählen; viele unserer Benutzer entscheiden sich für tägliche automatisierte Überprüfungen oder Trigger, die an ihre CI/CD-Pipelines gebunden sind. Schließlich laden Sie Ihr Team ein und richten Integrations-Webhooks für Slack, Jira oder GitHub ein. Dies stellt sicher, dass der richtige Entwickler sofort benachrichtigt wird, wenn eine neue Schwachstelle entdeckt wird. Überlassen Sie Ihre Benutzerdaten nicht dem Zufall. Sie können Start your free automated XSS scan with Penetrify today und Ihre Risiken identifizieren, bevor es Angreifer tun.

Future-Proof Your Web Security Strategy

Die Cybersecurity-Landschaft im Jahr 2026 erfordert mehr als nur einfaches Signatur-Matching. Unternehmen müssen von Legacy-Tools zu einem modernen cross-site scripting (xss) scanner übergehen, der KI verwendet, um 99 % des nicht ausnutzbaren Rauschens herauszufiltern. Die Integration dieser automatisierten Überprüfungen in Ihre CI/CD-Pipeline stellt sicher, dass Schwachstellen erkannt werden, bevor sie die Produktion erreichen. Sicherheit ist kein einmaliges Ereignis, sondern ein kontinuierlicher Prozess, der Tools erfordert, die den komplexen Anwendungskontext verstehen können. Sie sparen Hunderte von manuellen Stunden, indem Sie die Entdeckung von DOM-basierten und gespeicherten Injection-Fehlern automatisieren.

Manuelle Testzyklen dauern oft Wochen, aber Penetrify beschleunigt diesen Zeitrahmen erheblich. Sie schließen Ihre Ersteinrichtung in weniger als 5 Minuten ab und erhalten Zugriff auf KI-gesteuerte Verifizierung, die False Positives vollständig eliminiert. Diese Präzision schützt Ihren Markenruf und ermöglicht es Entwicklern, sich auf die Auslieferung von Code zu konzentrieren, anstatt Fehlalarmen hinterherzujagen. Die 24/7-Überwachung bedeutet, dass sich Ihre Verteidigung so schnell wie die Bedrohungen entwickelt. Der Schutz von mehr als 10.000 Endpunkten wird zu einer Hintergrundaufgabe und nicht zu einer Ressourcenverschwendung.

Start your automated XSS scan with Penetrify now und bauen Sie eine widerstandsfähige digitale Infrastruktur auf. Ihr Team hat die Möglichkeit, Injection-Angriffe zu stoppen, bevor sie beginnen.

Frequently Asked Questions

What is the difference between a free XSS scanner and a professional one?

Professionelle Scanner bieten niedrigere False Positive-Raten, oft unter 5 Prozent, und bieten integrierte Berichtsfunktionen, die kostenlose Tools nicht bieten. Kostenlose Tools wie OWASP ZAP eignen sich hervorragend für manuelle Tests, übersehen aber oft komplexe Second-Order-Schwachstellen. Professionelle Versionen bieten eine API-Integration für CI/CD-Pipelines, die 80 Prozent der Enterprise-Teams für automatisierte Sicherheits-Workflows benötigen.

Can an XSS scanner find DOM-based vulnerabilities?

Moderne Scanner identifizieren DOM-basiertes XSS, indem sie Headless-Browser wie Chromium verwenden, um JavaScript in Echtzeit auszuführen. Ältere signaturbasierte Tools übersehen diese, weil die Payload den Server nicht erreicht. Eine Studie von Sicherheitsforschern aus dem Jahr 2024 ergab, dass die dynamische Analyse 40 Prozent mehr DOM-Schwachstellen identifiziert als statische Code-Reviews allein. Es ist eine wesentliche Funktion für moderne Single-Page-Anwendungen.

How do I stop an XSS scanner from being blocked by my WAF?

Sie sollten die IP-Adresse des Scanners auf die Whitelist setzen oder einen benutzerdefinierten Header wie "X-Scanner-Authenticated" in Ihren WAF-Einstellungen hinzufügen. Dies verhindert, dass die Firewall eine Blockierung auslöst, wenn sie die Tausenden von Payloads erkennt, die ein cross-site scripting (xss) scanner pro Minute sendet. Die meisten WAF-Anbieter wie Cloudflare oder Akamai haben spezielle Abschnitte für Zulassungslisten für diesen Zweck.

Do automated XSS scanners cause downtime or performance issues?

Scanner können die Performance beeinträchtigen, wenn sie 50 Anfragen pro Sekunde überschreiten oder ressourcenintensive Suchfunktionen anvisieren. Um einen Anstieg der Serverlatenz von 20 Prozent oder mehr zu verhindern, planen Sie Scans während verkehrsarmer Zeiten zwischen 2:00 und 5:00 Uhr. Die meisten Enterprise-Tools ermöglichen es Ihnen, die Anfragerate zu drosseln, um sicherzustellen, dass die Website für Ihre Benutzer stabil bleibt.

Wie oft sollte ich einen XSS-Scan auf meiner Webanwendung durchführen?

Sie sollten jedes Mal einen Scan durchführen, wenn Sie eine Codeänderung in die Produktion übernehmen, oder mindestens einmal alle 30 Tage. Laut dem Bericht "2025 State of AppSec" werden 65 Prozent der neuen Schwachstellen bei kleineren wöchentlichen Updates eingeführt. Regelmäßige Scans stellen sicher, dass Sie Regressionen erkennen, bevor Angreifer sie ausnutzen. Warten Sie nicht auf ein jährliches Audit, um Ihre Sicherheitslage zu überprüfen.

Was soll ich tun, wenn der Scanner eine Schwachstelle findet?

Sie müssen zuerst den Befund überprüfen, um zu bestätigen, dass es sich nicht um einen False Positive handelt, bevor Sie ihm eine CVSS-Bewertung zur Priorisierung zuweisen. Sobald dies bestätigt ist, wenden Sie kontextbezogene Ausgabekodierung an oder implementieren Sie eine Content Security Policy, um die Bedrohung zu neutralisieren. Die Behebung eines XSS-Bugs mit hohem Risiko innerhalb von 48 Stunden reduziert die Wahrscheinlichkeit einer Datenschutzverletzung um 70 Prozent, so Industriestandards.

Reicht ein automatisierter XSS-Scanner aus, um einen manuellen Penetration Test zu ersetzen?

Nein, ein automatisierter cross-site scripting (xss) scanner kann manuelle Tests nicht ersetzen, da er mit komplexen, mehrstufigen Logikfehlern zu kämpfen hat. Während die Automatisierung 80 Prozent der gängigen Injection Points erfasst, wird ein menschlicher Tester für die restlichen 20 Prozent der anspruchsvollen Edge Cases benötigt. Verwenden Sie automatisierte Tools für eine kontinuierliche Abdeckung und manuelle Tests für jährliche, tiefgehende Analysen Ihrer Architektur.

Kann ein XSS-Scanner Tests hinter Anmeldeformularen und Authentifizierung durchführen?

Ja, professionelle Scanner verwenden aufgezeichnete Anmeldesequenzen oder Bearer-Token, um auf authentifizierte Bereiche Ihrer Anwendung zuzugreifen. Ohne diesen Zugriff lassen Sie 60 Prozent Ihrer Angriffsfläche unbeaufsichtigt. Moderne Tools unterstützen OAuth2, SAML und benutzerdefinierte Cookie-Konfigurationen, um sicherzustellen, dass jedes private Dashboard auf Schwachstellen überprüft wird. Dies ist ein wichtiger Schritt zum Schutz von Benutzerdaten.