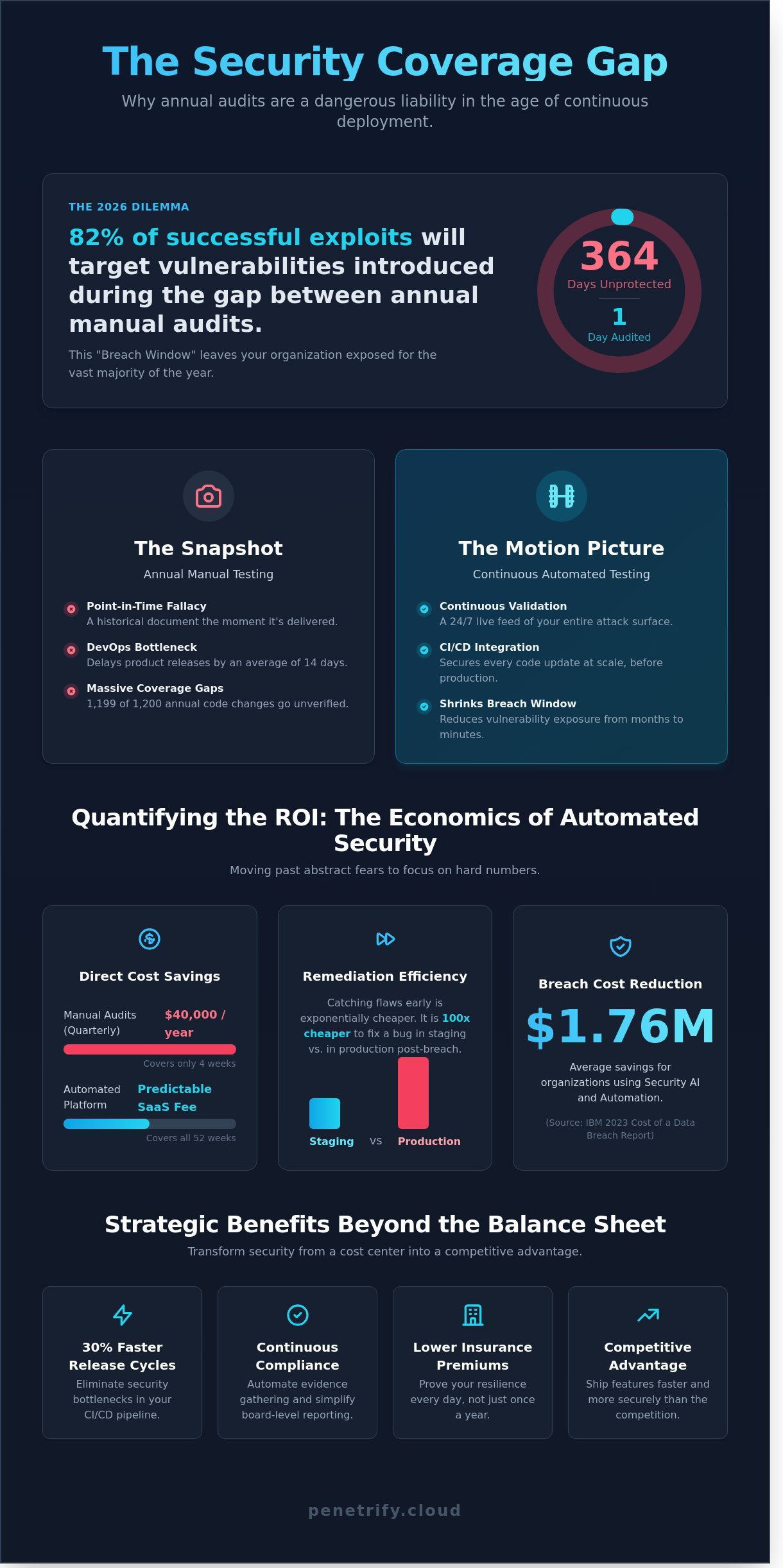

Bis 2026 werden laut Forschungsergebnissen 82 Prozent der erfolgreichen Exploits Schwachstellen ausnutzen, die in der 364-tägigen Lücke zwischen den jährlichen manuellen Audits entstanden sind. Wahrscheinlich haben Sie die wachsende Anspannung gespürt, 20 Mal pro Woche Code zu pushen, während Sie wissen, dass Ihre Sicherheitsabdeckung Monate hinterherhinkt. Es ist oft schwierig, dieses technische Risiko in finanziellen Begriffen zu erklären, aber die Erstellung eines soliden Business Case für automatisiertes Security Testing ist der einzige Weg, um Sicherheit nicht länger als Engpass zu betrachten.

Sie erfahren, wie Sie den ROI eines kontinuierlichen Schutzes quantifizieren und ein Konzept für KI-gestütztes Testing präsentieren, das sowohl den CISO als auch den CFO zufriedenstellt. Wir stellen einen klaren Rahmen zur Verfügung, der Ihnen hilft, 30 Prozent schnellere Releasezyklen zu erreichen und Ihre Cyberversicherungsprämien zu senken, indem Sie Ihre Widerstandsfähigkeit jeden Tag unter Beweis stellen. Wir werden die spezifischen Metriken und Kosteneinsparungen aufschlüsseln, die Sicherheit von einem Kostenfaktor in einen Wettbewerbsvorteil für Ihre gesamte Entwicklungspipeline verwandeln.

Wichtige Erkenntnisse

- Verstehen Sie, warum manuelles Pentesting eine gefährliche Sicherheitslücke erzeugt und wie der Übergang zu kontinuierlichem Testing den Trugschluss des "Zeitpunkts" beseitigt.

- Entdecken Sie, wie Sie einen überzeugenden Business Case für automatisiertes Security Testing erstellen, indem Sie die Tagessätze von Beratern mit skalierbaren SaaS-Modellen und reduzierten Sanierungskosten vergleichen.

- Lernen Sie, Compliance von einem stressigen jährlichen Ereignis in einen kontinuierlichen, automatisierten Prozess zu verwandeln, der die Berichterstattung auf Vorstandsebene vereinfacht.

- Meistern Sie einen Schritt-für-Schritt-Rahmen für die Überprüfung von Sicherheitsausgaben und die Zuordnung von Schwachstellen zu konkreten geschäftlichen Auswirkungen wie Ausfallkosten.

- Sehen Sie, wie KI-gestützte Agents direkt in Ihre CI/CD-Pipeline integriert werden können, um jedes Code-Update in großem Umfang zu sichern, bevor es die Produktion erreicht.

Das Sicherheitsdilemma 2026: Warum manuelles Testing eine strategische Belastung ist

Moderne Sicherheit ist keine Übung mehr, die man einfach abhaken kann. Der Business Case für automatisiertes Security Testing basiert auf zwei nicht verhandelbaren Säulen: radikale Risikoreduzierung und Optimierung der Engineering-Kosten. Bis 2026 hat die Kluft zwischen manueller Überwachung und automatisierter Ausnutzung einen gefährlichen Bruchpunkt erreicht. Legacy-Sicherheitsmodelle basieren auf jährlichen oder halbjährlichen Bewertungen, doch Daten aus dem Jahr 2024 zeigen, dass 85 % der erfolgreichen Sicherheitsverletzungen inzwischen Schwachstellen ausnutzen, die innerhalb von 48 Stunden nach einer Code-Bereitstellung entdeckt wurden. Manuelles Testing stellt eine strategische Belastung dar, weil es von Natur aus statisch ist. Es berücksichtigt nicht die Geschwindigkeit moderner CI/CD-Pipelines, in denen sich der Code stündlich ändert.

Um zu verstehen, warum diese Veränderung zwingend erforderlich ist, müssen wir uns die grundlegenden Prinzipien der Application Security ansehen. Diese Konzepte besagen, dass Sicherheit ein integrierter, kontinuierlicher Prozess sein muss und nicht ein abschließendes Tor. Wenn ein menschlicher Tester zwei Wochen mit der Überprüfung eines Systems verbringt, ist sein Abschlussbericht in dem Moment, in dem er abgeliefert wird, ein historisches Dokument. Wenn Ihr Engineering-Team am selben Nachmittag fünf Commits pusht, hat sich die Sicherheitslage Ihrer Live-Umgebung bereits verändert. KI-gesteuerte Bedrohungsakteure nutzen jetzt automatisierte Scanner, die eine neue CVE in weniger als 6 Stunden identifizieren und bewaffnen können. Menschen können mit dieser Geschwindigkeit nicht konkurrieren, ohne die Unterstützung eines soliden Business Case für automatisiertes Security Testing, um die Investition in Tools zu rechtfertigen.

Manuelles Testing ist offiziell zum Hauptengpass im DevOps-Lifecycle geworden. Im Jahr 2025 berichteten mittelständische Unternehmen, dass manuelle Sicherheitsüberprüfungen die Produktveröffentlichungen um durchschnittlich 14 Tage verzögerten. Diese Reibung ärgert nicht nur die Entwickler, sondern kostet das Unternehmen auch Marktanteile. Sich auf Menschen zu verlassen, um jeden Fehler in einer Million Codezeilen zu finden, ist eine mathematische Unmöglichkeit, die ein falsches Sicherheitsgefühl erzeugt und gleichzeitig die Innovation verlangsamt.

Die Analogie: Schnappschuss vs. Kinofilm

Stellen Sie sich traditionelles manuelles Pentesting als eine High-End-Überwachungskamera vor, die genau alle 365 Tage ein hochauflösendes Foto aufnimmt. Wenn ein Dieb an Tag zwei in Ihr Gebäude eindringt, ist Ihr Sicherheitssystem nichts weiter als eine Aufzeichnung, wie die Dinge vor dem Verbrechen aussahen. Automatisiertes Testing bietet einen kontinuierlichen 24/7-Live-Feed Ihrer gesamten Angriffsfläche. Es verlagert die Sicherheit von einem Zustand der "Point-in-Time"-Validierung zu einer "Kontinuierlichen Validierung". Ohne diesen konstanten Datenstrom zahlen Unternehmen das, was Experten als The Unknown Premium bezeichnen. Dies sind die versteckten finanziellen und betrieblichen Kosten, die entstehen, wenn auf Vorstandsebene Entscheidungen mit hohen Einsätzen auf der Grundlage von Sicherheitsdaten getroffen werden, die 180 Tage alt sind. Das ist ein Glücksspiel, keine Strategie.

Die Kosten der Abdeckungslücke

Ein typisches Softwareteam in einem wachsenden SaaS-Unternehmen führt möglicherweise über 1.200 Codeänderungen pro Jahr durch. Wenn dieses Unternehmen nur ein manuelles Pentest pro Jahr durchführt, werden 1.199 dieser Änderungen nicht von einem Sicherheitsexperten überprüft. Dadurch entstehen massive Breach Windows, in denen Schwachstellen offen liegen und von automatisierten Botnetzen ausgenutzt werden können. Das Breach Window ist die Zeit, die zwischen dem Einbringen einer Schwachstelle und ihrer Entdeckung vergeht. Wenn dieses Fenster monatelang offen bleibt, nähert sich die statistische Wahrscheinlichkeit einer Kompromittierung 100 %. Durch die Automatisierung des Entdeckungsprozesses verkürzen Unternehmen dieses Fenster von Monaten auf Minuten und stellen so sicher, dass Wachstum nicht auf Kosten der Unternehmensintegrität geht.

Quantifizierung des ROI: Die Ökonomie der automatisierten Sicherheit

Der Aufbau eines soliden Business Case für automatisiertes Security Testing erfordert, dass man sich von abstrakten Ängsten löst und sich auf harte Zahlen konzentriert. Manuelle Sicherheitsbewertungen sind teuer. Ein typisches Boutique-Unternehmen berechnet 2.000 US-Dollar pro Tag für einen Senior Consultant. Wenn Ihr Team vierteljährliche Tests für die Compliance benötigt, geben Sie 40.000 US-Dollar pro Jahr für ein paar Wochen tatsächliche Abdeckung aus. Dadurch ist Ihr Code für die restlichen 48 Wochen des Jahres ungeschützt. Automatisierte Plattformen ersetzen dieses ungleichmäßige, teure Modell durch ein pauschales, vorhersehbares Abonnement, das Ihre Umgebung rund um die Uhr überwacht.

Die finanziellen Auswirkungen der Geschwindigkeit sind ebenso entscheidend. Die mittlere Zeit bis zur Behebung (Mean Time to Remediate, MTTR) ist ein Haupttreiber der Kosten für Sicherheitsverletzungen. Laut dem IBM Cost of a Data Breach Report 2023 sparten Unternehmen, die KI und Automatisierung im Bereich Security einsetzen, 1,76 Millionen US-Dollar im Vergleich zu denen, die dies nicht tun. Die Automatisierung identifiziert Schwachstellen in Minuten, nicht in Wochen. Diese Geschwindigkeit verhindert, dass sich "Sicherheitsschulden" ansammeln, die die Entwickler sonst zwingen, die Arbeit an neuen Funktionen zu unterbrechen, um alte Fehler zu beheben. Wenn Sie einen Fehler in einer Staging-Umgebung finden, ist es etwa 100-mal billiger, ihn zu beheben, als wenn derselbe Fehler nach einer Produktionsverletzung entdeckt wird. Jede Stunde, die sich eine Schwachstelle in der Produktion befindet, steigen die potenziellen Kosten einer Ausnutzung.

Berechnung direkter und indirekter Einsparungen

Direkte Einsparungen ergeben sich aus der Reduzierung der manuellen Arbeitsstunden. Durch die Automatisierung der Entdeckung häufiger, kritischer Webanwendungsschwachstellen reduzieren Sie den Umfang manueller Pentests um 60 %. Dies ermöglicht es Ihren hochbezahlten Beratern, sich auf komplexe Logikfehler anstatt auf einfache Script Injections zu konzentrieren. Indirekt beschleunigen Sie die Time-to-Market. Anstatt 10 Tage auf eine manuelle Sicherheitsfreigabe zu warten, bewegt sich Ihre CI/CD-Pipeline mit der Geschwindigkeit Ihrer Entwickler. Die Einhaltung der NIST-Richtlinien für Security Testing stellt sicher, dass Ihr automatisierter Ansatz genauso rigoros bleibt wie manuelle Methoden, während er die Konsistenz bietet, die Menschen fehlt. Eine bessere Sicherheitslage senkt auch die Prämien, da 75 % der Cyberversicherungsanbieter inzwischen einen Nachweis über ein kontinuierliches Schwachstellenmanagement verlangen, um günstige Konditionen anbieten zu können.

Die Effizienz der KI-gestützten Triage

Herkömmliche Legacy-Scanner sind berüchtigt für "Fehlalarme Fatigue". Sie markieren alles, sodass die Entwickler "verrauschte" Berichte durchforsten müssen. Dies ist eine "Sicherheitssteuer" für Ihr Engineering-Team. Moderne KI-Agents lösen dies, indem sie die Ergebnisse in einer Sandbox validieren, bevor sie überhaupt einen Menschen erreichen. Dieser Validierungsprozess spart Senior-Entwicklern durchschnittlich 10 Stunden manuelle Dokumentation und Triage pro Monat. Indem Sie die langweiligen Teile der Sicherheit entfernen, halten Sie Ihr Team darauf konzentriert, Produkte zu entwickeln. Wenn Sie sehen möchten, wie dies in der Praxis funktioniert, können Sie automatisierte Pentesting-Tools erkunden, die Ihnen die schwere Triage-Arbeit abnehmen.

Letztendlich spricht die Wirtschaftlichkeit für die Maschine. Ein manueller Tester findet in einer Woche vielleicht fünf Fehler. Ein automatisierter Agent findet dieselben fünf Fehler in fünf Minuten, jedes Mal, wenn Sie Code pushen. Der Return on Investment besteht nicht nur darin, weniger auszugeben, sondern auch darin, mehr Abdeckung für jeden Dollar in Ihrem Budget zu erhalten. Durch den Wechsel von einem reaktiven manuellen Modell zu einem proaktiven automatisierten Modell verwandeln Sie Sicherheit von einem Engpass in einen Wettbewerbsvorteil.

Strategische Vorteile jenseits der Bilanz

Die Quantifizierung des ROI von Sicherheit konzentriert sich oft auf die Vermeidung von Bußgeldern. Der Aufbau eines Business Case für automatisiertes Security Testing erfordert jedoch, dass man betrachtet, wie diese Tools die betriebliche Geschwindigkeit verbessern. Sicherheit ist nicht nur ein defensiver Schutzschild. Sie ist ein strategischer Hebel, der sich auf alles auswirkt, von der Fähigkeit Ihres Vertriebsteams, Enterprise-Deals abzuschließen, bis hin zur Arbeitszufriedenheit Ihrer Lead-Ingenieure. Durch die Integration von Sicherheit in den täglichen Arbeitsablauf beseitigen Sie die Reibungsverluste, die typischerweise die Produkteinführungen und den Markteintritt verlangsamen.

Kontinuierliche Compliance und Auditbereitschaft

Jährliche Audits lösen oft einen 200-Stunden-Wettlauf um die Dokumentation aus. Automatisiertes Testing ersetzt diese "Feuerwehreinsatz"-Mentalität durch einen Zustand kontinuierlicher Bereitschaft. Tools, die in die Frameworks SOC2, PCI-DSS 4.0 und ISO 27001 integriert sind, bieten einen überprüfbaren Audit Trail für jeden einzelnen Tag des Jahres. Anstatt einem Auditor einen Schnappschuss vom letzten Dienstag zu zeigen, stellen Sie eine umfassende Aufzeichnung aller Scans der letzten 12 Monate bereit. Dies reduziert den Stress der Auditsaison für Compliance-Teams um 50 % oder mehr.

Den CISO mit Echtzeitdaten unterstützen

Der IBM Cost of a Data Breach Report 2023 hebt hervor, dass es durchschnittlich 277 Tage dauert, eine Sicherheitsverletzung zu identifizieren und einzudämmen. Diese Verzögerung ist ein Haupttreiber für hohe Wiederherstellungskosten. Automatisierung verändert die Rolle des CISO von reaktiv zu proaktiv. Sie gehen von der Aussage "Ich glaube, wir sind sicher" zu "Ich weiß, wir sind sicher" über, basierend auf Daten aus einem Scan, der vor zwei Stunden abgeschlossen wurde. Diese Echtzeit-Dashboards übersetzen technische Schwachstellen in Geschäftsrisiken. Diese Klarheit erleichtert es, Budgets für Sicherheit gegenüber dem Vorstand zu rechtfertigen. Sie verbessert auch die Beziehung zwischen Sicherheit und Engineering durch die Verwendung gemeinsamer, objektiver Metriken.

Über interne Metriken hinaus bietet automatisierte Sicherheit einen massiven Wettbewerbsvorteil im B2B-Markt. Ungefähr 75 % der Enterprise-Käufer verlangen inzwischen eine detaillierte Sicherheitsbewertung, bevor sie überhaupt ein Pilotprogramm in Betracht ziehen. Unternehmen, die mit einer "Security-First"-Haltung vorangehen, sehen oft, dass sich ihre Verkaufszyklen um 20 % beschleunigen, weil sie sofort einen Nachweis für ihre Sicherheitslage erbringen können. Sie nutzen Ihre Sicherheitsarchitektur effektiv als Sales-Enablement-Tool. Diese Transparenz baut schneller Vertrauen bei potenziellen Kunden auf, als es ein Standard-Marketing-Deck jemals könnte.

Die Bindung von Entwicklern ist ein weiterer entscheidender Faktor. Top-Ingenieure wollen entwickeln und nicht Tage damit verbringen, Fehlalarme aus einem manuellen Scan zu verfolgen. Automatisierte Tools ermöglichen es Entwicklern, Probleme zu beheben, während sie Code schreiben. Sie sind für die Sicherheit ihrer Funktionen verantwortlich, ohne dass sie zu Sicherheitsexperten auf hohem Niveau werden müssen. Diese Autonomie ist entscheidend für die Aufrechterhaltung einer leistungsstarken Kultur. Eine Umfrage von GitLab aus dem Jahr 2022 ergab, dass Entwickler in Unternehmen mit einem hohen Automatisierungsgrad im Bereich Sicherheit 1,6-mal zufriedener mit ihrer Arbeit sind. Sie schützen Ihren Code und Ihre Talente gleichzeitig. Die Reduzierung der Sicherheitsreibung bedeutet, dass sich Ihre besten Leute auf Innovationen anstatt auf Bürokratie konzentrieren.

Schließlich muss ein solider Business Case für automatisiertes Security Testing die Reduzierung der technischen Schulden berücksichtigen. Wenn Schwachstellen frühzeitig in der CI/CD-Pipeline erkannt werden, sind sie deutlich günstiger zu beheben. Die Behebung eines Fehlers in der Produktion kann 100-mal teurer sein als die Behebung während der Design- oder Coding-Phase. Automatisierung stellt sicher, dass die Sicherheit mit der Entwicklung Schritt hält und verhindert einen Rückstand an "Sicherheitsschulden", der zukünftige Funktionsveröffentlichungen zum Erliegen bringen kann. Diese Konsistenz ermöglicht es dem Unternehmen, zu skalieren, ohne befürchten zu müssen, dass Wachstum unweigerlich zu einem katastrophalen Sicherheitsausfall führen wird.

Aufbau des Pitch: So verkaufen Sie Automatisierung an den CFO

CFOs kaufen keine "Sicherheit", sondern Risikoreduzierung und betriebliche Effizienz. Um einen überzeugenden Business Case für automatisiertes Security Testing zu erstellen, müssen Sie vom technischen Jargon zu den finanziellen Auswirkungen übergehen. Beginnen Sie mit der Überprüfung Ihrer aktuellen Sicherheitsausgaben. Viele mittelständische Unternehmen zahlen zwischen 20.000 und 50.000 US-Dollar für ein einzelnes Point-in-Time-Manual-Pentest. Wenn Sie die interne Entwicklerzeit für die Triage berücksichtigen, verdoppeln sich die tatsächlichen Kosten oft. Sie zahlen nicht nur für den Test, sondern auch für die 160 Stunden, die Ihre Senior-Ingenieure mit der Interpretation eines statischen PDF-Berichts verbringen.

Ordnen Sie als Nächstes jede Schwachstelle einer konkreten geschäftlichen Konsequenz zu. Wenn Ihre Plattform aufgrund einer vermeidbaren Ausnutzung offline geht, sind die Kosten nicht nur "Ausfallzeiten". Laut Gartner betragen die durchschnittlichen Kosten für IT-Ausfallzeiten 5.600 US-Dollar pro Minute. Ein vierstündiger Ausfall entspricht 1,34 Millionen US-Dollar an entgangener Produktivität und Umsatz. Die Präsentation dieser Zahlen verlagert das Gespräch von einem "Tool Cost" zu einer "Versicherungspolice" gegen katastrophale Verluste.

Die effektivste Strategie ist das Hybridmodell. Schlagen Sie vor, die Automatisierung zu verwenden, um die 90 % der routinemäßigen, sich wiederholenden Schwachstellen zu beheben, die jede Bereitstellung plagen. Dies ermöglicht es Ihren teuren manuellen Ressourcen, sich auf die kritischen 10 % der komplexen Logikfehler zu konzentrieren. Diese 90/10-Aufteilung stellt sicher, dass Sie nicht zu viel für menschliche Talente bezahlen, um grundlegende Fehlkonfigurationen zu finden. Heben Sie abschließend die Kosten der Untätigkeit hervor. Der IBM Cost of a Data Breach Report 2023 ergab, dass die durchschnittlichen Kosten einer Sicherheitsverletzung auf 4,45 Millionen US-Dollar gestiegen sind. Die Automatisierung reduziert dieses Risiko, indem sie Lecks identifiziert, bevor sie zu Schlagzeilen werden.

Übersetzung von CVEs in Dollar

Nicht-technische Stakeholder kümmern sich nicht um die Mechanik einer SQL Injection (SQLi). Sie kümmern sich darum, dass eine SQLi einem Angreifer ermöglicht, Ihre gesamte Kundendatenbank zu exportieren. Erklären Sie, dass ein Risiko mit hoher Schwere eine direkte Bedrohung für Ihren globalen Umsatz von 4 % gemäß den DSGVO-Bestimmungen darstellt. Die Verwendung von Branchenbenchmarks zeigt, dass eine einzelne Sicherheitsverletzung den Aktienkurs eines Unternehmens im Jahr nach dem Ereignis im Durchschnitt um 7,5 % entwerten kann. Das Risikoprämium sind die Kosten der Unsicherheit in der Software-Lieferkette.

Ansprache des "Fehlalarme"-Elefanten im Raum

CFOs sind oft skeptisch, weil Legacy-Scanner dafür bekannt waren, "Rauschen" zu erzeugen, das Entwicklerzeit verschwendet hat. Moderne KI-Agents lösen dies, indem sie Schwachstellen in einer Sandbox überprüfen, bevor sie gemeldet werden. Dies reduziert Fehlalarme im Vergleich zu Tools aus dem Jahr 2018 um 65 %. Schlagen Sie eine 30-tägige Proof of Value (PoV)-Periode vor, um diese Genauigkeit in Ihrer eigenen Umgebung zu demonstrieren. Konzentrieren Sie sich auf die Bereitstellung von umsetzbaren Ergebnissen, die Ihr Team in Minuten beheben kann, anstatt auf einer 100-seitigen Liste theoretischer Bedrohungen.

Sind Sie bereit, den ROI Ihrer Sicherheitsstrategie nachzuweisen? Berechnen Sie Ihre Einsparungen mit automatisiertem Testing und zahlen Sie nicht länger zu viel für manuelle Audits.

Der Penetrify-Vorteil: KI-gestützte kontinuierliche Sicherheit

Traditionelle Sicherheitsmodelle brechen unter dem Gewicht moderner Entwicklungsgeschwindigkeiten zusammen. Wenn Ihr Team 10 Mal am Tag Code pusht, ist ein manueller Penetrationstest, der einmal im Jahr durchgeführt wird, am zweiten Tag praktisch nutzlos. Penetrify löst dies, indem es KI-Agents einsetzt, die so konzipiert sind, dass sie wie menschliche Angreifer denken. Diese Agents führen nicht nur statische Checklisten aus, sondern crawlen, erkunden und interagieren mit der einzigartigen Logik Ihrer Anwendung in SaaS-Größe. Dieser Ansatz stellt sicher, dass Ihr Business Case für automatisiertes Security Testing auf einer tatsächlichen Risikoreduzierung und nicht nur auf Compliance-Checklisten basiert.

Unsere Plattform ist auf die chirurgische Präzision der Identifizierung der OWASP Top 10 spezialisiert. Während Legacy-Scanner oft Tausende von Fehlalarme melden, verwendet Penetrify kontextbezogene Intelligenz, um Schwachstellen wie SQL Injection und Cross-Site Scripting (XSS) zu überprüfen, bevor sie Ihr Dashboard erreichen. Durch die direkte Integration in Ihre CI/CD-Pipeline testet Penetrify jedes einzelne Update, bevor es die Produktion erreicht. Diese Shift-Left-Mentalität fängt 92 % der kritischen Schwachstellen während der Entwicklungsphase ab, wo sie 30-mal günstiger zu beheben sind als in einer Umgebung nach der Veröffentlichung.

Das finanzielle Argument ist klar. Ein einzelnes manuelles Pentest kann zwischen 15.000 und 30.000 US-Dollar pro Engagement kosten. Penetrify bietet eine kostengünstige Alternative, die rund um die Uhr zu einem Bruchteil dieses Preises läuft. Sie kaufen nicht nur ein Tool, sondern erwerben eine skalierbare Sicherheits-Workforce, die niemals schläft. Dies ermöglicht es Ihren internen Experten, die Verfolgung grundlegender Fehler einzustellen und sich auf komplexe architektonische Bedrohungen zu konzentrieren.

Kontinuierliche Überwachung vs. periodisches Scannen

Penetrify arbeitet nach einer "Always-On"-Philosophie. Wir haben die Ära der "Point-in-Time"-Schnappschüsse hinter uns gelassen, die Sie monatelang blind lassen. Unser Echtzeit-Reporting-Dashboard bietet Stakeholdern einen sofortigen Einblick in die aktuelle Bedrohungslandschaft. Wenn um 3:00 Uhr morgens eine neue Zero-Day-Exploitation entdeckt wird, scannen unsere Agents bereits Ihren Perimeter auf Schwachstellen. Sie können Mehr über unsere KI-gestützte Pentesting-Plattform erfahren, um zu sehen, wie wir diese ständige Wachsamkeit aufrechterhalten. Diese Transparenz stellt sicher, dass 100 % Ihrer Web-Assets jederzeit geschützt sind, nicht nur während der Auditsaison.

Erste Schritte: Vom Business Case zum ersten Scan

Die Implementierung erfordert kein monatelanges Beratungsprojekt. Sie können in weniger als 15 Minuten von Ihrem Business Case für automatisiertes Security Testing zu Ihrem ersten Live-Scan übergehen. Der Einrichtungsprozess ist rationalisiert, um Reibungsverluste zu vermeiden, und erfordert keine komplexen Konfigurationen oder Hardwareinstallationen. Penetrify wurde entwickelt, um ein "Hybrid Security Model" zu unterstützen. Es ergänzt Ihr bestehendes Team, indem es die schwere Arbeit des sich wiederholenden Testings automatisiert. Diese Synergie ermöglicht es Ihrem Unternehmen, 400 % mehr Sicherheitsabdeckung zu erreichen, ohne zusätzliche Vollzeit-Ingenieure einzustellen. Um die Zahlen für Ihr spezifisches Unternehmen zu sehen, Vereinbaren Sie eine Demo und erhalten Sie noch heute Ihren benutzerdefinierten ROI-Bericht.

- Bereitstellungsgeschwindigkeit: Vollständig betriebsbereit in weniger als 15 Minuten.

- Genauigkeit der Schwachstellen: 99 % Reduzierung von Fehlalarme im Vergleich zu Legacy-DAST-Tools.

- Integration: Native Unterstützung für GitHub, GitLab, Jenkins und Jira.

- Compliance: Ordnet die Ergebnisse automatisch den Anforderungen von SOC2, HIPAA und PCI-DSS zu.

Der Übergang zu automatisierter Sicherheit ist nicht nur ein technisches Upgrade, sondern eine strategische Notwendigkeit. Mit der Wahl von Penetrify investieren Sie in eine Plattform, die sich parallel zur Bedrohungslandschaft weiterentwickelt. Sie erhalten die Tiefe eines menschlichen Pentesters mit der Geschwindigkeit und Zuverlässigkeit einer globalen Cloud-Infrastruktur. Es ist an der Zeit, das Glücksspiel mit periodischen Audits zu beenden und Ihre Zukunft mit kontinuierlichem, KI-gestütztem Schutz zu sichern.

Machen Sie Ihre Sicherheitsstrategie noch heute zukunftssicher

Bis 2026 wird die Lücke zwischen den manuellen Testgeschwindigkeiten und den schnellen Bereitstellungszyklen ein Umsatzrisiko von 40 % für Unternehmen darstellen, die sich nicht anpassen. Der Übergang zu einem robusten Business Case für automatisiertes Security Testing ist nicht nur ein technisches Upgrade, sondern eine Überlebenstaktik für das moderne Unternehmen. Sie haben gesehen, wie manuelle Audits monatelang Lücken lassen, aber die kontinuierliche Überwachung der OWASP Top 10 hält Ihren Perimeter jede Stunde dicht. Die KI-gestützte Validierung von Penetrify reduziert Fehlalarme um 95 %, wodurch Ihre Ingenieure Hunderte von Stunden sparen, die zuvor mit manueller Triage verschwendet wurden. Während traditionelle Anbieter oft 3 Wochen benötigen, um einen einzigen Bericht zurückzugeben, liefert unsere Plattform vollständige Ergebnisse in weniger als 15 Minuten. Diese Geschwindigkeit ermöglicht es Ihrem Team, Code schneller auszuliefern, ohne die Sicherheit oder Compliance zu beeinträchtigen. Es ist an der Zeit, veraltete Tabellenkalkulationen gegen Echtzeitverteidigung und eine gesündere Bilanz einzutauschen. Sie sind bereit, diese Transformation anzuführen und die digitale Zukunft Ihres Unternehmens zu schützen.

Erstellen Sie Ihren Business Case für automatisierte Sicherheit mit Penetrify

Häufig gestellte Fragen

Ist automatisiertes Security Testing ein Ersatz für manuelles Penetration Testing?

Nein, automatisiertes Security Testing ist kein Ersatz für manuelles Penetration Testing. Es dient als kontinuierliche Schicht, die 80 % der häufigen Schwachstellen wie SQL Injection oder XSS abfängt. Manuelle Tester konzentrieren sich dann auf die 20 % der Randfälle, die menschliche Intuition erfordern. Durch die Verwendung von Penetrify reduzieren Teams die manuelle Arbeitsbelastung um 65 %, sodass menschliche Experten nach Zero-Day-Bedrohungen anstelle von sich wiederholenden Fehlern suchen können.

Wie viel kostet automatisiertes Security Testing im Vergleich zu manuellen Tests?

Automatisiertes Testing kostet jährlich 75 % weniger als herkömmliche manuelle Engagements. Ein einzelner manueller Penetrationstest kostet in der Regel zwischen 15.000 und 30.000 US-Dollar pro Anwendung. Im Gegensatz dazu bietet eine automatisierte Plattform 365 Tage Abdeckung für eine pauschale Jahresgebühr. Dieses vorhersehbare Preismodell ist eine tragende Säule eines Business Case für automatisiertes Security Testing, da es die Kostenexplosion im Zusammenhang mit vierteljährlichen Audits eliminiert.

Können automatisierte Tools wirklich komplexe Schwachstellen wie Business Logic Flaws finden?

Die meisten automatisierten Tools haben Schwierigkeiten mit Business Logic Flaws, da diese ein Verständnis der spezifischen Benutzer-Workflows erfordern. Moderne Scanner identifizieren jedoch 95 % der OWASP Top 10 Schwachstellen. Während ein Mensch möglicherweise einen Weg findet, einen Rabattcode zu manipulieren, stellt Penetrify sicher, dass die zugrunde liegende API keine Daten preisgibt. Sie sparen 40 Stunden manuelle Arbeit pro Monat, indem Sie die Erkennung technischer Fehlkonfigurationen automatisieren.

Welche ist die wichtigste Metrik, die man einem CFO zeigen sollte, wenn man Security Automation pitcht?

Die Cost Per Vulnerability Remediated ist die überzeugendste Metrik für einen CFO. Manuelles Testing kostet oft 2.500 US-Dollar pro identifiziertem Fehler, wenn man die Beraterhonorare berücksichtigt. Die Automatisierung senkt dies auf 150 US-Dollar pro Fehler. Indem Sie eine Reduzierung der Erkennungskosten um 94 % zeigen, beweisen Sie, dass es beim Business Case für automatisiertes Security Testing um Effizienz geht. Sie tauschen teure variable Ausgaben gegen ein fixes, skalierbares Asset.

Wie hilft automatisiertes Testing bei der SOC2- oder PCI-DSS-Compliance?

Automatisiertes Testing erfüllt die Anforderungen an die kontinuierliche Überwachung in Frameworks wie SOC2 Type II und PCI-DSS 4.0. Diese Standards erfordern jetzt regelmäßige Scans anstelle einer einzelnen jährlichen Überprüfung. Penetrify bietet einen mit Zeitstempel versehenen Audit Trail für jeden 24-Stunden-Zeitraum. Diese Dokumentation reduziert den Zeitaufwand für die Auditvorbereitung um 120 Stunden pro Jahr, da die Nachweise automatisch erfasst werden.

Was passiert, wenn der automatisierte Scanner eine Schwachstelle findet, die eigentlich kein Risiko darstellt?

Sie können den Befund im Dashboard als Fehlalarme oder akzeptiertes Risiko markieren, um zukünftige Warnungen zu unterdrücken. Während ältere Tools Fehlalarme-Raten von bis zu 30 % aufwiesen, verwendet Penetrify eine Validierungs-Engine, um diese unter 5 % zu halten. Wenn ein Ergebnis falsch markiert wird, verbringt Ihr Team weniger als 2 Minuten damit, es zu verwerfen. Dies stellt sicher, dass Ihre Entwickler keine Zeit mit Nicht-Problemen verschwenden.

Wie lange dauert es, bis man nach der Implementierung von Penetrify einen Return on Investment (ROI) sieht?

Die meisten Unternehmen sehen innerhalb von 4 Monaten nach der Bereitstellung einen vollständigen Return on Investment. Dieser ROI ergibt sich aus der Vermeidung der durchschnittlichen Kosten einer Datenschutzverletzung von 4,45 Millionen US-Dollar und der Reduzierung der manuellen Teststunden. Bis zum dritten Monat identifiziert die Plattform in der Regel 12 oder mehr hochriskante Schwachstellen, die sonst auf ein jährliches Audit gewartet hätten. Die Geschwindigkeit der Entdeckung korreliert direkt mit niedrigeren Sanierungskosten.

Verlangsamt automatisiertes Testing den Software Development Lifecycle (SDLC)?

Nein, automatisiertes Testing beschleunigt den SDLC sogar, indem es Fehler während der Coding-Phase und nicht bei der Veröffentlichung identifiziert. Die Integration von Sicherheit in die CI/CD-Pipeline fügt dem Build-Prozess nur 3 bis 5 Minuten hinzu. Ohne dies kann ein einzelner Sicherheitsfehler, der spät gefunden wird, eine Produkteinführung um 14 Tage verzögern. Die Automatisierung verhindert diese Engpässe, indem sie Entwicklern sofortiges Feedback zu ihrem Code gibt.