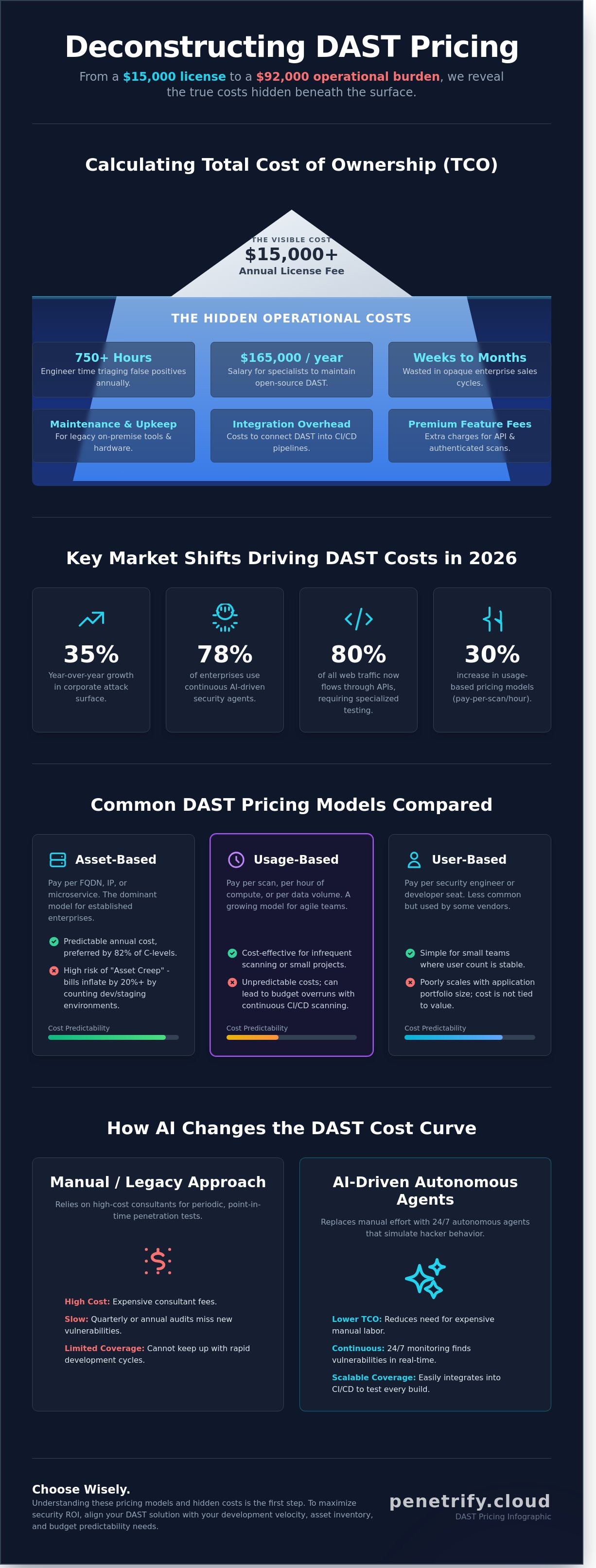

Warum steigt eine DAST-Lizenz, die bei 15.000 US-Dollar beginnt, oft auf eine operative Belastung von 92.000 US-Dollar an, sobald Ihre Ingenieure mit der Triage von False Positives fertig sind? Sie haben wahrscheinlich wochenlang auf "Angebot anfordern"-Buttons gestarrt, nur um auf undurchsichtige Enterprise-Sales-Zyklen zu stoßen, die Ihre Zeit verschwenden. Das ist eine häufige Frustration, weil die Dynamic Application Security Testing Pricing nach wie vor eines der bestgehüteten Geheimnisse in der Cybersecurity-Branche ist. Sie sollten nicht raten müssen, ob ein Tool in Ihr Budget für 2026 passt, während Ihre Angriffsfläche weiterhin um 35 % pro Jahr wächst.

Wir werden den Marketing-Jargon entfernen, um die tatsächlichen Kosten für modernes Scannen aufzudecken, von versteckten Arbeitsstunden bis hin zu gestaffelten Asset-Preisen. Dieser Leitfaden bietet einen konkreten Rahmen für die Berechnung Ihres Security ROI und listet die Top-Anbieter mit transparenten Preisen für das kommende Jahr auf. Sie erhalten die exakten Datenpunkte, die Sie benötigen, um Ihre Sicherheitsausgaben gegenüber einem CFO zu rechtfertigen, dem es nur um das Endergebnis geht. Es ist an der Zeit, eine Lösung zu finden, die Ihren Code schützt, ohne Ihr gesamtes Jahresbudget durch versteckte Gebühren zu belasten.

Wichtigste Erkenntnisse

- Vergleichen Sie Asset-basierte, Scan-basierte und User-basierte Modelle, um die kosteneffektivste Lizenzstruktur für die spezifische Größe Ihres Unternehmens zu ermitteln.

- Meistern Sie die Kunst der Berechnung der Gesamtbetriebskosten (Total Cost of Ownership), um zu verstehen, wie menschliches Fachwissen und Management Ihre gesamten Dynamic Application Security Testing Pricing beeinflussen.

- Erfahren Sie, wie KI-gesteuerte autonome Agenten den Sicherheitsmarkt aufmischen, indem sie die Notwendigkeit teurer manueller Penetration Testing-Berater ersetzen.

- Implementieren Sie einen schrittweisen Rahmen, um Ihre digitalen Assets zu inventarisieren und eine Scan-Frequenz zu bestimmen, die die Sicherheit maximiert, ohne Ihr Budget zu überschreiten.

Was ist DAST und warum variieren die Preise so stark?

Bis 2026 hat sich die Definition von Dynamic Application Security Testing (DAST) von einem einfachen Outside-in-Scan zu einer ausgeklügelten Echtzeit-Simulation von Hackerverhalten entwickelt. Im Gegensatz zur statischen Analyse, die inaktiven Code betrachtet, interagiert DAST mit einer laufenden Anwendung, um Schwachstellen wie SQL Injection oder Cross-Site-Scripting zu finden. Unternehmen betrachten es heute als eine obligatorische Schicht zum Schutz von Live-Umgebungen, da es Probleme identifiziert, die nur während der Ausführung auftreten. Da diese Tools nun komplexe Authentifizierungen und moderne Frameworks verarbeiten müssen, haben sich die Einstiegskosten deutlich von den Festpreismodellen der frühen 2020er Jahre verschoben.

Um dieses Konzept besser zu verstehen, sehen Sie sich dieses hilfreiche Video an:

Sicherheitsteams verlassen sich nicht mehr auf vierteljährliche Audits. Stattdessen sind 78 % der Unternehmen zu kontinuierlichen KI-gesteuerten Sicherheitsagenten übergegangen, die Webanwendungen rund um die Uhr überwachen. Diese Verschiebung wirkt sich direkt auf die dynamic application security testing pricing aus, da sich die Anbieter von Pauschalgebühren hin zu Modellen bewegen, die die konstante Rechenleistung widerspiegeln. Legacy-On-Premise-Tools erfordern oft eine Vorab-Lizenzgebühr von 50.000 US-Dollar zuzüglich jährlicher Wartung. Moderne Cloud-native SaaS-Plattformen eliminieren diese Hardwarekosten, führen aber monatliche Abonnements ein, die auf der Anzahl der aktiven URLs oder FQDNs (Fully Qualified Domain Names) basieren, die gescannt werden.

Die wichtigsten Faktoren, die den Preis beeinflussen, sind:

- Scan Frequency: Wöchentliche vs. kontinuierliche Echtzeitüberwachung.

- Asset Count: Die Gesamtzahl der Webanwendungen, Microservices und APIs.

- Depth of Analysis: Ob das Tool einfaches Crawling oder tiefes authentifiziertes Testen durchführt.

Die Kernkomponenten des DAST-Werts

Die Preise spiegeln die technische Komplexität des Scans wider. High-End-Tools müssen schweres JavaScript ausführen, da 95 % der modernen Webanwendungen auf Frameworks wie React oder Angular basieren. Wenn ein Scanner diese nicht verarbeiten kann, werden kritische Schwachstellen übersehen. Effektives DAST lässt sich auch in CI/CD-Pipelines integrieren und löst bei jedem Build automatisch Scans aus. API-Sicherheitstests sind heute eine Standardanforderung, da 80 % des Web-Traffics derzeit über APIs läuft. Anbieter berechnen oft einen Aufpreis für diese tiefgreifenden Integrationsfunktionen.

Markttrends, die die Kosten für 2026 beeinflussen

KI-Agenten machen die grundlegende Schwachstellenerkennung zur Massenware und zwingen Premium-Anbieter, tiefergehende, logikbasierte Tests anzubieten, um ihre Kosten zu rechtfertigen. Wir sehen einen Anstieg von 30 % bei nutzungsbasierten Modellen, bei denen Unternehmen pro Scan oder pro Stunde Rechenleistung bezahlen. Das Verständnis dieser Veränderungen ist entscheidend bei der Bewertung der dynamic application security testing pricing für die Budgets 2026. Während Open-Source-Tools kostenlos erscheinen, bergen sie oft versteckte Kosten. Eine Studie aus dem Jahr 2025 ergab, dass die Wartung eines Open-Source-DAST-Setups durchschnittlich 165.000 US-Dollar pro Jahr an spezialisierten Ingenieurgehältern kostet, was kommerzielles SaaS für die meisten Teams kostengünstiger macht.

Gängige DAST-Preismodelle im Vergleich

Die Wahl des richtigen Preismodells für Dynamic Application Security Testing entscheidet darüber, ob Ihr Sicherheitsbudget im grünen Bereich bleibt oder außer Kontrolle gerät. Die meisten Anbieter bieten im Jahr 2024 drei Hauptwege an. Jeder hat spezifische Auswirkungen auf Ihre "Total Cost of Ownership". Eine falsche Wahl kann innerhalb der ersten sechs Monate nach der Implementierung zu einer Budgetüberschreitung von 30 % führen.

Asset-Based Pricing (Der Enterprise-Standard)

Asset-Based Pricing ist nach wie vor die dominierende Wahl für etablierte Unternehmen. In diesem Modell wird ein "Asset" als ein eindeutiger Fully Qualified Domain Name (FQDN), eine statische IP-Adresse oder ein einzelner Microservice definiert. Wenn Ihr Unternehmen 50 verschiedene Webanwendungen verwaltet, zahlen Sie für 50 Lizenzen. Dies bietet vorhersehbare jährliche Kosten, die 82 % der C-Level-Führungskräfte für die langfristige Planung bevorzugen.

Die "Asset Creep"-Falle ist hier ein erhebliches Risiko. Unternehmen sehen oft, dass ihre Rechnungen um 20 % oder mehr steigen, weil sie nicht zwischen Produktions- und Entwicklungsumgebungen unterscheiden. Wenn Ihr Anbieter dev.example.com und staging.example.com als separate Assets von example.com zählt, zahlen Sie zu viel. Hochwertige Tests sollten umfassend sein. Unter Berufung auf NIST zur Anwendungssicherheit erinnern wir uns daran, dass, obwohl sich Methoden wie SAST und DAST unterscheiden, das Ziel eine konsistente Abdeckung aller erreichbaren Endpunkte ist, ohne finanzielle Engpässe zu schaffen.

User-Based und Scan-Based Modelle

User-Based Licensing stirbt aus. Im modernen DevSecOps-Zeitalter ist Sicherheit eine gemeinsame Verantwortung. Eine Branchenumfrage aus dem Jahr 2024 ergab, dass 68 % der Sicherheitsverantwortlichen glauben, dass Gebühren pro Benutzer die Zusammenarbeit behindern. Wenn Sie ein Team von 40 Entwicklern haben, aber nur fünf aufgrund der Lizenzkosten auf das Sicherheitstool zugreifen können, haben Sie ein gefährliches Silo geschaffen. Es ist ein veralteter Ansatz, der nicht zum aktuellen, schnelllebigen Lieferzyklus passt.

Scan-Based Pricing ist für projektbasierte Teams oder saisonale Unternehmen üblicher. Sie zahlen für die Anzahl der Ausführungen des Tools. Während dies auf dem Papier für ein Startup, das einen Scan pro Monat durchführt, billiger aussieht, wird es zu einer massiven Belastung, wenn Sie skalieren. Viele moderne Anbieter verwenden jetzt "Credit-Based"-Systeme. Sie könnten 5.000 Credits im Voraus kaufen; ein schneller Discovery-Scan kostet 10 Credits, während ein tiefer, authentifizierter Scan 100 kostet. Es bietet Flexibilität, erfordert aber eine ständige Überwachung, um zu vermeiden, dass Ihnen mitten im Sprint der "Treibstoff" ausgeht.

Bis 2026 werden "unbegrenzte Scans" der Industriestandard sein. Sicherheit sollte nicht gemessen werden. Wenn ein Entwickler das Gefühl hat, dass er Firmengeld verschwendet, indem er nach einer kleinen Codeänderung einen Scan durchführt, wird er einfach aufhören zu scannen. Dieses Verhalten erhöht das Risiko, dass Schwachstellen in die Produktion gelangen. Wenn Sie komplexe Berechnungen und versteckte Gebühren leid sind, sollten Sie ein vereinfachtes Sicherheitsmodell erkunden, das mit Ihrem Wachstum skaliert.

- Staging Environments: Berechnet der Anbieter Gebühren für Nicht-Produktions-Subdomains?

- API Scanning: Sind REST-, GraphQL- und SOAP-Endpunkte im Grundpreis enthalten oder werden sie als Add-ons verkauft?

- Concurrent Scans: Können Sie 10 Scans gleichzeitig ausführen, oder gibt es ein "Warteschlangen"-Limit?

- True-up Clauses: Was passiert, wenn Sie mitten im Jahr 5 neue Apps hinzufügen? Gibt es eine Strafgebühr?

- Support Tiers: Ist die technische Unterstützung rund um die Uhr inbegriffen, oder sind es zusätzliche 15 % des Vertragswerts?

Startups finden den größten Wert in der Regel in Credit-Based- oder Low-Volume-Asset-Modellen. Umgekehrt sollten Unternehmen mit über 200 Anwendungen unbedingt unbegrenzte Scanvolumina und Flatrate-Asset-Tiers aushandeln. Dies verhindert die "Erfolgssteuer", bei der Ihre Sicherheitskosten steigen, nur weil Ihr Unternehmen mehr digitale Produkte auf den Markt bringt.

Berechnung der Gesamtbetriebskosten (TCO)

Die meisten Beschaffungsteams machen den Fehler, den Listenpreis eines Softwareabonnements mit seinen tatsächlichen Kosten gleichzusetzen. In Wirklichkeit macht die jährliche Lizenzgebühr oft nur 30 % der Gesamtinvestition aus. Um Dynamic Application Security Testing (DAST) wirklich zu verstehen, müssen Sie die betriebliche Belastung berücksichtigen, die es für Ihre Sicherheits- und Engineering-Teams darstellt. Ein Tool, das auf dem Papier billig erscheint, kann zu einer sechsstelligen Belastung werden, wenn es ständige manuelle Eingriffe erfordert.

Der Hauptgrund gegen die Implementierung von DAST sind nicht die Softwarekosten, sondern die Kosten für das menschliche Fachwissen, das für die Verwaltung erforderlich ist. Sicherheitsanalysten verbringen durchschnittlich 12 Stunden pro Woche mit der Konfiguration von Scans, der Validierung von Ergebnissen und der Verfolgung von Entwicklern zur Behebung von Fehlern. Wenn Ihr leitender Sicherheitsingenieur ein Durchschnittsgehalt von 160.000 US-Dollar verdient, geben Sie jährlich etwa 48.000 US-Dollar allein für die Arbeitskosten aus, um das Tool am Laufen zu halten. Diese "versteckten" Gehaltskosten sind ein wichtiger Bestandteil der dynamic application security testing pricing, die viele Anbieter während des Verkaufszyklus nicht erwähnen.

Um ein genaues Bild Ihres ROI zu erhalten, verwenden Sie diese Formel, um die Kosten pro behobener Schwachstelle zu berechnen:

- (Jährliche Lizenzkosten + (Jährliche Triage-Stunden × Stundensatz) + (Jährliche Behebungsstunden × Stundensatz)) ÷ Anzahl der behobenen Schwachstellen = Kosten pro behobener Schwachstelle

Wenn Ihr Tool 100 Schwachstellen identifiziert, aber 80 davon ein geringes Risiko oder False Positives sind, steigen Ihre Kosten pro sinnvoller Behebung sprunghaft an. Leistungsstarke Teams streben Kosten pro Behebung von unter 500 US-Dollar an, aber ineffiziente Setups können diese Zahl auf über 2.500 US-Dollar pro Fehler ansteigen lassen.

Die versteckten Kosten von False Positives

False Positives sind die größte Belastung für Sicherheitsbudgets. Branchenkenndaten deuten darauf hin, dass Sicherheitsteams 25 % ihrer Zeit mit der Triage von "Geister"-Schwachstellen verbringen, die gar nicht existieren. Ein Tool mit einem hohen Rausch-Signal-Verhältnis führt zu Alert Fatigue, einem Zustand, in dem 30 % der kritischen Risiken ignoriert werden, weil Entwickler der Ausgabe des Scanners nicht mehr vertrauen. Während hochpräzise KI-Tools möglicherweise eine um 20 % höhere Vorab-Lizenzgebühr verlangen, rechtfertigen sie die Kosten, indem sie die manuelle Triage-Zeit um 60 % reduzieren. Sie zahlen für das Vertrauen, dass jede an Jira gesendete Warnung eine legitime Bedrohung ist, die Maßnahmen erfordert.

Integrations- und Wartungsaufwand

Die Einrichtung eines DAST-Tools ist keine einmalige Angelegenheit. Die Konfiguration komplexer Authentifizierung für Deep Scans, wie z. B. Multi-Factor Authentication (MFA) oder OAuth2, erfordert in der Regel 40 Ingenieurstunden während der anfänglichen Einrichtungsphase. Die Wartung hört damit nicht auf. Wenn sich Ihre Anwendung weiterentwickelt, verbringen Sie etwa 5 Stunden pro Monat mit der Aktualisierung benutzerdefinierter Scan-Konfigurationen und Plugins, um sicherzustellen, dass der Scanner keine Abdeckung verliert. Berücksichtigen Sie zusätzlich die 5.000 bis 8.000 US-Dollar, die für die jährliche Entwicklerschulung erforderlich sind. Ohne diese Schulung werden sich Ihre Ingenieure schwer tun, Berichte zur dynamic application security testing pricing zu interpretieren, was zu längeren Behebungszyklen und erhöhten Reibungsverlusten zwischen den Abteilungen führt.

Wie KI-Automatisierung die DAST-Kostenkurve verändert

Ältere Sicherheitsmodelle basieren auf teuren menschlichen Beratern, die stundenweise abrechnen. Dies führt zu einem massiven Engpass bei der dynamic application security testing pricing, da die Kosten linear mit der Anzahl der durchgeführten Tests steigen. Penetrify dreht dieses Skript um, indem es einen KI-First-Ansatz verwendet. Anstatt für die Zeit eines Beraters zu bezahlen, investieren Sie in eine autonome Engine, die rund um die Uhr ohne Ermüdung oder Überstunden arbeitet.

Autonome Agenten übernehmen die schwere Arbeit der Schwachstellenentdeckung. Sie folgen nicht nur einem Skript, sondern passen sich der einzigartigen Architektur Ihrer Anwendung an. Diese Verlagerung ermöglicht es Unternehmen, sich von der Mentalität "Pay-per-Scan" zu entfernen. Sie zahlen für kontinuierliche Sicherheit anstatt für einen einzelnen, statischen Bericht, der in dem Moment veraltet ist, in dem Ihre Entwickler neuen Code pushen. Daten aus unseren Kunden-Audits 2024 zeigen, dass diese Automatisierung den Cost-per-Test im Vergleich zu traditionellen manuellen Methoden um bis zu 70 % reduziert.

Die finanziellen Auswirkungen sind klar. Wenn Sie den menschlichen Engpass beseitigen, sinken die Grenzkosten für die Durchführung eines zusätzlichen Scans auf nahezu Null. Diese Effizienz ermöglicht "Continuous Monitoring", eine Strategie, bei der Sicherheit keine Veranstaltung, sondern ein konstanter Hintergrundprozess ist. Es ist eine grundlegende Änderung in der Art und Weise, wie Budgets zugewiesen werden, und verlagert die Sicherheit von einem risikoreichen jährlichen Ereignis zu einer vorhersehbaren, überschaubaren Betriebsausgabe.

Ersetzen von manuellem Testen durch KI-Agenten

Ein einzelner manueller Penetration Test kostet oft 15.000 US-Dollar oder mehr. Dies ist eine erhebliche Capex-Ausgabe, die die Sicherheit nur zu einem bestimmten Zeitpunkt validiert. Die KI-Agenten von Penetrify ersetzen dieses veraltete Modell durch kontinuierliches Scannen, das kritische Fehler wie SQL Injection (SQLi) und Cross-Site Scripting (XSS) ohne menschliches Zutun identifiziert. Durch den Übergang zu einem Opex-Modell erhalten Sie 365 Tage Abdeckung für weniger als den Preis von zwei manuellen Tests. Es ist eine nachhaltigere Möglichkeit, die dynamic application security testing pricing zu verwalten und gleichzeitig Ihre allgemeine Risikoposition zu verbessern.

Penetrify Pricing: Transparenz als Feature

Wir haben unsere Preisgestaltung so einfach wie unsere Software gestaltet. Unser gestaffeltes SaaS-Modell umfasst die Stufen Free, Pro und Enterprise, um sicherzustellen, dass jedes Unternehmen Zugriff auf Sicherheit der Enterprise-Klasse hat. Ein wesentliches Unterscheidungsmerkmal ist, dass wir keine Gebühren für "Seats" oder "Users" erheben. Wir glauben, dass jeder Entwickler und Stakeholder Zugriff auf Sicherheitsdaten haben sollte, ohne Ihre Rechnung in die Höhe zu treiben. Sie können unsere Preisseite für aktuelle Pläne für 2026 überprüfen, um genau zu sehen, wie unsere Stufen auf Ihre spezifischen Infrastrukturanforderungen abgestimmt sind.

Moderne Sicherheit erfordert ein Tool, das so schnell skaliert wie Ihr Code. Wenn Sie unvorhersehbare Beratungsgebühren und begrenzte Scanfenster leid sind, ist es an der Zeit, Ihre Sicherheitstests zu automatisieren mit der KI-gesteuerten Plattform von Penetrify.

So wählen Sie den richtigen DAST-Plan für Ihr Team aus

Bei der Auswahl eines Sicherheitstools geht es nicht nur darum, den niedrigsten Preis zu finden. Es geht darum, die Fähigkeiten des Tools mit Ihren technischen Schulden und Ihrer Bereitstellungsgeschwindigkeit in Einklang zu bringen. Wenn Sie einen zu einfachen Plan wählen, verpassen Sie kritische Schwachstellen. Wenn Sie zu viel kaufen, verschwenden Sie Budget für Funktionen, die Ihr Team noch nicht nutzen kann. Befolgen Sie diese vier Schritte, um die ideale Lösung zu finden.

Schritt 1: Inventarisieren Sie Ihre Assets. Sie können nicht sichern, was Sie nicht verfolgen. Beginnen Sie mit der Katalogisierung jeder Webanwendung, API und jedes Microservice in Ihrem Stack. Ein Bericht von ESG aus dem Jahr 2023 ergab, dass 67 % der Unternehmen einen Angriff auf ein nicht verwaltetes oder "Schatten"-Asset erlebt haben. Kategorisieren Sie diese in öffentlich zugänglich und nur intern. Öffentliche Assets erfordern ein tiefes, aggressives Crawling, während private Assets möglicherweise ein Tool benötigen, das lokale Agenten oder VPN-Tunneling unterstützt, um hinter die Firewall zu gelangen.

Schritt 2: Definieren Sie Ihre Scan-Frequenz. Die Frequenz bestimmt maßgeblich Ihre Preisstufe für dynamic application security testing pricing. Eine GitLab-Umfrage aus dem Jahr 2023 ergab, dass 56 % der Entwickler jetzt für die Sicherheit verantwortlich sind, was bedeutet, dass Scans häufiger durchgeführt werden müssen. Wenn Sie ein Legacy-Unternehmen sind, das einmal im Quartal bereitstellt, reicht möglicherweise ein monatlicher Scan aus. Moderne DevOps-Teams, die jedoch 10 oder mehr Mal am Tag bereitstellen, benötigen Scans pro Commit. Die Umstellung von periodischen zu kontinuierlichen Scans führt oft dazu, dass Sie von einem Kreditmodell pro Scan zu einem unbegrenzten Jahresabonnement wechseln, wodurch sich Ihre Stückkosten für Teams mit hoher Geschwindigkeit um 30 % reduzieren können.

Schritt 3: Bewerten Sie Ihre interne Sicherheitsexpertise. Seien Sie ehrlich in Bezug auf die Kapazität Ihres Teams. Wenn Sie keinen dedizierten AppSec-Ingenieur haben, benötigen Sie ein Tool, das Tickets bereitstellt, die zur Behebung bereit sind. Ein Tool, das 500 Warnmeldungen mit geringem Risiko ohne Kontext erzeugt, ist eine Belastung. Suchen Sie nach Plattformen, die automatisierte Screenshots zum Exploit-Nachweis oder klare Anweisungen zur Fehlerbehebung bieten. Dies reduziert die Zeit, die Ihre Entwickler mit der Recherche verbringen, was das durchschnittliche Unternehmen 65 US-Dollar pro Stunde an Produktivitätsverlust kostet.

Schritt 4: Fordern Sie einen Proof of Concept (PoC) an. Unterzeichnen Sie niemals einen Vertrag, ohne die Software mit Ihrem eigenen Code zu testen. Führen Sie das Tool für eine absichtlich anfällige Testanwendung aus. Daten aus einer Umfrage des SANS Institute aus dem Jahr 2024 deuten darauf hin, dass Ihr Team wahrscheinlich 40 % der kritischen Warnmeldungen ignoriert, wenn Ihre False Positive-Rate 18 % übersteigt. Ein PoC hilft Ihnen, den tatsächlichen Rauschpegel zu messen, bevor Sie Ihr Budget festlegen.

DAST für Startups und kleine Teams

Startups müssen geringe Reibungsverluste und Automatisierung priorisieren. Wenn Sie ein MVP erstellen, fließen 90 % Ihrer Energie in die Bereitstellung von Funktionen. Kostenlose Stufen von etablierten Anbietern sind der beste Ausgangspunkt für anfängliche Sicherheits-Baselines, ohne Ihre Burn Rate zu beeinträchtigen. Suchen Sie nach Tools mit einfachen GitHub- oder GitLab-Integrationen. Dies stellt sicher, dass Sicherheitsprüfungen automatisch im PR-Workflow erfolgen und verhindert, dass Schwachstellen überhaupt in die Produktion gelangen.

Auswahlkriterien für Enterprise DAST

Unternehmen benötigen Skalierbarkeit und Compliance-Berichte für SOC 2, HIPAA oder PCI-DSS. Bis 2025 prognostiziert Gartner, dass 45 % der Unternehmen Angriffe auf ihre Software-Lieferketten erleben werden, was die API-Abdeckung unabdingbar macht. Viele große Unternehmen integrieren DAST jetzt in Application Security Posture Management (ASPM), um Risikodaten zu zentralisieren. Diese ganzheitliche Sichtweise rechtfertigt oft die höheren dynamic application security testing pricing, die mit Premium-Stufen verbunden sind. Vereinbaren Sie eine Demo mit Penetrify, um KI-gestütztes DAST in Aktion zu sehen und zu erfahren, wie eine Reduzierung der False Positives um 42 % Ihre Sicherheitsabläufe beschleunigen kann.

Machen Sie Ihr Sicherheitsbudget fit für die Zukunft im Jahr 2026

Um im Jahr 2026 die dynamic application security testing pricing zu meistern, muss man über den anfänglichen Preis hinausblicken. Moderne Sicherheitsteams priorisieren jetzt assetbasierte Modelle, die mit ihrer Cloud-Infrastruktur skalieren, anstatt starre Lizenzen pro Benutzer. Sie haben gelernt, dass KI-Automatisierung nicht nur ein Schlagwort ist, sondern ein kostensparendes Tool, das die manuelle Triage-Zeit verkürzt, indem es teure Sicherheitsberater durch autonome Agenten ersetzt. Indem Sie sich auf die Gesamtbetriebskosten konzentrieren, können Sie versteckte Gebühren vermeiden, die mit hohen False Positive-Raten und langen Scanzyklen verbunden sind.

Sie benötigen kein riesiges Budget, um mit dem Schutz Ihres Perimeters zu beginnen. Penetrify bietet einen optimierten Weg zu Sicherheit auf Enterprise-Niveau ohne Overhead. Unsere Plattform identifiziert die OWASP Top 10-Schwachstellen in weniger als 5 Minuten und hält gleichzeitig eine False Positive-Rate von unter 1 % ein. Es ist an der Zeit, nicht länger für Legacy-Scanner zu viel zu bezahlen, die Ihre Entwicklungspipeline verlangsamen. Starten Sie noch heute Ihren kostenlosen kontinuierlichen Sicherheitsscan mit Penetrify, um den Unterschied zu sehen. Für den Zugriff auf unsere kostenlose Stufe ist keine Kreditkarte erforderlich, sodass Sie sofort mit der Härtung Ihrer Anwendungen beginnen können. Sie haben den Fahrplan für intelligentere Sicherheitsausgaben; jetzt ist es an der Zeit, ihn in die Tat umzusetzen.

Häufig gestellte Fragen

Wie viel kostet DAST-Software typischerweise pro Jahr?

Die jährlichen Kosten für DAST-Software liegen typischerweise zwischen 2.500 und 20.000 US-Dollar pro Anwendung. Enterprise-Grade-Plattformen wie Burp Suite Enterprise beginnen bei etwa 4.999 US-Dollar pro Jahr für grundlegende Scanfunktionen. Wenn Sie einen vollständig verwalteten Dienst benötigen, bei dem Experten das Scannen übernehmen, übersteigen die Preise oft 50.000 US-Dollar pro Jahr. Diese Zahlen hängen davon ab, ob Sie sich für einen selbst gehosteten Scanner oder ein Cloud-basiertes SaaS-Modell entscheiden.

Gibt es ein kostenloses DAST-Tool für kleine Unternehmen?

Ja, OWASP ZAP ist das am weitesten verbreitete kostenlose DAST-Tool für kleine Unternehmen. Es ist ein Open-Source-Projekt, das von einer globalen Community von Entwicklern gepflegt wird. Obwohl es 0 US-Dollar an Lizenzgebühren kostet, benötigen Sie einen Sicherheitsingenieur, um es zu konfigurieren. Für 65 Prozent der kleinen Teams überwiegen die Arbeitskosten für die Verwaltung eines kostenlosen Tools den Preis einer kommerziellen Lizenz.

Was ist der Unterschied zwischen DAST- und SAST-Preisen?

Die DAST-Preisgestaltung konzentriert sich in der Regel auf die Anzahl der gescannten Webanwendungen oder URLs. Im Gegensatz dazu werden SAST-Tools oft basierend auf der Anzahl der beitragenden Entwickler oder der Gesamtzahl der Codezeilen abgerechnet. Eine Branchenumfrage aus dem Jahr 2023 ergab, dass SAST-Lizenzen durchschnittlich 15 Prozent mehr kosten als DAST, da sie früher im Entwicklungszyklus integriert werden. Dieser Unterschied bedeutet, dass die dynamic application security testing pricing für Teams mit einer festen Anzahl von Anwendungen besser vorhersehbar bleibt.

Berechnen DAST-Tools pro IP-Adresse oder pro Anwendung?

Die meisten DAST-Anbieter berechnen pro Anwendung oder Fully Qualified Domain Name und nicht pro IP-Adresse. Netzwerk-Schwachstellenscanner verwenden eine IP-basierte Abrechnung, aber DAST konzentriert sich auf die funktionale Web-Schicht. Wenn Ihr Unternehmen 10 separate Microservices auf einer einzigen IP-Adresse betreibt, zahlen Sie wahrscheinlich für 10 einzelne Anwendungslizenzen. Etwa 80 Prozent der Top-Tier-Anbieter folgen diesem anwendungsorientierten Modell.

Kann ich DAST für die PCI DSS-Compliance ohne einen manuellen Penetration Test verwenden?

Sie können einen manuellen Penetration Test für die PCI DSS-Anforderung 11.3 nicht durch DAST ersetzen. Während DAST-Tools die vierteljährlichen Scan-Anforderungen in Abschnitt 11.2 erfüllen, fordert der PCI Security Standards Council explizit einen von Menschen geführten Test jährlich. Automatisierte Tools übersehen 30 Prozent der komplexen Logikfehler, die ein menschlicher Tester während einer 40-stündigen Bewertung identifiziert. Verwenden Sie DAST als kontinuierliche Ergänzung, nicht als vollständigen Ersatz.

Wie beeinflusst KI den Preis für Dynamic Application Security Testing?

Die KI-Integration erhöht die Basiskosten für Dynamic Application Security Testing in der Regel um 20 bis 30 Prozent. Anbieter nutzen KI, um Proof-of-Exploit-Funktionen zu automatisieren, wodurch die manuelle Verifizierungszeit um 4 Stunden pro Woche reduziert wird. Obwohl die Software teurer ist, sparen Sie Geld bei den Arbeitskosten. Diese intelligenten Scanner helfen Teams, 12 Prozent mehr Schwachstellen zu finden als herkömmliche regelbasierte Engines.

Was sind die versteckten Kosten bei der Verwendung von Open-Source-DAST-Scannern?

Die größten versteckten Kosten sind die Ingenieursgehälter, die für die Verwaltung des Tools erforderlich sind. Ein Sicherheitsingenieur, der 120.000 US-Dollar pro Jahr verdient, verbringt möglicherweise 10 Stunden pro Woche mit der Feinabstimmung eines Open-Source-Scanners. Dies führt zu indirekten Kosten von 30.000 US-Dollar pro Jahr. Sie verlieren auch Geld durch False Positives. Kommerzielle Tools haben eine um 5 Prozent niedrigere False-Positive-Rate, wodurch Entwickler jeden Monat 15 Stunden verschwendete Arbeit sparen.

Soll ich für ein DAST-Tool bezahlen oder einen Penetration Tester einstellen?

Sie sollten beides verwenden, um eine vollständige Sicherheitsabdeckung zu gewährleisten. Ein DAST-Tool bietet kontinuierliche Scans für 5.000 US-Dollar pro Jahr, während ein manueller Penetration Test zwischen 10.000 und 25.000 US-Dollar pro Engagement kostet. Verwenden Sie das automatisierte Tool für tägliche Überprüfungen auf häufige Schwachstellen. Stellen Sie alle 12 Monate einen menschlichen Tester ein, um übergeordnete Geschäftslogikfehler zu finden, die Software einfach nicht erkennen kann.