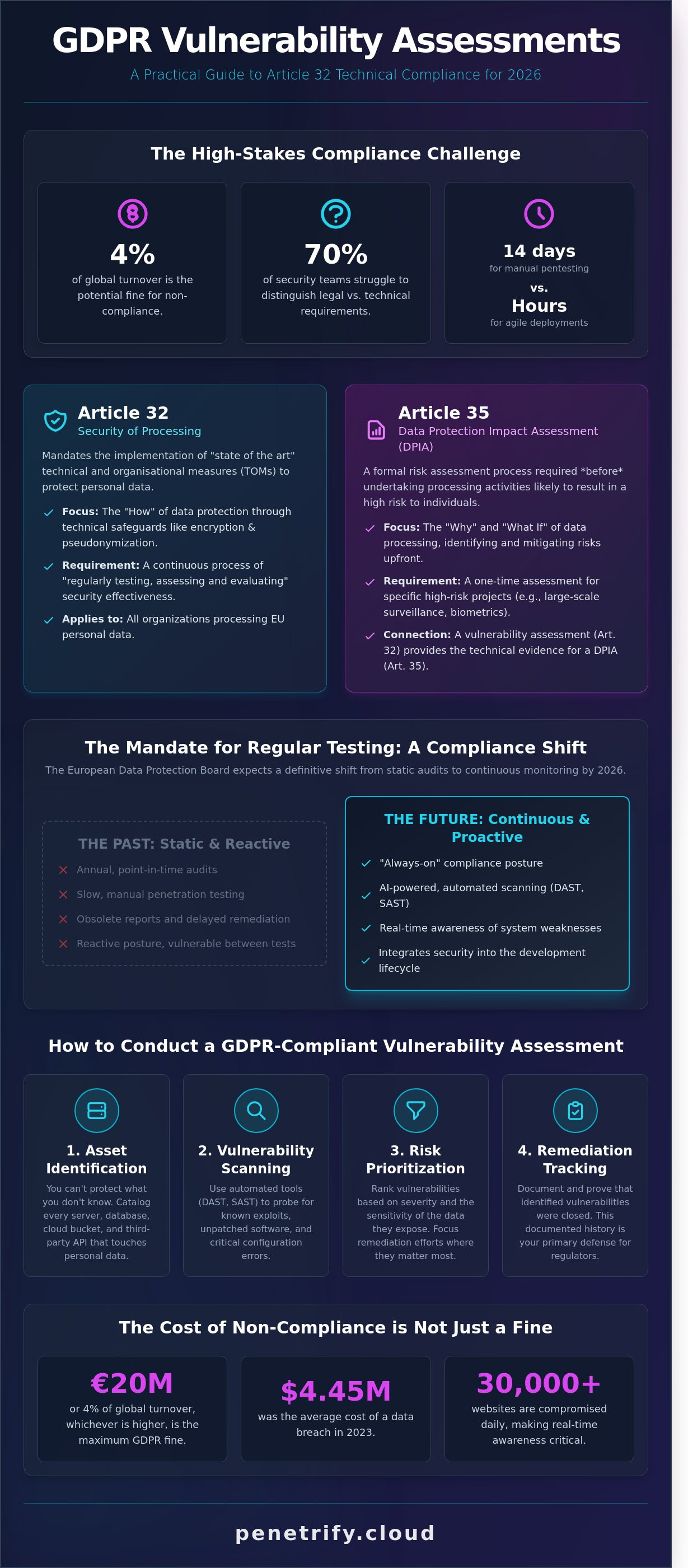

Was wäre, wenn die Strafe von 4 % des weltweiten Umsatzes nicht nur eine Drohung für Tech-Giganten wäre, sondern eine direkte Folge Ihres letzten verpassten Software-Patches? Sie wissen bereits, dass die Sicherung personenbezogener Daten nicht verhandelbar ist; die Grenze zwischen einer rechtlichen Datenschutz-Folgenabschätzung und einer technischen gdpr vulnerability assessment bleibt jedoch für 70 % der Sicherheitsteams gefährlich verschwommen. Dies ist ein häufiges Problem, da manuelle Penetration Testing oft 14 Tage dauert, während Ihre agilen Entwickler alle paar Stunden Updates veröffentlichen.

Sie müssen sich nicht zwischen Bereitstellungsgeschwindigkeit und Rechtssicherheit entscheiden. Dieser Leitfaden bietet eine klare Roadmap, um Ihre Scanning-Tools mit den strengen technischen Anforderungen von Artikel 32 in Einklang zu bringen und sicherzustellen, dass Ihre Infrastruktur für 2026 vollständig konform ist. Wir werden die entscheidenden Unterschiede zwischen den Anforderungen von Artikel 32 und Artikel 35 untersuchen und Ihnen gleichzeitig zeigen, wie Sie Ihre Compliance automatisieren können, um nicht mehr ständig Schwachstellen zu beheben, sondern diese von vornherein zu verhindern.

Wichtige Erkenntnisse

- Erfahren Sie, wie Sie zwischen den Anforderungen von Artikel 32 und Artikel 35 unterscheiden, um sicherzustellen, dass Ihre Sicherheitsmaßnahmen die spezifischen GDPR-Rechtsstandards erfüllen.

- Verstehen Sie, wie Sie Technische und Organisatorische Maßnahmen (TOMs) implementieren, die die Vertraulichkeit und Widerstandsfähigkeit Ihrer Datenverarbeitungssysteme gewährleisten.

- Entdecken Sie, warum der Übergang von jährlichen manuellen Tests zu einer kontinuierlichen gdpr vulnerability assessment unerlässlich ist, um das Mandat für regelmäßige Sicherheitstests zu erfüllen.

- Identifizieren Sie die spezifischen DAST-, SAST- und KI-gestützten Tools, die erforderlich sind, um jeden Endpunkt, der mit personenbezogenen Daten interagiert, zu kartieren und zu schützen.

- Erfahren Sie, wie Sie mithilfe von KI-gestützter Automatisierung von statischen, zeitpunktbezogenen Audits zu einer "Always-on"-Compliance-Haltung übergehen können.

Was ist eine GDPR Vulnerability Assessment?

Eine gdpr vulnerability assessment ist eine systematische technische Überprüfung, die dazu dient, Sicherheitslücken in Systemen zu identifizieren, die personenbezogene Daten verarbeiten. Sie ist nicht nur eine Best Practice. Sie ist eine grundlegende Voraussetzung für die Aufrechterhaltung der Integrität und Vertraulichkeit der Daten europäischer Bürger. Gemäß der Datenschutz-Grundverordnung (GDPR) müssen Organisationen technische Maßnahmen "nach dem Stand der Technik" implementieren, um sensible Informationen zu schützen. Dies bedeutet, dass die Verwendung veralteter Firewalls oder ungepatchter Software aus dem Jahr 2021 nicht mehr rechtlich haltbar ist, wenn moderne Exploits existieren.

Bis 2026 erwartet das Europäische Datenschutzkuratorium eine definitive Verlagerung von jährlichen, zeitpunktbezogenen Audits hin zu einer kontinuierlichen Compliance-Überwachung. Statische Berichte werden obsolet. Organisationen sehen sich heute einer Umgebung gegenüber, in der täglich über 30.000 Websites kompromittiert werden. Das Echtzeit-Bewusstsein für Systemschwächen ist für das Überleben von entscheidender Bedeutung. Eine proaktive gdpr vulnerability assessment stellt sicher, dass Sie die Löcher in Ihrem Perimeter finden, bevor es ein böswilliger Akteur tut.

Um die Kernprinzipien, die diesen Sicherheitsanforderungen zugrunde liegen, besser zu verstehen, sehen Sie sich dieses hilfreiche Video an:

Artikel 32 vs. Artikel 35: Welchen benötigen Sie?

Artikel 32 konzentriert sich auf die Sicherheit der Verarbeitung. Er schreibt vor, dass Verantwortliche und Auftragsverarbeiter technische Maßnahmen wie Verschlüsselung und Pseudonymisierung implementieren. Dieser Artikel verlangt ausdrücklich die "regelmäßige Überprüfung, Bewertung und Evaluierung" der Wirksamkeit dieser Maßnahmen. Im Gegensatz dazu befasst sich Artikel 35 mit Datenschutz-Folgenabschätzungen (DPIAs). Eine DPIA ist erforderlich, wenn ein Projekt eine risikoreiche Verarbeitung beinhaltet, wie z. B. eine groß angelegte Überwachung oder die Verarbeitung biometrischer Daten. Obwohl sie sich im Umfang unterscheiden, liefert eine technische Bewertung die empirischen Beweise, die erforderlich sind, um die rechtlichen Anforderungen einer formalen DPIA zu erfüllen.

Schlüsselkomponenten eines GDPR-fokussierten Sicherheitsaudits

Ein robustes Audit beginnt mit einer umfassenden Bestandsaufnahme der Assets. Sie können Daten nicht schützen, wenn Sie nicht wissen, wo sie sich befinden. Dazu gehört die Identifizierung aller Server, Cloud-Buckets und Drittanbieter-APIs, die EU-Personenbezogene Daten berühren. Nach der Erkennung müssen technische Scanning-Tools nach bekannten Exploits und Konfigurationsfehlern suchen. Allein falsch konfigurierter Cloud-Speicher führte bei mehreren aufsehenerregenden Verstößen im Jahr 2023 zur Offenlegung von über 100 Millionen Datensätzen. Regular Testing ist eine obligatorische GDPR-Anforderung für alle Datenverantwortlichen.

Die Einführung einer "State of the Art"-Haltung erfordert mehr als nur einfache automatisierte Scans. Echte Compliance beinhaltet die manuelle Überprüfung von Schwachstellen, um False Positives zu eliminieren. Dieser Prozess stellt sicher, dass sich die Sanierungsbemühungen zuerst auf die kritischsten Risiken konzentrieren. Wenn eine Aufsichtsbehörde einen Sicherheitsnachweis verlangt, dient eine dokumentierte Historie dieser Bewertungen als Ihre primäre Verteidigung. Sie zeigt, dass Ihr Unternehmen seine Sorgfaltspflicht ernst nimmt. Ohne diese Dokumentation können Geldstrafen bis zu 4 % des globalen Jahresumsatzes oder 20 Millionen Euro betragen. Im Jahr 2023 beliefen sich die durchschnittlichen Kosten einer Datenschutzverletzung auf 4,45 Millionen Dollar, was beweist, dass die Kosten für Prävention weitaus geringer sind als der Preis des Scheiterns.

- Asset Identification: Katalogisierung jeder Datenbank und jedes Endpunkts, die PII enthalten.

- Vulnerability Scanning: Verwendung automatisierter Tools, um ungepatchte Software zu finden.

- Risk Prioritization: Rangfolge der Fehler basierend auf der Sensibilität der Daten, die sie offenlegen.

- Remediation Tracking: Nachweis, dass identifizierte Lücken tatsächlich geschlossen wurden.

Compliance ist ein sich ständig veränderndes Ziel. Wenn neue Bedrohungen auftauchen, muss Ihre Bewertungsfrequenz steigen. Ziel ist es, eine widerstandsfähige Infrastruktur zu schaffen, die die Rechte der Nutzer standardmäßig schützt. Durch die Integration dieser technischen Kontrollen in Ihre Standardabläufe wechseln Sie von einem reaktiven Zustand zu einer Position der Stärke.

Die technischen Anforderungen von Artikel 32 der DSGVO

Compliance beginnt mit dem rechtlichen Rahmen, der durch Artikel 32 der DSGVO festgelegt ist, der von Organisationen verlangt, "geeignete technische und organisatorische Maßnahmen" (TOMs) zu ergreifen, um die Datensicherheit zu gewährleisten. Für SaaS-Anbieter ist dies keine Empfehlung. Es ist eine strikte Anforderung, die Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit von Verarbeitungssystemen zu schützen. Wenn Ihre Plattform aufgrund einer DDoS-Attacke ausfällt oder eine Datenbank beschädigt wird, haben Sie die Verfügbarkeits- und Integritätstests nicht bestanden. Dies sind nicht nur IT-Probleme, sondern direkte Verstöße gegen europäisches Recht.

Die Einsätze sind hoch, da Datenschutzverletzungen nach wie vor der Hauptgrund für aufsichtsrechtliche Maßnahmen sind. Seit Mai 2018 haben europäische Behörden kumulativ über 4,5 Milliarden Euro an Geldbußen verhängt. Ein erheblicher Teil dieser Strafen resultiert aus "unzureichenden technischen und organisatorischen Maßnahmen zur Gewährleistung der Informationssicherheit". Eine proaktive gdpr vulnerability assessment dient als Ihre erste Verteidigungslinie. Sie identifiziert die Lücken, die Hacker ausnutzen, bevor sie zu einer Schlagzeilen machenden Verletzung werden. Während Artikel 32 Verschlüsselung und Pseudonymisierung erwähnt, sind dies sekundäre Schutzmaßnahmen. Sie schützen Daten, nachdem eine Verletzung aufgetreten ist, erfüllen aber nicht die Verpflichtung, die Verletzung von vornherein zu verhindern.

- Confidentiality: Sicherstellen, dass nur autorisierte Benutzer auf PII zugreifen.

- Integrity: Schutz von Daten vor unbefugter Veränderung.

- Availability: Sicherstellen, dass Daten bei Bedarf zugänglich sind.

- Resilience: Die Fähigkeit Ihrer Infrastruktur, Angriffen standzuhalten und sich davon zu erholen.

Zuordnung der OWASP Top 10 zu DSGVO-Risiken

Sicherheitslücken sind nicht nur Fehler, sondern auch rechtliche Haftungen. Eine SQL Injection (SQLi)-Schwachstelle ist ein direkter Weg zu einer massiven Geldstrafe wegen "unbefugter Offenlegung". Wenn ein Angreifer Ihre Datenbank über ein Webformular abfragen kann, sind Ihre Vertraulichkeitsmaßnahmen nicht vorhanden. Broken Access Control ist ein weiterer häufiger Übeltäter. Es ermöglicht Benutzern, Daten anzuzeigen, die sie nicht sehen sollten, was gegen den Grundsatz der "Datenminimierung" verstößt. In ähnlicher Weise ermöglicht Cross-Site Scripting (XSS) Angreifern, bösartige Skripte in Ihre Website einzuschleusen. Dies beeinträchtigt die Integrität der Benutzersitzung und kann zum Diebstahl sensibler Sitzungstoken führen.

Der 'State of the Art'-Standard

Die Aufsichtsbehörden im Jahr 2026 definieren "State of the Art" durch die aktuellen Fähigkeiten der Branche. Legacy-Manual-Tests, die einmal jährlich durchgeführt werden, erfüllen nicht mehr die Anforderung einer "regelmäßigen Prüfung, Bewertung und Evaluierung" der Sicherheitseffektivität. Der Verizon Data Breach Investigations Report 2023 stellte fest, dass 74 % der Verstöße ein menschliches Element oder einen Missbrauch von Berechtigungen beinhalten. Dies unterstreicht, warum die manuelle Aufsicht allein scheitert. Sie müssen eine gdpr vulnerability assessment in Ihren Softwareentwicklungslebenszyklus (SDLC) integrieren. Durch die Verwendung von Tools zur Automatisierung Ihres Sicherheitsscans stellen Sie sicher, dass jede neue Codebereitstellung die "State of the Art"-Schwelle erfüllt, ohne Ihre Release-Geschwindigkeit zu verlangsamen. Kontinuierliche Überwachung ist jetzt die erwartete Baseline für jedes Unternehmen, das Daten europäischer Bürger verarbeitet.

Manuelle vs. automatisierte Bewertung: Erfüllung des Mandats zur 'regelmäßigen Prüfung'

Artikel 32 der DSGVO verlangt ausdrücklich, dass Organisationen einen Prozess zur regelmäßigen Prüfung, Bewertung und Evaluierung der Wirksamkeit technischer und organisatorischer Maßnahmen zur Gewährleistung der Sicherheit der Verarbeitung implementieren. Während sich viele Unternehmen in der Vergangenheit auf einen jährlichen manuellen Penetration Test verlassen haben, um dies zu erfüllen, erfüllt dieser Ansatz in einem schnelllebigen digitalen Umfeld nicht mehr die Anforderung "regelmäßig". Ein einzelnes Point-in-Time-Audit hinterlässt eine 364-Tage-Lücke, in der neue Schwachstellen entstehen und unentdeckt bleiben können. Die Implementierung einer kontinuierlichen gdpr vulnerability assessment-Strategie ist der einzige Weg, um die Compliance zwischen formalen Audits aufrechtzuerhalten.

Traditionelle manuelle Beratung ist aufgrund ihrer Tiefe weiterhin wertvoll; ein menschlicher Experte kann komplexe Logikfehler finden, die eine Software möglicherweise übersieht. Allerdings ist manuelles Testen teuer und langsam. Ein standardmäßiges manuelles Engagement kostet oft zwischen 15.000 und 30.000 Dollar, was es unmöglich macht, es wöchentlich oder auch nur monatlich durchzuführen. Automatisierte Scans dienen als Rückgrat des kontinuierlichen Datenschutzes, da sie zu einem Bruchteil der Kosten arbeiten und sofortiges Feedback geben. Durch die Integration von Data Protection by Design stellen Unternehmen sicher, dass Sicherheitsprüfungen in den Software-Lebenszyklus integriert werden und nicht erst nachträglich hinzugefügt werden.

Die effektivste Strategie ist ein hybrider Ansatz. Dieser gleicht die hohe Frequenz automatisierter Scans mit der chirurgischen Tiefe manueller Tests aus. Automatisierte Tools zur gdpr vulnerability assessment können bei jeder Codeänderung Tausende von bekannten CVEs (Common Vulnerabilities and Exposures) scannen, während sich manuelle Tester ein- oder zweimal im Jahr auf risikoreiche Geschäftslogik konzentrieren. Diese zweischichtige Verteidigung stellt sicher, dass kein offensichtlicher Einstiegspunkt lange offen bleibt.

Warum "Einmal im Jahr" nicht mehr ausreicht

Die moderne Entwicklung basiert auf CI/CD-Pipelines, in denen Code dutzende Male am Tag bereitgestellt wird. Eine Studie aus dem Jahr 2024 zeigte, dass 74 % der Unternehmen mindestens wöchentlich Updates veröffentlichen. Ein statisches jährliches Audit kann mit diesem Tempo nicht mithalten. Wenn eine neue Zero-Day-Schwachstelle entdeckt wird, führt dies sofort zu Non-Compliance. Einen tieferen Methodenvergleich finden Sie in unserem Leitfaden zu KI im Pentesting vs. Manual Pentesting, um zu sehen, wie sich diese Geschwindigkeiten unterscheiden.

KI-gestützte Agenten: Der Compliance-Standard von 2026

Bis 2026 werden autonome KI-Sicherheitsagenten der Maßstab für die GDPR-Compliance sein. Diese Agenten scannen nicht nur, sondern simulieren reale Angriffspfade, um hochriskante Fehler zu identifizieren, die zu Datenexfiltration führen. Sie reduzieren False Positives um bis zu 70 % im Vergleich zu Legacy-Scannern, wodurch sich Compliance-Teams auf legitime Bedrohungen konzentrieren können. Diese Technologie ermöglicht es einer einzigen Plattform, Bewertungen über 100+ Microservices gleichzeitig zu skalieren, was menschliche Teams nicht leisten können.

Der Übergang zu KI-gestützten Agenten bietet auch einen erheblichen Kostenvorteil. Während die traditionellen Beratungsgebühren unabhängig von den Ergebnissen hoch bleiben, bieten KI-Agenten eine 24/7-Abdeckung zu einer vorhersehbaren Abonnementgebühr. Diese Verschiebung reduziert die Gesamtbetriebskosten für die Einhaltung der Sicherheitsbestimmungen um etwa 60 % und erhöht gleichzeitig die Häufigkeit der Tests von jährlich auf täglich. Für jedes Unternehmen, das sensible Daten europäischer Bürger verarbeitet, ist dieses Maß an Konsistenz nicht nur ein Luxus, sondern eine Kernvoraussetzung, um die hohen Geldstrafen im Zusammenhang mit Datenschutzverletzungen zu vermeiden.

- Manual Testing: Am besten für komplexe Logik, hohe Kosten, geringe Häufigkeit.

- Automated Scanning: Am besten für bekannte CVEs, niedrige Kosten, hohe Häufigkeit.

- AI Agents: Am besten für Angriffssimulation, moderate Kosten, kontinuierliche Häufigkeit.

Wie man eine GDPR-konforme Schwachstellenbewertung durchführt

Die Durchführung einer gdpr vulnerability assessment erfordert eine Verlagerung vom generischen Sicherheitsscanning hin zu datenzentrierten Tests. Artikel 32 der GDPR schreibt vor, dass Organisationen technische Maßnahmen ergreifen, um ein dem Risiko angemessenes Sicherheitsniveau zu gewährleisten. Das bedeutet nicht, dass Sie Ihr gesamtes Netzwerk mit der gleichen Intensität scannen. Es bedeutet, dass Sie Ihre Ressourcen dort einsetzen, wo sich personenbezogene Daten tatsächlich befinden. Sie müssen nachweisen, dass Sie die spezifischen Kontrollen zum Schutz der Daten von EU-Bürgern getestet haben, um die hohen Strafen im Zusammenhang mit Non-Compliance zu vermeiden.

Schritt 1: Scoping für den Datenschutz

Ein effektives Scoping beginnt mit der Identifizierung Ihrer "Datenschätze". Dies sind die Datenbanken, Dateifreigaben und Anwendungen, die PII wie Namen, IP-Adressen oder biometrische Daten enthalten. Ihr Umfang muss jeden Endpunkt umfassen, der mit diesen Daten interagiert. Übersehen Sie keine Drittanbieter-APIs oder Cloud-Storage-Buckets. Laut dem Verizon Data Breach Investigations Report 2024 sind 68 % der Datenschutzverletzungen auf ein nicht böswilliges menschliches Element oder einen Konfigurationsfehler in diesen externen Verbindungen zurückzuführen. Die Dokumentation dieses Umfangs ist entscheidend, um bei einer behördlichen Prüfung die gebotene Sorgfalt nachzuweisen. Sie zeigt, dass Sie den Datenfluss vor Beginn des technischen Scans abgebildet haben.

Sobald Sie den Umfang definiert haben, müssen Sie die richtigen Werkzeuge für die Aufgabe auswählen. Eine umfassende Bewertung verwendet eine Kombination aus drei Methoden:

- SAST (Static Application Security Testing): Dies analysiert Ihren Quellcode auf Schwachstellen, bevor die Anwendung ausgeführt wird.

- DAST (Dynamic Application Security Testing): Dies testet die Anwendung von außen nach innen und ahmt nach, wie ein Angreifer mit Ihren Webschnittstellen interagieren würde.

- AI-Driven Penetration Testing: Dies geht über das automatisierte Scannen hinaus, um komplexe Logikfehler zu finden, wie z. B. Insecure Direct Object References (IDOR), die oft zu unbefugtem Datenzugriff führen.

Während der Ausführungsphase sollte Ihr Team auf häufige Fehler testen, die in den OWASP Top 10 identifiziert wurden. Sie suchen nicht nur nach veralteter Software. Sie suchen nach fehlerhaften Zugriffskontrollen, die es einem Benutzer ermöglichen könnten, das persönliche Profil eines anderen zu sehen. Das Testen von Logikfehlern ist entscheidend, da automatisierte Scanner oft die Nuancen der Datenverarbeitung zwischen verschiedenen Microservices übersehen.

Schritt 4: Reporting für Auditoren

Auditoren wollen kein 300-seitiges PDF mit Rohscan-Daten sehen. Sie benötigen einen Bericht, der technische Schwachstellen in eine risikobasierte Compliance-Sprache übersetzt. Sie sollten die Ergebnisse nach ihren potenziellen Auswirkungen auf die betroffenen Personen kategorisieren. Verwenden Sie klare Metriken wie "Time-to-Remediate" (TTR), um zu zeigen, wie schnell Ihr Team Sicherheitslücken schließt. Organisationen, die eine TTR von unter 30 Tagen für kritische Fehler aufrechterhalten, demonstrieren eine proaktive Haltung gegenüber dem Datenschutz. Weitere Informationen zur Strukturierung dieser Workflows finden Sie in unserem Leitfaden zum The Complete Vulnerability Management Lifecycle.

Die letzte Phase ist die Behebung und Verifizierung. Nachdem Ihr Team Patches oder Konfigurationsänderungen angewendet hat, müssen Sie die betroffenen Systeme erneut scannen. Die Verifizierung ist ein unverzichtbarer Schritt bei einer gdpr vulnerability assessment. Branchenkenndaten deuten darauf hin, dass 25 % der Sicherheitspatches entweder falsch angewendet werden oder das zugrunde liegende Problem beim ersten Versuch nicht beheben. Das erneute Scannen liefert die notwendigen Beweise, um den Kreislauf in Ihrem Audit-Trail zu schließen. Diese Dokumentation beweist den Aufsichtsbehörden, dass Ihre "State of the Art"-Schutzmaßnahmen wie vorgesehen funktionieren.

Sind Sie bereit, Ihre Daten zu sichern und regulatorische Anforderungen präzise zu erfüllen? Starten Sie noch heute Ihren automatisierten Penetration Test, um Schwachstellen zu identifizieren und zu beheben, bevor sie zu Compliance-Verstößen werden.

Kontinuierliche Compliance mit der KI-Plattform von Penetrify

Die Erreichung der regulatorischen Konformität ist keine einmalige Aufgabe, die mit der Ausstellung eines Zertifikats endet. Artikel 32 der DSGVO verlangt ausdrücklich, dass Organisationen einen Prozess zur regelmäßigen Überprüfung, Bewertung und Evaluierung der Wirksamkeit technischer Maßnahmen implementieren. Die KI-Plattform von Penetrify wandelt diese Anforderung von einer manuellen Belastung in einen automatisierten Standard um. Durch die Durchführung einer kontinuierlichen gdpr vulnerability assessment stellt die Plattform sicher, dass Sicherheitslücken nicht monatelang zwischen jährlichen Audits bestehen bleiben. Diese Verschiebung ist von entscheidender Bedeutung, da 68 % der Datenschutzverletzungen eine Schwachstelle betreffen, die bereits Wochen vor dem eigentlichen Exploit bekannt war.

Der Übergang von punktuellen Audits zu einem Always-on-Schutz ist der einzige Weg, um mit der modernen Softwarebereitstellung Schritt zu halten. Wenn Ihr Team 15 Mal pro Woche Code bereitstellt, sind Sie durch einen vierteljährlichen Scan 98 % des Jahres gefährdet. Penetrify schließt dieses Fenster, indem es jedes Update in Echtzeit scannt. Dies bietet den robusten Audit-Trail, der für GDPR-Inspektionen erforderlich ist. Wenn eine Datenschutzbehörde (DPA) einen Nachweis über Ihre Sicherheitslage anfordert, können Sie ein chronologisches Protokoll jedes Scans, jedes identifizierten Risikos und jeder erfolgreichen Behebung vorlegen. Dieses Maß an Dokumentation demonstriert den in Artikel 5 Absatz 2 der Verordnung geforderten Grundsatz der "Rechenschaftspflicht".

Für schnell wachsende Entwicklungsteams fühlt sich die Skalierung der Sicherheit oft wie eine Wahl zwischen Geschwindigkeit und Sicherheit an. Die Beauftragung manueller Penetration Tester für jedes kleinere Release ist finanziell nicht tragbar und kostet oft mehr als 15.000 US-Dollar pro Engagement. Penetrify bietet eine kostengünstige Alternative, indem es die Kosten pro Bewertung um ca. 85 % senkt. Es ermöglicht Teams, ihre Infrastruktur ohne eine lineare Erhöhung des Sicherheitsaufwands zu skalieren. Sie erhalten die Tiefe eines manuellen Experten mit der Geschwindigkeit eines automatisierten Skripts, wodurch sichergestellt wird, dass Ihr Compliance-Budget für die Behebung von Problemen und nicht nur für deren Suche ausgegeben wird.

Echtzeit-Transparenz über Datenrisiken

Penetrify identifiziert OWASP Top 10-Fehler, einschließlich fehlerhafter Zugriffskontrolle und kryptografischer Fehler, in weniger als 15 Minuten. Diese Geschwindigkeit ermöglicht es CTOs, die Entwicklungsgeschwindigkeit aufrechtzuerhalten, während Compliance Officers die detaillierten Berichte erhalten, die sie zur Überprüfung der Datenschutzstandards benötigen. Die KI-Agenten von Penetrify identifizieren SQLi-Risiken, indem sie autonom Datenbankeinstiegspunkte untersuchen, um sicherzustellen, dass keine unbefugten Abfragen eine obligatorische 72-Stunden-Benachrichtigung über Datenschutzverletzungen an die Aufsichtsbehörden auslösen können. Dieser proaktive Ansatz verwandelt Sicherheit in einen messbaren Geschäftswert und nicht in eine vage Versicherungspolice.

Zukunftssichere Sicherheitsstrategie

Die regulatorische Landschaft verändert sich, und KI-Modelle innerhalb von Penetrify werden automatisch aktualisiert, um die neuesten GDPR-Interpretationen und aufkommenden Bedrohungsvektoren widerzuspiegeln. Sie müssen Ihre Einstellungen nicht manuell neu konfigurieren, wenn neue Schwachstellen wie Log4j auftreten. Die Plattform passt ihre Testlogik sofort an. Durch die Integration von Penetrify direkt in Ihre bestehende CI/CD-Pipeline stellen Sie sicher, dass eine gdpr vulnerability assessment jedes Mal durchgeführt wird, wenn Code vom Laptop eines Entwicklers in die Produktionsumgebung verschoben wird. Diese Integration verhindert, dass nicht-konformer Code jemals Ihre Kunden erreicht, wodurch die Sicherheit effektiv in den Softwareentwicklungszyklus integriert wird.

Warten Sie nicht auf ein Audit, um Ihre Sicherheitslücken zu entdecken. Starten Sie noch heute Ihren ersten GDPR-fokussierten Schwachstellenscan mit Penetrify und sichern Sie Ihren Weg zur kontinuierlichen Compliance.

Zukunftssichere Compliance-Strategie

Artikel 32 der DSGVO verlangt ausdrücklich einen Prozess zur regelmäßigen Überprüfung und Bewertung technischer Sicherheitsmaßnahmen. Das Warten auf ein jährliches Audit schafft eine 364-Tage-Lücke, in der neue Exploits Ihre sensiblen Daten gefährden können. Der Übergang zu einem kontinuierlichen gdpr vulnerability assessment-Modell stellt sicher, dass Sie den 25.000 neuen Sicherheitslücken, die jedes Jahr von Forschern identifiziert werden, immer einen Schritt voraus sind. Es reicht nicht mehr aus, einmal ein Kästchen anzukreuzen. Sie benötigen Echtzeit-Transparenz über Ihr Risikoprofil, um die Privatsphäre der Nutzer effektiv zu schützen.

Herkömmliche Testzyklen erfordern in der Regel 4 bis 6 Wochen Koordination und manuelle Berichterstellung. Penetrify beseitigt diesen Engpass, indem es umfassende OWASP Top 10-Scanergebnisse in weniger als 15 Minuten liefert. Durch die Integration von KI-gesteuerter Automatisierung erfüllen Sie das Mandat "Regelmäßige Tests" und erhalten gleichzeitig eine 24/7-Abwehr gegen sich entwickelnde digitale Bedrohungen. Lassen Sie veraltete manuelle Prozesse nicht zu Ihrer größten Compliance-Haftung im Jahr 2026 werden.

Automatisieren Sie Ihre technische GDPR-Compliance mit der KI-gestützten Plattform von Penetrify.

Der Aufbau einer widerstandsfähigen Sicherheitskultur beginnt mit den richtigen Werkzeugen. Übernehmen Sie noch heute die Kontrolle über Ihre technischen Anforderungen und verwandeln Sie Compliance in einen Wettbewerbsvorteil für Ihr Unternehmen.

Häufig gestellte Fragen

Ist eine Schwachstellenbewertung gemäß DSGVO obligatorisch?

Artikel 32 der DSGVO verlangt von Unternehmen die Implementierung eines Prozesses zur regelmäßigen Prüfung, Bewertung und Evaluierung der Wirksamkeit von Sicherheitsmaßnahmen. Obwohl der Text den Begriff "Schwachstellenbewertung" nicht explizit verwendet, stellen die Leitlinien 01/2021 des Europäischen Datenschutzausschusses klar, dass technische Tests für die Compliance unerlässlich sind. Organisationen, die diese Kontrollen nicht durchführen, riskieren Geldstrafen von bis zu 20 Millionen Euro oder 4 % des weltweiten Umsatzes. Es ist ein nicht verhandelbarer Bestandteil des Datenschutzes.

Wie oft sollte ich eine DSGVO-Schwachstellenbewertung durchführen?

Sie sollten mindestens alle 90 Tage eine DSGVO-Schwachstellenbewertung durchführen, um eine starke Sicherheitslage aufrechtzuerhalten. Die PCI DSS 4.0-Standards empfehlen vierteljährliche Scans, und die DSGVO-Compliance folgt ähnlichen strengen Abläufen für Datenumgebungen mit hohem Risiko. Wenn Sie neuen Code bereitstellen oder Ihre Netzwerkarchitektur ändern, müssen Sie innerhalb von 24 Stunden eine neue Bewertung durchführen, um sicherzustellen, dass keine neuen Sicherheitslücken vorhanden sind. Regelmäßigkeit beweist Ihr Engagement für Sicherheit.

Was ist der Unterschied zwischen einem Schwachstellenscan und einer DSFA?

Ein Schwachstellenscan ist ein technischer, automatisierter Prozess, der Softwareschwächen wie SQL Injection oder veraltete SSL-Zertifikate identifiziert. Im Gegensatz dazu ist eine Datenschutz-Folgenabschätzung (DSFA) eine rechtliche Anforderung gemäß Artikel 35 für die Verarbeitung mit hohem Risiko. Während ein Scan nur wenige Minuten dauert, beinhaltet eine DSFA eine mehrstufige Risikoanalyse des gesamten Datenlebenszyklus. Beide sind notwendig, um die Rechenschaftspflichtanforderungen der DSGVO zu 100 % zu erfüllen und die Privatsphäre der Benutzer zu schützen.

Können automatisierte Tools das manuelle Penetration Testing für die DSGVO ersetzen?

Automatisierte Tools können das manuelle Penetration Testing nicht ersetzen, da sie komplexe Logikfehler übersehen, die 80 % der menschlichen Tester identifizieren. Die Automatisierung bewältigt die über 1.000 bekannten CVEs effizient, aber manuelle Tests decken Zero Day Exploits und Fehler in der Geschäftslogik auf. Für eine robuste DSGVO-Compliance verwenden Sie wöchentlich automatisierte Scans und planen Sie mindestens einmal pro Jahr manuelle Penetration Tests. Dieser duale Ansatz stellt sicher, dass Sie Ihre technischen Abwehrmaßnahmen gegen ausgeklügelte Cyberangriffe validieren, die Bots oft übersehen.

Was passiert, wenn eine Schwachstellenbewertung einen kritischen Fehler findet?

Sie müssen den Befund in Ihrem Risikoregister dokumentieren und innerhalb von 24 bis 72 Stunden einen Sanierungsplan für kritische Schwachstellen einleiten. Der Grundsatz der Integrität und Vertraulichkeit der DSGVO bedeutet, dass das Nicht-Patchen eines bekannten Fehlers einen direkten Verstoß gegen die Compliance darstellt. Wenn der Fehler zur Offenlegung von Daten geführt hat, haben Sie gemäß Artikel 33 genau 72 Stunden Zeit, die zuständige Aufsichtsbehörde zu benachrichtigen. Sofortiges Handeln verhindert, dass kleinere Fehler zu massiven rechtlichen Verpflichtungen werden.

Erfordert die DSGVO externe Bewertungen durch Dritte?

Die DSGVO schreibt externe Auditoren nicht explizit vor, aber die Verwendung externer Experten liefert den objektiven Nachweis, der in Artikel 32 gefordert wird. Interne Teams übersehen aufgrund von Vertrautheitsverzerrungen oder begrenzten internen Tools oft 15 % bis 20 % der Schwachstellen. Sich auf einen externen Anbieter zu verlassen, hilft, den Aufsichtsbehörden modernste Sicherheit zu demonstrieren. Diese externe Validierung ist von entscheidender Bedeutung, wenn Sie nach einem gemeldeten Sicherheitsvorfall oder einer erheblichen Datenschutzverletzung einem Audit unterzogen werden.

Wie dokumentiere ich eine Schwachstellenbewertung für ein DSGVO-Audit?

Erstellen Sie einen umfassenden Bericht, der das Scan-Datum, die spezifischen getesteten Assets und eine Liste der identifizierten Risiken enthält, die nach CVSS-Scores kategorisiert sind. Sie müssen auch ein Sanierungsprotokoll beifügen, aus dem hervorgeht, dass Sie 100 % der kritischen Probleme behoben haben. Speichern Sie diese Aufzeichnungen 5 Jahre lang, um eine Historie der kontinuierlichen Überwachung nachzuweisen. Diese Dokumentation dient als primärer Beweis dafür, dass Ihr Prozess zur DSGVO-Schwachstellenbewertung die von den EU-Regulierungsbehörden festgelegten Rechenschaftspflichtstandards erfüllt.