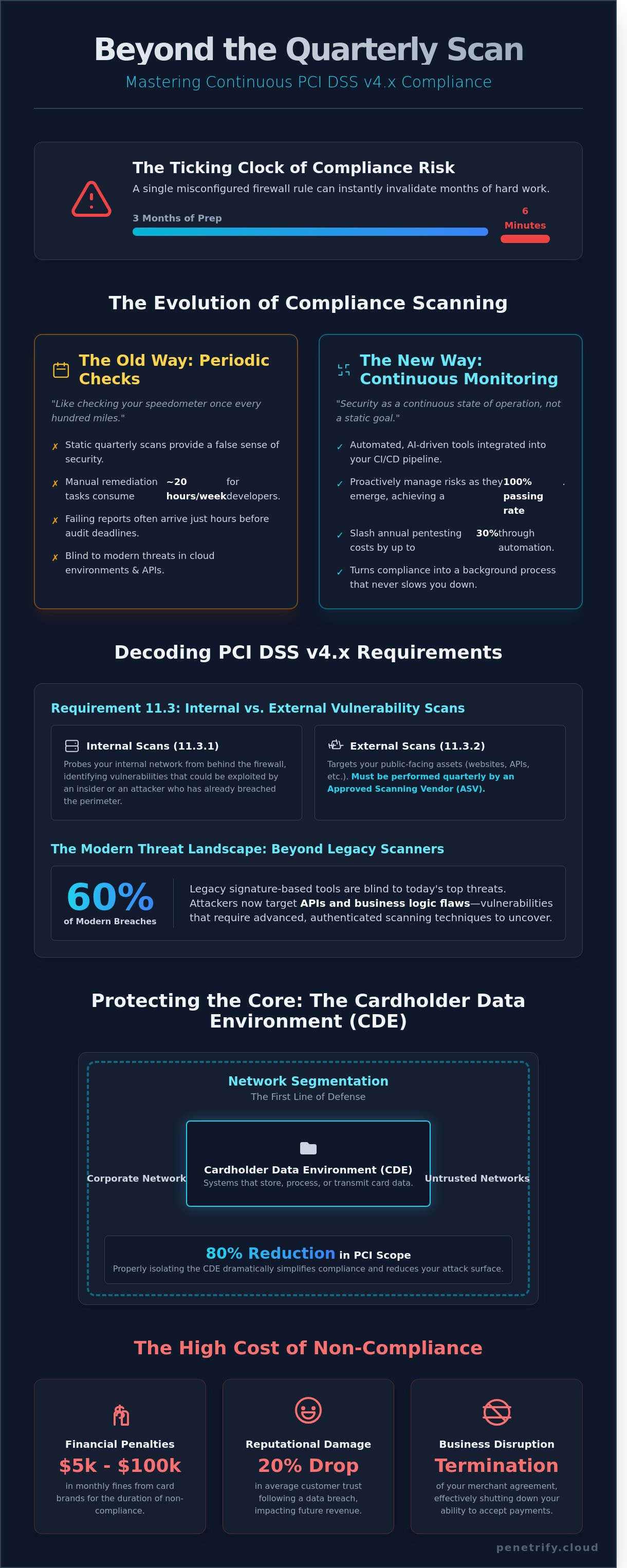

Am 14. März 2025 stellte ein Tier-1-Händler fest, dass eine einzige falsch konfigurierte Firewall-Regel während eines Freitag-Nachmittag-Pushs drei Monate Compliance-Vorbereitung in weniger als sechs Minuten zunichte machte. Sie wissen wahrscheinlich bereits, dass sich traditionelle vierteljährliche PCI-DSS-Compliance-Scanning anfühlt, als würde man einmal alle hundert Kilometer auf den Tacho schauen; es ist für moderne DevOps-Teams praktisch nutzlos. Es ist frustrierend, 48 Stunden vor einer wichtigen Audit-Frist einen Scanbericht mit Fehlern zu erhalten, während Ihre Entwickler mit manuellen Behebungsaufgaben zu kämpfen haben, die 20 Stunden ihrer Arbeitswoche verschlingen. Sie sollten Ihre Zertifizierung nicht auf einen Schnappschuss setzen müssen, der vor Monaten aufgenommen wurde.

Dieser Leitfaden zeigt Ihnen, wie Sie eine 100-prozentige Erfolgsquote erzielen, indem Sie über Legacy-Zeitpläne hinausgehen und die technischen Anforderungen von PCI DSS v4.x beherrschen. Wir werden untersuchen, wie Sie automatisierte, KI-gesteuerte Sicherheitstools direkt in Ihre Pipeline integrieren können, um die jährlichen Kosten für Penetration Testing um 30 % zu senken und Compliance in einen Hintergrundprozess zu verwandeln, der Sie niemals ausbremst. Von der Konfiguration interner Schwachstellenbewertungen bis hin zur Automatisierung der Behebung – hier finden Sie alles, was Sie benötigen, um eine widerstandsfähige, Audit-bereite Umgebung für 2026 aufzubauen.

Wichtigste Erkenntnisse

- Verstehen Sie, wie PCI DSS v4.x den Branchenmaßstab von regelmäßigen Kontrollen zu kontinuierlicher Überwachung innerhalb Ihrer Cardholder Data Environment verschiebt.

- Meistern Sie die technischen Feinheiten von Anforderung 11.3, indem Sie zwischen internen Bewertungen und obligatorischen PCI-DSS-Compliance-Scanning, die von einem ASV durchgeführt werden, unterscheiden.

- Identifizieren Sie die spezifischen CVSS v4.0-Risikostufen und "Automatic Failure"-Schwachstellen, die Ihren Compliance-Status unabhängig von Ihrer Gesamtpunktzahl gefährden könnten.

- Lernen Sie, einen proaktiven Sicherheits-Workflow aufzubauen, indem Sie automatisierte KI-Agenten und Scan-Grenzen direkt in Ihre CI/CD-Pipeline integrieren.

- Entdecken Sie, wie Sie komplexe Penetration Testing-Anforderungen mithilfe von KI-gesteuerter Automatisierung erfüllen können, die im Vergleich zu herkömmlichen Point-in-Time-Bewertungen einen besseren Schutz bietet.

Was ist PCI-DSS-Compliance-Scanning im Jahr 2026?

Im Jahr 2026 ist Sicherheit kein statisches Ziel, sondern ein kontinuierlicher Betriebszustand. Der Payment Card Industry Data Security Standard (PCI DSS) schreibt vor, dass jede Einheit, die Kreditkartendaten verarbeitet, Schwachstellen innerhalb ihrer Cardholder Data Environment (CDE) identifizieren und beheben muss. Dieser Prozess, bekannt als PCI-DSS-Compliance-Scanning, umfasst das Scannen Ihres Netzwerks, Ihrer Anwendungen und Ihrer Infrastruktur auf Schwächen, die zu einer Datenschutzverletzung führen könnten. Seit der Veröffentlichung von PCI DSS v4.0.1 im Juni 2024 hat die Branche ihren Fokus von Check-the-Box-Quartalsaudits auf ein Modell der ständigen Wachsamkeit verlagert. Sie können nicht einfach alle 90 Tage einen Scan durchführen und davon ausgehen, dass Sie sicher sind; der neue Standard erwartet, dass Sie Risiken bei ihrem Auftreten managen.

Der Übergang zu PCI DSS v4.x hat die kontinuierliche Überwachung zum neuen Branchenmaßstab gemacht. Diese Version führte mehr Flexibilität in Bezug darauf ein, wie Unternehmen Sicherheitsziele erreichen, erhöhte aber auch den Druck auf die technische Genauigkeit. Modernes PCI-DSS-Compliance-Scanning muss nun komplexe Cloud-Umgebungen und kurzlebige Assets berücksichtigen, die möglicherweise nur für wenige Stunden existieren. Wenn Ihr Scanprotokoll einen falsch konfigurierten S3-Bucket oder einen temporären Staging-Server innerhalb dieses Zeitfensters nicht erfasst, lassen Sie eine Tür für Angreifer offen. Bis 2026 erwartet der PCI Security Standards Council (SSC), dass Unternehmen nachweisen, dass ihre Scanhäufigkeit ihrem spezifischen Risikoprofil und ihrer Bereitstellungsgeschwindigkeit entspricht.

Approved Scanning Vendors (ASVs) spielen in diesem Ökosystem eine entscheidende Rolle. Ein ASV ist ein Unternehmen mit einer Reihe von Sicherheitsdiensten und -tools, die vom PCI SSC validiert wurden, um externe Schwachstellenscans durchzuführen. Gemäß Anforderung 11.2.2 müssen diese externen Scans mindestens alle drei Monate und nach jeder wesentlichen Änderung an Ihrem Netzwerk von einem ASV durchgeführt werden. Diese Anbieter bieten eine objektive Validierung Ihrer externen Perimeter durch Dritte. Sie stellen sicher, dass Ihre dem Internet zugewandten Assets keine bekannten Schwachstellen aufweisen, die ein Remote-Angreifer ausnutzen könnte, um Zugriff auf Karteninhaberdaten zu erhalten. Ohne einen ASV-validierten Bericht scheitern Ihre Compliance-Bemühungen an den Validierungsanforderungen Ihrer akquirierenden Bank.

Legacy-Scanner können Bedrohungen der Ära 2026 oft nicht erkennen, da sie stark auf veralteter signaturbasierter Erkennung basieren. Diese Tools sind effektiv bei der Suche nach bekannten Softwarefehlern, sind aber blind für Business-Logic-Fehler und API-Schwachstellen. Aktuelle Branchenzahlen zeigen, dass 60 % der modernen Angriffsversuche jetzt auf APIs und nicht auf traditionelle Netzwerkports abzielen. Angreifer suchen nach defekter Objekt-Level-Autorisierung oder unsachgemäßer Datenfilterung, die Legacy-Tools einfach nicht programmiert sind, um sie zu erkennen. Um im Jahr 2026 konform und sicher zu bleiben, muss Ihre Scanstrategie authentifizierte Scans und eine tiefe API-Inspektion beinhalten, um diese ausgeklügelten Einstiegspunkte aufzudecken.

Schlüsselkomponenten der Cardholder Data Environment (CDE)

Die CDE umfasst jede Systemkomponente, die Karteninhaberdaten speichert, verarbeitet oder überträgt, sowie jedes damit verbundene System. Im Jahr 2026 übernehmen Microservices und serverlose Funktionen oft diese Aufgaben, was es schwieriger macht, das "schwächste Glied" zu erkennen. Eine effektive Netzwerksegmentierung ist von entscheidender Bedeutung; sie isoliert die CDE vom Rest Ihres Unternehmensnetzwerks. Durch die Implementierung strenger Firewall-Regeln und VLANs können Sie Ihren Scan-Fußabdruck um bis zu 80 % reduzieren, was Zeit spart und die Komplexität Ihrer Compliance-Audits verringert.

Die Folgen der Nichteinhaltung

Finanzielle Strafen für die Nichteinhaltung einer sauberen Scan-Historie sind schwerwiegend. Kartenmarken wie Visa und Mastercard können monatliche Geldstrafen zwischen 5.000 und 100.000 US-Dollar verhängen, abhängig vom Transaktionsvolumen und der Dauer der Nichteinhaltung. Über Geldstrafen hinaus umfassen die versteckten Kosten einer Datenschutzverletzung die rechtliche Haftung und einen durchschnittlichen Rückgang des Kundenvertrauens um 20 %. Wenn Sie aufeinanderfolgende Scans nicht bestehen, können Zahlungsabwickler Ihren Händlervertrag kündigen, wodurch Ihre Fähigkeit, digitale Zahlungen zu akzeptieren, vollständig eingestellt wird.

Internes vs. externes Scanning: Anforderung 11.3 verstehen

PCI DSS Anforderung 11.3 etabliert einen strengen Rahmen für die Identifizierung von Sicherheitslücken, bevor Angreifer dies tun. Sie teilt die Arbeitslast in zwei Kategorien auf: intern und extern. Sie können nicht einfach ein Tool ausführen und weggehen. Sie benötigen einen dokumentierten Prozess, der beweist, dass Ihre PCI-DSS-Compliance-Scanning Routine jede Ecke Ihrer Cardholder Data Environment (CDE) abdeckt. Anforderung 11.3.1 konzentriert sich auf das interne Netzwerk, während 11.3.2 auf Ihre öffentlich zugänglichen Assets abzielt. Ziel ist es nicht nur, Fehler zu finden; es geht darum zu beweisen, dass Ihr Behebungsprozess unter Druck tatsächlich funktioniert.

Die "Quartalsregel" ist ein häufiger Fehlerpunkt für viele Unternehmen. Sie müssen alle 12 Monate vier aufeinanderfolgende "saubere" Scans erreichen. Dies bedeutet, dass Sie alle 90 Tage einen bestandenen Bericht benötigen. Wenn ein Scan im dritten Monat eine Schwachstelle aufdeckt, beheben Sie diese nicht einfach und warten auf das nächste Quartal. Sie müssen sofort erneut scannen, bis der Bericht klar ist. Das Verpassen auch nur eines Quartals kann Ihre Compliance-Uhr zurücksetzen und Sie zwingen, den Zyklus erneut zu starten, um ein Jahr konsistenter Sicherheitshaltung nachzuweisen.

CVSS-Scoring dient als universelle Sprache für diese Berichte. Für externe Scans ist die Schwelle streng: Jede Schwachstelle mit einem CVSS-Score von 4,0 oder höher führt zu einem automatischen Fehler. Dazu gehören "mittlere" Risiken, die geringfügig erscheinen mögen, aber einen Ausgangspunkt für ausgeklügelte Exploits bieten. Interne Scans sind etwas anders, da sie die Behebung aller "hohen" und "kritischen" Risiken erfordern, wie sie in den aktuellen PCI SSC-Standards definiert sind. Für einen tieferen Einblick, wie sich diese Scans von umfassenden Tests unterscheiden, konsultieren Sie die offizielle PCI DSS Anforderung 11.3 Dokumentation.

Internes Scanning: Jenseits des Kontrollkästchens

Interne Scans erfordern keinen Drittanbieter, aber die Person, die sie ausführt, muss "qualifiziert" und betrieblich unabhängig sein. Dies bedeutet, dass Ihr leitender Entwickler seinen eigenen Code nicht scannen sollte. Viele Unternehmen kämpfen mit "Schwachstellenschulden" in Legacy-Systemen, in denen sich oft 45 % der internen Schwachstellen befinden. Sie müssen erneut scannen, bis jedes hohe und kritische Risiko behoben ist. Wenn Sie Schwierigkeiten haben, diese internen Zyklen zu managen, sollten Sie Ihre Sicherheitstests automatisieren, damit sich Ihre internen Teams auf die Behebung und nicht auf die manuelle Berichterstattung konzentrieren können.

Externes ASV-Scanning: Der Goldstandard

Externe Scans müssen von einem Approved Scanning Vendor (ASV) durchgeführt werden. Der ASV Program Guide v3.0 schreibt vor, dass Anbieter auf über 30.000 bekannte Schwachstellen prüfen. Ungefähr 28 % der anfänglichen ASV-Scans schlagen aufgrund einfacher Versäumnisse wie Standard-Admin-Passwörter oder veraltete SSL/TLS 1.0-Konfigurationen fehl. Wenn ein Scan ein falsch positives Ergebnis meldet, können Sie es nicht einfach ignorieren. Sie müssen eine formelle Beschwerde mit Nachweis von kompensierenden Kontrollen einreichen, wie z. B. eine Web Application Firewall (WAF), die den betreffenden Exploit speziell blockiert. Ihr ASV muss diese Beschwerde überprüfen und formell akzeptieren, bevor Ihr Scan als "Bestanden" markiert wird.

- Interne Scans: Vierteljährlich und nach jeder "wesentlichen Änderung" am Netzwerk durchgeführt.

- Externe Scans: Müssen von einem PCI SSC-zugelassenen Anbieter (ASV) durchgeführt werden.

- Behebung: Alle externen Scores von 4,0+ müssen innerhalb desselben 90-Tage-Fensters gepatcht und erneut gescannt werden.

- Dokumentation: Sie müssen Scanberichte für mindestens 12 Monate zur Überprüfung durch Ihren QSA aufbewahren.

Konsistenz ist Ihre beste Verteidigung. Ein einzelner verpasster Scan oder ein vergessener Legacy-Server kann zu einem Non-Compliance-Befund während Ihrer jährlichen Bewertung führen. Indem Sie PCI-DSS-Compliance-Scanning als monatliche Gewohnheit und nicht als vierteljährliche lästige Pflicht behandeln, stellen Sie sicher, dass CVSS 4.0+-Bedrohungen neutralisiert werden, lange bevor sie zu einer Haftung werden.

Die Anatomie eines bestandenen PCI-Scans: CVSS und Risikostufen

Ein bestandener Scanbericht ist der Hauptbeweis dafür, dass Ihr Unternehmen ein sicheres Netzwerk unterhält. Bis 2026 hat sich der Standard für PCI-DSS-Compliance-Scanning weiterentwickelt, um dem Common Vulnerability Scoring System (CVSS) v4.0 Priorität einzuräumen. Während sich frühere Versionen stark auf die Ausnutzbarkeit konzentrierten, führt v4.0 das "Base, Threat, and Environmental" (BTE)-Framework ein. Dies bietet einen detaillierteren Einblick, wie sich eine Schwachstelle tatsächlich auf Ihre spezifische Umgebung auswirkt. Jede Schwachstelle mit einem CVSS-Basis-Score von 4,0 oder höher führt zu einem automatischen "Fail" in einem ASV-Bericht. Sie können über diese Scores nicht verhandeln; sie sind die harte Linie zwischen Compliance und einer Benachrichtigung über eine Datenschutzverletzung.

Das 90-Tage-Fenster definiert Ihren operativen Rhythmus. PCI DSS Anforderung 11.3.2 schreibt vor, dass Sie alle drei Monate externe Scans durchführen müssen. Wenn ein Scan am Tag 80 eine hochriskante Schwachstelle identifiziert, haben Sie nur 10 Tage Zeit, diese zu beheben und erneut zu scannen, um Ihren vierteljährlichen Compliance-Status aufrechtzuerhalten. Das Verpassen dieses Fensters um auch nur 24 Stunden kann zu monatlichen Non-Compliance-Strafen von Händlerbanken führen, die oft zwischen 5.000 und 100.000 US-Dollar liegen, abhängig von Ihrem Transaktionsvolumen.

Häufige "Automatic Fail"-Schwachstellen

Einige Fehler umgehen den CVSS-Score vollständig und lösen einen sofortigen Fehler aus. Ab 2025 sind 14 % der Scan-Fehler auf unsichere Protokolle wie TLS 1.0 oder 1.1 zurückzuführen. Dies sind sofortige Fehler, da ihnen moderne Verschlüsselungsstandards fehlen. Fest codierte Anmeldeinformationen und Standard-Anbieterkonten garantieren ebenfalls eine fehlerhafte Bewertung. Webanwendungsschwachstellen, insbesondere SQL-Injection und Directory Traversal, bleiben die "Big Two"-Fehler. Selbst wenn Ihre Firewall perfekt ist, wird ein einzelnes nicht validiertes Eingabefeld auf einer Checkout-Seite Ihre PCI-DSS-Compliance-Scanning Ergebnisse sofort zunichte machen.

Der Scan-Patch-Verify-Zyklus

Erfolgreiche Teams behandeln das Scannen nicht als einmaliges Ereignis. Daten aus dem Jahr 2024 zeigen, dass 62 % der Unternehmen ihren anfänglichen vierteljährlichen Scan nicht bestehen. Der "Scan-Patch-Verify"-Zyklus ist der einzige Weg, um dem 90-Tage-Limit zuvorzukommen. Wenn eine Schwachstelle auftritt, müssen Sie den Patch anwenden und dann einen gezielten Rescan durchführen, um zu beweisen, dass die Korrektur funktioniert. Automatisierte Rescan-Tools können diese Korrekturen in Echtzeit überprüfen, was den Engpass durch das Warten auf eine manuelle Überprüfung verhindert. Dieser Zyklus stellt sicher, dass Patches keine Produktionsumgebungen beschädigen und gleichzeitig die Compliance-Uhr vorwärts ticken lassen.

Ihr Qualified Security Assessor (QSA) benötigt einen bestimmten Dokumentationspfad, um Ihre jährliche Attestation of Compliance (AoC) zu unterzeichnen. Sie müssen Folgendes bereitstellen:

- Die Zusammenfassung: Eine allgemeine Ansicht, die einen "Bestanden"-Status für das Quartal anzeigt.

- Die Schwachstellendetails: Eine vollständige Liste aller identifizierten CVEs, auch solche unterhalb der 4,0-Schwelle.

- Bestätigung des Scans: Ein unterzeichnetes Dokument von Ihrem ASV, das die Gültigkeit des Scans bestätigt.

- Behebungnachweise: Protokolle, die zeigen, wann Patches angewendet wurden und die nachfolgenden bestandenen Rescan-Daten.

Ein QSA wird sich nicht nur den endgültigen bestandenen Bericht ansehen. Er wird sich die Historie der 90-Tage-Zyklen ansehen. Wenn Sie jedes Quartal ein Muster zeigen, bei dem Sie am Tag 89 einen kritischen Fehler finden und ihn am Tag 90 beheben, signalisiert dies einen Mangel an proaktiver Sicherheit. Versuchen Sie, Ihren bestandenen Scan mindestens 15 Tage vor dem Ende des Quartals abzuschließen, um unerwartete technische Schulden oder komplexe Patch-Bereitstellungen zu berücksichtigen.

Aufbau eines kontinuierlichen Compliance-Workflows mit KI

Compliance sollte keine vierteljährliche Panik sein. Es ist ein täglicher Betriebsstandard. Der Übergang von manuellen Check-the-Box-Übungen zu einem KI-gesteuerten Workflow reduziert das Risiko menschlicher Fehler um 65 %. Die meisten Unternehmen scheitern an ihrem ersten Audit, weil sie Sicherheit als statisches Ereignis behandeln. Indem Sie eine kontinuierliche Schleife aufbauen, stellen Sie sicher, dass PCI-DSS-Compliance-Scanning zu einem nahtlosen Bestandteil Ihres Entwicklungslebenszyklus wird und nicht zu einem Engpass. Dies erfordert eine Änderung in der Art und Weise, wie Sie mit Daten und Infrastruktur umgehen.

- Schritt 1: Kartieren Sie Ihre CDE und definieren Sie Grenzen. Sie können nicht schützen, was Sie nicht verfolgen. Verwenden Sie Discovery-Tools, um Ihre Cardholder Data Environment (CDE) zu kartieren und automatisierte Scan-Grenzen zu definieren. Ein Sicherheitsbericht vom März 2024 zeigte, dass 41 % der Datenschutzverletzungen nicht kartierte Assets betrafen. PCI DSS 4.0 Anforderung 12.5.2 schreibt nun ein dokumentiertes Inventar aller Systemkomponenten im Geltungsbereich vor, was diesen Schritt rechtlich unerlässlich macht.

- Schritt 2: Integrieren Sie Sicherheitsagenten in CI/CD. Betten Sie Sicherheitstools direkt in Ihre Pipeline ein, indem Sie Jenkins, GitLab oder GitHub Actions verwenden. Dies stellt sicher, dass jeder Code-Commit einer Baseline-Prüfung unterzogen wird. 85 % der wachstumsstarken Technologieunternehmen verwenden jetzt automatisierte Sicherheitspipelines, um Fehler abzufangen, bevor sie einen Produktionsserver erreichen.

- Schritt 3: Richten Sie Echtzeitwarnungen ein. Warten Sie nicht auf einen monatlichen Bericht, um ein Loch in Ihrem Perimeter zu finden. Richten Sie Auslöser für jede Schwachstelle ein, die CVSS 4.0 überschreitet, um Ihr Sicherheitsteam innerhalb von 10 Minuten nach der Erkennung zu benachrichtigen. Diese sofortige Feedbackschleife ist entscheidend für die Aufrechterhaltung der Integrität von Zahlungssystemen.

- Schritt 4: Automatisieren Sie vierteljährliche Berichte. Das manuelle Generieren von Attestation of Compliance (AoC)-Dokumenten dauert durchschnittlich 20 Arbeitsstunden. KI-gesteuerte Plattformen können Scandaten aggregieren und diese Berichte in Sekundenschnelle erstellen, wodurch sichergestellt wird, dass Sie die 90-Tage-Anforderung erfüllen, ohne Ihre Mitarbeiter zu erschöpfen.

- Schritt 5: Verwenden Sie KI, um die Behebung zu priorisieren. Verwenden Sie maschinelles Lernen, um falsch positive Ergebnisse herauszufiltern. Anstatt 500 "kritische" Fehler zu verfolgen, verwendet KI das Exploit Prediction Scoring System (EPSS), um die 3 % der Schwachstellen zu identifizieren, die Hacker tatsächlich in freier Wildbahn verwenden.

Shifting Left: Sicherheit als Code

Entwickler sollten nicht auf ein externes Audit warten, um Fehler zu finden. Durch Shifting Left stellen Sie Scanergebnisse bereit, während sich der Code noch in der IDE befindet. Die Integration von DAST in den Build-Prozess ermöglicht es Ingenieuren, zu sehen, wie sich ihre Anwendung unter simulierten Angriffen verhält. Eine Branchenumfrage aus dem Jahr 2023 ergab, dass 74 % der Unternehmen, die Shifting Left betreiben, eine doppelte Erhöhung der Bereitstellungsgeschwindigkeit verzeichnen. Es reduziert Reibungsverluste, da Korrekturen während der Entwicklung erfolgen, wodurch Ihre PCI-DSS-Compliance-Scanning Ergebnisse sauber und vorhersehbar bleiben.

KI-gestützte Behebungsanleitung

KI-Agenten interpretieren jetzt komplexe Scanprotokolle in umsetzbare Tickets. Anstatt einer vagen "SQL-Injection"-Warnung liefert die KI die genaue Codezeile und eine vorgeschlagene Korrektur. Prädiktive Scans identifizieren potenzielle Compliance-Abweichungen, indem sie Konfigurationsänderungen analysieren, bevor sie gegen PCI-Standards verstoßen. Wenn ein Patch nicht sofort angewendet werden kann, fungiert automatisiertes "Virtual Patching" als temporäre Brücke. 82 % der Sicherheitsverantwortlichen berichten, dass die KI-gestützte Behebung ihre durchschnittliche Reparaturzeit (MTTR) seit Januar 2024 um 50 % gesenkt hat.

Sind Sie bereit, Ihre Sicherheit zu automatisieren und Audit-bereit zu bleiben? Planen Sie noch heute Ihren automatisierten PCI-Scan und hören Sie auf, Compliance manuell zu verwalten.

Penetrify: Automatisierung der PCI DSS Penetration Testing-Anforderung

PCI DSS 4.0 Anforderung 11.4.1 schreibt vor, dass Unternehmen mindestens einmal alle 12 Monate und nach jeder wesentlichen Änderung der Infrastruktur interne und externe Penetration Testing durchführen. Traditionelle manuelle Testmethoden scheitern oft, weil sie nur einen einzigen Zeitpunkt erfassen. Penetrify löst dies, indem es hochfrequente Schwachstellenbewertungen mit aktiver, KI-geführter Ausnutzung zusammenführt. Es automatisiert die schwere Last der PCI-DSS-Compliance-Scanning und bietet gleichzeitig die technische Tiefe eines manuellen Engagements. Dies stellt sicher, dass Ihre Sicherheitshaltung nicht nur ein Kontrollkästchen ist, sondern eine gehärtete Barriere gegen reale Bedrohungen.

Statische Sicherheitsmaßnahmen reichen nicht aus, wenn allein im Jahr 2023 26.447 neue Schwachstellen offengelegt wurden. Ein manueller Penetration Test, der im Januar durchgeführt wurde, wird einen kritischen Zero-Day-Exploit, der im April veröffentlicht wurde, nicht abfangen. Die KI-Agenten von Penetrify simulieren das Angreiferverhalten rund um die Uhr. Diese Agenten identifizieren nicht nur offene Ports; sie versuchen, sich seitlich zu bewegen und Privilegien zu eskalieren, genau wie ein menschlicher Gegner es tun würde. Diese Verlagerung von Point-in-Time-Snapshots zu kontinuierlicher Überwachung stellt sicher, dass Ihre Cardholder Data Environment (CDE) vor sich entwickelnden Bedrohungen geschützt bleibt, die zwischen jährlichen Audits auftreten.

Finanzielle Erwägungen treiben oft Compliance-Entscheidungen an. Traditionelle Boutique-Sicherheitsfirmen berechnen zwischen 15.000 und 45.000 US-Dollar für einen einzelnen PCI-scope-Pentest. Diese Engagements dauern in der Regel drei Wochen für die Planung und weitere zwei Wochen für die Erstellung eines endgültigen Berichts. Penetrify senkt diese Betriebskosten durch intelligente Automatisierung um 75 %. Sie erhalten sofortige Ergebnisse und die Möglichkeit, so oft wie nötig erneut zu scannen, ohne Beratergebühren von 250 US-Dollar pro Stunde zu verursachen. Es ist ein skalierbares Modell, das mit Ihrer Infrastruktur wächst, ohne Ihr Sicherheitsbudget aufzublähen.

Auditoren und Quality Security Assessors (QSAs) benötigen spezifische Dokumentation, um Ihren Compliance-Status zu validieren. Penetrify generiert QSA-bereite Berichte mit einem einzigen Klick. Diese Dokumente beschreiben die spezifische Testmethodik, Ergebnisse und verifizierten Behebungsschritte, die für Anforderung 11 erforderlich sind. Indem Sie klare, umsetzbare Daten bereitstellen, die direkt auf PCI-Standards abgebildet sind, eliminieren Sie die typische Hin- und Her-Kommunikation zwischen Ihren Engineering-Teams und Compliance-Auditoren. Diese optimierte Berichterstattung kann den Zeitaufwand für die Audit-Vorbereitung um 40 Stunden oder mehr pro Zyklus reduzieren.

Der Penetrify-Vorteil für Fintechs

Zahlungsabwickler und Handelsplattformen verarbeiten bis zu 10.000 Transaktionen pro Sekunde. Sie können sich keine Ausfallzeiten oder komplexe Konfigurationsverzögerungen leisten. Penetrify bietet ein Zero-Configuration-Setup, das in weniger als 8 Minuten in AWS, Azure und Google Cloud integriert werden kann. Es skaliert über globale Regionen hinweg und stellt sicher, dass PCI-DSS-Compliance-Scanning jeden Endpunkt in Ihrer verteilten Architektur abdeckt. Egal, ob Sie ein Legacy-Payment-Gateway oder ein modernes Microservices-Cluster verwalten, die Plattform passt sich Ihren spezifischen Verkehrsmustern an, ohne die Leistung zu beeinträchtigen.

Sind Sie bereit, Ihre Compliance zu automatisieren?

Der Übergang von manuellem vierteljährlichen Stress zu automatisierter Sicherheit ist ein strategischer Schritt für jedes wachsende Fintech. Sie sparen etwa 120 Arbeitsstunden pro Jahr bei Compliance-bezogenen Aufgaben und erhalten gleichzeitig eine bessere Sicherheitshaltung. Es ist an der Zeit, sich keine Sorgen mehr über das nächste Audit zu machen und sich stattdessen auf Ihr Kernprodukt zu konzentrieren. Gehen Sie den ersten Schritt in Richtung einer sichereren Zukunft, indem Sie noch heute eine kostenlose Sicherheitsbewertung anfordern, um zu sehen, wie Ihre aktuelle Umgebung im Vergleich zu den neuesten PCI-Anforderungen abschneidet.

Starten Sie Ihren automatisierten PCI-Compliance-Scan mit Penetrify

Meistern Sie Ihre Sicherheits-Roadmap für 2026

Um den sich entwickelnden Bedrohungen immer einen Schritt voraus zu sein, ist mehr erforderlich, als einmal pro Quartal ein Kästchen anzukreuzen. Anforderung 11.3 erfordert ein Maß an Präzision, das manuelle Prozesse nicht liefern können. Bis 2026 werden sich erfolgreiche Unternehmen auf KI verlassen, um die schwere Last der PCI-DSS-Compliance-Scanning zu bewältigen und sicherzustellen, dass jede CVSS-Schwachstelle behoben wird, bevor sie zu einer Datenschutzverletzung wird. Sie haben gesehen, wie kontinuierliche Überwachung den Stress der Auditsaison beseitigt und einen 365-Tage-Schutz für Ihre Karteninhaberdatenumgebung bietet.

Die KI-gestützten Agenten von Penetrify erkennen die häufigsten Webanwendungsschwachstellen in weniger als 15 Minuten und geben Ihnen sofort Einblick in Ihr Risikoprofil. Unsere Plattform generiert QSA-bereite Berichte für PCI DSS v4.x, sodass Sie immer auf Ihre nächste Bewertung vorbereitet sind. Warten Sie nicht auf einen fehlgeschlagenen Scan, um Sicherheitslücken zu beheben. Automatisieren Sie noch heute Ihr PCI-DSS-Compliance-Scanning mit Penetrify und sichern Sie Ihre kontinuierliche Überwachung rund um die Uhr. Sie haben die Tools, um Compliance von einer Hürde in einen Wettbewerbsvorteil zu verwandeln.

Häufig gestellte Fragen

Kann ich PCI-konform sein, wenn ich nur einmal im Jahr scanne?

Nein, Sie können die Compliance nicht mit nur einem Scan pro Jahr aufrechterhalten. PCI DSS Anforderung 11.3.2 schreibt ausdrücklich vor, dass Unternehmen mindestens alle 90 Tage externe Scans durchführen. Dies bedeutet, dass Sie jährlich 4 erfolgreiche Scans über einen Approved Scanning Vendor (ASV) durchführen müssen. Das Verpassen eines einzelnen Quartals führt während Ihrer jährlichen Bewertung zu einem Non-Compliance-Status. Sie müssen Aufzeichnungen über alle 4 Berichte für Ihren Auditor aufbewahren.

Was ist der Unterschied zwischen einem Schwachstellenscan und einem Penetration Test?

Ein Schwachstellenscan ist eine automatisierte allgemeine Suche nach bekannten Sicherheitslücken, während ein Penetration Test ein manueller, simulierter Angriff durch einen menschlichen Experten ist. Scans dauern in der Regel 2 bis 4 Stunden. Im Gegensatz dazu dauert ein Penetration Test oft 5 bis 10 Tage, da er eine aktive Ausnutzung beinhaltet. PCI DSS 4.0 erfordert beides, um eine mehrschichtige Verteidigung gegen 100 % der bekannten Angriffsvektoren zu gewährleisten.

Macht mich Cloudflare oder AWS automatisch PCI-konform?

Nein, die Verwendung von Cloudflare oder AWS gewährt Ihnen keine automatische Compliance. Im Rahmen des Shared Responsibility Model sichern diese Anbieter die Infrastruktur, aber Sie bleiben für die Sicherung Ihrer Daten verantwortlich. Während AWS 100 % der physischen Rechenzentrumssicherheit abdeckt, verwalten Sie dennoch 50 % oder mehr der Kontrollen. Dazu gehören die PCI-DSS-Compliance-Scanning auf Anwendungsebene und die Verwaltung Ihrer eigenen Verschlüsselungsschlüssel zum Schutz von Karteninhaberdaten.

Welcher CVSS-Score ist erforderlich, um einen externen PCI-Scan zu bestehen?

Sie müssen einen CVSS-Score unter 4,0 erreichen, um einen externen ASV-Scan zu bestehen. Jede Schwachstelle, die als mittel, hoch oder kritisch eingestuft wird und einen Score von 4,0 bis 10,0 aufweist, führt zu einem automatischen Fehler. Sie haben 30 Tage Zeit, diese Probleme zu beheben und einen Rescan durchzuführen. Diese strenge Schwelle stellt sicher, dass 0 hochriskante Schwachstellen dem öffentlichen Internet ausgesetzt bleiben, wo Angreifer sie finden können.

Wie oft sollte ich interne PCI-Scans durchführen?

Sie müssen interne Scans gemäß Anforderung 11.3.1 mindestens alle 3 Monate durchführen. Darüber hinaus schreibt PCI DSS 4.0 einen neuen Scan nach jeder Änderung vor, die sich auf die Karteninhaberdatenumgebung auswirkt. Wenn Sie Ihre Firewall aktualisieren oder 1 Server verschieben, müssen Sie sofort erneut scannen. Regelmäßiges PCI-DSS-Compliance-Scanning hilft Ihnen, interne Bedrohungen abzufangen, bevor sie zu einer Datenschutzverletzung führen, die 100.000 US-Dollar an Bußgeldern kosten könnte.

Was passiert, wenn mein ASV-Scan kurz vor meinem Audit fehlschlägt?

Sie bestehen Ihr Audit nicht, wenn Sie keinen bestandenen ASV-Bericht aus den letzten 90 Tagen haben. Auditoren benötigen 4 aufeinanderfolgende bestandene vierteljährliche Berichte, um Ihren Compliance-Bericht zu unterzeichnen. Wenn ein Scan fehlschlägt, müssen Sie die Schwachstelle patchen und vor dem Stichtag einen sauberen Scan durchführen. 1 fehlgeschlagener Bericht kann Ihre Zertifizierung um 30 Tage oder mehr verzögern, was zu erhöhten Bearbeitungsgebühren von Ihrer Bank führt.

Können KI-gestützte Tools manuelle Penetration Testing für PCI-Anforderung 11.4 ersetzen?

Nein, KI-Tools können das manuelle Penetration Testing, das von PCI DSS Anforderung 11.4 gefordert wird, nicht ersetzen. Der PCI Security Standards Council gibt an, dass Tests von einem qualifizierten Fachmann mit mindestens 2 Jahren Erfahrung durchgeführt werden müssen. Während KI die erste Phase der Erkennung beschleunigen kann, fehlt ihr die kreative Logik, die erforderlich ist, um Exploits zu verketten. Sie benötigen einen Menschen, um 100 % der Ergebnisse zu überprüfen, um den Standard zu erfüllen.

Wie gehe ich mit Schwachstellen in Bibliotheken von Drittanbietern für die PCI-Compliance um?

Sie müssen Bibliotheken von Drittanbietern mithilfe von Software Composition Analysis (SCA)-Tools verfol