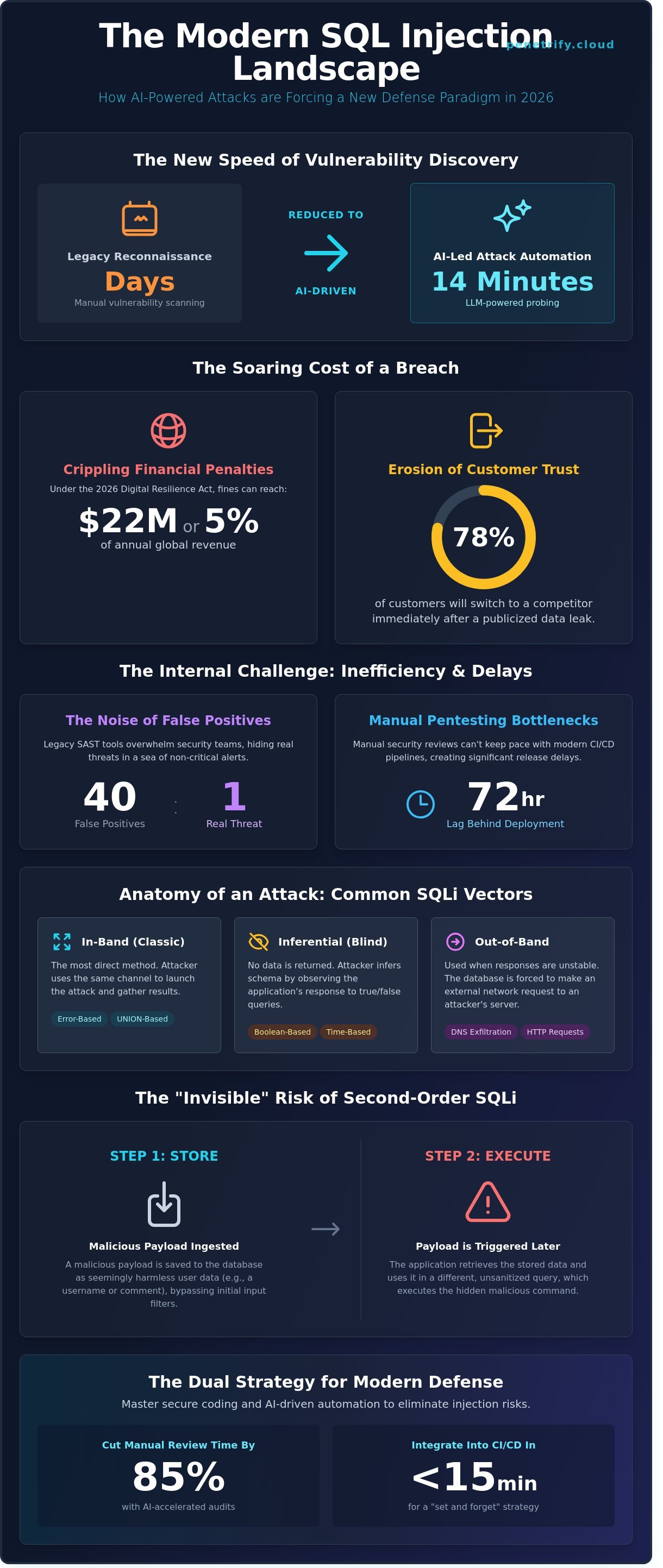

Was wäre, wenn Ihre Security Suite so präzise wäre, dass Ihr Release-Zyklus 2026 keine einzige manuelle Freigabe benötigen würde, um die Sicherheit zu gewährleisten? Sie haben wahrscheinlich die Frustration gespürt, wenn das manuelle Penetration Testing Ihrem Deployment-Zeitplan um 72 Stunden hinterherhinkt oder wenn Ihr aktuelles SAST-Tool 40 False Positives für jede echte Bedrohung meldet. Dies ist ein häufiges Problem, da Legacy-Codebasen sich oft den einfachen parametrisierten Abfragen widersetzen, die für eine effektive sql injection prevention and testing in modernen Umgebungen erforderlich sind.

Dieser Leitfaden hilft Ihnen, die duale Strategie aus sicherer Programmierung und KI-gesteuerter Automatisierung zu meistern, die die manuelle Überprüfungszeit um 85 % reduziert. Sie erfahren, wie Sie eine "Set and Forget"-Präventionsstrategie implementieren, die in weniger als 15 Minuten in Ihre CI/CD-Pipeline integriert wird. Wir gehen über die grundlegende Bereinigung hinaus zu einem Framework, das sicherstellt, dass in diesem Jahr keine SQLi-Schwachstellen in Ihre Produktionsumgebung gelangen. Wir werden die genauen Schritte durchgehen, um Injektionsrisiken in modernen Webanwendungen zu eliminieren und gleichzeitig Ihre Entwicklungsgeschwindigkeit beizubehalten.

Key Takeaways

- Erfahren Sie, warum parametrisierte Abfragen und sichere gespeicherte Prozeduren nach wie vor der unumstößliche Goldstandard für die Neutralisierung moderner SQLi-Bedrohungen in Cloud-nativen Umgebungen sind.

- Entdecken Sie, wie Sie eine robuste Strategie für sql injection prevention and testing implementieren, die manuelles Fachwissen mit der Geschwindigkeit automatisierter Scans in Einklang bringt.

- Meistern Sie den "Shift Left"-Ansatz, indem Sie automatisierte Sicherheitsprüfungen direkt in Ihre DevSecOps-Pipeline integrieren, um Schwachstellen während der Entwicklungsphase abzufangen.

- Erfahren Sie, wie die Nutzung KI-gesteuerter Plattformen Ihre Sicherheitsaudits beschleunigen und umfassende Penetration Test-Ergebnisse in Minuten statt in Wochen liefern kann.

Understanding the SQL Injection Landscape in 2026

Moderne SQL Injection bleibt im Jahr 2026 eine kritische Bedrohung für Cloud-native Architekturen. Während Datenbanken in Serverless- und verteilte Umgebungen übergegangen sind, bleibt die zugrunde liegende Schwachstelle bestehen. Angreifer nutzen Fehler in der Art und Weise, wie Anwendungen Abfragen erstellen, und ermöglichen es ihnen, Backend-Datenbanken durch ungeprüfte Eingaben zu manipulieren. Dies ist der Hauptgrund, warum sql injection prevention and testing für Sicherheitsteams auf der ganzen Welt weiterhin oberste Priorität hat.

Um die Mechanismen dieser Bedrohung besser zu verstehen, sehen Sie sich dieses hilfreiche Video an:

Injection bleibt ein kritisches, erstklassiges Risiko, das von Sicherheitsexperten und Frameworks immer wieder hervorgehoben wird. Im Jahr 2026 ist die Bedrohung ausgefeilter denn je. Bedrohungsakteure verwenden jetzt Large Language Models (LLMs), um die Entdeckung von Injektionspunkten zu automatisieren. Eine Studie der Cyber Defense Agency aus dem Jahr 2025 ergab, dass die KI-gestützte Aufklärung die Zeit, die zum Auffinden einer Schwachstelle benötigt wird, von mehreren Tagen auf nur 14 Minuten reduzierte. Diese automatisierten Skripte untersuchen jedes Eingabefeld, jeden Header und jedes Cookie mit unerbittlicher Präzision auf eine potenzielle Öffnung.

Die finanziellen Folgen haben ein neues Ausmaß erreicht. Gemäß dem aktualisierten Digital Resilience Act von 2026 drohen Unternehmen Geldstrafen von bis zu 22 Millionen US-Dollar oder 5 % des jährlichen weltweiten Umsatzes, wenn sie PII nicht vor vermeidbaren Fehlern schützen. Eine Datenschutzverletzung führt nicht nur zum Verlust von Daten, sondern zerstört auch das Markenimage. Aktuelle Telemetriedaten aus dem Jahr 2025 zeigen, dass 78 % der Kunden sofort nach einer öffentlich gemachten Datenpanne zu einem Wettbewerber wechseln. Die Exfiltration sensibler Datensätze erfolgt in Millisekunden, sobald sich ein Angreifer Zugriff auf den Datenbankkern verschafft hat.

Häufige SQLi-Varianten, die Sie kennen müssen

- In-band SQLi (Classic): Dies sind direkte Methoden. Error-based Attacks verwenden detaillierte Datenbankfehlermeldungen, um das Schema abzubilden. Union-based Techniken verwenden den

UNION-Operator, um bösartige Abfrageergebnisse mit legitimen zu kombinieren und gestohlene Daten direkt dem Angreifer anzuzeigen. - Inferential SQLi (Blind): Diese Angriffe geben keine Daten direkt zurück. Boolean-based Blind SQLi basiert auf der Beobachtung, ob eine Seite korrekt geladen wird, basierend auf einer True/False-Bedingung. Time-based Blind Attacks verwenden Befehle wie

pg_sleep(), um die Datenbank zum Warten zu zwingen und eine Schwachstelle durch die Reaktionszeit zu bestätigen. - Out-of-band SQLi: Diese Methode wird verwendet, wenn ein Angreifer keine direkte Antwort sehen kann. Sie basiert auf der Fähigkeit der Datenbank, externe Netzwerkanfragen wie DNS oder HTTP zu stellen, um gestohlene Daten direkt an einen vom Angreifer kontrollierten Server zu senden.

Das "unsichtbare" Risiko von Second-Order SQLi

Second-Order-Angriffe sind besonders gefährlich, weil sie anfängliche Sicherheitsfilter umgehen. Die schädliche Payload wird zuerst in der Datenbank gespeichert und erscheint als harmlose Benutzerdaten wie ein Benutzername oder eine Profilbeschreibung. Die Schwachstelle wird erst ausgelöst, wenn die Anwendung diese Daten später abruft und in einer anderen, ungeprüften Abfrage verwendet. Standardmäßige Eingabefilter übersehen diese Bedrohungen oft, weil die Daten nicht sofort ausgeführt werden. Es ist eine Erinnerung daran, dass man Daten nicht trauen kann, nur weil sie sich bereits im System befinden. Effektive SQL Injection-Prävention und -Tests erfordern eine Strategie, die Daten an jedem Nutzungspunkt validiert, nicht nur am Eintrittspunkt. Sie müssen jeden internen Datensatz als potenziell feindlich behandeln.

Der Goldstandard der SQL Injection-Prävention

Die Sicherung einer Datenbank gegen moderne Bedrohungen erfordert eine Verlagerung von reaktivem Patchen zu proaktiver Architektur. Während sich viele Entwickler auf grundlegende Filter verlassen, zeigte der OWASP Top 10-Bericht von 2021, dass 94 % der getesteten Anwendungen eine Form von Injection-Risiko aufwiesen. Effektive sql injection prevention and testing beginnt mit einer grundlegenden Regel: Vertrauen Sie niemals benutzergelieferten Daten. Sie müssen jede Eingabe als potenzielle Payload behandeln, unabhängig davon, ob sie von einer Suchleiste, einem Cookie oder einem internen API-Aufruf stammt.

Die effektivste Verteidigung ist die Verwendung von parametrisierten Abfragen. Eine Prepared Statement ist ein vorkompilierter SQL-Befehl, der Benutzereingaben nur als Daten behandelt. Durch die Trennung der Abfragelogik von den Daten führt die Datenbank-Engine die Eingabe niemals als Code aus. Dieser Ansatz eliminiert die Möglichkeit, dass ein Angreifer aus einer Datenzeichenfolge "ausbricht", um unbefugte Befehle auszuführen. Entwickler versuchen oft, Escaping als primäre Verteidigung zu verwenden, aber dies ist ein gefährlicher "letzter Ausweg", der oft bei komplexen Zeichencodierungen oder Multi-Byte-Angriffen scheitert. Sich auf Escaping zu verlassen ist, als würde man ein Pflaster auf einen strukturellen Riss kleben; es behebt nicht die zugrunde liegende Schwachstelle der Vermischung von Logik mit Daten.

Die Validierung dient als Ihre zweite Verteidigungslinie. Sie sollten immer die Allow-List-Eingabevalidierung gegenüber Block-Lists bevorzugen. Block-Lists versuchen, "schlechte" Zeichen wie einfache Anführungszeichen oder Semikolons herauszufiltern, aber Angreifer finden ständig neue Wege, diese Filter mithilfe von Hex-Codierung oder Null-Bytes zu umgehen. Definieren Sie stattdessen genau, was erlaubt ist. Wenn ein Feld eine US-Postleitzahl erwartet, lassen Sie nur fünf Ziffern zu. Wenn es sich um einen Benutzernamen handelt, beschränken Sie ihn auf alphanumerische Zeichen. Dieser strenge Ansatz stellt sicher, dass selbst wenn eine Payload Ihre Anwendung erreicht, sie verworfen wird, bevor sie jemals die Datenbankschicht berührt. Stored Procedures können auch Sicherheit bieten, aber nur, wenn sie korrekt implementiert sind. Wenn eine Stored Procedure intern dynamische SQL-Zeichenfolgen mithilfe von Verkettung erstellt, bleibt sie genauso anfällig wie eine Standardabfrage.

Implementierung von parametrisierten Abfragen

Moderne Sprachen machen Prepared Statements unkompliziert. In Python sieht eine sichere Abfrage mit der Bibliothek psycopg2 wie cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)) aus. Beachten Sie, dass die Daten als separates Tupel übergeben werden. In Node.js verwendet die Bibliothek mysql2 ein ähnliches Muster: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Java-Entwickler sollten PreparedStatement verwenden, um sicherzustellen, dass der Treiber die Trennung der Daten übernimmt. Während Object-Relational Mappers (ORMs) wie Hibernate oder Sequelize dies oft automatisch erledigen, können sie dennoch anfällig sein, wenn Sie "Raw Query"-Funktionen oder String-Verkettung innerhalb der ORM-Methoden verwenden. Überprüfen Sie immer, ob Ihr ORM parametrisiertes SQL im Hintergrund generiert.

Durchsetzung des Prinzips der geringsten Privilegien

Bei der Datenbankhärtung geht es darum, den "Explosionsradius" einer potenziellen Sicherheitsverletzung zu begrenzen. Wenn ein Angreifer Ihre Code-Level-Verteidigung erfolgreich umgeht, sollte seine Auswirkung durch die Datenbankberechtigungen selbst eingeschränkt werden. Sie sollten Ihre Webanwendung niemals als "db_owner" oder "root" ausführen. Erstellen Sie stattdessen spezifische Servicekonten für verschiedene Aufgaben. Beispielsweise sollte ein Berichtsmodul ein schreibgeschütztes Konto verwenden, das keine Tabellen DROP oder Datensätze UPDATE kann. Eine Umfrage unter Sicherheitsexperten aus dem Jahr 2022 ergab, dass über 60 % der erfolgreichen Verstöße überprivilegierte Konten betrafen, die es Angreifern ermöglichten, sich seitwärts durch das System zu bewegen. Um die Folgen von SQL Injection zu verhindern, müssen Sie sicherstellen, dass jede Anwendungskomponente nur über die minimalen Berechtigungen verfügt, die für die Funktion erforderlich sind. Wenn Sie sich nicht sicher sind, ob Ihre aktuelle Konfiguration sicher ist, können professionelle Security Assessment Services helfen, diese versteckten Berechtigungslücken zu identifizieren, bevor sie ausgenutzt werden.

Erweiterte Strategien für SQL Injection-Tests und -Erkennung

Moderne Sicherheitsteams haben oft Schwierigkeiten, Geschwindigkeit und Genauigkeit in Einklang zu bringen. Sie können sich nicht auf ein einzelnes Tool verlassen, um eine Codebasis zu sichern, die sich stündlich ändert. Effektive sql injection prevention and testing erfordert eine Mischung aus automatisierter Effizienz und menschlicher Intuition. Während automatisierte Tools Geschwindigkeit bieten, betont der UC Berkeley's Guide to SQL Injection, dass das Verständnis der Kernrisiken wie parametrisierte Abfragen die beste Verteidigung für Entwickler bleibt. Static Application Security Testing (SAST)-Tools analysieren Code, ohne ihn auszuführen, stoßen aber in komplexen Umgebungen an ihre Grenzen. Sie können nicht sehen, wie Daten durch APIs von Drittanbietern oder verschlüsselte Microservices fließen. Dies führt zu hohen False Positives-Raten, die Ingenieure frustrieren.

Dynamic Application Security Testing (DAST) löst dies, indem es die Anwendung während der Laufzeit angreift. Es ahmt das Verhalten eines echten Hackers nach, indem es bösartige Payloads an aktive Endpunkte sendet. Laut Branchen-Benchmarks von 2023 identifiziert DAST 30 % mehr ausnutzbare Schwachstellen als SAST, da es mit der eigentlichen Datenbankebene interagiert. Erfolgreiche Teams verwenden SAST für frühes Entwickler-Feedback und DAST für die Validierung vor der Produktion. Dieser gestaffelte Ansatz stellt sicher, dass logische Fehler Ihre Live-Kunden nicht erreichen.

Manuelle Testtechniken für Sicherheitsexperten

Sicherheitsexperten beginnen mit den Grundlagen, um nach Schwachstellen zu suchen. Das Einfügen eines einfachen Anführungszeichens (') oder die Verwendung der Kommentar-Syntax (--) hilft, Datenbankfehler aufzudecken, die für Benutzer nicht sichtbar sein sollten. Sie testen nicht nur Formularfelder. Fortgeschrittenes Fuzzing zielt auf HTTP-Header, Session-Cookies und JSON API-Payloads ab. Viele Entwickler vergessen, diese versteckten Einstiegspunkte zu bereinigen. Für "Blind" Injection, bei der die Anwendung keine direkten Daten zurückgibt, verwenden Profis Time-Delay-Payloads. Wenn Sie einen Befehl wie pg_sleep(10) injizieren und die Serverantwort genau 10 Sekunden verzögert ist, haben Sie eine Schwachstelle bestätigt. Manuelles Testen ist die einzige Möglichkeit, diese tiefgreifenden, kontextabhängigen Fehler in Ihrem sql injection prevention and testing Workflow zu finden.

- Error-Based Probing: Auslösen ausführlicher Datenbankmeldungen, um die Backend-Struktur abzubilden.

- Boolean Inference: Stellen der Datenbank "Wahr/Falsch"-Fragen über URL-Parameter, um Daten Bit für Bit zu extrahieren.

- Out-of-Band (OOB) Testing: Erzwingen, dass der Server eine externe Anfrage an einen kontrollierten DNS- oder HTTP-Listener stellt.

Der Aufstieg von KI-Sicherheitsagenten

Bis 2026 wird KI-gestütztes Testen der Standard sein, um eine 100-prozentige Sicherheitsabdeckung zu erreichen. Traditionelle Scanner verwenden starre Regex-Muster, die subtile Variationen in der modernen Syntax übersehen. KI-Agenten verwenden große Sprachmodelle, um die spezifische Logik des Ablaufs Ihrer Anwendung zu verstehen. Sie crawlen Apps 5-mal effektiver als Legacy-Tools, indem sie vorhersagen, wo Entwickler wahrscheinlich eine Prüfung übersehen haben. Diese Agenten reduzieren False Positives um 45 %, da sie Fehler autonom verifizieren, bevor sie diese dem Team melden.

Die Verlagerung hin zu kontinuierlicher Überwachung macht einmalige Penetration Tests überflüssig. Da 85 % der Softwareteams jetzt täglich Code bereitstellen, ist eine Sicherheitsprüfung, die letzten Monat durchgeführt wurde, nutzlos. KI-Agenten bieten eine permanente Aufsicht, indem sie jeden Commit in Echtzeit scannen. Sie finden nicht nur Löcher, sondern lernen auch aus Ihren spezifischen Codierungsmustern, um vorherzusagen, wo die nächste Schwachstelle auftreten könnte. Diese proaktive Haltung ist die einzige Möglichkeit, automatisierten Botnetzen einen Schritt voraus zu sein, die das Internet innerhalb weniger Minuten nach einer Veröffentlichung nach neuen Exploits durchsuchen.

Integrieren von SQLi-Tests in Ihre DevSecOps-Pipeline

Sicherheit sollte keine letzte Hürde sein. Sie beginnt an der Tastatur. Shifting Left bedeutet, Schwachstellen während der Commit-Phase abzufangen, anstatt auf ein Audit nach der Veröffentlichung zu warten. Bis der Code einen Pull Request erreicht, muss er sich einer automatisierten Prüfung stellen. Dieser Ansatz reduziert die Kosten für die Behebung von Fehlern erheblich. Der IBM Cost of a Data Breach Report 2023 ergab, dass die frühzeitige Erkennung einer Sicherheitsverletzung Unternehmen durchschnittlich 1,02 Millionen US-Dollar spart. Die Automatisierung von sql injection prevention and testing innerhalb Ihres Workflows stellt sicher, dass kein Entwickler versehentlich ein Einfallstor für Angreifer einführt.

Automatisierte Scans werden jedes Mal ausgelöst, wenn ein Entwickler Code in ein Repository pusht. Wenn das System ein SQLi-Muster mit hohem Risiko identifiziert, wird der Build sofort abgebrochen. Dieser Hard Stop verhindert, dass 100 % der bekannten kritischen Schwachstellen Ihre Produktionsserver erreichen. Es geht nicht nur darum, Code zu blockieren, sondern auch um Aufklärung. Wenn ein Build fehlschlägt, erhält der Entwickler einen Bericht mit der genauen Codezeile und der erforderlichen Behebung. Dieser Feedback-Loop hilft Teams, im Laufe der Zeit saubereren Code zu schreiben. Im Jahr 2023 verzeichneten Teams, die integrierte Sicherheitstools verwenden, innerhalb von sechs Monaten nach der Implementierung einen Rückgang der wiederkehrenden Schwachstellen um 40 %.

Die Festlegung von "Breaking Build"-Kriterien erfordert ein Gleichgewicht zwischen Geschwindigkeit und Sicherheit. Sie wollen die Produktion nicht wegen False Positives mit geringem Risiko anhalten, aber SQL Injection ist niemals ein geringes Risiko. Die Kategorisierung von SQLi als "Blocker"-Schweregrad stellt sicher, dass die Pipeline ein zuverlässiger Gatekeeper bleibt. Durch die Durchsetzung dieser Regeln schaffen Sie eine Kultur, in der Sicherheit eine gemeinsame Verantwortung ist. Entwickler betrachten Sicherheit nicht mehr als eine separate Abteilung, sondern als einen Standardbestandteil des Qualitätssicherungsprozesses. Diese Verlagerung ist unerlässlich, um eine schnelle Release-Kadenz aufrechtzuerhalten, ohne die Integrität der Benutzerdaten zu beeinträchtigen.

Schritt-für-Schritt-Pipeline-Integration

Konfigurieren Sie zunächst Ihr CI/CD-Tool, z. B. GitHub Actions oder GitLab CI, um die Penetrify API während der Build-Phase aufzurufen. Die Pipeline sendet Ihre Staging-URL an den Scanner, der Payload-Tests gegen alle Einstiegspunkte ausführt. Sobald der Scan abgeschlossen ist, analysiert ein Skript die JSON-Ergebnisse. Wenn der Risikowert Ihren Schwellenwert überschreitet, öffnet das System automatisch ein Ticket in Jira oder GitHub Issues. Diese Automatisierung eliminiert den manuellen Aufwand für die Berichterstellung und stellt sicher, dass sql injection prevention and testing über jeden Release-Zyklus hinweg konsistent bleibt. Das Überprüfen von Korrekturen wird zu einem Ein-Klick-Prozess, wodurch Ihr Team etwa 15 Stunden manuelle Regressionstests pro Monat spart.

Überwachung der Produktion in Echtzeit

Selbst die besten Pipelines können nicht alles abfangen. Umgebungsspezifische Fehlkonfigurationen treten oft nur in Live-Umgebungen auf, in denen sich die Datenbankberechtigungen von denen im Staging unterscheiden können. Eine Web Application Firewall (WAF) fungiert als wichtiger "virtueller Patch" und blockiert bösartigen Datenverkehr, während Ihr Team an einer dauerhaften Lösung arbeitet. Eine WAF ist jedoch kein Ersatz für aktive Tests. Sie benötigen einen 24/7-Sicherheits-Heartbeat, der Ihre Produktionsressourcen auf neue Bedrohungen scannt. Kontinuierliche Überwachung stellt sicher, dass eine Änderung der Datenbankberechtigungen oder ein Update eines Drittanbieters Sie nicht einer Sicherheitsverletzung aussetzt. Diese ständige Wachsamkeit bietet die letzte Verteidigungsschicht für Ihre kritischen Web-Assets.

Skalierung der Sicherheit mit der KI-gestützten Plattform von Penetrify

Moderne Entwicklungszyklen sind zu schnell, als dass traditionelle Sicherheitsaudits mithalten könnten. Während manuelles Penetration Testing in der Regel 14 bis 21 Tage benötigt, um einen einzigen Bericht zu erstellen, führt die KI-gesteuerte Plattform von Penetrify umfassende OWASP Top 10-Bewertungen in weniger als 15 Minuten durch. Diese Geschwindigkeit ist entscheidend für eine effektive sql injection prevention and testing, da sich moderne Codebasen täglich ändern. Wenn man wochenlang darauf wartet, dass eine manuelle Firma eine Schwachstelle findet, bleiben Ihre Daten über 300 Stunden lang ungeschützt. Penetrify automatisiert die Erkennung komplexer Injection-Fehler, indem es das Verhalten von Angreifern in der realen Welt simuliert und sicherstellt, dass jede SQL-Abfrage sofort auf bösartige Nutzdaten überprüft wird.

Traditionelle manuelle Firmen berechnen oft zwischen 15.000 und 30.000 Dollar für ein einziges Engagement. Penetrify bietet rund um die Uhr kontinuierliche Überwachung zu einem Bruchteil dieser Kosten. Durch den Ersatz von manueller Arbeit durch autonome KI-Agenten reduzieren Unternehmen ihre Sicherheitsausgaben um 70 % und erhöhen gleichzeitig die Häufigkeit ihrer Bewertungen. Es geht nicht mehr um eine jährliche Untersuchung. Es geht um eine permanente Sicherheitspräsenz, die Ihre Produktions- und Staging-Umgebungen jedes Mal überwacht, wenn Sie ein neues Update in Ihr Repository hochladen.

Echtzeit-Berichte verändern die Art und Weise, wie Teams mit der Behebung von Problemen umgehen. Anstatt zwei Wochen nach dem Auffinden einer Schwachstelle einen statischen PDF-Bericht zu erhalten, erhalten Entwickler sofortige Warnmeldungen über integrierte Dashboards. Diese unmittelbare Feedbackschleife ermöglicht ein schnelles Patchen, bevor ein Fehler von externen Akteuren ausgenutzt werden kann. Penetrify liefert klare, verwertbare Daten, die genau zeigen, wo die Schwachstelle liegt, welcher spezifische Datenbankaufruf gefährdet ist und wie die zugrunde liegende Codelogik behoben werden kann.

Warum KI-Agenten besser sind als Standard-Scanner

Legacy-Scanner lösen oft Tausende von False Positives aus, was zu einer lähmenden Scan-Müdigkeit führt, bei der Entwickler schließlich kritische Warnmeldungen ignorieren. Die KI-Agenten von Penetrify sind kontextsensitiv. Sie suchen nicht nur nach einfachen Mustern, sondern verstehen die Logik des Datenflusses Ihrer Anwendung. Diese hoch entwickelte Intelligenz ermöglicht es der Plattform, Ergebnisse durch sichere, simulierte Exploitation zu validieren. Aufgrund dieses ausgeklügelten Ansatzes identifiziert Penetrify SQLi-Schwachstellen mit einer Genauigkeit von 99 % und stellt so sicher, dass sich Ihr Team nur auf echte Bedrohungen konzentriert, die sofortige Aufmerksamkeit erfordern.

Erste Schritte mit Continuous Security

Die Einrichtung Ihres ersten umfassenden Audits dauert weniger als 5 Minuten. Sie müssen kein Sicherheitsexperte sein, um die Plattform zu konfigurieren. Sie können die Scanintensität und -häufigkeit einfach anpassen und dabei tiefere Inspektionen für risikoreiche Anwendungsebenen wählen, die sensible Kundendaten verarbeiten, während Sie gleichzeitig leichtere Überprüfungen für interne Tools beibehalten. Diese Flexibilität stellt sicher, dass Ihre Strategie zur sql injection prevention and testing mit dem Wachstum Ihrer Infrastruktur skaliert. Sichern Sie Ihre Anwendung noch heute mit dem automatisierten Pentesting von Penetrify und wechseln Sie von reaktivem Patchen zu einer proaktiven, KI-gesteuerten Verteidigungshaltung.

Sicherheit sollte kein Engpass für Innovation sein. Durch den Einsatz von KI-Agenten können Unternehmen einen hohen Sicherheitsstandard aufrechterhalten, ohne ihre Release-Zyklen zu verlangsamen. Penetrify schließt die Lücke zwischen schneller Bereitstellung und robustem Schutz und bietet die Gewissheit, dass Ihre Anwendung jeden Tag auf die neuesten Bedrohungen getestet wird. Die Ära des Wartens auf manuelle Berichte ist vorbei; autonome Sicherheit ist der neue Standard für das moderne Web.

Zukunftssichere Gestaltung Ihrer Datensicherheitsstrategie

Die Sicherung Ihrer Daten im Jahr 2026 erfordert mehr als nur eine grundlegende Eingabevalidierung. Sie haben gesehen, dass moderne sql injection prevention and testing von einem Shift-Left-Ansatz abhängt, bei dem Sicherheit innerhalb der DevSecOps-Pipeline angesiedelt ist und nicht als letzte Hürde. Durch die Kombination von parametrisierten Abfragen mit KI-gesteuerter Erkennung neutralisieren Teams Bedrohungen, bevor sie die Produktion erreichen. Manuelles Testen kann mit den schnellen Bereitstellungszyklen von 2026 nicht mithalten.

Penetrify verändert das Spiel für Engineering-Teams. Die Plattform erkennt OWASP Top 10-Schwachstellen in weniger als 5 Minuten; ihre KI-Agenten reduzieren False Positives im Vergleich zu Legacy-Scannern um 90 %. Diese Präzision stellt sicher, dass sich Ihre Entwickler auf das Erstellen von Funktionen konzentrieren, anstatt Geistern hinterherzujagen. Über 1.200 Entwicklungsteams verlassen sich auf diese kontinuierliche Überwachung, um jeden Tag eine gehärtete Sicherheitsposition aufrechtzuerhalten.

Starten Sie Ihre automatisierte SQL injection-Bewertung mit Penetrify

Übernehmen Sie noch heute die Kontrolle über Ihren Sicherheitslebenszyklus. Ihre Daten sind Ihr wertvollstes Gut; schützen Sie sie mit den intelligentesten verfügbaren Tools.

Häufig gestellte Fragen

Was ist der effektivste Weg, um SQL injection zu verhindern?

Verwenden Sie vorbereitete Anweisungen mit parametrisierten Abfragen, um 99 % der SQL injection-Risiken zu eliminieren. Diese Methode trennt den SQL-Code von benutzerdefinierten Daten, sodass die Datenbank Eingaben als Literalwerte und nicht als ausführbare Befehle behandelt. Laut OWASP ist dies die primäre Verteidigung. Sie stellt sicher, dass selbst wenn ein Angreifer einen Befehl wie "OR 1=1" eingibt, das System ihn als einfache Zeichenkette und nicht als Abfrage verarbeitet.

Kann ein ORM SQL injection-Schwachstellen vollständig verhindern?

Ein Object-Relational Mapper (ORM) reduziert das Risiko, garantiert aber keinen 100%igen Schutz. Während Tools wie Hibernate oder Entity Framework standardmäßig Parameter verwenden, führen Entwickler oft Fehler ein, indem sie rohe SQL-Abfragen für komplexe Joins verwenden. Eine Studie von Synopsys aus dem Jahr 2023 ergab, dass 35 % der Anwendungen, die ORMs verwenden, aufgrund unsachgemäßer Konfiguration oder manueller Überschreibungen immer noch Injection-Fehler enthielten. Sie müssen Ihren Code weiterhin regelmäßig überprüfen.

Wie unterscheidet sich automatisiertes SQLi-Testing von manuellem Penetration Testing?

Automatisiertes Testen verwendet Algorithmen, um Tausende von Endpunkten in Minuten zu scannen, während manuelles Testen einen menschlichen Experten beinhaltet, der nach komplexen logischen Fehlern sucht. Die Automatisierung fängt häufige Fehler wie fehlende Bereinigung ab, aber manuelle Tester finden 20 % mehr hochentwickelte "Out-of-Band"-Schwachstellen. Für eine umfassende SQL Injection-Prävention und -Test sollten Sie beide Methoden kombinieren, um sicherzustellen, dass keine Edge Cases in Ihrer Produktionsumgebung verborgen bleiben.

Ist die Eingabevalidierung ausreichend, um alle SQL Injection-Angriffe zu stoppen?

Die Eingabevalidierung ist eine sekundäre Verteidigung, die nicht Ihr einziger Schutz sein sollte. Sie filtert offensichtliche bösartige Zeichen wie einfache Anführungszeichen heraus, aber Angreifer umgehen diese Filter mithilfe von Hex-Kodierung oder verschiedenen Zeichensätzen. Daten aus dem Verizon DBIR 2022 zeigen, dass 40 % der erfolgreichen Verstöße trotz grundlegender Validierungsfilter aufgetreten sind. Sie müssen die Validierung mit parametrisierten Abfragen kombinieren, um eine wirklich widerstandsfähige Sicherheitslage aufzubauen.

Was passiert, wenn ein SQL Injection-Angriff erfolgreich ist?

Ein erfolgreicher Angriff ermöglicht es Hackern, sensible Benutzerdaten zu stehlen, Datensätze zu ändern oder sogar die vollständige administrative Kontrolle über Ihren Server zu erlangen. Im Jahr 2021 demonstrierte der Ubiquiti-Verstoß, wie Angreifer diese Fehler nutzen konnten, um auf Anmeldeinformationen für Millionen von Benutzern zuzugreifen. Über den Datenverlust hinaus kann ein einziger Exploit zu einem Rückgang des Aktienkurses um 15 % oder zu einer dauerhaften Schädigung Ihres Markenrufs führen.

Wie oft sollte ich meine Webanwendung auf SQLi-Schwachstellen scannen?

Sie sollten bei jeder CI/CD-Bereitstellung oder mindestens einmal alle 30 Tage automatisierte Scans durchführen. Der Bericht "State of Software Security" 2023 zeigt, dass Apps, die wöchentlich gescannt werden, Fehler 2,5-mal schneller beheben als solche, die jährlich gescannt werden. Regelmäßige SQL Injection-Prävention und -Tests stellen sicher, dass neue Codeänderungen keine Schwachstellen einführen, die zuvor gepatcht wurden oder in älteren Versionen der App nicht vorhanden waren.

Testet Penetrify auf Blind SQL Injection?

Penetrify identifiziert Blind SQL Injection, indem es zeitbasierte Verzögerungen und boolesche Antwortänderungen in Ihrer Anwendung analysiert. Unsere Engine sendet über 500 spezialisierte Payloads, um zu erkennen, ob eine Datenbank Informationen durch indirekte Signale preisgibt. Da 60 % der modernen SQLi-Schwachstellen "blind" sind und keine direkten Fehlermeldungen zurückgeben, ist diese automatisierte Tiefenprüfung unerlässlich, um versteckte Risiken zu identifizieren, die Standard-Scanner oft übersehen.

Was ist der Unterschied zwischen SAST und DAST beim SQLi-Testen?

SAST (Static Application Security Testing) untersucht Ihren Quellcode, ohne ihn auszuführen, während DAST (Dynamic Application Security Testing) die Live-Anwendung von außen angreift. SAST findet 80 % der Programmierfehler frühzeitig im Entwicklungszyklus, aber DAST ist besser darin, Konfigurationsprobleme in der Hosting-Umgebung zu finden. Die Verwendung beider Methoden stellt sicher, dass Sie Fehler in der Logik und der tatsächlich laufenden Instanz Ihrer Software erkennen.