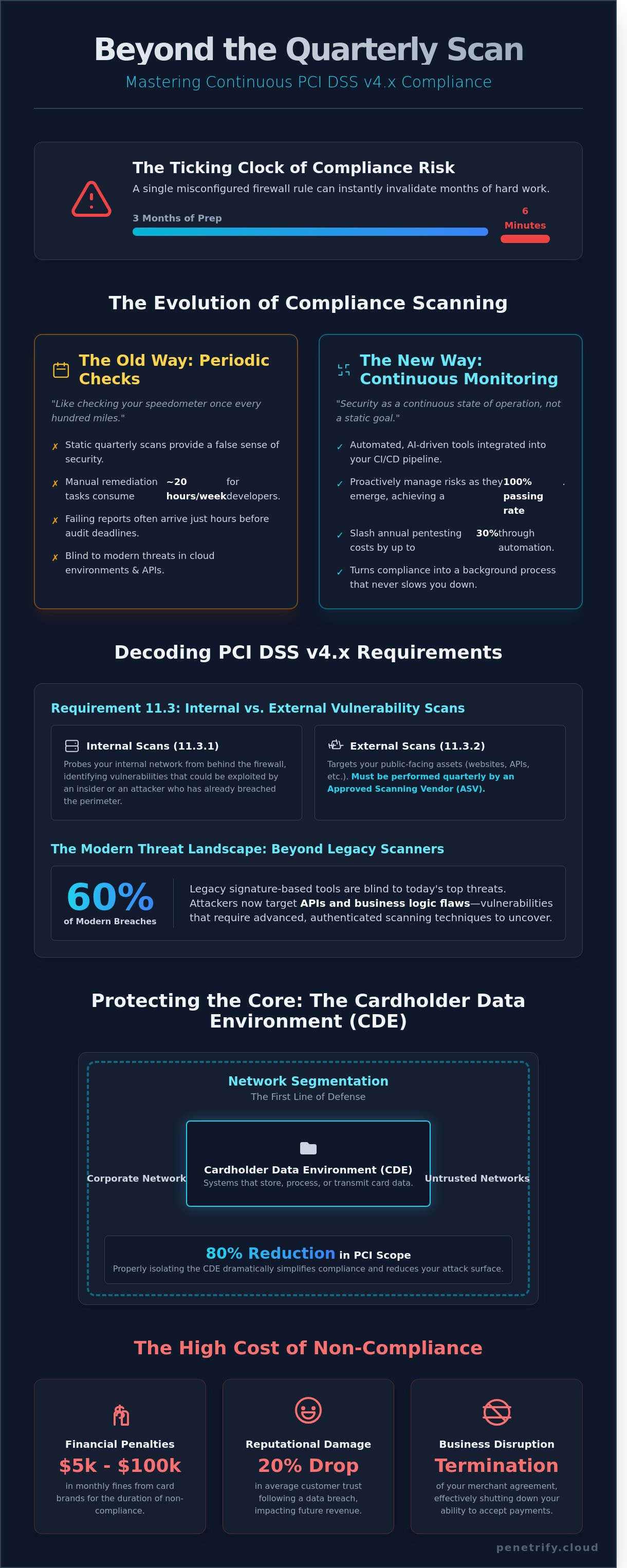

Le 14 mars 2025, un détaillant de niveau 1 a découvert qu'une simple règle de pare-feu mal configurée lors d'une mise en production un vendredi après-midi avait invalidé trois mois de préparation à la conformité en moins de six minutes. Vous savez probablement déjà que les analyses trimestrielles traditionnelles de conformité PCI DSS donnent l'impression de vérifier votre compteur de vitesse tous les 150 kilomètres ; c'est pratiquement inutile pour les équipes DevOps modernes. Il est frustrant de devoir faire face à un rapport d'analyse négatif 48 heures seulement avant une échéance d'audit importante, tandis que vos développeurs sont aux prises avec des tâches manuelles de correction qui accaparent 20 heures de leur semaine de travail. Vous ne devriez pas avoir à miser votre certification sur un instantané pris il y a des mois.

Ce guide vous montre comment atteindre un taux de réussite de 100 % en allant au-delà des calendriers obsolètes et en maîtrisant les exigences techniques de la norme PCI DSS v4.x. Nous verrons comment intégrer des outils de sécurité automatisés pilotés par l'IA directement dans votre pipeline pour réduire vos coûts annuels de test d'intrusion de 30 % et transformer la conformité en un processus en arrière-plan qui ne vous ralentit jamais. De la configuration des évaluations de vulnérabilité internes à l'automatisation de la correction, voici tout ce dont vous avez besoin pour bâtir un environnement résilient et prêt pour l'audit pour 2026.

Points clés à retenir

- Comprendre comment la norme PCI DSS v4.x fait passer la référence de l'industrie des vérifications périodiques à la surveillance continue au sein de votre environnement de données de titulaires de cartes.

- Maîtriser les nuances techniques de l'exigence 11.3 en distinguant les évaluations internes des analyses obligatoires de conformité PCI DSS effectuées par un ASV.

- Identifier les niveaux de risque CVSS v4.0 spécifiques et les vulnérabilités à « échec automatique » qui pourraient compromettre votre statut de conformité, quel que soit votre score global.

- Apprendre à créer un flux de travail de sécurité proactif en intégrant des agents d'IA automatisés et en délimitant les analyses directement dans votre pipeline CI/CD.

- Découvrir comment satisfaire aux exigences complexes de test d'intrusion à l'aide de l'automatisation pilotée par l'IA qui offre une protection supérieure par rapport aux évaluations ponctuelles traditionnelles.

Qu'est-ce que l'analyse de conformité PCI DSS en 2026 ?

En 2026, la sécurité n'est pas un objectif statique, mais un état de fonctionnement continu. La Payment Card Industry Data Security Standard (PCI DSS) exige que toute entité traitant des données de carte de crédit identifie et corrige les vulnérabilités au sein de son environnement de données de titulaires de cartes (CDE). Ce processus, connu sous le nom d' analyse de conformité PCI DSS, consiste à sonder votre réseau, vos applications et votre infrastructure à la recherche de faiblesses qui pourraient mener à une violation de données. Depuis la publication de la version PCI DSS v4.0.1 en juin 2024, l'industrie a délaissé les audits trimestriels de pure forme au profit d'un modèle de vigilance constante. Vous ne pouvez pas simplement exécuter une analyse tous les 90 jours et présumer que vous êtes en sécurité ; la nouvelle norme exige que vous gériez les risques à mesure qu'ils surviennent.

La transition vers la norme PCI DSS v4.x a fait de la surveillance continue la nouvelle référence de l'industrie. Cette version a introduit plus de flexibilité dans la façon dont les organisations atteignent leurs objectifs de sécurité, mais elle a également accru la pression sur l'exactitude technique. L' analyse de conformité PCI DSS moderne doit maintenant tenir compte des environnements infonuagiques complexes et des actifs éphémères qui ne peuvent exister que pendant quelques heures. Si votre protocole d'analyse ne détecte pas un compartiment S3 mal configuré ou un serveur de préproduction temporaire dans ce délai, vous laissez une porte ouverte aux attaquants. D'ici 2026, le PCI Security Standards Council (SSC) s'attend à ce que les organisations démontrent que leur fréquence d'analyse correspond à leur profil de risque et à leur vitesse de déploiement spécifiques.

Les fournisseurs d'analyse approuvés (ASV) jouent un rôle essentiel dans cet écosystème. Un ASV est une organisation qui possède un ensemble de services et d'outils de sécurité validés par le PCI SSC pour effectuer des analyses de vulnérabilité externes. Conformément à l'exigence 11.2.2, ces analyses externes doivent être effectuées par un ASV au moins tous les trois mois et après tout changement important apporté à votre réseau. Ces fournisseurs assurent une validation objective par une tierce partie de votre périmètre externe. Ils s'assurent que vos actifs exposés à Internet ne présentent pas de vulnérabilités connues qu'un attaquant distant pourrait exploiter pour accéder aux données des titulaires de cartes. Sans un rapport validé par un ASV, vos efforts de conformité ne satisferont pas aux exigences de validation de votre banque acquéreuse.

Les analyseurs obsolètes ne parviennent souvent pas à détecter les menaces de l'ère 2026, car ils s'appuient fortement sur une détection basée sur des signatures désuètes. Ces outils sont efficaces pour trouver les bogues logiciels connus, mais ils sont aveugles aux failles de la logique commerciale et aux vulnérabilités des API. Des données récentes de l'industrie montrent que 60 % des tentatives de violation modernes ciblent maintenant les API plutôt que les ports de réseau traditionnels. Les attaquants recherchent une autorisation brisée au niveau de l'objet ou un filtrage inapproprié des données que les outils obsolètes ne sont tout simplement pas programmés pour voir. Pour rester conforme et sécurisée en 2026, votre stratégie d'analyse doit intégrer des analyses authentifiées et une inspection approfondie des API afin de découvrir ces points d'entrée sophistiqués.

Éléments clés de l'environnement de données de titulaires de cartes (CDE)

Le CDE comprend tout composant du système qui stocke, traite ou transmet les données des titulaires de cartes, ainsi que tout système qui y est connecté. En 2026, les microservices et les fonctions sans serveur s'acquittent souvent de ces tâches, ce qui rend le « maillon faible » plus difficile à repérer. Une segmentation efficace du réseau est essentielle ; elle isole le CDE du reste de votre réseau d'entreprise. En mettant en œuvre des règles de pare-feu et des VLAN stricts, vous pouvez réduire votre empreinte d'analyse jusqu'à 80 %, ce qui vous fait gagner du temps et réduit la complexité de vos audits de conformité.

Les conséquences de la non-conformité

Les sanctions financières pour ne pas avoir maintenu un historique d'analyse propre sont sévères. Les marques de cartes comme Visa et Mastercard peuvent imposer des amendes mensuelles allant de 5 000 $ à 100 000 $, selon le volume des transactions et la durée de la non-conformité. Au-delà des amendes, le coût caché d'une violation comprend la responsabilité juridique et une baisse moyenne de 20 % de la confiance des clients. Si vous échouez à des analyses consécutives, les processeurs de paiement peuvent résilier votre entente de commerçant, ce qui vous empêche complètement d'accepter les paiements numériques.

Analyse interne vs externe : Comprendre l'exigence 11.3

L'exigence 11.3 de la norme PCI DSS établit un cadre rigoureux pour identifier les lacunes de sécurité avant que les attaquants ne le fassent. Elle divise la charge de travail en deux catégories : interne et externe. Vous ne pouvez pas simplement exécuter un outil et vous en aller. Vous avez besoin d'un processus documenté qui prouve que votre routine d' analyse de conformité PCI DSS couvre tous les coins de votre environnement de données de titulaires de cartes (CDE). L'exigence 11.3.1 porte sur le réseau interne, tandis que l'exigence 11.3.2 cible vos actifs exposés au public. L'objectif n'est pas seulement de trouver des bogues ; il s'agit de prouver que votre processus de correction fonctionne réellement sous pression.

La « règle trimestrielle » est une source fréquente d'échec pour de nombreuses organisations. Vous devez effectuer quatre analyses « propres » consécutives tous les 12 mois. Cela signifie que vous avez besoin d'un rapport positif tous les 90 jours. Si une analyse révèle une vulnérabilité au troisième mois, vous ne vous contentez pas de la corriger et d'attendre le prochain trimestre. Vous devez procéder à une nouvelle analyse immédiatement jusqu'à ce que le rapport soit clair. Le fait de manquer ne serait-ce qu'un seul trimestre peut réinitialiser votre horloge de conformité, ce qui vous oblige à recommencer le cycle pour prouver une année de posture de sécurité uniforme.

L'évaluation CVSS sert de langage universel pour ces rapports. Pour les analyses externes, le seuil est strict : toute vulnérabilité avec un score CVSS de 4.0 ou plus entraîne un échec automatique. Cela comprend les risques « moyens » qui peuvent sembler mineurs, mais qui offrent un point d'appui pour des exploits sophistiqués. Les analyses internes sont légèrement différentes, car elles exigent la correction de tous les risques « élevés » et « critiques » tels que définis par les normes actuelles du PCI SSC. Pour un examen plus approfondi de la façon dont ces analyses diffèrent des tests à grande échelle, consultez la documentation officielle de l' exigence 11.3 de la norme PCI DSS.

Analyse interne : Au-delà de la case à cocher

Les analyses internes n'exigent pas un fournisseur tiers, mais la personne qui les exécute doit être « qualifiée » et opérationnellement indépendante. Cela signifie que votre développeur principal ne devrait pas analyser son propre code. De nombreuses entreprises sont aux prises avec une « dette de vulnérabilité » dans les systèmes existants, où 45 % des vulnérabilités internes résident souvent. Vous devez procéder à une nouvelle analyse jusqu'à ce que tous les risques élevés et critiques soient résolus. Si vous avez du mal à gérer ces cycles internes, vous voudrez peut-être automatiser vos tests de sécurité pour que vos équipes internes se concentrent sur la correction plutôt que sur la production de rapports manuels.

Analyse ASV externe : La référence absolue

Les analyses externes doivent être effectuées par un fournisseur d'analyse approuvé (ASV). Le guide du programme ASV v3.0 exige que les fournisseurs vérifient plus de 30 000 vulnérabilités connues. Environ 28 % des analyses ASV initiales échouent en raison de simples oublis comme les mots de passe d'administrateur par défaut ou les configurations SSL/TLS 1.0 désuètes. Si une analyse signale un faux positif, vous ne pouvez pas simplement l'ignorer. Vous devez soumettre une contestation officielle avec la preuve de contrôles compensatoires, comme un pare-feu d'application Web (WAF) qui bloque spécifiquement l'exploit en question. Votre ASV doit examiner et accepter officiellement cette contestation avant que votre analyse ne soit marquée comme « réussie ».

- Analyses internes : Effectuées tous les trimestres et après tout « changement important » apporté au réseau.

- Analyses externes : Doivent être effectuées par un fournisseur approuvé par le PCI SSC (ASV).

- Correction : Tous les scores externes de 4.0 + doivent être corrigés et analysés de nouveau dans la même fenêtre de 90 jours.

- Documentation : Vous devez conserver les rapports d'analyse pendant au moins 12 mois pour que votre QSA puisse les examiner.

La cohérence est votre meilleure défense. Une seule analyse manquée ou un serveur existant oublié peut entraîner une conclusion de non-conformité lors de votre évaluation annuelle. En traitant l' analyse de conformité PCI DSS comme une habitude mensuelle plutôt qu'une corvée trimestrielle, vous vous assurez que les menaces CVSS 4.0 + sont neutralisées bien avant qu'elles ne deviennent un passif.

L'anatomie d'une analyse PCI réussie : CVSS et niveaux de risque

Un rapport d'analyse positif est la principale preuve que votre entreprise maintient un réseau sécurisé. D'ici 2026, la norme relative à l' analyse de conformité PCI DSS aura évolué pour donner la priorité au Common Vulnerability Scoring System (CVSS) v4.0. Alors que les versions précédentes mettaient fortement l'accent sur l'exploitabilité, la version 4.0 introduit le cadre « Base, menace et environnement » (BTE). Cela donne un aperçu plus précis de la façon dont une vulnérabilité affecte réellement votre environnement spécifique. Toute vulnérabilité avec un score de base CVSS de 4.0 ou plus entraîne un « échec » automatique sur un rapport ASV. Vous ne pouvez pas négocier ces scores ; ils constituent la ligne dure entre la conformité et un avis de violation.

La fenêtre de 90 jours définit votre rythme opérationnel. L'exigence 11.3.2 de la norme PCI DSS exige que vous effectuiez des analyses externes tous les trois mois. Si une analyse identifie une vulnérabilité à haut risque le jour 80, vous n'avez que 10 jours pour corriger et analyser de nouveau afin de maintenir votre statut de conformité trimestrielle. Le fait de manquer cette fenêtre de ne serait-ce que 24 heures peut entraîner des amendes mensuelles de non-conformité de la part des banques marchandes, qui varient souvent de 5 000 $ à 100 000 $ selon votre volume de transactions.

Vulnérabilités courantes à « échec automatique »

Certaines failles contournent complètement le score CVSS et déclenchent un échec instantané. En date de 2025, 14 % des échecs d'analyse découlent de protocoles non sécurisés comme TLS 1.0 ou 1.1. Ce sont des échecs instantanés parce qu'ils n'ont pas de normes de chiffrement modernes. Les informations d'identification codées en dur et les comptes de fournisseurs par défaut garantissent également une note d'échec. Les vulnérabilités des applications Web, en particulier l'injection SQL et la traversée de répertoire, demeurent les « deux grands » échecs. Même si votre pare-feu est parfait, un seul champ de saisie non validé sur une page de paiement fera couler immédiatement vos résultats d' analyse de conformité PCI DSS.

Le cycle d'analyse-correction-vérification

Les équipes qui réussissent ne traitent pas l'analyse comme un événement ponctuel. Les données de 2024 montrent que 62 % des organisations échouent à leur analyse trimestrielle initiale. Le cycle « analyse-correction-vérification » est la seule façon de garder une longueur d'avance sur la date limite de 90 jours. Lorsqu'une vulnérabilité apparaît, vous devez appliquer le correctif, puis exécuter une nouvelle analyse ciblée pour prouver que le correctif fonctionne. Les outils de nouvelle analyse automatisée peuvent vérifier ces correctifs en temps réel, ce qui empêche le goulot d'étranglement de l'attente d'un examen manuel. Ce cycle garantit que les correctifs ne brisent pas les environnements de production tout en maintenant l'horloge de conformité en marche.

Votre évaluateur de sécurité qualifié (QSA) a besoin d'une piste de documentation spécifique pour approuver votre attestation de conformité (AoC) annuelle. Vous devrez fournir :

- Le résumé : Un aperçu de haut niveau indiquant un état « réussi » pour le trimestre.

- Les détails de la vulnérabilité : Une liste complète de chaque CVE identifiée, même celles en dessous du seuil de 4.0.

- Attestation d'analyse : Un document signé de votre ASV confirmant la validité de l'analyse.

- Preuve de correction : Journaux indiquant quand les correctifs ont été appliqués et les dates subséquentes de nouvelle analyse réussie.

Un QSA ne se contentera pas d'examiner le rapport final positif. Il examinera l'historique des cycles de 90 jours. Si vous montrez une tendance à trouver un bogue critique le jour 89 et à le corriger le jour 90 à chaque trimestre, cela signale un manque de sécurité proactive. Visez à ce que votre analyse réussie soit finalisée au moins 15 jours avant la fin du trimestre pour tenir compte de la dette technique imprévue ou des déploiements de correctifs complexes.

Créer un flux de travail de conformité continue avec l'IA

La conformité ne devrait pas être une panique trimestrielle. C'est une norme opérationnelle quotidienne. Le passage d'exercices manuels de pure forme à un flux de travail piloté par l'IA réduit le risque d'erreur humaine de 65 %. La plupart des organisations échouent à leur audit initial parce qu'elles traitent la sécurité comme un événement statique. En créant une boucle continue, vous vous assurez que l' analyse de conformité PCI DSS devient une partie intégrante de votre cycle de vie de développement plutôt qu'un goulot d'étranglement. Cela exige un changement dans la façon dont vous gérez les données et l'infrastructure.

- Étape 1 : Cartographier votre CDE et définir les limites. Vous ne pouvez pas protéger ce que vous ne suivez pas. Utilisez des outils de découverte pour cartographier votre environnement de données de titulaires de cartes (CDE) et définir des limites d'analyse automatisées. Un rapport de sécurité de mars 2024 a révélé que 41 % des violations de données impliquaient des actifs non cartographiés. L'exigence 12.5.2 de la norme PCI DSS 4.0 exige maintenant un inventaire documenté de tous les composants du système dans le périmètre, ce qui rend cette étape essentielle sur le plan juridique.

- Étape 2 : Intégrer des agents de sécurité dans CI/CD. Intégrez des outils de sécurité directement dans votre pipeline à l'aide de Jenkins, GitLab ou GitHub Actions. Cela garantit que chaque commit de code subit une vérification de base. 85 % des entreprises technologiques à forte croissance utilisent maintenant des pipelines de sécurité automatisés pour détecter les failles avant qu'elles n'atteignent un serveur de production.

- Étape 3 : Configurer des alertes en temps réel. N'attendez pas un rapport mensuel pour trouver un trou dans votre périmètre. Définissez des déclencheurs pour toute vulnérabilité dépassant CVSS 4.0 afin d'aviser votre équipe de sécurité dans les 10 minutes suivant la détection. Cette boucle de rétroaction immédiate est essentielle au maintien de l'intégrité des systèmes de paiement.

- Étape 4 : Automatiser les rapports trimestriels. La production manuelle des documents d'attestation de conformité (AoC) prend en moyenne 20 heures de travail. Les plateformes pilotées par l'IA peuvent regrouper les données d'analyse et générer ces rapports en quelques secondes, ce qui vous assure de respecter l'exigence de 90 jours sans épuiser votre personnel.

- Étape 5 : Utiliser l'IA pour prioriser la correction. Utilisez l'apprentissage automatique pour filtrer les faux positifs. Au lieu de courir après 500 bogues « critiques », l'IA utilise l'Exploit Prediction Scoring System (EPSS) pour identifier les 3 % des vulnérabilités que les pirates informatiques utilisent réellement dans la nature en ce moment.

Virage à gauche : La sécurité en tant que code

Les développeurs ne devraient pas attendre un audit externe pour trouver des failles. En virant à gauche, vous fournissez des résultats d'analyse pendant que le code est encore dans l'IDE. L'intégration de DAST dans le processus de construction permet aux ingénieurs de voir comment leur application se comporte sous des attaques simulées. Un sondage de l'industrie réalisé en 2023 a révélé que 74 % des organisations qui virent à gauche constatent une augmentation de 2 fois la vitesse de déploiement. Cela réduit la friction parce que les correctifs se produisent pendant le développement, ce qui maintient vos résultats d' analyse de conformité PCI DSS propres et prévisibles.

Conseils de correction alimentés par l'IA

Les agents de l'IA interprètent maintenant les journaux d'analyse complexes en billets exploitables. Au lieu d'un vague avertissement « Injection SQL », l'IA fournit la ligne de code exacte et une correction suggérée. L'analyse prédictive identifie les dérives potentielles de conformité en analysant les changements de configuration avant qu'ils ne violent les normes PCI. Si un correctif ne peut pas être appliqué immédiatement, le « correctif virtuel » automatisé agit comme un pont temporaire. 82 % des responsables de la sécurité signalent que la correction assistée par l'IA a réduit leur délai moyen de réparation (MTTR) de 50 % depuis janvier 2024.

Prêt à automatiser votre sécurité et à rester prêt pour l'audit ? Planifiez votre analyse PCI automatisée dès aujourd'hui et cessez de gérer la conformité manuellement.

Penetrify : Automatiser l'exigence de test d'intrusion PCI DSS

L'exigence 11.4.1 de la norme PCI DSS 4.0 exige que les organisations effectuent des test d'intrusion internes et externes au moins une fois tous les 12 mois et après tout changement important apporté à l'infrastructure. Les méthodes de tests manuels traditionnelles échouent souvent parce qu'elles ne saisissent qu'un seul moment dans le temps. Penetrify résout ce problème en fusionnant les évaluations de vulnérabilité à haute fréquence avec l'exploitation active menée par l'IA. Il automatise le gros du travail de l' analyse de conformité PCI DSS tout en offrant la profondeur technique d'un engagement manuel. Cela garantit que votre posture de sécurité n'est pas seulement une case à cocher, mais une barrière renforcée contre les menaces du monde réel.

Les mesures de sécurité statiques ne suffisent pas lorsque 26 447 nouvelles vulnérabilités ont été divulguées en 2023 seulement. Un pentest manuel effectué en janvier ne détectera pas un exploit critique de type « zero-day » publié en avril. Les agents d'IA de Penetrify simulent le comportement des attaquants 24 heures sur 24, 7 jours sur 7. Ces agents ne se contentent pas d'identifier les ports ouverts ; ils tentent un mouvement latéral et une escalade des privilèges comme le ferait un adversaire humain. Ce passage d'instantanés ponctuels à une surveillance continue garantit que votre environnement de données de titulaires de cartes (CDE) demeure protégé contre les menaces évoluées qui émergent entre les audits annuels.

Les considérations financières motivent souvent les décisions de conformité. Les cabinets de sécurité spécialisés traditionnels facturent entre 15 000 $ et 45 000 $ pour un seul pentest PCI. Ces engagements prennent habituellement trois semaines à planifier et deux autres semaines pour produire un rapport final. Penetrify réduit ces coûts opérationnels de 75 % grâce à une automatisation intelligente. Vous obtenez des résultats immédiats et la possibilité de procéder à une nouvelle analyse aussi souvent que nécessaire sans encourir des frais de consultation de 250 $ l'heure. C'est un modèle évolutif qui croît avec votre infrastructure sans gonfler votre budget de sécurité.

Les auditeurs et les évaluateurs de la sécurité de la qualité (QSA) exigent une documentation spécifique pour valider votre statut de conformité. Penetrify génère des rapports prêts pour les QSA en un seul clic. Ces documents détaillent la méthodologie d'essai spécifique, les conclusions et les mesures de correction vérifiées requises pour l'exigence 11. En fournissant des données claires et exploitables qui correspondent directement aux normes PCI, vous éliminez les va-et-vient typiques entre vos équipes d'ingénierie et les auditeurs de conformité. Cette production de rapports rationalisée peut réduire le temps consacré à la préparation de l'audit de 40 heures ou plus par cycle.

L'avantage Penetrify pour les entreprises de technologie financière

Les processeurs de paiement et les plateformes de négociation traitent jusqu'à 10 000 transactions par seconde. Ils ne peuvent pas se permettre des temps d'arrêt ou des décalages de configuration complexes. Penetrify offre une configuration sans configuration qui s'intègre à AWS, Azure et Google Cloud en moins de 8 minutes. Il s'étend à toutes les régions du monde, ce qui garantit que l' analyse de conformité PCI DSS couvre tous les points d'extrémité de votre architecture distribuée. Que vous gériez une passerelle de paiement existante ou un groupe de microservices modernes, la plateforme s'adapte à vos modèles de trafic spécifiques sans dégrader la performance.

Prêt à automatiser votre conformité ?

Le passage du stress manuel trimestriel à la tranquillité d'esprit automatisée est une décision stratégique pour toute entreprise de technologie financière en croissance. Vous économiserez environ 120 heures par année sur les tâches liées à la conformité tout en maintenant une posture de sécurité supérieure. Il est temps de cesser de s'inquiéter du prochain audit et de commencer à se concentrer sur votre produit de base. Faites le premier pas vers un avenir plus sûr en demandant une évaluation de la sécurité gratuite dès aujourd'hui pour voir comment votre environnement actuel se compare aux dernières exigences PCI.

Commencez votre analyse de conformité PCI automatisée avec Penetrify

Maîtriser votre feuille de route de sécurité 2026

Garder une longueur d'avance sur les menaces évoluées exige plus que de cocher une case une fois par trimestre. L'exigence 11.3 exige un niveau de précision que les processus manuels ne peuvent pas fournir. D'ici 2026, les organisations qui réussissent s'appuieront sur l'IA pour gérer le gros du travail de l' analyse de conformité PCI DSS, ce qui garantira que chaque vulnérabilité CVSS est traitée avant qu'elle ne devienne une violation. Vous avez vu comment la surveillance continue élimine le stress de la saison des audits et fournit un bouclier de 365 jours pour votre environnement de données de titulaires de cartes.

Les agents pilotés par l'IA de Penetrify détectent les vulnérabilités des applications Web les plus courantes en moins de 15 minutes, ce qui vous donne une visibilité instantanée sur votre profil de risque. Notre plateforme génère des rapports prêts pour les QSA pour la norme PCI DSS v4.x, de sorte que vous êtes toujours préparé pour votre prochaine évaluation. N'attendez pas qu'une analyse échouée corrige les lacunes de sécurité. Automatisez votre analyse de conformité PCI DSS dès aujourd'hui avec Penetrify et sécurisez votre surveillance continue 24 heures sur 24, 7 jours sur 7. Vous avez les outils pour transformer la conformité d'un obstacle en un avantage concurrentiel.

Foire aux questions

Puis-je être conforme à la norme PCI si je ne fais qu'une seule analyse par année ?

Non, vous ne pouvez pas maintenir la conformité avec une seule analyse par année. L'exigence 11.3.2 de la norme PCI DSS exige spécifiquement que les organisations effectuent des analyses externes au moins une fois tous les 90 jours. Cela signifie que vous devez effectuer 4 analyses réussies par année par l'entremise d'un fournisseur d'analyse approuvé (ASV). Le fait de manquer un seul trimestre entraîne un statut non conforme lors de votre évaluation annuelle. Vous devrez conserver les dossiers de ces 4 rapports pour votre auditeur.

Quelle est la différence entre une analyse de vulnérabilité et un test de pénétration ?

Une analyse de vulnérabilité est une recherche automatisée de haut niveau de trous de sécurité connus, tandis qu'un test de pénétration est une attaque simulée manuelle par un expert humain. Les analyses prennent habituellement de 2 à 4 heures. En revanche, un test de pénétration dure souvent de 5 à 10 jours parce qu'il implique une exploitation active. La norme PCI DSS 4.0 exige les deux pour assurer une défense multicouche contre 100 % des vecteurs d'attaque connus.

Cloudflare ou AWS me rendent-ils automatiquement conforme à la norme PCI ?

Non, l'utilisation de Cloudflare ou d'AWS ne vous accorde pas la conformité automatique. En vertu du modèle de responsabilité partagée, ces fournisseurs sécurisent l'infrastructure, mais vous demeurez responsable de la sécurisation de vos données. Bien qu'AWS couvre 100 % de la sécurité physique des centres de données, vous gérez toujours 50 % ou plus des contrôles. Cela comprend l'analyse de conformité PCI DSS au niveau de l'application et la gestion de vos propres clés de chiffrement pour protéger les données des titulaires de cartes.

Quel score CVSS est requis pour réussir une analyse PCI externe ?

Vous devez obtenir un score CVSS inférieur à 4.0 pour réussir une analyse ASV externe. Toute vulnérabilité classée comme moyenne, élevée ou critique avec un score de 4.0 à 10.0 entraîne un échec automatique. Vous avez 30 jours pour corriger ces problèmes et effectuer une nouvelle analyse. Ce seuil strict garantit qu'aucune vulnérabilité à haut risque ne demeure exposée à l'Internet public où les attaquants peuvent les trouver.

À quelle fréquence dois-je effectuer des analyses PCI internes ?

Vous devez effectuer des analyses internes au moins une fois tous les 3 mois conformément à l'exigence 11.3.1. De plus, la norme PCI DSS