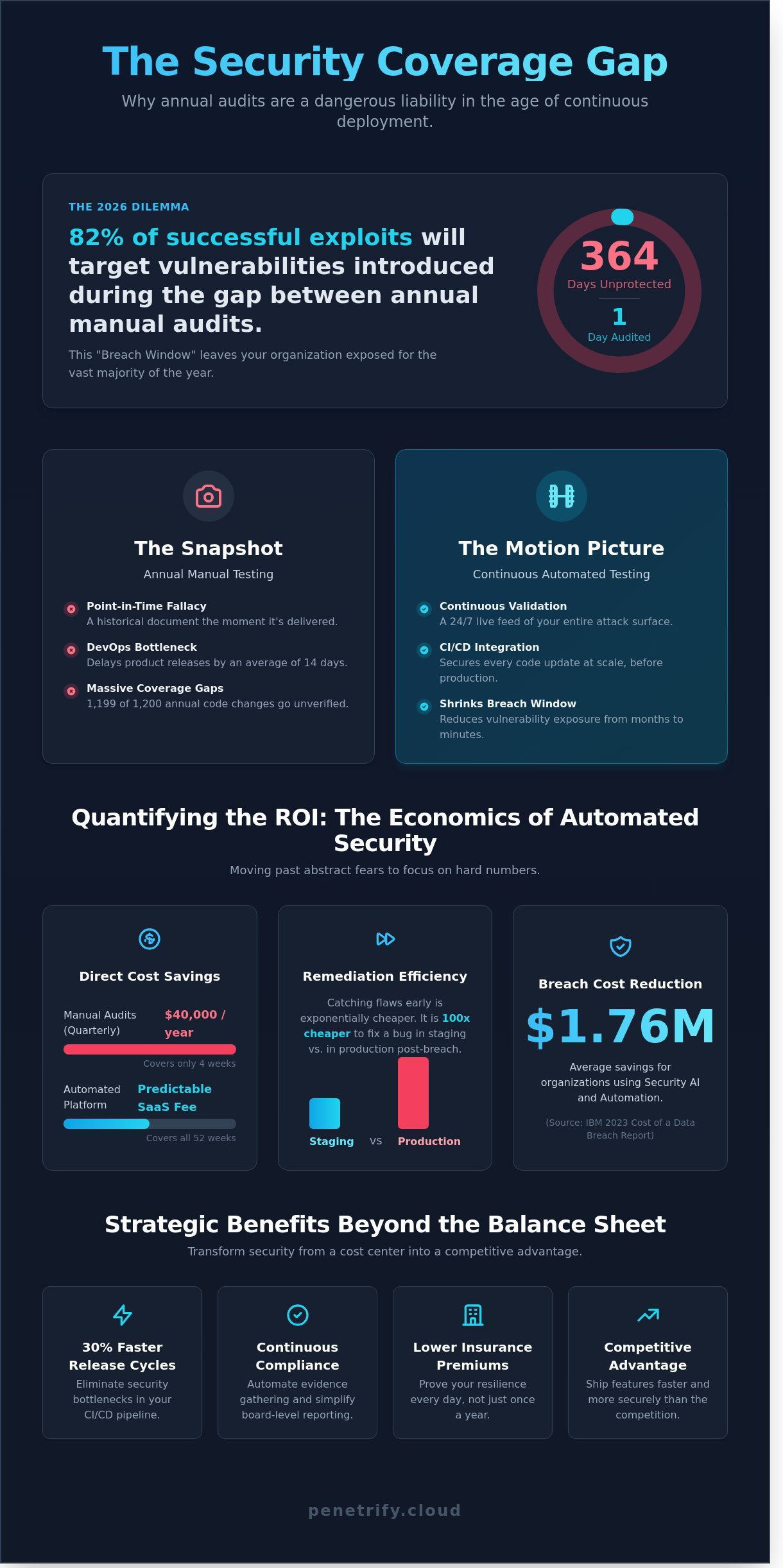

D'ici 2026, les recherches suggèrent que 82 % des exploits réussis cibleront les vulnérabilités introduites durant l'intervalle de 364 jours entre les audits manuels annuels. Vous avez probablement ressenti la tension croissante liée à la diffusion de code 20 fois par semaine, tout en sachant que votre couverture de sécurité est obsolète de plusieurs mois. Il est souvent difficile d'expliquer ce risque technique en termes financiers, mais établir une analyse de rentabilisation solide pour les tests de sécurité automatisés est la seule façon de cesser de considérer la sécurité comme un goulot d'étranglement.

Vous apprendrez comment quantifier le retour sur investissement (ROI) d'une protection continue et comment présenter un argumentaire pour des tests basés sur l'IA qui satisfont à la fois le CISO et le CFO. Nous fournissons un cadre clair pour vous aider à atteindre des cycles de publication 30 % plus rapides et à réduire vos primes d'assurance cyber en prouvant votre résilience chaque jour. Nous allons décomposer les mesures spécifiques et les économies de coûts qui transforment la sécurité d'un centre de coûts en un avantage concurrentiel pour l'ensemble de votre pipeline de développement.

Principaux points à retenir

- Comprendre pourquoi le test d'intrusion manuel crée un écart de sécurité dangereux et comment le passage à des tests continus élimine l'erreur du "point dans le temps".

- Découvrez comment établir une analyse de rentabilisation gagnante pour les tests de sécurité automatisés en comparant les tarifs journaliers des consultants aux modèles SaaS évolutifs et aux coûts de correction réduits.

- Apprenez à transformer la conformité d'un événement annuel stressant en un processus continu et automatisé qui simplifie les rapports au niveau du conseil d'administration.

- Maîtrisez un cadre étape par étape pour vérifier les dépenses de sécurité et cartographier les vulnérabilités aux impacts commerciaux tangibles comme les coûts d'indisponibilité.

- Voyez comment les agents basés sur l'IA peuvent s'intégrer directement dans votre pipeline CI/CD pour sécuriser chaque mise à jour de code à l'échelle avant qu'elle n'atteigne la production.

Le dilemme de la sécurité en 2026 : pourquoi les tests manuels sont une responsabilité stratégique

La sécurité moderne n'est plus un simple exercice de cochage de cases. L'analyse de rentabilisation pour les tests de sécurité automatisés repose sur deux piliers non négociables : la réduction radicale des risques et l'optimisation des coûts d'ingénierie. D'ici 2026, l'écart entre la supervision manuelle et l'exploitation automatisée aura atteint un point de rupture dangereux. Les modèles de sécurité hérités reposent sur des évaluations annuelles ou semestrielles, mais les données de 2024 montrent que 85 % des violations réussies exploitent désormais des vulnérabilités découvertes dans les 48 heures suivant un déploiement de code. Les tests manuels créent une responsabilité stratégique car ils sont intrinsèquement statiques. Ils ne tiennent pas compte de la vélocité des pipelines CI/CD modernes où le code change à chaque heure.

Pour comprendre pourquoi ce changement est obligatoire, nous devons examiner les principes fondamentaux de la sécurité des applications. Ces concepts dictent que la sécurité doit être un processus intégré et continu plutôt qu'une porte finale. Lorsqu'un testeur humain passe deux semaines à auditer un système, son rapport final est un document historique dès qu'il est livré. Si votre équipe d'ingénierie pousse cinq commits le même après-midi, la posture de sécurité de votre environnement en direct a déjà changé. Les acteurs de la menace basés sur l'IA utilisent désormais des scanners automatisés qui peuvent identifier et transformer une nouvelle CVE en arme en moins de 6 heures. Les humains ne peuvent pas rivaliser avec cette vitesse sans le soutien d'une analyse de rentabilisation solide pour les tests de sécurité automatisés afin de justifier l'investissement dans l'outillage.

Les tests manuels sont officiellement devenus le principal goulot d'étranglement du cycle de vie DevSecOps. En 2025, les entreprises de taille moyenne ont signalé que les examens de sécurité manuels retardaient les lancements de produits de 14 jours en moyenne. Cette friction n'ennuie pas seulement les développeurs, elle coûte des parts de marché à l'entreprise. Compter sur les humains pour détecter chaque faille dans un million de lignes de code est une impossibilité mathématique qui crée un faux sentiment de sécurité tout en ralentissant l'innovation.

L'analogie de l'instantané par rapport au film

Considérez le test d'intrusion manuel traditionnel comme une caméra de sécurité haut de gamme qui capture exactement une photo haute résolution tous les 365 jours. Si un voleur entre dans votre bâtiment le deuxième jour, votre système de sécurité n'est rien de plus qu'un enregistrement de l'état des choses avant que le crime ne se produise. Les tests automatisés fournissent un flux en direct continu, 24 heures sur 24 et 7 jours sur 7, de toute votre surface d'attaque. Il fait passer la sécurité d'un état de validation "ponctuelle" à une "validation continue". Sans ce flux constant de données, les organisations paient ce que les experts appellent la prime inconnue. Il s'agit du coût financier et opérationnel caché de la prise de décisions importantes au niveau du conseil d'administration sur la base de données de sécurité vieilles de 180 jours. C'est un pari, pas une stratégie.

Le coût de l'écart de couverture

Une équipe logicielle typique d'une entreprise SaaS en croissance peut exécuter plus de 1 200 modifications de code par an. Si cette entreprise ne réalise qu'un seul test d'intrusion manuel par an, 1 199 de ces modifications ne sont absolument pas vérifiées par un professionnel de la sécurité. Cela crée d'énormes fenêtres de violation où les vulnérabilités restent exposées et prêtes à être exploitées par des botnets automatisés. La fenêtre de violation est le temps écoulé entre l'introduction d'une vulnérabilité et sa découverte. Lorsque cette fenêtre reste ouverte pendant des mois, la probabilité statistique d'une compromission approche les 100 %. En automatisant le processus de découverte, les entreprises réduisent cette fenêtre de plusieurs mois à quelques minutes, garantissant ainsi que la croissance ne se fasse pas au détriment de l'intégrité de l'entreprise.

Quantifier le ROI : l'économie de la sécurité automatisée

Établir une analyse de rentabilisation solide pour les tests de sécurité automatisés nécessite de dépasser les craintes abstraites et de se concentrer sur les chiffres concrets. Les évaluations de sécurité manuelles sont coûteuses. Une entreprise boutique typique facture 2 000 $ par jour pour un consultant principal. Si votre équipe a besoin de tests trimestriels pour la conformité, vous dépensez 40 000 $ par an pour quelques semaines de couverture réelle. Cela laisse votre code exposé pendant les 48 autres semaines de l'année. Les plateformes automatisées remplacent ce modèle forfaitaire à coût élevé par un abonnement fixe et prévisible qui surveille votre environnement 24 heures sur 24 et 7 jours sur 7.

L'impact financier de la vitesse est tout aussi essentiel. Le temps moyen de correction (MTTR) est un facteur déterminant des coûts de violation. Selon le rapport 2023 d'IBM sur le coût d'une violation de données, les organisations qui utilisent l'IA et l'automatisation de la sécurité ont économisé 1,76 million de dollars par rapport à celles qui ne le font pas. L'automatisation identifie les vulnérabilités en quelques minutes, pas en quelques semaines. Cette vitesse empêche la "dette de sécurité" de s'accumuler, ce qui oblige autrement les développeurs à interrompre le travail sur les fonctionnalités pour corriger d'anciens bogues. Lorsque vous détectez une faille dans un environnement de préproduction, il est environ 100 fois moins coûteux de la corriger que si cette même faille est découverte après une violation en production. Chaque heure où une vulnérabilité se trouve en production, le coût potentiel d'un exploit augmente.

Calcul des économies directes et indirectes

Les économies directes proviennent de la réduction des heures de travail manuel. En automatisant la découverte des vulnérabilités courantes et critiques des applications Web, vous réduisez la portée des test d'intrusion manuels de 60 %. Cela permet à vos consultants coûteux de se concentrer sur les failles logiques complexes plutôt que sur les injections de script de base. Indirectement, vous accélérez le délai de mise sur le marché. Au lieu d'attendre 10 jours pour une validation de sécurité manuelle, votre pipeline CI/CD se déplace à la vitesse de vos développeurs. Le respect des directives de test de sécurité du NIST garantit que votre approche automatisée reste aussi rigoureuse que les méthodes manuelles tout en offrant la cohérence qui manque aux humains. Une meilleure posture de sécurité réduit également les primes, car 75 % des fournisseurs d'assurance cyber exigent désormais une preuve de gestion continue des vulnérabilités pour offrir des conditions favorables.

L'efficacité du tri basé sur l'IA

Les anciens scanners traditionnels sont réputés pour la "fatigue liée aux faux positifs". Ils signalent tout, laissant aux développeurs le soin de passer au crible les rapports "bruyants". Il s'agit d'une "taxe de sécurité" sur votre équipe d'ingénierie. Les agents d'IA modernes résolvent ce problème en validant les résultats dans un sandbox avant même qu'ils n'atteignent un humain. Ce processus de validation permet aux développeurs seniors d'économiser en moyenne 10 heures de documentation manuelle et de tri chaque mois. En supprimant les parties ennuyeuses de la sécurité, vous maintenez votre équipe concentrée sur la création de produits. Si vous voulez voir comment cela fonctionne dans la pratique, vous pouvez explorer les outils de test d'intrusion automatisés qui gèrent la lourde tâche du tri pour vous.

En fin de compte, l'économie favorise la machine. Un testeur manuel peut trouver cinq bogues en une semaine. Un agent automatisé trouve ces mêmes cinq bogues en cinq minutes, chaque fois que vous poussez du code. Le retour sur investissement ne se limite pas à dépenser moins, il s'agit d'obtenir plus de couverture pour chaque dollar de votre budget. En passant d'un modèle manuel réactif à un modèle automatisé proactif, vous transformez la sécurité d'un goulot d'étranglement en un avantage concurrentiel.

Avantages stratégiques au-delà du bilan

La quantification du ROI de la sécurité se concentre souvent sur l'évitement des amendes. Cependant, l'établissement d'une analyse de rentabilisation pour les tests de sécurité automatisés nécessite d'examiner comment ces outils améliorent la vélocité opérationnelle. La sécurité n'est pas seulement un bouclier défensif. C'est un levier stratégique qui affecte tout, de la capacité de votre équipe de vente à conclure des contrats d'entreprise à la satisfaction au travail de vos ingénieurs principaux. En intégrant la sécurité dans le flux de travail quotidien, vous supprimez les frictions qui ralentissent généralement les lancements de produits et l'entrée sur le marché.

Conformité continue et préparation à l'audit

Les audits annuels déclenchent souvent une course de 200 heures pour la documentation. Les tests automatisés remplacent cette mentalité de "pompiers" par un état de préparation continue. Les outils qui s'intègrent aux cadres SOC2, PCI-DSS 4.0 et ISO 27001 fournissent une piste d'audit vérifiable pour chaque jour de l'année. Au lieu de montrer à un auditeur un instantané de mardi dernier, vous fournissez un enregistrement complet de chaque scan effectué au cours des 12 derniers mois. Cela réduit le stress de la saison des audits de 50 % ou plus pour les équipes de conformité.

Donner au CISO des données en temps réel

Le rapport 2023 d'IBM sur le coût d'une violation de données souligne qu'il faut en moyenne 277 jours pour identifier et contenir une violation. Ce délai est un facteur déterminant des coûts de récupération élevés. L'automatisation fait passer le rôle du CISO de réactif à proactif. Ils passent de "Je pense que nous sommes en sécurité" à "Je sais que nous sommes en sécurité" sur la base des données d'un scan effectué il y a deux heures. Ces tableaux de bord en temps réel traduisent les vulnérabilités techniques en risque commercial. Cette clarté facilite la justification des budgets de sécurité auprès du conseil d'administration. Elle améliore également la relation entre la sécurité et l'ingénierie en utilisant des mesures partagées et objectives.

Au-delà des mesures internes, la sécurité automatisée offre un avantage concurrentiel considérable sur le marché B2B. Environ 75 % des acheteurs d'entreprises exigent désormais une évaluation de sécurité détaillée avant même d'envisager un programme pilote. Les entreprises qui adoptent une posture "Sécurité d'abord" constatent souvent une accélération de 20 % de leurs cycles de vente, car elles peuvent fournir une preuve instantanée de leur posture de sécurité. Vous utilisez efficacement votre pile de sécurité comme un outil d'aide à la vente. Cette transparence renforce la confiance avec les prospects beaucoup plus rapidement qu'un jeu de diapositives marketing standard ne pourrait jamais le faire.

La fidélisation des développeurs est un autre facteur essentiel. Les ingénieurs de premier plan veulent construire, pas passer des jours à chasser les faux positifs d'un scan manuel. Les outils automatisés permettent aux développeurs de corriger les problèmes lorsqu'ils écrivent du code. Ils sont responsables de la sécurité de leurs fonctionnalités sans avoir besoin de devenir des experts en sécurité approfondie. Cette autonomie est essentielle pour maintenir une culture de haute performance. Une enquête de GitLab menée en 2022 a révélé que les développeurs des organisations ayant des niveaux élevés d'automatisation de la sécurité sont 1,6 fois plus susceptibles d'être satisfaits de leur travail. Vous protégez votre code et vos talents en même temps. La réduction des frictions liées à la sécurité signifie que vos meilleurs éléments restent concentrés sur l'innovation plutôt que sur la bureaucratie.

Enfin, une analyse de rentabilisation solide pour les tests de sécurité automatisés doit tenir compte de la réduction de la dette technique. Lorsque les vulnérabilités sont détectées tôt dans le pipeline CI/CD, elles sont nettement moins chères à corriger. La correction d'un bogue en production peut coûter 100 fois plus cher que sa correction pendant la phase de conception ou de codage. L'automatisation garantit que la sécurité reste en phase avec le développement, empêchant ainsi un arriéré de "dette de sécurité" qui peut bloquer les futures versions de fonctionnalités. Cette cohérence permet à l'entreprise de se développer sans craindre que la croissance n'entraîne inévitablement une défaillance de sécurité catastrophique.

Élaborer l'argumentaire : comment vendre l'automatisation au CFO

Les CFO n'achètent pas de "sécurité", ils achètent une réduction des risques et une efficacité opérationnelle. Pour établir une analyse de rentabilisation gagnante pour les tests de sécurité automatisés, vous devez passer du jargon technique à l'impact fiscal. Commencez par vérifier vos dépenses de sécurité actuelles. De nombreuses entreprises de taille moyenne paient entre 20 000 $ et 50 000 $ pour un seul test d'intrusion manuel ponctuel. Lorsque vous tenez compte du temps que les développeurs internes consacrent au tri, le coût réel double souvent. Vous ne payez pas seulement pour le test, vous payez également pour les 160 heures que vos ingénieurs principaux passent à interpréter un rapport PDF statique.

Ensuite, associez chaque vulnérabilité à une conséquence commerciale concrète. Si votre plateforme est hors ligne en raison d'un exploit évitable, le coût n'est pas seulement un "temps d'arrêt". Selon Gartner, le coût moyen d'un temps d'arrêt informatique est de 5 600 $ par minute. Une panne de quatre heures équivaut à 1,34 million de dollars de perte de productivité et de revenus. La présentation de ces chiffres fait passer la conversation d'un "coût d'outil" à une "police d'assurance" contre une perte catastrophique.

La stratégie la plus efficace est le modèle hybride. Proposez d'utiliser l'automatisation pour gérer les 90 % des vulnérabilités courantes et répétitives qui affligent chaque déploiement. Cela permet à vos ressources manuelles coûteuses de se concentrer sur les 10 % critiques des failles logiques complexes. Cette division 90/10 garantit que vous ne payez pas trop cher pour que les talents humains trouvent des erreurs de configuration de base. Enfin, soulignez le coût de l'inaction. Le rapport 2023 d'IBM sur le coût d'une violation de données a révélé que le coût moyen d'une violation est passé à 4,45 millions de dollars. L'automatisation réduit ce risque en identifiant les fuites avant qu'elles ne fassent la une des journaux.

Traduire les CVE en dollars

Les intervenants non techniques ne se soucient pas de la mécanique d'une injection SQL (SQLi). Ils se soucient du fait qu'une SQLi permet à un attaquant d'exporter toute votre base de données clients. Expliquez qu'un risque de gravité élevée constitue une menace directe pour votre chiffre d'affaires mondial de 4 % en vertu des réglementations GDPR. L'utilisation d'indices de référence du secteur montre qu'une seule violation peut dévaluer le cours de l'action d'une entreprise de 7,5 % en moyenne au cours de l'année suivant l'événement. La prime de risque est le coût de l'incertitude dans la chaîne d'approvisionnement logicielle.

Aborder l'éléphant "faux positif" dans la pièce

Les CFO sont souvent sceptiques car les anciens scanners étaient réputés pour générer du "bruit" qui gaspillait le temps des développeurs. Les agents d'IA modernes résolvent ce problème en vérifiant les vulnérabilités dans un sandbox avant de les signaler. Cela réduit les faux positifs de 65 % par rapport aux outils de 2018. Proposez une période de preuve de valeur (PoV) de 30 jours pour démontrer cette exactitude dans votre propre environnement. Concentrez-vous sur la fourniture de résultats exploitables que votre équipe peut corriger en quelques minutes, plutôt qu'une liste de 100 pages de menaces théoriques.

Prêt à prouver le ROI de votre stratégie de sécurité ? Calculez vos économies grâce aux tests automatisés et cessez de trop payer pour les audits manuels.

L'avantage Penetrify : sécurité continue basée sur l'IA

Les modèles de sécurité traditionnels s'effondrent sous le poids des vitesses de développement modernes. Lorsque votre équipe pousse du code 10 fois par jour, un test d'intrusion manuel effectué une fois par an est pratiquement inutile dès le deuxième jour. Penetrify résout ce problème en déployant des agents d'IA conçus pour penser comme des attaquants humains. Ces agents n'exécutent pas seulement des listes de contrôle statiques, ils explorent et interagissent avec la logique unique de votre application à l'échelle SaaS. Cette approche garantit que votre analyse de rentabilisation pour les tests de sécurité automatisés est basée sur une réduction réelle des risques plutôt que sur de simples cases à cocher de conformité.

Notre plateforme est spécialisée dans l'identification de l'OWASP Top 10 avec une précision chirurgicale. Alors que les anciens scanners signalent souvent des milliers de faux positifs, Penetrify utilise l'intelligence contextuelle pour vérifier les vulnérabilités comme l'SQLi et le Cross-Site Scripting (XSS) avant qu'elles n'atteignent votre tableau de bord. En s'intégrant directement dans votre pipeline CI/CD, Penetrify teste chaque mise à jour avant qu'elle n'atteigne la production. Cette mentalité shift-left détecte 92 % des vulnérabilités critiques pendant la phase de développement, où elles sont 30 fois moins chères à corriger que dans un environnement post-publication.

L'argument financier est clair. Un seul test d'intrusion manuel peut coûter entre 15 000 $ et 30 000 $ par mission. Penetrify offre une alternative rentable qui fonctionne 24 heures sur 24 et 7 jours sur 7 pour une fraction de ce prix. Vous n'achetez pas seulement un outil, vous acquérez une main-d'œuvre de sécurité évolutive qui ne dort jamais. Cela permet à vos experts internes de cesser de chasser les bogues de base et de commencer à se concentrer sur les menaces architecturales complexes.

Surveillance continue par rapport à l'analyse périodique

Penetrify fonctionne selon une philosophie "Toujours actif". Nous avons dépassé l'ère des instantanés "ponctuels" qui vous laissent aveugle pendant des mois. Notre tableau de bord de rapports en temps réel donne aux intervenants une visibilité immédiate sur le paysage des menaces actuel. Si un nouvel exploit zero-day est découvert à 3 h 00 du matin, nos agents sont déjà en train de scanner votre périmètre pour détecter une exposition. Vous pouvez en savoir plus sur notre plateforme de test d'intrusion basée sur l'IA pour voir comment nous maintenons cette vigilance constante. Cette transparence garantit que 100 % de vos actifs Web sont protégés en tout temps, pas seulement pendant la saison des audits.

Premiers pas : de l'analyse de rentabilisation au premier scan

La mise en œuvre ne nécessite pas un projet de consultation d'un mois. Vous pouvez passer de votre analyse de rentabilisation pour les tests de sécurité automatisés à votre premier scan en direct en moins de 15 minutes. Le processus de configuration est rationalisé pour supprimer les frictions, ne nécessitant aucune configuration complexe ni installation de matériel. Penetrify est conçu pour prendre en charge un "modèle de sécurité hybride". Il complète votre équipe existante en automatisant le travail lourd des tests répétitifs. Cette synergie permet à votre organisation d'obtenir une couverture de sécurité 400 % supérieure sans embaucher d'ingénieurs à temps plein supplémentaires. Pour voir les chiffres pour votre organisation en particulier, planifiez une démonstration et obtenez votre rapport de ROI personnalisé dès aujourd'hui.

- Vitesse de déploiement : Entièrement opérationnel en moins de 15 minutes.

- Précision des vulnérabilités : Réduction de 99 % des faux positifs par rapport aux anciens outils DAST.

- Intégration : Prise en charge native de GitHub, GitLab, Jenkins et Jira.

- Conformité : Associe automatiquement les résultats aux exigences SOC2, HIPAA et PCI-DSS.

La transition vers la sécurité automatisée n'est pas seulement une mise à niveau technique, c'est une nécessité stratégique. En choisissant Penetrify, vous investissez dans une plateforme qui évolue parallèlement au paysage des menaces. Vous obtenez la profondeur d'un pentester humain avec la vitesse et la fiabilité d'une infrastructure cloud mondiale. Il est temps de cesser de parier sur des audits périodiques et de commencer à sécuriser votre avenir avec une protection continue basée sur l'IA.

Sécurisez votre stratégie de sécurité dès aujourd'hui

D'ici 2026, l'écart entre les vitesses de test manuelles et les cycles de déploiement rapides créera un risque de revenus de 40 % pour les entreprises qui ne s'adaptent pas. La transition vers une analyse de rentabilisation solide pour les tests de sécurité automatisés n'est pas seulement une mise à niveau technique, c'est une tactique de survie pour l'entreprise moderne. Vous avez vu comment les audits manuels laissent des lacunes pendant des mois, mais la surveillance continue de l'OWASP Top 10 maintient votre périmètre étanche chaque heure. La validation basée sur l'IA de Penetrify réduit les faux positifs de 95 %, ce qui permet à vos ingénieurs d'économiser des centaines d'heures auparavant gaspillées en tri manuel. Alors que les fournisseurs traditionnels mettent souvent 3 semaines à renvoyer un seul rapport, notre plateforme fournit des résultats complets en moins de 15 minutes. Cette vitesse permet à votre équipe de livrer du code plus rapidement sans sacrifier la sécurité ou la conformité. Il est temps d'échanger les feuilles de calcul obsolètes contre une défense en temps réel et des résultats financiers plus sains. Vous êtes prêt à mener cette transformation et à protéger l'avenir numérique de votre organisation.

Établissez votre analyse de rentabilisation pour la sécurité automatisée avec Penetrify

Foire aux questions

Les tests de sécurité automatisés remplacent-ils les test d'intrusion manuels ?

Non, les tests de sécurité automatisés ne remplacent pas les test d'intrusion manuels. Ils servent de couche continue qui détecte 80 % des vulnérabilités courantes comme l'SQLi ou le XSS. Les testeurs manuels se concentrent ensuite sur les 20 % de cas extrêmes qui nécessitent une intuition humaine. En utilisant Penetrify, les équipes réduisent la charge de travail manuelle de 65 %, ce qui permet aux experts humains de rechercher les menaces zero-day au lieu des bogues répétitifs.

Combien coûtent généralement les tests de sécurité automatisés par rapport aux tests manuels ?

Les tests automatisés coûtent 75 % moins cher que les missions manuelles traditionnelles sur une base annuelle. Un seul test d'intrusion manuel coûte généralement entre 15 000 $ et 30 000 $ par application. En revanche, une plateforme automatisée offre 365 jours de couverture pour des frais annuels fixes. Ce modèle de tarification prévisible est un pilier essentiel d'une analyse de rentabilisation pour les tests de sécurité automatisés, car il élimine le pic des coûts associés aux audits trimestriels.

Les outils automatisés peuvent-ils vraiment trouver des vulnérabilités complexes comme les failles de logique métier ?

La plupart des outils automatisés ont du mal avec les failles de logique métier, car elles nécessitent une compréhension des flux de travail spécifiques des utilisateurs. Cependant, les scanners modernes identifient 95 % des vulnérabilités de l'OWASP Top 10. Alors qu'un humain pourrait trouver un moyen de manipuler un code de réduction, Penetrify garantit que l'API sous-jacente ne divulgue pas de données. Vous économisez 40 heures de travail manuel par mois en automatisant la détection des erreurs de configuration techniques.

Quelle est la mesure la plus importante à montrer à un CFO lors de la présentation de l'automatisation de la sécurité ?

Le coût par vulnérabilité corrigée est la mesure la plus convaincante pour un CFO. Les tests manuels coûtent souvent 2 500 $ par bogue identifié lorsque vous tenez compte des honoraires des consultants. L'automatisation ramène ce chiffre à 150 $ par bogue. En montrant une réduction de 94 % du coût de la découverte, vous prouvez que l'analyse de rentabilisation pour les tests de sécurité automatisés concerne l'efficacité. Vous échangez des dépenses variables coûteuses contre un actif fixe et évolutif.

Comment les tests automatisés aident-ils à la conformité SOC2 ou PCI-DSS ?

Les tests automatisés satisfont aux exigences de surveillance continue des cadres comme SOC2 Type II et PCI-DSS 4.0. Ces normes exigent désormais des scans réguliers plutôt qu'une seule vérification annuelle. Penetrify fournit une piste d'audit horodatée pour chaque période de 24 heures. Cette documentation réduit le temps consacré à la préparation de l'audit de 120 heures par an, car les preuves sont recueillies automatiquement.

Que se passe-t-il si le scanner automatisé trouve une vulnérabilité qui ne présente pas réellement de risque ?

Vous pouvez marquer le résultat comme un faux positif ou un risque accepté dans le tableau de bord pour supprimer les futures alertes. Alors que les anciens outils avaient des taux de faux positifs aussi élevés que 30 %, Penetrify utilise un moteur de validation pour maintenir ce chiffre en dessous de 5 %. Si un résultat est signalé incorrectement, votre équipe consacre moins de 2 minutes à le rejeter. Cela garantit que vos développeurs ne perdent pas de temps sur des problèmes qui n'en sont pas.

Combien de temps faut-il pour constater un retour sur investissement (ROI) après la mise en œuvre de Penetrify ?

La plupart des organisations constatent un retour sur investissement complet dans les 4 mois suivant le déploiement. Ce ROI provient de l'évitement du coût moyen d'une violation de données de 4,45 millions de dollars et de la réduction des heures de test manuel. Au troisième mois, la plateforme identifie généralement 12 vulnérabilités à haut risque ou plus qui auraient autrement attendu un audit annuel. La vitesse de découverte est directement corrélée à la réduction des coûts de correction.

Les tests automatisés ralentissent-ils le cycle de vie du développement logiciel (SDLC) ?

Non, les tests automatisés accélèrent en fait le SDLC en identifiant les bogues pendant la phase de codage plutôt qu'au moment de la publication. L'intégration de la sécurité dans le pipeline CI/CD n'ajoute que 3 à 5 minutes au processus de construction. Sans cela, une seule faille de sécurité détectée tardivement peut retarder le lancement d'un produit de 14 jours. L'automatisation empêche ces goulots d'étranglement en donnant aux développeurs une rétroaction instantanée sur leur code.