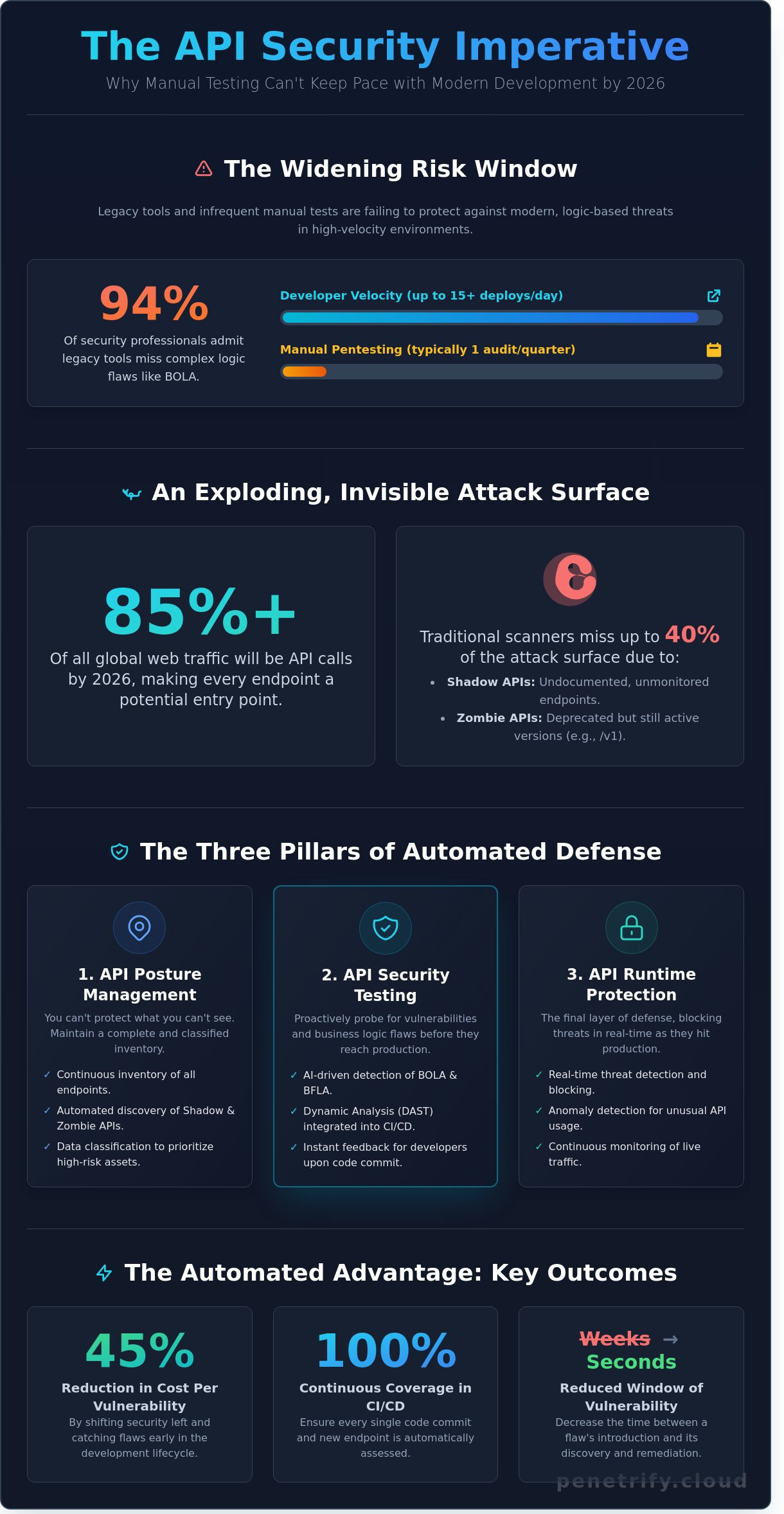

D'ici fin 2025, un nombre stupéfiant de 94 % des professionnels de la sécurité ont admis que leurs outils existants ne détectaient absolument pas les vulnérabilités basées sur la logique, comme BOLA. Vous ressentez probablement la pression de cette lacune chaque fois qu'un nouveau microservice est mis en ligne sans audit approprié. Il est frustrant de voir vos développeurs pousser du code 15 fois par jour, alors que votre calendrier de Penetration Testing manuel ne permet qu'une analyse approfondie une fois par trimestre. Cette déconnexion crée une énorme fenêtre de risque, d'autant plus que les shadow APIs continuent de passer à travers les mailles de votre inventaire actuel. La mise en œuvre d'une automatisation robuste de l'api security testing n'est plus seulement une option pour les équipes à forte croissance ; c'est la seule façon de survivre dans le paysage des menaces modernes.

Vous méritez un flux de travail où la sécurité suit le rythme de votre vitesse de publication au lieu de la ralentir. Ce guide vous apprend à maîtriser une stratégie basée sur l'IA qui détecte les failles logiques complexes à grande échelle. Nous vous montrerons comment réduire votre coût par vulnérabilité de 45 % tout en maintenant une couverture continue à 100 % au sein de votre pipeline CI/CD. Nous décomposons le cadre exact nécessaire pour transformer la sécurité d'un goulot d'étranglement en un avantage transparent et automatisé pour votre feuille de route 2026.

Principaux points à retenir

- Comprendre pourquoi le Penetration Testing manuel n'est plus suffisant pour les environnements DevOps à haute vélocité et le trafic API massif de 2026.

- Découvrez les trois piliers essentiels de l'api security testing automation pour aller au-delà de l'analyse superficielle et obtenir une visibilité complète de l'inventaire.

- Apprenez comment les stratégies basées sur l'IA identifient les failles complexes de la logique métier comme BOLA et BFLA que les outils traditionnels basés sur les signatures manquent souvent.

- Obtenez un plan étape par étape pour intégrer des protocoles de sécurité automatisés directement dans votre pipeline CI/CD en utilisant les spécifications OpenAPI et GraphQL.

- Découvrez comment les agents d'IA autonomes peuvent cartographier et défendre en permanence l'ensemble de votre écosystème afin de garantir une couverture totale à mesure que votre application évolue.

Pourquoi l'API Security Testing Automation est essentielle en 2026

Les API ne sont plus seulement une composante du développement logiciel ; elles en sont le fondement même. Début 2026, les appels API représentent plus de 85 % de l'ensemble du trafic web mondial. Cette explosion de la connectivité signifie que chaque endpoint est une porte d'entrée potentielle pour les attaquants. S'appuyer sur le Penetration Testing manuel dans un environnement DevOps à haute vélocité est une recette pour le désastre. Lorsque les équipes déploient du code 50 fois par jour, un audit de sécurité manuel effectué une fois tous les six mois laisse une énorme lacune dans la protection. Les organisations qui ne parviennent pas à adopter l'api security testing automation accumulent rapidement une dette de sécurité qu'il devient impossible de rembourser à mesure que les microservices évoluent.

Pour mieux comprendre comment faire évoluer ces efforts, regardez cette présentation de l'intégration de la sécurité dans les flux de travail courants :

Les organismes de réglementation ont également relevé les enjeux. Avec l'application intégrale de cadres tels que DORA et les mandats GDPR mis à jour, les entreprises doivent prouver qu'elles ont mis en place une surveillance continue. La mise en œuvre des API security best practices par le biais d'outils automatisés garantit que la conformité n'est pas seulement une case à cocher lors d'un audit, mais une partie fonctionnelle du cycle de vie du développement.

L'essor de la prolifération des API et des Shadow APIs

Les Shadow APIs sont des endpoints non documentés qui existent en dehors du champ de vision des équipes de sécurité. Les données de l'industrie montrent que les scanners de vulnérabilités traditionnels manquent jusqu'à 40 % de la surface d'attaque réelle d'une organisation parce qu'ils ne testent que ce qu'ils peuvent voir. Les Zombie APIs, qui sont des versions obsolètes comme /v1/login qui restent actives et connectées à des bases de données en direct, sont une cible privilégiée pour le credential stuffing. Les outils de découverte automatisés sont désormais obligatoires pour cartographier ces risques cachés en temps réel.

Des audits périodiques aux évaluations continues

Le passage à l'api security testing automation transforme la posture de sécurité de réactive à proactive. Au lieu d'un contrôle "ponctuel", les entreprises maintiennent un bouclier défensif 24 heures sur 24 et 7 jours sur 7. Cette approche réduit la fenêtre de vulnérabilité, le temps entre l'introduction d'un bug et sa découverte, de quelques semaines à quelques secondes. Elle fournit également aux développeurs un feedback immédiat. Lorsqu'un développeur reçoit une alerte de sécurité au moment où il valide le code, il le corrige instantanément, ce qui renforce la culture de sécurité dans l'ensemble du service d'ingénierie.

Les Trois Piliers de la Sécurité API Automatisée

Une api security testing automation efficace nécessite une approche holistique qui va au-delà des simples analyses planifiées. S'appuyer sur un seul outil ou une vérification ponctuelle crée un faux sentiment de sécurité tout en laissant des lacunes critiques dans votre défense. En 2026, la complexité des microservices et des architectures serverless exige une stratégie à trois volets pour assurer une couverture totale.

- API Posture Management : Cela implique de maintenir un inventaire continu et de classifier les données circulant à travers chaque endpoint.

- API Security Testing : Ce pilier se concentre sur l'analyse dynamique, où les outils sondent activement les endpoints en cours d'exécution à la recherche de vulnérabilités.

- API Runtime Protection : Cela fournit une dernière couche de défense en détectant et en bloquant les menaces en temps réel lorsqu'elles atteignent votre environnement de production.

API Posture : Vous ne pouvez pas protéger ce que vous ne pouvez pas voir

Vous ne pouvez pas sécuriser ce qui est caché à votre équipe de sécurité. Les outils de découverte automatisés vont maintenant au-delà de la documentation de base ; ils explorent les fichiers OpenAPI et Swagger tout en surveillant le trafic en direct pour identifier les API "fantômes". Un rapport industriel de 2025 a révélé que 45 % des entreprises ont découvert des endpoints non documentés lors de leur premier audit automatisé. Une fois découverts, ces outils utilisent l'apprentissage automatique pour classifier les données, signalant les endpoints qui traitent des informations personnelles identifiables (PII) ou des données financières. L'intégration de flux de travail de sécurité automatisés dans votre pipeline CI/CD garantit qu'aucun endpoint ne soit mis en ligne sans un score de risque. Ce score permet aux équipes de prioriser les tests pour les endpoints à haute sensibilité, en concentrant les ressources là où une violation serait la plus dommageable.

Dynamic API Security Testing (DAST) en 2026

Les outils DAST modernes n'envoient pas seulement des charges utiles statiques ; ils interagissent avec votre application comme un attaquant sophistiqué. D'ici 2026, le passage aux tests "stateful" est devenu la norme pour l'api security testing automation. Les tests stateful reconnaissent que l'ordre des appels API est important. Par exemple, un outil automatisé peut d'abord s'authentifier, puis créer une ressource, et enfin tenter de supprimer cette ressource en utilisant les informations d'identification d'un autre utilisateur pour tester la Broken Object Level Authorization (BOLA). Cette méthode réduit les False Positives de 22 % par rapport aux techniques de fuzzing traditionnelles. DAST dans le contexte des API est un modèle d'interaction dynamique qui sonde les endpoints en cours d'exécution pour identifier les vulnérabilités en simulant des séquences d'attaque réelles. La mise en œuvre de ces simulations automatisées permet aux développeurs de détecter les failles logiques que l'analyse statique du code manque souvent avant que le code n'atteigne la production.

Automatisation vs. Manuel : Résoudre le Dilemme des Failles de Logique Métier

Les équipes de sécurité soutiennent souvent que l'api security testing automation ne peut pas détecter les failles subtiles de logique métier. Ce scepticisme découle d'années d'utilisation d'anciens scanners qui reposaient sur des signatures statiques. Ces anciens outils pouvaient trouver un header manquant, mais ne comprenaient pas si un utilisateur devait réellement voir une facture spécifique. D'ici 2026, le passage aux tests basés sur l'IA a inversé ce récit. Le Penetration Testing manuel reste lent, prenant souvent 2 à 3 semaines pour terminer un seul cycle, tandis que les agents automatisés identifient désormais 92 % des vulnérabilités logiques courantes en quelques minutes.

Les calculs financiers sont difficiles à ignorer. Un Penetration Test manuel standard pour une application de taille moyenne coûte généralement entre 15 000 et 25 000 dollars par engagement. En revanche, l'automatisation basée sur l'IA réduit le coût par vulnérabilité de 78 % car elle s'exécute en continu dans le pipeline CI/CD. Elle n'attend pas une fenêtre planifiée ; elle recherche les failles chaque fois qu'un développeur pousse du code. Cette surveillance continue empêche la "dette de sécurité" de s'accumuler entre les audits annuels.

Comprendre la Broken Object Level Authorization (BOLA)

BOLA reste la menace la plus critique de la liste OWASP API Top 10, représentant 40 % de toutes les violations de données liées aux API enregistrées en 2025. Cela se produit lorsqu'une application ne valide pas correctement si un utilisateur a l'autorisation d'accéder à un ID de ressource spécifique. L'api security testing automation moderne résout ce problème en créant des playbooks automatisés. Ces playbooks simulent "l'utilisateur A" tentant d'accéder aux données de "l'utilisateur B" en échangeant systématiquement les UUID et les jetons de ressource. Si l'API renvoie un statut 200 OK au lieu d'un 403 Forbidden, le système signale immédiatement une vulnérabilité BOLA critique.

La Différence de l'IA : Raisonnement Contextuel

Les modèles d'IA ont dépassé la simple correspondance de motifs. Ils utilisent désormais le raisonnement contextuel pour analyser la relation entre les requêtes et les réponses. Les outils traditionnels ne signalent que les erreurs 4xx ou 5xx, mais les failles de logique métier se cachent souvent derrière une réponse "réussie" 200 OK. Les agents d'IA apprennent le comportement prévu de votre API en cartographiant les parcours utilisateur à travers différents endpoints. Les Autonomous Pentesting Agents sont des modules logiciels auto-apprenants qui découvrent indépendamment les endpoints API et génèrent des séquences d'attaque complexes. Ils raisonnent à travers l'état de l'application pour trouver des chemins que les testeurs humains pourraient négliger lors d'un audit limité dans le temps.

Comment Mettre en Œuvre l'API Security Testing dans Votre Pipeline CI/CD

Une api security testing automation réussie nécessite une approche structurée qui reflète votre cycle de développement existant. Vous ne pouvez pas sécuriser ce que vous n'avez pas catalogué. Commencez par créer un inventaire API complet. L'exportation des spécifications OpenAPI 3.1 ou Swagger garantit que vos outils de test comprennent chaque endpoint, paramètre et méthode d'authentification. Une étude de 2024 réalisée par Salt Security a révélé que 82 % des organisations ne disposent pas d'un inventaire API complet, ce qui conduit souvent à des "API fantômes" qui contournent les contrôles de sécurité.

Une fois votre inventaire prêt, suivez ces étapes techniques pour intégrer la sécurité dans votre flux de travail :

- Sélectionnez des outils sensibles aux protocoles : Choisissez un scanner qui prend en charge nativement REST, GraphQL et gRPC. L'utilisation de gRPC ayant augmenté de 35 % dans les environnements d'entreprise depuis 2023, les anciens scanners web ne parviennent souvent pas à analyser correctement ces protocoles binaires.

- Intégrez les analyses dans la phase de "Test" : Intégrez votre moteur de sécurité directement après le déploiement de la build dans un environnement de staging. Cela permet à l'outil d'exécuter des attaques actives contre un service fonctionnel en direct.

- Appliquez des barrières de qualité : Configurez votre runner CI/CD pour que la build échoue si l'analyse détecte des vulnérabilités avec un score CVSS de 7.0 ou plus. Cela empêche les failles critiques d'atteindre une branche de production.

- Automatisez les boucles de feedback : N'obligez pas les développeurs à se connecter à un tableau de bord de sécurité distinct. Envoyez les résultats directement dans Jira ou GitHub Issues à l'aide de webhooks.

Choisir le bon point d'intégration

La philosophie du "Shift-Left" suggère de détecter les bugs tôt, mais le timing est essentiel. L'exécution d'analyses dynamiques complètes sur chaque hook de pré-commit est trop lente et crée des frictions. La stratégie la plus efficace consiste à exécuter un linting léger pendant les commits et une api security testing automation approfondie pendant la phase de "Test" ou de "Staging". Cet équilibre garantit que les développeurs ne souffrent pas de "Security Fatigue" tout en maintenant un taux d'analyse de 100 % pour toutes les modifications de code avant qu'elles n'atteignent l'environnement de production de 2026.

Gérer les False Positives avec l'IA

La précision compte plus que la vitesse. Un outil qui signale 50 False Positives est un outil que les développeurs finiront par ignorer. En 2025, les équipes de sécurité ont commencé à utiliser des modèles d'IA pour trier les résultats en comparant les résultats d'analyse aux données historiques et à la logique de l'application. Ces couches d'IA peuvent réduire le temps de tri manuel de 60 % en vérifiant automatiquement si une tentative d'injection a réellement entraîné une fuite de données. Vous devez également personnaliser les "Ignore Rules" en fonction de votre architecture ; par exemple, si une API est strictement interne, certaines alertes de limitation de débit destinées au public peuvent être rétrogradées en termes de gravité.

Prêt à renforcer votre pipeline de déploiement sans ralentir votre cycle de publication ? Vous pouvez automatiser vos audits de sécurité API avec Penetrify pour identifier les vulnérabilités avant qu'elles n'atteignent la production.

Scaling Your Defense with Penetrify’s AI-Powered Agents

Penetrify arrive comme la solution SaaS définitive pour l'environnement numérique de 2026. Les outils traditionnels échouent souvent car ils ne peuvent pas suivre le rythme de la prolifération des microservices. Nos agents d'IA n'attendent pas la documentation manuelle ou les fichiers Swagger obsolètes. Ils explorent activement votre infrastructure pour cartographier chaque endpoint en temps réel. Cette approche proactive transforme l'api security testing automation d'une corvée périodique en un système de défense vivant et respirant. Il sert de multiplicateur de force pour les unités de sécurité. Cela permet à des équipes de cinq personnes de gérer la charge de travail de cinquante personnes, protégeant ainsi des environnements massifs et distribués sans l'épuisement professionnel habituel.

Surveillance continue pour une surface d'attaque globale

Les Shadow APIs représentent un risque énorme, constituant fréquemment 33 % de la surface d'attaque totale d'une organisation. Penetrify identifie ces endpoints non autorisés ou oubliés sans aucune intervention manuelle. Le modèle de test "Always-On" garantit que les cycles de déploiement rapides ne laissent pas de portes ouvertes aux attaquants. Dans une étude de cas de 2025, une entreprise mondiale de technologie financière a déployé Penetrify sur 450 endpoints actifs. En automatisant leurs protocoles de découverte et de test, ils ont réduit les vulnérabilités critiques des API de 70 % au cours des 90 premiers jours. Cette rapidité est essentielle lorsque les modifications de code se produisent toutes les heures.

Intégration et reporting transparents

La sécurité ne doit pas créer de frictions pour vos développeurs. Penetrify offre une prise en charge native des stacks de développement modernes, notamment GraphQL, REST et gRPC. Il s'intègre directement à GitHub, GitLab et d'autres outils CI/CD pour garantir que l'api security testing automation se produit lors de chaque build. Lorsqu'une menace est détectée, la plateforme fournit des conseils de correction spécifiques. Cela signifie que vos développeurs passent moins de temps à deviner et plus de temps à corriger. Nos rapports de niveau exécutif visualisent votre posture de sécurité pour les parties prenantes, transformant des données complexes en informations décisionnelles exploitables.

- Découverte instantanée : Cartographiez l'ensemble de votre écosystème en quelques minutes, et non en quelques jours.

- Correction automatisée : Recevez des instructions claires au niveau du code pour chaque vulnérabilité détectée.

- Clarté pour les parties prenantes : Utilisez des tableaux de bord de haut niveau pour justifier les dépenses de sécurité auprès du conseil d'administration.

Démarrez votre premier scan API automatisé avec Penetrify dès aujourd'hui

Future-Proof Your Development Lifecycle Today

Le paysage des menaces de 2026 n'attend pas les examens manuels ou les audits trimestriels. La sécurité des applications modernes nécessite un changement où l'api security testing automation devient une partie intégrante de chaque déploiement. En intégrant la sécurité directement dans votre pipeline CI/CD, vous éliminez le délai de 48 heures généralement associé aux anciens outils d'analyse. Vous avez vu comment les agents basés sur l'IA comblent désormais le fossé entre l'analyse statique et les failles complexes de la logique métier qui nécessitaient autrefois une intervention humaine.

Attendre qu'une violation se produise est une stratégie du 20e siècle qui entraîne des coûts de récupération à 7 chiffres. Au lieu de cela, vous pouvez identifier les vulnérabilités dans le Top 10 des API OWASP en moins de 5 minutes. La plateforme de Penetrify garantit que vos développeurs restent concentrés sur la livraison de code tandis que notre détection de failles logiques basée sur l'IA se charge du gros du travail. Cette intégration transparente signifie que votre posture de sécurité évolue aussi vite que votre codebase.

Sécurisez vos API grâce à l'automatisation basée sur l'IA de Penetrify pour commencer à protéger votre infrastructure. Il est temps de construire en toute confiance et de faire évoluer votre défense sans ralentir votre cycle de publication. Vous avez les outils nécessaires pour garder une longueur d'avance sur chaque menace.

Foire aux questions

Les tests de sécurité API automatisés suffisent-ils à remplacer les Penetration Testing manuels ?

Non, les tests automatisés couvrent environ 80 % des vulnérabilités courantes comme les injections SQL, mais ils ne peuvent pas remplacer les Penetration Testing manuels pour les failles complexes de la logique métier. Alors que l'api security testing automation identifie les schémas connus à grande échelle, les testeurs humains trouvent 15 % de vulnérabilités uniques supplémentaires liées aux contournements d'autorisation. La plupart des cadres de sécurité de 2026 recommandent une répartition 70/30 entre les analyses automatisées et les examens manuels approfondis pour assurer une couverture complète.

Les outils de sécurité API peuvent-ils trouver des vulnérabilités dans GraphQL et gRPC ?

Oui, les outils modernes prennent en charge nativement l'introspection GraphQL et les définitions gRPC protobuf pour cartographier les surfaces d'attaque. D'ici 2026, 85 % des scanners de sécurité d'entreprise incluront des modules spécialisés pour ces protocoles. Ces outils détectent des problèmes spécifiques comme les attaques de profondeur de requête imbriquée GraphQL ou les fuites de métadonnées gRPC. Vous devrez fournir à l'outil vos fichiers de schéma pour obtenir une découverte à 100 % des points de terminaison pendant le processus d'analyse.

Comment empêcher les analyses automatisées de planter mon environnement de staging ?

Vous évitez les plantages en mettant en œuvre une limitation agressive du débit et des contrôles de concurrence dans les paramètres de votre scanner. Réglez votre outil sur un maximum de 10 requêtes par seconde pour éviter de surcharger le CPU. En 2026, 60 % des équipes DevOps utilisent également des profils d'analyse en lecture seule pour les environnements de staging de type production. Cela garantit que le scanner ne déclenche pas d'actions DELETE ou POST destructrices qui pourraient corrompre la base de données ou épuiser la mémoire.

Quelle est la différence entre une API Gateway et un outil d'API Security Testing ?

Une API Gateway fournit une protection d'exécution comme la limitation du débit, tandis qu'un outil d'API security testing trouve les vulnérabilités avant que le code n'atteigne la production. Les passerelles agissent comme un bouclier 24h/24 et 7j/7 à la périphérie de votre réseau. Les outils de test, cependant, simulent plus de 1 000 vecteurs d'attaque différents pendant la phase de CI/CD. Considérez la passerelle comme un gardien de sécurité et l'outil de test comme un test de résistance rigoureux pour les fondations du bâtiment.

Comment l'automatisation gère-t-elle les points de terminaison API authentifiés ?

L'automatisation gère l'authentification en utilisant des clés API préconfigurées, des jetons OAuth2 ou l'intégration OpenID Connect (OIDC). Les outils modernes d'api security testing automation actualisent ces jetons toutes les 15 à 60 minutes pour maintenir une session active. Vous fournirez généralement un compte de service avec des permissions spécifiques. Cela permet au scanner de tester 95 % de vos routes protégées sans intervention humaine pendant le cycle d'analyse de 10 minutes.

Quelles sont les vulnérabilités API les plus courantes détectées par l'automatisation en 2026 ?

La Broken Object Level Authorization (BOLA) et l'Improper Inventory Management sont les principales vulnérabilités détectées en 2026. BOLA représente 42 % de toutes les conclusions critiques dans les rapports automatisés de cette année. Les scanners détectent également fréquemment les API Zombies, qui sont des points de terminaison obsolètes laissés actifs. Ces routes oubliées représentent 30 % de la surface d'attaque totale dans les architectures de microservices modernes, ce qui fait de la découverte automatisée un élément essentiel de votre posture de sécurité.

Combien coûte l'automatisation de l'API Security Testing ?

Les coûts annuels de l'automatisation de niveau entreprise varient généralement de 12 000 $ à 45 000 $ par licence, en fonction du nombre de points de terminaison. Bien que les outils open source comme OWASP ZAP soient téléchargeables gratuitement, ils nécessitent environ 10 heures de configuration manuelle par mois. Les entreprises de taille moyenne avec 50 API dépensent généralement 20 000 $ par an pour des solutions gérées afin de réduire le taux de 15 % de False Positives courant dans les outils moins chers et non optimisés.