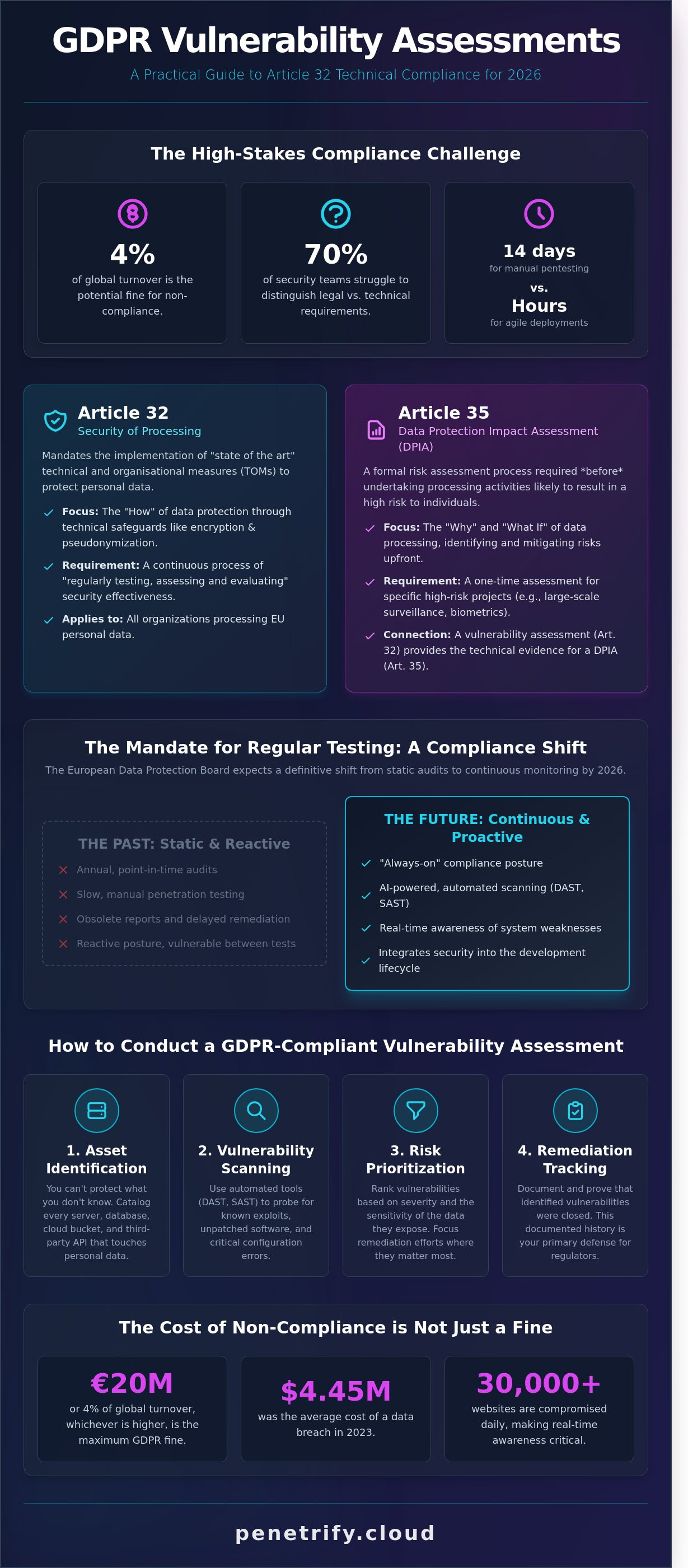

Et si l'amende de 4 % du chiffre d'affaires mondial n'était pas seulement une menace pour les géants de la technologie, mais une conséquence directe de votre dernier correctif logiciel manqué ? Vous savez déjà que la sécurisation des données personnelles est non négociable ; cependant, la frontière entre une analyse d'impact sur la protection des données légale et une gdpr vulnerability assessment technique reste dangereusement floue pour 70 % des équipes de sécurité. C'est un problème courant, car un Penetration Testing manuel prend souvent 14 jours, alors que vos développeurs agiles publient des mises à jour toutes les quelques heures.

Vous n'avez pas à choisir entre la vitesse de déploiement et la sécurité juridique. Ce guide fournit une feuille de route claire pour aligner vos outils d'analyse avec les mandats techniques stricts de l'article 32 afin de garantir que votre infrastructure est entièrement conforme pour 2026. Nous examinerons les différences essentielles entre les exigences des articles 32 et 35, tout en vous montrant comment automatiser votre conformité pour cesser de chasser les vulnérabilités et commencer à les prévenir.

Points clés à retenir

- Apprenez à distinguer les exigences des articles 32 et 35 pour vous assurer que vos mesures de sécurité répondent aux normes juridiques spécifiques du RGPD.

- Comprenez comment mettre en œuvre des mesures techniques et organisationnelles (TOM) qui garantissent la confidentialité et la résilience de vos systèmes de traitement des données.

- Découvrez pourquoi il est essentiel de passer d'un test manuel annuel à une gdpr vulnerability assessment continue pour répondre à l'obligation de tests de sécurité réguliers.

- Identifiez les outils spécifiques DAST, SAST et basés sur l'IA nécessaires pour cartographier et protéger chaque endpoint qui interagit avec les données personnelles.

- Explorez comment passer d'audits statiques et ponctuels à une posture de conformité "always-on" en utilisant l'automatisation basée sur l'IA.

Qu'est-ce qu'une GDPR Vulnerability Assessment ?

Une gdpr vulnerability assessment est un examen technique systématique conçu pour identifier les failles de sécurité dans les systèmes qui traitent des données personnelles. Ce n'est pas seulement une bonne pratique. C'est une exigence fondamentale pour maintenir l'intégrité et la confidentialité des données des citoyens européens. En vertu du General Data Protection Regulation (GDPR), les organisations doivent mettre en œuvre des mesures techniques "à la pointe de la technologie" pour protéger les informations sensibles. Cela signifie que l'utilisation de pare-feu obsolètes ou de logiciels non corrigés datant de 2021 n'est plus juridiquement défendable lorsque des exploits modernes existent.

D'ici 2026, le Comité européen de la protection des données s'attend à un passage définitif des audits ponctuels annuels à une surveillance continue de la conformité. Les rapports statiques deviennent obsolètes. Les organisations sont désormais confrontées à un environnement où plus de 30 000 sites web sont compromis quotidiennement. La connaissance en temps réel des faiblesses du système est vitale pour la survie. Une gdpr vulnerability assessment proactive vous assure de trouver les trous dans votre périmètre avant qu'un acteur malveillant ne le fasse.

Pour mieux comprendre les principes fondamentaux qui sous-tendent ces exigences de sécurité, regardez cette vidéo utile :

Article 32 vs. Article 35 : Lequel vous faut-il ?

L'article 32 se concentre sur la sécurité du traitement. Il exige que les responsables du traitement et les sous-traitants mettent en œuvre des mesures techniques telles que le chiffrement et la pseudonymisation. Cet article exige spécifiquement de "tester, d'évaluer et d'apprécier régulièrement" l'efficacité de ces mesures. En revanche, l'article 35 traite des analyses d'impact sur la protection des données (AIPD). Une AIPD est nécessaire lorsqu'un projet implique un traitement à haut risque, tel que la surveillance à grande échelle ou le traitement de données biométriques. Bien qu'elles diffèrent en termes de portée, une évaluation technique fournit les preuves empiriques nécessaires pour satisfaire aux exigences légales d'une AIPD formelle.

Éléments clés d'un audit de sécurité axé sur le RGPD

Un audit robuste commence par un inventaire complet des actifs. Vous ne pouvez pas protéger les données si vous ne savez pas où elles se trouvent. Cela comprend l'identification de tous les serveurs, buckets cloud et API tierces qui touchent aux données personnelles de l'UE. Après la découverte, les outils d'analyse technique doivent rechercher les exploits connus et les erreurs de configuration. Une mauvaise configuration du stockage cloud a à elle seule entraîné l'exposition de plus de 100 millions d'enregistrements lors de plusieurs violations très médiatisées en 2023. Regular Testing est une exigence obligatoire du RGPD pour tous les responsables du traitement des données.

Adopter une approche « à la pointe de la technologie » nécessite d'aller au-delà des simples analyses automatisées. La conformité réelle implique une vérification manuelle des vulnérabilités afin d'éliminer les False Positives. Ce processus garantit que les efforts de correction se concentrent en priorité sur les risques les plus critiques. Lorsqu'un organisme de réglementation demande une preuve de sécurité, un historique documenté de ces évaluations constitue votre principale défense. Cela démontre que votre organisation prend son devoir de diligence au sérieux. Sans cette documentation, les amendes peuvent atteindre 4 % du chiffre d'affaires annuel mondial ou 20 millions d'euros. En 2023, le coût moyen d'une violation de données a atteint 4,45 millions de dollars, ce qui prouve que le coût de la prévention est bien inférieur au prix de l'échec.

- Identification des actifs : Cataloguer chaque base de données et chaque point de terminaison contenant des informations personnelles (PII).

- Analyse des vulnérabilités : Utiliser des outils automatisés pour trouver les logiciels non corrigés.

- Priorisation des risques : Classer les failles en fonction de la sensibilité des données qu'elles exposent.

- Suivi de la correction : Prouver que les lacunes identifiées ont été réellement comblées.

La conformité est une cible mouvante. À mesure que de nouvelles menaces émergent, la fréquence de vos évaluations doit augmenter. L'objectif est de créer une infrastructure résiliente qui protège les droits des utilisateurs par défaut. En intégrant ces contrôles techniques dans vos opérations standard, vous passez d'un état réactif à une position de force.

Les exigences techniques de l'article 32 du RGPD

La conformité commence par le cadre juridique établi par l'article 32 du RGPD, qui exige des organisations qu'elles mettent en œuvre des « mesures techniques et organisationnelles appropriées » (TOM) pour garantir la sécurité des données. Pour les fournisseurs SaaS, il ne s'agit pas d'une suggestion. C'est une exigence stricte visant à protéger la confidentialité, l'intégrité, la disponibilité et la résilience des systèmes de traitement. Si votre plateforme tombe en panne en raison d'une attaque DDoS ou si une base de données est corrompue, vous avez échoué aux tests de disponibilité et d'intégrité. Il ne s'agit pas seulement de problèmes informatiques ; ce sont des violations directes du droit européen.

Les enjeux sont importants, car les violations de données restent la principale raison des mesures réglementaires. Depuis mai 2018, les autorités européennes ont infligé plus de 4,5 milliards d'euros d'amendes cumulées. Une part importante de ces pénalités découle de « mesures techniques et organisationnelles insuffisantes pour garantir la sécurité des informations ». Une gdpr vulnerability assessment proactive constitue votre première ligne de défense. Elle identifie les lacunes que les pirates exploitent avant qu'elles ne se transforment en une violation qui fait les gros titres. Bien que l'article 32 mentionne le chiffrement et la pseudonymisation, il s'agit de garanties secondaires. Elles protègent les données après une violation, mais elles ne remplissent pas l'obligation de prévenir la violation en premier lieu.

- Confidentialité : S'assurer que seuls les utilisateurs autorisés accèdent aux informations personnelles (PII).

- Intégrité : Protéger les données contre toute altération non autorisée.

- Disponibilité : S'assurer que les données sont accessibles en cas de besoin.

- Résilience : La capacité de votre infrastructure à résister aux attaques et à s'en remettre.

Mappage des risques OWASP Top 10 aux risques RGPD

Les failles de sécurité ne sont pas que des bogues ; ce sont des responsabilités juridiques. Une vulnérabilité SQL Injection (SQLi) est un chemin direct vers une amende massive pour « divulgation non autorisée ». Si un attaquant peut interroger votre base de données via un formulaire web, vos mesures de confidentialité sont inexistantes. Le contrôle d'accès défectueux est une autre infraction fréquente. Il permet aux utilisateurs de consulter des données qu'ils ne devraient pas voir, ce qui viole le principe de « minimisation des données ». De même, le Cross-Site Scripting (XSS) permet aux attaquants d'injecter des scripts malveillants dans votre site. Cela compromet l'intégrité de la session utilisateur et peut conduire au vol de jetons de session sensibles.

La norme « État de l'art »

Les organismes de réglementation en 2026 définissent l'« état de l'art » par les capacités actuelles de l'industrie. Les tests manuels existants effectués une fois par an ne satisfont plus à l'exigence de « tests, d'évaluations et d'évaluations réguliers » de l'efficacité de la sécurité. Le rapport 2023 de Verizon sur les enquêtes sur les violations de données a noté que 74 % des violations impliquent un élément humain ou un abus de privilèges. Cela souligne pourquoi la surveillance manuelle seule échoue. Vous devez intégrer une gdpr vulnerability assessment dans votre cycle de vie de développement logiciel (SDLC). En utilisant des outils pour automatiser votre analyse de sécurité, vous vous assurez que chaque nouveau déploiement de code atteint le seuil de l'« état de l'art » sans ralentir votre vitesse de publication. La surveillance continue est désormais la base de référence attendue pour toute entreprise traitant des données de citoyens européens.

Évaluation manuelle ou automatisée : Respecter le mandat de « tests réguliers »

L'article 32 du RGPD exige explicitement des organisations qu'elles mettent en œuvre un processus de test, d'évaluation et d'appréciation réguliers de l'efficacité des mesures techniques et organisationnelles visant à garantir la sécurité du traitement. Alors que de nombreuses entreprises s'appuyaient historiquement sur un Penetration Test manuel annuel pour cocher cette case, cette approche ne satisfait plus à l'exigence de « régularité » dans un environnement numérique en évolution rapide. Un audit ponctuel laisse un écart de 364 jours où de nouvelles vulnérabilités peuvent apparaître et passer inaperçues. La mise en œuvre d'une stratégie continue de gdpr vulnerability assessment est le seul moyen de maintenir la conformité entre les audits formels.

Le conseil manuel traditionnel reste précieux pour sa profondeur ; un expert humain peut trouver des failles logiques complexes que les logiciels pourraient manquer. Cependant, les tests manuels sont coûteux et lents. Une mission manuelle standard coûte souvent entre 15 000 et 30 000 dollars, ce qui rend impossible de les effectuer chaque semaine, voire chaque mois. L'analyse automatisée sert de pilier à la protection continue des données, car elle fonctionne à une fraction du coût et fournit un retour d'information immédiat. En intégrant la Data Protection by Design, les organisations s'assurent que les contrôles de sécurité sont intégrés au cycle de vie du logiciel plutôt que d'être ajoutés après coup.

La stratégie la plus efficace est une approche hybride. Cela équilibre la fréquence élevée des analyses automatisées avec la profondeur chirurgicale des tests manuels. Les outils automatisés d'gdpr vulnerability assessment peuvent rechercher des milliers de CVE (Common Vulnerabilities and Exposures) connus à chaque modification du code, tandis que les testeurs manuels se concentrent sur la logique métier à enjeux élevés une ou deux fois par an. Cette défense à double niveau garantit qu'aucun point d'entrée évident ne reste ouvert longtemps.

Pourquoi "Une fois par an" ne suffit plus

Le développement moderne repose sur des pipelines CI/CD où le code est déployé des dizaines de fois par jour. Une étude de 2024 a montré que 74 % des organisations publient des mises à jour au moins une fois par semaine. Un audit annuel statique ne peut pas suivre ce rythme. Lorsqu'une nouvelle vulnérabilité Zero-Day est découverte, elle crée une non-conformité instantanée. Vous pouvez trouver une comparaison plus approfondie des méthodologies dans notre guide sur AI in Pentesting vs. Manual Pentesting pour voir comment ces vitesses diffèrent.

Agents basés sur l'IA : La norme de conformité de 2026

D'ici 2026, les agents de sécurité autonomes basés sur l'IA seront la référence en matière de conformité au RGPD. Ces agents ne se contentent pas d'analyser ; ils simulent des chemins d'attaque réels pour identifier les failles à haut risque qui mènent à l'exfiltration de données. Ils réduisent les False Positives jusqu'à 70 % par rapport aux scanners traditionnels, ce qui permet aux équipes de conformité de se concentrer sur les menaces légitimes. Cette technologie permet à une seule plateforme d'échelonner les évaluations sur plus de 100 microservices simultanément, ce qu'aucune équipe humaine ne peut égaler.

La transition vers des agents basés sur l'IA offre également un avantage significatif en termes de rapport coût-bénéfice. Alors que les honoraires de conseil traditionnels restent élevés, quels que soient les résultats, les agents d'IA offrent une couverture 24 heures sur 24 et 7 jours sur 7 pour un abonnement prévisible. Ce changement réduit le coût total de possession pour la conformité de la sécurité d'environ 60 %, tout en augmentant la fréquence des tests d'une fois par an à une fois par jour. Pour toute entreprise traitant des données sensibles de citoyens européens, ce niveau de cohérence n'est pas seulement un luxe ; c'est une exigence fondamentale pour éviter les lourdes amendes associées aux violations de données.

- Manual Testing: Idéal pour la logique complexe, coût élevé, faible fréquence.

- Automated Scanning: Idéal pour les CVE connus, faible coût, haute fréquence.

- AI Agents: Idéal pour la simulation d'attaque, coût modéré, fréquence continue.

Comment réaliser une évaluation de la vulnérabilité conforme au RGPD

L'exécution d'une gdpr vulnerability assessment nécessite de passer d'une analyse de sécurité générique à des tests axés sur les données. L'article 32 du RGPD exige que les organisations mettent en œuvre des mesures techniques pour garantir un niveau de sécurité adapté au risque. Cela ne signifie pas qu'il faut analyser l'ensemble de votre réseau avec la même intensité. Cela signifie qu'il faut concentrer vos ressources là où les données personnelles résident réellement. Vous devez démontrer que vous avez testé les contrôles spécifiques protégeant les informations des résidents de l'UE afin d'éviter les lourdes sanctions associées à la non-conformité.

Étape 1 : Définition du périmètre pour la confidentialité des données

Une définition efficace du périmètre commence par l'identification de vos "joyaux de données". Il s'agit des bases de données, des partages de fichiers et des applications contenant des informations personnelles identifiables (PII) telles que les noms, les adresses IP ou les données biométriques. Votre périmètre doit inclure chaque point de terminaison qui interagit avec ces données. Ne négligez pas les API tierces ou les compartiments de stockage en nuage. Selon le rapport 2024 de Verizon sur les enquêtes sur les violations de données, 68 % des violations impliquent un élément humain non malveillant ou une erreur de configuration dans ces connexions externes. La documentation de ce périmètre est essentielle pour prouver la diligence raisonnable lors d'un audit réglementaire. Elle montre que vous avez cartographié le flux de données avant de commencer l'analyse technique.

Une fois que vous avez défini le périmètre, vous devez sélectionner les bons outils pour le travail. Une évaluation complète utilise une combinaison de trois méthodologies :

- SAST (Static Application Security Testing): Ceci analyse votre code source à la recherche de vulnérabilités avant que l'application ne s'exécute.

- DAST (Dynamic Application Security Testing): Ceci teste l'application de l'extérieur vers l'intérieur, imitant la façon dont un attaquant interagirait avec vos interfaces web.

- AI-Driven Penetration Testing: Ceci va au-delà de l'analyse automatisée pour trouver des erreurs de logique complexes, telles que les références directes non sécurisées aux objets (IDOR), qui conduisent souvent à un accès non autorisé aux données.

Pendant la phase d'exécution, votre équipe doit tester les failles courantes identifiées dans l'OWASP Top 10. Vous ne vous contentez pas de rechercher des logiciels obsolètes. Vous recherchez des contrôles d'accès défectueux qui pourraient permettre à un utilisateur de consulter le profil personnel d'un autre utilisateur. Le test des erreurs de logique est essentiel, car les scanners automatisés manquent souvent les nuances de la façon dont les données sont traitées entre les différents microservices.

Étape 4 : Rapports pour les auditeurs

Les auditeurs ne veulent pas voir un PDF de 300 pages de données d'analyse brutes. Ils ont besoin d'un rapport qui traduise les vulnérabilités techniques en un langage de conformité basé sur les risques. Vous devez classer les conclusions en fonction de leur impact potentiel sur les personnes concernées. Utilisez des mesures claires comme le "Time-to-Remediate" (TTR) pour montrer à quelle vitesse votre équipe comble les lacunes de sécurité. Les organisations qui maintiennent un TTR de moins de 30 jours pour les failles critiques démontrent une attitude proactive envers la protection des données. Pour plus de détails sur la structuration de ces flux de travail, consultez notre guide sur The Complete Vulnerability Management Lifecycle.

L'étape finale est la correction et la vérification. Une fois que votre équipe a appliqué les correctifs ou les modifications de configuration, vous devez analyser à nouveau les systèmes affectés. La vérification est une étape non négociable dans une gdpr vulnerability assessment. Les données du secteur suggèrent que 25 % des correctifs de sécurité sont soit appliqués de manière incorrecte, soit ne parviennent pas à résoudre le problème sous-jacent lors de la première tentative. Une nouvelle analyse fournit les preuves nécessaires pour boucler la boucle de votre piste d'audit. Cette documentation prouve aux autorités de contrôle que vos protections "à la pointe de la technologie" fonctionnent comme prévu.

Prêt à sécuriser vos données et à répondre aux exigences réglementaires avec précision ? Démarrez votre Penetration Test automatisé dès aujourd'hui pour identifier et corriger les vulnérabilités avant qu'elles ne deviennent des manquements à la conformité.

Conformité Continue avec la plateforme d'IA de Penetrify

L'alignement réglementaire n'est pas une tâche ponctuelle qui se termine lorsqu'un certificat est délivré. L'article 32 du RGPD exige spécifiquement que les organisations mettent en œuvre un processus de test, d'évaluation et d'appréciation réguliers de l'efficacité des mesures techniques. La plateforme d'IA de Penetrify transforme cette exigence d'une charge manuelle en une norme automatisée. En effectuant une gdpr vulnerability assessment continue, la plateforme garantit que les failles de sécurité ne persistent pas pendant des mois entre les audits annuels. Ce changement est essentiel car 68 % des violations de données impliquent une vulnérabilité connue depuis des semaines avant l'exploitation réelle.

Passer d'audits ponctuels à une protection permanente est le seul moyen de suivre le rythme de la livraison de logiciels modernes. Si votre équipe déploie du code 15 fois par semaine, une analyse trimestrielle vous laisse exposé pendant 98 % de l'année. Penetrify réduit cette fenêtre en analysant chaque mise à jour en temps réel. Cela fournit la piste d'audit robuste nécessaire aux inspections du RGPD. Lorsqu'une Autorité de Protection des Données (APD) demande une preuve de votre posture de sécurité, vous pouvez présenter un journal chronologique de chaque analyse, risque identifié et correction réussie. Ce niveau de documentation démontre le principe de "Responsabilisation" requis en vertu de l'article 5(2) du règlement.

Pour les équipes de développement à croissance rapide, la mise à l'échelle de la sécurité ressemble souvent à un choix entre vitesse et sécurité. L'embauche de testeurs de Penetration Testing manuels pour chaque version mineure est financièrement insoutenable, coûtant souvent plus de 15 000 $ par engagement. Penetrify offre une alternative rentable en réduisant le coût par évaluation d'environ 85 %. Il permet aux équipes de faire évoluer leur infrastructure sans augmentation linéaire des frais généraux de sécurité. Vous obtenez la profondeur d'un expert manuel avec la vitesse d'un script automatisé, garantissant que votre budget de conformité est dépensé pour résoudre les problèmes plutôt que de simplement les trouver.

Visibilité en temps réel sur les risques liés aux données

Penetrify identifie les failles OWASP Top 10, y compris le contrôle d'accès défectueux et les échecs cryptographiques, en moins de 15 minutes. Cette vitesse permet aux CTO de maintenir la vélocité de développement tandis que les responsables de la conformité reçoivent les rapports granulaires dont ils ont besoin pour vérifier les normes de protection des données. Les agents d'IA de Penetrify identifient les risques de SQLi en sondant de manière autonome les points d'entrée de la base de données pour s'assurer qu'aucune requête non autorisée ne peut déclencher une notification obligatoire de violation de données de 72 heures aux régulateurs. Cette approche proactive transforme la sécurité en un atout commercial mesurable plutôt qu'en une vague police d'assurance.

Pérenniser votre stratégie de sécurité

Le paysage réglementaire évolue et les modèles d'IA au sein de Penetrify se mettent à jour automatiquement pour refléter les dernières interprétations du RGPD et les vecteurs de menaces émergents. Vous n'avez pas besoin de reconfigurer manuellement vos paramètres lorsque de nouvelles vulnérabilités comme Log4j apparaissent ; la plateforme adapte instantanément sa logique de test. En intégrant Penetrify directement dans votre pipeline CI/CD existant, vous vous assurez qu'une gdpr vulnerability assessment a lieu chaque fois que le code passe de l'ordinateur portable d'un développeur à l'environnement de production. Cette intégration empêche le code non conforme d'atteindre vos clients, intégrant ainsi efficacement la sécurité dans le cycle de vie du développement logiciel.

N'attendez pas un audit pour découvrir vos failles de sécurité. Démarrez votre première analyse de vulnérabilité axée sur le RGPD avec Penetrify dès aujourd'hui et sécurisez votre chemin vers une conformité continue.

Pérennisez votre stratégie de conformité

L'article 32 du RGPD exige explicitement un processus de test et d'évaluation réguliers des mesures de sécurité techniques. L'attente d'un audit annuel crée un écart de 364 jours où de nouveaux exploits peuvent compromettre vos données sensibles. La transition vers un modèle de gdpr vulnerability assessment continue vous permet de garder une longueur d'avance sur les 25 000 nouvelles failles de sécurité identifiées chaque année par les chercheurs. Il ne suffit plus de cocher une case une fois ; vous avez besoin d'une visibilité en temps réel sur votre profil de risque pour protéger efficacement la vie privée des utilisateurs.

Les cycles de test traditionnels exigent généralement 4 à 6 semaines de coordination et de rapports manuels. Penetrify élimine ce goulot d'étranglement en fournissant des résultats d'analyse complets OWASP Top 10 en moins de 15 minutes. En intégrant l'automatisation basée sur l'IA, vous satisfaites au mandat de "Tests réguliers" tout en maintenant une défense 24h/24 et 7j/7 contre les menaces numériques en évolution. Ne laissez pas des processus manuels obsolètes devenir votre plus grande responsabilité en matière de conformité en 2026.

Automatisez votre conformité technique au RGPD avec la plateforme basée sur l'IA de Penetrify.

La construction d'une culture de sécurité résiliente commence avec les bons outils. Prenez le contrôle de vos exigences techniques dès aujourd'hui et transformez la conformité en un avantage concurrentiel pour votre entreprise.

Foire aux questions

Une évaluation de la vulnérabilité est-elle obligatoire en vertu du RGPD ?

L'article 32 du RGPD exige que les entreprises mettent en œuvre un processus pour tester, évaluer et apprécier régulièrement l'efficacité des mesures de sécurité. Bien que le texte n'utilise pas explicitement l'expression "évaluation des vulnérabilités", les lignes directrices 01/2021 du Comité européen de la protection des données précisent que les tests techniques sont essentiels à la conformité. Les organisations qui ne procèdent pas à ces contrôles risquent des amendes allant jusqu'à 20 millions d'euros ou 4 % du chiffre d'affaires mondial. C'est un élément non négociable de la protection des données.

À quelle fréquence dois-je effectuer une évaluation des vulnérabilités RGPD ?

Vous devez effectuer une gdpr vulnerability assessment au moins une fois tous les 90 jours afin de maintenir une posture de sécurité forte. Les normes PCI DSS 4.0 recommandent des analyses trimestrielles, et la conformité au RGPD suit des cadences rigoureuses similaires pour les environnements de données à haut risque. Si vous déployez un nouveau code ou modifiez l'architecture de votre réseau, vous devez effectuer une nouvelle évaluation dans les 24 heures afin de vous assurer qu'il n'existe pas de nouvelles failles de sécurité. La régularité prouve votre engagement en matière de sécurité.

Quelle est la différence entre un scan de vulnérabilités et une AIPD ?

Un scan de vulnérabilités est un processus technique automatisé qui identifie les faiblesses des logiciels, comme les injections SQL ou les certificats SSL obsolètes. En revanche, une analyse d'impact sur la protection des données (AIPD) est une exigence légale en vertu de l'article 35 pour le traitement à haut risque. Alors qu'un scan prend quelques minutes, une AIPD implique une analyse des risques en plusieurs étapes de l'ensemble du cycle de vie des données. Les deux sont nécessaires pour satisfaire à 100 % aux exigences de responsabilité du RGPD et protéger la vie privée des utilisateurs.

Les outils automatisés peuvent-ils remplacer les Penetration Testing manuelles pour le RGPD ?

Les outils automatisés ne peuvent pas remplacer les Penetration Testing manuelles car ils passent à côté des failles logiques complexes que 80 % des testeurs humains identifient. L'automatisation gère efficacement les plus de 1 000 CVE connus, mais les tests manuels permettent de découvrir les exploits Zero Day et les erreurs de logique métier. Pour une conformité RGPD robuste, utilisez des scans automatisés chaque semaine et programmez des Penetration Tests manuelles au moins une fois par an. Cette double approche vous permet de valider vos défenses techniques contre les cyberattaques sophistiquées que les robots manquent souvent.

Que se passe-t-il si une évaluation des vulnérabilités révèle une faille critique ?

Vous devez documenter la découverte dans votre registre des risques et lancer un plan de correction dans les 24 à 72 heures pour les vulnérabilités critiques. Le principe d'intégrité et de confidentialité du RGPD signifie que le fait de laisser une faille connue sans correctif constitue une violation directe de la conformité. Si la faille a entraîné une exposition des données, vous disposez d'exactement 72 heures pour notifier l'autorité de contrôle compétente conformément aux lignes directrices de l'article 33. Une action immédiate empêche les bogues mineurs de devenir d'énormes responsabilités juridiques.

Le RGPD exige-t-il des évaluations externes par des tiers ?

Le RGPD n'oblige pas explicitement à faire appel à des auditeurs tiers, mais le recours à des experts externes fournit les preuves objectives requises par l'article 32. Les équipes internes négligent souvent 15 à 20 % des vulnérabilités en raison d'un biais de familiarité ou d'outils internes limités. Le fait de s'appuyer sur un prestataire externe permet de démontrer aux autorités de régulation que l'on dispose d'une sécurité à la pointe de la technologie. Cette validation externe est essentielle si vous êtes confronté à un audit à la suite d'un incident de sécurité signalé ou d'une violation importante de données.

Comment documenter une évaluation des vulnérabilités pour un audit RGPD ?

Créez un rapport complet qui comprend la date du scan, les actifs spécifiques testés et une liste des risques identifiés, classés par scores CVSS. Vous devez également inclure un journal de correction montrant que vous avez corrigé 100 % des problèmes critiques. Conservez ces enregistrements pendant 5 ans afin de prouver un historique de surveillance continue. Cette documentation sert de preuve principale que votre processus de gdpr vulnerability assessment répond aux normes de responsabilité fixées par les autorités de régulation de l'UE.