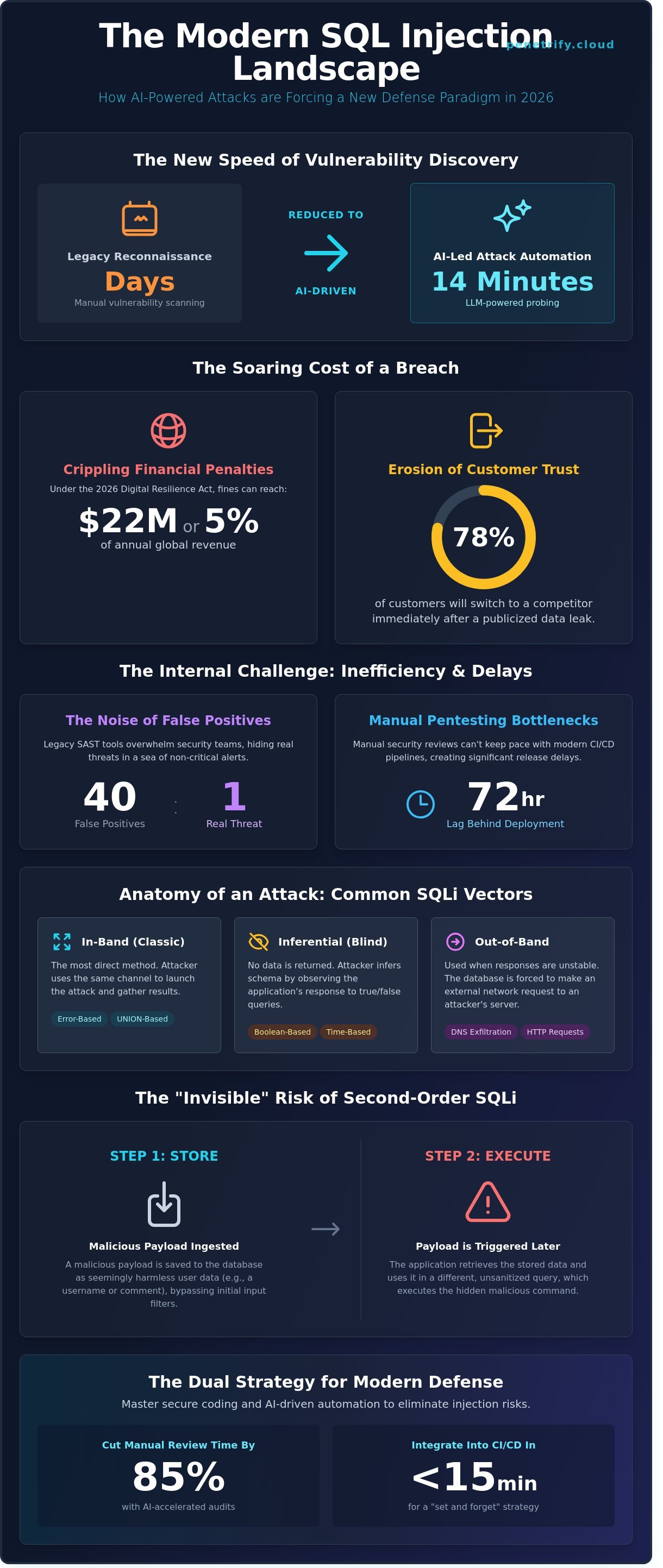

Et si votre suite de sécurité était si précise que votre cycle de publication de 2026 ne nécessitait aucune validation manuelle pour garantir la sécurité ? Vous avez probablement ressenti de la frustration lorsque le Penetration Testing manuel accuse un retard de 72 heures sur votre calendrier de déploiement, ou lorsque votre outil SAST actuel signale 40 False Positives pour chaque menace réelle. C'est un problème courant, car les bases de code héritées résistent souvent aux requêtes paramétrées simples nécessaires à une prévention et un testing efficaces des sql injection dans les environnements modernes.

Ce guide vous aide à maîtriser la double stratégie de codage sécurisé et d'automatisation basée sur l'IA qui réduit le temps d'examen manuel de 85 %. Vous apprendrez à mettre en œuvre une stratégie de prévention "définir et oublier" qui s'intègre à votre pipeline CI/CD en moins de 15 minutes. Nous allons au-delà de la simple désinfection pour mettre en place un framework qui garantit qu'aucune vulnérabilité SQLi n'atteigne votre environnement de production cette année. Nous allons passer en revue les étapes exactes pour éliminer les risques d'injection dans les applications web modernes tout en maintenant votre vitesse de développement.

Principaux points à retenir

- Découvrez pourquoi les requêtes paramétrées et les procédures stockées sécurisées restent la référence absolue et non négociable pour neutraliser les menaces SQLi modernes dans les environnements natifs du cloud.

- Découvrez comment mettre en œuvre une stratégie robuste de prévention et de testing des sql injection qui équilibre l'expertise manuelle avec la vitesse de l'analyse automatisée.

- Maîtrisez l'approche "shift left" en intégrant des contrôles de sécurité automatisés directement dans votre pipeline DevSecOps afin de détecter les vulnérabilités pendant la phase de développement.

- Découvrez comment l'utilisation de plateformes basées sur l'IA peut accélérer vos audits de sécurité, en fournissant des résultats de Penetration Test complets en quelques minutes plutôt qu'en quelques semaines.

Comprendre le paysage des SQL Injection en 2026

La SQL injection moderne reste une menace critique pour les architectures natives du cloud en 2026. Bien que les bases de données soient passées à des environnements serverless et distribués, la vulnérabilité sous-jacente persiste. Les attaquants exploitent les failles dans la façon dont les applications construisent les requêtes, ce qui leur permet de manipuler les bases de données backend par le biais d'entrées non désinfectées. C'est la principale raison pour laquelle la prévention et le testing des sql injection restent une priorité absolue pour les équipes de sécurité du monde entier.

Pour mieux comprendre les mécanismes de cette menace, regardez cette vidéo utile :

L'injection reste un risque critique de premier plan, constamment mis en évidence par les experts et les frameworks de sécurité. En 2026, la menace est plus sophistiquée que jamais. Les acteurs malveillants utilisent désormais des modèles de langage volumineux (LLM) pour automatiser la découverte des points d'injection. Une étude de 2025 de la Cyber Defense Agency a révélé que la reconnaissance menée par l'IA a réduit le temps nécessaire pour trouver une vulnérabilité de plusieurs jours à seulement 14 minutes. Ces scripts automatisés sondent chaque champ de saisie, en-tête et cookie à la recherche d'une ouverture potentielle avec une précision implacable.

Les conséquences financières ont atteint de nouveaux sommets. En vertu de la loi sur la résilience numérique de 2026, les entreprises s'exposent à des amendes pouvant atteindre 22 millions de dollars ou 5 % de leur chiffre d'affaires mondial annuel si elles ne parviennent pas à protéger les informations personnelles identifiables (PII) contre les failles évitables. Une violation ne fait pas que divulguer des données ; elle détruit la valeur de la marque. Les données télémétriques récentes de 2025 montrent que 78 % des clients passeront immédiatement à un concurrent après une fuite de données rendue publique. L'exfiltration d'enregistrements sensibles se produit en quelques millisecondes une fois qu'un attaquant a accès au cœur de la base de données.

Variantes courantes de SQLi que vous devez connaître

- SQLi in-band (classique) : Il s'agit de méthodes directes. Les attaques basées sur les erreurs utilisent des messages d'erreur détaillés de la base de données pour cartographier le schéma. Les techniques basées sur l'union utilisent l'opérateur

UNIONpour combiner les résultats de requêtes malveillantes avec des résultats légitimes, affichant ainsi les données volées directement à l'attaquant. - SQLi inférentielle (aveugle) : Ces attaques ne renvoient pas directement de données. La SQLi aveugle basée sur la logique booléenne consiste à observer si une page se charge correctement en fonction d'une condition vrai/faux. Les attaques aveugles basées sur le temps utilisent des commandes telles que

pg_sleep()pour forcer la base de données à attendre, confirmant ainsi une vulnérabilité par le biais du délai de réponse. - SQLi hors bande : Cette méthode est utilisée lorsqu'un attaquant ne peut pas voir de réponse directe. Elle repose sur la capacité de la base de données à effectuer des requêtes réseau externes, telles que DNS ou HTTP, pour envoyer les données volées directement à un serveur contrôlé par l'attaquant.

Le risque "invisible" de la SQLi de second ordre

Les attaques de second ordre sont particulièrement dangereuses car elles contournent les filtres de sécurité initiaux. La charge utile malveillante est d'abord stockée dans la base de données, apparaissant comme des données utilisateur inoffensives comme un nom d'utilisateur ou une bio de profil. La vulnérabilité ne se déclenche que lorsque l'application récupère ultérieurement ces données et les utilise dans une requête différente, non désinfectée. Les filtres d'entrée standard manquent souvent ces menaces car les données ne sont pas exécutées immédiatement. Cela nous rappelle qu'on ne peut pas faire confiance aux données simplement parce qu'elles sont déjà dans votre système. Une prévention et des tests efficaces de type sql injection nécessitent une stratégie qui valide les données à chaque point d'utilisation, et pas seulement au point d'entrée. Vous devez traiter chaque enregistrement interne comme potentiellement hostile.

The Gold Standard of SQL Injection Prevention

Sécuriser une base de données contre les menaces modernes nécessite de passer d'un correctif réactif à une architecture proactive. Alors que de nombreux développeurs s'appuient sur des filtres de base, le rapport OWASP Top 10 de 2021 a indiqué que 94 % des applications testées présentaient une forme de risque d'injection. Une sql injection prevention and testing efficace commence par une règle fondamentale : ne jamais faire confiance aux données fournies par l'utilisateur. Vous devez traiter chaque entrée comme une charge utile potentielle, qu'elle provienne d'une barre de recherche, d'un cookie ou d'un appel d'API interne.

La défense la plus efficace est l'utilisation de requêtes paramétrées. Une instruction préparée est une commande SQL précompilée qui traite les entrées utilisateur uniquement comme des données. En séparant la logique de requête des données, le moteur de base de données n'exécute jamais l'entrée comme code. Cette approche élimine la possibilité pour un attaquant de "sortir" d'une chaîne de données pour exécuter des commandes non autorisées. Les développeurs essaient souvent d'utiliser l'échappement comme défense principale, mais c'est un "dernier recours" dangereux qui échoue souvent contre les encodages de caractères complexes ou les attaques multi-octets. S'appuyer sur l'échappement, c'est comme mettre un pansement sur une fissure structurelle ; cela ne résout pas la vulnérabilité sous-jacente du mélange de la logique avec les données.

La validation agit comme votre deuxième ligne de défense. Vous devriez toujours préférer la validation des entrées de la liste blanche aux listes de blocage. Les listes de blocage tentent de filtrer les "mauvais" caractères comme les guillemets simples ou les points-virgules, mais les attaquants trouvent constamment de nouvelles façons de contourner ces filtres en utilisant l'encodage hexadécimal ou les octets nuls. Au lieu de cela, définissez exactement ce qui est autorisé. Si un champ attend un code postal américain, n'autorisez que cinq chiffres. S'il s'agit d'un nom d'utilisateur, limitez-le aux caractères alphanumériques. Cette approche stricte garantit que même si une charge utile atteint votre application, elle est rejetée avant même de toucher la couche de base de données. Les procédures stockées peuvent également assurer la sécurité, mais seulement si elles sont mises en œuvre correctement. Si une procédure stockée construit en interne des chaînes SQL dynamiques en utilisant la concaténation, elle reste tout aussi vulnérable qu'une requête standard.

Implementing Parameterized Queries

Les langages modernes rendent les instructions préparées simples. En Python, en utilisant la bibliothèque psycopg2, une requête sécurisée ressemble à cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Notez que les données sont transmises sous forme de tuple séparé. Dans Node.js, la bibliothèque mysql2 utilise un modèle similaire : connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Les développeurs Java doivent utiliser PreparedStatement pour s'assurer que le pilote gère la séparation des données. Bien que les Object-Relational Mappers (ORM) comme Hibernate ou Sequelize gèrent souvent cela automatiquement, ils peuvent toujours être vulnérables si vous utilisez des fonctionnalités de "raw query" ou la concaténation de chaînes dans les méthodes ORM. Vérifiez toujours que votre ORM génère du SQL paramétré en coulisses.

Enforcing the Principle of Least Privilege

Le renforcement de la base de données consiste à limiter le "rayon d'explosion" d'une violation potentielle. Si un attaquant contourne avec succès vos défenses au niveau du code, leur impact doit être limité par les autorisations de la base de données elle-même. Vous ne devriez jamais exécuter votre application web en tant que "db_owner" ou "root". Créez plutôt des comptes de service spécifiques pour différentes tâches. Par exemple, un module de reporting doit utiliser un compte en lecture seule qui ne peut pas DROP des tables ou UPDATE des enregistrements. Une enquête menée en 2022 auprès de professionnels de la sécurité a révélé que plus de 60 % des violations réussies impliquaient des comptes sur-privilégiés qui permettaient aux attaquants de se déplacer latéralement dans le système. Pour prevent SQL injection efficacement, vous devez vous assurer que chaque composant de l'application ne dispose que des autorisations minimales requises pour fonctionner. Si vous n'êtes pas sûr que votre configuration actuelle est sécurisée, des services d'évaluation de sécurité professionnels peuvent vous aider à identifier ces lacunes d'autorisation cachées avant qu'elles ne soient exploitées.

Advanced SQL Injection Testing and Detection Strategies

Les équipes de sécurité modernes ont souvent du mal à équilibrer vitesse et précision. Vous ne pouvez pas vous fier à un seul outil pour sécuriser une base de code qui change toutes les heures. Une sql injection prevention and testing efficace nécessite un mélange d'efficacité automatisée et d'intuition humaine. Alors que les outils automatisés offrent de la vitesse, le Guide to SQL Injection de l'UC Berkeley souligne que la compréhension des risques fondamentaux comme les requêtes paramétrées reste la meilleure défense pour les développeurs. Les outils Static Application Security Testing (SAST) analysent le code sans l'exécuter, mais ils se heurtent à un mur dans des environnements complexes. Ils ne peuvent pas voir comment les données circulent à travers les API tierces ou les microservices chiffrés. Cela conduit à des taux élevés de False Positives qui frustrent les ingénieurs.

Le test de sécurité dynamique des applications (DAST) résout ce problème en attaquant l'application pendant son exécution. Il imite le comportement d'un pirate informatique réel en envoyant des charges utiles malveillantes aux points de terminaison actifs. Selon les références de l'industrie de 2023, le DAST identifie 30 % de vulnérabilités exploitables de plus que le SAST, car il interagit avec la couche de base de données réelle. Les équipes performantes utilisent le SAST pour obtenir rapidement des commentaires des développeurs et le DAST pour la validation avant la mise en production. Cette approche à plusieurs niveaux garantit que les failles logiques n'atteignent pas vos clients en direct.

Techniques de test manuel pour les professionnels de la sécurité

Les experts en sécurité commencent par les bases pour sonder les faiblesses. L'insertion d'un guillemet simple (') ou l'utilisation d'une syntaxe de commentaire (--) permet de révéler des erreurs de base de données qui ne devraient pas être visibles pour les utilisateurs. Vous ne testez pas seulement les champs de formulaire. Le fuzzing avancé consiste à cibler les en-têtes HTTP, les cookies de session et les charges utiles d'API JSON. De nombreux développeurs oublient d'assainir ces points d'entrée cachés. Pour l'injection "Blind", où l'application ne renvoie pas de données directes, les professionnels utilisent des charges utiles à délai. Si vous injectez une commande comme pg_sleep(10) et que la réponse du serveur accuse un retard de 10 secondes exactement, vous avez confirmé une vulnérabilité. Le test manuel est le seul moyen de trouver ces failles profondes et dépendantes du contexte dans votre flux de travail de sql injection prevention and testing.

- Error-Based Probing: Déclenchement de messages de base de données verbeux pour cartographier la structure du backend.

- Boolean Inference: Poser à la base de données des questions "Vrai/Faux" via des paramètres d'URL pour extraire les données bit par bit.

- Out-of-Band (OOB) Testing: Forcer le serveur à effectuer une requête externe vers un écouteur DNS ou HTTP contrôlé.

L'essor des agents de sécurité de l'IA

D'ici 2026, les tests basés sur l'IA seront la norme pour atteindre une couverture de sécurité de 100 %. Les scanners traditionnels utilisent des modèles regex rigides qui ne détectent pas les subtiles variations de la syntaxe moderne. Les agents d'IA utilisent de grands modèles linguistiques pour comprendre la logique spécifique du flux de votre application. Ils explorent les applications 5 fois plus efficacement que les outils existants en prédisant où les développeurs ont probablement manqué une vérification. Ces agents réduisent les False Positives de 45 % car ils vérifient de manière autonome les failles avant de les signaler à l'équipe.

L'évolution vers une surveillance continue rend obsolètes les Penetration Tests ponctuels. Avec 85 % des équipes logicielles déployant désormais du code quotidiennement, un contrôle de sécurité effectué le mois dernier est inutile. Les agents d'IA assurent une surveillance permanente en scannant chaque commit en temps réel. Ils ne se contentent pas de trouver des trous ; ils apprennent de vos modèles de codage spécifiques pour prédire où la prochaine vulnérabilité pourrait apparaître. Cette position proactive est le seul moyen de garder une longueur d'avance sur les botnets automatisés qui scannent Internet à la recherche de nouveaux exploits quelques minutes après une publication.

Intégration des tests SQLi dans votre pipeline DevSecOps

La sécurité ne doit pas être un obstacle final. Elle commence au clavier. Déplacer la sécurité vers la gauche signifie détecter les vulnérabilités pendant la phase de commit plutôt que d'attendre un audit post-publication. Au moment où le code atteint une Pull Request, il doit faire face à un examen automatisé. Cette approche réduit considérablement le coût de la correction des bogues. Le rapport 2023 d'IBM sur le coût d'une violation de données a révélé que l'identification précoce d'une violation permet aux entreprises d'économiser en moyenne 1,02 million de dollars. L'automatisation de la sql injection prevention and testing dans votre flux de travail garantit qu'aucun développeur n'introduit accidentellement une passerelle pour les attaquants.

Des analyses automatisées se déclenchent chaque fois qu'un développeur pousse du code vers un référentiel. Si le système identifie un modèle SQLi à haut risque, la build s'interrompt immédiatement. Cet arrêt brutal empêche 100 % des vulnérabilités critiques connues d'atteindre vos serveurs de production. Il ne s'agit pas seulement de bloquer le code, mais aussi d'éduquer. Lorsqu'une build échoue, le développeur reçoit un rapport détaillant la ligne de code exacte et la correction nécessaire. Cette boucle de rétroaction aide les équipes à écrire un code plus propre au fil du temps. En 2023, les équipes utilisant des outils de sécurité intégrés ont constaté une diminution de 40 % des vulnérabilités récurrentes dans les six mois suivant la mise en œuvre.

L'établissement de critères de "Breaking Build" nécessite un équilibre entre vitesse et sécurité. Vous ne voulez pas interrompre la production pour des False Positives à faible risque, mais l'injection SQL n'est jamais à faible risque. La catégorisation de SQLi comme une sévérité "Blocker" garantit que le pipeline reste un gardien fiable. En appliquant ces règles, vous créez une culture où la sécurité est une responsabilité partagée. Les développeurs cessent de considérer la sécurité comme un département distinct et commencent à la considérer comme un élément standard du processus d'assurance qualité. Ce changement est essentiel pour maintenir une cadence de publication rapide sans compromettre l'intégrité des données des utilisateurs.

Intégration étape par étape du pipeline

Commencez par configurer votre outil CI/CD, tel que GitHub Actions ou GitLab CI, pour appeler l'API Penetrify pendant la phase de build. Le pipeline envoie votre URL de staging au scanner, qui exécute des tests de charge utile sur tous les points d'entrée. Une fois l'analyse terminée, un script analyse les résultats JSON. Si le score de risque dépasse votre seuil, le système ouvre automatiquement un ticket dans Jira ou GitHub Issues. Cette automatisation élimine les frais généraux manuels de reporting et garantit que la sql injection prevention and testing reste cohérente à chaque cycle de publication. La vérification des correctifs devient un processus en un clic, ce qui permet à votre équipe d'économiser environ 15 heures de tests de régression manuels par mois.

Surveillance de la production en temps réel

Même les meilleurs pipelines ne peuvent pas tout détecter. Les erreurs de configuration spécifiques à l'environnement n'apparaissent souvent que dans les environnements en direct où les autorisations de la base de données peuvent différer de celles du staging. Un pare-feu d'application Web (WAF) agit comme un "patch virtuel" essentiel, bloquant le trafic malveillant pendant que votre équipe travaille sur un correctif permanent. Cependant, un WAF ne remplace pas les tests actifs. Vous avez besoin d'un signal de sécurité 24h/24 et 7j/7 qui analyse vos actifs de production à la recherche de nouvelles menaces. Une surveillance continue garantit qu'une modification des autorisations de la base de données ou une mise à jour tierce ne vous expose pas à une violation. Cette vigilance constante constitue la dernière couche de défense de vos actifs Web critiques.

Scaling Security with Penetrify’s AI-Powered Platform

Les cycles de développement modernes évoluent trop rapidement pour que les audits de sécurité traditionnels puissent suivre le rythme. Alors que le Penetration Testing manuel nécessite généralement de 14 à 21 jours pour fournir un seul rapport, la plateforme basée sur l'IA de Penetrify effectue des évaluations complètes OWASP Top 10 en moins de 15 minutes. Cette rapidité est essentielle pour une sql injection prevention and testing efficace, car les bases de code modernes changent quotidiennement. Attendre des semaines qu'une entreprise manuelle trouve une vulnérabilité signifie que vos données restent exposées pendant plus de 300 heures. Penetrify automatise la détection des failles d'injection complexes en simulant le comportement d'un attaquant réel, garantissant que chaque requête SQL est examinée instantanément par rapport aux charges utiles malveillantes.

Les entreprises manuelles traditionnelles facturent souvent entre 15 000 et 30 000 $ pour une seule mission. Penetrify fournit une surveillance continue 24h/24 et 7j/7 à une fraction de ces frais généraux. En remplaçant le travail manuel dirigé par l'homme par des agents d'IA autonomes, les organisations réduisent leurs dépenses de sécurité de 70 % tout en augmentant la fréquence de leurs évaluations. Il ne s'agit plus d'un bilan de santé annuel. Il s'agit d'une présence de sécurité persistante qui surveille vos environnements de production et de staging chaque fois que vous publiez une nouvelle mise à jour dans votre référentiel.

Les rapports en temps réel modifient la façon dont les équipes gèrent la correction. Au lieu de recevoir un PDF statique deux semaines après la découverte d'une vulnérabilité, les développeurs reçoivent des alertes instantanées via des tableaux de bord intégrés. Cette boucle de rétroaction immédiate permet un correctif rapide avant qu'une faille ne puisse être exploitée par des acteurs externes. Penetrify fournit des données claires et exploitables qui montrent exactement où se trouve la vulnérabilité, quel appel de base de données spécifique est à risque et comment corriger la logique du code sous-jacent.

Pourquoi les agents d'IA sont meilleurs que les scanners standard

Les scanners existants déclenchent souvent des milliers de False Positives, ce qui entraîne une fatigue de numérisation débilitante où les développeurs finissent par ignorer les alertes critiques. Les agents d'IA de Penetrify sont sensibles au contexte. Ils ne se contentent pas de rechercher des modèles simples ; ils comprennent la logique du flux de données de votre application. Cette intelligence de haut niveau permet à la plateforme de valider les résultats grâce à une exploitation simulée et sûre. Grâce à cette approche sophistiquée, Penetrify identifie les vulnérabilités SQLi avec un taux de précision de 99 %, garantissant que votre équipe se concentre uniquement sur les menaces réelles qui nécessitent une attention immédiate.

Démarrer avec la sécurité continue

La configuration de votre premier audit complet prend moins de 5 minutes. Vous n'avez pas besoin d'être un expert en sécurité pour configurer la plateforme. Vous pouvez facilement personnaliser l'intensité et la fréquence de l'analyse, en choisissant des inspections plus approfondies pour les niveaux d'application à haut risque qui traitent des données sensibles des clients, tout en maintenant des contrôles plus légers pour les outils internes. Cette flexibilité garantit que votre stratégie de sql injection prevention and testing évolue à mesure que votre infrastructure se développe. Sécurisez votre application dès aujourd'hui avec le Penetration Testing automatisé de Penetrify et passez d'une correction réactive à une posture de défense proactive basée sur l'IA.

La sécurité ne doit pas être un frein à l'innovation. En tirant parti des agents d'IA, les entreprises peuvent maintenir une norme de sécurité rigoureuse sans ralentir leurs cycles de publication. Penetrify comble le fossé entre le déploiement rapide et la protection robuste, offrant la tranquillité d'esprit qui accompagne la certitude que votre application est testée contre les dernières menaces chaque jour. L'ère de l'attente de rapports manuels est révolue ; la sécurité autonome est la nouvelle norme pour le web moderne.

Future-Proof Your Data Security Strategy

Sécuriser vos données en 2026 nécessite plus qu'une simple validation des entrées. Vous avez vu que la sql injection prevention and testing moderne dépend d'une approche "shift-left" où la sécurité vit à l'intérieur du pipeline DevSecOps plutôt que comme un obstacle final. En combinant des requêtes paramétrées avec une détection basée sur l'IA, les équipes neutralisent désormais les menaces avant qu'elles n'atteignent la production. Les tests manuels ne peuvent pas suivre le rythme des cycles de déploiement rapides de 2026.

Penetrify change la donne pour les équipes d'ingénierie. La plateforme détecte les vulnérabilités OWASP Top 10 en moins de 5 minutes ; ses agents d'IA réduisent les False Positives de 90 % par rapport aux scanners existants. Cette précision garantit que vos développeurs se concentrent sur la création de fonctionnalités au lieu de chasser les fantômes. Plus de 1 200 équipes de développement s'appuient sur cette surveillance continue pour maintenir une posture de sécurité renforcée chaque jour.

Démarrez votre évaluation automatisée SQL injection avec Penetrify

Prenez le contrôle de votre cycle de vie de sécurité dès aujourd'hui. Vos données sont votre atout le plus précieux ; protégez-les avec les outils les plus intelligents disponibles.

Frequently Asked Questions

Quel est le moyen le plus efficace de prévenir les SQL injection ?

Utilisez des instructions préparées avec des requêtes paramétrées pour éliminer 99 % des risques de SQL injection. Cette méthode sépare le code SQL des données fournies par l'utilisateur, de sorte que la base de données traite les entrées comme des valeurs littérales plutôt que comme des commandes exécutables. Selon OWASP, il s'agit de la principale défense. Elle garantit que même si un attaquant entre une commande comme "OR 1=1", le système la traite comme une simple chaîne plutôt que comme une requête.

Un ORM peut-il prévenir complètement les vulnérabilités SQL injection ?

Un Object-Relational Mapper (ORM) réduit les risques, mais ne garantit pas une protection à 100 %. Bien que des outils comme Hibernate ou Entity Framework utilisent des paramètres par défaut, les développeurs introduisent souvent des failles en utilisant des requêtes SQL brutes pour des jointures complexes. Une étude de 2023 réalisée par Synopsys a révélé que 35 % des applications utilisant des ORM contenaient encore des failles d'injection en raison d'une configuration incorrecte ou de remplacements manuels. Vous devez toujours auditer votre code régulièrement.

En quoi les tests SQLi automatisés diffèrent-ils du Penetration Testing manuel ?

Les tests automatisés utilisent des algorithmes pour scanner des milliers de points de terminaison en quelques minutes, tandis que les tests manuels impliquent un expert humain recherchant des failles logiques complexes. L'automatisation détecte les erreurs courantes comme l'absence d'assainissement, mais les testeurs manuels trouvent 20 % de vulnérabilités "hors bande" plus sophistiquées. Pour une prévention et des tests complets de type sql injection, vous devez combiner les deux méthodes afin de vous assurer qu'aucun cas limite ne reste caché dans votre environnement de production.

La validation des entrées est-elle suffisante pour arrêter toutes les attaques SQL injection ?

La validation des entrées est une défense secondaire qui ne devrait pas être votre seule protection. Elle filtre les caractères malveillants évidents comme les guillemets simples, mais les attaquants contournent ces filtres en utilisant l'encodage hexadécimal ou différents jeux de caractères. Les données du rapport Verizon DBIR 2022 montrent que 40 % des violations réussies se sont produites malgré les filtres de validation de base. Vous devrez combiner la validation avec des requêtes paramétrées pour construire une posture de sécurité véritablement résiliente.

Que se passe-t-il si une attaque SQL injection réussit ?

Une attaque réussie permet aux pirates de voler des données sensibles des utilisateurs, de modifier des enregistrements ou même d'obtenir un contrôle administratif complet de votre serveur. En 2021, la violation d'Ubiquiti a démontré comment les attaquants pouvaient utiliser ces failles pour accéder aux informations d'identification de millions d'utilisateurs. Au-delà de la perte de données, un seul exploit peut entraîner une baisse de 15 % du cours de l'action ou nuire de façon permanente à la réputation de votre marque.

À quelle fréquence dois-je analyser mon application web pour détecter les vulnérabilités SQLi ?

Vous devez effectuer des analyses automatisées lors de chaque déploiement CI/CD ou au moins une fois tous les 30 jours. Le rapport 2023 State of Software Security indique que les applications analysées chaque semaine corrigent les failles 2,5 fois plus vite que celles analysées annuellement. Une prévention et des tests réguliers de type sql injection garantissent que les nouvelles modifications de code n'introduisent pas de vulnérabilités qui ont été précédemment corrigées ou qui n'existaient pas dans les anciennes versions de l'application.

Est-ce que Penetrify teste la Blind SQL injection ?

Penetrify identifie la Blind SQL injection en analysant les retards temporels et les changements de réponse booléenne dans votre application. Notre moteur envoie plus de 500 charges utiles spécialisées pour détecter si une base de données divulgue des informations par le biais de signaux indirects. Étant donné que 60 % des vulnérabilités SQLi modernes sont "aveugles" et ne renvoient pas de messages d'erreur directs, cette analyse approfondie automatisée est essentielle pour identifier les risques cachés que les scanners standard manquent souvent.

Quelle est la différence entre SAST et DAST dans les tests SQLi ?

SAST (Static Application Security Testing) examine votre code source sans l'exécuter, tandis que DAST (Dynamic Application Security Testing) attaque l'application en direct de l'extérieur. SAST trouve 80 % des erreurs de codage au début du cycle de développement, mais DAST est plus efficace pour trouver les problèmes de configuration dans l'environnement d'hébergement. L'utilisation des deux garantit que vous détectez les failles dans la logique et dans l'instance d'exécution réelle de votre logiciel.