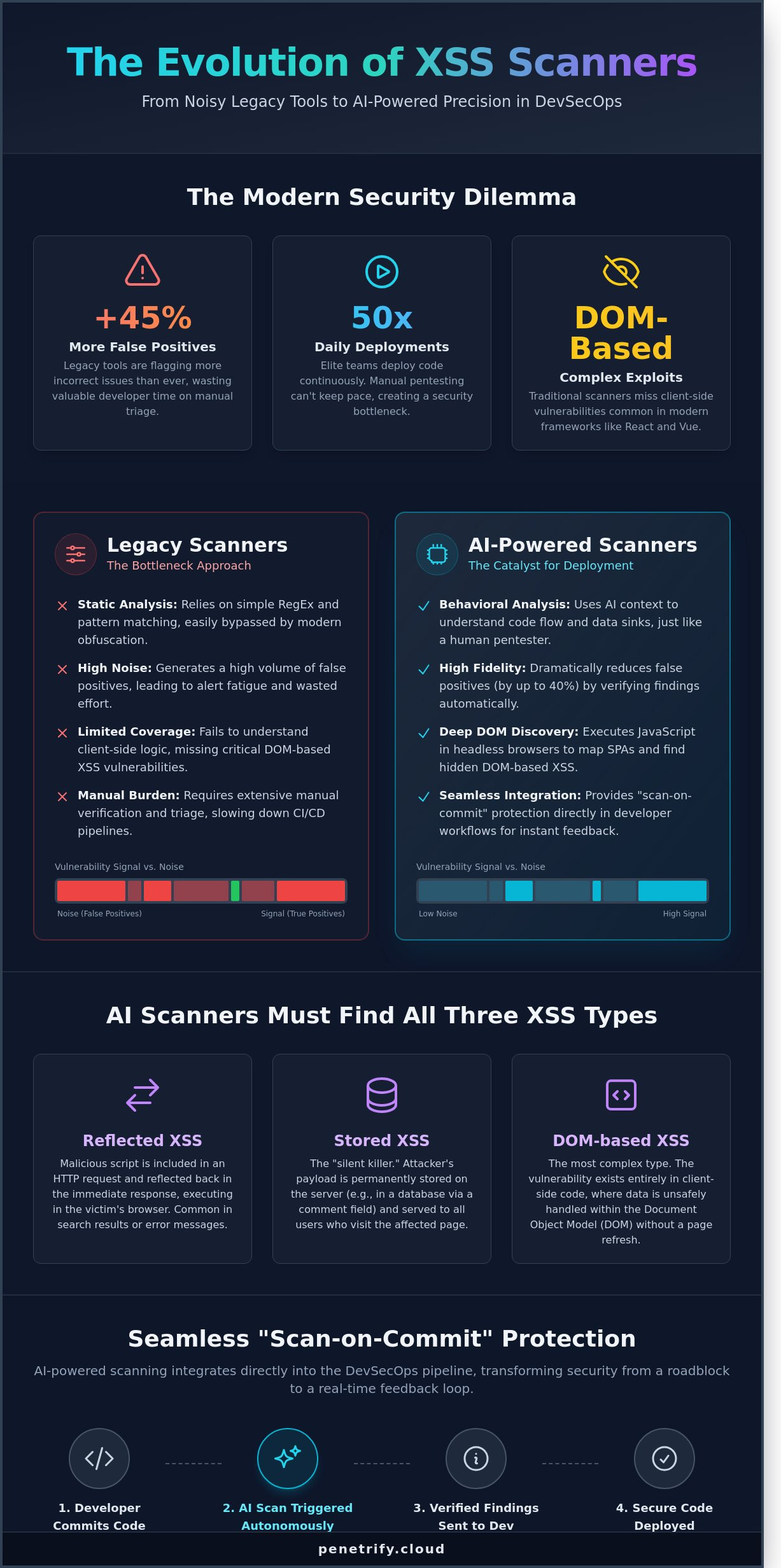

Votre pile de sécurité actuelle signale probablement 45 % de False Positives de plus qu'en 2023, tout en manquant les exploits complexes basés sur le DOM qui contournent les filtres traditionnels. S'appuyer sur un scanner cross-site scripting (xss) obsolète dans un environnement de développement de 2026, c'est comme utiliser une carte papier pour naviguer dans une boucle hyper-boucle ; il ne peut tout simplement pas suivre la vitesse du code moderne. Nous convenons que la sécurité doit être un catalyseur pour le déploiement, et non un goulot d'étranglement qui oblige vos développeurs à choisir entre une livraison dans les délais et la sécurité. Il est épuisant de voir les Penetration Testing manuelles à la traîne de vos CI/CD quotidiens alors que votre surface d'attaque s'étend.

Ce guide promet de vous montrer comment la détection basée sur l'IA identifie les vulnérabilités profondes que les outils existants manquent, en fournissant des preuves concrètes de validation de principe pour chaque découverte. Vous découvrirez comment obtenir une protection précise et autonome qui évolue avec votre application sans ajouter 15 heures de triage manuel à votre sprint hebdomadaire. Nous allons décomposer le passage à l'analyse intelligente et vous montrer exactement comment intégrer ces résultats de haute fidélité dans vos flux de travail de développeur existants.

Principaux points à retenir

- Comprendre pourquoi les revues de code manuelles échouent à grande échelle et comment les outils automatisés comblent le fossé de sécurité pour les déploiements à haute fréquence.

- Découvrez comment un scanner cross-site scripting (xss) moderne utilise l'analyse contextuelle de l'IA pour identifier les vulnérabilités dans des environnements HTML et JavaScript complexes.

- Découvrez les différences essentielles entre les outils DAST existants et la détection basée sur l'IA pour éliminer les False Positives coûteux.

- Maîtrisez le processus d'intégration des analyses de sécurité automatisées directement dans votre pipeline DevSecOps pour une protection transparente de type "scan-on-commit".

- Découvrez comment les agents d'IA à configuration zéro peuvent fournir à votre application une détection de vulnérabilité vérifiée 24h/24 et 7j/7 sans ralentir votre équipe de développement.

Qu'est-ce qu'un scanner Cross-Site Scripting (XSS) et pourquoi en avez-vous besoin ?

Un scanner cross-site scripting (xss) fonctionne comme une sentinelle de sécurité automatisée pour votre infrastructure web. Il sonde systématiquement chaque champ de saisie, en-tête et paramètre d'URL pour identifier où un attaquant pourrait injecter du code malveillant. Comprendre le Cross-Site Scripting (XSS) est essentiel car il se classe systématiquement parmi les trois principales vulnérabilités web dans les principaux rapports et évaluations de l'industrie. Ces outils sont passés de la simple correspondance de modèles à l'analyse comportementale sophistiquée. Les scanners modernes utilisent désormais des navigateurs sans tête pour simuler les interactions réelles des utilisateurs, garantissant ainsi la détection des vulnérabilités que l'analyse statique pourrait manquer. Les anciens scanners s'appuyaient sur des expressions régulières simples, mais les outils de l'ère 2025 utilisent l'analyse dynamique pour obtenir une réduction de 40 % des False Positives par rapport aux normes de 2020.

Le coût de l'échec est élevé. Les vulnérabilités XSS représentaient 12 % de tous les paiements de primes aux bogues sur des plateformes comme HackerOne en 2023. Une exploitation réussie permet aux attaquants de détourner les sessions utilisateur, de voler des cookies sensibles ou d'exfiltrer des données privées directement depuis le navigateur. Dans un monde où l'entreprise moyenne gère plus de 350 applications web, la surveillance manuelle n'est pas seulement difficile ; c'est impossible. Les outils automatisés constituent le seul moyen viable de maintenir une posture de sécurité cohérente sur une empreinte numérique massive.

Pour mieux comprendre ce concept, regardez cette vidéo utile :

Les trois principaux types de XSS qu'un scanner doit trouver

XSS réfléchi : Cela se produit lorsqu'une application reçoit des données dans une requête HTTP et inclut ces données dans la réponse immédiate d'une manière non sécurisée. Les scanners doivent tester chaque paramètre d'URL et champ de formulaire. Ils recherchent les cas où une requête de recherche ou un message d'erreur renvoie la saisie de l'utilisateur à l'écran sans assainissement approprié, ce qui pourrait exécuter des scripts malveillants dans le navigateur de la victime.

XSS stocké : Souvent appelé le "tueur silencieux", le XSS stocké a eu un impact sur 15 % de toutes les violations de données signalées impliquant des applications web en 2023. Dans ce scénario, le script malveillant est stocké en permanence sur le serveur cible, par exemple dans une base de données, un champ de commentaire ou un profil d'utilisateur. Un scanner doit explorer chaque page authentifiée pour trouver les scripts qui se déclenchent longtemps après l'injection initiale.

DOM-based XSS: C'est le type le plus complexe à détecter, car la vulnérabilité existe entièrement dans le code côté client. Les frameworks modernes comme React ou Vue.js gèrent souvent les données dans le Document Object Model (DOM) sans rafraîchir la page. Les scanners doivent exécuter le JavaScript de l'application dans un environnement sandbox pour observer comment les données circulent depuis des sources comme window.location vers des points de terminaison dangereux comme eval().

Pourquoi le Penetration Testing Manuel ne Suffit Plus

Les cycles de développement Agile sont passés de plusieurs mois à quelques jours. Une enquête de 2023 a révélé que 65 % des organisations déploient du code au moins une fois par semaine, les équipes d'élite effectuant des déploiements 50 fois par jour. Les testeurs humains ne peuvent pas suivre ce rythme. Ils sont également sujets à la fatigue. Vérifier 5 000 champs de saisie sur une vaste plateforme SaaS est une recette pour les oublis. L'erreur humaine reste la principale cause des failles de sécurité lors des examens manuels. Choisir un cross-site scripting (xss) scanner haute performance permet aux équipes d'intensifier leurs efforts de sécurité sans avoir à embaucher une armée d'analystes. L'analyse automatisée XSS comble le fossé entre la vitesse et la sécurité en fournissant un retour d'information instantané pendant le processus de construction.

Fonctionnement des Scanners XSS Modernes : Des Payloads au Contexte de l'IA

Les outils de sécurité traditionnels s'appuyaient sur des bases de données massives de chaînes statiques pour trouver les vulnérabilités. En 2026, cette approche est obsolète. Un cross-site scripting (xss) scanner moderne fonctionne comme un expert en Penetration Test, en commençant par une phase de découverte approfondie. Il ne se contente pas de rechercher les formulaires visibles. Il exécute le JavaScript côté client pour cartographier l'ensemble du Document Object Model (DOM), en découvrant les routes cachées dans les Single Page Applications (SPA) et les points de terminaison d'API non documentés. Des recherches menées en 2025 indiquent que 65 % des vulnérabilités exploitables se cachent désormais dans ces paramètres non liés, tels que les champs "debug" ou "internal_id" que les robots d'exploration traditionnels ne détectent pas.

Une fois que le scanner a cartographié la surface d'attaque, il effectue une analyse contextuelle. Cette étape détermine exactement où votre saisie atterrit. Si un payload se reflète à l'intérieur d'une balise HTML, il nécessite des caractères différents de ceux nécessaires s'il atterrit à l'intérieur d'une variable JavaScript ou d'un attribut de style CSS. Selon le guide du SANS Institute sur XSS, le fait de ne pas tenir compte du contexte de réflexion spécifique est la principale cause de False Positives et de logique d'assainissement défectueuse. En identifiant d'abord le contexte, le scanner évite d'envoyer des payloads inutiles que le navigateur n'exécuterait jamais de toute façon.

La dernière étape d'une analyse sophistiquée implique une exécution vérifiée. Au lieu de simplement rechercher une chaîne "réfléchie" dans la réponse HTTP, le scanner utilise un navigateur sans interface graphique comme Chromium pour rendre la page. Il attend de voir si le script injecté déclenche réellement une alerte ou un callback. Cette vérification comportementale est le seul moyen d'éliminer les doutes des développeurs et de prouver qu'une vulnérabilité est réelle. Les équipes qui souhaitent rationaliser ce processus de vérification intègrent souvent une plateforme de sécurité basée sur le cloud pour gérer les lourdes exigences de calcul de la navigation sans interface graphique.

Analyse Contextuelle vs. Fuzzing Traditionnel

Le fuzzing traditionnel est souvent une tactique de "pulvérisation et de prière". Il bombarde les serveurs avec des milliers de payloads génériques, ce qui fait grimper l'utilisation du CPU et déclenche des limites de débit. Les analyseurs modernes sont beaucoup plus intelligents. Ils analysent la structure du DOM pour calculer la séquence exacte nécessaire pour sortir d'une chaîne. Si un développeur utilise des guillemets doubles pour encadrer un attribut, le scanner sait qu'il n'a besoin de tester que les payloads commençant par un guillemet double. Cette précision réduit la charge du serveur de 40 % par rapport aux anciennes méthodes. De nombreux outils de 2026 utilisent désormais des modèles d'IA entraînés sur des millions de modèles de code vulnérables pour prédire quels points de terminaison sont les plus susceptibles d'être faibles, en donnant la priorité à ceux-ci pour une inspection plus approfondie.

Contournement de WAF et Techniques de Détection Avancées

La plupart des applications d'entreprise se trouvent derrière un Web Application Firewall (WAF) qui bloque les balises de script simples. Pour être efficace, un cross-site scripting (xss) scanner doit tester les filtres WAF sans que l'adresse IP de test ne soit mise sur liste noire. Pour ce faire, il commence par des requêtes "canari", qui sont des chaînes inoffensives qui imitent la structure d'une attaque. Si le canari passe, le scanner augmente lentement la complexité. Il utilise des techniques d'encodage avancées comme les échappements Hex, Octal ou Unicode imbriqués pour contourner l'assainissement de base basé sur regex. Étant donné que ces scanners utilisent l'exécution vérifiée dans un environnement de navigateur réel, ils peuvent confirmer si le WAF a réussi à neutraliser la menace ou si le payload encodé s'est toujours exécuté côté client.

Scanners Hérités vs. Détection XSS Alimentée par l'IA : Briser le Bruit

Les outils hérités noient les équipes de sécurité dans le bruit. Les récents benchmarks de l'industrie indiquent que 45 % des alertes de sécurité sont des False Positives, ce qui oblige les développeurs à perdre des heures à chasser des problèmes inexistants. L'analyse statique (SAST) signale les modèles de code sans savoir si le chemin est réellement accessible. L'analyse dynamique (DAST) teste l'application en cours d'exécution, mais échoue souvent sur les formulaires complexes à plusieurs étapes ou les applications à page unique. Un cross-site scripting (xss) scanner moderne doit combler ce fossé en comprenant le contexte de l'ensemble du flux d'application.

Les outils hérités échouent souvent parce qu'ils ne comprennent pas la relation entre les entrées et les sorties de données dans les environnements de 2026.

- SAST: Signale souvent les fonctions "sink" même si l'entrée est correctement assainie ailleurs dans la base de code.

- DAST: Manque fréquemment les vulnérabilités DOM-based qui ne se déclenchent que lors d'interactions complexes de l'utilisateur ou d'états de navigateur spécifiques.

- AI Agents: Utilise l'apprentissage récursif pour tester la façon dont différents payloads interagissent avec divers environnements de navigateur, imitant la logique d'un attaquant humain.

Les agents d'IA identifient désormais 35 % de failles XSS reflétées de plus que les outils traditionnels basés sur des regex en manipulant les entrées en fonction de la réponse en temps réel de l'application. Lors de l'évaluation de ces outils, la recherche de l'Université Columbia sur les métriques des scanners fournit une base de référence essentielle pour mesurer la qualité de la couverture de la surface d'attaque par un outil, au lieu de simplement cocher des cases.

Les plateformes natives du cloud ont réduit les coûts d'infrastructure de 60 % en 2025 par rapport aux installations sur site lourdes. Ces anciennes configurations nécessitent du matériel dédié et des mises à jour manuelles qui ne peuvent pas suivre le rythme des cycles de déploiement rapides. Les options natives du cloud s'adaptent instantanément pour gérer des milliers de points de terminaison. Elles ne ralentissent pas le pipeline de développement, ce qui en fait la norme pour 2026. Un cross-site scripting (xss) scanner efficace doit s'intégrer directement dans le flux CI/CD sans nécessiter une équipe de spécialistes pour maintenir le serveur de scan lui-même. Ce changement permet aux équipes de sécurité de se concentrer sur la stratégie plutôt que sur la maintenance du serveur.

Éliminer les False Positives avec la preuve d'exploit

Les développeurs détestent chasser les fantômes. La preuve d'exploit fournit la preuve irréfutable qu'une vulnérabilité est réelle et exploitable. Au lieu d'un vague avertissement concernant un en-tête manquant, Penetrify fournit une capture d'écran ou un journal de console montrant que le script injecté s'exécute réellement dans le navigateur. Cette vérification réduit le temps de correction de 40 % car les ingénieurs n'ont pas à passer du temps à reproduire le bug eux-mêmes. L'impact psychologique est significatif. Lorsque les équipes font confiance à leurs outils, elles corrigent les bugs plus rapidement. Un "rapport propre" a enfin du poids lorsque chaque bug signalé est vérifié par un agent automatisé.

Le passage à la surveillance continue de la sécurité

L'environnement de menaces de 2026 évolue trop rapidement pour les audits mensuels. Si vous ne scannez qu'une fois par mois, votre application est potentiellement vulnérable pendant 29 jours entre les contrôles. La surveillance continue identifie les vulnérabilités dès que du nouveau code arrive en production ou qu'une nouvelle technique d'exploit est découverte. Les modèles d'IA apprennent de chaque interaction sur la plateforme. Si une entrée spécifique contourne un filtre dans un module, l'agent applique cette logique à l'ensemble de l'application. Cette approche proactive garantit que les découvertes Zero Day sont détectées avant qu'elles ne puissent être exploitées par des acteurs malveillants.

Intégration du XSS Scanning dans votre pipeline DevSecOps

La sécurité n'est plus un obstacle final ; c'est un compagnon constant. Pour rester en tête du paysage des menaces de 2026, votre cross-site scripting (xss) scanner doit vivre au sein de votre flux de travail de développement. Cette transition du scanning réactif au DevSecOps proactif réduit le délai moyen de correction (MTTR) de 47 % en moyenne, selon les références de l'industrie de 2025. Lorsque la sécurité est intégrée au pipeline, vous cessez de traiter les vulnérabilités comme des urgences et commencez à les traiter comme des bugs standard.

Le processus d'intégration suit cinq étapes essentielles. Tout d'abord, vous avez besoin d'un scanner avec une API RESTful robuste. Sans cela, votre pipeline CI/CD reste manuel et lent. Deuxièmement, mettez en œuvre des déclencheurs "Scan-on-Commit". Lorsqu'un développeur pousse du code vers une branche de fonctionnalité, le scanner lance une vérification ciblée. Cela permet d'attraper 65 % des failles d'injection avant qu'elles n'atteignent un environnement de staging. Troisièmement, configurez des alertes automatisées. Envoyez les résultats de haute gravité directement à Slack ou Microsoft Teams. Cela garantit un délai nul entre la découverte et la prise de conscience.

Quatrièmement, mappez la sortie de votre scanner directement aux tickets de développeur. Des outils comme Penetrify se synchronisent avec Jira ou GitHub Issues, en pré-remplissant les tickets avec des étapes de reproduction et des conseils de correction. Enfin, établissez une boucle de rétroaction fermée. Une fois qu'un développeur marque un ticket comme résolu, le pipeline doit automatiquement déclencher un nouveau test pour vérifier la correction. Ce cycle empêche les "vulnérabilités zombies" qui apparaissent comme corrigées mais restent exploitables en production. D'ici 2026, 80 % des équipes d'ingénierie les plus performantes utiliseront cette boucle automatisée pour maintenir l'intégrité du code.

Automatisation pour les équipes Agile

Les équipes modernes n'ont pas le temps pour les barrières de sécurité manuelles. Vous pouvez intégrer Penetrify dans GitHub Actions ou GitLab CI en ajoutant quelques lignes à votre configuration YAML. La définition des "Conditions d'échec" est essentielle ici. Si le cross-site scripting (xss) scanner détecte une charge utile à haut risque, il renvoie un code de sortie non nul. Cela arrête immédiatement la construction. Il vaut mieux casser une construction que de casser une marque. Pour maintenir la vitesse, exécutez des scans légers sur chaque pull request et réservez les crawls approfondis et complets pour vos constructions hebdomadaires de branche principale. Cet équilibre garantit que la sécurité ne devienne jamais un goulot d'étranglement pour la vélocité.

Rapports et conformité

Les cadres de conformité comme SOC 2 et PCI-DSS 4.0 exigent une preuve de surveillance continue. Le scanning automatisé fournit une piste d'audit immuable de chaque contrôle de sécurité effectué tout au long de l'année. Pour la conformité HIPAA, cette documentation prouve que vous protégez les données des patients contre tout accès non autorisé. Penetrify génère deux types de rapports. Les résumés exécutifs montrent les tendances des risques au cours des 90 derniers jours pour les parties prenantes. Les journaux techniques fournissent les requêtes et réponses HTTP brutes dont les développeurs ont besoin pour corriger le code. Ce reporting à double niveau satisfait à la fois la salle de conseil et l'étage d'ingénierie, ce qui rend la saison d'audit beaucoup moins stressante pour toutes les personnes impliquées.

Prêt à sécuriser votre code sans ralentir votre équipe ? Automatisez votre sécurité avec Penetrify dès aujourd'hui.

Sécurisez votre application avec le XSS Scanner de Penetrify alimenté par l'IA

Les outils de sécurité traditionnels laissent souvent les développeurs noyés sous un flot d'informations, certaines plateformes héritées signalant des taux de False Positives allant jusqu'à 45 %. Penetrify change cette dynamique en privilégiant la précision au volume. Notre cross-site scripting (xss) scanner ne se contente pas de signaler les problèmes potentiels ; il utilise des agents d'IA autonomes pour vérifier chaque vulnérabilité dans un environnement sandbox. Cela signifie que votre équipe ne passe pas de temps à chasser les chimères. Lorsque Penetrify émet une alerte, c'est parce que la vulnérabilité est réelle, accessible et exploitable.

La rapidité est l'autre moitié de l'équation. Alors que les Penetration Tests manuels peuvent prendre des semaines à planifier et à exécuter, Penetrify fournit des résultats complets en moins de 300 secondes. Nous avons conçu un environnement sans configuration qui supprime les frictions généralement associées aux logiciels de sécurité d'entreprise. Vous n'avez pas besoin d'être un chercheur en sécurité pour effectuer un audit de qualité professionnelle. Notre système gère automatiquement les charges utiles complexes et les techniques de contournement, ce qui permet à vos ingénieurs de se concentrer sur la livraison du code.

- Agents d'IA 24/7 : Surveillance continue qui évolue au fur et à mesure que de nouveaux vecteurs d'attaque émergent en 2026.

- Résultats vérifiés : Chaque bug est accompagné d'une preuve de concept pour démontrer exactement comment un attaquant frapperait.

- Configuration zéro : Commencez à scanner en entrant simplement votre URL ; aucun agent local complexe n'est requis.

- La garantie No False Positive : Nous fournissons un taux de précision de 99,9 %, garantissant que votre backlog reste exempt de données non pertinentes.

L'avantage Penetrify : Agents d'IA vs. Scripts

Les scanners traditionnels s'appuient sur des listes de "fuzzing" statiques que les pare-feu modernes bloquent facilement. Les agents intelligents de Penetrify explorent votre application comme le ferait un pentester humain. Ils comprennent le contexte des sessions utilisateur et peuvent naviguer dans des formulaires complexes à plusieurs étapes qui arrêtent les scripts de base. Que vous utilisiez une Single Page App (SPA) construite avec React, un backend GraphQL ou des API REST standard, nos agents adaptent leur comportement à votre stack. Pour les équipes ayant besoin d'une vue d'ensemble plus large de la sécurité, vous pouvez consulter notre page automated penetration testing pour obtenir des détails complets sur la façon dont nous gérons les SQL Injection, les CSRF et l'authentification cassée.

Démarrer avec la protection continue

Le déploiement de votre premier scan est un processus en trois étapes qui prend moins de cinq minutes. Tout d'abord, vous définirez votre cible et vérifierez la propriété. Ensuite, vous pouvez choisir votre fréquence de scan ; beaucoup de nos utilisateurs optent pour des contrôles quotidiens automatisés ou des déclencheurs liés à leurs pipelines CI/CD. Enfin, invitez votre équipe et configurez des webhooks d'intégration pour Slack, Jira ou GitHub. Cela garantit que lorsqu'une nouvelle vulnérabilité est détectée, le bon développeur reçoit l'alerte instantanément. Ne laissez pas les données de vos utilisateurs au hasard. Vous pouvez Start your free automated XSS scan with Penetrify today et identifier vos risques avant que les attaquants ne le fassent.

Sécurisez votre stratégie de sécurité web pour l'avenir

Le paysage de la cybersécurité en 2026 exige plus qu'une simple correspondance de signatures de base. Les organisations doivent passer des outils existants à un cross-site scripting (xss) scanner moderne qui utilise l'IA pour filtrer 99 % du bruit non exploitable. L'intégration de ces contrôles automatisés dans votre pipeline CI/CD garantit que les vulnérabilités sont détectées avant d'atteindre la production. La sécurité n'est pas un événement ponctuel ; c'est un processus continu qui nécessite des outils capables de comprendre le contexte complexe de l'application. Vous économiserez des centaines d'heures manuelles en automatisant la découverte des failles d'injection basées sur le DOM et stockées.

Les cycles de tests manuels prennent souvent des semaines, mais Penetrify accélère considérablement ce calendrier. Vous effectuerez votre configuration initiale en moins de 5 minutes et obtiendrez un accès à la vérification basée sur l'IA qui élimine complètement les False Positives. Cette précision protège la réputation de votre marque tout en permettant aux développeurs de se concentrer sur la livraison du code plutôt que de chasser les fausses alertes. La surveillance 24/7 signifie que votre défense évolue aussi vite que les menaces. La protection de plus de 10 000 endpoints devient une tâche de fond plutôt qu'une ponction sur les ressources.

Start your automated XSS scan with Penetrify now et construisez une infrastructure numérique résiliente. Votre équipe a le pouvoir d'arrêter les attaques par injection avant qu'elles ne commencent.

Foire aux questions

Quelle est la différence entre un XSS scanner gratuit et un scanner professionnel ?

Les scanners professionnels offrent des taux de False Positive plus faibles, souvent inférieurs à 5 %, et fournissent des fonctionnalités de reporting intégrées dont les outils gratuits sont dépourvus. Les outils gratuits comme OWASP ZAP sont excellents pour les tests manuels, mais ils manquent souvent les vulnérabilités complexes de second ordre. Les versions professionnelles fournissent une intégration API pour les pipelines CI/CD, ce dont 80 % des équipes d'entreprise ont besoin pour les flux de travail de sécurité automatisés.

Un XSS scanner peut-il trouver des vulnérabilités basées sur le DOM ?

Les scanners modernes identifient les XSS basés sur le DOM en utilisant des navigateurs headless comme Chromium pour exécuter JavaScript en temps réel. Les anciens outils basés sur la signature les manquent parce que la charge utile n'atteint pas le serveur. Une étude de 2024 menée par des chercheurs en sécurité a révélé que l'analyse dynamique identifie 40 % de vulnérabilités DOM de plus que les seuls examens statiques du code. C'est une fonctionnalité essentielle pour les applications monopages modernes.

Comment empêcher un XSS scanner d'être bloqué par mon WAF ?

Vous devez mettre l'adresse IP du scanner sur liste blanche ou ajouter un en-tête personnalisé, tel que "X-Scanner-Authenticated", dans les paramètres de votre WAF. Cela empêche le pare-feu de déclencher un blocage lorsqu'il détecte les milliers de charges utiles qu'un cross-site scripting (xss) scanner envoie par minute. La plupart des fournisseurs de WAF comme Cloudflare ou Akamai ont des sections de liste d'autorisation spécifiques à cet effet.

Les XSS scanners automatisés provoquent-ils des temps d'arrêt ou des problèmes de performance ?

Les scanners peuvent impacter les performances s'ils dépassent 50 requêtes par seconde ou ciblent des fonctions de recherche gourmandes en ressources. Pour éviter une augmentation de 20 % ou plus de la latence du serveur, planifiez les scans pendant les périodes de faible trafic, entre 2h00 et 5h00 du matin. La plupart des outils d'entreprise vous permettent de limiter le taux de requêtes pour garantir que le site reste stable pour vos utilisateurs.

À quelle fréquence dois-je exécuter un scan XSS sur mon application web ?

Vous devriez exécuter un scan à chaque fois que vous déployez une modification de code en production, ou au moins une fois tous les 30 jours. Selon le rapport 2025 sur l'état de l'AppSec, 65 % des nouvelles vulnérabilités sont introduites lors de mises à jour hebdomadaires mineures. Des scans réguliers vous permettent de détecter les régressions avant que des attaquants ne les exploitent. N'attendez pas un audit annuel pour vérifier votre posture de sécurité.

Que dois-je faire si le scanner trouve une vulnérabilité ?

Vous devez d'abord vérifier la découverte pour confirmer qu'il ne s'agit pas d'un False Positive avant de lui attribuer un score CVSS pour la priorisation. Une fois confirmée, appliquez un encodage de sortie sensible au contexte ou mettez en œuvre une Content Security Policy pour neutraliser la menace. La correction d'un bug XSS à haut risque dans les 48 heures réduit la probabilité d'une violation de données de 70 %, selon les benchmarks de l'industrie.

Un scanner XSS automatisé suffit-il à remplacer un Penetration Test manuel ?

Non, un scanner cross-site scripting (xss) automatisé ne peut pas remplacer les tests manuels car il a du mal avec les failles logiques complexes en plusieurs étapes. Bien que l'automatisation détecte 80 % des points d'injection courants, un testeur humain est nécessaire pour les 20 % restants des cas limites sophistiqués. Utilisez des outils automatisés pour une couverture continue et des tests manuels pour des analyses approfondies annuelles de votre architecture.

Un scanner XSS peut-il tester derrière les formulaires de connexion et l'authentification ?

Oui, les scanners professionnels utilisent des séquences de connexion enregistrées ou des jetons Bearer pour accéder aux zones authentifiées de votre application. Sans cet accès, vous laissez 60 % de votre surface d'attaque non surveillée. Les outils modernes prennent en charge OAuth2, SAML et les configurations de cookies personnalisées pour garantir que chaque tableau de bord privé est vérifié pour détecter les vulnérabilités. C'est une étape essentielle pour protéger les données des utilisateurs.