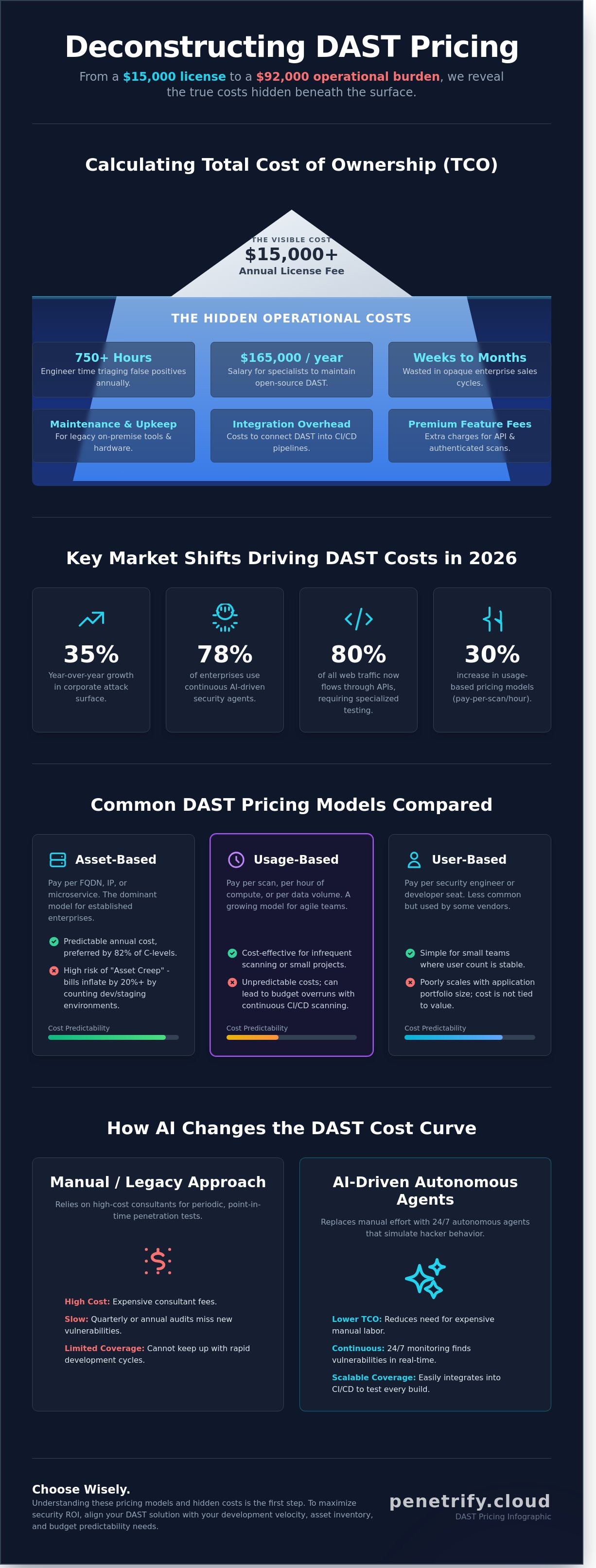

Pourquoi une licence DAST qui commence à 15 000 $ peut-elle souvent se transformer en un fardeau opérationnel de 92 000 $ une fois que vos ingénieurs ont fini de trier les False Positives ? Vous avez probablement passé des semaines à regarder les boutons "Demander un devis" pour finalement vous retrouver face à des cycles de vente d'entreprise opaques qui vous font perdre votre temps. C'est une frustration courante car la tarification des tests de sécurité dynamiques des applications reste l'un des secrets les mieux gardés de l'industrie de la cybersécurité. Vous ne devriez pas avoir à deviner si un outil correspond à votre budget 2026 alors que votre surface d'attaque continue de croître de 35 % d'une année sur l'autre.

Nous allons éliminer le jargon marketing pour révéler les coûts réels de l'analyse moderne, des heures de travail cachées à la tarification échelonnée des actifs. Ce guide fournit un cadre concret pour calculer le retour sur investissement de votre sécurité et répertorie les principaux fournisseurs aux prix transparents pour l'année à venir. Vous obtiendrez les points de données exacts nécessaires pour justifier vos dépenses de sécurité auprès d'un directeur financier qui ne se soucie que des résultats. Il est temps de trouver une solution qui protège votre code sans épuiser l'ensemble de votre budget annuel en frais cachés.

Principaux points à retenir

- Comparez les modèles basés sur les actifs, les analyses et les utilisateurs pour identifier la structure de licence la plus rentable pour l'échelle spécifique de votre organisation.

- Maîtrisez l'art de calculer le coût total de possession pour comprendre comment l'expertise humaine et la gestion ont un impact sur la tarification globale de vos tests de sécurité dynamiques des applications.

- Découvrez comment les agents autonomes basés sur l'IA perturbent le marché de la sécurité en remplaçant le besoin de consultants en Penetration Testing manuels coûteux.

- Mettez en œuvre un cadre étape par étape pour inventorier vos actifs numériques et déterminer une fréquence d'analyse qui maximise la sécurité sans dépasser votre budget.

Qu'est-ce que le DAST et pourquoi les prix varient-ils autant ?

D'ici 2026, la définition de Dynamic Application Security Testing (DAST) a évolué, passant d'une simple analyse de l'extérieur vers l'intérieur à une simulation sophistiquée en temps réel du comportement des pirates informatiques. Contrairement à l'analyse statique qui examine le code inactif, le DAST interagit avec une application en cours d'exécution pour trouver des vulnérabilités telles que les SQL Injection ou le cross-site scripting. Les organisations le considèrent désormais comme une couche obligatoire pour la protection des environnements en direct, car il identifie les problèmes qui n'apparaissent que pendant l'exécution. Étant donné que ces outils doivent désormais gérer une authentification complexe et des frameworks modernes, le coût d'entrée a considérablement évolué par rapport aux modèles à prix fixe du début des années 2020.

Pour mieux comprendre ce concept, regardez cette vidéo utile :

Les équipes de sécurité ne s'appuient plus sur des audits trimestriels. Au lieu de cela, 78 % des entreprises sont passées à des agents de sécurité continus basés sur l'IA qui surveillent les applications Web 24 heures sur 24 et 7 jours sur 7. Cette évolution a un impact direct sur la tarification des tests de sécurité dynamiques des applications, car les fournisseurs s'éloignent des tarifs forfaitaires pour adopter des modèles qui reflètent l'utilisation constante du calcul. Les outils hérités sur site nécessitent souvent des frais de licence initiaux de 50 000 $ plus la maintenance annuelle. Les plateformes SaaS natives du cloud modernes éliminent ces coûts matériels, mais introduisent des abonnements mensuels basés sur le nombre d'URL actives ou de FQDN (noms de domaine complets) analysés.

Les principaux facteurs qui influencent le prix sont les suivants :

- Fréquence d'analyse : Surveillance continue hebdomadaire ou en temps réel.

- Nombre d'actifs : Le nombre total d'applications Web, de microservices et d'API.

- Profondeur d'analyse : Indique si l'outil effectue une exploration de base ou des tests authentifiés approfondis.

Les composantes essentielles de la valeur du DAST

La tarification reflète la complexité technique de l'analyse. Les outils haut de gamme doivent exécuter du JavaScript lourd, car 95 % des applications Web modernes reposent sur des frameworks tels que React ou Angular. Si un scanner ne peut pas les gérer, il manque des vulnérabilités critiques. Un DAST efficace s'intègre également dans les pipelines CI/CD, déclenchant automatiquement des analyses à chaque build. Les tests de sécurité des API sont désormais une exigence standard, car 80 % du trafic Web transite actuellement par des API. Les fournisseurs facturent souvent un supplément pour ces capacités d'intégration approfondie.

Tendances du marché influençant les coûts de 2026

Les agents d'IA banalisent la détection de vulnérabilités de base, forçant les fournisseurs haut de gamme à proposer des tests plus approfondis basés sur la logique pour justifier leurs coûts. Nous constatons une augmentation de 30 % des modèles basés sur l'utilisation, où les entreprises paient par scan ou par heure de calcul. Comprendre ces changements est essentiel lors de l'évaluation des dynamic application security testing pricing pour les budgets de 2026. Bien que les outils open source semblent gratuits, ils entraînent souvent des coûts cachés. Une étude de 2025 a révélé que la maintenance d'une configuration DAST open source coûte en moyenne 165 000 $ par an en salaires d'ingénierie spécialisée, ce qui rend le SaaS commercial plus rentable pour la plupart des équipes.

Comparaison des modèles de tarification DAST courants

Le choix du bon modèle de tarification de dynamic application security testing détermine si votre budget de sécurité reste dans le vert ou devient incontrôlable. La plupart des fournisseurs en 2024 proposent trois voies principales. Chacune a des implications spécifiques pour votre « coût total de possession ». Un mauvais choix peut entraîner un dépassement de budget de 30 % dans les six premiers mois de la mise en œuvre.

Tarification basée sur les actifs (la norme d'entreprise)

La tarification basée sur les actifs reste le choix dominant pour les organisations établies. Dans ce modèle, un « actif » est défini comme un nom de domaine complet (FQDN) unique, une adresse IP statique ou un microservice individuel. Si votre entreprise gère 50 applications Web distinctes, vous payez pour 50 licences. Cela fournit un coût annuel prévisible, que 82 % des cadres de niveau C préfèrent pour la planification à long terme.

Le piège de la « prolifération des actifs » est un risque important ici. Les organisations constatent souvent que leurs factures augmentent de 20 % ou plus parce qu'elles ne parviennent pas à faire la distinction entre les environnements de production et de développement. Si votre fournisseur considère dev.example.com et staging.example.com comme des actifs distincts de example.com, vous payez trop cher. Des tests de haute qualité doivent être complets. Citer NIST on application security nous rappelle que, bien que les méthodologies comme SAST et DAST diffèrent, l'objectif est une couverture cohérente sur tous les points de terminaison accessibles sans créer de goulets d'étranglement financiers.

Modèles basés sur l'utilisateur et basés sur l'analyse

La licence basée sur l'utilisateur est en voie de disparition. À l'ère moderne de DevSecOps, la sécurité est une responsabilité partagée. Une enquête sectorielle de 2024 a révélé que 68 % des responsables de la sécurité estiment que les frais par utilisateur étouffent la collaboration. Si vous avez une équipe de 40 développeurs, mais que seulement cinq peuvent accéder à l'outil de sécurité en raison des coûts de licence, vous avez créé un silo dangereux. C'est une approche dépassée qui ne correspond pas au cycle de livraison rapide actuel.

La tarification basée sur l'analyse est plus courante pour les équipes basées sur des projets ou les entreprises saisonnières. Vous payez pour le nombre de fois où vous exécutez l'outil. Bien que cela semble moins cher sur le papier pour une startup qui effectue une analyse par mois, cela devient un passif énorme à mesure que vous évoluez. De nombreux fournisseurs modernes utilisent désormais des systèmes « basés sur des crédits ». Vous pouvez acheter 5 000 crédits à l'avance ; une analyse de découverte rapide coûte 10 crédits, tandis qu'une analyse approfondie et authentifiée coûte 100 crédits. Cela offre une flexibilité, mais nécessite une surveillance constante pour éviter de manquer de « carburant » en milieu de sprint.

D'ici 2026, les « analyses illimitées » seront la norme de l'industrie. La sécurité ne devrait pas être mesurée. Si un développeur a l'impression de gaspiller l'argent de l'entreprise en effectuant une analyse après une modification mineure du code, il arrêtera tout simplement d'analyser. Ce comportement augmente le risque que des vulnérabilités atteignent la production. Si vous en avez assez des calculs complexes et des frais cachés, vous voudrez peut-être explorer un modèle de sécurité simplifié qui évolue avec votre croissance.

- Environnements de staging : Le fournisseur facture-t-il les sous-domaines hors production ?

- Analyse API : Les points de terminaison REST, GraphQL et SOAP sont-ils inclus dans le prix de base ou vendus en tant que modules complémentaires ?

- Analyses simultanées : Pouvez-vous exécuter 10 analyses à la fois, ou existe-t-il une limite de « file d'attente » ?

- Clauses de régularisation : Que se passe-t-il si vous ajoutez 5 nouvelles applications en milieu d'année ? Y a-t-il des pénalités ?

- Niveaux de support : L'assistance technique 24 h/24 et 7 j/7 est-elle incluse, ou représente-t-elle 15 % supplémentaires de la valeur du contrat ?

Les startups trouvent généralement le plus de valeur dans les modèles basés sur le crédit ou les modèles d'actifs à faible volume. À l'inverse, les entreprises avec plus de 200 applications devraient strictement négocier des volumes d'analyse illimités et des niveaux d'actifs à taux fixe. Cela empêche la « taxe sur le succès », où vos coûts de sécurité augmentent simplement parce que votre entreprise lance davantage de produits numériques.

Calcul du coût total de possession (CTP)

La plupart des équipes d'approvisionnement commettent l'erreur d'assimiler le prix affiché d'un abonnement logiciel à son coût réel. En réalité, les frais de licence annuels ne représentent souvent que 30 % de l'investissement total. Pour vraiment comprendre le Dynamic application security testing (DAST), vous devez examiner la charge opérationnelle qu'il impose à vos équipes de sécurité et d'ingénierie. Un outil qui semble bon marché sur le papier peut devenir un passif à six chiffres s'il nécessite une intervention manuelle constante.

La principale objection à la mise en œuvre de DAST n'est pas le coût du logiciel, mais le coût de l'expertise humaine nécessaire pour le gérer. Les analystes de sécurité passent en moyenne 12 heures par semaine à configurer les analyses, à valider les résultats et à courir après les développeurs pour obtenir des correctifs. Si votre ingénieur de sécurité senior gagne un salaire médian de 160 000 $, vous dépensez environ 48 000 $ par an juste pour la main-d'œuvre nécessaire au fonctionnement de l'outil. Ce coût salarial « caché » est un élément essentiel de la dynamic application security testing pricing que de nombreux fournisseurs omettent de mentionner pendant le cycle de vente.

Pour obtenir une image précise de votre retour sur investissement, utilisez cette formule pour calculer le coût par vulnérabilité corrigée :

- (Coût annuel de la licence + (Nombre d'heures de triage annuelles × Taux horaire) + (Nombre d'heures de correction annuelles × Taux horaire)) ÷ Total des vulnérabilités corrigées = Coût par vulnérabilité corrigée

Si votre outil identifie 100 vulnérabilités, mais que 80 d'entre elles sont à faible risque ou des False Positives, votre coût par correction significative monte en flèche. Les équipes très performantes visent un coût par correction inférieur à 500 $, mais les configurations inefficaces peuvent voir ce chiffre grimper au-dessus de 2 500 $ par bug.

Le coût caché des False Positives

Les False Positives sont le principal facteur d'érosion des budgets de sécurité. Les données de l'industrie indiquent que les équipes de sécurité passent 25 % de leur temps à trier les vulnérabilités "fantômes" qui n'existent pas réellement. Un outil avec un rapport signal/bruit élevé entraîne une fatigue d'alerte, une condition dans laquelle 30 % des risques critiques sont ignorés parce que les développeurs ne font plus confiance à la sortie du scanner. Bien que les outils d'IA de haute précision puissent exiger des frais de licence initiaux supérieurs de 20 %, ils justifient le coût en réduisant le temps de triage manuel de 60 %. Vous payez pour la confiance que chaque alerte envoyée à Jira est une menace légitime qui nécessite une action.

Frais généraux d'intégration et de maintenance

La mise en place d'un outil DAST n'est pas un événement ponctuel. La configuration d'une authentification complexe pour les analyses approfondies, comme l'authentification multifacteur (MFA) ou OAuth2, nécessite généralement 40 heures d'ingénierie pendant la phase de configuration initiale. La maintenance ne s'arrête pas là. Au fur et à mesure que votre application évolue, vous passerez environ 5 heures par mois à mettre à jour les configurations d'analyse personnalisées et les plugins pour vous assurer que le scanner ne perd pas de couverture. De plus, tenez compte des 5 000 à 8 000 $ nécessaires à la formation annuelle des développeurs. Sans cette formation, vos ingénieurs auront du mal à interpréter les rapports de dynamic application security testing pricing, ce qui entraînera des cycles de correction plus longs et une friction accrue entre les services.

Comment l'automatisation de l'IA modifie la courbe des coûts DAST

Les modèles de sécurité hérités reposent sur des consultants humains coûteux qui facturent à l'heure. Cela crée un goulot d'étranglement massif dans le dynamic application security testing pricing, car les coûts augmentent linéairement avec le nombre de tests effectués. Penetrify inverse ce scénario en utilisant une approche axée sur l'IA. Au lieu de payer pour le temps d'un consultant, vous investissez dans un moteur autonome qui fonctionne 24 heures sur 24, 7 jours sur 7, sans fatigue ni heures supplémentaires.

Les agents autonomes gèrent le gros du travail de découverte des vulnérabilités. Ils ne se contentent pas de suivre un script ; ils s'adaptent à l'architecture unique de votre application. Ce changement permet aux organisations de s'éloigner de la mentalité du "paiement par analyse". Vous payez pour une tranquillité d'esprit continue plutôt que pour un rapport unique et statique qui devient obsolète dès que vos développeurs publient un nouveau code. Les données de nos audits clients de 2024 montrent que ce niveau d'automatisation réduit le coût par test jusqu'à 70 % par rapport aux méthodes manuelles traditionnelles.

L'impact financier est clair. Lorsque vous supprimez le goulot d'étranglement humain, le coût marginal de l'exécution d'une analyse supplémentaire tombe presque à zéro. Cette efficacité permet une "surveillance continue", une stratégie où la sécurité n'est pas un événement, mais un processus de fond constant. Il s'agit d'un changement fondamental dans la façon dont les budgets sont alloués, faisant passer la sécurité d'un événement annuel à enjeux élevés à une dépense d'exploitation prévisible et gérable.

Remplacer les tests manuels par des agents d'IA

Un seul Penetration Test manuel coûte souvent 15 000 $ ou plus. Il s'agit d'une dépense d'investissement importante qui ne valide la sécurité qu'à un moment précis. Les agents d'IA de Penetrify remplacent ce modèle obsolète par une analyse continue qui identifie les failles critiques comme les SQL Injection (SQLi) et le Cross-Site Scripting (XSS) sans intervention humaine. En passant à un modèle Opex, vous bénéficiez de 365 jours de couverture pour moins que le prix de deux tests manuels. C'est une façon plus durable de gérer le dynamic application security testing pricing tout en améliorant votre posture de risque globale.

Tarification Penetrify : la transparence comme fonctionnalité

Nous avons conçu notre tarification pour qu'elle soit aussi simple que notre logiciel. Notre modèle SaaS à plusieurs niveaux comprend les niveaux Free, Pro et Enterprise pour garantir que chaque entreprise puisse accéder à une sécurité de niveau entreprise. Un différenciateur clé est que nous ne facturons pas les "sièges" ou les "utilisateurs". Nous pensons que chaque développeur et partie prenante devrait avoir accès aux données de sécurité sans gonfler votre facture. Vous pouvez consulter notre page de tarification pour les plans actuels de 2026 afin de voir exactement comment nos niveaux s'alignent sur vos besoins spécifiques en matière d'infrastructure.

La sécurité moderne exige un outil qui évolue aussi vite que votre code. Si vous êtes fatigué des frais de consultation imprévisibles et des fenêtres d'analyse limitées, il est temps d'automatiser vos tests de sécurité avec la plateforme basée sur l'IA de Penetrify.

Comment choisir le bon plan DAST pour votre équipe

Choisir un outil de sécurité ne consiste pas seulement à trouver le prix affiché le plus bas. Il s'agit d'aligner les capacités de l'outil sur votre dette technique et votre vitesse de déploiement. Si vous choisissez un plan trop basique, vous manquerez des vulnérabilités critiques. Si vous achetez trop, vous gaspillerez votre budget pour des fonctionnalités que votre équipe n'est pas prête à utiliser. Suivez ces quatre étapes pour trouver la solution idéale.

Étape 1 : Inventoriez vos actifs. Vous ne pouvez pas sécuriser ce que vous ne suivez pas. Commencez par cataloguer chaque application web, API et microservice dans votre pile. Un rapport de 2023 d'ESG a révélé que 67 % des organisations ont subi une attaque sur un actif non géré ou "fantôme". Classez-les en actifs publics et actifs internes uniquement. Les actifs publics nécessitent une exploration approfondie et agressive, tandis que les actifs privés peuvent avoir besoin d'un outil qui prend en charge les agents locaux ou le tunneling VPN pour atteindre l'arrière du pare-feu.

Étape 2 : Définissez votre fréquence d'analyse. La fréquence influence fortement votre niveau de dynamic application security testing pricing. Une enquête GitLab de 2023 a révélé que 56 % des développeurs sont désormais responsables de la sécurité, ce qui signifie que les analyses doivent être plus fréquentes. Si vous êtes une entreprise traditionnelle effectuant des déploiements une fois par trimestre, une analyse mensuelle peut suffire. Cependant, les équipes DevOps modernes qui effectuent 10 déploiements ou plus par jour nécessitent une analyse par commit. Le passage d'une analyse périodique à une analyse continue vous fait souvent passer d'un modèle de crédit par analyse à un abonnement annuel illimité, ce qui peut réduire vos coûts unitaires de 30 % pour les équipes à haute vélocité.

Étape 3 : Évaluez votre expertise interne en matière de sécurité. Soyez honnête quant à la capacité de votre équipe. Si vous n'avez pas d'ingénieur AppSec dédié, vous avez besoin d'un outil qui fournit des tickets prêts pour la correction. Un outil qui produit 500 alertes à faible risque sans contexte est un handicap. Recherchez des plateformes qui offrent des captures d'écran automatisées de preuve d'exploit ou des instructions de correction claires. Cela réduit le temps que vos développeurs consacrent à la recherche, ce qui coûte à l'entreprise moyenne 65 $ de l'heure en perte de productivité.

Étape 4 : Demandez une preuve de concept (PoC). Ne signez jamais un contrat sans tester le logiciel sur votre propre code. Exécutez l'outil sur une application de test délibérément vulnérable. Les données d'une enquête du SANS Institute de 2024 suggèrent que si votre taux de False Positives dépasse 18 %, votre équipe ignorera probablement 40 % des alertes critiques. Une PoC vous aide à mesurer le niveau de bruit réel avant d'engager votre budget.

DAST pour les startups et les petites équipes

Les startups doivent privilégier la faible friction et l'automatisation. Lorsque vous créez un MVP, 90 % de votre énergie est consacrée à la livraison de fonctionnalités. Les niveaux gratuits des fournisseurs établis sont le meilleur point de départ pour l'établissement d'une base de référence de sécurité initiale sans toucher à votre taux de consommation. Recherchez des outils avec des intégrations GitHub ou GitLab faciles. Cela garantit que les contrôles de sécurité se produisent automatiquement dans le flux de travail PR, empêchant ainsi les vulnérabilités d'atteindre la production en premier lieu.

Critères de sélection DAST pour les entreprises

Les entreprises ont besoin d'une évolutivité et de rapports de conformité pour SOC2, HIPAA ou PCI-DSS. D'ici 2025, Gartner prévoit que 45 % des organisations subiront des attaques sur leurs chaînes d'approvisionnement de logiciels, ce qui rend la couverture des API non négociable. De nombreuses grandes entreprises intègrent désormais DAST à Application Security Posture Management (ASPM) pour centraliser les données de risque. Cette vue d'ensemble justifie souvent le dynamic application security testing pricing plus élevé associé aux niveaux premium. Réservez une démo avec Penetrify pour voir DAST piloté par l'IA en action et découvrez comment une réduction de 42 % des False Positives peut accélérer vos opérations de sécurité.

Pérennisez votre budget de sécurité pour 2026

Pour maîtriser le dynamic application security testing pricing en 2026, il faut regarder au-delà du prix affiché initial. Les équipes de sécurité modernes privilégient désormais les modèles basés sur les actifs qui évoluent avec leur infrastructure cloud plutôt que les licences rigides par utilisateur. Vous avez appris que l'automatisation de l'IA n'est pas qu'un simple mot à la mode ; c'est un outil d'économie qui réduit considérablement le temps de triage manuel en remplaçant les consultants en sécurité coûteux par des agents autonomes. En vous concentrant sur le coût total de possession, vous pouvez éviter les frais cachés associés aux taux de False Positives élevés et aux longs cycles d'analyse.

Vous n'avez pas besoin d'un budget énorme pour commencer à protéger votre périmètre. Penetrify offre un chemin simplifié vers une sécurité de niveau entreprise sans les frais généraux. Notre plateforme identifie les vulnérabilités OWASP Top 10 en moins de 5 minutes tout en maintenant un taux de False Positive inférieur à 1 %. Il est temps d'arrêter de payer trop cher pour les scanners hérités qui ralentissent votre pipeline de développement. Démarrez votre analyse de sécurité continue gratuite avec Penetrify dès aujourd'hui pour constater la différence. Aucune carte de crédit n'est requise pour accéder à notre niveau gratuit, vous pouvez donc commencer à renforcer vos applications immédiatement. Vous avez la feuille de route pour des dépenses de sécurité plus intelligentes ; il est maintenant temps de la mettre en œuvre.

Foire aux questions

Combien coûte généralement un logiciel DAST par an ?

Les coûts annuels des logiciels DAST varient généralement de 2 500 $ à 20 000 $ par application. Les plateformes de niveau entreprise comme Burp Suite Enterprise commencent à environ 4 999 $ par an pour les capacités d'analyse de base. Si vous avez besoin d'un service entièrement géré où des experts s'occupent de l'analyse, les prix dépassent souvent 50 000 $ par an. Ces chiffres dépendent du choix d'un scanner auto-hébergé ou d'un modèle SaaS basé sur le cloud.

Existe-t-il un outil DAST gratuit pour les petites entreprises ?

Oui, OWASP ZAP est l'outil DAST gratuit le plus utilisé par les petites entreprises. Il s'agit d'un projet open source maintenu par une communauté mondiale de développeurs. Bien qu'il coûte 0 $ en frais de licence, vous aurez besoin d'un ingénieur en sécurité pour le configurer. Pour 65 % des petites équipes, le coût de la main-d'œuvre lié à la gestion d'un outil gratuit est supérieur au prix d'une licence commerciale.

Quelle est la différence entre les prix DAST et SAST ?

Les prix DAST se concentrent généralement sur le nombre d'applications web ou d'URL analysées. En revanche, les outils SAST facturent souvent en fonction du nombre de développeurs contributeurs ou du nombre total de lignes de code. Une enquête sectorielle de 2023 a montré que les licences SAST sont en moyenne 15 % plus chères que les licences DAST, car elles s'intègrent plus tôt dans le cycle de vie du développement. Cette différence signifie que le dynamic application security testing pricing reste plus prévisible pour les équipes avec un nombre fixe d'applications.

Les outils DAST facturent-ils par adresse IP ou par application ?

La plupart des fournisseurs DAST facturent par application ou par nom de domaine complet plutôt que par adresse IP. Les scanners de vulnérabilités réseau utilisent la facturation basée sur l'IP, mais DAST se concentre sur la couche web fonctionnelle. Si votre entreprise exécute 10 microservices distincts sur une seule IP, vous paierez probablement pour 10 licences d'application individuelles. Environ 80 % des fournisseurs de premier plan suivent ce modèle centré sur l'application.

Puis-je utiliser DAST pour la conformité PCI DSS sans Penetration Test manuel ?

Vous ne pouvez pas remplacer un Penetration Test manuel par un DAST pour l'exigence 11.3 de PCI DSS. Bien que les outils DAST satisfassent aux exigences de scan trimestriel de la section 11.2, le PCI Security Standards Council exige explicitement un test mené par un humain chaque année. Les outils automatisés manquent 30 % des failles de logique complexes qu'un testeur humain identifie lors d'une évaluation de 40 heures. Utilisez DAST comme un supplément continu, et non comme un remplacement total.

Quel est l'impact de l'IA sur le prix des tests de sécurité dynamique des applications ?

L'intégration de l'IA augmente généralement le coût de base de la tarification des tests de sécurité dynamique des applications de 20 à 30 %. Les fournisseurs utilisent l'IA pour automatiser les fonctionnalités de preuve d'exploit, ce qui réduit le temps de vérification manuelle de 4 heures par semaine. Bien que le logiciel soit plus cher, vous économisez de l'argent sur la main-d'œuvre. Ces scanners intelligents aident les équipes à trouver 12 % de vulnérabilités supplémentaires par rapport aux moteurs hérités basés sur des règles.

Quels sont les coûts cachés de l'utilisation de scanners DAST open source ?

Le coût caché le plus important est le salaire de l'ingénieur nécessaire pour gérer l'outil. Un ingénieur de sécurité gagnant 120 000 $ par an pourrait passer 10 heures par semaine à régler un scanner open source. Cela se traduit par un coût indirect de 30 000 $ par an. Vous perdez également de l'argent à cause des False Positives. Les outils commerciaux ont un taux de False Positive inférieur de 5 %, ce qui permet aux développeurs d'économiser 15 heures de travail gaspillées chaque mois.

Dois-je payer pour un outil DAST ou embaucher un testeur de pénétration ?

Vous devriez utiliser les deux pour assurer une couverture de sécurité complète. Un outil DAST fournit un scan continu pour 5 000 $ par an, tandis qu'un Penetration Test manuel coûte entre 10 000 $ et 25 000 $ par engagement. Utilisez l'outil automatisé pour les vérifications quotidiennes des vulnérabilités courantes. Embauchez un testeur humain une fois tous les 12 mois pour trouver les erreurs de logique métier de haut niveau que le logiciel ne peut tout simplement pas détecter.