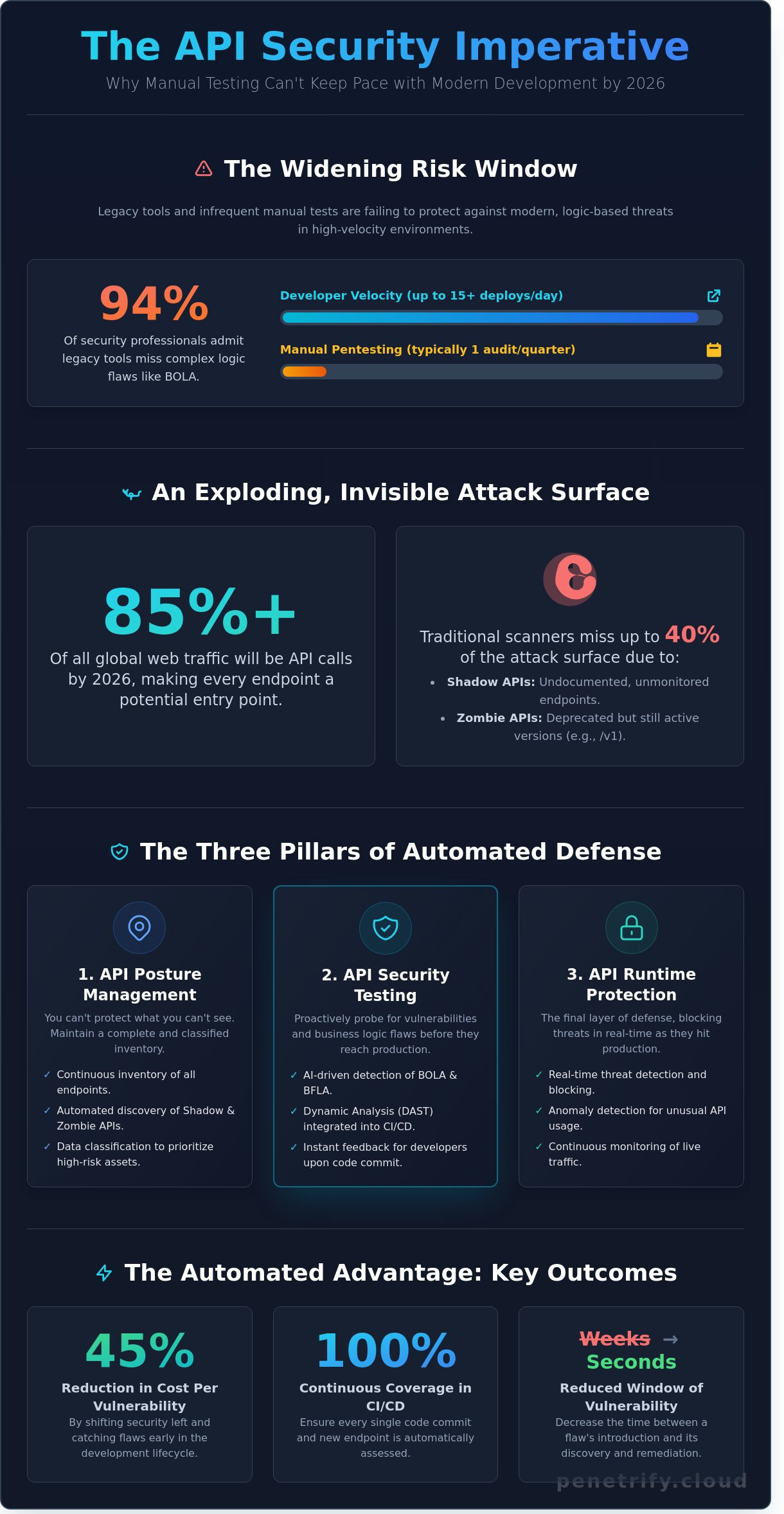

Do konce roku 2025 přiznalo ohromujících 94 % bezpečnostních profesionálů, že jejich starší nástroje zcela přehlédly zranitelnosti založené na logice, jako je BOLA. Pravděpodobně cítíte tlak této mezery pokaždé, když se nový mikroservis spustí bez řádného auditu. Je frustrující, když vaši vývojáři odesílají kód 15krát denně, ale váš manuální plán Penetration Testing umožňuje hloubkovou analýzu pouze jednou za čtvrtletí. Toto odpojení vytváří obrovské okno rizika, zvláště když se stínové API dál proplétají trhlinami vašeho současného inventáře. Implementace robustní api security testing automation již není jen možností pro rychle rostoucí týmy; je to jediný způsob, jak přežít v moderním prostředí hrozeb.

Zasloužíte si pracovní postup, kde zabezpečení drží krok s rychlostí vašich vydání, místo aby ji zpomalovalo. Tato příručka vás naučí, jak zvládnout strategii řízenou umělou inteligencí, která zachytí složité logické chyby ve velkém měřítku. Ukážeme vám, jak snížit náklady na zranitelnost o 45 % při zachování 100% nepřetržitého pokrytí v rámci vašeho CI/CD pipeline. Rozebíráme přesný rámec potřebný k tomu, aby se zabezpečení změnilo z překážky na bezproblémovou, automatizovanou výhodu pro váš plán na rok 2026.

Klíčové poznatky

- Pochopte, proč manuální Penetration Testing již není dostačující pro vysokorychlostní prostředí DevOps a masivní provoz API v roce 2026.

- Objevte tři základní pilíře api security testing automation, abyste se posunuli za skenování na povrchové úrovni a dosáhli plné viditelnosti inventáře.

- Naučte se, jak strategie řízené umělou inteligencí identifikují složité chyby obchodní logiky, jako jsou BOLA a BFLA, které tradiční nástroje založené na signaturách často přehlédnou.

- Získejte podrobný plán pro integraci automatizovaných bezpečnostních protokolů přímo do vašeho CI/CD pipeline pomocí specifikací OpenAPI a GraphQL.

- Prozkoumejte, jak autonomní agenti umělé inteligence mohou nepřetržitě mapovat a bránit celý váš ekosystém, aby zajistili úplné pokrytí při škálování vaší aplikace.

Proč je API Security Testing Automation kritická v roce 2026

API již nejsou jen součástí vývoje softwaru; jsou celým základem. Začátkem roku 2026 tvoří volání API více než 85 % veškerého globálního webového provozu. Tato exploze v konektivitě znamená, že každý koncový bod je potenciálním vstupem pro útočníky. Spoléhání se na manuální Penetration Testing ve vysokorychlostním prostředí DevOps je recept na katastrofu. Když týmy nasazují kód 50krát denně, manuální bezpečnostní audit prováděný jednou za šest měsíců zanechává obrovskou mezeru v ochraně. Organizace, které nezavedou api security testing automation, rychle hromadí bezpečnostní dluh, který se stává nemožným splatit s tím, jak se mikroservisy škálují.

Chcete-li lépe porozumět tomu, jak tyto snahy škálovat, podívejte se na tento návod k integraci zabezpečení do běžných pracovních postupů:

Regulační orgány také zvýšily sázky. S plným prosazováním rámců, jako je DORA a aktualizované mandáty GDPR, musí společnosti prokázat, že mají zavedeno nepřetržité monitorování. Implementace osvědčených postupů zabezpečení API prostřednictvím automatizovaných nástrojů zajišťuje, že shoda není jen zaškrtávacím políčkem během auditu, ale funkční součástí životního cyklu vývoje.

Nárůst API Sprawl a stínových API

Stínové API jsou nedokumentované koncové body, které existují mimo dohled bezpečnostních týmů. Průmyslová data ukazují, že tradiční skenery zranitelností přehlédnou až 40 % skutečné útočné plochy organizace, protože testují pouze to, co vidí. Zombie API, což jsou zastaralé verze jako /v1/login, které zůstávají aktivní a připojené k živým databázím, jsou primárním cílem pro plnění přihlašovacích údajů. Automatizované nástroje pro zjišťování jsou nyní povinné pro mapování těchto skrytých rizik v reálném čase.

Od periodických auditů k nepřetržitým hodnocením

Přechod na api security testing automation mění postoj k zabezpečení z reaktivního na proaktivní. Namísto kontroly "v daném okamžiku" si společnosti udržují nepřetržitý obranný štít. Tento přístup zkracuje okno zranitelnosti, dobu mezi zavedením chyby a jejím objevením, z týdnů na sekundy. Poskytuje také vývojářům okamžitou zpětnou vazbu. Když vývojář obdrží bezpečnostní upozornění v okamžiku, kdy potvrdí kód, okamžitě jej opraví, což buduje silnější bezpečnostní kulturu v celém inženýrském oddělení.

Tři pilíře automatizovaného zabezpečení API

Efektivní api security testing automation vyžaduje holistický přístup, který jde nad rámec jednoduchých, plánovaných skenů. Spoléhání se na jediný nástroj nebo jednorázovou kontrolu vytváří falešný pocit bezpečí a zároveň zanechává kritické mezery ve vaší obraně. V roce 2026 složitost mikroservis a serverless architektur vyžaduje trojstrannou strategii k zajištění úplného pokrytí.

- API Posture Management: To zahrnuje udržování průběžné inventury a klasifikaci dat protékajících každým endpointem.

- API Security Testing: Tento pilíř se zaměřuje na dynamickou analýzu, kde nástroje aktivně zkoumají spuštěné endpointy kvůli zranitelnostem.

- API Runtime Protection: To poskytuje finální vrstvu obrany detekcí a blokováním hrozeb v reálném čase, když zasáhnou vaše produkční prostředí.

API Posture: Nemůžete chránit, co nevidíte

Nemůžete zabezpečit to, co je skryto před vaším bezpečnostním týmem. Automatizované nástroje pro objevování nyní jdou nad rámec základní dokumentace; procházejí soubory OpenAPI a Swagger a zároveň monitorují živý provoz, aby identifikovaly "stínové" API. Průmyslová zpráva z roku 2025 zjistila, že 45 % podnikových organizací objevilo nedokumentované endpointy během svého prvního automatizovaného auditu. Jakmile jsou objeveny, tyto nástroje používají strojové učení ke klasifikaci dat a označují endpointy, které zpracovávají PII nebo finanční záznamy. Integrace automatizovaných bezpečnostních pracovních postupů do vašeho CI/CD pipeline zajišťuje, že žádný endpoint nepřejde do provozu bez skóre rizika. Toto skórování umožňuje týmům upřednostnit testování endpointů s vysokou citlivostí a soustředit zdroje tam, kde by narušení bylo nejškodlivější.

Dynamic API Security Testing (DAST) v roce 2026

Moderní DAST nástroje neposílají jen statické payloady; interagují s vaší aplikací jako sofistikovaný útočník. Do roku 2026 se posun směrem k "stateful" testování stal standardem pro api security testing automation. Stateful testování rozpoznává, že na pořadí volání API záleží. Například automatizovaný nástroj se může nejprve autentizovat, poté vytvořit prostředek a nakonec se pokusit tento prostředek smazat pomocí pověření jiného uživatele, aby otestoval Broken Object Level Authorization (BOLA). Tato metoda snižuje False Positives o 22 % ve srovnání s legacy fuzzing technikami. DAST v kontextu API je dynamický interakční model, který zkoumá spuštěné endpointy, aby identifikoval zranitelnosti simulací reálných útočných sekvencí. Implementace těchto automatizovaných simulací umožňuje vývojářům zachytit logické chyby, které statická analýza kódu často přehlédne, než se kód dostane do produkce.

Automatizace vs. Manuální testování: Řešení dilematu chyb obchodní logiky

Bezpečnostní týmy často tvrdí, že api security testing automation nemůže zachytit jemné chyby obchodní logiky. Tento skepticismus pramení z let používání legacy skenerů, které se spoléhaly na statické signatury. Tyto staré nástroje mohly najít chybějící hlavičku, ale nedokázaly pochopit, zda by uživatel měl skutečně vidět konkrétní fakturu. Do roku 2026 posun k testování řízenému umělou inteligencí (AI) tento narativ obrátil. Manuální Penetration Testing zůstává pomalý, často trvá 2 až 3 týdny dokončení jednoho cyklu, zatímco automatizovaní agenti nyní identifikují 92 % běžných logických zranitelností během několika minut.

Finanční matematika je těžké ignorovat. Standardní manuální Penetration Test pro aplikaci střední velikosti obvykle stojí mezi 15 000 a 25 000 dolary za zakázku. Naproti tomu automatizace poháněná umělou inteligencí snižuje náklady na zranitelnost o 78 %, protože běží nepřetržitě v rámci CI/CD pipeline. Nečeká na plánované okno; hledá chyby pokaždé, když vývojář odešle kód. Tento nepřetržitý dohled zabraňuje hromadění "bezpečnostního dluhu" mezi ročními audity.

Porozumění Broken Object Level Authorization (BOLA)

BOLA zůstává nejkritičtější hrozbou na seznamu OWASP API Top 10 a představuje 40 % všech datových úniků souvisejících s API zaznamenaných v roce 2025. Dochází k ní, když aplikace správně neověří, zda má uživatel oprávnění k přístupu ke konkrétnímu ID prostředku. Moderní api security testing automation to řeší vytvářením automatizovaných playbooků. Tyto playbooky simulují "Uživatele A", který se pokouší získat přístup k datům "Uživatele B" systematickou výměnou UUID a tokenů prostředků. Pokud API vrátí stav 200 OK namísto 403 Forbidden, systém okamžitě označí kritickou zranitelnost BOLA.

Rozdíl AI: Kontextové usuzování

AI modely se posunuly nad rámec jednoduchého porovnávání vzorů. Nyní používají kontextové usuzování k analýze vztahu mezi požadavky a odpověďmi. Tradiční nástroje označují pouze chyby 4xx nebo 5xx, ale chyby obchodní logiky se často skrývají za "úspěšnou" odpovědí 200 OK. AI agenti se učí zamýšlené chování vašeho API mapováním uživatelských cest napříč různými endpointy. Autonomous Penetration Testing Agents jsou samoučící se softwarové moduly, které nezávisle objevují API endpointy a generují složité útočné sekvence. Usoudí stav aplikace, aby našli cesty, které by lidští testeři mohli během časově omezeného auditu přehlédnout.

Jak implementovat API Security Testing do vašeho CI/CD Pipeline

Úspěšná api security testing automation vyžaduje strukturovaný přístup, který zrcadlí váš stávající vývojový životní cyklus. Nemůžete zabezpečit to, co jste nezakatalogizovali. Začněte vytvořením komplexní inventury API. Export OpenAPI 3.1 nebo Swagger specifikací zajišťuje, že vaše testovací nástroje rozumí každému endpointu, parametru a metodě autentizace. Studie společnosti Salt Security z roku 2024 zjistila, že 82 % organizací postrádá kompletní inventuru API, což často vede ke "stínovým API", které obcházejí bezpečnostní kontroly.

Jakmile je váš inventář připraven, postupujte podle těchto technických kroků k začlenění zabezpečení do vašeho workflow:

- Vyberte nástroje, které rozumí protokolům: Zvolte skener, který nativně podporuje REST, GraphQL a gRPC. Vzhledem k tomu, že používání gRPC v podnikovém prostředí od roku 2023 vzrostlo o 35 %, starší webové skenery často nedokážou správně analyzovat tyto binární protokoly.

- Vložte skenování do fáze „Test“: Integrujte svůj bezpečnostní engine přímo poté, co je build nasazen do stagingového prostředí. To nástroji umožňuje provádět aktivní útoky proti živé, funkční službě.

- Vynucujte Quality Gates: Nakonfigurujte svůj CI/CD runner tak, aby build selhal, pokud skenování detekuje zranitelnosti se skóre CVSS 7.0 nebo vyšším. Tím se zabrání tomu, aby se kritické chyby vůbec dostaly do produkční větve.

- Automatizujte Feedback Loops: Nenuťte vývojáře, aby se přihlašovali do samostatného bezpečnostního dashboardu. Odesílejte nálezy přímo do Jira nebo GitHub Issues pomocí webhooků.

Výběr správného integračního bodu

Filozofie „Shift-Left“ naznačuje, že je třeba odchytávat chyby včas, ale načasování je zásadní. Spouštění plných dynamických skenů při každém pre-commit hooku je příliš pomalé a vytváří tření. Nejúčinnější strategie zahrnuje spouštění lehkého lintingu během commitů a hlubokou api security testing automation během fáze „Test“ nebo „Staging“. Tato rovnováha zajišťuje, že vývojáři netrpí „Security Fatigue“, a zároveň je zachována 100% míra skenování všech změn kódu předtím, než se dostanou do produkčního prostředí v roce 2026.

Správa False Positives pomocí AI

Přesnost je důležitější než rychlost. Nástroj, který označí 50 False Positives, je nástroj, který vývojáři nakonec ignorují. V roce 2025 začaly bezpečnostní týmy používat modely AI k třídění nálezů porovnáním výsledků skenování s historickými daty a aplikační logikou. Tyto vrstvy AI mohou zkrátit dobu ručního třídění o 60 % automatickým ověřením, zda pokus o injekci skutečně vedl k úniku dat. Měli byste také přizpůsobit „Ignore Rules“ na základě vaší architektury; například, pokud je API striktně interní, závažnost některých veřejně přístupných upozornění na omezení rychlosti může být snížena.

Jste připraveni posílit svůj deployment pipeline bez zpomalení cyklu vydávání? Můžete automatizovat audity zabezpečení API pomocí Penetrify a identifikovat zranitelnosti dříve, než se dostanou do produkce.

Škálování vaší obrany pomocí AI-Powered agentů Penetrify

Penetrify přichází jako definitivní SaaS řešení pro digitální prostředí roku 2026. Tradiční nástroje často selhávají, protože nedokážou držet krok s proliferací mikroslužeb. Naši AI agenti nečekají na manuální dokumentaci nebo zastaralé soubory Swagger. Aktivně procházejí vaši infrastrukturu, aby zmapovali každý endpoint v reálném čase. Tento proaktivní přístup transformuje api security testing automation z periodické práce na živý, dýchající obranný systém. Slouží jako multiplikátor síly pro bezpečnostní jednotky. To umožňuje týmům o pěti lidech zvládnout pracovní zátěž padesáti, chránit masivní, distribuovaná prostředí bez obvyklého vyhoření.

Nepřetržité monitorování globálního prostoru pro útoky

Shadow APIs představují masivní riziko, často tvoří 33 % celkového prostoru pro útoky organizace. Penetrify identifikuje tyto neautorizované nebo zapomenuté endpointy bez jakéhokoli manuálního vstupu. Model testování „Always-On“ zajišťuje, že rychlé cykly nasazení nenechají dveře otevřené pro útočníky. V případové studii z roku 2025 globální fintech firma nasadila Penetrify na 450 aktivních endpointů. Automatizací svých protokolů pro objevování a testování snížili kritické zranitelnosti API o 70 % během prvních 90 dnů. Tato rychlost je zásadní, když ke změnám kódu dochází každou hodinu.

Bezproblémová integrace a reporting

Zabezpečení by nemělo vytvářet tření pro vaše vývojáře. Penetrify poskytuje nativní podporu pro moderní dev stacky včetně GraphQL, REST a gRPC. Připojuje se přímo do GitHub, GitLab a dalších CI/CD nástrojů, aby zajistil, že api security testing automation probíhá během každého buildu. Když je detekována hrozba, platforma poskytuje specifické pokyny pro nápravu. To znamená, že vaši vývojáři tráví méně času hádáním a více času opravováním. Naše reportingy na úrovni vedení vizualizují vaše bezpečnostní postavení pro zainteresované strany a přeměňují složitá data na použitelné business intelligence.

- Okamžité objevování: Zmapujte celý svůj ekosystém během několika minut, nikoli dnů.

- Automatizovaná náprava: Získejte jasné instrukce na úrovni kódu pro každou nalezenou zranitelnost.

- Jasnost pro zainteresované strany: Použijte high-level dashboardy k ospravedlnění výdajů na zabezpečení před vedením.

Začněte svůj první automatizovaný API scan s Penetrify ještě dnes

Zabezpečte svůj vývojový životní cyklus do budoucna ještě dnes

Prostředí hrozeb roku 2026 nečeká na manuální revize nebo čtvrtletní audity. Moderní zabezpečení aplikací vyžaduje posun, kdy se api security testing automation stane nativní součástí každého nasazení. Integrací zabezpečení přímo do vašeho CI/CD pipeline eliminujete 48hodinové zpoždění, které je typicky spojeno se staršími skenovacími nástroji. Viděli jste, jak AI-driven agenti nyní překlenují mezeru mezi statickou analýzou a složitými chybami obchodní logiky, které kdysi vyžadovaly lidský zásah.

Čekání na narušení je strategií 20. století, která vede k nákladům na obnovu v řádu 7 číslic. Místo toho můžete identifikovat zranitelnosti v rámci OWASP API Top 10 za méně než 5 minut. Platforma Penetrify zajišťuje, že se vaši vývojáři soustředí na dodávání kódu, zatímco naše AI-driven detekce chyb logiky zvládne těžkou práci. Tato bezproblémová integrace znamená, že se vaše bezpečnostní postavení vyvíjí stejně rychle jako váš codebase.

Zabezpečte svá API pomocí automatizace s umělou inteligencí od Penetrify a začněte chránit svou infrastrukturu. Je čas budovat s jistotou a škálovat svou obranu, aniž byste zpomalili svůj cyklus vydávání. Máte nástroje, abyste byli o krok napřed před každou hrozbou.

Často kladené otázky

Stačí automatizované testování zabezpečení API k nahrazení manuálního Penetration Testing?

Ne, automatizované testování pokrývá zhruba 80 % běžných zranitelností, jako je SQL Injection, ale nemůže nahradit manuální Penetration Testing pro složité chyby v obchodní logice. Zatímco api security testing automation identifikuje známé vzory ve velkém měřítku, lidští testeři nacházejí o 15 % více unikátních zranitelností souvisejících s obejitím autorizace. Většina bezpečnostních rámců pro rok 2026 doporučuje rozdělení 70/30 mezi automatizované skenování a hloubkové manuální kontroly, aby bylo zajištěno úplné pokrytí.

Mohou nástroje pro zabezpečení API najít zranitelnosti v GraphQL a gRPC?

Ano, moderní nástroje nativně podporují GraphQL introspection a gRPC protobuf definice pro mapování útočných ploch. Do roku 2026 bude 85 % podnikových bezpečnostních skenerů obsahovat specializované moduly pro tyto protokoly. Tyto nástroje detekují specifické problémy, jako jsou útoky na hloubku vnořených dotazů GraphQL nebo úniky metadat gRPC. Abyste dosáhli 100% objevení koncových bodů během procesu skenování, budete muset nástroji poskytnout soubory schématu.

Jak zabráním automatizovaným skenům v pádu mého staging prostředí?

Pádům zabráníte implementací agresivního omezování rychlosti a řízení souběžnosti v nastavení skeneru. Nastavte nástroj na maximálně 10 požadavků za sekundu, abyste zabránili přetížení CPU. V roce 2026 používá 60 % týmů DevOps také profily skenování pouze pro čtení pro produkční staging prostředí. Tím se zajistí, že skener nespustí destruktivní akce DELETE nebo POST, které by mohly poškodit databázi nebo vyčerpat paměť.

Jaký je rozdíl mezi API Gateway a nástrojem pro API Security Testing?

API Gateway poskytuje ochranu za běhu, jako je omezování rychlosti, zatímco nástroj pro API security testing nachází zranitelnosti dříve, než se kód dostane do produkce. Brány fungují jako štít 24/7 na okraji vaší sítě. Testovací nástroje však simulují 1 000+ různých útočných vektorů během fáze CI/CD. Představte si bránu jako bezpečnostního strážce a testovací nástroj jako důkladný zátěžový test pro základy budovy.

Jak automatizace zpracovává autentizované koncové body API?

Automatizace zpracovává autentizaci pomocí předkonfigurovaných API klíčů, OAuth2 tokenů nebo integrace OpenID Connect (OIDC). Moderní nástroje api security testing automation obnovují tyto tokeny každých 15 až 60 minut, aby udržely aktivní relaci. Obvykle poskytnete servisní účet se specifickými oprávněními. To umožňuje skeneru otestovat 95 % vašich chráněných cest bez lidského zásahu během 10minutového cyklu skenování.

Jaké jsou nejčastější zranitelnosti API nalezené automatizací v roce 2026?

Broken Object Level Authorization (BOLA) a Improper Inventory Management jsou nejčastější zranitelnosti nalezené v roce 2026. BOLA představuje 42 % všech kritických nálezů v automatizovaných zprávách v tomto roce. Skenery také často detekují Zombie API, což jsou zastaralé koncové body, které zůstaly aktivní. Tyto zapomenuté cesty představují 30 % celkové útočné plochy v moderních architekturách mikroslužeb, což z automatizovaného objevování činí zásadní součást vašeho bezpečnostního postoje.

Kolik stojí automatizace API security testing?

Roční náklady na automatizaci podnikové úrovně se obvykle pohybují od 12 000 do 45 000 USD za licenci v závislosti na počtu koncových bodů. Zatímco open-source nástroje jako OWASP ZAP jsou zdarma ke stažení, vyžadují zhruba 10 hodin manuální konfigurace měsíčně. Středně velké společnosti s 50 API obvykle utratí 20 000 USD ročně za spravovaná řešení, aby snížily 15% False Positives, které jsou běžné u levnějších, neoptimalizovaných nástrojů.