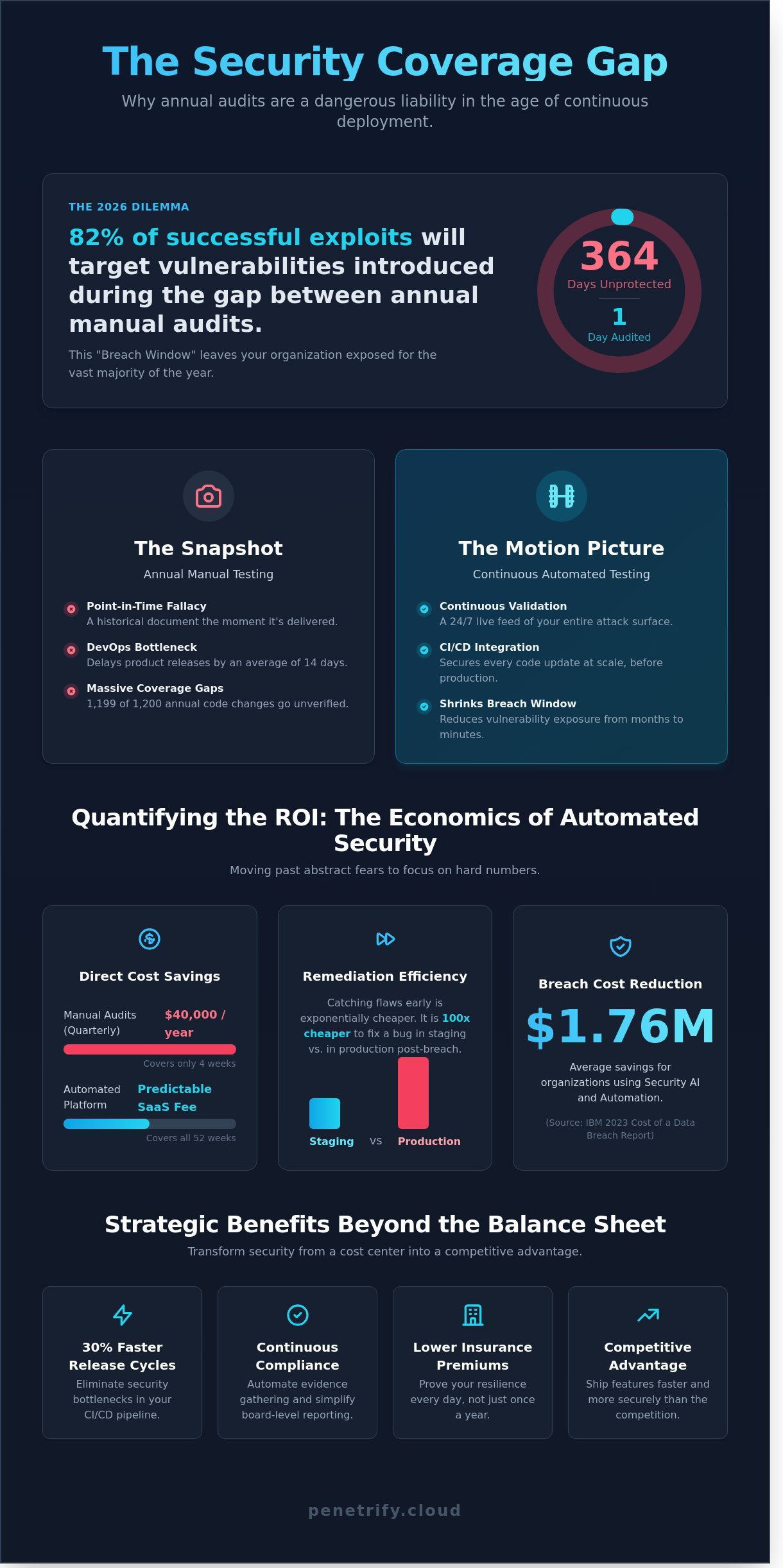

Výzkumy naznačují, že do roku 2026 bude 82 procent úspěšných zneužití cílit na zranitelnosti zavedené během 364denní mezery mezi ročními manuálními audity. Pravděpodobně jste pocítili rostoucí napětí při odesílání kódu 20krát týdně, přičemž víte, že vaše bezpečnostní pokrytí je měsíce zastaralé. Často je obtížné vysvětlit toto technické riziko ve finančních termínech, ale vytvoření solidního obchodního argumentu pro automatizované bezpečnostní testování je jediný způsob, jak přestat považovat bezpečnost za překážku.

Zjistíte, jak kvantifikovat návratnost investic do neustálé ochrany a předložit argument pro testování řízené umělou inteligencí, který uspokojí jak CISO, tak CFO. Poskytujeme jasný rámec, který vám pomůže dosáhnout o 30 procent rychlejších cyklů vydávání a snížit pojistné na kybernetické pojištění tím, že prokážete svou odolnost každý den. Rozebereme konkrétní metriky a úspory nákladů, které promění zabezpečení z nákladového centra na konkurenční výhodu pro celý váš vývojový proces.

Klíčové poznatky

- Pochopte, proč manuální Penetration Testing vytváří nebezpečnou bezpečnostní mezeru a jak přechod na neustálé testování eliminuje klam "okamžiku v čase".

- Zjistěte, jak vytvořit vítězný obchodní argument pro automatizované bezpečnostní testování porovnáním denních sazeb konzultantů s škálovatelnými modely SaaS a sníženými náklady na nápravu.

- Naučte se transformovat soulad s předpisy ze stresující roční události na nepřetržitý, automatizovaný proces, který zjednodušuje reporting na úrovni správní rady.

- Osvojte si krok za krokem rámec pro auditování výdajů na zabezpečení a mapování zranitelností na hmatatelné obchodní dopady, jako jsou náklady na prostoje.

- Podívejte se, jak mohou agenti pohánění umělou inteligencí integrovat přímo do vašeho CI/CD pipeline, aby zabezpečili každou aktualizaci kódu ve velkém měřítku dříve, než se dostane do produkce.

Bezpečnostní dilema roku 2026: Proč je manuální testování strategickou nevýhodou

Moderní zabezpečení již není cvičení pro odškrtnutí políček. Obchodní argument pro automatizované bezpečnostní testování spočívá na dvou nekompromisních pilířích: radikální snížení rizik a optimalizace nákladů na inženýrství. Do roku 2026 dosáhla mezera mezi manuálním dohledem a automatizovaným zneužitím nebezpečného bodu zlomu. Starší modely zabezpečení se spoléhají na roční nebo pololetní hodnocení, přesto data z roku 2024 ukazují, že 85 % úspěšných narušení nyní využívá zranitelnosti objevené do 48 hodin od nasazení kódu. Manuální testování vytváří strategickou nevýhodu, protože je ze své podstaty statické. Nebere v úvahu rychlost moderních CI/CD pipeline, kde se kód mění každou hodinu.

Abychom pochopili, proč je tento posun povinný, musíme se podívat na základní principy zabezpečení aplikací. Tyto koncepty určují, že zabezpečení musí být integrovaný, nepřetržitý proces spíše než konečná brána. Když lidský tester stráví dva týdny auditováním systému, jeho závěrečná zpráva je historický dokument v okamžiku, kdy je doručena. Pokud váš inženýrský tým odešle pět commitů ve stejném odpoledni, bezpečnostní stav vašeho živého prostředí se již posunul. Aktéři hrozeb řízení umělou inteligencí nyní využívají automatizované skenery, které dokážou identifikovat a zneužít nové CVE za méně než 6 hodin. Lidé nemohou s touto rychlostí konkurovat bez podpory robustního obchodního argumentu pro automatizované bezpečnostní testování, který by ospravedlnil investici do nástrojů.

Manuální testování se oficiálně stalo primárním úzkým hrdlem v životním cyklu DevOps. V roce 2025 středně velké podniky hlásily, že manuální bezpečnostní kontroly zpozdily vydání produktů v průměru o 14 dní. Toto tření nejen obtěžuje vývojáře, ale stojí firmu podíl na trhu. Spoléhat se na to, že lidé zachytí každou chybu v milionu řádků kódu, je matematická nemožnost, která vytváří falešný pocit bezpečí a zároveň zpomaluje inovace.

Analogie snímku vs. filmu

Představte si tradiční manuální Penetration Testing jako špičkovou bezpečnostní kameru, která pořídí přesně jednu fotografii ve vysokém rozlišení každých 365 dní. Pokud do vaší budovy vstoupí zloděj druhý den, váš bezpečnostní systém není nic jiného než záznam o tom, jak věci vypadaly před spácháním trestného činu. Automatizované testování poskytuje nepřetržitý, 24/7 živý přenos z celého vašeho prostoru pro útoky. Přesouvá zabezpečení ze stavu ověření "Okamžiku v čase" do "Neustálého ověřování". Bez tohoto neustálého toku dat organizace platí to, co odborníci nazývají Neznámá prémie. To jsou skryté finanční a provozní náklady na rozhodování na vysoké úrovni správní rady na základě bezpečnostních dat, která jsou 180 dní stará. Je to hazard, ne strategie.

Náklady na mezeru v pokrytí

Typický softwarový tým v rostoucí SaaS společnosti může ročně provést přes 1 200 změn kódu. Pokud tato firma provádí pouze jeden manuální Penetration Testing ročně, 1 199 z těchto změn zůstane bezpečnostním profesionálem zcela neověřeno. To vytváří masivní okna narušení, kde jsou zranitelnosti vystaveny a připraveny ke zneužití automatizovanými botnety. Okno narušení je doba, která uplyne mezi zavedením zranitelnosti a jejím objevením. Když je toto okno otevřeno po dobu několika měsíců, statistická pravděpodobnost kompromisu se blíží 100 %. Automatizací procesu objevování společnosti zmenšují toto okno z měsíců na minuty a zajišťují, že růst nebude na úkor integrity společnosti.

Kvantifikace návratnosti investic: Ekonomika automatizovaného zabezpečení

Vytvoření solidního obchodního argumentu pro automatizované bezpečnostní testování vyžaduje posun od abstraktních obav a zaměření se na tvrdá čísla. Manuální bezpečnostní hodnocení jsou drahá. Typická butiková firma účtuje 2 000 $ za den pro senior konzultanta. Pokud váš tým vyžaduje čtvrtletní testování pro zajištění souladu s předpisy, utratíte 40 000 $ ročně za několik týdnů skutečného pokrytí. To ponechává váš kód vystavený po zbývajících 48 týdnů v roce. Automatizované platformy nahrazují tento kusý, nákladný model paušálním, předvídatelným předplatným, které monitoruje vaše prostředí 24/7.

Finanční dopad rychlosti je stejně kritický. Průměrná doba nápravy (MTTR) je primárním faktorem nákladů na narušení. Podle zprávy IBM Cost of a Data Breach Report z roku 2023 organizace, které používají bezpečnostní umělou inteligenci a automatizaci, ušetřily 1,76 milionu dolarů ve srovnání s těmi, které ji nepoužívají. Automatizace identifikuje zranitelnosti v minutách, ne v týdnech. Tato rychlost zabraňuje hromadění "bezpečnostního dluhu", který jinak nutí vývojáře zastavit práci na funkcích, aby opravili staré chyby. Když zachytíte chybu v testovacím prostředí, je přibližně 100krát levnější ji opravit, než když je stejná chyba objevena po narušení produkce. Každou hodinu, kdy zranitelnost sedí v produkci, se potenciální náklady na zneužití zvyšují.

Výpočet přímých a nepřímých úspor

Přímé úspory pocházejí ze snížení počtu hodin manuální práce. Automatizací objevování běžných, kritických zranitelností webových aplikací snížíte rozsah manuálních Penetration Testing o 60 %. To umožňuje vašim drahým konzultantům zaměřit se na složité chyby logiky spíše než na základní injekce skriptů. Nepřímo urychlíte čas uvedení na trh. Místo čekání 10 dní na manuální bezpečnostní podpis se váš CI/CD pipeline pohybuje rychlostí vašich vývojářů. Dodržování bezpečnostních testovacích pokynů NIST zajišťuje, že váš automatizovaný přístup zůstane stejně přísný jako manuální metody a zároveň poskytuje konzistenci, kterou lidem chybí. Lepší postoj k zabezpečení také snižuje pojistné, protože 75 % poskytovatelů kybernetického pojištění nyní vyžaduje důkaz o neustálé správě zranitelností, aby nabídli výhodné podmínky.

Efektivita triage řízené umělou inteligencí

Tradiční starší skenery jsou notoricky známé pro "únavu z falešně pozitivních výsledků". Označují vše, takže vývojáři musí prohledávat "hlučné" zprávy. To je "bezpečnostní daň" pro váš inženýrský tým. Moderní agenti s umělou inteligencí to řeší ověřováním zjištění v sandboxu dříve, než se vůbec dostanou k člověku. Tento proces ověřování šetří senior vývojářům v průměru 10 hodin manuální dokumentace a triage každý měsíc. Odstraněním nudných částí zabezpečení udržíte svůj tým zaměřený na vytváření produktů. Pokud chcete vidět, jak to funguje v praxi, můžete si prozkoumat automatizované nástroje Penetration Testing, které za vás zvládnou náročné úkoly triage.

Ekonomika nakonec upřednostňuje stroj. Manuální tester může najít pět chyb za týden. Automatizovaný agent najde stejných pět chyb za pět minut, pokaždé, když odešlete kód. Návratnost investic není jen o utrácení méně peněz; je o získání většího pokrytí za každý dolar ve vašem rozpočtu. Přechodem od reaktivního manuálního modelu k proaktivnímu automatizovanému modelu proměníte zabezpečení z překážky na konkurenční výhodu.

Strategické výhody nad rámec rozvahy

Kvantifikace návratnosti investic do zabezpečení se často zaměřuje na vyhýbání se pokutám. Vytvoření obchodního argumentu pro automatizované bezpečnostní testování však vyžaduje, abychom se podívali na to, jak tyto nástroje zlepšují provozní rychlost. Zabezpečení není jen obranný štít. Je to strategická páka, která ovlivňuje vše od schopnosti vašeho prodejního týmu uzavírat firemní obchody až po spokojenost s prací vašich vedoucích inženýrů. Integrací zabezpečení do každodenního pracovního postupu odstraníte tření, které obvykle zpomaluje spouštění produktů a vstup na trh.

Neustálý soulad s předpisy a připravenost na audit

Roční audity často spouštějí 200hodinové shánění dokumentace. Automatizované testování nahrazuje tuto mentalitu "požárního cvičení" stavem neustálé připravenosti. Nástroje, které se integrují s rámce SOC2, PCI-DSS 4.0 a ISO 27001, poskytují ověřitelný auditní záznam pro každý den v roce. Místo toho, abyste auditorovi ukázali snímek z minulého úterý, poskytnete komplexní záznam o každém skenování provedeném za posledních 12 měsíců. To snižuje stres z auditního období o 50 % nebo více pro týmy odpovědné za zajištění souladu s předpisy.

Posílení role CISO daty v reálném čase

Zpráva IBM Cost of a Data Breach Report z roku 2023 zdůrazňuje, že identifikace a omezení narušení trvá v průměru 277 dní. Toto zpoždění je primárním faktorem vysokých nákladů na obnovu. Automatizace mění roli CISO z reaktivní na proaktivní. Přecházejí od toho, že říkají "Myslím, že jsme v bezpečí" k tomu, že "Vím, že jsme v bezpečí" na základě dat ze skenování dokončeného před dvěma hodinami. Tyto panely v reálném čase překládají technické zranitelnosti do obchodního rizika. Tato jasnost usnadňuje ospravedlnění rozpočtů na zabezpečení správní radě. Také zlepšuje vztah mezi zabezpečením a inženýrstvím pomocí sdílených, objektivních metrik.

Kromě interních metrik poskytuje automatizované zabezpečení masivní konkurenční výhodu na trhu B2B. Zhruba 75 % firemních kupujících nyní vyžaduje podrobné posouzení zabezpečení, než vůbec zváží pilotní program. Společnosti, které vedou s postojem "Zabezpečení na prvním místě", často zaznamenávají zrychlení prodejních cyklů o 20 %, protože mohou poskytnout okamžitý důkaz o svém postoji k zabezpečení. Efektivně používáte svůj bezpečnostní zásobník jako nástroj pro podporu prodeje. Tato transparentnost buduje důvěru u potenciálních zákazníků mnohem rychleji, než kdy dokáže standardní marketingová prezentace.

Udržení vývojářů je dalším kritickým faktorem. Špičkoví inženýři chtějí stavět, ne trávit dny honbou za falešně pozitivními výsledky z manuálního skenování. Automatizované nástroje umožňují vývojářům opravovat problémy při psaní kódu. Vlastní zabezpečení svých funkcí, aniž by se museli stát hlubokými bezpečnostními experty. Tato autonomie je životně důležitá pro udržení vysoce výkonné kultury. Průzkum GitLab z roku 2022 poznamenal, že vývojáři v organizacích s vysokou úrovní automatizace zabezpečení mají 1,6krát větší pravděpodobnost, že budou se svou prací spokojeni. Chráníte svůj kód a zároveň svůj talent. Snížení tření v oblasti zabezpečení znamená, že se vaši nejlepší lidé soustředí spíše na inovace než na byrokracii.

A konečně, robustní obchodní argument pro automatizované bezpečnostní testování musí zohledňovat snížení technického dluhu. Když jsou zranitelnosti zachyceny v rané fázi CI/CD pipeline, je výrazně levnější je opravit. Oprava chyby v produkci může stát 100krát více než její oprava ve fázi návrhu nebo kódování. Automatizace zajišťuje, že zabezpečení zůstane v kroku s vývojem, čímž se zabrání nahromadění "bezpečnostního dluhu", který může zastavit budoucí vydání funkcí. Tato konzistence umožňuje firmě škálovat bez obav, že růst nevyhnutelně povede ke katastrofálnímu selhání zabezpečení.

Vytvoření argumentu: Jak prodat automatizaci finančnímu řediteli (CFO)

Finanční ředitelé nekupují "zabezpečení"; kupují snížení rizika a provozní efektivitu. Chcete-li vytvořit vítězný obchodní argument pro automatizované bezpečnostní testování, musíte přejít od technického žargonu k fiskálnímu dopadu. Začněte auditováním svých aktuálních výdajů na zabezpečení. Mnoho středně velkých podniků platí mezi 20 000 a 50 000 USD za jeden manuální Penetration Testing v daném časovém okamžiku. Když zohledníte interní čas vývojářů strávený triage, skutečné náklady se často zdvojnásobí. Neplatíte jen za test; platíte za 160 hodin, které vaši senior inženýři stráví interpretací statické zprávy ve formátu PDF.

Dále namapujte každou zranitelnost na konkrétní obchodní důsledek. Pokud se vaše platforma ocitne offline kvůli zneužití, kterému se dalo předejít, náklady nejsou jen "prostoje". Podle společnosti Gartner jsou průměrné náklady na prostoje IT 5 600 USD za minutu. Čtyřhodinový výpadek se rovná 1,34 milionu USD ztracené produktivity a příjmů. Prezentace těchto údajů posouvá konverzaci z "nákladů na nástroj" na "pojistnou smlouvu" proti katastrofické ztrátě.

Nejúčinnější strategií je hybridní model. Navrhněte použití automatizace ke zvládnutí 90 % běžných, opakujících se zranitelností, které trápí každé nasazení. To umožňuje vašim vysoce nákladným manuálním zdrojům zaměřit se na kritických 10 % složitých chyb logiky. Toto rozdělení 90/10 zajišťuje, že nepřeplácíte lidský talent za hledání základních nesprávných konfigurací. A konečně zdůrazněte náklady na nečinnost. Zpráva IBM Cost of a Data Breach Report z roku 2023 zjistila, že průměrné náklady na narušení se vyšplhaly na 4,45 milionu USD. Automatizace snižuje toto riziko identifikací úniků dříve, než se stanou titulky.

Převod CVE na dolary

Netechnické zúčastněné strany se nestarají o mechanismus SQL Injection (SQLi). Starají se o to, že SQLi umožňuje útočníkovi exportovat celou vaši zákaznickou databázi. Vysvětlete, že riziko vysoké závažnosti je přímou hrozbou pro váš 4% globální obrat podle nařízení GDPR. Použití průmyslových srovnávacích hodnot ukazuje, že jediné narušení může snížit cenu akcií společnosti v průměru o 7,5 % v roce následujícím po události. Riziková prémie je náklad nejistoty v softwarovém dodavatelském řetězci.

Řešení "falešně pozitivního" slona v místnosti

Finanční ředitelé jsou často skeptičtí, protože starší skenery byly notoricky známé generováním "šumu", který plýtval časem vývojářů. Moderní agenti s umělou inteligencí to řeší ověřováním zranitelností v sandboxu před jejich nahlášením. To snižuje počet falešně pozitivních výsledků o 65 % ve srovnání s nástroji z roku 2018. Navrhněte 30denní období Proof of Value (PoV), abyste prokázali tuto přesnost ve svém vlastním prostředí. Zaměřte se na poskytování užitečných zjištění, která váš tým může opravit během několika minut, spíše než na 100stránkový seznam teoretických hrozeb.

Jste připraveni prokázat návratnost investic do vaší bezpečnostní strategie? Spočítejte si své úspory pomocí automatizovaného testování a přestaňte přeplácet manuální audity.

Výhoda Penetrify: Neustálé zabezpečení řízené umělou inteligencí

Tradiční modely zabezpečení se hroutí pod tíhou moderních rychlostí vývoje. Když váš tým odešle kód 10krát denně, manuální Penetration Testing provedený jednou ročně je do druhého dne prakticky k ničemu. Penetrify to řeší nasazením agentů s umělou inteligencí navržených tak, aby přemýšleli jako lidští útočníci. Tito agenti nespouštějí jen statické kontrolní seznamy; procházejí, prozkoumávají a interagují s jedinečnou logikou vaší aplikace v měřítku SaaS. Tento přístup zajišťuje, že váš obchodní argument pro automatizované bezpečnostní testování je postaven na skutečném snížení rizika spíše než jen na kontrolních seznamech souladu s předpisy.

Naše platforma se specializuje na identifikaci OWASP Top 10 s chirurgickou přesností. Zatímco starší skenery často označují tisíce falešně pozitivních výsledků, Penetrify používá kontextovou inteligenci k ověření zranitelností, jako jsou SQL injection a Cross-Site Scripting (XSS), než se dostanou na váš panel. Přímou integrací do vašeho CI/CD pipeline Penetrify testuje každou aktualizaci předtím, než se dostane do produkce. Tato mentalita posunu doleva zachytí 92 % kritických zranitelností během fáze vývoje, kde je jejich oprava 30krát levnější než v prostředí po vydání.

Finanční argument je jasný. Jeden manuální Penetration Testing může stát mezi 15 000 a 30 000 USD za zásah. Penetrify poskytuje nákladově efektivní alternativu, která běží 24/7 za zlomek této ceny. Nekupujete si jen nástroj; získáváte škálovatelnou bezpečnostní pracovní sílu, která nikdy nespí. To umožňuje vašim interním odborníkům přestat honit základní chyby a začít se soustředit na složité architektonické hrozby.

Neustálý monitoring vs. Periodické skenování

Penetrify funguje na filozofii "Vždy zapnuto". Posunuli jsme se za éru "časových" snímků, které vás nechávají měsíce slepé. Náš panel hlášení v reálném čase poskytuje zúčastněným stranám okamžitý přehled o aktuální situaci v oblasti hrozeb. Pokud je v 3:00 ráno objeveno nové zneužití nultého dne, naši agenti již skenují váš perimetr, zda není vystaven. Můžete se dozvědět více o naší platformě Penetration Testing poháněné umělou inteligencí a zjistit, jak si udržujeme tuto neustálou bdělost. Tato transparentnost zajišťuje, že 100 % vašich webových aktiv je chráněno po celou dobu, nejen během auditního období.

Začínáme: Od obchodního argumentu k prvnímu skenování

Implementace nevyžaduje měsíční konzultační projekt. Můžete se přesunout od svého obchodního argumentu pro automatizované bezpečnostní testování k prvnímu živému skenování za méně než 15 minut. Proces nastavení je zjednodušen, aby se odstranilo tření, a nevyžaduje žádné složité konfigurace ani instalace hardwaru. Penetrify je postaven tak, aby podporoval "Hybridní bezpečnostní model". Doplňuje váš stávající tým automatizací těžké práce opakovaného testování. Tato synergie umožňuje vaší organizaci dosáhnout o 400 % většího bezpečnostního pokrytí bez najímání dalších inženýrů na plný úvazek. Chcete-li zobrazit čísla pro vaši konkrétní organizaci, Naplánujte si demo a získejte svou vlastní zprávu o návratnosti investic ještě dnes.

- Rychlost nasazení: Plně funkční za méně než 15 minut.

- Přesnost zranitelností: 99% snížení počtu falešně pozitivních výsledků ve srovnání se staršími nástroji DAST.

- Integrace: Nativní podpora pro GitHub, GitLab, Jenkins a Jira.

- Soulad s předpisy: Automaticky mapuje zjištění na požadavky SOC2, HIPAA a PCI-DSS.

Přechod na automatizované zabezpečení není jen technická aktualizace; je to strategická nutnost. Volbou Penetrify investujete do platformy, která se vyvíjí spolu s prostředím hrozeb. Získáte hloubku lidského Penetration Testing s rychlostí a spolehlivostí globální cloudové infrastruktury. Je čas přestat hrát hazard s periodickými audity a začít zabezpečovat svou budoucnost pomocí neustálé ochrany řízené umělou inteligencí.

Zabezpečte svou bezpečnostní strategii již dnes

Do roku 2026 vytvoří mezera mezi rychlostí manuálního testování a rychlými cykly nasazení 40% riziko příjmů pro společnosti, které se nedokážou přizpůsobit. Přechod na robustní obchodní argument pro automatizované bezpečnostní testování není jen technická aktualizace; je to taktika přežití pro moderní podnik. Viděli jste, jak manuální audity zanechávají mezery po celé měsíce, ale neustálý monitoring OWASP Top 10 udržuje váš perimetr těsný každou hodinu. Ověřování řízené umělou inteligencí od společnosti Penetrify snižuje počet falešně pozitivních výsledků o 95 %, což ušetří vašim inženýrům stovky hodin, které dříve promrhali na manuální triage. Zatímco tradičním prodejcům často trvá 3 týdny, než vrátí jednu zprávu, naše platforma poskytuje úplné výsledky za méně než 15 minut. Tato rychlost umožňuje vašemu týmu odesílat kód rychleji bez obětování bezpečnosti nebo souladu s předpisy. Je čas vyměnit zastaralé tabulky za obranu v reálném čase a zdravější hospodářský výsledek. Jste připraveni vést tuto transformaci a chránit digitální budoucnost své organizace.

Vytvořte si svůj automatizovaný obchodní argument pro zabezpečení s Penetrify

Často kladené otázky

Je automatizované bezpečnostní testování náhradou za manuální Penetration Testing?

Ne, automatizované bezpečnostní testování není náhradou za manuální Penetration Testing. Slouží jako neustálá vrstva, která zachytí 80 % běžných zranitelností, jako jsou SQL injection nebo XSS. Manuální testeři se pak zaměřují na 20 % okrajových případů, které vyžadují lidskou intuici. Používáním Penetrify týmy snižují manuální pracovní zátěž o 65 %, což umožňuje lidským expertům lovit hrozby nultého dne namísto opakujících se chyb.

Kolik obvykle stojí automatizované bezpečnostní testování ve srovnání s manuálními testy?

Automatizované testování stojí ročně o 75 % méně než tradiční manuální zásahy. Jeden manuální Penetration Testing se obvykle pohybuje od 15 000 do 30 000 USD za aplikaci. Naproti tomu automatizovaná platforma poskytuje 365 dní pokrytí za paušální roční poplatek. Tento předvídatelný cenový model je základním pilířem obchodního argumentu pro automatizované bezpečnostní testování, protože eliminuje prudký nárůst nákladů spojený s čtvrtletními audity.

Mohou automatizované nástroje skutečně najít složité zranitelnosti, jako jsou chyby obchodní logiky?

Většina automatizovaných nástrojů se potýká s chybami obchodní logiky, protože ty vyžadují porozumění specifickým uživatelským pracovním postupům. Moderní skenery však identifikují 95 % zranitelností OWASP Top 10. Zatímco člověk může najít způsob, jak manipulovat se slevovým kódem, Penetrify zajišťuje, že základní API neunikají data. Automatizací detekce technických nesprávných konfigurací ušetříte 40 hodin manuální práce měsíčně.

Jaká je nejdůležitější metrika, kterou můžete finančnímu řediteli ukázat při prosazování automatizace zabezpečení?

Náklady na nápravu zranitelnosti jsou nejpřesvědčivější metrikou pro finančního ředitele. Manuální testování často stojí 2 500 USD za zjištěnou chybu, když zohledníte poplatky konzultantů. Automatizace to snižuje na 150 USD za chybu. Ukázáním 94% snížení nákladů na objev dokazujete, že obchodní argument pro automatizované bezpečnostní testování je o efektivitě. V