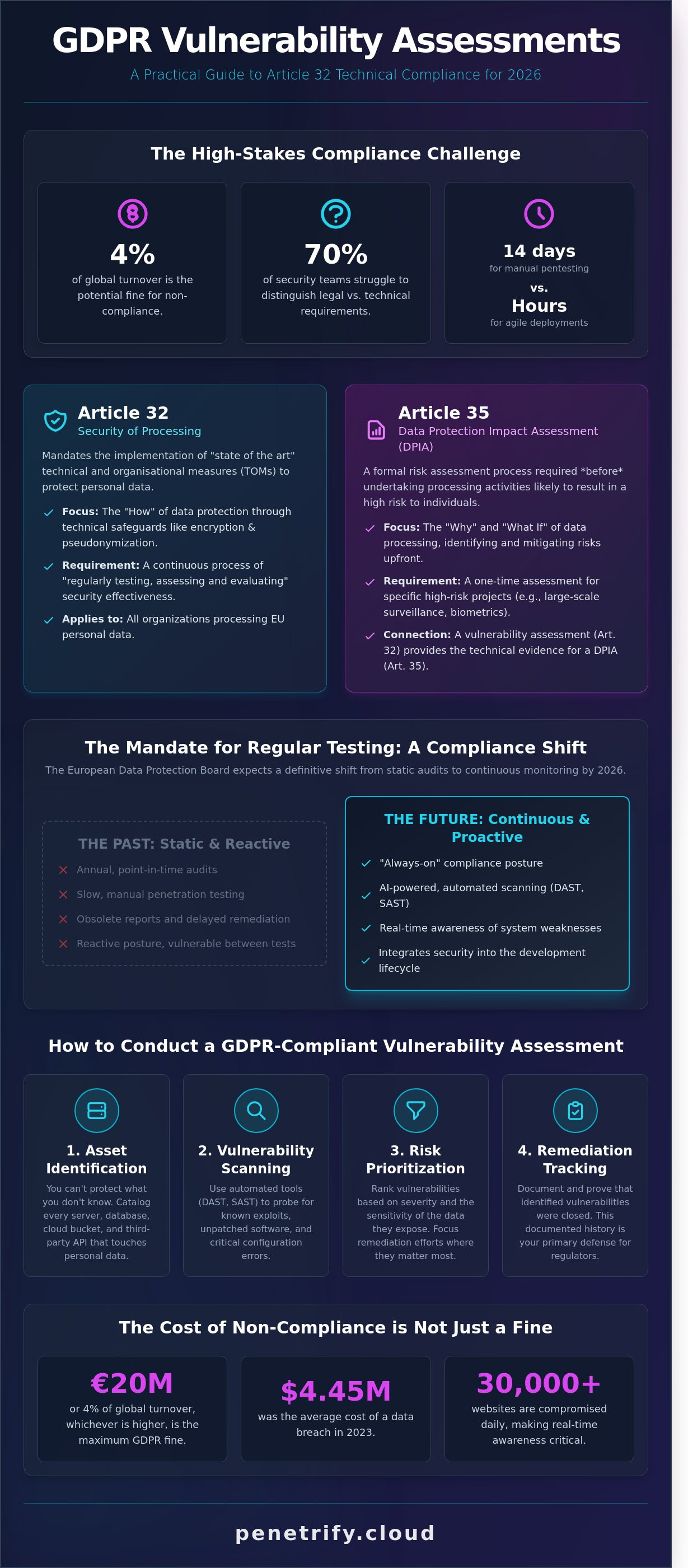

Co když pokuta ve výši 4 % celosvětového obratu není jen hrozbou pro technologické giganty, ale přímým důsledkem vaší poslední opomenuté softwarové záplaty? Už víte, že zabezpečení osobních údajů je nezpochybnitelné; nicméně hranice mezi právním posouzením dopadu na ochranu osobních údajů a technickým gdpr vulnerability assessment zůstává nebezpečně nejasná pro 70 % bezpečnostních týmů. Je to běžný problém, protože ruční Penetration Testing často trvá 14 dní, zatímco vaši agilní vývojáři vydávají aktualizace každých pár hodin.

Nemusíte si vybírat mezi rychlostí nasazení a právní bezpečností. Tato příručka poskytuje jasný plán, jak sladit vaše skenovací nástroje s přísnými technickými požadavky článku 32, abyste zajistili, že vaše infrastruktura bude plně vyhovovat požadavkům pro rok 2026. Prozkoumáme zásadní rozdíly mezi požadavky článku 32 a článku 35 a zároveň vám ukážeme, jak automatizovat dodržování předpisů, abyste přestali honit zranitelnosti a začali jim předcházet.

Klíčové poznatky

- Zjistěte, jak rozlišovat mezi požadavky článku 32 a článku 35, abyste zajistili, že vaše bezpečnostní opatření splňují specifické právní normy GDPR.

- Pochopte, jak implementovat technická a organizační opatření (TOM), která zaručují důvěrnost a odolnost vašich systémů pro zpracování dat.

- Zjistěte, proč je přechod od ročního ručního testování ke kontinuálnímu gdpr vulnerability assessment zásadní pro splnění požadavku na pravidelné bezpečnostní testování.

- Identifikujte specifické nástroje DAST, SAST a nástroje řízené umělou inteligencí, které jsou potřebné k mapování a ochraně každého koncového bodu, který interaguje s osobními údaji.

- Prozkoumejte, jak přejít od statických auditů v daném okamžiku k trvalému dodržování předpisů pomocí automatizace s umělou inteligencí.

Co je GDPR Vulnerability Assessment?

Gdpr vulnerability assessment je systematický technický přezkum navržený k identifikaci bezpečnostních mezer v systémech, které zpracovávají osobní údaje. Není to jen osvědčený postup. Je to základní požadavek pro zachování integrity a důvěrnosti údajů evropských občanů. Podle obecného nařízení o ochraně osobních údajů (GDPR) musí organizace zavést "nejmodernější" technická opatření na ochranu citlivých informací. To znamená, že používání zastaralých firewallů nebo neopraveného softwaru z roku 2021 již není právně obhajitelné, když existují moderní exploity.

Do roku 2026 očekává Evropský sbor pro ochranu osobních údajů definitivní posun od ročních auditů v daném okamžiku ke kontinuálnímu monitorování dodržování předpisů. Statické zprávy zastarávají. Organizace nyní čelí prostředí, kde je denně kompromitováno přes 30 000 webových stránek. Povědomí o slabinách systému v reálném čase je životně důležité pro přežití. Proaktivní gdpr vulnerability assessment zajišťuje, že najdete díry ve svém perimetru dříve, než to udělá škodlivý aktér.

Chcete-li lépe porozumět základním principům, které řídí tyto bezpečnostní požadavky, podívejte se na toto užitečné video:

Článek 32 vs. článek 35: Který z nich potřebujete?

Článek 32 se zaměřuje na bezpečnost zpracování. Nařizuje, aby správci a zpracovatelé zavedli technická opatření, jako je šifrování a pseudonymizace. Tento článek konkrétně vyžaduje "pravidelné testování, posuzování a hodnocení" účinnosti těchto opatření. Naproti tomu článek 35 se zabývá posouzením dopadu na ochranu osobních údajů (DPIA). DPIA je nezbytné, pokud projekt zahrnuje vysoce rizikové zpracování, jako je rozsáhlý dohled nebo zpracování biometrických údajů. I když se liší rozsahem, technické posouzení poskytuje empirické důkazy potřebné ke splnění právních požadavků formálního DPIA.

Klíčové komponenty bezpečnostního auditu zaměřeného na GDPR

Robustní audit začíná komplexní inventurou aktiv. Nemůžete chránit data, pokud nevíte, kde se nacházejí. To zahrnuje identifikaci všech serverů, cloudových úložišť a rozhraní API třetích stran, které se dotýkají osobních údajů občanů EU. Po zjištění musí technické skenovací nástroje prozkoumat známé exploity a chyby konfigurace. Nesprávně nakonfigurované cloudové úložiště samo o sobě vedlo k odhalení více než 100 milionů záznamů v několika vysoce sledovaných narušeních v roce 2023. Regular Testing je povinný požadavek GDPR pro všechny správce údajů.

Osvojení přístupu "state of the art" vyžaduje posun za hranice pouhých automatizovaných skenů. Skutečný soulad zahrnuje manuální ověření zranitelností, aby se eliminovaly False Positives. Tento proces zajišťuje, že se nápravná opatření zaměří nejprve na nejkritičtější rizika. Když regulátor požádá o důkaz o zabezpečení, zdokumentovaná historie těchto hodnocení slouží jako vaše primární obrana. Prokazuje, že vaše organizace bere svou povinnost péče vážně. Bez této dokumentace mohou pokuty dosáhnout 4 % celosvětového ročního obratu nebo 20 milionů eur. V roce 2023 dosáhly průměrné náklady na únik dat 4,45 milionu dolarů, což dokazuje, že náklady na prevenci jsou mnohem nižší než cena selhání.

- Identifikace aktiv: Katalogizace každé databáze a koncového bodu obsahujícího PII.

- Skenování zranitelností: Použití automatizovaných nástrojů k nalezení neopraveného softwaru.

- Prioritizace rizik: Hodnocení chyb na základě citlivosti dat, která odhalují.

- Sledování nápravy: Prokázání, že identifikované mezery byly skutečně uzavřeny.

Soulad je pohyblivý cíl. S tím, jak se objevují nové hrozby, se musí zvyšovat frekvence vašich hodnocení. Cílem je vytvořit odolnou infrastrukturu, která ve výchozím nastavení chrání práva uživatelů. Integrací těchto technických kontrol do vašich standardních operací se posouváte z reaktivního stavu do pozice síly.

Technické požadavky článku 32 GDPR

Soulad začíná právním rámcem stanoveným článkem 32 GDPR, který nařizuje organizacím implementovat "vhodná technická a organizační opatření" (TOMs) k zajištění bezpečnosti dat. Pro poskytovatele SaaS to není návrh. Je to přísný požadavek na ochranu důvěrnosti, integrity, dostupnosti a odolnosti systémů zpracování. Pokud vaše platforma selže kvůli DDoS útoku nebo je databáze poškozena, neprošli jste testy dostupnosti a integrity. Nejsou to jen IT problémy; jsou to přímá porušení evropského práva.

Sázky jsou vysoké, protože úniky dat zůstávají hlavním důvodem pro regulační opatření. Od května 2018 vydaly evropské orgány kumulativní pokuty přesahující 4,5 miliardy EUR. Významná část těchto sankcí pramení z "nedostatečných technických a organizačních opatření k zajištění bezpečnosti informací." Proaktivní gdpr vulnerability assessment slouží jako vaše první linie obrany. Identifikuje mezery, které hackeři zneužívají, než se promění v únik, který se dostane na titulní stránky. Zatímco článek 32 zmiňuje šifrování a pseudonymizaci, jedná se o sekundární ochranná opatření. Chrání data po úniku, ale nesplňují povinnost úniku v první řadě zabránit.

- Důvěrnost: Zajištění, že k PII mají přístup pouze oprávnění uživatelé.

- Integrita: Ochrana dat před neoprávněnou změnou.

- Dostupnost: Zajištění, že data jsou dostupná, když jsou potřeba.

- Odolnost: Schopnost vaší infrastruktury odolat útokům a zotavit se z nich.

Mapování OWASP Top 10 na rizika GDPR

Bezpečnostní chyby nejsou jen chyby; jsou to právní závazky. Zranitelnost SQL Injection (SQLi) je přímá cesta k masivní pokutě za "neoprávněné zveřejnění". Pokud útočník může dotazovat vaši databázi prostřednictvím webového formuláře, vaše opatření pro zajištění důvěrnosti neexistují. Broken Access Control je dalším častým pachatelem. Umožňuje uživatelům zobrazit data, která by neměli vidět, což porušuje zásadu "minimalizace dat". Podobně Cross-Site Scripting (XSS) umožňuje útočníkům vkládat škodlivé skripty do vašeho webu. To ohrožuje integritu uživatelské relace a může vést ke krádeži citlivých tokenů relace.

Standard "State of the Art"

Regulátoři v roce 2026 definují "state of the art" podle současných schopností odvětví. Zastaralé manuální testování prováděné jednou ročně již nesplňuje požadavek na "pravidelné testování, posuzování a hodnocení" účinnosti zabezpečení. Zpráva Verizon Data Breach Investigations Report z roku 2023 poznamenala, že 74 % úniků zahrnuje lidský prvek nebo zneužití oprávnění. To zdůrazňuje, proč samotný manuální dohled selhává. Musíte integrovat gdpr vulnerability assessment do svého životního cyklu vývoje softwaru (SDLC). Použitím nástrojů k automatizaci skenování zabezpečení zajistíte, že každé nové nasazení kódu splňuje prahovou hodnotu "state of the art", aniž by se zpomalila rychlost vydávání. Průběžné monitorování je nyní očekávaným základem pro každou společnost, která zpracovává data evropských občanů.

Manuální vs. Automatizované hodnocení: Splnění mandátu "Pravidelného testování"

Článek 32 GDPR výslovně vyžaduje, aby organizace implementovaly proces pro pravidelné testování, posuzování a hodnocení účinnosti technických a organizačních opatření pro zajištění bezpečnosti zpracování. Zatímco mnoho firem se historicky spoléhalo na roční manuální Penetration Testing, aby si odškrtly toto políčko, tento přístup již nesplňuje požadavek "pravidelnosti" v rychle se rozvíjejícím digitálním prostředí. Jediný audit v daném okamžiku zanechává 364denní mezeru, kde se mohou objevit nové zranitelnosti a zůstat nezjištěny. Implementace strategie průběžného gdpr vulnerability assessment je jediný způsob, jak udržet soulad mezi formálními audity.

Tradiční manuální konzultace si stále zachovává svou hodnotu díky své hloubce; lidský expert dokáže najít složité logické chyby, které by software mohl přehlédnout. Manuální testování je však drahé a pomalé. Standardní manuální zakázka často stojí mezi 15 000 a 30 000 dolary, což znemožňuje provádět ji týdně nebo dokonce měsíčně. Automatizované skenování slouží jako páteř kontinuální ochrany dat, protože funguje za zlomek nákladů a poskytuje okamžitou zpětnou vazbu. Integrací Data Protection by Design organizace zajišťují, že bezpečnostní kontroly jsou zabudovány do životního cyklu softwaru, a nikoli přidávány dodatečně.

Nejefektivnější strategií je hybridní přístup. Ten vyvažuje vysokou frekvenci automatizovaných skenů s chirurgickou hloubkou manuálního testování. Automatizované nástroje pro gdpr vulnerability assessment mohou skenovat tisíce známých CVE (Common Vulnerabilities and Exposures) při každé změně kódu, zatímco manuální testeři se zaměřují na vysoce rizikovou obchodní logiku jednou nebo dvakrát ročně. Tato dvouvrstvá obrana zajišťuje, že žádný zjevný vstupní bod nezůstane dlouho otevřený.

Proč "Jednou ročně" už nestačí

Moderní vývoj spoléhá na CI/CD pipelines, kde je kód nasazován desítkykrát denně. Studie z roku 2024 ukázala, že 74 % organizací provádí aktualizace alespoň jednou týdně. Statický roční audit nemůže s tímto tempem držet krok. Když je objevena nová Zero-Day zranitelnost, vytváří to okamžitý nesoulad. Hlubší srovnání metodologií naleznete v našem průvodci AI in Pentesting vs. Manual Pentesting, kde uvidíte, jak se tyto rychlosti liší.

AI-Powered Agents: Standard pro shodu s GDPR v roce 2026

Do roku 2026 budou autonomní AI bezpečnostní agenti měřítkem pro shodu s GDPR. Tito agenti nejen skenují; simulují reálné útočné cesty, aby identifikovali vysoce rizikové nedostatky, které vedou k exfiltraci dat. Snižují False Positives až o 70 % ve srovnání se staršími skenery, což udržuje týmy pro shodu s předpisy zaměřené na legitimní hrozby. Tato technologie umožňuje jediné platformě škálovat hodnocení napříč více než 100 mikroslužbami současně, což lidské týmy nedokážou.

Přechod na AI-powered agenty také nabízí významnou výhodu nákladů a přínosů. Zatímco tradiční konzultační poplatky zůstávají vysoké bez ohledu na výsledky, AI agenti poskytují nepřetržité pokrytí za předvídatelný poplatek za předplatné. Tento posun snižuje celkové náklady na vlastnictví pro shodu s bezpečnostními předpisy zhruba o 60 % a zároveň zvyšuje frekvenci testování z roční na denní. Pro každou společnost, která nakládá s citlivými údaji evropských občanů, není tato úroveň konzistence jen luxusem; je to základní požadavek pro vyhnutí se vysokým pokutám spojeným s úniky dat.

- Manual Testing: Nejlepší pro složitou logiku, vysoké náklady, nízká frekvence.

- Automated Scanning: Nejlepší pro známé CVE, nízké náklady, vysoká frekvence.

- AI Agents: Nejlepší pro simulaci útoku, mírné náklady, kontinuální frekvence.

Jak provést GDPR-Compliant Vulnerability Assessment

Provedení gdpr vulnerability assessment vyžaduje posun od obecného bezpečnostního skenování k testování zaměřenému na data. Článek 32 GDPR nařizuje organizacím, aby zavedly technická opatření k zajištění úrovně zabezpečení odpovídající riziku. To neznamená skenovat celou síť se stejnou intenzitou. Znamená to zaměřit své zdroje tam, kde se osobní údaje skutečně nacházejí. Musíte prokázat, že jste otestovali specifické kontroly chránící informace obyvatel EU, abyste se vyhnuli vysokým sankcím spojeným s nesouladem.

Krok 1: Určení rozsahu pro ochranu osobních údajů

Efektivní určení rozsahu začíná identifikací vašich "Datových klenotů". Jedná se o databáze, sdílené soubory a aplikace obsahující PII, jako jsou jména, IP adresy nebo biometrické údaje. Váš rozsah musí zahrnovat každý koncový bod, který s těmito daty interaguje. Nepřehlížejte API třetích stran nebo cloudová úložiště. Podle zprávy Verizon Data Breach Investigations Report z roku 2024 se 68 % úniků týká nemalicherného lidského prvku nebo chyby konfigurace v těchto externích spojeních. Dokumentování tohoto rozsahu je zásadní pro prokázání náležité péče během regulačního auditu. Ukazuje, že jste zmapovali tok dat před zahájením technického skenování.

Jakmile definujete rozsah, musíte vybrat správné nástroje pro danou práci. Komplexní hodnocení využívá kombinaci tří metodologií:

- SAST (Static Application Security Testing): Toto analyzuje váš zdrojový kód na zranitelnosti před spuštěním aplikace.

- DAST (Dynamic Application Security Testing): Toto testuje aplikaci zvenčí, napodobuje, jak by útočník interagoval s vašimi webovými rozhraními.

- AI-Driven Penetration Testing: Toto jde nad rámec automatizovaného skenování, aby našlo složité logické chyby, jako jsou Insecure Direct Object References (IDOR), které často vedou k neoprávněnému přístupu k datům.

Během fáze provádění by váš tým měl testovat běžné chyby identifikované v OWASP Top 10. Nehledáte jen zastaralý software. Hledáte narušené kontroly přístupu, které by mohly umožnit jednomu uživateli vidět osobní profil jiného uživatele. Testování logických chyb je kritické, protože automatizované skenery často přehlížejí nuance toho, jak jsou data zpracovávána mezi různými mikroslužbami.

Krok 4: Vytvoření zprávy pro auditory

Auditoři nechtějí vidět 300stránkový PDF se surovými daty skenování. Potřebují zprávu, která překládá technické zranitelnosti do jazyka shody s předpisy založeného na rizicích. Měli byste kategorizovat zjištění podle jejich potenciálního dopadu na subjekty údajů. Používejte jasné metriky, jako je "Time-to-Remediate" (TTR), abyste ukázali, jak rychle váš tým uzavírá bezpečnostní mezery. Organizace, které udržují TTR pod 30 dní pro kritické nedostatky, prokazují proaktivní postoj k ochraně dat. Další podrobnosti o strukturování těchto pracovních postupů naleznete v našem průvodci The Complete Vulnerability Management Lifecycle.

Závěrečnou fází je náprava a ověření. Poté, co váš tým aplikuje opravy nebo změny konfigurace, musíte postižené systémy znovu proskenovat. Ověření je nedílnou součástí gdpr vulnerability assessment. Data z oboru naznačují, že 25 % bezpečnostních záplat je buď aplikováno nesprávně, nebo se jim na první pokus nepodaří vyřešit základní problém. Opětovné skenování poskytuje důkazy potřebné k uzavření smyčky ve vaší auditní stopě. Tato dokumentace dokazuje dozorovým orgánům, že vaše "nejmodernější" ochrany fungují tak, jak mají.

Jste připraveni zabezpečit svá data a s přesností splnit regulační požadavky? Začněte svůj automatizovaný Penetration Test ještě dnes a identifikujte a opravte zranitelnosti dříve, než se stanou selháním v oblasti shody.

Průběžný soulad s AI platformou Penetrify

Dosažení souladu s předpisy není jednorázový úkol, který končí vydáním certifikátu. Článek 32 GDPR konkrétně požaduje, aby organizace zavedly proces pro pravidelné testování, posuzování a hodnocení účinnosti technických opatření. AI platforma Penetrify transformuje tento požadavek z manuální zátěže na automatizovaný standard. Prováděním průběžného gdpr vulnerability assessment platforma zajišťuje, že bezpečnostní mezery nezůstanou měsíce mezi ročními audity. Tento posun je zásadní, protože 68 % případů narušení dat zahrnuje zranitelnost, o které se vědělo týdny před samotným zneužitím.

Přechod od auditů v daném okamžiku k neustálé ochraně je jediný způsob, jak držet krok s moderním doručováním softwaru. Pokud váš tým nasazuje kód 15krát týdně, čtvrtletní skenování vás nechává vystavené po 98 % roku. Penetrify toto okno uzavírá skenováním každé aktualizace v reálném čase. To poskytuje robustní auditní stopu potřebnou pro kontroly GDPR. Když Úřad pro ochranu osobních údajů (DPA) požaduje důkaz o vašem bezpečnostním postoji, můžete předložit chronologický záznam každého skenování, identifikovaného rizika a úspěšné nápravy. Tato úroveň dokumentace demonstruje zásadu "Odpovědnosti" požadovanou podle článku 5(2) nařízení.

Pro rychle rostoucí vývojové týmy se škálování zabezpečení často jeví jako volba mezi rychlostí a bezpečností. Najímání manuálních Penetration Testing pro každou menší verzi je finančně neudržitelné a často stojí více než 15 000 USD za zakázku. Penetrify nabízí nákladově efektivní alternativu snížením nákladů na posouzení přibližně o 85 %. Umožňuje týmům škálovat jejich infrastrukturu bez lineárního nárůstu bezpečnostní režie. Získáte hloubku manuálního experta s rychlostí automatizovaného skriptu, což zajistí, že váš rozpočet na shodu bude vynaložen na opravu problémů, a ne jen na jejich hledání.

Viditelnost datových rizik v reálném čase

Penetrify identifikuje chyby OWASP Top 10, včetně narušené kontroly přístupu a kryptografických selhání, za méně než 15 minut. Tato rychlost umožňuje CTO udržovat rychlost vývoje, zatímco pracovníci Compliance obdrží podrobné reporty, které potřebují k ověření standardů ochrany dat. AI agenti Penetrify identifikují rizika SQLi autonomním zkoumáním vstupních bodů databáze, aby zajistili, že žádné neoprávněné dotazy nemohou spustit povinné 72hodinové oznámení o narušení předpisům. Tento proaktivní přístup proměňuje zabezpečení v měřitelný obchodní majetek, a ne v nejasnou pojistku.

Zabezpečení vaší bezpečnostní strategie do budoucna

Regulační prostředí se mění a AI modely v rámci Penetrify se automaticky aktualizují, aby odrážely nejnovější interpretace GDPR a vznikající vektory hrozeb. Nemusíte ručně překonfigurovat nastavení, když se objeví nové zranitelnosti, jako je Log4j; platforma okamžitě přizpůsobí svou testovací logiku. Integrací Penetrify přímo do vašeho stávajícího CI/CD pipeline zajistíte, že gdpr vulnerability assessment proběhne pokaždé, když se kód přesune z notebooku vývojáře do produkčního prostředí. Tato integrace zabraňuje tomu, aby se kód, který není v souladu s předpisy, vůbec dostal k vašim zákazníkům, a efektivně tak zabudovává zabezpečení do životního cyklu vývoje softwaru.

Nečekejte na audit, abyste objevili své bezpečnostní mezery. Začněte ještě dnes své první skenování zranitelností zaměřené na GDPR s Penetrify a zajistěte si cestu k trvalému souladu.

Zabezpečte svou strategii souladu do budoucna

Článek 32 GDPR výslovně vyžaduje proces pro pravidelné testování a hodnocení technických bezpečnostních opatření. Čekání na roční audit vytváří 364denní mezeru, ve které mohou nové exploity ohrozit vaše citlivá data. Přechod na model průběžného gdpr vulnerability assessment zajišťuje, že budete mít náskok před 25 000 novými bezpečnostními chybami, které výzkumníci každoročně identifikují. Již nestačí jednou zaškrtnout políčko; potřebujete viditelnost svého rizikového profilu v reálném čase, abyste mohli účinně chránit soukromí uživatelů.

Starší testovací cykly obvykle vyžadují 4 až 6 týdnů koordinace a manuálního reportingu. Penetrify eliminuje toto úzké místo tím, že poskytuje komplexní výsledky skenování OWASP Top 10 za méně než 15 minut. Integrací automatizace řízené AI splníte mandát "Pravidelného testování" a zároveň si udržíte nepřetržitou obranu proti vyvíjejícím se digitálním hrozbám. Nenechte zastaralé manuální procesy stát vaší největší odpovědností v oblasti shody v roce 2026.

Automatizujte svůj technický soulad s GDPR pomocí AI platformy Penetrify.

Budování odolné bezpečnostní kultury začíná správnými nástroji. Převezměte kontrolu nad svými technickými požadavky ještě dnes a proměňte soulad v konkurenční výhodu pro vaše podnikání.

Často kladené otázky

Je posouzení zranitelnosti povinné podle GDPR?

Článek 32 GDPR vyžaduje, aby společnosti zavedly proces pravidelného testování, posuzování a vyhodnocování účinnosti bezpečnostních opatření. Ačkoli text výslovně nepoužívá frázi "posouzení zranitelnosti", pokyny Evropského sboru pro ochranu osobních údajů 01/2021 objasňují, že technické testování je pro zajištění souladu zásadní. Organizacím, které tyto kontroly neprovádějí, hrozí pokuty až do výše 20 milionů EUR nebo 4 % celosvětového obratu. Je to nedílná součást ochrany dat.

Jak často bych měl provádět posouzení zranitelnosti GDPR?

Pro udržení silné bezpečnostní pozice byste měli provádět gdpr vulnerability assessment alespoň jednou za 90 dní. Standardy PCI DSS 4.0 doporučují čtvrtletní skenování a soulad s GDPR se řídí podobnými přísnými postupy pro vysoce riziková datová prostředí. Pokud nasadíte nový kód nebo změníte architekturu sítě, musíte do 24 hodin spustit nové posouzení, abyste se ujistili, že neexistují žádné nové bezpečnostní mezery. Pravidelnost prokazuje váš závazek k bezpečnosti.

Jaký je rozdíl mezi skenováním zranitelností a DPIA?

Skenování zranitelností je technický automatizovaný proces, který identifikuje slabá místa softwaru, jako jsou SQL Injection nebo zastaralé SSL certifikáty. Naproti tomu Data Protection Impact Assessment (DPIA) je právní požadavek podle článku 35 pro vysoce rizikové zpracování. Zatímco skenování trvá minuty, DPIA zahrnuje vícestupňovou analýzu rizik celého životního cyklu dat. Obojí je nezbytné pro splnění 100 % požadavků na odpovědnost podle GDPR a ochranu soukromí uživatelů.

Mohou automatizované nástroje nahradit manuální Penetration Testing pro GDPR?

Automatizované nástroje nemohou nahradit manuální Penetration Testing, protože jim unikají složité logické chyby, které identifikuje 80 % lidských testerů. Automatizace efektivně zvládá 1 000+ známých CVE, ale manuální testování odhaluje Zero Day exploity a chyby v obchodní logice. Pro robustní soulad s GDPR používejte automatizované skeny týdně a naplánujte manuální Penetration Test alespoň jednou ročně. Tento duální přístup zajišťuje, že ověříte svou technickou obranu proti sofistikovaným kybernetickým útokům, které boti často přehlédnou.

Co se stane, když posouzení zranitelnosti odhalí kritickou chybu?

Musíte nález zdokumentovat ve svém registru rizik a zahájit plán nápravy do 24 až 72 hodin pro kritické zranitelnosti. Zásada integrity a důvěrnosti GDPR znamená, že ponechání známé chyby neopravené je přímým porušením souladu. Pokud chyba vedla k odhalení dat, máte přesně 72 hodin na to, abyste informovali příslušný dozorový úřad podle pokynů článku 33. Okamžitá akce zabrání tomu, aby se z drobných chyb staly obrovské právní závazky.

Vyžaduje GDPR externí posouzení třetí stranou?

GDPR výslovně nenařizuje auditory třetích stran, ale využití externích odborníků poskytuje objektivní důkazy požadované článkem 32. Interní týmy často přehlédnou 15 % až 20 % zranitelností kvůli zaujatosti z důvodu obeznámenosti nebo omezeným interním nástrojům. Spoléhání se na externího poskytovatele pomáhá prokázat regulátorům nejmodernější zabezpečení. Tato externí validace je zásadní, pokud čelíte auditu po nahlášeném bezpečnostním incidentu nebo významném úniku dat.

Jak zdokumentuji posouzení zranitelnosti pro audit GDPR?

Vytvořte komplexní zprávu, která zahrnuje datum skenování, konkrétní testované zdroje a seznam identifikovaných rizik kategorizovaných podle skóre CVSS. Musíte také zahrnout protokol nápravy, který ukazuje, že jste opravili 100 % kritických problémů. Uložte tyto záznamy na 5 let, abyste prokázali historii nepřetržitého monitorování. Tato dokumentace slouží jako primární důkaz, že váš proces gdpr vulnerability assessment splňuje standardy odpovědnosti stanovené regulátory EU.