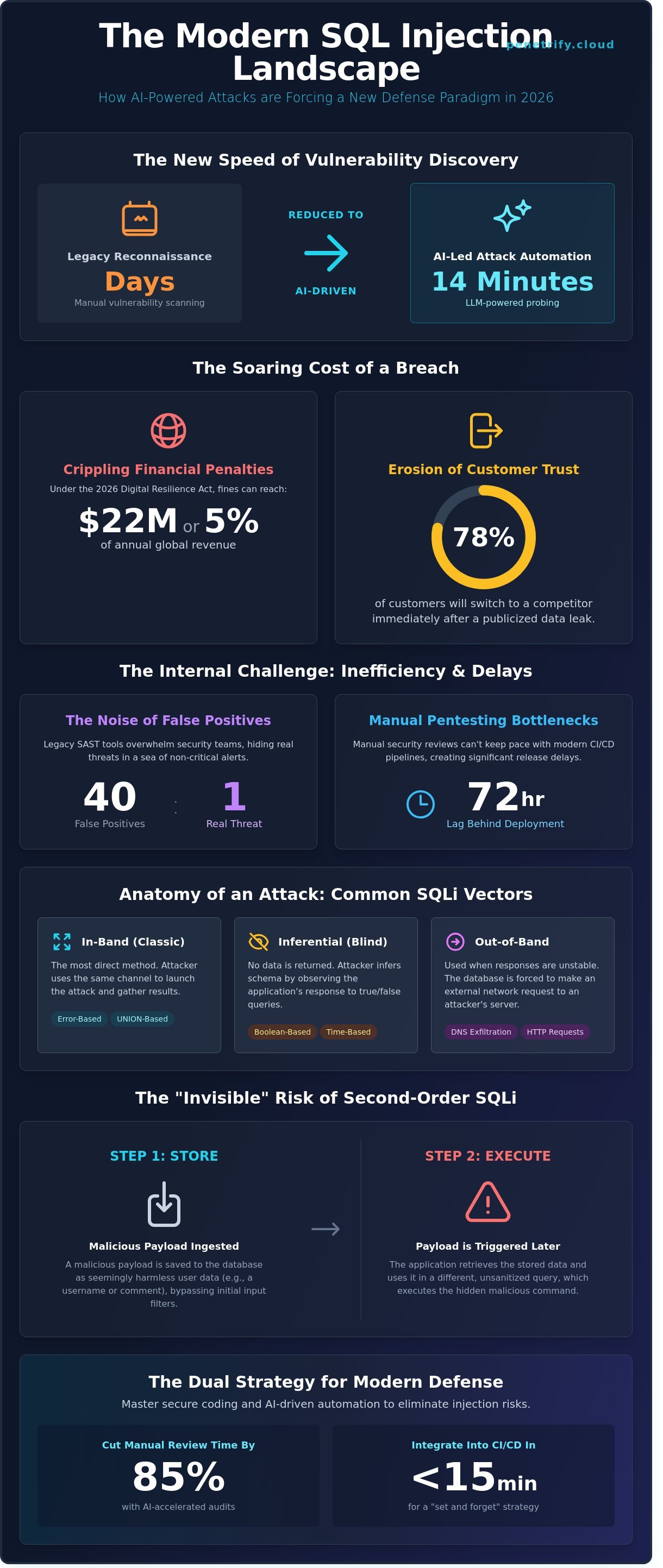

Co kdyby byl váš bezpečnostní balík tak přesný, že by váš cyklus vydávání v roce 2026 nevyžadoval jediné manuální schválení pro zaručení bezpečnosti? Pravděpodobně jste zažili frustraci, když manuální Penetration Testing zaostává za vaším plánem nasazení o 72 hodin, nebo když váš současný nástroj SAST označí 40 False Positives na každou jednu skutečnou hrozbu. Je to běžný problém, protože starší kódové základny často odolávají jednoduchým parametrizovaným dotazům, které jsou vyžadovány pro efektivní sql injection prevention and testing v moderních prostředích.

Tato příručka vám pomůže zvládnout duální strategii bezpečného kódování a automatizace řízené umělou inteligencí, která zkracuje dobu manuální kontroly o 85 %. Naučíte se, jak implementovat strategii prevence "nastav a zapomeň", která se integruje do vašeho CI/CD pipeline za méně než 15 minut. Posouváme se za rámec základní sanitace k rámci, který zajišťuje, že se do vašeho produkčního prostředí letos nedostane žádná zranitelnost SQLi. Projdeme si přesné kroky k eliminaci rizik injection v moderních webových aplikacích při zachování rychlosti vývoje.

Klíčové poznatky

- Zjistěte, proč parametrizované dotazy a zabezpečené uložené procedury zůstávají nezpochybnitelným zlatým standardem pro neutralizaci moderních hrozeb SQLi v cloudových prostředích.

- Objevte, jak implementovat robustní strategii pro sql injection prevention and testing, která vyvažuje manuální odbornost s rychlostí automatizovaného skenování.

- Osvojte si přístup "shift left" integrací automatizovaných bezpečnostních kontrol přímo do vašeho DevSecOps pipeline, abyste zachytili zranitelnosti během fáze vývoje.

- Prozkoumejte, jak využití platforem řízených umělou inteligencí může urychlit vaše bezpečnostní audity a poskytnout komplexní výsledky Penetration Test v řádu minut, nikoli týdnů.

Pochopení prostředí SQL Injection v roce 2026

Moderní SQL injection zůstává v roce 2026 kritickou hrozbou pro cloudové architektury. Zatímco databáze přešly do serverless a distribuovaných prostředí, základní zranitelnost přetrvává. Útočníci zneužívají nedostatky v tom, jak aplikace konstruují dotazy, což jim umožňuje manipulovat s backendovými databázemi prostřednictvím neošetřeného vstupu. To je hlavní důvod, proč sql injection prevention and testing zůstává nejvyšší prioritou pro bezpečnostní týmy po celém světě.

Pro lepší pochopení mechanismů této hrozby se podívejte na toto užitečné video:

Injection zůstává kritickým rizikem nejvyšší úrovně, které neustále zdůrazňují bezpečnostní experti a rámce. V roce 2026 je tato hrozba sofistikovanější než kdy dříve. Útočníci nyní používají velké jazykové modely (LLM) k automatizaci objevování injection bodů. Studie z roku 2025 od Cyber Defense Agency zjistila, že průzkum vedený umělou inteligencí zkrátil dobu potřebnou k nalezení zranitelnosti z několika dnů na pouhých 14 minut. Tyto automatizované skripty zkoumají každé vstupní pole, hlavičku a cookie pro potenciální otevření s neúprosnou přesností.

Finanční důsledky dosáhly nových výšin. Podle aktualizovaného zákona o digitální odolnosti z roku 2026 čelí společnosti pokutám dosahujícím 22 milionů dolarů nebo 5 % ročních globálních příjmů za nezabezpečení PII proti preventabilním chybám. Únik dat neznamená jen únik dat; ničí hodnotu značky. Nedávná telemetrie z roku 2025 ukazuje, že 78 % zákazníků okamžitě přejde ke konkurenci po zveřejněném úniku dat. Exfiltrace citlivých záznamů se stane v milisekundách, jakmile útočník získá přístup k jádru databáze.

Běžné varianty SQLi, které musíte znát

- In-band SQLi (Classic): Jedná se o přímé metody. Error-based útoky používají podrobné chybové zprávy databáze k mapování schématu. Union-based techniky používají operátor

UNIONke kombinaci výsledků škodlivých dotazů s legitimními, přičemž ukradená data zobrazují přímo útočníkovi. - Inferential SQLi (Blind): Tyto útoky nevracejí data přímo. Boolean-based blind SQLi se spoléhá na pozorování, zda se stránka načte správně na základě podmínky true/false. Time-based blind útoky používají příkazy jako

pg_sleep()k vynucení čekání databáze, čímž potvrzují zranitelnost prostřednictvím načasování odezvy. - Out-of-band SQLi: Tato metoda se používá, když útočník nevidí přímou odezvu. Spoléhá se na schopnost databáze provádět externí síťové požadavky, jako je DNS nebo HTTP, k odeslání ukradených dat přímo na server ovládaný útočníkem.

"Neviditelné" riziko Second-Order SQLi

Útoky druhého řádu jsou obzvláště nebezpečné, protože obcházejí počáteční bezpečnostní filtry. Škodlivý payload je nejprve uložen v databázi a tváří se jako neškodná uživatelská data, jako je uživatelské jméno nebo profilové bio. Zranitelnost se aktivuje až tehdy, když aplikace později tato data načte a použije je v jiném, neošetřeném dotazu. Standardní vstupní filtry tyto hrozby často přehlédnou, protože data nejsou spuštěna okamžitě. Je to připomínka, že nemůžete věřit datům jen proto, že už jsou ve vašem systému. Efektivní prevence a testování sql injection vyžaduje strategii, která ověřuje data v každém bodě použití, nejen v bodě vstupu. Musíte s každým interním záznamem zacházet jako s potenciálně nepřátelským.

Zlatý standard prevence SQL Injection

Zabezpečení databáze proti moderním hrozbám vyžaduje posun od reaktivního záplatování k proaktivní architektuře. Zatímco mnoho vývojářů spoléhá na základní filtry, zpráva OWASP Top 10 z roku 2021 ukázala, že 94 % testovaných aplikací vykazovalo nějakou formu rizika injekce. Efektivní sql injection prevention and testing začíná základním pravidlem: nikdy nevěřte uživatelským datům. Musíte s každým vstupem zacházet jako s potenciálním payloadem, bez ohledu na to, zda pochází z vyhledávacího pole, cookie nebo interního API volání.

Nejúčinnější obranou je použití parametrizovaných dotazů. Připravený příkaz je předkompilovaný SQL příkaz, který považuje uživatelský vstup pouze za data. Oddělením logiky dotazu od dat databázový engine nikdy nespustí vstup jako kód. Tento přístup eliminuje možnost, že by útočník "vyskočil" z datového řetězce a spustil neoprávněné příkazy. Vývojáři se často snaží používat escapování jako primární obranu, ale to je nebezpečné "poslední řešení", které často selže proti složitým znakovým kódováním nebo multi-byte útokům. Spoléhat se na escapování je jako dát náplast na strukturální trhlinu; neřeší to základní zranitelnost míchání logiky s daty.

Validace funguje jako vaše druhá linie obrany. Vždy byste měli upřednostňovat validaci vstupů pomocí povolených seznamů před blokovanými seznamy. Blokované seznamy se pokoušejí odfiltrovat "špatné" znaky, jako jsou jednoduché uvozovky nebo středníky, ale útočníci neustále nacházejí nové způsoby, jak tyto filtry obejít pomocí hexadecimálního kódování nebo nulových bajtů. Místo toho definujte přesně to, co je povoleno. Pokud pole očekává PSČ USA, povolte pouze pět číslic. Pokud se jedná o uživatelské jméno, omezte jej na alfanumerické znaky. Tento přísný přístup zajišťuje, že i když se payload dostane do vaší aplikace, bude zahozen dříve, než se vůbec dotkne databázové vrstvy. Uložené procedury mohou také poskytnout zabezpečení, ale pouze pokud jsou implementovány správně. Pokud uložená procedura interně vytváří dynamické SQL řetězce pomocí zřetězení, zůstává stejně zranitelná jako standardní dotaz.

Implementace parametrizovaných dotazů

Moderní jazyky usnadňují přípravu příkazů. V Pythonu, pomocí knihovny psycopg2, vypadá bezpečný dotaz takto: cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Všimněte si, že data jsou předávána jako samostatná tuple. V Node.js používá knihovna mysql2 podobný vzor: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Java vývojáři by měli používat PreparedStatement, aby zajistili, že ovladač zvládne oddělení dat. Zatímco Object-Relational Mappers (ORM), jako je Hibernate nebo Sequelize, to často zvládají automaticky, mohou být stále zranitelné, pokud používáte funkce "raw query" nebo zřetězení řetězců v rámci metod ORM. Vždy ověřte, zda váš ORM generuje parametrizované SQL pod kapotou.

Vynucování principu nejmenšího privilegia

Zabezpečení databáze je o omezení "poloměru výbuchu" potenciálního narušení. Pokud útočník úspěšně obejde vaše obrany na úrovni kódu, jejich dopad by měl být omezen samotnými oprávněními databáze. Nikdy byste neměli spouštět webovou aplikaci jako "db_owner" nebo "root". Místo toho vytvořte specifické servisní účty pro různé úkoly. Například modul pro vytváření sestav by měl používat účet pouze pro čtení, který nemůže DROP tabulky nebo UPDATE záznamy. Průzkum mezi bezpečnostními profesionály z roku 2022 zjistil, že více než 60 % úspěšných narušení zahrnovalo účty s nadměrnými oprávněními, které útočníkům umožnily laterální pohyb systémem. Pro efektivní prevenci SQL injection musíte zajistit, aby každá komponenta aplikace měla pouze minimální oprávnění potřebná k fungování. Pokud si nejste jisti, zda je vaše aktuální konfigurace bezpečná, profesionální security assessment services vám mohou pomoci identifikovat tyto skryté mezery v oprávněních dříve, než budou zneužity.

Pokročilé strategie testování a detekce SQL Injection

Moderní bezpečnostní týmy se často potýkají s vyvážením rychlosti a přesnosti. Nemůžete se spoléhat na jediný nástroj k zabezpečení codebase, který se mění každou hodinu. Efektivní sql injection prevention and testing vyžaduje kombinaci automatizované efektivity a lidské intuice. Zatímco automatizované nástroje poskytují rychlost, UC Berkeley's Guide to SQL Injection zdůrazňuje, že pochopení základních rizik, jako jsou parametrizované dotazy, zůstává nejlepší obranou pro vývojáře. Static Application Security Testing (SAST) nástroje analyzují kód bez jeho spuštění, ale v komplexních prostředích narážejí na zeď. Nemohou vidět, jak data proudí přes API třetích stran nebo šifrované mikroservisy. To vede k vysoké míře False Positives, které frustrují inženýry.

Dynamic Application Security Testing (DAST) to řeší útokem na aplikaci během jejího běhu. Napodobuje chování skutečného hackera odesíláním škodlivých payloadů do aktivních endpointů. Podle průmyslových benchmarků z roku 2023 DAST identifikuje o 30 % více zneužitelných zranitelností než SAST, protože interaguje se skutečnou databázovou vrstvou. Úspěšné týmy používají SAST pro včasnou zpětnou vazbu od vývojářů a DAST pro validaci před produkcí. Tento stupňovitý přístup zajišťuje, že se logické chyby nedostanou k vašim živým zákazníkům.

Manuální testovací techniky pro bezpečnostní profesionály

Bezpečnostní experti začínají základy, aby prozkoumali slabá místa. Vložení jednoduché uvozovky (') nebo použití syntaxe komentáře (--) pomáhá odhalit databázové chyby, které by neměly být uživatelům viditelné. Netestujete jen pole formuláře. Pokročilý fuzzing zahrnuje cílení na HTTP hlavičky, session cookies a JSON API payloady. Mnoho vývojářů zapomíná tyto skryté vstupní body sanitizovat. Pro "Blind" injection, kde aplikace nevrací přímá data, profesionálové používají time-delay payloady. Pokud vložíte příkaz jako pg_sleep(10) a odezva serveru se zpozdí přesně o 10 sekund, potvrdili jste zranitelnost. Manuální testování je jediný způsob, jak najít tyto hluboké, kontextově závislé chyby ve vašem workflow sql injection prevention and testing.

- Error-Based Probing: Spouštění podrobných databázových zpráv pro mapování backendové struktury.

- Boolean Inference: Kladení databázi otázek "Pravda/Nepravda" prostřednictvím URL parametrů pro extrahování dat bit po bitu.

- Out-of-Band (OOB) Testing: Vynucení serveru, aby provedl externí požadavek na řízený DNS nebo HTTP listener.

Vzestup AI bezpečnostních agentů

Do roku 2026 bude testování s podporou AI standardem pro dosažení 100% bezpečnostního pokrytí. Tradiční skenery používají rigidní regex vzory, které přehlížejí jemné variace v moderní syntaxi. AI agenti používají velké jazykové modely k pochopení specifické logiky toku vaší aplikace. Procházejí aplikace 5krát efektivněji než starší nástroje tím, že předpovídají, kde vývojáři pravděpodobně něco opomněli. Tito agenti snižují False Positives o 45 %, protože autonomně ověřují chyby předtím, než je nahlásí týmu.

Posun směrem k nepřetržitému monitoringu činí jednorázové Penetration Testing zastaralými. Vzhledem k tomu, že 85 % softwarových týmů nyní nasazuje kód denně, je bezpečnostní kontrola provedená minulý měsíc zbytečná. AI agenti poskytují trvalý dohled skenováním každého commitu v reálném čase. Nejenže nacházejí díry; učí se z vašich specifických vzorů kódování, aby předpověděli, kde se může objevit další zranitelnost. Tento proaktivní postoj je jediný způsob, jak zůstat o krok napřed před automatizovanými botnety, které skenují internet a hledají nové exploity během několika minut po vydání.

Integrace SQLi testování do vašeho DevSecOps Pipeline

Zabezpečení by nemělo být poslední překážkou. Začíná u klávesnice. Posun doleva znamená zachycení zranitelností během fáze commitu, spíše než čekání na audit po vydání. V době, kdy kód dosáhne Pull Request, musí čelit automatizované kontrole. Tento přístup výrazně snižuje náklady na opravu chyb. Zpráva IBM Cost of a Data Breach Report z roku 2023 zjistila, že včasná identifikace narušení ušetří společnostem v průměru 1,02 milionu dolarů. Automatizace sql injection prevention and testing ve vašem workflow zajišťuje, že žádný vývojář omylem nezavede bránu pro útočníky.

Automatizované skeny se spouštějí pokaždé, když vývojář odešle kód do repozitáře. Pokud systém identifikuje vysoce rizikový SQLi vzor, build se okamžitě přeruší. Tato tvrdá stopka zabraňuje tomu, aby se 100 % známých kritických zranitelností dostalo na vaše produkční servery. Nejde jen o blokování kódu; jde o vzdělávání. Když build selže, vývojář obdrží zprávu s podrobnostmi o přesném řádku kódu a nezbytné nápravě. Tato zpětná vazba pomáhá týmům psát čistší kód v průběhu času. V roce 2023 týmy používající integrované bezpečnostní nástroje zaznamenaly 40% pokles opakujících se zranitelností během šesti měsíců od implementace.

Stanovení kritérií "Breaking Build" vyžaduje rovnováhu mezi rychlostí a bezpečností. Nechcete zastavit produkci kvůli False Positives s nízkým rizikem, ale SQL injection nikdy není s nízkým rizikem. Kategorizace SQLi jako závažnosti "Blocker" zajišťuje, že pipeline zůstane spolehlivým strážcem. Prosazováním těchto pravidel vytváříte kulturu, kde je bezpečnost sdílenou odpovědností. Vývojáři se přestanou dívat na bezpečnost jako na samostatné oddělení a začnou ji vnímat jako standardní součást procesu zajišťování kvality. Tento posun je zásadní pro udržení rychlého tempa vydávání bez ohrožení integrity uživatelských dat.

Integrace Pipeline krok za krokem

Začněte konfigurací svého CI/CD nástroje, jako je GitHub Actions nebo GitLab CI, aby volal Penetrify API během fáze sestavení. Pipeline odešle vaši staging URL do skeneru, který provede payload testy proti všem vstupním bodům. Jakmile sken skončí, skript analyzuje JSON výsledky. Pokud skóre rizika překročí vaši prahovou hodnotu, systém automaticky otevře ticket v Jira nebo GitHub Issues. Tato automatizace eliminuje manuální režii hlášení a zajišťuje, že sql injection prevention and testing zůstane konzistentní v každém cyklu vydání. Ověřování oprav se stává procesem na jedno kliknutí, což vašemu týmu ušetří zhruba 15 hodin manuálního regresního testování měsíčně.

Monitoring produkce v reálném čase

Ani ty nejlepší pipeline nemohou zachytit všechno. Nesprávné konfigurace specifické pro prostředí se často objeví až v živých nastaveních, kde se oprávnění databáze mohou lišit od stagingu. Web Application Firewall (WAF) funguje jako zásadní "virtuální záplata", která blokuje škodlivý provoz, zatímco váš tým pracuje na trvalé opravě. WAF však není náhradou za aktivní testování. Potřebujete 24/7 bezpečnostní tep, který skenuje vaše produkční aktiva a hledá nové hrozby. Nepřetržitý monitoring zajišťuje, že změna v oprávněních databáze nebo aktualizace třetí strany vás nenechá vystavené narušení. Tato neustálá bdělost poskytuje poslední vrstvu obrany pro vaše kritická webová aktiva.

Škálování zabezpečení s platformou Penetrify s umělou inteligencí

Moderní vývojové cykly postupují příliš rychle na to, aby s nimi tradiční bezpečnostní audity držely krok. Zatímco manuální Penetration Testing obvykle vyžaduje 14 až 21 dní k doručení jedné zprávy, platforma Penetrify řízená umělou inteligencí dokončí komplexní hodnocení OWASP Top 10 za méně než 15 minut. Tato rychlost je kritická pro efektivní sql injection prevention and testing, protože moderní kódové základny se mění denně. Čekání týdny na to, až manuální firma najde zranitelnost, znamená, že vaše data zůstanou odhalena po dobu více než 300 hodin. Penetrify automatizuje detekci složitých chyb injekce simulací chování útočníka v reálném světě a zajišťuje, že každý SQL dotaz je okamžitě prověřen proti škodlivým datům.

Tradiční manuální firmy si často účtují mezi 15 000 a 30 000 dolary za jedno angažmá. Penetrify poskytuje nepřetržité monitorování 24/7 za zlomek těchto nákladů. Nahrazením manuální práce vedené lidmi autonomními agenty umělé inteligence organizace snižují své výdaje na zabezpečení o 70 % a zároveň zvyšují frekvenci svých hodnocení. Už se nejedná o každoroční kontrolu. Jde o trvalou bezpečnostní přítomnost, která monitoruje vaše produkční a testovací prostředí pokaždé, když odešlete novou aktualizaci do svého úložiště.

Hlášení v reálném čase mění způsob, jakým týmy řeší nápravu. Místo toho, aby vývojáři obdrželi statický soubor PDF dva týdny poté, co byla zranitelnost nalezena, dostávají okamžitá upozornění prostřednictvím integrovaných řídicích panelů. Tato okamžitá zpětná vazba umožňuje rychlé opravy dříve, než může být chyba zneužita externími aktéry. Penetrify poskytuje jasná, použitelná data, která přesně ukazují, kde se zranitelnost nachází, které konkrétní volání databáze je ohroženo a jak opravit základní logiku kódu.

Proč jsou AI agenti lepší než standardní skenery

Starší skenery často spouštějí tisíce False Positives, což vede k oslabující únavě ze skenování, kdy vývojáři nakonec ignorují kritická upozornění. AI agenti Penetrify si uvědomují kontext. Nejenže hledají jednoduché vzorce; rozumějí logice toku dat vaší aplikace. Tato inteligence na vysoké úrovni umožňuje platformě ověřovat nálezy prostřednictvím bezpečné, simulované exploatace. Díky tomuto sofistikovanému přístupu Penetrify identifikuje SQLi zranitelnosti s 99% přesností, čímž zajišťuje, že se váš tým zaměří pouze na skutečné hrozby, které vyžadují okamžitou pozornost.

Začínáme s nepřetržitým zabezpečením

Nastavení vašeho prvního komplexního auditu trvá méně než 5 minut. Nemusíte být odborníkem na zabezpečení, abyste mohli platformu konfigurovat. Můžete snadno přizpůsobit intenzitu a frekvenci skenování a zvolit hlubší inspekce pro vysoce rizikové aplikační vrstvy, které zpracovávají citlivá zákaznická data, a zároveň zachovat lehčí kontroly pro interní nástroje. Tato flexibilita zajišťuje, že se vaše strategie sql injection prevention and testing škáluje s růstem vaší infrastruktury. Zabezpečte svou aplikaci ještě dnes pomocí automatizovaného pentestingu Penetrify a přejděte od reaktivního opravování k proaktivní, umělou inteligencí řízené obranné pozici.

Zabezpečení by nemělo být překážkou inovací. Využitím AI agentů mohou společnosti udržovat přísný bezpečnostní standard, aniž by zpomalily své cykly vydávání. Penetrify překlenuje mezeru mezi rychlým nasazením a robustní ochranou a nabízí klid, který přichází s vědomím, že vaše aplikace je testována proti nejnovějším hrozbám každý den. Éra čekání na manuální zprávy je u konce; autonomní zabezpečení je novým standardem pro moderní web.

Zabezpečte svou strategii zabezpečení dat do budoucna

Zabezpečení vašich dat v roce 2026 vyžaduje více než základní ověření vstupu. Viděli jste, že moderní sql injection prevention and testing závisí na přístupu shift-left, kde zabezpečení žije uvnitř DevSecOps pipeline spíše než jako konečná překážka. Kombinací parametrizovaných dotazů s detekcí řízenou umělou inteligencí týmy nyní neutralizují hrozby dříve, než se dostanou do produkce. Manuální testování nemůže držet krok s rychlými cykly nasazení roku 2026.

Penetrify mění hru pro inženýrské týmy. Platforma detekuje zranitelnosti OWASP Top 10 za méně než 5 minut; její AI agenti snižují False Positives o 90 % ve srovnání se staršími skenery. Tato přesnost zajišťuje, že se vaši vývojáři zaměří na vytváření funkcí namísto honění se za duchy. Více než 1 200 vývojových týmů se spoléhá na toto nepřetržité monitorování, aby si každý den udrželo posílenou bezpečnostní pozici.

Začněte s automatizovaným posouzením SQL injection s Penetrify

Převezměte kontrolu nad svým bezpečnostním životním cyklem ještě dnes. Vaše data jsou vaším nejcennějším aktivem; chraňte je pomocí nejchytřejších dostupných nástrojů.

Často kladené otázky

Jaký je nejúčinnější způsob, jak zabránit SQL injection?

Používejte připravené příkazy s parametrizovanými dotazy, abyste eliminovali 99 % rizik SQL injection. Tato metoda odděluje SQL kód od dat poskytnutých uživatelem, takže databáze zpracovává vstupy jako literální hodnoty spíše než spustitelné příkazy. Podle OWASP je to primární obrana. Zajišťuje, že i když útočník zadá příkaz jako "OR 1=1", systém jej zpracuje jako jednoduchý řetězec spíše než dotaz.

Může ORM zcela zabránit zranitelnostem SQL injection?

Object-Relational Mapper (ORM) snižuje riziko, ale nezaručuje 100% ochranu. Zatímco nástroje jako Hibernate nebo Entity Framework používají parametry ve výchozím nastavení, vývojáři často zavádějí chyby pomocí surových SQL dotazů pro složité spoje. Studie společnosti Synopsys z roku 2023 zjistila, že 35 % aplikací používajících ORM stále obsahovalo chyby injekce kvůli nesprávné konfiguraci nebo ručnímu přepsání. Stále musíte pravidelně auditovat svůj kód.

Jak se automatizované SQLi testování liší od manuálního Penetration Testing?

Automatizované testování používá algoritmy ke skenování tisíců koncových bodů během několika minut, zatímco manuální testování zahrnuje lidského experta, který hledá komplexní logické chyby. Automatizace zachytí běžné chyby, jako je chybějící sanitizace, ale manuální testeři najdou o 20 % více sofistikovaných "out-of-band" zranitelností. Pro komplexní sql injection prevenci a testování byste měli kombinovat obě metody, abyste zajistili, že ve vašem produkčním prostředí nezůstanou skryté žádné okrajové případy.

Je validace vstupu dostatečná k zastavení všech SQL injection útoků?

Validace vstupu je sekundární obrana, která by neměla být vaší jedinou ochranou. Filtruje zjevné škodlivé znaky, jako jsou jednoduché uvozovky, ale útočníci tyto filtry obcházejí pomocí hex kódování nebo různých znakových sad. Data z Verizon DBIR 2022 ukazují, že 40 % úspěšných narušení se stalo navzdory základním validačním filtrům. Budete muset zkombinovat validaci s parametrizovanými dotazy, abyste si vybudovali skutečně odolné bezpečnostní postavení.

Co se stane, pokud je SQL injection útok úspěšný?

Úspěšný útok umožňuje hackerům ukrást citlivá uživatelská data, upravovat záznamy nebo dokonce získat plnou administrativní kontrolu nad vaším serverem. V roce 2021 ukázal útok na Ubiquiti, jak útočníci mohli tyto chyby využít k přístupu k přihlašovacím údajům milionů uživatelů. Kromě ztráty dat může jediný exploit vést k 15% poklesu ceny akcií nebo trvalému poškození reputace vaší značky.

Jak často bych měl skenovat svou webovou aplikaci na SQLi zranitelnosti?

Automatizované skenování byste měli spouštět během každého CI/CD nasazení nebo alespoň jednou za 30 dní. Zpráva State of Software Security 2023 uvádí, že aplikace skenované týdně opravují chyby 2,5krát rychleji než ty, které jsou skenovány ročně. Pravidelná sql injection prevence a testování zajišťuje, že nové změny kódu nezavedou zranitelnosti, které byly dříve opraveny nebo neexistovaly ve starších verzích aplikace.

Testuje Penetrify Blind SQL injection?

Penetrify identifikuje Blind SQL injection analýzou časových zpoždění a změn boolean odpovědí ve vaší aplikaci. Náš engine odesílá 500+ specializovaných payloadů, aby zjistil, zda databáze neuniká informace prostřednictvím nepřímých signálů. Vzhledem k tomu, že 60 % moderních SQLi zranitelností je "blind" a nevrací přímé chybové zprávy, je toto automatizované hloubkové zkoumání zásadní pro identifikaci skrytých rizik, která standardní skenery často přehlédnou.

Jaký je rozdíl mezi SAST a DAST v SQLi testování?

SAST (Static Application Security Testing) zkoumá váš zdrojový kód bez jeho spuštění, zatímco DAST (Dynamic Application Security Testing) útočí na živou aplikaci zvenčí. SAST najde 80 % chyb v kódování v rané fázi vývojového cyklu, ale DAST je lepší při hledání problémů s konfigurací v hostingovém prostředí. Použití obou zajišťuje, že zachytíte chyby v logice i ve skutečné spuštěné instanci vašeho softwaru.