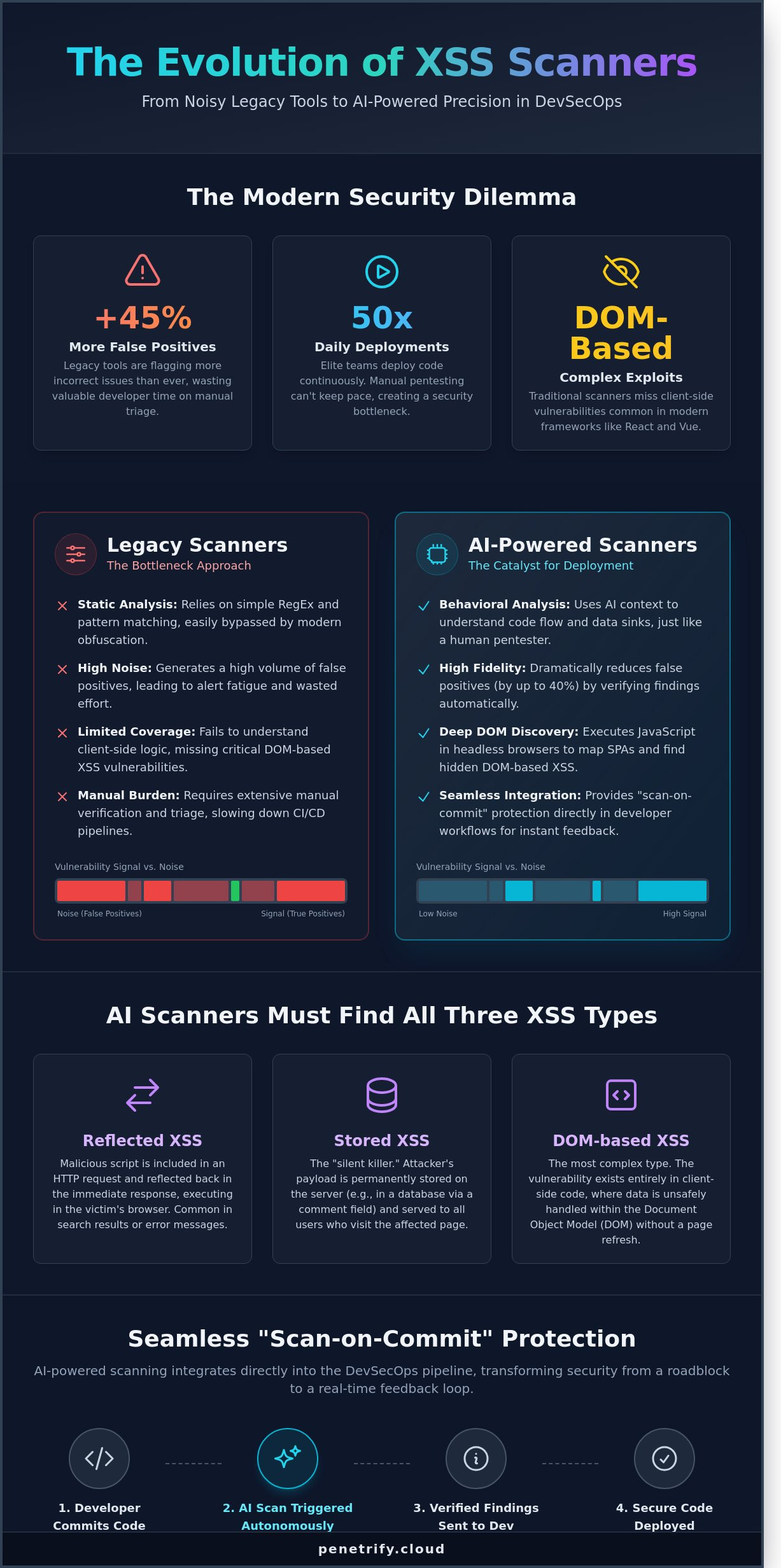

Váš současný bezpečnostní balík pravděpodobně označuje o 45 % více False Positives než v roce 2023, a přesto stále postrádá komplexní exploity založené na DOM, které obcházejí tradiční filtry. Spoléhat se na starší cross-site scripting (xss) scanner ve vývojovém prostředí roku 2026 je jako používat papírovou mapu k navigaci v hyper-loop; prostě nemůže držet krok s rychlostí moderního kódu. Souhlasíme, že bezpečnost by měla být katalyzátorem nasazení, nikoli překážkou, která nutí vaše vývojáře volit mezi včasným odesláním a bezpečím. Je vyčerpávající sledovat, jak manuální Penetration Testing zaostává za vašimi denními CI/CD push, zatímco se vaše útočná plocha zvětšuje.

Tato příručka slibuje, že vám ukáže, jak detekce řízená umělou inteligencí identifikuje hluboce zakořeněné zranitelnosti, které starší nástroje postrádají, a poskytuje konkrétní důkazy proof-of-concept pro každé jednotlivé zjištění. Zjistíte, jak dosáhnout přesné, autonomní ochrany, která se škáluje spolu s vaší aplikací, aniž byste do svého týdenního sprintu přidali 15 hodin manuálního třídění. Rozebereme posun směrem k inteligentnímu skenování a ukážeme vám, jak přesně integrovat tyto vysoce kvalitní výsledky do vašich stávajících vývojářských pracovních postupů.

Klíčové poznatky

- Pochopte, proč manuální revize kódu selhávají v měřítku a jak automatizované nástroje překlenují mezeru v zabezpečení pro vysoce frekvenční nasazení.

- Zjistěte, jak moderní cross-site scripting (xss) scanner používá kontextovou analýzu AI k určení zranitelností ve složitých prostředích HTML a JavaScript.

- Objevte kritické rozdíly mezi staršími nástroji DAST a detekcí řízenou umělou inteligencí při eliminaci nákladných False Positives.

- Osvojte si proces integrace automatizovaných bezpečnostních skenů přímo do vašeho DevSecOps pipeline pro bezproblémovou ochranu "scan-on-commit".

- Prozkoumejte, jak mohou agenti AI s nulovou konfigurací poskytnout vaší aplikaci nepřetržitou ověřenou detekci zranitelností, aniž by zpomalili váš vývojový tým.

Co je Cross-Site Scripting (XSS) Scanner a proč ho potřebujete?

Cross-site scripting (xss) scanner funguje jako automatizovaný bezpečnostní strážce pro vaši webovou infrastrukturu. Systematicky zkoumá každé vstupní pole, hlavičku a parametr URL, aby identifikoval, kam by útočník mohl vložit škodlivý kód. Pochopení Cross-Site Scripting (XSS) je zásadní, protože se trvale řadí mezi tři nejčastější webové zranitelnosti v předních průmyslových zprávách a hodnoceních. Tyto nástroje přešly od základního porovnávání vzorů ke sofistikované behaviorální analýze. Moderní scannery nyní používají bezhlavé prohlížeče k simulaci interakcí skutečných uživatelů, čímž zajišťují, že zachytí zranitelnosti, které by statická analýza mohla postrádat. Staré scannery se spoléhaly na jednoduché regulární výrazy, ale nástroje z éry roku 2025 používají dynamickou analýzu k dosažení 40% snížení False Positives ve srovnání se standardy roku 2020.

Cena selhání je vysoká. XSS zranitelnosti představovaly 12 % všech výplat bug bounty na platformách jako HackerOne v roce 2023. Úspěšný exploit umožňuje útočníkům unést uživatelské relace, ukrást citlivé soubory cookie nebo exfiltrovat soukromá data přímo z prohlížeče. Ve světě, kde průměrný podnik spravuje více než 350 webových aplikací, není manuální dohled jen obtížný; je to nemožné. Automatizované nástroje poskytují jediný životaschopný způsob, jak udržet konzistentní bezpečnostní postoj v rámci masivní digitální stopy.

Pro lepší pochopení tohoto konceptu se podívejte na toto užitečné video:

Tři hlavní typy XSS, které musí scanner najít

Reflected XSS: K tomu dochází, když aplikace obdrží data v požadavku HTTP a zahrne tato data do bezprostřední odpovědi nebezpečným způsobem. Scannery musí testovat každý parametr URL a pole formuláře. Hledají případy, kdy dotaz vyhledávání nebo chybová zpráva vrací uživatelský vstup zpět na obrazovku bez řádné sanitace, což by mohlo spustit škodlivé skripty v prohlížeči oběti.

Stored XSS: Často nazývaný "tichý zabiják", stored XSS ovlivnil 15 % všech hlášených narušení dat zahrnujících webové aplikace v roce 2023. V tomto scénáři je škodlivý skript trvale uložen na cílovém serveru, například v databázi, poli komentáře nebo uživatelském profilu. Scanner musí procházet každou ověřenou stránku, aby našel skripty, které se spouštějí dlouho po prvotní injekci.

DOM-based XSS: Toto je nejsložitější typ pro detekci, protože zranitelnost existuje výhradně v kódu na straně klienta. Moderní frameworky jako React nebo Vue.js často zpracovávají data v Document Object Model (DOM) bez obnovení stránky. Skenery musí spustit JavaScript aplikace v sandboxovaném prostředí, aby sledovaly, jak data proudí ze zdrojů jako window.location do nebezpečných cílů jako eval().

Proč Manuální Penetration Testing Už Nestačí

Agilní vývojové cykly se zkrátily z měsíců na dny. Průzkum z roku 2023 zjistil, že 65 % organizací nasazuje kód alespoň jednou týdně, přičemž elitní týmy nasazují 50krát denně. Lidští testeři s tímto objemem nemohou držet krok. Jsou také náchylní k únavě. Kontrola 5 000 vstupních polí v rozsáhlé SaaS platformě je recept na přehlédnutí. Lidská chyba zůstává hlavní příčinou bezpečnostních mezer v manuálních kontrolách. Výběr vysoce výkonného cross-site scripting (xss) scanneru umožňuje týmům škálovat jejich bezpečnostní úsilí bez nutnosti najímat armádu analytiků. Automatizované XSS skenování překlenuje mezeru mezi rychlostí a bezpečností tím, že poskytuje okamžitou zpětnou vazbu během procesu sestavení.

Jak Fungují Moderní XSS Skenery: Od Payloadů po AI Kontext

Starší bezpečnostní nástroje se spoléhaly na masivní databáze statických řetězců k nalezení zranitelností. V roce 2026 je tento přístup zastaralý. Moderní cross-site scripting (xss) scanner funguje jako zkušený penetration tester, počínaje hlubokou fází zjišťování. Nejenže hledá viditelné formuláře. Spouští JavaScript na straně klienta, aby zmapoval celý Document Object Model (DOM), odhaloval skryté cesty v Single Page Applications (SPA) a nedokumentované API endpointy. Výzkum z roku 2025 naznačuje, že 65 % zneužitelných zranitelností se nyní skrývá v těchto nepropojených parametrech, jako jsou pole "debug" nebo "internal_id", které tradiční crawlery přehlížejí.

Jakmile skener zmapuje útočnou plochu, provede kontextovou analýzu. Tento krok určí, kam přesně váš vstup směřuje. Pokud se payload odráží uvnitř HTML tagu, vyžaduje jiné znaky, než když směřuje dovnitř JavaScript proměnné nebo CSS style atributu. Podle průvodce XSS od SANS Institute je nezohlednění specifického kontextu odrazu hlavní příčinou False Positives i chybné sanitizační logiky. Identifikací kontextu jako prvního se skener vyhne odesílání zbytečných payloadů, které by prohlížeč stejně nikdy nespustil.

Závěrečná fáze sofistikovaného skenování zahrnuje ověřené spuštění. Namísto pouhého hledání "odraženého" řetězce v HTTP odpovědi používá skener headless prohlížeč jako Chromium k vykreslení stránky. Čeká, zda injektovaný skript skutečně spustí alert nebo callback. Tato behaviorální kontrola je jediný způsob, jak eliminovat pochybnosti vývojářů a dokázat, že zranitelnost je skutečná. Týmy, které chtějí zefektivnit tento proces ověřování, často integrují cloudovou bezpečnostní platformu, aby zvládly vysoké výpočetní požadavky headless prohlížení.

Kontextově Uvědomělé Parsery vs. Tradiční Fuzzing

Tradiční fuzzing je často taktika "střílej a modli se". Zasypává servery tisíci generických payloadů, což zvyšuje využití CPU a spouští omezení rychlosti. Moderní parsery jsou mnohem chytřejší. Analyzují DOM strukturu, aby vypočítaly přesnou sekvenci potřebnou k prolomení řetězce. Pokud vývojář používá dvojité uvozovky k obalení atributu, skener ví, že potřebuje testovat pouze payloady začínající dvojitou uvozovkou. Tato přesnost snižuje zatížení serveru o 40 % ve srovnání se staršími metodami. Mnoho nástrojů z roku 2026 nyní používá AI modely trénované na milionech zranitelných vzorů kódu k predikci, které endpointy jsou nejpravděpodobněji slabé, a upřednostňuje je pro hlubší inspekci.

WAF Evasion a Pokročilé Detekční Techniky

Většina podnikových aplikací sedí za Web Application Firewall (WAF), který blokuje jednoduché script tagy. Aby byl cross-site scripting (xss) scanner efektivní, musí testovat WAF filtry, aniž by se testovací IP adresa dostala na černou listinu. Dělá to tak, že začíná s "kanárkovými" požadavky, což jsou neškodné řetězce, které napodobují strukturu útoku. Pokud kanárek projde, skener pomalu zvyšuje složitost. Používá pokročilé techniky kódování, jako jsou vnořené Hex, Octal nebo Unicode escape sekvence, k obejití základní sanitizace založené na regulárních výrazech. Protože tyto skenery používají ověřené spuštění v reálném prostředí prohlížeče, mohou potvrdit, zda WAF úspěšně neutralizoval hrozbu, nebo zda se kódovaný payload stále spustil na straně klienta.

Starší Skenery vs. XSS Detekce Poháněná Umělou Inteligencí: Prolomení Hluku

Starší nástroje utápějí bezpečnostní týmy v hluku. Nedávné průmyslové benchmarky naznačují, že 45 % bezpečnostních upozornění jsou False Positives, což nutí vývojáře ztrácet hodiny pronásledováním nedůležitých problémů. Static Analysis (SAST) označuje vzory kódu, aniž by věděl, zda je cesta skutečně dosažitelná. Dynamic Analysis (DAST) testuje spuštěnou aplikaci, ale často selhává na složitých, vícestupňových formulářích nebo single-page aplikacích. Moderní cross-site scripting (xss) scanner musí překlenout tuto mezeru tím, že porozumí kontextu celého aplikačního toku.

Starší nástroje často selhávají, protože nerozumí vztahu mezi datovými vstupy a výstupy v prostředích roku 2026.

- SAST: Často označuje "sink" funkce, i když je vstup správně sanitizován jinde v codebase.

- DAST: Často přehlíží DOM-based zranitelnosti, které se spouštějí pouze během složitých uživatelských interakcí nebo specifických stavů prohlížeče.

- AI Agents: Používají rekurzivní učení k testování, jak různé payloady interagují s různými prostředími prohlížeče, napodobujíce logiku lidského útočníka.

AI agenti nyní identifikují o 35 % více chyb reflected XSS než tradiční nástroje založené na regulárních výrazech, a to manipulací se vstupy na základě odezvy aplikace v reálném čase. Při hodnocení těchto nástrojů poskytuje výzkum Kolumbijské univerzity o metrikách skenerů zásadní základ pro měření toho, jak dobře nástroj skutečně pokrývá prostor útoku, oproti pouhému odškrtávání políček.

Cloudové platformy snížily náklady na infrastrukturu o 60 % v roce 2025 ve srovnání s náročnými instalacemi on-premise. Tato starší nastavení vyžadují vyhrazený hardware a manuální aktualizace, které nemohou držet krok s rychlými cykly nasazení. Cloudové možnosti se okamžitě škálují, aby zvládly tisíce koncových bodů. Nezpomalují vývojový kanál, což z nich činí standard pro rok 2026. Efektivní cross-site scripting (xss) scanner by se měl integrovat přímo do CI/CD procesu, aniž by vyžadoval tým specialistů pro údržbu samotného skenovacího serveru. Tento posun umožňuje bezpečnostním týmům soustředit se spíše na strategii než na údržbu serveru.

Eliminace False Positives pomocí Proof-of-Exploit

Vývojáři nenávidí honění se za duchy. Proof-of-Exploit poskytuje "usvědčující" důkaz, že zranitelnost je skutečná a zneužitelná. Namísto vágního varování o chybějící hlavičce Penetrify poskytuje snímek obrazovky nebo konzolový záznam ukazující, že se injektovaný skript skutečně spouští v prohlížeči. Toto ověření zkracuje dobu nápravy o 40 %, protože inženýři nemusí trávit čas sami reprodukováním chyby. Psychologický dopad je významný. Když týmy důvěřují svým nástrojům, opravují chyby rychleji. "Čistá zpráva" má konečně váhu, když je každá nahlášená chyba ověřena automatizovaným agentem.

Přechod na kontinuální bezpečnostní monitoring

Prostředí hrozeb v roce 2026 se pohybuje příliš rychle na měsíční audity. Pokud skenujete pouze jednou za měsíc, vaše aplikace je potenciálně zranitelná po dobu 29 dnů mezi kontrolami. Kontinuální monitoring identifikuje zranitelnosti, jakmile se nový kód dostane do produkce nebo je objevena nová technika zneužití. AI modely se učí z každé interakce napříč platformou. Pokud konkrétní vstup obejde filtr v jednom modulu, agent aplikuje tuto logiku na celou aplikaci. Tento proaktivní přístup zajišťuje, že objevy Zero Day jsou zachyceny dříve, než je mohou zneužít škodliví aktéři.

Integrace XSS Scanning do vašeho DevSecOps Pipeline

Zabezpečení již není konečná překážka; je to stálý společník. Chcete-li si udržet náskok před prostředím hrozeb v roce 2026, váš cross-site scripting (xss) scanner musí žít uvnitř vašeho vývojového workflow. Tento přechod od reaktivního skenování k proaktivnímu DevSecOps snižuje průměrnou dobu nápravy (MTTR) v průměru o 47 % podle průmyslových benchmarků z roku 2025. Když je zabezpečení zabudováno do pipeline, přestanete považovat zranitelnosti za mimořádné události a začnete je považovat za standardní chyby.

Proces integrace se řídí pěti kritickými kroky. Nejprve potřebujete skener s robustním RESTful API. Bez toho zůstane váš CI/CD pipeline manuální a pomalý. Za druhé, implementujte spouštěče 'Scan-on-Commit'. Když vývojář odešle kód do feature branche, skener zahájí cílenou kontrolu. Tím se zachytí 65 % chyb injekce dříve, než se vůbec dostanou do staging prostředí. Za třetí, nakonfigurujte automatizovaná upozornění. Odesílejte nálezy s vysokou závažností přímo do Slacku nebo Microsoft Teams. Tím je zajištěno nulové zpoždění mezi objevem a povědomím.

Za čtvrté, namapujte výstup skeneru přímo na vývojářské tickety. Nástroje jako Penetrify se synchronizují s Jira nebo GitHub Issues a předvyplňují tickety kroky reprodukce a radami pro nápravu. Nakonec vytvořte uzavřenou smyčku zpětné vazby. Jakmile vývojář označí ticket jako vyřešený, pipeline by měla automaticky spustit opětovné testování, aby se ověřila oprava. Tento cyklus zabraňuje "zombie zranitelnostem", které se zdají být opraveny, ale zůstávají zneužitelné v produkci. Do roku 2026 bude 80 % vysoce výkonných inženýrských týmů používat tuto automatizovanou smyčku k udržení integrity kódu.

Automatizace pro agilní týmy

Moderní týmy nemají čas na manuální bezpečnostní brány. Můžete integrovat Penetrify do GitHub Actions nebo GitLab CI přidáním několika řádků do konfigurace YAML. Nastavení 'Failure Conditions' je zde zásadní. Pokud cross-site scripting (xss) scanner detekuje vysoce rizikovou payload, vrátí nenulový ukončovací kód. Tím se okamžitě zastaví sestavení. Je lepší rozbít sestavení než rozbít značku. Chcete-li udržet rychlost, spouštějte lehké skeny při každém pull requestu a vyhraďte si hluboké, komplexní prohledávání pro týdenní sestavení hlavní větve. Tato rovnováha zajišťuje, že se zabezpečení nikdy nestane překážkou pro rychlost.

Reporting a Compliance

Rámce pro compliance jako SOC 2 a PCI DSS 4.0 vyžadují důkaz o kontinuálním monitoringu. Automatizované skenování poskytuje neměnnou auditní stopu každé bezpečnostní kontroly provedené v průběhu roku. Pro HIPAA compliance tato dokumentace dokazuje, že chráníte data pacientů před neoprávněným přístupem. Penetrify generuje dva typy zpráv. Souhrnné zprávy pro vedoucí pracovníky ukazují trendy rizik za posledních 90 dní pro zainteresované strany. Technické protokoly poskytují nezpracované HTTP požadavky a odpovědi, které vývojáři potřebují k opravě kódu. Toto dvouvrstvé reportování uspokojí jak zasedací místnost, tak i vývojářské oddělení, díky čemuž je auditní sezóna pro všechny zúčastněné výrazně méně stresující.

Jste připraveni zabezpečit svůj kód, aniž byste zpomalili svůj tým? Automatizujte své zabezpečení s Penetrify ještě dnes.

Zabezpečte svou aplikaci pomocí AI-Powered XSS Scanner od Penetrify

Tradiční bezpečnostní nástroje často nechávají vývojáře utopené v hluku, přičemž některé starší platformy vykazují míru False Positives až 45 %. Penetrify mění tuto dynamiku tím, že upřednostňuje přesnost před objemem. Náš cross-site scripting (xss) scanner nejenže označuje potenciální problémy; používá autonomní AI agenty k ověření každé zranitelnosti v sandboxovém prostředí. To znamená, že váš tým nestráví ani hodinu pronásledováním duchů. Když Penetrify vydá upozornění, je to proto, že zranitelnost je skutečná, dosažitelná a zneužitelná.

Rychlost je druhá polovina rovnice. Zatímco manuální Penetration Testing může trvat týdny, než se naplánuje a provede, Penetrify poskytuje komplexní výsledky za méně než 300 sekund. Navrhli jsme prostředí s nulovou konfigurací, které odstraňuje tření, které je obvykle spojeno s podnikovým bezpečnostním softwarem. Nemusíte být bezpečnostní výzkumník, abyste mohli spustit audit na profesionální úrovni. Náš systém automaticky zpracovává složité payloady a bypass techniky, což umožňuje vašim inženýrům soustředit se na dodávání kódu.

- 24/7 AI Agents: Nepřetržité monitorování, které se vyvíjí s tím, jak se v roce 2026 objevují nové útočné vektory.

- Verified Findings: Každá chyba je dodávána s proof-of-concept, který demonstruje, jak by útočník zasáhl.

- Zero-Config Setup: Začněte skenovat jednoduše zadáním adresy URL; nejsou potřeba žádní složití lokální agenti.

- The No False Positive Guarantee: Poskytujeme míru přesnosti 99,9 %, což zajišťuje, že váš backlog zůstane čistý od irelevantních dat.

The Penetrify Advantage: AI Agents vs. Scripts

Starší skenery se spoléhají na statické "fuzzing" seznamy, které moderní firewally snadno blokují. Inteligentní agenti Penetrify prozkoumávají vaši aplikaci jako lidský pentester. Rozumí kontextu uživatelských relací a dokážou se pohybovat ve složitých vícestupňových formulářích, které zastaví základní skripty. Ať už provozujete Single Page App (SPA) vytvořenou pomocí React, GraphQL backend nebo standardní REST API, naši agenti přizpůsobí své chování tak, aby odpovídalo vašemu stacku. Pro týmy, které potřebují širší bezpečnostní přehled, si můžete prohlédnout naši stránku automated penetration testing, kde najdete podrobnosti o tom, jak řešíme SQLi, CSRF a narušenou autentizaci.

Getting Started with Continuous Protection

Nasazení vašeho prvního skenu je proces o třech krocích, který trvá méně než pět minut. Nejprve definujete svůj cíl a ověříte vlastnictví. Dále si můžete vybrat frekvenci skenování; mnoho našich uživatelů volí denní automatické kontroly nebo triggery spojené s jejich CI/CD pipelines. Nakonec pozvěte svůj tým a nastavte integrační webhooky pro Slack, Jira nebo GitHub. To zajistí, že když je zjištěna nová zranitelnost, správný vývojář obdrží upozornění okamžitě. Nenechávejte uživatelská data náhodě. Můžete Spusťte si zdarma automatizovaný XSS scan s Penetrify ještě dnes a identifikujte svá rizika dříve, než to udělají útočníci.

Future-Proof Your Web Security Strategy

Kybernetické bezpečnostní prostředí v roce 2026 vyžaduje více než jen základní porovnávání signatur. Organizace musí přejít od starších nástrojů k modernímu cross-site scripting (xss) scanneru, který využívá AI k odfiltrování 99 % nevyužitelných šumů. Integrace těchto automatizovaných kontrol do vaší CI/CD pipeline zajišťuje, že zranitelnosti budou zachyceny dříve, než se dostanou do produkce. Zabezpečení není jednorázová událost; je to nepřetržitý proces, který vyžaduje nástroje schopné porozumět složitému kontextu aplikace. Ušetříte stovky hodin manuální práce automatizací objevování DOM-based a uložených injection chyb.

Manuální testovací cykly často trvají týdny, ale Penetrify tuto časovou osu výrazně urychluje. Počáteční nastavení dokončíte za méně než 5 minut a získáte přístup k ověření řízenému umělou inteligencí, které zcela eliminuje False Positives. Tato přesnost chrání pověst vaší značky a zároveň umožňuje vývojářům soustředit se na dodávání kódu, spíše než na pronásledování falešných poplachů. Nepřetržité monitorování znamená, že se vaše obrana vyvíjí stejně rychle jako hrozby. Ochrana 10 000+ koncových bodů se stává úlohou na pozadí, spíše než odčerpáváním zdrojů.

Spusťte si automatizovaný XSS scan s Penetrify nyní a vybudujte odolnou digitální infrastrukturu. Váš tým má moc zastavit injection útoky dříve, než začnou.

Frequently Asked Questions

What is the difference between a free XSS scanner and a professional one?

Profesionální skenery nabízejí nižší míru False Positives, často pod 5 procent, a poskytují integrované funkce pro reporting, které bezplatné nástroje postrádají. Bezplatné nástroje jako OWASP ZAP jsou vynikající pro manuální testování, ale často jim uniknou složité second-order zranitelnosti. Profesionální verze poskytují API integraci pro CI/CD pipelines, kterou 80 procent podnikových týmů vyžaduje pro automatizované bezpečnostní workflow.

Can an XSS scanner find DOM-based vulnerabilities?

Moderní skenery identifikují DOM-based XSS pomocí headless prohlížečů, jako je Chromium, ke spouštění JavaScriptu v reálném čase. Starší nástroje založené na signaturách je přehlédnou, protože payload se nedostane na server. Studie bezpečnostních výzkumníků z roku 2024 zjistila, že dynamická analýza identifikuje o 40 procent více DOM zranitelností než samotné statické code reviews. Je to nezbytná funkce pro moderní single-page aplikace.

How do I stop an XSS scanner from being blocked by my WAF?

Měli byste přidat IP adresu skeneru na whitelist nebo přidat vlastní hlavičku, například "X-Scanner-Authenticated," v nastavení WAF. Tím se zabrání tomu, aby firewall spustil blokování, když detekuje tisíce payloadů, které cross-site scripting (xss) scanner odesílá za minutu. Většina poskytovatelů WAF, jako je Cloudflare nebo Akamai, má pro tento účel specifické sekce pro allow-list.

Do automated XSS scanners cause downtime or performance issues?

Skenery mohou ovlivnit výkon, pokud překročí 50 požadavků za sekundu nebo cílí na funkce vyhledávání náročné na zdroje. Abyste zabránili zvýšení latence serveru o 20 procent nebo více, naplánujte skenování během období s nízkým provozem mezi 2:00 a 5:00. Většina podnikových nástrojů vám umožňuje omezit rychlost požadavků, abyste zajistili, že stránka zůstane stabilní pro vaše uživatele.

Jak často bych měl spouštět XSS skenování na mé webové aplikaci?

Skenování byste měli spouštět pokaždé, když nasadíte změnu kódu do produkce, nebo alespoň jednou za 30 dní. Podle zprávy 2025 State of AppSec je 65 procent nových zranitelností zavedeno během drobných týdenních aktualizací. Pravidelné skenování zajišťuje, že zachytíte regrese dříve, než je útočníci zneužijí. Nečekejte na roční audit, abyste zkontrolovali své bezpečnostní postavení.

Co mám dělat, pokud skener najde zranitelnost?

Nejprve musíte ověřit nález, abyste potvrdili, že se nejedná o False Positive, než mu přiřadíte skóre CVSS pro stanovení priorit. Po potvrzení použijte kontextově citlivé kódování výstupu nebo implementujte Content Security Policy k neutralizaci hrozby. Oprava vysoce rizikové XSS chyby do 48 hodin snižuje pravděpodobnost narušení dat o 70 procent podle průmyslových benchmarků.

Stačí automatizovaný XSS skener k nahrazení manuálního Penetration Testingu?

Ne, automatizovaný cross-site scripting (xss) scanner nemůže nahradit manuální testování, protože má problémy se složitými více krokovými logickými chybami. Zatímco automatizace zachytí 80 procent běžných injekčních bodů, pro zbývajících 20 procent sofistikovaných okrajových případů je potřeba lidský tester. Používejte automatizované nástroje pro nepřetržité pokrytí a manuální testy pro roční hloubkové ponory do vaší architektury.

Může XSS skener testovat za přihlašovacími formuláři a autentizací?

Ano, profesionální skenery používají zaznamenané přihlašovací sekvence nebo Bearer tokeny pro přístup k autentizovaným oblastem vaší aplikace. Bez tohoto přístupu necháte 60 procent vašeho prostoru pro útoky nemonitorované. Moderní nástroje podporují OAuth2, SAML a vlastní konfigurace souborů cookie, aby zajistily, že každý soukromý dashboard bude zkontrolován na zranitelnosti. Je to kritický krok pro ochranu uživatelských dat.