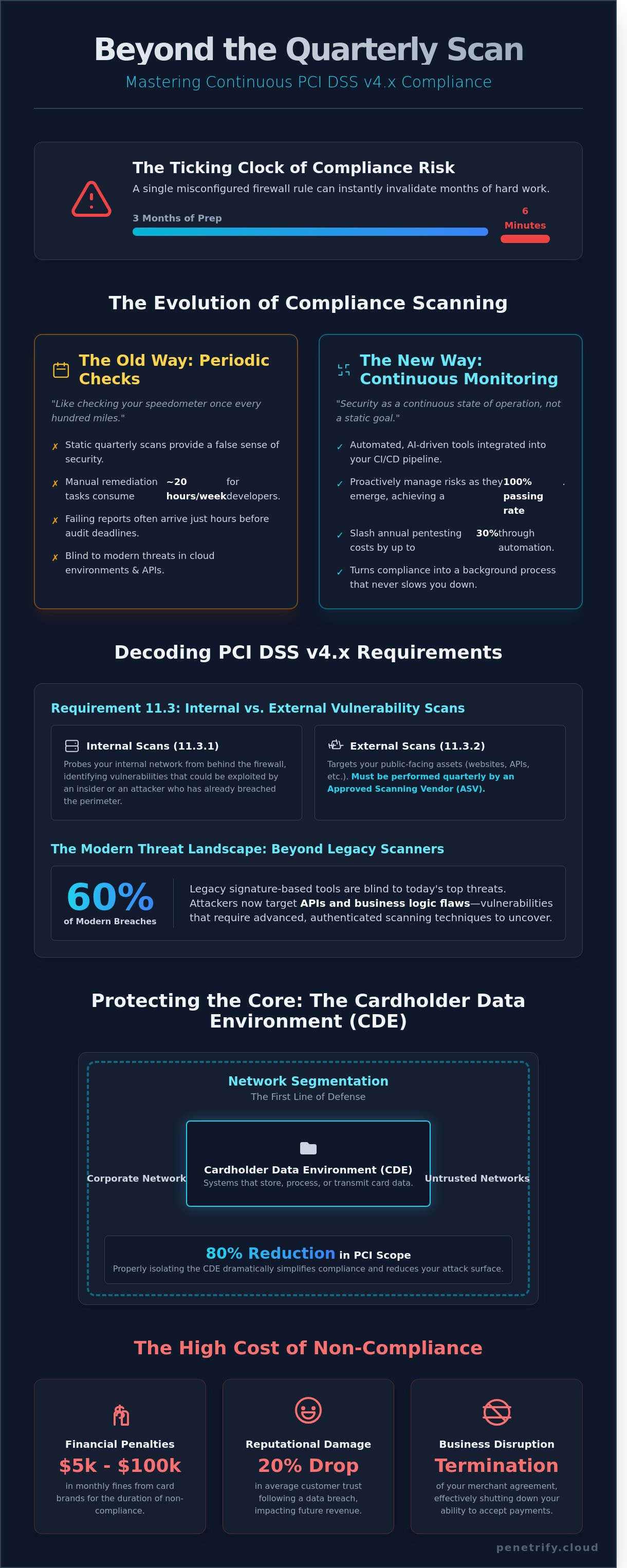

14. března 2025 jeden maloobchodník první úrovně zjistil, že jediné chybně nakonfigurované pravidlo firewallu během pátečního odpoledního nasazení znehodnotilo tři měsíce příprav na shodu během necelých šesti minut. Pravděpodobně už víte, že tradiční čtvrtletní skenování souladu s PCI DSS se cítí jako kontrola rychloměru jednou za sto kilometrů; pro moderní týmy DevOps je to prakticky k ničemu. Je frustrující čelit neúspěšné zprávě o skenování pouhých 48 hodin před důležitým termínem auditu, zatímco se vaši vývojáři potýkají s manuálními nápravnými úkoly, které jim zaberou 20 hodin z jejich pracovního týdne. Neměli byste muset hazardovat se svou certifikací na základě snímku pořízeného před měsíci.

Tento průvodce vám ukáže, jak dosáhnout 100% úspěšnosti tím, že se posunete za hranice starších plánů a zvládnete technické požadavky PCI DSS v4.x. Prozkoumáme, jak integrovat automatizované bezpečnostní nástroje řízené umělou inteligencí přímo do vašeho pipeline, abyste snížili roční náklady na Penetration Testing o 30 % a proměnili shodu v proces na pozadí, který vás nikdy nezpomalí. Od konfigurace interních posouzení zranitelnosti až po automatizaci nápravy, zde je vše, co potřebujete k vytvoření odolného prostředí připraveného na audit pro rok 2026.

Klíčové body

- Pochopte, jak PCI DSS v4.x posouvá průmyslový standard od periodických kontrol ke kontinuálnímu monitorování ve vašem prostředí Cardholder Data Environment.

- Ovládněte technické nuance požadavku 11.3 rozlišením mezi interními posouzeními a povinným skenování souladu s PCI DSS provedeným ASV.

- Identifikujte specifické úrovně rizika CVSS v4.0 a zranitelnosti typu „automatické selhání“, které by mohly ohrozit váš stav shody bez ohledu na vaše celkové skóre.

- Naučte se vytvořit proaktivní workflow zabezpečení integrací automatizovaných agentů AI a hranic skenování přímo do vašeho CI/CD pipeline.

- Zjistěte, jak splnit složité požadavky na Penetration Testing pomocí automatizace řízené umělou inteligencí, která nabízí lepší ochranu ve srovnání s tradičními posouzeními v daném časovém okamžiku.

Co je skenování souladu s PCI DSS v roce 2026?

V roce 2026 není zabezpečení statický cíl, ale kontinuální stav provozu. Payment Card Industry Data Security Standard (PCI DSS) nařizuje, aby každá entita, která manipuluje s údaji o kreditních kartách, identifikovala a napravila zranitelnosti ve svém prostředí Cardholder Data Environment (CDE). Tento proces, známý jako skenování souladu s PCI DSS, zahrnuje zkoumání vaší sítě, aplikací a infrastruktury za účelem zjištění slabých míst, která by mohla vést k narušení dat. Od vydání PCI DSS v4.0.1 v červnu 2024 se průmysl posunul od čtvrtletních auditů založených na odškrtávání políček k modelu trvalé bdělosti. Nemůžete jen spustit sken každých 90 dní a předpokládat, že jste v bezpečí; nový standard očekává, že budete řídit rizika, jakmile se objeví.

Přechod na PCI DSS v4.x učinil z kontinuálního monitorování nový průmyslový standard. Tato verze zavedla větší flexibilitu v tom, jak organizace plní bezpečnostní cíle, ale také zvýšila tlak na technickou přesnost. Moderní skenování souladu s PCI DSS musí nyní zohledňovat komplexní cloudová prostředí a efemérní aktiva, která mohou existovat jen několik hodin. Pokud váš skenovací protokol nezachytí chybně nakonfigurovaný S3 bucket nebo dočasný testovací server v tomto okně, necháváte útočníkům otevřené dveře. Do roku 2026 PCI Security Standards Council (SSC) očekává, že organizace prokážou, že jejich frekvence skenování odpovídá jejich specifickému rizikovému profilu a rychlosti nasazení.

Schválení dodavatelé skenování (Approved Scanning Vendors - ASV) hrají v tomto ekosystému klíčovou roli. ASV je organizace se sadou bezpečnostních služeb a nástrojů validovaných PCI SSC pro provádění externích skenů zranitelnosti. Podle požadavku 11.2.2 musí být tyto externí skeny prováděny ASV alespoň každé tři měsíce a po jakékoli významné změně vaší sítě. Tito dodavatelé poskytují objektivní validaci vašeho externího perimetru třetí stranou. Zajišťují, že vaše aktiva přístupná z internetu nemají známé zranitelnosti, které by vzdálený útočník mohl zneužít k získání přístupu k údajům o držitelích karet. Bez zprávy validované ASV vaše úsilí o shodu selže v požadavcích na validaci vaší banky.

Starší skenery často nezachytí hrozby éry roku 2026, protože se silně spoléhají na zastaralou detekci založenou na podpisech. Tyto nástroje jsou účinné při hledání známých softwarových chyb, ale jsou slepé vůči chybám obchodní logiky a zranitelnostem API. Nedávná data z oboru ukazují, že 60 % moderních pokusů o narušení nyní cílí na API spíše než na tradiční síťové porty. Útočníci hledají nefunkční autorizaci na úrovni objektu nebo nesprávné filtrování dat, které starší nástroje jednoduše nejsou naprogramovány k vidění. Aby vaše skenovací strategie zůstala v souladu a v bezpečí v roce 2026, musí zahrnovat ověřené skeny a hloubkovou kontrolu API, aby odhalila tyto sofistikované vstupní body.

Klíčové komponenty prostředí Cardholder Data Environment (CDE)

CDE zahrnuje jakoukoli systémovou komponentu, která ukládá, zpracovává nebo přenáší údaje o držitelích karet, spolu s jakýmkoli systémem, který je k ní připojen. V roce 2026 mikroservices a serverless funkce často zvládají tyto úkoly, takže je obtížnější najít „nejslabší článek“. Efektivní segmentace sítě je životně důležitá; izoluje CDE od zbytku vaší podnikové sítě. Implementací přísných pravidel firewallu a VLAN můžete snížit svou stopu skenování až o 80 %, což ušetří čas a sníží složitost vašich auditů shody.

Důsledky nesouladu

Finanční sankce za nedodržování čisté historie skenování jsou vážné. Značky karet, jako jsou Visa a Mastercard, mohou uvalit měsíční pokuty v rozmezí od 5 000 do 100 000 USD v závislosti na objemu transakcí a trvání nesouladu. Kromě pokut zahrnují skryté náklady na narušení právní odpovědnost a průměrný pokles důvěry zákazníků o 20 %. Pokud nezvládnete po sobě jdoucí skeny, platební procesory mohou ukončit vaši smlouvu s obchodníkem, čímž fakticky znemožní vaši schopnost přijímat digitální platby úplně.

Interní vs. Externí skenování: Pochopení požadavku 11.3

PCI DSS Požadavek 11.3 stanovuje přísný rámec pro identifikaci mezer v zabezpečení dříve, než to udělají útočníci. Rozděluje pracovní zátěž do dvou kategorií: interní a externí. Nemůžete jen spustit nástroj a odejít. Potřebujete zdokumentovaný proces, který prokazuje, že vaše skenování souladu s PCI DSS rutina pokrývá každý roh vašeho prostředí Cardholder Data Environment (CDE). Požadavek 11.3.1 se zaměřuje na interní síť, zatímco 11.3.2 cílí na vaše veřejně přístupná aktiva. Cílem není jen najít chyby; je to prokázat, že váš proces nápravy skutečně funguje pod tlakem.

„Čtvrtletní pravidlo“ je častým bodem selhání pro mnoho organizací. Musíte dosáhnout čtyř po sobě jdoucích „čistých“ skenů každých 12 měsíců. To znamená, že potřebujete úspěšnou zprávu každých 90 dní. Pokud sken odhalí zranitelnost ve třetím měsíci, neopravíte ji jen a nečekáte na další čtvrtletí. Musíte okamžitě provést rescan, dokud zpráva nebude čistá. Zmeškání dokonce i jednoho čtvrtletí může resetovat vaše hodiny shody a donutit vás začít cyklus znovu, abyste prokázali rok konzistentního stavu zabezpečení.

Skórování CVSS slouží jako univerzální jazyk pro tyto zprávy. Pro externí skeny je prahová hodnota přísná: jakákoli zranitelnost se skóre CVSS 4.0 nebo vyšším má za následek automatické selhání. To zahrnuje „střední“ rizika, která se mohou zdát menší, ale poskytují oporu pro sofistikované exploity. Interní skeny jsou mírně odlišné, protože vyžadují nápravu všech „vysokých“ a „kritických“ rizik, jak jsou definována v aktuálních standardech PCI SSC. Pro hlubší pohled na to, jak se tyto skeny liší od plnohodnotného testování, nahlédněte do oficiální dokumentace PCI DSS Požadavek 11.3.

Interní skenování: Kromě odškrtávacího políčka

Interní skeny nevyžadují dodavatele třetí strany, ale osoba, která je spouští, musí být „kvalifikovaná“ a provozně nezávislá. To znamená, že váš vedoucí vývojář by neměl skenovat svůj vlastní kód. Mnoho firem se potýká s „dlouhem zranitelnosti“ ve starších systémech, kde se často nachází 45 % interních zranitelností. Musíte provést rescan, dokud nebude vyřešeno každé vysoké a kritické riziko. Pokud se snažíte spravovat tyto interní cykly, možná budete chtít automatizovat své testování zabezpečení, abyste udrželi vaše interní týmy soustředěné na nápravu spíše než na manuální reporting.

Externí ASV skenování: Zlatý standard

Externí skeny musí být prováděny schváleným dodavatelem skenování (ASV). Příručka programu ASV v3.0 nařizuje, aby dodavatelé kontrolovali více než 30 000 známých zranitelností. Přibližně 28 % počátečních skenů ASV selže kvůli jednoduchým opomenutím, jako jsou výchozí administrátorská hesla nebo zastaralé konfigurace SSL/TLS 1.0. Pokud sken označí falešně pozitivní výsledek, nemůžete jej jen ignorovat. Musíte předložit formální spor s důkazy o kompenzačních kontrolách, jako je Web Application Firewall (WAF), který konkrétně blokuje daný exploit. Vaše ASV musí tento spor přezkoumat a formálně přijmout, než bude váš sken označen jako „Pass“.

- Interní skeny: Prováděny čtvrtletně a po jakékoli „významné změně“ v síti.

- Externí skeny: Musí být prováděny dodavatelem schváleným PCI SSC (ASV).

- Náprava: Všechna externí skóre 4.0+ musí být opravena a rescanována ve stejném 90denním okně.

- Dokumentace: Musíte uchovávat zprávy o skenování po dobu nejméně 12 měsíců, aby je mohl váš QSA zkontrolovat.

Konzistence je vaše nejlepší obrana. Jediné zmeškané skenování nebo zapomenutý starší server může vést ke zjištění nesouladu během vašeho ročního posouzení. Tím, že budete skenování souladu s PCI DSS považovat spíše za měsíční zvyk než za čtvrtletní dřinu, zajistíte, že hrozby CVSS 4.0+ budou neutralizovány dlouho předtím, než se stanou závazkem.

Anatomie úspěšného PCI skenu: CVSS a úrovně rizika

Úspěšná zpráva o skenování je primárním důkazem toho, že vaše firma udržuje bezpečnou síť. Do roku 2026 se standard pro skenování souladu s PCI DSS vyvinul tak, aby upřednostňoval Common Vulnerability Scoring System (CVSS) v4.0. Zatímco předchozí verze se silně zaměřovaly na zneužitelnost, v4.0 zavádí rámec „Base, Threat, and Environmental“ (BTE). To poskytuje podrobnější pohled na to, jak zranitelnost skutečně ovlivňuje vaše konkrétní prostředí. Jakákoli zranitelnost se základním skóre CVSS 4.0 nebo vyšším má za následek automatické „Fail“ na zprávě ASV. O těchto skórech nemůžete vyjednávat; jsou to tvrdé hranice mezi souladem a oznámením o narušení.

90denní okno definuje váš provozní rytmus. PCI DSS Požadavek 11.3.2 nařizuje, abyste prováděli externí skeny každé tři měsíce. Pokud sken identifikuje vysoce rizikovou zranitelnost 80. den, máte pouze 10 dní na nápravu a rescan, abyste si udrželi status čtvrtletního souladu. Zmeškání tohoto okna dokonce i o 24 hodin může vést k měsíčním pokutám za nesoulad od obchodních bank, které se často pohybují od 5 000 do 100 000 USD v závislosti na vašem objemu transakcí.

Běžné zranitelnosti „Automatického selhání“

Některé chyby obcházejí skóre CVSS úplně a spouštějí okamžité selhání. K roku 2025 pochází 14 % selhání skenování z nezabezpečených protokolů, jako jsou TLS 1.0 nebo 1.1. To jsou okamžitá selhání, protože postrádají moderní standardy šifrování. Pevně zakódované pověření a výchozí účty dodavatelů také zaručují selhání. Zranitelnosti webových aplikací, konkrétně SQL injection a directory traversal, zůstávají „Velkými dvěma“ selháními. I když je váš firewall dokonalý, jediné nevalidované vstupní pole na stránce pokladny okamžitě potopí vaše výsledky skenování souladu s PCI DSS.

Cyklus Skenování-Oprava-Ověření

Úspěšné týmy nepovažují skenování za jednorázovou událost. Data z roku 2024 ukazují, že 62 % organizací neprojde svým počátečním čtvrtletním skenem. Cyklus „Skenování-Oprava-Ověření“ je jediný způsob, jak se udržet před 90denním termínem. Když se objeví zranitelnost, musíte použít opravu a poté spustit cílený rescan, abyste prokázali, že oprava funguje. Automatizované nástroje pro rescanování mohou ověřit tyto opravy v reálném čase, což zabraňuje úzkému hrdlu čekání na manuální kontrolu. Tento cyklus zajišťuje, že opravy nerozbijí produkční prostředí, a zároveň udržuje hodiny souladu v chodu vpřed.

Váš kvalifikovaný bezpečnostní auditor (QSA) vyžaduje specifickou sadu dokumentace, aby schválil vaše roční Osvědčení o shodě (Attestation of Compliance - AoC). Budete muset poskytnout:

- Shrnutí pro vedoucí pracovníky: Přehled na vysoké úrovni ukazující status „Pass“ pro dané čtvrtletí.

- Podrobnosti o zranitelnosti: Úplný seznam všech identifikovaných CVE, dokonce i těch pod prahovou hodnotou 4.0.

- Osvědčení o skenování: Podepsaný dokument od vaší ASV potvrzující platnost skenu.

- Důkaz o nápravě: Protokoly ukazující, kdy byly opravy použity a následné data rescanu s úspěchem.

QSA se nebude dívat jen na konečnou úspěšnou zprávu. Budou hledat historii 90denních cyklů. Pokud vykazujete vzorec hledání kritické chyby 89. den a opravy 90. den každé čtvrtletí, signalizuje to nedostatek proaktivního zabezpečení. Snažte se mít svůj úspěšný sken dokončen alespoň 15 dní před koncem čtvrtletí, abyste zohlednili neočekávaný technický dluh nebo složitá nasazení oprav.

Budování kontinuálního workflow shody s umělou inteligencí

Shoda by neměla být čtvrtletní panika. Je to denní provozní standard. Přechod od manuálních cvičení k zaškrtávání políček k workflow řízenému umělou inteligencí snižuje riziko lidské chyby o 65 %. Většina organizací neprojde svým počátečním auditem, protože považují zabezpečení za statickou událost. Budováním kontinuální smyčky zajistíte, že se skenování souladu s PCI DSS stane bezproblémovou součástí vašeho životního cyklu vývoje, a nikoli úzkým hrdlem. To vyžaduje posun v tom, jak nakládáte s daty a infrastrukturou.

- Krok 1: Zmapujte své CDE a definujte hranice. Nemůžete chránit to, co nesledujete. Použijte nástroje pro objevování k mapování svého prostředí Cardholder Data Environment (CDE) a definujte automatizované hranice skenování. Bezpečnostní zpráva z března 2024 ukázala, že 41 % narušení dat zahrnovalo nemapovaná aktiva. PCI DSS 4.0 Požadavek 12.5.2 nyní nařizuje zdokumentovaný inventář všech systémových komponent v rozsahu, což činí tento krok právně nezbytným.

- Krok 2: Integrujte bezpečnostní agenty do CI/CD. Zanořte bezpečnostní nástroje přímo do svého pipeline pomocí Jenkins, GitLab nebo GitHub Actions. Tím zajistíte, že každý commit kódu projde základní kontrolou. 85 % rychle rostoucích technologických firem nyní používá automatizované bezpečnostní pipeline k zachycení chyb dříve, než se dostanou na produkční server.

- Krok 3: Nastavte upozornění v reálném čase. Nečekejte na měsíční zprávu, abyste našli díru ve svém perimetru. Nastavte spouštěče pro jakoukoli zranitelnost překračující CVSS 4.0, abyste upozornili svůj bezpečnostní tým do 10 minut od detekce. Tato okamžitá smyčka zpětné vazby je kritická pro udržení integrity platebních systémů.

- Krok 4: Automatizujte čtvrtletní zprávy. Manuální generování dokumentů Osvědčení o shodě (AoC) trvá v průměru 20 hodin práce. Platformy řízené umělou inteligencí mohou agregovat data skenování a generovat tyto zprávy během několika sekund, což zajistí, že splníte 90denní požadavek bez vyčerpání vašich zaměstnanců.

- Krok 5: Použijte AI k prioritizaci nápravy. Použijte strojové učení k odfiltrování falešně pozitivních výsledků. Místo toho, abyste honili 500 „kritických“ chyb, AI používá Exploit Prediction Scoring System (EPSS) k identifikaci 3 % zranitelností, které hackeři ve volné přírodě skutečně používají právě teď.

Posun vlevo: Zabezpečení jako kód

Vývojáři by neměli čekat na externí audit, aby našli chyby. Posunem vlevo poskytujete výsledky skenování, zatímco je kód stále v IDE. Integrace DAST do procesu sestavení umožňuje inženýrům vidět, jak se jejich aplikace chová při simulovaných útocích. Průmyslový průzkum z roku 2023 zjistil, že 74 % organizací, které se posunují vlevo, zaznamenává 2x zvýšení rychlosti nasazení. Snižuje tření, protože opravy probíhají během vývoje, čímž udržuje vaše výsledky skenování souladu s PCI DSS čisté a předvídatelné.

Nápravné pokyny poháněné umělou inteligencí

Agenti AI nyní interpretují složité protokoly skenování do akcionovatelných tiketů. Místo vágního varování „SQL Injection“ poskytuje AI přesný řádek kódu a navrhovanou opravu. Prediktivní skenování identifikuje potenciální odchylky souladu analýzou změn konfigurace dříve, než poruší standardy PCI. Pokud nelze opravu použít okamžitě, automatické „Virtual Patching“ funguje jako dočasný most. 82 % vedoucích pracovníků zabezpečení uvádí, že náprava s pomocí AI snížila jejich průměrnou dobu opravy (MTTR) o 50 % od ledna 2024.

Jste připraveni automatizovat své zabezpečení a zůstat připraveni na audit? Naplánujte si ještě dnes automatizované PCI skenování a přestaňte spravovat shodu manuálně.

Penetrify: Automatizace požadavku PCI DSS Pentesting

PCI DSS 4.0 Požadavek 11.4.1 nařizuje, aby organizace prováděly interní a externí Penetration Testing alespoň jednou za 12 měsíců a po jakékoli významné změně infrastruktury. Tradiční metody manuálního testování často selhávají, protože zachycují pouze jediný okamžik v čase. Penetrify to řeší spojením vysoce frekvenčních posouzení zranitelnosti s aktivním zneužíváním řízeným AI. Automatizuje těžkou práci skenování souladu s PCI DSS a zároveň poskytuje technickou hloubku manuálního zapojení. Tím je zajištěno, že váš stav zabezpečení není jen zaškrtávací políčko, ale zatvrzelá bariéra proti skutečným hrozbám.

Statická bezpečnostní opatření nestačí, když bylo jen v roce 2023 zveřejněno 26 447 nových zranitelností. Manuální Penetration Testing provedený v lednu nezachytí kritický exploit nultého dne vydaný v dubnu. Agenti AI od Penetrify simulují chování útočníka 24/7. Tito agenti neidentifikují jen otevřené porty; pokoušejí se o laterální pohyb a eskalaci privilegií stejně jako lidský protivník. Tento posun od snímků v daném čase ke kontinuálnímu monitorování zajišťuje, že vaše prostředí Cardholder Data Environment (CDE) zůstane chráněno proti vyvíjejícím se hrozbám, které se objeví mezi ročními audity.

Finanční úvahy často řídí rozhodnutí o shodě. Tradiční butikové bezpečnostní firmy si účtují mezi 15 000 a 45 000 USD za jediný Pentesting v rozsahu PCI. Tyto angažmá obvykle trvají tři týdny naplánování a další dva týdny na vypracování závěrečné zprávy. Penetrify snižuje tyto provozní náklady o 75 % díky inteligentní automatizaci. Získáte okamžité výsledky a možnost rescanování tak často, jak je potřeba, bez vynaložení poplatků za konzultanty ve výši 250 USD za hodinu. Je to škálovatelný model, který roste s vaší infrastrukturou, aniž by nafoukl váš rozpočet na zabezpečení.

Auditoři a kvalifikovaní bezpečnostní auditoři (QSAs) vyžadují specifickou dokumentaci k validaci vašeho statusu shody. Penetrify generuje zprávy připravené pro QSA jediným kliknutím. Tyto dokumenty podrobně popisují specifickou testovací metodiku, zjištění a ověřené kroky nápravy požadované pro Požadavek 11. Poskytnutím jasných, akcionovatelných dat, která se mapují přímo na standardy PCI, eliminujete typické ping-pong mezi vašimi inženýrskými týmy a auditory shody. Tento zefektivněný reporting může snížit čas strávený na přípravu auditu o 40 hodin nebo více na cyklus.

Výhoda Penetrify pro Fintechy

Platební procesory a obchodní platformy zpracovávají až 10 000 transakcí za sekundu. Nemohou si dovolit prostoje nebo složitá zpoždění konfigurace. Penetrify nabízí nastavení s nulovou konfigurací, které se integruje s AWS, Azure a Google Cloud za méně než 8 minut. Škáluje se napříč globálními regiony a zajišťuje, že skenování souladu s PCI DSS pokrývá každý koncový bod ve vaší distribuované architektuře. Ať už spravujete starší platební bránu nebo moderní cluster mikroservices, platforma se přizpůsobí vašim specifickým vzorům provozu, aniž by degradovala výkon.

Jste připraveni automatizovat svou shodu?

Přechod od manuálního čtvrtletního stresu k automatizovanému klidu je strategický krok pro každý rostoucí fintech. Ušetříte zhruba 120 člověkohodin ročně na úkolech souvisejících se shodou a zároveň si udržíte vynikající stav zabezpečení. Je čas přestat se obávat dalšího auditu a začít se soustředit na svůj hlavní produkt. Udělejte první krok k bezpečnější budoucnosti vyžádáním si bezplatného posouzení zabezpečení ještě dnes, abyste zjistili, jak si vaše současné prostředí stojí ve srovnání s nejnovějšími požadavky PCI.

Začněte své automatizované PCI Compliance skenování s Penetrify

Zvládnutí vašeho plánu zabezpečení pro rok 2026

Udržet si náskok před vyvíjejícími se hrozbami vyžaduje víc než jen zaškrtnutí políčka jednou za čtvrtletí. Požadavek 11.3 vyžaduje úroveň přesnosti, kterou manuální procesy nemohou poskytnout. Do roku 2026 se úspěšné organizace budou spoléhat na AI při zvládnutí těžké práce skenování souladu s PCI DSS, čímž zajistí, že každá zranitelnost CVSS bude vyřešena dříve, než se stane narušením. Viděli jste, jak kontinuální monitorování eliminuje stres z auditní sezóny a poskytuje 365denní štít pro vaše prostředí s údaji o držitelích karet.

Agenti řízení umělou inteligencí od Penetrify detekují nejrozšířenější zranitelnosti webových aplikací za méně než 15 minut, což vám poskytuje okamžitou viditelnost do vašeho rizikového profilu. Naše platforma generuje reporting připravený pro QSA pro PCI DSS v4.x, takže jste vždy připraveni na své další posouzení. Nečekejte na selhání skenování, abyste opravili mezery v zabezpečení. Automatizujte své skenování souladu s PCI DSS ještě dnes s Penetrify a zajistěte si nepřetržité monitorování 24/7. Máte nástroje k tomu, abyste proměnili shodu z překážky v konkurenční výhodu.

Často kladené dotazy

Mohu být v souladu s PCI, pokud skenuji pouze jednou ročně?

Ne, nemůžete si udržet soulad s pouze jedním skenem ročně. PCI DSS Požadavek 11.3.2 konkrétně nařizuje, aby organizace prováděly externí skeny alespoň jednou každých 90 dní. To znamená, že musíte dokončit 4 úspěšné skeny ročně prostřednictvím schváleného dodavatele skenování (ASV). Zmeškání jediného čtvrtletí má za následek stav nesouladu během vašeho ročního posouzení. Budete si muset uchovávat záznamy o všech 4 zprávách pro svého auditora.

Jaký je rozdíl mezi skenem zranitelnosti a Penetration Testing?

Sken zranitelnosti je automatizované vyhledávání