penetrify.cloud/blog

Blog— p.11

Einblicke, Guides und Updates von der Spitze der autonomen Sicherheit.

Vermeiden Sie die Ausbreitung von Schwachstellen mit kontinuierlichen Cloud-Sicherheitstests

Verhindern Sie, dass die Ausbreitung von Schwachstellen Ihre Cloud gefährdet. Gehen Sie über jährliche Audits hinaus und setzen Sie auf kontinuierliche Cloud-Sicherheitstests für Echtzeitschutz. Erfahren Sie hier mehr.

Stoppen Sie kostspielige Sicherheitsvorfälle mit einer PTaaS-Sicherheitsstrategie

Verschwenden Sie kein Budget mehr für wiederholte Re-Tests. Entdecken Sie, wie eine PTaaS-Sicherheitsstrategie kostspielige Wiederholungen nach Sicherheitsverletzungen eliminiert und Ihr Netzwerk schneller absichert. Erfahren Sie mehr.

Vermeiden Sie kostspielige Ausfallzeiten durch Behebung kritischer Cloud-Schwachstellen

Lassen Sie nicht zu, dass ein bekannter Vorfall Ihr Unternehmen zum Absturz bringt. Erfahren Sie, wie Sie kritische Cloud-Schwachstellen beheben können, um kostspielige Ausfallzeiten zu vermeiden und Ihre Umgebung zu sichern. Erfahren Sie mehr.

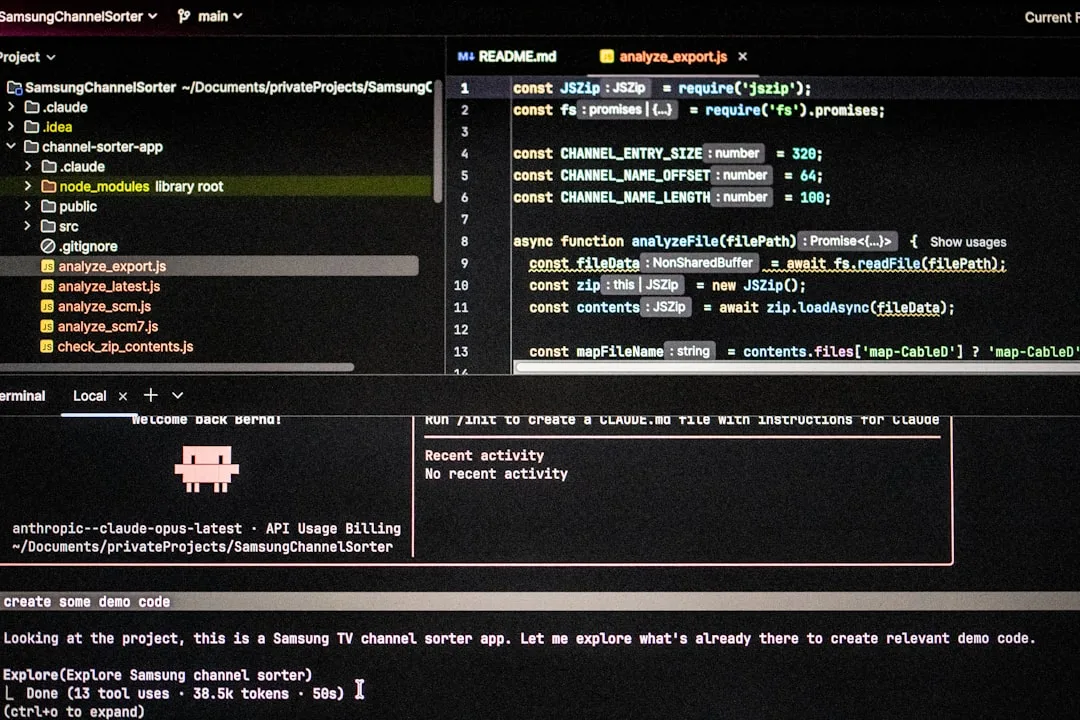

DevSecOps-Engpässe stoppen mit On-Demand Security Testing

Verhindern Sie, dass DevSecOps-Engpässe Ihre Bereitstellungen verzögern. Erfahren Sie, wie On-Demand-Sicherheitstests Ihre Pipeline beschleunigen, ohne die Sicherheit zu beeinträchtigen. Lesen Sie mehr!

Wie Sie Penetration Testing für HIPAA- und PCI DSS-Compliance automatisieren

Stoppen Sie den Compliance-Ärger. Erfahren Sie, wie Sie Penetration Testing für die HIPAA- und PCI-DSS-Compliance automatisieren können, um Zeit zu sparen, Ängste abzubauen und Ihre Daten zu sichern. Erfahren Sie mehr!

So reduzieren SaaS-Startups ihre Angriffsfläche

Hören Sie auf, Sicherheit als Problem zu behandeln, das "später" angegangen wird. Erfahren Sie, wie Sie die Risiken der Angriffsfläche für SaaS-Startups reduzieren und Ihr Wachstum schützen können. Sichern Sie Ihr Produkt noch heute!

So bestehen Sie Ihre erste Enterprise Security Review problemlos

Hören Sie auf, sich vor dem Sicherheitsfragebogen zu fürchten. Erfahren Sie, wie Sie Ihre erste Enterprise-Sicherheitsüberprüfung problemlos bestehen und diese großen Deals schneller abschließen können. Lesen Sie unseren Expertenratgeber!

Kann Ihr aktuelles Sicherheitsaudit jedes API-Leck finden?

Hören Sie auf, sich auf veraltete PDFs zu verlassen. Entdecken Sie, warum Ihr aktuelles Sicherheitsaudit möglicherweise kritische API-Lecks verpasst und wie Sie Ihre Infrastruktur sichern können. Lesen Sie jetzt mehr.

Stoppen Sie API-Schwachstellen, bevor sie zu einem Datenverstoß führen

Lassen Sie nicht zu, dass ein defekter Endpunkt Ihre Daten offenlegt. Erfahren Sie, wie Sie API-Schwachstellen identifizieren und stoppen können, bevor sie zu einem Datenverlust führen. Sichern Sie jetzt Ihre Infrastruktur.

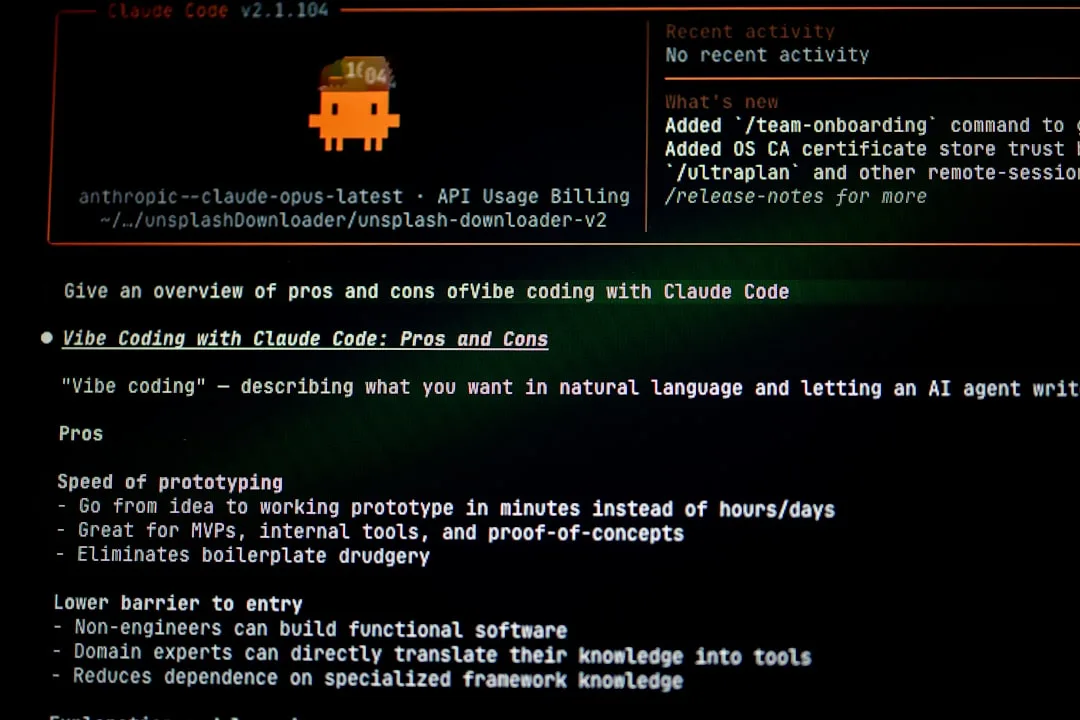

Warum Manuelles Penetration Testing Ihr Wachstum verlangsamt

Hören Sie auf, Ihre Bereitstellungen durch manuelles Penetration Testing zu verzögern. Erfahren Sie, wie veraltete Sicherheitsengpässe das Wachstum behindern, und entdecken Sie schnellere Möglichkeiten, Ihren Code zu sichern.