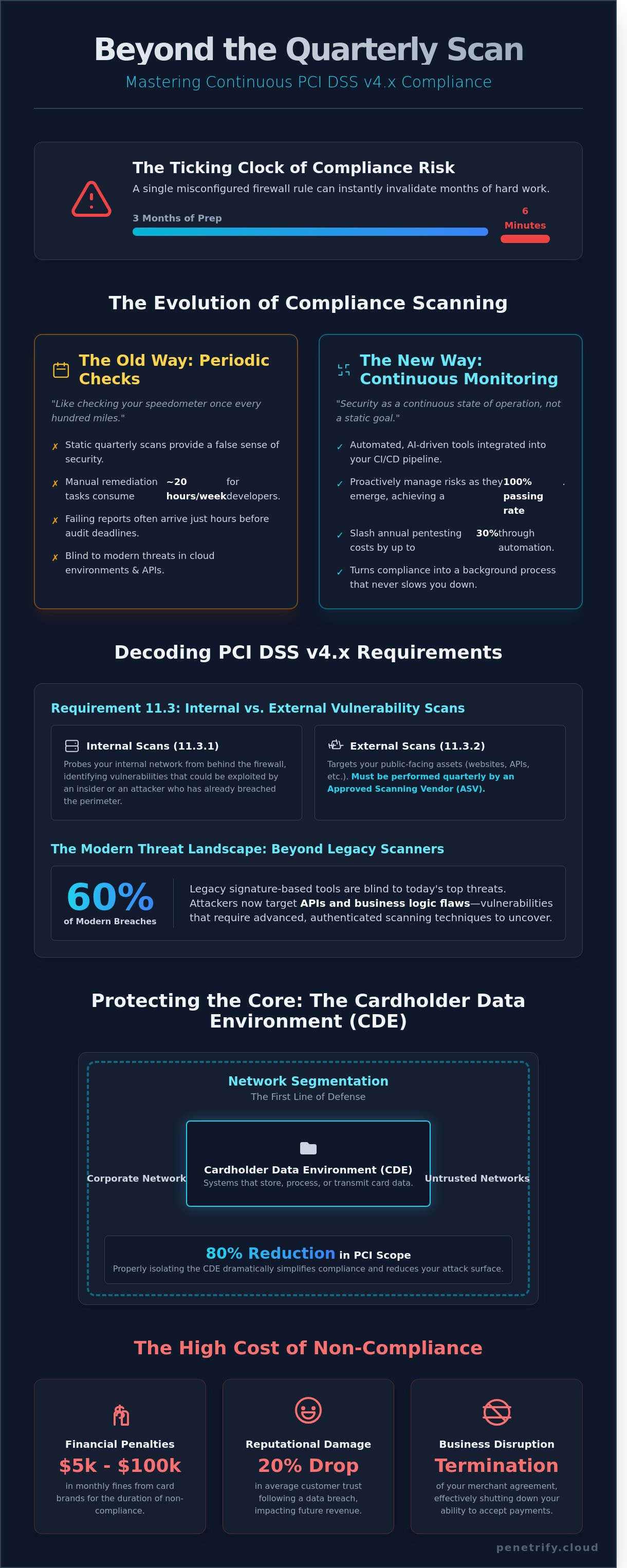

El 14 de marzo de 2025, un minorista de Nivel 1 descubrió que una sola regla de firewall mal configurada durante un despliegue del viernes por la tarde invalidó tres meses de preparación para el cumplimiento en menos de seis minutos. Probablemente ya sepa que el escaneo de cumplimiento PCI DSS trimestral tradicional se siente como revisar su velocímetro una vez cada cien kilómetros; es prácticamente inútil para los equipos modernos de DevOps. Es frustrante enfrentarse a un informe de escaneo fallido solo 48 horas antes de una fecha límite importante de auditoría, mientras que sus desarrolladores luchan con tareas manuales de remediación que consumen 20 horas de su semana laboral. No debería tener que jugarse su certificación en una instantánea tomada hace meses.

Esta guía le muestra cómo lograr una tasa de aprobación del 100% al ir más allá de los programas heredados y dominar los requisitos técnicos de PCI DSS v4.x. Exploraremos cómo integrar herramientas de seguridad automatizadas e impulsadas por la IA directamente en su pipeline para reducir los costos anuales de Penetration Testing en un 30% y convertir el cumplimiento en un proceso en segundo plano que nunca lo ralentiza. Desde la configuración de evaluaciones internas de vulnerabilidades hasta la automatización de la remediación, aquí tiene todo lo que necesita para construir un entorno resiliente y listo para auditorías para 2026.

Puntos Clave

- Comprenda cómo PCI DSS v4.x cambia el punto de referencia de la industria de las comprobaciones periódicas a la monitorización continua dentro de su Entorno de Datos del Titular de la Tarjeta.

- Domine los matices técnicos del Requisito 11.3 distinguiendo entre las evaluaciones internas y el escaneo de cumplimiento PCI DSS obligatorio realizado por un ASV.

- Identifique los niveles de riesgo específicos de CVSS v4.0 y las vulnerabilidades de "fallo automático" que podrían comprometer su estado de cumplimiento, independientemente de su puntuación general.

- Aprenda a construir un flujo de trabajo de seguridad proactivo integrando agentes de IA automatizados y límites de escaneo directamente en su pipeline de CI/CD.

- Descubra cómo cumplir con los complejos requisitos de Penetration Testing utilizando la automatización impulsada por la IA que ofrece una protección superior en comparación con las evaluaciones puntuales tradicionales.

¿Qué es el Escaneo de Cumplimiento PCI DSS en 2026?

En 2026, la seguridad no es un objetivo estático, sino un estado continuo de operación. El Payment Card Industry Data Security Standard (PCI DSS) exige que cualquier entidad que maneje datos de tarjetas de crédito identifique y corrija las vulnerabilidades dentro de su Entorno de Datos del Titular de la Tarjeta (CDE). Este proceso, conocido como escaneo de cumplimiento PCI DSS, implica sondear su red, aplicaciones e infraestructura en busca de debilidades que podrían conducir a una violación de datos. Desde el lanzamiento de PCI DSS v4.0.1 en junio de 2024, la industria ha cambiado su enfoque de las auditorías trimestrales de "marcar la casilla" a un modelo de vigilancia persistente. No puede simplemente ejecutar un escaneo cada 90 días y asumir que está seguro; el nuevo estándar espera que gestione los riesgos a medida que surgen.

La transición a PCI DSS v4.x ha hecho de la monitorización continua el nuevo punto de referencia de la industria. Esta versión introdujo más flexibilidad en la forma en que las organizaciones cumplen los objetivos de seguridad, pero también aumentó la presión sobre la precisión técnica. El escaneo de cumplimiento PCI DSS moderno ahora debe tener en cuenta los entornos complejos de la nube y los activos efímeros que pueden existir solo durante unas pocas horas. Si su protocolo de escaneo no detecta un bucket S3 mal configurado o un servidor de pruebas temporal dentro de esa ventana, está dejando una puerta abierta para los atacantes. Para 2026, el PCI Security Standards Council (SSC) espera que las organizaciones demuestren que su frecuencia de escaneo coincide con su perfil de riesgo específico y la velocidad de implementación.

Los Proveedores de Escaneo Aprobados (ASV) desempeñan un papel fundamental en este ecosistema. Un ASV es una organización con un conjunto de servicios y herramientas de seguridad validados por el PCI SSC para realizar escaneos externos de vulnerabilidades. Según el Requisito 11.2.2, estos escaneos externos deben ser realizados por un ASV al menos cada tres meses y después de cualquier cambio significativo en su red. Estos proveedores proporcionan una validación objetiva de terceros de su perímetro externo. Se aseguran de que sus activos expuestos a Internet no tengan vulnerabilidades conocidas que un atacante remoto pueda explotar para obtener acceso a los datos del titular de la tarjeta. Sin un informe validado por ASV, sus esfuerzos de cumplimiento no cumplirán con los requisitos de validación de su banco adquirente.

Los escáneres heredados a menudo no detectan las amenazas de la era de 2026 porque dependen en gran medida de la detección obsoleta basada en firmas. Estas herramientas son eficaces para encontrar errores de software conocidos, pero son ciegas a los fallos de la lógica empresarial y a las vulnerabilidades de la API. Datos recientes de la industria muestran que el 60% de los intentos de violación modernos ahora tienen como objetivo las API en lugar de los puertos de red tradicionales. Los atacantes buscan una autorización rota a nivel de objeto o un filtrado de datos inadecuado que las herramientas heredadas simplemente no están programadas para ver. Para seguir cumpliendo y seguro en 2026, su estrategia de escaneo debe incorporar escaneos autenticados y una inspección profunda de la API para descubrir estos puntos de entrada sofisticados.

Componentes Clave del Entorno de Datos del Titular de la Tarjeta (CDE)

El CDE incluye cualquier componente del sistema que almacene, procese o transmita datos del titular de la tarjeta, junto con cualquier sistema conectado a él. En 2026, los microservicios y las funciones sin servidor a menudo manejan estas tareas, lo que dificulta la detección del "eslabón más débil". La segmentación efectiva de la red es vital; aísla el CDE del resto de su red corporativa. Al implementar reglas estrictas de firewall y VLAN, puede reducir su huella de escaneo hasta en un 80%, ahorrando tiempo y reduciendo la complejidad de sus auditorías de cumplimiento.

Las Consecuencias del Incumplimiento

Las sanciones financieras por no mantener un historial de escaneo limpio son severas. Las marcas de tarjetas como Visa y Mastercard pueden imponer multas mensuales que oscilan entre $5,000 y $100,000, dependiendo del volumen de transacciones y la duración del incumplimiento. Más allá de las multas, el costo oculto de una violación incluye la responsabilidad legal y una caída promedio del 20% en la confianza del cliente. Si falla en los escaneos consecutivos, los procesadores de pagos pueden rescindir su acuerdo comercial, lo que cerrará por completo su capacidad para aceptar pagos digitales.

Escaneo Interno vs. Externo: Entendiendo el Requisito 11.3

El Requisito 11.3 de PCI DSS establece un marco riguroso para identificar las brechas de seguridad antes de que lo hagan los atacantes. Divide la carga de trabajo en dos categorías: interna y externa. No puede simplemente ejecutar una herramienta y marcharse. Necesita un proceso documentado que demuestre que su rutina de escaneo de cumplimiento PCI DSS cubre todos los rincones de su Entorno de Datos del Titular de la Tarjeta (CDE). El Requisito 11.3.1 se centra en la red interna, mientras que el 11.3.2 se dirige a sus activos de cara al público. El objetivo no es solo encontrar errores; es demostrar que su proceso de remediación realmente funciona bajo presión.

La "Regla Trimestral" es un punto frecuente de fallo para muchas organizaciones. Debe lograr cuatro escaneos "limpios" consecutivos cada 12 meses. Esto significa que necesita un informe aprobatorio cada 90 días. Si un escaneo revela una vulnerabilidad en el mes tres, no solo la arregla y espera al próximo trimestre. Debe volver a escanear inmediatamente hasta que el informe esté limpio. Faltar incluso un trimestre puede restablecer su reloj de cumplimiento, obligándole a comenzar el ciclo de nuevo para demostrar un año de postura de seguridad consistente.

La puntuación CVSS sirve como lenguaje universal para estos informes. Para los escaneos externos, el umbral es estricto: cualquier vulnerabilidad con una puntuación CVSS de 4.0 o superior resulta en un fallo automático. Esto incluye los riesgos "Medios" que pueden parecer menores pero proporcionan un punto de apoyo para las explotaciones sofisticadas. Los escaneos internos son ligeramente diferentes, ya que requieren la remediación de todos los riesgos "Altos" y "Críticos" según lo definido por los estándares actuales del PCI SSC. Para una visión más profunda de cómo estos escaneos difieren de las pruebas a gran escala, consulte la documentación oficial PCI DSS Requirement 11.3.

Escaneo Interno: Más Allá de la Casilla de Verificación

Los escaneos internos no requieren un proveedor externo, pero la persona que los ejecuta debe estar "calificada" y ser operativamente independiente. Esto significa que su desarrollador principal no debe escanear su propio código. Muchas empresas luchan contra la "deuda de vulnerabilidad" en los sistemas heredados, donde a menudo reside el 45% de las vulnerabilidades internas. Debe volver a escanear hasta que se resuelva cada riesgo Alto y Crítico. Si está luchando para gestionar estos ciclos internos, es posible que desee automatizar sus pruebas de seguridad para mantener a sus equipos internos centrados en la remediación en lugar de en la generación de informes manuales.

Escaneo ASV Externo: El Estándar de Oro

Los escaneos externos deben ser realizados por un Proveedor de Escaneo Aprobado (ASV). La Guía del Programa ASV v3.0 exige que los proveedores comprueben más de 30,000 vulnerabilidades conocidas. Aproximadamente el 28% de los escaneos ASV iniciales fallan debido a simples descuidos como contraseñas de administrador predeterminadas o configuraciones SSL/TLS 1.0 obsoletas. Si un escaneo señala un falso positivo, no puede simplemente ignorarlo. Debe presentar una disputa formal con evidencia de controles compensatorios, como un Web Application Firewall (WAF) que bloquea específicamente la explotación en cuestión. Su ASV debe revisar y aceptar formalmente esta disputa antes de que su escaneo se marque como "Aprobado".

- Escaneos Internos: Se realizan trimestralmente y después de cualquier "cambio significativo" en la red.

- Escaneos Externos: Deben ser realizados por un proveedor aprobado por el PCI SSC (ASV).

- Remediación: Todas las puntuaciones externas de 4.0+ deben ser parcheadas y reescaneadas dentro de la misma ventana de 90 días.

- Documentación: Debe mantener los informes de escaneo durante al menos 12 meses para que los revise su QSA.

La consistencia es su mejor defensa. Un solo escaneo perdido o un servidor heredado olvidado puede conducir a un hallazgo de incumplimiento durante su evaluación anual. Al tratar el escaneo de cumplimiento PCI DSS como un hábito mensual en lugar de una tarea trimestral, se asegura de que las amenazas CVSS 4.0+ se neutralicen mucho antes de que se conviertan en una responsabilidad.

La Anatomía de un Escaneo PCI Aprobatorio: CVSS y Niveles de Riesgo

Un informe de escaneo aprobatorio es la principal evidencia de que su negocio mantiene una red segura. Para 2026, el estándar para el escaneo de cumplimiento PCI DSS ha evolucionado para priorizar el Common Vulnerability Scoring System (CVSS) v4.0. Si bien las versiones anteriores se centraron en gran medida en la capacidad de explotación, v4.0 introduce el marco "Base, Amenaza y Ambiental" (BTE). Esto proporciona una visión más granular de cómo una vulnerabilidad afecta realmente a su entorno específico. Cualquier vulnerabilidad con una puntuación base CVSS de 4.0 o superior resulta en un "Fallo" automático en un informe ASV. No puede negociar estas puntuaciones; son la línea dura entre el cumplimiento y una notificación de violación.

La ventana de 90 días define su ritmo operativo. El Requisito 11.3.2 de PCI DSS dicta que debe realizar escaneos externos cada tres meses. Si un escaneo identifica una vulnerabilidad de alto riesgo el día 80, tiene solo 10 días para remediar y volver a escanear para mantener su estado de cumplimiento trimestral. Faltar a esta ventana incluso por 24 horas puede conducir a multas mensuales por incumplimiento de los bancos comerciales, que a menudo oscilan entre $5,000 y $100,000, dependiendo de su volumen de transacciones.

Vulnerabilidades Comunes de "Fallo Automático"

Algunos fallos omiten la puntuación CVSS por completo y desencadenan un fallo instantáneo. A partir de 2025, el 14% de los fallos de escaneo provienen de protocolos inseguros como TLS 1.0 o 1.1. Estos son fallos instantáneos porque carecen de estándares de encriptación modernos. Las credenciales codificadas y las cuentas de proveedores predeterminadas también garantizan una calificación reprobatoria. Las vulnerabilidades de las aplicaciones web, específicamente la inyección SQL y el recorrido de directorios, siguen siendo los "Dos Grandes" fallos. Incluso si su firewall es perfecto, un solo campo de entrada no validado en una página de pago hundirá sus resultados de escaneo de cumplimiento PCI DSS de inmediato.

El Ciclo de Escaneo-Parcheo-Verificación

Los equipos exitosos no tratan el escaneo como un evento único. Los datos de 2024 muestran que el 62% de las organizaciones fallan en su escaneo trimestral inicial. El ciclo "Escanear-Parchear-Verificar" es la única forma de mantenerse por delante de la fecha límite de 90 días. Cuando aparece una vulnerabilidad, debe aplicar el parche y luego ejecutar un reescaneo dirigido para demostrar que la corrección funciona. Las herramientas automatizadas de reescaneo pueden verificar estas correcciones en tiempo real, lo que evita el cuello de botella de esperar una revisión manual. Este ciclo asegura que los parches no rompan los entornos de producción mientras mantienen el reloj de cumplimiento avanzando.

Su Asesor de Seguridad Calificado (QSA) requiere un rastro específico de documentación para aprobar su Declaración de Cumplimiento (AoC) anual. Deberá proporcionar:

- El Resumen Ejecutivo: Una vista de alto nivel que muestra un estado de "Aprobado" para el trimestre.

- Los Detalles de la Vulnerabilidad: Una lista completa de cada CVE identificado, incluso aquellos por debajo del umbral de 4.0.

- Atestación de Escaneo: Un documento firmado por su ASV que confirma la validez del escaneo.

- Evidencia de Remediación: Registros que muestran cuándo se aplicaron los parches y las fechas posteriores de reescaneo aprobatorio.

Un QSA no solo mirará el informe aprobatorio final. Buscará la historia de los ciclos de 90 días. Si muestra un patrón de encontrar un error crítico el día 89 y arreglarlo el día 90 cada trimestre, indica una falta de seguridad proactiva. Trate de tener su escaneo aprobatorio finalizado al menos 15 días antes del final del trimestre para tener en cuenta la deuda técnica inesperada o las implementaciones complejas de parches.

Construyendo un Flujo de Trabajo de Cumplimiento Continuo con IA

El cumplimiento no debería ser un pánico trimestral. Es un estándar operativo diario. La transición de los ejercicios manuales de marcar la casilla a un flujo de trabajo impulsado por la IA reduce el riesgo de error humano en un 65%. La mayoría de las organizaciones fallan en su auditoría inicial porque tratan la seguridad como un evento estático. Al construir un bucle continuo, se asegura de que el escaneo de cumplimiento PCI DSS se convierta en una parte integral de su ciclo de vida de desarrollo en lugar de un cuello de botella. Esto requiere un cambio en la forma en que maneja los datos y la infraestructura.

- Paso 1: Mapee su CDE y defina los límites. No puede proteger lo que no rastrea. Utilice herramientas de descubrimiento para mapear su Entorno de Datos del Titular de la Tarjeta (CDE) y definir los límites de escaneo automatizados. Un informe de seguridad de marzo de 2024 mostró que el 41% de las violaciones de datos involucraron activos no mapeados. El Requisito 12.5.2 de PCI DSS 4.0 ahora exige un inventario documentado de todos los componentes del sistema dentro del alcance, lo que hace que este paso sea legalmente esencial.

- Paso 2: Integre agentes de seguridad en CI/CD. Incorpore herramientas de seguridad directamente en su pipeline utilizando Jenkins, GitLab o GitHub Actions. Esto asegura que cada confirmación de código se someta a una comprobación de referencia. El 85% de las empresas de tecnología de alto crecimiento ahora utilizan pipelines de seguridad automatizados para detectar fallos antes de que lleguen a un servidor de producción.

- Paso 3: Configure alertas en tiempo real. No espere a un informe mensual para encontrar un agujero en su perímetro. Configure activadores para cualquier vulnerabilidad que exceda CVSS 4.0 para notificar a su equipo de seguridad dentro de los 10 minutos de la detección. Este bucle de retroalimentación inmediato es fundamental para mantener la integridad de los sistemas de pago.

- Paso 4: Automatice los informes trimestrales. Generar documentos de Atestación de Cumplimiento (AoC) manualmente requiere un promedio de 20 horas de mano de obra. Las plataformas impulsadas por la IA pueden agregar datos de escaneo y generar estos informes en segundos, asegurando que cumpla con el requisito de 90 días sin agotar a su personal.

- Paso 5: Utilice la IA para priorizar la remediación. Utilice el aprendizaje automático para filtrar los falsos positivos. En lugar de perseguir 500 errores "críticos", la IA utiliza el Exploit Prediction Scoring System (EPSS) para identificar el 3% de las vulnerabilidades que los hackers están utilizando realmente en la naturaleza en este momento.

Desplazamiento a la Izquierda: Seguridad como Código

Los desarrolladores no deben esperar a una auditoría externa para encontrar fallos. Al desplazarse a la izquierda, proporciona resultados de escaneo mientras el código todavía está en el IDE. La integración de DAST en el proceso de construcción permite a los ingenieros ver cómo se comporta su aplicación bajo ataques simulados. Una encuesta de la industria de 2023 encontró que el 74% de las organizaciones que se desplazan a la izquierda ven un aumento de 2 veces en la velocidad de implementación. Reduce la fricción porque las correcciones ocurren durante el desarrollo, manteniendo sus resultados de escaneo de cumplimiento PCI DSS limpios y predecibles.

Guía de Remediación Impulsada por la IA

Los agentes de IA ahora interpretan registros de escaneo complejos en tickets accionables. En lugar de una vaga advertencia de "Inyección SQL", la IA proporciona la línea de código exacta y una corrección sugerida. El escaneo predictivo identifica posibles desviaciones de cumplimiento al analizar los cambios de configuración antes de que violen los estándares PCI. Si un parche no se puede aplicar de inmediato, el "Parcheo Virtual" automatizado actúa como un puente temporal. El 82% de los responsables de seguridad informan que la remediación asistida por IA ha reducido su tiempo medio de reparación (MTTR) en un 50% desde enero de 2024.

¿Listo para automatizar su seguridad y mantenerse listo para la auditoría? Programe su escaneo PCI automatizado hoy mismo y deje de gestionar el cumplimiento manualmente.

Penetrify: Automatizando el Requisito de Penetration Testing de PCI DSS

El Requisito 11.4.1 de PCI DSS 4.0 exige que las organizaciones realicen pruebas de penetración internas y externas al menos una vez cada 12 meses y después de cualquier cambio significativo en la infraestructura. Los métodos tradicionales de pruebas manuales a menudo fallan porque capturan solo un momento en el tiempo. Penetrify resuelve esto fusionando evaluaciones de vulnerabilidades de alta frecuencia con la explotación activa dirigida por la IA. Automatiza la mayor parte del escaneo de cumplimiento PCI DSS al tiempo que proporciona la profundidad técnica de un compromiso manual. Esto asegura que su postura de seguridad no sea solo una casilla de verificación, sino una barrera endurecida contra las amenazas del mundo real.

Las medidas de seguridad estáticas no son suficientes cuando se revelaron 26,447 nuevas vulnerabilidades solo en 2023. Una Penetration Testing manual realizada en enero no detectará una explotación crítica de día cero lanzada en abril. Los agentes de IA de Penetrify simulan el comportamiento del atacante 24/7. Estos agentes no solo identifican los puertos abiertos; intentan el movimiento lateral y la escalada de privilegios tal como lo haría un adversario humano. Este cambio de instantáneas puntuales a la monitorización continua asegura que su Entorno de Datos del Titular de la Tarjeta (CDE) permanezca protegido contra las amenazas en evolución que surgen entre las auditorías anuales.

Las consideraciones financieras a menudo impulsan las decisiones de cumplimiento. Las empresas de seguridad boutique tradicionales cobran entre $15,000 y $45,000 por una sola Penetration Testing con alcance PCI. Estos compromisos generalmente tardan tres semanas en programarse y otras dos semanas en producir un informe final. Penetrify reduce estos costos operativos en un 75% a través de la automatización inteligente. Obtiene resultados inmediatos y la capacidad de volver a escanear tan a menudo como sea necesario sin incurrir en honorarios de consultores de $250 por hora. Es un modelo escalable que crece con su infraestructura sin inflar su presupuesto de seguridad.

Los auditores y los Asesores de Seguridad de Calidad (QSA) requieren documentación específica para validar su estado de cumplimiento. Penetrify genera informes listos para QSA con un solo clic. Estos documentos detallan la metodología de prueba específica, los hallazgos y los pasos de remediación verificados requeridos para el Requisito 11. Al proporcionar datos claros y procesables que se mapean directamente con los estándares PCI, elimina el típico tira y afloja entre sus equipos de ingeniería y los auditores de cumplimiento. Este informe optimizado puede reducir el tiempo dedicado a la preparación de la auditoría en 40 horas o más por ciclo.

La Ventaja de Penetrify para las Fintechs

Los procesadores de pagos y las plataformas de negociación manejan más de 10,000 transacciones por segundo. No pueden permitirse el tiempo de inactividad o los retrasos complejos en la configuración. Penetrify ofrece una configuración sin configuración que se integra con AWS, Azure y Google Cloud en menos de 8 minutos. Se escala a través de regiones globales, asegurando que el escaneo de cumplimiento PCI DSS cubra cada punto final en su arquitectura distribuida. Ya sea que esté gestionando una pasarela de pago heredada o un clúster de microservicios moderno, la plataforma se adapta a sus patrones de tráfico específicos sin degradar el rendimiento.

¿Listo para Automatizar Su Cumplimiento?

La transición del estrés trimestral manual a la tranquilidad automatizada es un movimiento estratégico para cualquier fintech en crecimiento. Ahorrará aproximadamente 120 horas-hombre por año en tareas relacionadas con el cumplimiento, manteniendo una postura de seguridad superior. Es hora de dejar de preocuparse por la próxima auditoría y comenzar a centrarse en su producto principal. Dé el primer paso hacia un futuro más seguro solicitando una evaluación de seguridad gratuita hoy mismo para ver cómo se compara su entorno actual con los últimos requisitos de PCI.

Comience Su Escaneo Automatizado de Cumplimiento PCI con Penetrify

Dominando su Hoja de Ruta de Seguridad para 2026

Mantenerse por delante de las amenazas en evolución requiere más que marcar una casilla una vez al trimestre. El Requisito 11.3 exige un nivel de precisión que los procesos manuales no pueden ofrecer. Para 2026, las organizaciones exitosas confiarán en la IA para manejar la mayor parte del escaneo de cumplimiento PCI DSS, asegurando que cada vulnerabilidad CVSS se aborde antes de que se convierta en una violación. Ha visto cómo la monitorización continua elimina el estrés de la temporada de auditoría y proporciona un escudo de 365 días para su entorno de datos del titular de la tarjeta.

Los agentes impulsados por la IA de Penetrify detectan las vulnerabilidades de aplicaciones web más frecuentes en menos de 15 minutos, lo que le brinda visibilidad instantánea de su perfil de riesgo. Nuestra plataforma genera informes listos para QSA para PCI DSS v4.x, por lo que siempre estará preparado para su próxima evaluación. No espere a que un escaneo fallido corrija las brechas de seguridad. Automatice su escaneo de cumplimiento PCI DSS hoy mismo con Penetrify y asegure su monitorización continua 24/7. Tiene las herramientas para convertir el cumplimiento de un obstáculo en una ventaja competitiva.

Preguntas Frecuentes

¿Puedo cumplir con PCI si solo escaneo una vez al año?

No, no puede mantener el cumplimiento con solo un escaneo por año. El Requisito 11.3.2 de PCI DSS exige específicamente que las organizaciones realicen escaneos externos al menos una vez cada 90 días. Esto significa que debe completar 4 escaneos exitosos anualmente a través de un Proveedor de Escaneo Aprobado (ASV). Faltar a un solo trimestre resulta en un estado de incumplimiento durante su evaluación anual. Deberá mantener registros de los 4 informes para su auditor.

¿Cuál es la diferencia entre un escaneo de vulnerabilidades y una prueba de penetración?

Un escaneo de vulnerabilidades es una búsqueda automatizada de alto nivel de agujeros de seguridad conocidos, mientras que una prueba de penetración es un ataque manual simulado por un experto humano. Los escaneos generalmente tardan de 2 a 4 horas en completarse. Por el contrario, una prueba de penetración a menudo dura de 5 a 10 días porque implica una explotación activa. PCI DSS 4.0 requiere ambos para garantizar una defensa en capas contra el 100% de los vectores de ataque conocidos.

¿Cloudflare o AWS me hacen cumplir automáticamente con PCI?

No, el uso de Cloudflare o AWS no le otorga el cumplimiento automático. Bajo el Modelo de Responsabilidad Compartida, estos proveedores aseguran la infraestructura, pero usted sigue siendo responsable de asegurar sus datos. Si bien AWS cubre el 100% de la seguridad física del centro de datos, usted aún gestiona el 50% o más de los controles. Esto incluye el escaneo de cumplimiento PCI DSS a nivel de aplicación y la gestión de sus propias claves de encriptación para proteger los datos del titular de la tarjeta.

¿Qué puntuación CVSS se requiere para aprobar un escaneo externo de PCI?

Debe lograr una puntuación CVSS inferior a 4.0 para aprobar un escaneo ASV externo. Cualquier vulnerabilidad clasificada como Media, Alta o Crítica con una puntuación de 4.0 a 10.0 resulta en un fallo automático. Tiene 30 días para remediar estos problemas y realizar un reescaneo. Este estricto umbral asegura que 0 vulnerabilidades de alto riesgo permanezcan expuestas a Internet público donde los atacantes puedan encontrarlas.

¿Con qué frecuencia debo realizar escaneos PCI internos?

Debe realizar escaneos internos al menos una vez cada 3 meses según el Requisito 11.3.1. Además, PCI DSS 4.0 exige un nuevo escaneo después de cualquier cambio que afecte al entorno de datos del titular de la tarjeta. Si actualiza su firewall o mueve 1 servidor, debe volver a escanear inmediatamente. El escaneo de cumplimiento PCI DSS regular le ayuda a detectar las amenazas internas antes de que conduzcan a una violación que podría costar $100,000 en multas.

¿Qué sucede si mi escaneo ASV falla justo antes de mi auditoría?

Fallará su auditoría si no tiene un informe ASV aprobatorio de los últimos 90 días. Los auditores requieren 4 informes trimestrales aprobatorios consecutivos para aprobar su Informe de Cumplimiento. Si un escaneo falla, debe parchear la vulnerabilidad y ejecutar un escaneo limpio antes de la fecha límite. 1 informe fallido puede retrasar su certificación en 30 días o más, lo que lleva a un aumento de las tarifas de procesamiento de su banco.

¿Pueden las herramientas impulsadas por la IA reemplazar las Penetration Testing manuales para el Requisito 11.4 de PCI?

No, las herramientas de IA no pueden reemplazar las pruebas de penetración manuales requeridas por el Requisito 11.4 de PCI DSS. El PCI Security Standards Council establece que las pruebas deben ser realizadas por un profesional cualificado con al menos 2 años de experiencia. Si bien la IA puede acelerar la primera fase de descubrimiento, carece de la lógica creativa necesaria para encadenar las explotaciones. Necesita un humano para verificar el 100% de los resultados para cumplir con el estándar.

¿Cómo manejo las vulnerabilidades en las bibliotecas de terceros para el cumplimiento de PCI?

Debe rastrear y parchear las bibliotecas de terceros utilizando herramientas de Análisis de Composición de Software (SCA). El Requisito 6.3.1 exige que mantenga un inventario de todo el software personalizado y de terceros. Si una biblioteca como Log4j tiene una puntuación CVSS de 10.0, debe actualizarla en un plazo de 30 días. Mantener 0 bibliotecas obsoletas en su entorno de producción es esencial para una auditoría limpia y previene el 90% de los ataques comunes a la cadena de suministro.