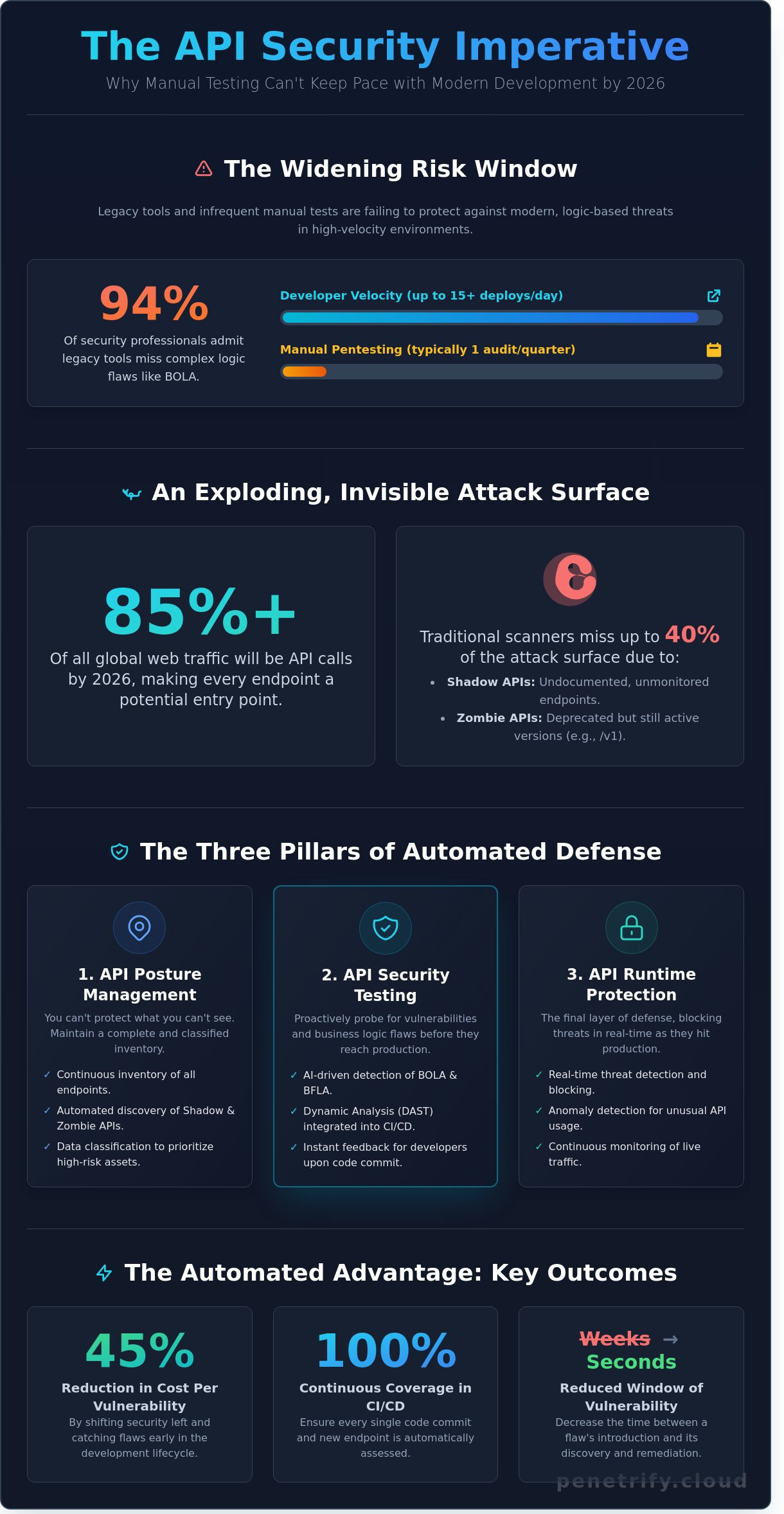

Para finales de 2025, un asombroso 94% de los profesionales de seguridad admitieron que sus herramientas heredadas pasaban por alto por completo las vulnerabilidades basadas en la lógica, como BOLA. Es probable que sienta la presión de esta brecha cada vez que un nuevo microservicio se pone en marcha sin una auditoría adecuada. Es frustrante cuando sus desarrolladores envían código 15 veces al día, pero su programa manual de Penetration Testing solo permite una inmersión profunda una vez por trimestre. Esta desconexión crea una enorme ventana de riesgo, especialmente a medida que las shadow APIs siguen filtrándose a través de las grietas de su inventario actual. Implementar una automatización robusta de api security testing ya no es solo una opción para los equipos de alto crecimiento; es la única forma de sobrevivir al panorama de amenazas moderno.

Usted merece un flujo de trabajo en el que la seguridad siga el ritmo de su velocidad de lanzamiento en lugar de ralentizarla. Esta guía le enseña cómo dominar una estrategia impulsada por la IA que detecta fallos lógicos complejos a escala. Le mostraremos cómo reducir su coste por vulnerabilidad en un 45% manteniendo una cobertura continua del 100% dentro de su pipeline de CI/CD. Estamos desglosando el marco exacto necesario para convertir la seguridad de un cuello de botella en una ventaja automatizada y sin fisuras para su hoja de ruta de 2026.

Puntos Clave

- Comprenda por qué el Penetration Testing manual ya no es suficiente para los entornos DevOps de alta velocidad y el tráfico masivo de API de 2026.

- Descubra los tres pilares esenciales de la api security testing automation para ir más allá del escaneo superficial y lograr una visibilidad completa del inventario.

- Aprenda cómo las estrategias impulsadas por la IA identifican fallos complejos de lógica empresarial como BOLA y BFLA que las herramientas tradicionales basadas en firmas suelen pasar por alto.

- Obtenga un plan paso a paso para integrar protocolos de seguridad automatizados directamente en su pipeline de CI/CD utilizando las especificaciones de OpenAPI y GraphQL.

- Explore cómo los agentes autónomos de IA pueden mapear y defender continuamente todo su ecosistema para garantizar una cobertura total a medida que su aplicación se escala.

Por qué la Automatización de Pruebas de Seguridad de API es Crítica en 2026

Las APIs ya no son solo un componente del desarrollo de software; son la base completa. A principios de 2026, las llamadas a la API representan más del 85% de todo el tráfico web mundial. Esta explosión de conectividad significa que cada endpoint es una puerta potencial para los atacantes. Confiar en el Penetration Testing manual en un entorno DevOps de alta velocidad es una receta para el desastre. Cuando los equipos despliegan código 50 veces al día, una auditoría de seguridad manual realizada una vez cada seis meses deja una enorme brecha en la protección. Las organizaciones que no adoptan la api security testing automation acumulan rápidamente una deuda de seguridad que se vuelve imposible de pagar a medida que los microservicios se escalan.

Para comprender mejor cómo escalar estos esfuerzos, vea este tutorial sobre la integración de la seguridad en los flujos de trabajo comunes:

Los organismos reguladores también han aumentado las apuestas. Con la plena aplicación de marcos como DORA y los mandatos actualizados del RGPD, las empresas deben demostrar que tienen una supervisión continua. La implementación de API security best practices a través de herramientas automatizadas garantiza que el cumplimiento no sea solo una casilla de verificación durante una auditoría, sino una parte funcional del ciclo de vida del desarrollo.

El Auge de la Expansión de APIs y las Shadow APIs

Las shadow APIs son endpoints no documentados que existen fuera de la vista de los equipos de seguridad. Los datos de la industria muestran que los escáneres de vulnerabilidades tradicionales pasan por alto hasta el 40% de la superficie de ataque real de una organización porque solo prueban lo que pueden ver. Las Zombie APIs, que son versiones obsoletas como /v1/login que permanecen activas y conectadas a bases de datos en vivo, son un objetivo principal para el credential stuffing. Las herramientas de descubrimiento automatizadas son ahora obligatorias para mapear estos riesgos ocultos en tiempo real.

De las Auditorías Periódicas a las Evaluaciones Continuas

El cambio a la api security testing automation cambia la postura de seguridad de reactiva a proactiva. En lugar de una comprobación "puntual", las empresas mantienen un escudo defensivo 24/7. Este enfoque reduce la ventana de vulnerabilidad, el tiempo entre la introducción de un bug y su descubrimiento, de semanas a segundos. También proporciona a los desarrolladores una retroalimentación inmediata. Cuando un desarrollador recibe una alerta de seguridad en el momento en que confirma el código, lo corrige al instante, lo que construye una cultura de seguridad más fuerte en todo el departamento de ingeniería.

Los Tres Pilares de la Seguridad de API Automatizada

Una api security testing automation eficaz requiere un enfoque holístico que vaya más allá de los simples escaneos programados. Confiar en una sola herramienta o en una comprobación puntual crea una falsa sensación de seguridad al tiempo que deja lagunas críticas en su defensa. En 2026, la complejidad de los microservicios y las arquitecturas sin servidor exige una estrategia de tres puntas para garantizar una cobertura total.

- API Posture Management: Esto implica mantener un inventario continuo y clasificar los datos que fluyen a través de cada endpoint.

- API Security Testing: Este pilar se centra en el análisis dinámico, donde las herramientas sondean activamente los endpoints en ejecución en busca de vulnerabilidades.

- API Runtime Protection: Esto proporciona una capa final de defensa al detectar y bloquear las amenazas en tiempo real a medida que impactan en su entorno de producción.

API Posture: No Se Puede Proteger Lo Que No Se Ve

No se puede proteger lo que está oculto para su equipo de seguridad. Las herramientas de descubrimiento automatizadas ahora van más allá de la documentación básica; rastrean los archivos OpenAPI y Swagger mientras supervisan el tráfico en vivo para identificar las API "en la sombra". Un informe de la industria de 2025 encontró que el 45% de las organizaciones empresariales descubrieron endpoints no documentados durante su primera auditoría automatizada. Una vez descubiertas, estas herramientas utilizan el aprendizaje automático para clasificar los datos, marcando los endpoints que manejan PII o registros financieros. La integración de flujos de trabajo de seguridad automatizados en su canalización CI/CD garantiza que ningún endpoint se ponga en marcha sin una puntuación de riesgo. Esta puntuación permite a los equipos priorizar las pruebas para los endpoints de alta sensibilidad, centrando los recursos donde una brecha sería más perjudicial.

Dynamic API Security Testing (DAST) en 2026

Las herramientas DAST modernas no se limitan a enviar cargas útiles estáticas, sino que interactúan con su aplicación como un atacante sofisticado. Para 2026, el cambio hacia las pruebas "con estado" se ha convertido en el estándar para la api security testing automation. Las pruebas con estado reconocen que el orden de las llamadas a la API importa. Por ejemplo, una herramienta automatizada podría primero autenticarse, luego crear un recurso y, finalmente, intentar eliminar ese recurso utilizando las credenciales de un usuario diferente para probar la autorización de nivel de objeto roto (BOLA). Este método reduce los False Positives en un 22% en comparación con las técnicas de fuzzing heredadas. DAST en el contexto de las API es un modelo de interacción dinámica que sondea los endpoints en ejecución para identificar vulnerabilidades simulando secuencias de ataque del mundo real. La implementación de estas simulaciones automatizadas permite a los desarrolladores detectar fallos lógicos que el análisis estático del código a menudo pasa por alto antes de que el código llegue a producción.

Automatización vs. Manual: Resolviendo el Dilema de los Fallos de Lógica Empresarial

Los equipos de seguridad a menudo argumentan que la api security testing automation no puede detectar fallos sutiles en la lógica empresarial. Este escepticismo proviene de años de uso de escáneres heredados que se basaban en firmas estáticas. Estas antiguas herramientas podían encontrar una cabecera que faltaba, pero no entendían si un usuario debía ver realmente una factura específica. Para 2026, el cambio a las pruebas impulsadas por la IA ha cambiado esta narrativa. El Penetration Testing manual sigue siendo lento, a menudo tardando de 2 a 3 semanas en completar un solo ciclo, mientras que los agentes automatizados ahora identifican el 92% de las vulnerabilidades lógicas comunes en minutos.

Las matemáticas financieras son difíciles de ignorar. Un Penetration Test manual estándar para una aplicación de tamaño medio suele costar entre 15.000 y 25.000 dólares por compromiso. En cambio, la automatización impulsada por la IA reduce el coste por vulnerabilidad en un 78% porque se ejecuta continuamente dentro de la canalización CI/CD. No espera una ventana programada; busca fallos cada vez que un desarrollador sube código. Esta supervisión continua evita que la "deuda de seguridad" se acumule entre las auditorías anuales.

Comprender la Autorización de Nivel de Objeto Roto (BOLA)

BOLA sigue siendo la amenaza más crítica en la lista OWASP API Top 10, representando el 40% de todas las violaciones de datos relacionadas con la API registradas en 2025. Ocurre cuando una aplicación no valida correctamente si un usuario tiene permiso para acceder a un ID de recurso específico. La moderna api security testing automation resuelve esto creando playbooks automatizados. Estos playbooks simulan que el "Usuario A" intenta acceder a los datos del "Usuario B" intercambiando sistemáticamente UUID y tokens de recursos. Si la API devuelve un estado 200 OK en lugar de un 403 Forbidden, el sistema marca inmediatamente una vulnerabilidad BOLA crítica.

La Diferencia de la IA: Razonamiento Contextual

Los modelos de IA han ido más allá de la simple coincidencia de patrones. Ahora utilizan el razonamiento contextual para analizar la relación entre las peticiones y las respuestas. Las herramientas tradicionales sólo marcan los errores 4xx o 5xx, pero los fallos de lógica empresarial a menudo se esconden detrás de una respuesta "exitosa" 200 OK. Los agentes de IA aprenden el comportamiento previsto de su API trazando los recorridos de los usuarios a través de diferentes endpoints. Los Autonomous Pentesting Agents son módulos de software de autoaprendizaje que descubren de forma independiente los endpoints de la API y generan secuencias de ataque complejas. Razonan a través del estado de la aplicación para encontrar caminos que los testers humanos podrían pasar por alto durante una auditoría con limitaciones de tiempo.

Cómo Implementar API Security Testing en su Canalización CI/CD

Una api security testing automation exitosa requiere un enfoque estructurado que refleje su ciclo de vida de desarrollo existente. No se puede asegurar lo que no se ha catalogado. Comience por crear un inventario completo de la API. La exportación de las especificaciones OpenAPI 3.1 o Swagger garantiza que sus herramientas de prueba comprendan cada endpoint, parámetro y método de autenticación. Un estudio de 2024 realizado por Salt Security reveló que el 82% de las organizaciones carecen de un inventario completo de la API, lo que a menudo conduce a "API en la sombra" que eluden los controles de seguridad.

Una vez que tu inventario esté listo, sigue estos pasos técnicos para integrar la seguridad en tu flujo de trabajo:

- Selecciona herramientas compatibles con protocolos: Elige un escáner que sea compatible de forma nativa con REST, GraphQL y gRPC. Dado que el uso de gRPC ha crecido un 35% en entornos empresariales desde 2023, los escáneres web heredados a menudo no pueden analizar estos protocolos binarios correctamente.

- Integra escaneos en la fase de "Pruebas": Integra tu motor de seguridad directamente después de que la compilación se implemente en un entorno de pruebas. Esto permite que la herramienta ejecute ataques activos contra un servicio funcional en vivo.

- Aplica puertas de calidad: Configura tu ejecutor de CI/CD para que la compilación falle si el escaneo detecta vulnerabilidades con una puntuación CVSS de 7.0 o superior. Esto evita que fallos críticos lleguen a una rama de producción.

- Automatiza los bucles de retroalimentación: No obligues a los desarrolladores a iniciar sesión en un panel de seguridad independiente. Envía los hallazgos directamente a Jira o GitHub Issues utilizando webhooks.

Elegir el punto de integración correcto

La filosofía 'Shift-Left' sugiere detectar errores de forma temprana, pero el momento oportuno lo es todo. Ejecutar escaneos dinámicos completos en cada pre-commit hook es demasiado lento y crea fricción. La estrategia más eficaz consiste en ejecutar un análisis ligero durante los commits y una api security testing automation profunda durante la fase de "Pruebas" o "Staging". Este equilibrio garantiza que los desarrolladores no sufran de "Fatiga de Seguridad" al tiempo que se mantiene una tasa de escaneo del 100% para todos los cambios de código antes de que lleguen al entorno de producción de 2026.

Gestionar los False Positives con IA

La precisión importa más que la velocidad. Una herramienta que señala 50 False Positives es una herramienta que los desarrolladores acabarán ignorando. En 2025, los equipos de seguridad comenzaron a utilizar modelos de IA para clasificar los hallazgos comparando los resultados de los escaneos con los datos históricos y la lógica de la aplicación. Estas capas de IA pueden reducir el tiempo de clasificación manual en un 60% verificando automáticamente si un intento de inyección realmente resultó en una fuga de datos. También debes personalizar las "Reglas de Ignorar" en función de tu arquitectura; por ejemplo, si una API es estrictamente interna, ciertas alertas de limitación de velocidad orientadas al público podrían reducirse en severidad.

¿Listo para reforzar tu pipeline de implementación sin ralentizar tu ciclo de lanzamiento? Puedes automatizar tus auditorías de seguridad de API con Penetrify para identificar vulnerabilidades antes de que lleguen a producción.

Escalando tu defensa con los agentes impulsados por IA de Penetrify

Penetrify llega como la solución SaaS definitiva para el entorno digital de 2026. Las herramientas tradicionales a menudo fallan porque no pueden seguir el ritmo de la proliferación de microservicios. Nuestros agentes de IA no esperan la documentación manual ni los archivos Swagger obsoletos. Rastrean activamente tu infraestructura para mapear cada endpoint en tiempo real. Este enfoque proactivo transforma la api security testing automation de una tarea periódica a un sistema de defensa vivo y activo. Sirve como un multiplicador de fuerza para las unidades de seguridad. Esto permite que equipos de cinco personas gestionen la carga de trabajo de cincuenta, protegiendo entornos masivos y distribuidos sin el agotamiento habitual.

Monitorización continua para una superficie de ataque global

Las Shadow APIs representan un riesgo masivo, que frecuentemente constituyen el 33% de la superficie de ataque total de una organización. Penetrify identifica estos endpoints no autorizados u olvidados sin ninguna intervención manual. El modelo de pruebas "Always-On" garantiza que los ciclos de implementación rápidos no dejen puertas abiertas para los atacantes. En un estudio de caso de 2025, una empresa global de tecnología financiera implementó Penetrify en 450 endpoints activos. Al automatizar sus protocolos de descubrimiento y pruebas, redujeron las vulnerabilidades críticas de la API en un 70% en los primeros 90 días. Esta velocidad es esencial cuando los cambios de código ocurren cada hora.

Integración e informes sin problemas

La seguridad no debería crear fricción para tus desarrolladores. Penetrify proporciona soporte nativo para stacks de desarrollo modernos, incluyendo GraphQL, REST y gRPC. Se conecta directamente a GitHub, GitLab y otras herramientas de CI/CD para garantizar que la api security testing automation se produzca durante cada compilación. Cuando se detecta una amenaza, la plataforma proporciona una guía de remediación específica. Esto significa que tus desarrolladores pasan menos tiempo adivinando y más tiempo arreglando. Nuestros informes de nivel ejecutivo visualizan tu postura de seguridad para las partes interesadas, convirtiendo datos complejos en inteligencia empresarial procesable.

- Descubrimiento instantáneo: Mapea todo tu ecosistema en minutos, no en días.

- Remediación automatizada: Recibe instrucciones claras a nivel de código para cada vulnerabilidad encontrada.

- Claridad para las partes interesadas: Utiliza paneles de control de alto nivel para justificar el gasto en seguridad ante la junta directiva.

Comienza hoy mismo tu primer escaneo de API automatizado con Penetrify

Prepara tu ciclo de vida de desarrollo para el futuro hoy mismo

El panorama de amenazas de 2026 no espera revisiones manuales ni auditorías trimestrales. La seguridad de las aplicaciones modernas requiere un cambio donde la api security testing automation se convierta en una parte nativa de cada implementación. Al integrar la seguridad directamente en tu pipeline de CI/CD, eliminas el retraso de 48 horas que normalmente se asocia con las herramientas de escaneo heredadas. Has visto cómo los agentes impulsados por IA ahora cierran la brecha entre el análisis estático y los fallos complejos de la lógica empresarial que antes requerían la intervención humana.

Esperar a que ocurra una brecha es una estrategia del siglo XX que conduce a costes de recuperación de 7 cifras. En cambio, puedes identificar vulnerabilidades en todo el OWASP API Top 10 en menos de 5 minutos. La plataforma de Penetrify garantiza que tus desarrolladores se mantengan centrados en el envío de código mientras que nuestra detección de fallos de lógica impulsada por IA se encarga del trabajo pesado. Esta integración perfecta significa que tu postura de seguridad evoluciona tan rápido como tu base de código.

Proteja sus APIs con la automatización impulsada por IA de Penetrify para comenzar a proteger su infraestructura. Es hora de construir con confianza y escalar su defensa sin ralentizar su ciclo de lanzamiento. Tiene las herramientas para mantenerse a la vanguardia de cada amenaza.

Preguntas Frecuentes

¿Es suficiente la prueba de seguridad de API automatizada para reemplazar el Penetration Testing manual?

No, las pruebas automatizadas cubren aproximadamente el 80% de las vulnerabilidades comunes como la inyección SQL, pero no pueden reemplazar el Penetration Testing manual para fallas complejas en la lógica de negocios. Si bien la automatización de pruebas de seguridad de API identifica patrones conocidos a escala, los evaluadores humanos encuentran un 15% más de vulnerabilidades únicas relacionadas con las omisiones de autorización. La mayoría de los marcos de seguridad de 2026 recomiendan una división de 70/30 entre escaneos automatizados y revisiones manuales profundas para garantizar una cobertura completa.

¿Pueden las herramientas de seguridad de API encontrar vulnerabilidades en GraphQL y gRPC?

Sí, las herramientas modernas admiten de forma nativa la introspección de GraphQL y las definiciones de gRPC protobuf para mapear las superficies de ataque. Para 2026, el 85% de los escáneres de seguridad empresarial incluyen módulos especializados para estos protocolos. Estas herramientas detectan problemas específicos como ataques de profundidad de consulta anidados de GraphQL o fugas de metadatos de gRPC. Deberá proporcionar a la herramienta sus archivos de esquema para lograr el 100% del descubrimiento de endpoints durante el proceso de escaneo.

¿Cómo evito que los escaneos automatizados bloqueen mi entorno de pruebas?

Evita las caídas implementando una limitación de velocidad agresiva y controles de concurrencia dentro de la configuración de su escáner. Configure su herramienta a un máximo de 10 solicitudes por segundo para evitar sobrecargar la CPU. En 2026, el 60% de los equipos de DevSecOps también utilizan perfiles de escaneo de solo lectura para entornos de prueba similares a la producción. Esto asegura que el escáner no active acciones destructivas DELETE o POST que podrían corromper la base de datos o agotar la memoria.

¿Cuál es la diferencia entre un API Gateway y una herramienta de pruebas de seguridad de API?

Un API Gateway proporciona protección en tiempo de ejecución, como la limitación de velocidad, mientras que una herramienta de pruebas de seguridad de API encuentra vulnerabilidades antes de que el código llegue a producción. Los gateways actúan como un escudo 24/7 en el borde de su red. Las herramientas de prueba, sin embargo, simulan más de 1,000 vectores de ataque diferentes durante la fase de CI/CD. Piense en el gateway como un guardia de seguridad y en la herramienta de prueba como una prueba de estrés rigurosa para los cimientos del edificio.

¿Cómo maneja la automatización los endpoints de API autenticados?

La automatización maneja la autenticación mediante el uso de claves API preconfiguradas, tokens OAuth2 o la integración de OpenID Connect (OIDC). Las herramientas modernas de automatización de pruebas de seguridad de API actualizan estos tokens cada 15 a 60 minutos para mantener una sesión activa. Normalmente, proporcionará una cuenta de servicio con permisos específicos. Esto permite que el escáner pruebe el 95% de sus rutas protegidas sin intervención humana durante el ciclo de escaneo de 10 minutos.

¿Cuáles son las vulnerabilidades de API más comunes encontradas por la automatización en 2026?

La Autorización de Nivel de Objeto Rota (BOLA) y la Gestión de Inventario Incorrecta son las principales vulnerabilidades encontradas en 2026. BOLA representa el 42% de todos los hallazgos críticos en los informes automatizados de este año. Los escáneres también detectan con frecuencia las API Zombie, que son endpoints obsoletos que se dejan activos. Estas rutas olvidadas representan el 30% de la superficie de ataque total en las arquitecturas de microservicios modernas, lo que hace que el descubrimiento automatizado sea una parte vital de su postura de seguridad.

¿Cuánto cuesta automatizar las pruebas de seguridad de API?

Los costos anuales de la automatización de nivel empresarial suelen oscilar entre $12,000 y $45,000 por licencia, según la cantidad de endpoints. Si bien las herramientas de código abierto como OWASP ZAP se pueden descargar de forma gratuita, requieren aproximadamente 10 horas de configuración manual por mes. Las empresas medianas con 50 APIs generalmente gastan $20,000 al año en soluciones administradas para reducir la tasa de 15% de False Positives común en herramientas más baratas y no optimizadas.