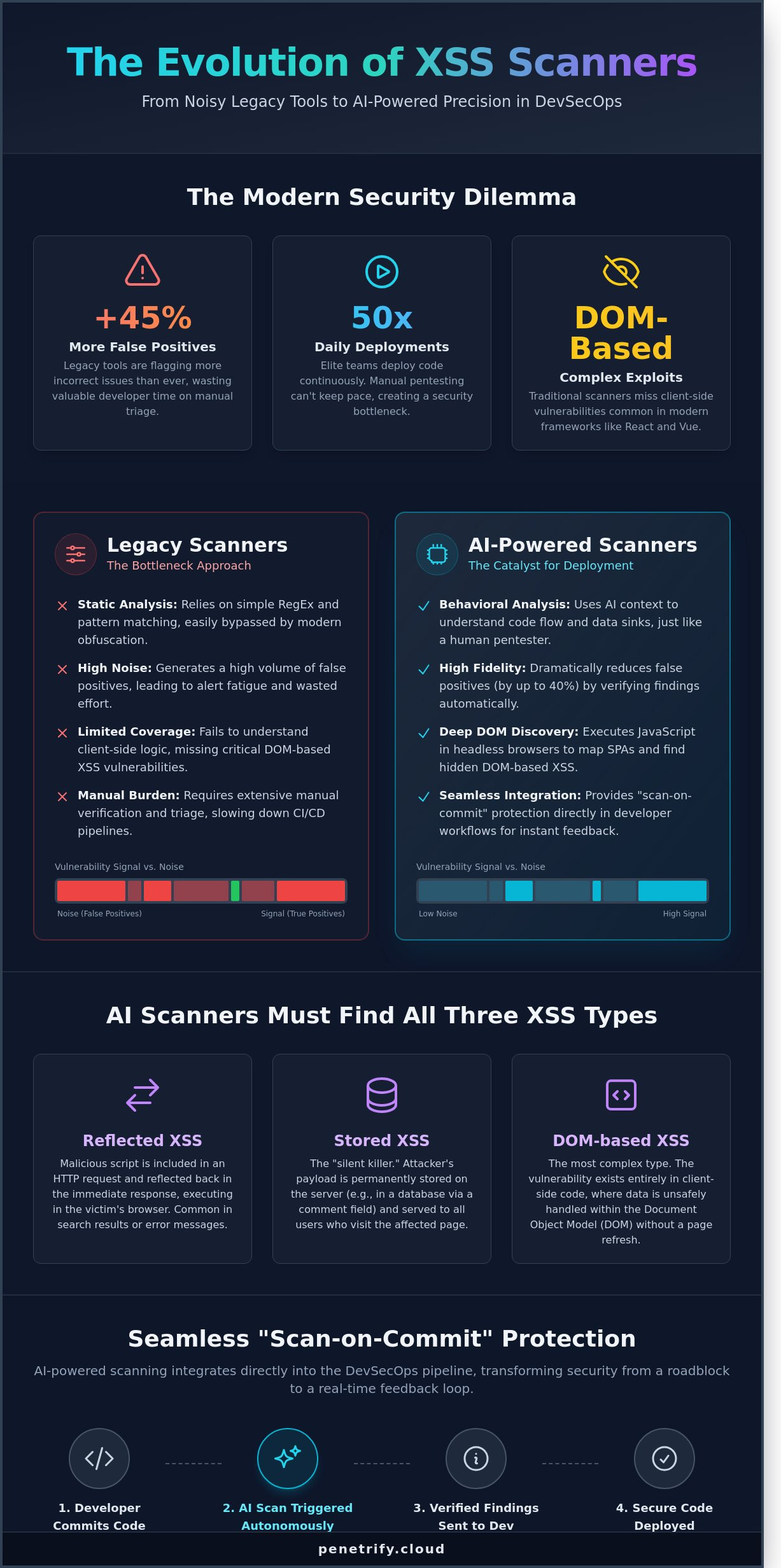

Es probable que su pila de seguridad actual esté marcando un 45% más de False Positives de lo que hacía en 2023, pero aún así está pasando por alto los complejos exploits basados en DOM que evaden los filtros tradicionales. Confiar en un escáner de cross-site scripting (xss) heredado en un entorno de desarrollo de 2026 es como usar un mapa de papel para navegar en un hyper-loop; simplemente no puede seguir el ritmo del código moderno. Estamos de acuerdo en que la seguridad debe ser un catalizador para la implementación, no un cuello de botella que obligue a sus desarrolladores a elegir entre realizar las entregas a tiempo y mantenerse seguros. Es agotador ver cómo el Penetration Testing manual se queda atrás de sus envíos diarios de CI/CD mientras su superficie de ataque crece.

Esta guía promete mostrarle cómo la detección impulsada por IA identifica vulnerabilidades profundamente arraigadas que las herramientas heredadas pasan por alto, proporcionando evidencia concreta de prueba de concepto para cada hallazgo. Descubrirá cómo lograr una protección precisa y autónoma que se escala junto con su aplicación sin agregar 15 horas de triaje manual a su sprint semanal. Vamos a analizar el cambio hacia el escaneo inteligente y le mostraremos exactamente cómo integrar estos resultados de alta fidelidad en sus flujos de trabajo de desarrollador existentes.

Puntos Clave

- Comprenda por qué las revisiones de código manuales fallan a escala y cómo las herramientas automatizadas cierran la brecha de seguridad para implementaciones de alta frecuencia.

- Aprenda cómo un escáner moderno de cross-site scripting (xss) utiliza el análisis de contexto de IA para identificar vulnerabilidades dentro de entornos complejos de HTML y JavaScript.

- Descubra las diferencias críticas entre las herramientas DAST heredadas y la detección impulsada por IA para eliminar los costosos False Positives.

- Domine el proceso de integración de escaneos de seguridad automatizados directamente en su pipeline de DevSecOps para una protección "scan-on-commit" perfecta.

- Explore cómo los agentes de IA de configuración cero pueden proporcionar a su aplicación detección de vulnerabilidades verificada las 24 horas del día, los 7 días de la semana sin ralentizar a su equipo de desarrollo.

¿Qué es un escáner de Cross-Site Scripting (XSS) y por qué lo necesita?

Un escáner de cross-site scripting (xss) funciona como un centinela de seguridad automatizado para su infraestructura web. Sondea sistemáticamente cada campo de entrada, encabezado y parámetro de URL para identificar dónde un atacante podría inyectar código malicioso. Comprender Cross-Site Scripting (XSS) es vital porque constantemente se clasifica como una de las tres principales vulnerabilidades web en los principales informes y evaluaciones de la industria. Estas herramientas han pasado de la coincidencia de patrones básicos al análisis de comportamiento sofisticado. Los escáneres modernos ahora usan navegadores sin cabeza para simular interacciones reales del usuario, asegurándose de detectar vulnerabilidades que el análisis estático podría pasar por alto. Los escáneres antiguos se basaban en expresiones regulares simples, pero las herramientas de la era de 2025 utilizan el análisis dinámico para lograr una reducción del 40% en los False Positives en comparación con los estándares de 2020.

El costo del fracaso es alto. Las vulnerabilidades XSS representaron el 12% de todos los pagos de recompensas por errores en plataformas como HackerOne en 2023. Un exploit exitoso permite a los atacantes secuestrar sesiones de usuario, robar cookies confidenciales o extraer datos privados directamente del navegador. En un mundo donde la empresa promedio administra más de 350 aplicaciones web, la supervisión manual no solo es difícil; es imposible. Las herramientas automatizadas proporcionan la única forma viable de mantener una postura de seguridad coherente en una huella digital masiva.

Para comprender mejor este concepto, vea este útil video:

Los tres tipos principales de XSS que un escáner debe encontrar

Reflected XSS: Esto ocurre cuando una aplicación recibe datos en una solicitud HTTP e incluye esos datos dentro de la respuesta inmediata de una manera insegura. Los escáneres deben probar cada parámetro de URL y campo de formulario. Buscan instancias en las que una consulta de búsqueda o un mensaje de error devuelve la entrada del usuario a la pantalla sin la desinfección adecuada, lo que podría ejecutar scripts maliciosos en el navegador de la víctima.

Stored XSS: A menudo llamado el "asesino silencioso", el Stored XSS impactó el 15% de todas las violaciones de datos informadas que involucraron aplicaciones web en 2023. En este escenario, el script malicioso se almacena permanentemente en el servidor de destino, como en una base de datos, un campo de comentario o un perfil de usuario. Un escáner debe rastrear cada página autenticada para encontrar scripts que se activen mucho después de que ocurra la inyección inicial.

DOM-based XSS: Este es el tipo más complejo de detectar porque la vulnerabilidad existe completamente en el código del lado del cliente. Los frameworks modernos como React o Vue.js a menudo manejan datos en el Document Object Model (DOM) sin refrescar la página. Los escáneres deben ejecutar el JavaScript de la aplicación en un entorno sandboxed para observar cómo fluyen los datos desde fuentes como window.location a sinks peligrosos como eval().

Por qué el Pentesting Manual ya No es Suficiente

Los ciclos de desarrollo ágil se han reducido de meses a días. Una encuesta de 2023 encontró que el 65% de las organizaciones implementan código al menos una vez por semana, con equipos de élite implementando 50 veces al día. Los testers humanos no pueden seguir el ritmo de este volumen. También son propensos a la fatiga. Revisar 5,000 campos de entrada en una plataforma SaaS en expansión es una receta para la supervisión. El error humano sigue siendo la principal causa de las brechas de seguridad en las revisiones manuales. Elegir un cross-site scripting (xss) scanner de alto rendimiento permite a los equipos escalar sus esfuerzos de seguridad sin contratar un ejército de analistas. El escaneo automatizado de XSS cierra la brecha entre la velocidad y la seguridad al proporcionar retroalimentación instantánea durante el proceso de construcción.

Cómo Funcionan los Escáneres XSS Modernos: Desde Payloads hasta el Contexto de la IA

Las herramientas de seguridad heredadas se basaban en bases de datos masivas de cadenas estáticas para encontrar vulnerabilidades. En 2026, este enfoque es obsoleto. Un moderno cross-site scripting (xss) scanner opera como un Penetration Testing experto, comenzando con una fase de descubrimiento profundo. No solo busca formularios visibles. Ejecuta JavaScript del lado del cliente para mapear todo el Document Object Model (DOM), descubriendo rutas ocultas en Single Page Applications (SPAs) y endpoints de API no documentados. La investigación de 2025 indica que el 65% de las vulnerabilidades explotables ahora se esconden en estos parámetros no vinculados, como los campos "debug" o "internal_id" que los crawlers tradicionales no detectan.

Una vez que el escáner mapea la superficie de ataque, realiza un análisis de contexto. Este paso determina exactamente dónde aterriza su entrada. Si un payload se refleja dentro de una etiqueta HTML, requiere diferentes caracteres que si aterriza dentro de una variable de JavaScript o un atributo de estilo CSS. Según la guía de XSS del SANS Institute, no tener en cuenta el contexto de reflexión específico es la principal causa tanto de False Positives como de la lógica de sanitización rota. Al identificar el contexto primero, el escáner evita enviar payloads inútiles que el navegador nunca ejecutaría de todos modos.

La etapa final de un escaneo sofisticado implica la ejecución verificada. En lugar de solo buscar una cadena "reflejada" en la respuesta HTTP, el escáner utiliza un navegador headless como Chromium para renderizar la página. Espera a ver si el script inyectado realmente activa una alerta o una callback. Esta verificación de comportamiento es la única forma de eliminar la duda del desarrollador y probar que una vulnerabilidad es real. Los equipos que desean optimizar este proceso de verificación a menudo integran una plataforma de seguridad basada en la nube para manejar los grandes requisitos de computación de la navegación headless.

Análisis Sensible al Contexto vs. Fuzzing Tradicional

El fuzzing tradicional es a menudo una táctica de "rociar y rezar". Golpea los servidores con miles de payloads genéricos, lo que aumenta el uso de la CPU y activa los límites de velocidad. Los analizadores modernos son mucho más inteligentes. Analizan la estructura DOM para calcular la secuencia exacta necesaria para salir de una cadena. Si un desarrollador usa comillas dobles para envolver un atributo, el escáner sabe que solo necesita probar payloads que comiencen con una comilla doble. Esta precisión reduce la carga del servidor en un 40% en comparación con los métodos más antiguos. Muchas herramientas de 2026 ahora usan modelos de IA entrenados en millones de patrones de código vulnerables para predecir qué endpoints son más propensos a ser débiles, priorizando aquellos para una inspección más profunda.

Evasión de WAF y Técnicas Avanzadas de Detección

La mayoría de las aplicaciones empresariales se encuentran detrás de un Web Application Firewall (WAF) que bloquea las etiquetas de script simples. Para ser efectivo, un cross-site scripting (xss) scanner debe probar los filtros WAF sin que se incluya en la lista negra la IP de prueba. Lo hace comenzando con solicitudes "canarias", que son cadenas inofensivas que imitan la estructura de un ataque. Si el canario pasa, el escáner aumenta lentamente la complejidad. Utiliza técnicas de codificación avanzadas como escapes hexadecimales, octales o Unicode anidados para evitar la sanitización básica basada en regex. Debido a que estos escáneres utilizan la ejecución verificada en un entorno de navegador real, pueden confirmar si el WAF neutralizó con éxito la amenaza o si el payload codificado aún se ejecutó en el lado del cliente.

Escáneres Heredados vs. Detección de XSS Impulsada por IA: Rompiendo el Ruido

Las herramientas heredadas están ahogando a los equipos de seguridad en ruido. Los benchmarks recientes de la industria indican que el 45% de las alertas de seguridad son False Positives, lo que obliga a los desarrolladores a perder horas persiguiendo problemas inexistentes. El Análisis Estático (SAST) marca patrones de código sin saber si la ruta es realmente alcanzable. El Análisis Dinámico (DAST) prueba la aplicación en ejecución, pero a menudo falla en formularios complejos de varias etapas o aplicaciones de una sola página. Un moderno cross-site scripting (xss) scanner debe cerrar esta brecha al comprender el contexto de todo el flujo de la aplicación.

Las herramientas heredadas a menudo fallan porque no comprenden la relación entre las entradas y salidas de datos en los entornos de 2026.

- SAST: A menudo marca las funciones "sink" incluso si la entrada está correctamente sanitizada en otra parte del código base.

- DAST: Con frecuencia, pasa por alto las vulnerabilidades DOM-based que solo se activan durante interacciones complejas del usuario o estados específicos del navegador.

- AI Agents: Utilizan el aprendizaje recursivo para probar cómo diferentes payloads interactúan con varios entornos de navegador, imitando la lógica de un atacante humano.

Los agentes de IA ahora identifican un 35% más de fallos XSS reflejados que las herramientas tradicionales basadas en regex, manipulando las entradas basándose en la respuesta en tiempo real de la aplicación. Al evaluar estas herramientas, la investigación de la Universidad de Columbia sobre las métricas de los escáneres proporciona una base crítica para medir lo bien que una herramienta cubre realmente la superficie de ataque, en lugar de simplemente marcar casillas.

Las plataformas nativas de la nube redujeron los costes de infraestructura en un 60% en 2025 en comparación con las instalaciones locales pesadas. Estas configuraciones más antiguas requieren hardware dedicado y actualizaciones manuales que no pueden seguir el ritmo de los ciclos de despliegue rápidos. Las opciones nativas de la nube se escalan instantáneamente para manejar miles de endpoints. No ralentizan el pipeline de desarrollo, lo que las convierte en el estándar para 2026. Un escáner de cross-site scripting (xss) eficaz debe integrarse directamente en el flujo de CI/CD sin necesidad de un equipo de especialistas para mantener el propio servidor de escaneo. Este cambio permite a los equipos de seguridad centrarse en la estrategia en lugar del mantenimiento del servidor.

Eliminando los False Positives con Proof-of-Exploit

Los desarrolladores odian perseguir fantasmas. Proof-of-Exploit proporciona la evidencia "irrefutable" de que una vulnerabilidad es real y explotable. En lugar de una vaga advertencia sobre una cabecera que falta, Penetrify ofrece una captura de pantalla o un registro de consola que muestra que el script inyectado se está ejecutando realmente en el navegador. Esta verificación reduce el tiempo de remediación en un 40% porque los ingenieros no tienen que dedicar tiempo a reproducir el bug por sí mismos. El impacto psicológico es significativo. Cuando los equipos confían en sus herramientas, corrigen los bugs más rápido. Un "Informe Limpio" finalmente tiene peso cuando cada bug reportado es verificado por un agente automatizado.

El cambio a la monitorización continua de la seguridad

El entorno de amenazas de 2026 se mueve demasiado rápido para las auditorías mensuales. Si solo escanea una vez al mes, su aplicación es potencialmente vulnerable durante 29 días entre las comprobaciones. La monitorización continua identifica las vulnerabilidades tan pronto como el nuevo código llega a producción o se descubre una nueva técnica de exploit. Los modelos de IA aprenden de cada interacción en toda la plataforma. Si una entrada específica elude un filtro en un módulo, el agente aplica esa lógica a toda la aplicación. Este enfoque proactivo garantiza que los descubrimientos de Zero Day se detecten antes de que puedan ser explotados por actores maliciosos.

Integrating XSS Scanning into Your DevSecOps Pipeline

La seguridad ya no es un obstáculo final; es un compañero constante. Para mantenerse a la vanguardia del panorama de amenazas de 2026, su escáner de cross-site scripting (xss) debe vivir dentro de su flujo de trabajo de desarrollo. Esta transición del escaneo reactivo al DevSecOps proactivo reduce el tiempo medio de remediación (MTTR) en un promedio del 47%, según los puntos de referencia de la industria de 2025. Cuando la seguridad está integrada en el pipeline, deja de tratar las vulnerabilidades como emergencias y empieza a tratarlas como bugs estándar.

El proceso de integración sigue cinco pasos críticos. Primero, necesita un escáner con una API RESTful robusta. Sin esto, su pipeline de CI/CD sigue siendo manual y lento. En segundo lugar, implemente los disparadores 'Scan-on-Commit'. Cuando un desarrollador envía código a una rama de características, el escáner inicia una comprobación específica. Esto detecta el 65% de los fallos de inyección antes de que lleguen a un entorno de staging. En tercer lugar, configure alertas automatizadas. Envíe los hallazgos de alta gravedad directamente a Slack o Microsoft Teams. Esto garantiza un retraso cero entre el descubrimiento y la concienciación.

En cuarto lugar, mapee la salida de su escáner directamente a los tickets de desarrollador. Herramientas como Penetrify se sincronizan con Jira o GitHub Issues, rellenando previamente los tickets con los pasos de reproducción y los consejos de remediación. Por último, establezca un bucle de retroalimentación cerrado. Una vez que un desarrollador marca un ticket como resuelto, el pipeline debe activar automáticamente una nueva prueba para verificar la corrección. Este ciclo evita las "vulnerabilidades zombi" que parecen corregidas pero siguen siendo explotables en producción. Para 2026, el 80% de los equipos de ingeniería de alto rendimiento utilizarán este bucle automatizado para mantener la integridad del código.

Automatización para equipos ágiles

Los equipos modernos no tienen tiempo para las puertas de seguridad manuales. Puede integrar Penetrify en GitHub Actions o GitLab CI añadiendo unas pocas líneas a su configuración YAML. Establecer 'Failure Conditions' es vital aquí. Si el escáner de cross-site scripting (xss) detecta una carga útil de alto riesgo, devuelve un código de salida distinto de cero. Esto detiene la compilación inmediatamente. Es mejor romper una compilación que romper una marca. Para mantener la velocidad, ejecute escaneos ligeros en cada pull request y reserve rastreos profundos y completos para sus compilaciones semanales de la rama principal. Este equilibrio garantiza que la seguridad nunca se convierta en un cuello de botella para la velocidad.

Informes y cumplimiento

Los marcos de cumplimiento como SOC 2 y PCI-DSS 4.0 exigen pruebas de monitorización continua. El escaneo automatizado proporciona un registro de auditoría inmutable de cada comprobación de seguridad realizada durante todo el año. Para el cumplimiento de HIPAA, esta documentación demuestra que está protegiendo los datos de los pacientes del acceso no autorizado. Penetrify genera dos tipos de informes. Los resúmenes ejecutivos muestran las tendencias de riesgo de los últimos 90 días para las partes interesadas. Los registros técnicos proporcionan las solicitudes y respuestas HTTP sin procesar que los desarrolladores necesitan para parchear el código. Esta información de doble capa satisface tanto a la sala de juntas como al departamento de ingeniería, lo que hace que la temporada de auditoría sea significativamente menos estresante para todos los involucrados.

¿Listo para asegurar su código sin ralentizar a su equipo? Automatice su seguridad con Penetrify hoy mismo.

Asegure su aplicación con el escáner XSS impulsado por IA de Penetrify

Las herramientas de seguridad tradicionales a menudo dejan a los desarrolladores ahogados en ruido, con algunas plataformas heredadas que reportan tasas de False Positives tan altas como el 45%. Penetrify cambia esta dinámica priorizando la precisión sobre el volumen. Nuestro cross-site scripting (xss) scanner no solo marca posibles problemas; utiliza agentes autónomos de IA para verificar cada vulnerabilidad en un entorno aislado. Esto significa que su equipo no dedica horas a perseguir fantasmas. Cuando Penetrify emite una alerta, es porque la vulnerabilidad es real, alcanzable y explotable.

La velocidad es la otra mitad de la ecuación. Si bien las pruebas de Penetration Testing manuales pueden tardar semanas en programarse y ejecutarse, Penetrify ofrece resultados integrales en menos de 300 segundos. Hemos diseñado un entorno de configuración cero que elimina la fricción que normalmente se asocia con el software de seguridad empresarial. No necesita ser un investigador de seguridad para ejecutar una auditoría de nivel profesional. Nuestro sistema maneja las cargas complejas y las técnicas de derivación automáticamente, lo que permite a sus ingenieros concentrarse en el envío de código.

- Agentes de IA 24/7: Monitoreo continuo que evoluciona a medida que surgen nuevos vectores de ataque en 2026.

- Hallazgos Verificados: Cada error viene con una prueba de concepto para demostrar exactamente cómo atacaría un atacante.

- Configuración Cero: Comience a escanear simplemente ingresando su URL; no se requieren agentes locales complejos.

- La Garantía de No False Positives: Proporcionamos una tasa de precisión del 99.9%, asegurando que su backlog se mantenga limpio de datos irrelevantes.

La Ventaja de Penetrify: Agentes de IA vs. Scripts

Los escáneres heredados se basan en listas estáticas de "fuzzing" que los firewalls modernos bloquean fácilmente. Los agentes inteligentes de Penetrify exploran su aplicación como lo haría un pentester humano. Entienden el contexto de las sesiones de usuario y pueden navegar por formularios complejos de varios pasos que detienen los scripts básicos en seco. Ya sea que esté ejecutando una Single Page App (SPA) construida con React, un backend de GraphQL o APIs REST estándar, nuestros agentes adaptan su comportamiento para que coincida con su stack. Para los equipos que necesitan una visión general de seguridad más amplia, puede consultar nuestra página de Penetration Testing automatizado para obtener detalles completos sobre cómo manejamos SQLi, CSRF y la autenticación rota.

Comenzando con la Protección Continua

Implementar su primer escaneo es un proceso de tres pasos que toma menos de cinco minutos. Primero, definirá su objetivo y verificará la propiedad. A continuación, puede elegir la frecuencia de escaneo; muchos de nuestros usuarios optan por comprobaciones diarias automatizadas o activadores vinculados a sus pipelines de CI/CD. Finalmente, invite a su equipo y configure webhooks de integración para Slack, Jira o GitHub. Esto asegura que cuando se detecta una nueva vulnerabilidad, el desarrollador correcto recibe la alerta al instante. No deje los datos de sus usuarios al azar. Puede Comience hoy mismo su escaneo XSS automatizado gratuito con Penetrify e identifique sus riesgos antes de que lo hagan los atacantes.

Asegure su Estrategia de Seguridad Web para el Futuro

El panorama de la ciberseguridad en 2026 exige algo más que la simple coincidencia de firmas básicas. Las organizaciones deben hacer la transición de las herramientas heredadas a un moderno cross-site scripting (xss) scanner que utilice la IA para filtrar el 99% del ruido no explotable. La integración de estas comprobaciones automatizadas en su pipeline de CI/CD garantiza que las vulnerabilidades se detecten antes de que lleguen a producción. La seguridad no es un evento único; es un proceso continuo que requiere herramientas capaces de comprender el contexto complejo de la aplicación. Ahorrará cientos de horas manuales automatizando el descubrimiento de fallas de inyección almacenadas y basadas en DOM.

Los ciclos de pruebas manuales a menudo tardan semanas, pero Penetrify acelera este cronograma significativamente. Completará su configuración inicial en menos de 5 minutos y obtendrá acceso a la verificación impulsada por IA que elimina los False Positives por completo. Esta precisión protege la reputación de su marca al tiempo que permite a los desarrolladores concentrarse en el envío de código en lugar de perseguir falsas alarmas. El monitoreo 24/7 significa que su defensa evoluciona tan rápido como lo hacen las amenazas. Proteger más de 10,000 endpoints se convierte en una tarea en segundo plano en lugar de un drenaje de recursos.

Comience ahora su escaneo XSS automatizado con Penetrify y construya una infraestructura digital resiliente. Su equipo tiene el poder de detener los ataques de inyección antes de que comiencen.

Preguntas Frecuentes

¿Cuál es la diferencia entre un escáner XSS gratuito y uno profesional?

Los escáneres profesionales ofrecen tasas de False Positive más bajas, a menudo por debajo del 5 por ciento, y proporcionan funciones de informes integradas de las que carecen las herramientas gratuitas. Las herramientas gratuitas como OWASP ZAP son excelentes para las pruebas manuales, pero a menudo pasan por alto vulnerabilidades complejas de segundo orden. Las versiones profesionales proporcionan integración de API para pipelines de CI/CD, que el 80 por ciento de los equipos empresariales requieren para flujos de trabajo de seguridad automatizados.

¿Puede un escáner XSS encontrar vulnerabilidades basadas en DOM?

Los escáneres modernos identifican XSS basado en DOM mediante el uso de navegadores headless como Chromium para ejecutar JavaScript en tiempo real. Las herramientas más antiguas basadas en firmas pierden esto porque la carga útil no llega al servidor. Un estudio de 2024 realizado por investigadores de seguridad encontró que el análisis dinámico identifica un 40 por ciento más de vulnerabilidades DOM que las revisiones estáticas de código por sí solas. Es una característica esencial para las aplicaciones modernas de una sola página.

¿Cómo evito que mi WAF bloquee un escáner XSS?

Debe incluir en la lista blanca la dirección IP del escáner o agregar un encabezado personalizado, como "X-Scanner-Authenticated", en la configuración de su WAF. Esto evita que el firewall active un bloqueo cuando detecta los miles de payloads que un cross-site scripting (xss) scanner envía por minuto. La mayoría de los proveedores de WAF como Cloudflare o Akamai tienen secciones específicas de lista de permitidos para este propósito.

¿Los escáneres XSS automatizados causan tiempo de inactividad o problemas de rendimiento?

Los escáneres pueden afectar el rendimiento si superan las 50 solicitudes por segundo o se dirigen a funciones de búsqueda que consumen muchos recursos. Para evitar un aumento del 20 por ciento o más en la latencia del servidor, programe los escaneos durante las ventanas de bajo tráfico entre las 2:00 AM y las 5:00 AM. La mayoría de las herramientas empresariales le permiten limitar la tasa de solicitudes para garantizar que el sitio permanezca estable para sus usuarios.

¿Con qué frecuencia debo ejecutar un escaneo de XSS en mi aplicación web?

Debe ejecutar un escaneo cada vez que envíe un cambio de código a producción o al menos una vez cada 30 días. Según el informe State of AppSec de 2025, el 65 por ciento de las nuevas vulnerabilidades se introducen durante las actualizaciones semanales menores. El escaneo regular asegura que detecte las regresiones antes de que los atacantes las exploten. No espere una auditoría anual para verificar su postura de seguridad.

¿Qué debo hacer si el escáner encuentra una vulnerabilidad?

Primero debe verificar el hallazgo para confirmar que no sea un False Positive antes de asignarle una puntuación CVSS para la priorización. Una vez confirmado, aplique una codificación de salida sensible al contexto o implemente una Política de Seguridad de Contenido para neutralizar la amenaza. La corrección de un error XSS de alto riesgo en un plazo de 48 horas reduce la probabilidad de una violación de datos en un 70 por ciento, según los puntos de referencia de la industria.

¿Es suficiente un escáner XSS automatizado para reemplazar un Penetration Test manual?

No, un escáner cross-site scripting (xss) automatizado no puede reemplazar las pruebas manuales porque tiene problemas con fallas lógicas complejas de varios pasos. Si bien la automatización detecta el 80 por ciento de los puntos de inyección comunes, se necesita un probador humano para el 20 por ciento restante de los casos extremos sofisticados. Utilice herramientas automatizadas para la cobertura continua y las pruebas manuales para inmersiones profundas anuales en su arquitectura.

¿Puede un escáner XSS probar detrás de los formularios de inicio de sesión y la autenticación?

Sí, los escáneres profesionales utilizan secuencias de inicio de sesión grabadas o tokens Bearer para acceder a áreas autenticadas de su aplicación. Sin este acceso, deja el 60 por ciento de su superficie de ataque sin supervisar. Las herramientas modernas admiten OAuth2, SAML y configuraciones de cookies personalizadas para garantizar que cada panel privado se revise en busca de vulnerabilidades. Es un paso fundamental para proteger los datos del usuario.