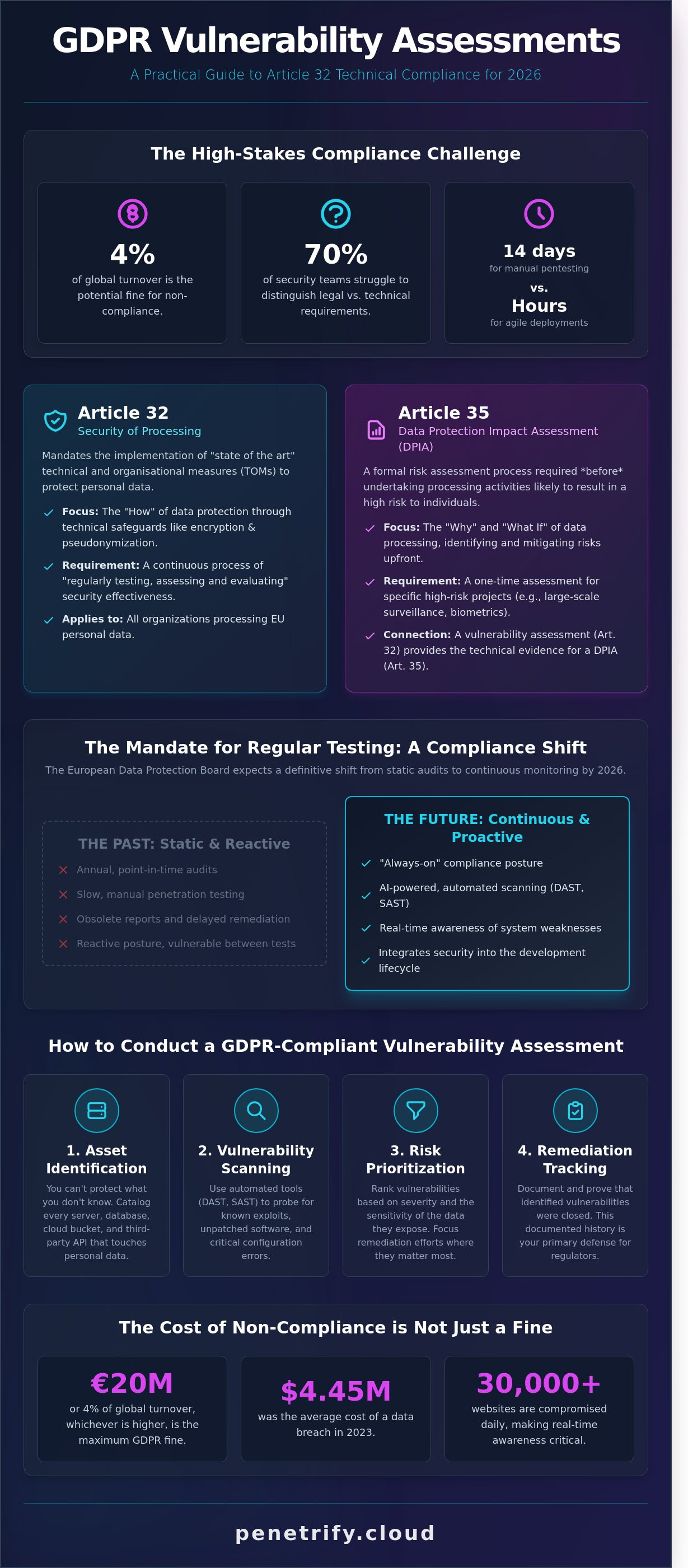

¿Qué pasaría si la multa del 4% de la facturación global no fuera solo una amenaza para los gigantes tecnológicos, sino una consecuencia directa de la última actualización de software que pasaste por alto? Ya sabes que asegurar los datos personales no es negociable; sin embargo, la línea entre una Evaluación de Impacto de Protección de Datos legal y una gdpr vulnerability assessment técnica sigue siendo peligrosamente borrosa para el 70% de los equipos de seguridad. Es una lucha común porque las pruebas de Penetration Testing manuales a menudo tardan 14 días en completarse, mientras que tus desarrolladores ágiles están implementando actualizaciones cada pocas horas.

No tienes que elegir entre la velocidad de implementación y la seguridad legal. Esta guía proporciona una hoja de ruta clara para alinear tus herramientas de escaneo con los estrictos mandatos técnicos del Artículo 32 para garantizar que tu infraestructura cumpla totalmente con los requisitos para 2026. Examinaremos las diferencias críticas entre los requisitos del Artículo 32 y el Artículo 35, al tiempo que te mostraremos cómo automatizar tu cumplimiento para dejar de perseguir vulnerabilidades y empezar a prevenirlas.

Puntos Clave

- Aprende a distinguir entre los requisitos del Artículo 32 y el Artículo 35 para garantizar que tus medidas de seguridad cumplan con los estándares legales específicos del RGPD.

- Comprende cómo implementar Medidas Técnicas y Organizativas (TOMs) que garanticen la confidencialidad y la resiliencia de tus sistemas de procesamiento de datos.

- Descubre por qué pasar de las pruebas manuales anuales a una gdpr vulnerability assessment continua es esencial para cumplir con el mandato de pruebas de seguridad periódicas.

- Identifica las herramientas específicas DAST, SAST e impulsadas por IA necesarias para mapear y proteger cada endpoint que interactúa con datos personales.

- Explora cómo pasar de auditorías estáticas y puntuales a una postura de cumplimiento "siempre activa" utilizando la automatización impulsada por IA.

¿Qué es una Evaluación de Vulnerabilidades del RGPD?

Una gdpr vulnerability assessment es una revisión técnica sistemática diseñada para identificar las brechas de seguridad en los sistemas que procesan datos personales. No es solo una buena práctica. Es un requisito fundamental para mantener la integridad y la confidencialidad de los datos de los ciudadanos europeos. Bajo el Reglamento General de Protección de Datos (RGPD), las organizaciones deben implementar medidas técnicas de "última generación" para proteger la información confidencial. Esto significa que el uso de firewalls obsoletos o software sin parches de 2021 ya no es legalmente defendible cuando existen exploits modernos.

Para 2026, el Comité Europeo de Protección de Datos espera un cambio definitivo de las auditorías puntuales anuales a la monitorización continua del cumplimiento. Los informes estáticos se están volviendo obsoletos. Las organizaciones ahora se enfrentan a un entorno en el que más de 30.000 sitios web se ven comprometidos diariamente. El conocimiento en tiempo real de las debilidades del sistema es vital para la supervivencia. Una gdpr vulnerability assessment proactiva garantiza que encuentres los agujeros en tu perímetro antes de que lo haga un actor malicioso.

Para comprender mejor los principios básicos que impulsan estos requisitos de seguridad, mira este útil vídeo:

Artículo 32 vs. Artículo 35: ¿Cuál necesitas?

El Artículo 32 se centra en la seguridad del procesamiento. Exige que los controladores y procesadores implementen medidas técnicas como el cifrado y la seudonimización. Este artículo requiere específicamente "probar, evaluar y valorar periódicamente" la eficacia de estas medidas. En cambio, el Artículo 35 trata de las Evaluaciones de Impacto de la Protección de Datos (DPIAs). Una DPIA es necesaria cuando un proyecto implica un procesamiento de alto riesgo, como la vigilancia a gran escala o el procesamiento de datos biométricos. Si bien difieren en alcance, una evaluación técnica proporciona la evidencia empírica necesaria para satisfacer los requisitos legales de una DPIA formal.

Componentes clave de una auditoría de seguridad centrada en el RGPD

Una auditoría sólida comienza con un inventario exhaustivo de los activos. No puedes proteger los datos si no sabes dónde residen. Esto incluye la identificación de todos los servidores, buckets en la nube y APIs de terceros que tocan datos personales de la UE. Después del descubrimiento, las herramientas de escaneo técnico deben sondear en busca de exploits conocidos y errores de configuración. El almacenamiento en la nube mal configurado por sí solo condujo a la exposición de más de 100 millones de registros en varias filtraciones de alto perfil en 2023. Regular Testing es un requisito obligatorio del RGPD para todos los controladores de datos.

Adoptar una postura de "última generación" requiere ir más allá de los simples escaneos automatizados. El verdadero cumplimiento implica la verificación manual de las vulnerabilidades para eliminar los False Positives. Este proceso garantiza que los esfuerzos de remediación se centren primero en los riesgos más críticos. Cuando un regulador solicita una prueba de seguridad, un historial documentado de estas evaluaciones sirve como su principal defensa. Demuestra que su organización se toma en serio su deber de diligencia. Sin esta documentación, las multas pueden alcanzar el 4% de la facturación anual global o 20 millones de euros. En 2023, el costo promedio de una violación de datos alcanzó los 4.45 millones de dólares, lo que demuestra que el costo de la prevención es mucho menor que el precio del fracaso.

- Identificación de activos: Catalogar cada base de datos y endpoint que contenga PII.

- Análisis de vulnerabilidades: Utilizar herramientas automatizadas para encontrar software sin parches.

- Priorización de riesgos: Clasificar las fallas según la sensibilidad de los datos que exponen.

- Seguimiento de la remediación: Demostrar que las brechas identificadas realmente se cerraron.

El cumplimiento es un objetivo en movimiento. A medida que surgen nuevas amenazas, la frecuencia de su evaluación debe aumentar. El objetivo es crear una infraestructura resiliente que proteja los derechos de los usuarios de forma predeterminada. Al integrar estas comprobaciones técnicas en sus operaciones estándar, pasa de un estado reactivo a una posición de fortaleza.

Los requisitos técnicos del artículo 32 del RGPD

El cumplimiento comienza con el marco legal establecido por el Artículo 32 del RGPD, que exige que las organizaciones implementen "medidas técnicas y organizativas apropiadas" (TOM) para garantizar la seguridad de los datos. Para los proveedores de SaaS, esto no es una sugerencia. Es un requisito estricto para proteger la confidencialidad, la integridad, la disponibilidad y la resiliencia de los sistemas de procesamiento. Si su plataforma se cae debido a un ataque DDoS o una base de datos está dañada, ha fallado las pruebas de disponibilidad e integridad. Estos no son solo problemas de TI; son violaciones directas de la ley europea.

Lo que está en juego es alto porque las violaciones de datos siguen siendo la principal razón de la acción regulatoria. Desde mayo de 2018, las autoridades europeas han emitido más de 4.500 millones de euros en multas acumuladas. Una parte importante de estas sanciones se deriva de "medidas técnicas y organizativas insuficientes para garantizar la seguridad de la información". Una gdpr vulnerability assessment proactiva sirve como su primera línea de defensa. Identifica las brechas que los hackers explotan antes de que se conviertan en una violación que aparezca en los titulares. Si bien el Artículo 32 menciona el cifrado y la seudonimización, estas son salvaguardas secundarias. Protegen los datos después de que ocurre una violación, pero no cumplen con la obligación de prevenir la violación en primer lugar.

- Confidencialidad: Garantizar que solo los usuarios autorizados accedan a la PII.

- Integridad: Proteger los datos de alteraciones no autorizadas.

- Disponibilidad: Garantizar que los datos sean accesibles cuando sea necesario.

- Resiliencia: La capacidad de su infraestructura para resistir y recuperarse de los ataques.

Mapeo de OWASP Top 10 a los riesgos del RGPD

Las fallas de seguridad no son solo errores; son responsabilidades legales. Una vulnerabilidad de SQL Injection (SQLi) es un camino directo a una multa masiva por "divulgación no autorizada". Si un atacante puede consultar su base de datos a través de un formulario web, sus medidas de confidencialidad son inexistentes. El control de acceso roto es otro infractor frecuente. Permite a los usuarios ver datos que no deberían ver, lo que viola el principio de "minimización de datos". Del mismo modo, Cross-Site Scripting (XSS) permite a los atacantes inyectar scripts maliciosos en su sitio. Esto compromete la integridad de la sesión del usuario y puede conducir al robo de tokens de sesión confidenciales.

El estándar de "última generación"

Los reguladores en 2026 definen el "estado de la técnica" por las capacidades actuales de la industria. Las pruebas manuales heredadas realizadas una vez al año ya no satisfacen el requisito de "pruebas, evaluación y valoración periódicas" de la eficacia de la seguridad. El Informe de investigaciones de violación de datos de Verizon de 2023 señaló que el 74% de las violaciones involucran un elemento humano o el uso indebido de privilegios. Esto destaca por qué la supervisión manual por sí sola falla. Debe integrar una gdpr vulnerability assessment en su ciclo de vida de desarrollo de software (SDLC). Al utilizar herramientas para automatizar su escaneo de seguridad, se asegura de que cada nueva implementación de código cumpla con el umbral de "última generación" sin ralentizar la velocidad de su lanzamiento. El monitoreo continuo es ahora la línea de base esperada para cualquier empresa que maneje datos de ciudadanos europeos.

Evaluación manual vs. automatizada: Cumplimiento del mandato de "pruebas periódicas"

El artículo 32 del RGPD exige explícitamente que las organizaciones implementen un proceso para probar, evaluar y valorar periódicamente la eficacia de las medidas técnicas y organizativas para garantizar la seguridad del procesamiento. Si bien muchas empresas históricamente confiaron en un Penetration Test manual anual para marcar esta casilla, ese enfoque ya no satisface el requisito "regular" en un entorno digital de rápido movimiento. Una única auditoría puntual deja una brecha de 364 días donde pueden surgir nuevas vulnerabilidades y pasar desapercibidas. La implementación de una estrategia continua de gdpr vulnerability assessment es la única forma de mantener el cumplimiento entre las auditorías formales.

La consultoría manual tradicional sigue siendo valiosa por su profundidad; un experto humano puede encontrar fallos lógicos complejos que el software podría pasar por alto. Sin embargo, las pruebas manuales son costosas y lentas. Un compromiso manual estándar a menudo cuesta entre $15,000 y $30,000, lo que hace imposible realizarlo semanalmente o incluso mensualmente. El escaneo automatizado sirve como la columna vertebral de la protección continua de datos porque opera a una fracción del costo y proporciona retroalimentación inmediata. Al integrar Data Protection by Design, las organizaciones se aseguran de que los controles de seguridad estén integrados en el ciclo de vida del software en lugar de añadirse a posteriori.

La estrategia más eficaz es un enfoque híbrido. Esto equilibra la alta frecuencia de los escaneos automatizados con la profundidad quirúrgica de las pruebas manuales. Las herramientas automatizadas de gdpr vulnerability assessment pueden escanear miles de CVEs (Common Vulnerabilities and Exposures) conocidos cada vez que cambia el código, mientras que los testers manuales se centran en la lógica de negocio de alto riesgo una o dos veces al año. Esta defensa de doble capa asegura que ningún punto de entrada obvio permanezca abierto por mucho tiempo.

Por qué "Una vez al año" ya no es suficiente

El desarrollo moderno se basa en pipelines de CI/CD donde el código se implementa docenas de veces al día. Un estudio de 2024 mostró que el 74% de las organizaciones publican actualizaciones al menos semanalmente. Una auditoría anual estática no puede seguir este ritmo. Cuando se descubre una nueva vulnerabilidad Zero-Day, se crea un incumplimiento instantáneo. Puede encontrar una comparación más profunda de la metodología en nuestra guía sobre AI in Pentesting vs. Manual Pentesting para ver cómo difieren estas velocidades.

Agentes impulsados por IA: El estándar de cumplimiento de 2026

Para 2026, los agentes de seguridad autónomos de IA serán el punto de referencia para el cumplimiento del GDPR. Estos agentes no solo escanean; simulan rutas de ataque del mundo real para identificar fallos de alto riesgo que conducen a la exfiltración de datos. Reducen los False Positives hasta en un 70% en comparación con los escáneres heredados, lo que mantiene a los equipos de cumplimiento centrados en las amenazas legítimas. Esta tecnología permite que una sola plataforma escale las evaluaciones a través de más de 100 microservicios simultáneamente, algo que los equipos humanos no pueden igualar.

La transición a agentes impulsados por IA también ofrece una importante ventaja de costo-beneficio. Mientras que los honorarios de consultoría tradicionales se mantienen altos independientemente de los resultados, los agentes de IA proporcionan cobertura 24/7 por una tarifa de suscripción predecible. Este cambio reduce el costo total de propiedad para el cumplimiento de la seguridad en aproximadamente un 60% al tiempo que aumenta la frecuencia de las pruebas de anual a diaria. Para cualquier empresa que maneje datos sensibles de ciudadanos europeos, este nivel de consistencia no es solo un lujo; es un requisito fundamental para evitar las fuertes multas asociadas con las violaciones de datos.

- Manual Testing: Lo mejor para la lógica compleja, alto costo, baja frecuencia.

- Automated Scanning: Lo mejor para CVEs conocidos, bajo costo, alta frecuencia.

- AI Agents: Lo mejor para la simulación de ataques, costo moderado, frecuencia continua.

Cómo realizar una evaluación de vulnerabilidades que cumpla con el GDPR

La ejecución de una gdpr vulnerability assessment requiere un cambio del escaneo de seguridad genérico a las pruebas centradas en los datos. El artículo 32 del GDPR exige que las organizaciones implementen medidas técnicas para garantizar un nivel de seguridad adecuado al riesgo. Esto no significa escanear toda su red con la misma intensidad. Significa enfocar sus recursos donde realmente residen los datos personales. Debe demostrar que ha probado los controles específicos que protegen la información de los residentes de la UE para evitar las fuertes sanciones asociadas con el incumplimiento.

Paso 1: Alcance para la privacidad de los datos

Un alcance eficaz comienza identificando sus "Joyas de Datos". Estas son las bases de datos, los recursos compartidos de archivos y las aplicaciones que contienen PII como nombres, direcciones IP o datos biométricos. Su alcance debe incluir cada endpoint que interactúe con estos datos. No pase por alto las APIs de terceros o los buckets de almacenamiento en la nube. Según el Informe de Investigaciones de Violaciones de Datos de Verizon de 2024, el 68% de las violaciones involucran un elemento humano no malicioso o un error de configuración en estas conexiones externas. Documentar este alcance es vital para demostrar la diligencia debida durante una auditoría regulatoria. Muestra que ha mapeado el flujo de datos antes de comenzar el escaneo técnico.

Una vez que haya definido el alcance, debe seleccionar las herramientas adecuadas para el trabajo. Una evaluación integral utiliza una combinación de tres metodologías:

- SAST (Static Application Security Testing): Esto analiza su código fuente en busca de vulnerabilidades antes de que se ejecute la aplicación.

- DAST (Dynamic Application Security Testing): Esto prueba la aplicación desde afuera hacia adentro, imitando cómo un atacante interactuaría con sus interfaces web.

- AI-Driven Penetration Testing: Esto va más allá del escaneo automatizado para encontrar errores lógicos complejos, como las referencias directas a objetos inseguros (IDOR), que a menudo conducen al acceso no autorizado a los datos.

Durante la fase de ejecución, su equipo debe probar las fallas comunes identificadas en el OWASP Top 10. No solo está buscando software obsoleto. Está buscando controles de acceso rotos que podrían permitir que un usuario vea el perfil personal de otro. Probar los errores lógicos es fundamental porque los escáneres automatizados a menudo pasan por alto los matices de cómo se procesan los datos entre diferentes microservicios.

Paso 4: Informes para auditores

Los auditores no quieren ver un PDF de 300 páginas de datos de escaneo sin procesar. Necesitan un informe que traduzca las vulnerabilidades técnicas en un lenguaje de cumplimiento basado en el riesgo. Debe categorizar los hallazgos por su impacto potencial en los interesados. Utilice métricas claras como "Tiempo de Remediación" (TTR) para mostrar qué tan rápido su equipo cierra las brechas de seguridad. Las organizaciones que mantienen un TTR de menos de 30 días para fallas críticas demuestran una postura proactiva hacia la protección de datos. Para obtener más detalles sobre la estructuración de estos flujos de trabajo, consulte nuestra guía sobre The Complete Vulnerability Management Lifecycle.

La etapa final es la remediación y verificación. Después de que su equipo aplique parches o cambios de configuración, debe volver a escanear los sistemas afectados. La verificación es un paso no negociable en una gdpr vulnerability assessment. Los datos de la industria sugieren que el 25% de los parches de seguridad se aplican incorrectamente o no resuelven el problema subyacente en el primer intento. El re-escaneo proporciona la evidencia necesaria para cerrar el círculo en su registro de auditoría. Esta documentación demuestra a las autoridades de supervisión que sus protecciones de "última generación" están funcionando según lo previsto.

¿Listo para asegurar sus datos y cumplir con los requisitos regulatorios con precisión? Comience su Penetration Test automatizado hoy mismo para identificar y corregir vulnerabilidades antes de que se conviertan en fallos de cumplimiento.

Cumplimiento Continuo con la Plataforma de IA de Penetrify

Lograr la alineación regulatoria no es una tarea única que termina cuando se emite un certificado. El Artículo 32 del GDPR exige específicamente que las organizaciones implementen un proceso para probar, evaluar y valorar regularmente la efectividad de las medidas técnicas. La plataforma de IA de Penetrify transforma este requisito de una carga manual a un estándar automatizado. Al realizar una gdpr vulnerability assessment continua, la plataforma asegura que las brechas de seguridad no permanezcan durante meses entre las auditorías anuales. Este cambio es crítico porque el 68% de las violaciones de datos involucran una vulnerabilidad que se conocía semanas antes de que ocurriera la explotación real.

Pasar de auditorías puntuales a una protección siempre activa es la única forma de mantener el ritmo de la entrega de software moderno. Si su equipo implementa código 15 veces por semana, un escaneo trimestral lo deja expuesto durante el 98% del año. Penetrify cierra esta ventana escaneando cada actualización en tiempo real. Esto proporciona el registro de auditoría robusto necesario para las inspecciones del GDPR. Cuando una Autoridad de Protección de Datos (DPA) solicita una prueba de su postura de seguridad, puede presentar un registro cronológico de cada escaneo, riesgo identificado y remediación exitosa. Este nivel de documentación demuestra el principio de "Responsabilidad" requerido bajo el Artículo 5(2) de la regulación.

Para los equipos de desarrollo de rápido crecimiento, escalar la seguridad a menudo se siente como una elección entre velocidad y seguridad. Contratar Penetration Testing manuales para cada lanzamiento menor es financieramente insostenible, a menudo cuesta más de $15,000 por compromiso. Penetrify ofrece una alternativa rentable al reducir el costo por evaluación en aproximadamente un 85%. Permite a los equipos escalar su infraestructura sin un aumento lineal en los gastos generales de seguridad. Obtiene la profundidad de un experto manual con la velocidad de un script automatizado, asegurando que su presupuesto de cumplimiento se gaste en solucionar problemas en lugar de solo encontrarlos.

Visibilidad en Tiempo Real de los Riesgos de Datos

Penetrify identifica las fallas de OWASP Top 10, incluyendo el control de acceso roto y las fallas criptográficas, en menos de 15 minutos. Esta velocidad permite a los CTO mantener la velocidad de desarrollo mientras que los Oficiales de Cumplimiento reciben los informes granulares que necesitan para verificar los estándares de protección de datos. Los agentes de IA de Penetrify identifican los riesgos de SQLi al sondear autónomamente los puntos de entrada de la base de datos para asegurar que ninguna consulta no autorizada pueda desencadenar una notificación obligatoria de violación de 72 horas a los reguladores. Este enfoque proactivo convierte la seguridad en un activo empresarial medible en lugar de una vaga póliza de seguro.

Asegurando su Estrategia de Seguridad para el Futuro

El panorama regulatorio está cambiando, y los modelos de IA dentro de Penetrify se actualizan automáticamente para reflejar las últimas interpretaciones del GDPR y los vectores de amenazas emergentes. No necesita reconfigurar manualmente sus ajustes cuando surgen nuevas vulnerabilidades como Log4j; la plataforma adapta su lógica de prueba al instante. Al integrar Penetrify directamente en su pipeline de CI/CD existente, se asegura de que una gdpr vulnerability assessment ocurra cada vez que el código se mueve desde la computadora portátil de un desarrollador al entorno de producción. Esta integración evita que el código no conforme llegue a sus clientes, integrando efectivamente la seguridad en el ciclo de vida del desarrollo de software.

No espere a una auditoría para descubrir sus brechas de seguridad. Comience su primer escaneo de vulnerabilidades enfocado en el GDPR con Penetrify hoy mismo y asegure su camino hacia el cumplimiento continuo.

Asegure su Estrategia de Cumplimiento para el Futuro

El Artículo 32 del GDPR requiere explícitamente un proceso para probar y evaluar regularmente las medidas de seguridad técnicas. Esperar a una auditoría anual crea una brecha de 364 días donde nuevos exploits pueden comprometer sus datos sensibles. La transición a un modelo continuo de gdpr vulnerability assessment asegura que se mantenga a la vanguardia de las 25,000 nuevas fallas de seguridad identificadas por los investigadores cada año. Ya no es suficiente marcar una casilla una vez; necesita visibilidad en tiempo real de su perfil de riesgo para proteger la privacidad del usuario de manera efectiva.

Los ciclos de prueba heredados típicamente demandan de 4 a 6 semanas de coordinación e informes manuales. Penetrify elimina este cuello de botella al entregar resultados integrales de escaneo de OWASP Top 10 en menos de 15 minutos. Al integrar la automatización impulsada por IA, satisface el mandato de "Pruebas Regulares" mientras mantiene una defensa 24/7 contra las amenazas digitales en evolución. No permita que los procesos manuales obsoletos se conviertan en su mayor responsabilidad de cumplimiento en 2026.

Automatice su cumplimiento técnico del GDPR con la plataforma impulsada por IA de Penetrify.

Construir una cultura de seguridad resiliente comienza con las herramientas adecuadas. Tome el control de sus requisitos técnicos hoy y convierta el cumplimiento en una ventaja competitiva para su negocio.

Preguntas Frecuentes

¿Es obligatoria una evaluación de vulnerabilidades según el GDPR?

El Artículo 32 del RGPD requiere que las empresas implementen un proceso para probar, evaluar y valorar regularmente la eficacia de las medidas de seguridad. Si bien el texto no utiliza explícitamente la frase "evaluación de vulnerabilidades", las Directrices 01/2021 del Comité Europeo de Protección de Datos aclaran que las pruebas técnicas son esenciales para el cumplimiento. Las organizaciones que no realicen estas comprobaciones se arriesgan a multas de hasta 20 millones de euros o el 4% de la facturación global. Es una parte no negociable de la protección de datos.

¿Con qué frecuencia debo realizar una evaluación de vulnerabilidades del RGPD?

Debe realizar una gdpr vulnerability assessment al menos una vez cada 90 días para mantener una sólida postura de seguridad. Los estándares PCI DSS 4.0 recomiendan escaneos trimestrales, y el cumplimiento del RGPD sigue cadencias rigurosas similares para entornos de datos de alto riesgo. Si implementa código nuevo o cambia la arquitectura de su red, debe ejecutar una nueva evaluación en un plazo de 24 horas para asegurarse de que no existan nuevas brechas de seguridad. La regularidad demuestra su compromiso con la seguridad.

¿Cuál es la diferencia entre un escaneo de vulnerabilidades y una EIPD?

Un escaneo de vulnerabilidades es un proceso técnico automatizado que identifica debilidades de software como SQL Injection o certificados SSL obsoletos. En cambio, una Evaluación de Impacto de Protección de Datos (EIPD) es un requisito legal en virtud del Artículo 35 para el procesamiento de alto riesgo. Si bien un escaneo tarda minutos en completarse, una EIPD implica un análisis de riesgo de varios pasos de todo el ciclo de vida de los datos. Ambos son necesarios para satisfacer el 100% de los requisitos de rendición de cuentas del RGPD y proteger la privacidad del usuario.

¿Pueden las herramientas automatizadas reemplazar las Penetration Testing manuales para el RGPD?

Las herramientas automatizadas no pueden reemplazar las Penetration Testing manuales porque no detectan fallos lógicos complejos que el 80% de los testers humanos identifican. La automatización maneja los más de 1.000 CVE conocidos de manera eficiente, pero las pruebas manuales descubren exploits Zero Day y errores de lógica empresarial. Para un cumplimiento robusto del RGPD, utilice escaneos automatizados semanalmente y programe Penetration Tests manuales al menos una vez al año. Este enfoque dual asegura que valide sus defensas técnicas contra ciberataques sofisticados que los bots a menudo no detectan.

¿Qué sucede si una evaluación de vulnerabilidades encuentra un fallo crítico?

Debe documentar el hallazgo en su registro de riesgos e iniciar un plan de remediación dentro de las 24 a 72 horas para las vulnerabilidades críticas. El principio de integridad y confidencialidad del RGPD significa que dejar un fallo conocido sin parchear es una violación directa del cumplimiento. Si el fallo condujo a la exposición de datos, tiene exactamente 72 horas para notificar a la autoridad de supervisión pertinente de acuerdo con las directrices del Artículo 33. La acción inmediata evita que los errores menores se conviertan en responsabilidades legales masivas.

¿El RGPD exige evaluaciones externas de terceros?

El RGPD no exige explícitamente auditores externos, pero el uso de expertos externos proporciona la evidencia objetiva requerida por el Artículo 32. Los equipos internos a menudo pasan por alto del 15% al 20% de las vulnerabilidades debido al sesgo de familiaridad o a las herramientas internas limitadas. Confiar en un proveedor externo ayuda a demostrar la seguridad de última generación a los reguladores. Esta validación externa es vital si se enfrenta a una auditoría tras un incidente de seguridad notificado o una brecha de datos significativa.

¿Cómo documento una evaluación de vulnerabilidades para una auditoría del RGPD?

Cree un informe completo que incluya la fecha del escaneo, los activos específicos probados y una lista de los riesgos identificados categorizados por puntuaciones CVSS. También debe incluir un registro de remediación que muestre que corrigió el 100% de los problemas críticos. Guarde estos registros durante 5 años para demostrar un historial de monitorización continua. Esta documentación sirve como evidencia principal de que su proceso de gdpr vulnerability assessment cumple con los estándares de rendición de cuentas establecidos por los reguladores de la UE.