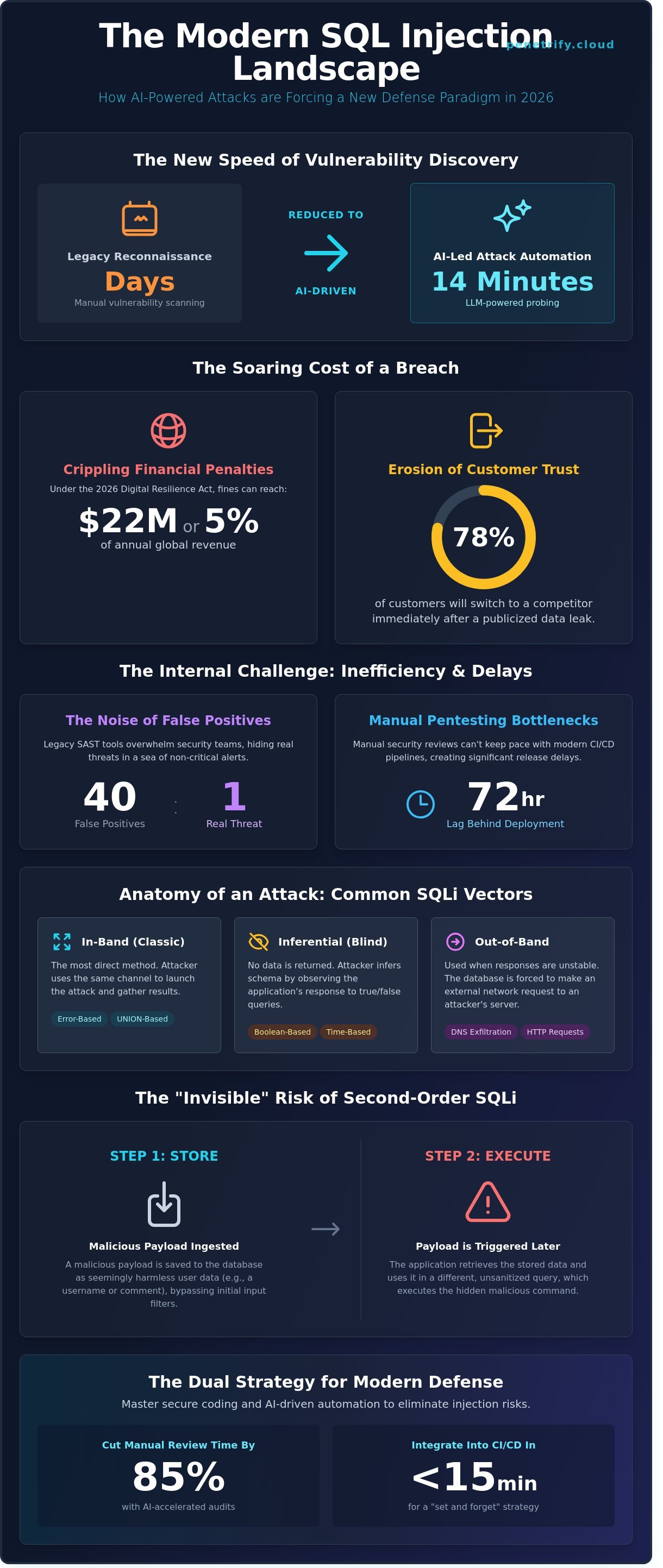

¿Qué pasaría si su suite de seguridad fuera tan precisa que su ciclo de lanzamiento de 2026 no requiriera una sola aprobación manual para garantizar la seguridad? Es probable que haya sentido la frustración cuando el Penetration Testing manual se retrasa 72 horas con respecto a su programa de implementación, o cuando su herramienta SAST actual marca 40 False Positives por cada amenaza real. Es una lucha común porque las bases de código heredadas a menudo se resisten a las consultas parametrizadas simples requeridas para la prevención y las pruebas efectivas de SQL Injection en entornos modernos.

Esta guía le ayuda a dominar la doble estrategia de codificación segura y automatización impulsada por la IA que reduce el tiempo de revisión manual en un 85%. Aprenderá a implementar una estrategia de prevención de "configurar y olvidar" que se integra en su canalización de CI/CD en menos de 15 minutos. Estamos yendo más allá de la sanitización básica a un marco que garantiza que ninguna vulnerabilidad de SQLi llegue a su entorno de producción este año. Repasaremos los pasos exactos para eliminar los riesgos de inyección en las aplicaciones web modernas manteniendo su velocidad de desarrollo.

Puntos Clave

- Aprenda por qué las consultas parametrizadas y los procedimientos almacenados seguros siguen siendo el estándar de oro no negociable para neutralizar las amenazas modernas de SQLi en entornos nativos de la nube.

- Descubra cómo implementar una estrategia sólida para la prevención y las pruebas de SQL Injection que equilibre la experiencia manual con la velocidad del escaneo automatizado.

- Domine el enfoque de "shift left" integrando comprobaciones de seguridad automatizadas directamente en su canalización de DevSecOps para detectar vulnerabilidades durante la fase de desarrollo.

- Explore cómo el aprovechamiento de las plataformas impulsadas por la IA puede acelerar sus auditorías de seguridad, entregando resultados integrales de Penetration Test en minutos en lugar de semanas.

Comprensión del panorama de SQL Injection en 2026

La SQL injection moderna sigue siendo una amenaza crítica para las arquitecturas nativas de la nube en 2026. Si bien las bases de datos han pasado a entornos distribuidos y sin servidor, la vulnerabilidad subyacente persiste. Los atacantes explotan las fallas en la forma en que las aplicaciones construyen las consultas, lo que les permite manipular las bases de datos backend a través de entradas no sanitizadas. Es la razón principal por la que la prevención y las pruebas de SQL Injection siguen siendo una prioridad para los equipos de seguridad en todo el mundo.

Para comprender mejor la mecánica de esta amenaza, vea este útil video:

La inyección sigue siendo un riesgo crítico de primer nivel, constantemente destacado por expertos y marcos de seguridad. En 2026, la amenaza es más sofisticada que nunca. Los actores de amenazas ahora usan modelos de lenguaje grandes (LLM) para automatizar el descubrimiento de puntos de inyección. Un estudio de 2025 realizado por la Agencia de Defensa Cibernética encontró que el reconocimiento dirigido por la IA redujo el tiempo necesario para encontrar una vulnerabilidad de varios días a solo 14 minutos. Estos scripts automatizados sondean cada campo de entrada, encabezado y cookie en busca de una posible apertura con implacable precisión.

Las consecuencias financieras han alcanzado nuevas alturas. Según la Ley de Resiliencia Digital actualizada de 2026, las empresas se enfrentan a multas que alcanzan los 22 millones de dólares o el 5% de los ingresos globales anuales por no proteger la información de identificación personal (PII) contra fallas prevenibles. Una violación no solo filtra datos; destruye el valor de la marca. La telemetría reciente de 2025 muestra que el 78% de los clientes cambiarán a un competidor inmediatamente después de una fuga de datos publicitada. La exfiltración de registros confidenciales ocurre en milisegundos una vez que un atacante obtiene acceso al núcleo de la base de datos.

Variantes comunes de SQLi que debe conocer

- SQLi en banda (clásico): Estos son métodos directos. Los ataques basados en errores utilizan mensajes de error detallados de la base de datos para trazar el esquema. Las técnicas basadas en la unión utilizan el operador

UNIONpara combinar los resultados de consultas maliciosas con los legítimos, mostrando los datos robados directamente al atacante. - SQLi inferencial (ciego): Estos ataques no devuelven datos directamente. El SQLi ciego basado en booleanos se basa en observar si una página se carga correctamente en función de una condición verdadera/falsa. Los ataques ciegos basados en el tiempo utilizan comandos como

pg_sleep()para obligar a la base de datos a esperar, confirmando una vulnerabilidad a través del tiempo de respuesta. - SQLi fuera de banda: Este método se utiliza cuando un atacante no puede ver una respuesta directa. Se basa en la capacidad de la base de datos para realizar solicitudes de red externas, como DNS o HTTP, para enviar datos robados directamente a un servidor controlado por el atacante.

El riesgo "invisible" de SQLi de segundo orden

Los ataques de segundo orden son particularmente peligrosos porque evaden los filtros de seguridad iniciales. La carga maliciosa se almacena primero en la base de datos, apareciendo como datos de usuario inofensivos, como un nombre de usuario o la biografía de un perfil. La vulnerabilidad solo se activa cuando la aplicación recupera posteriormente esos datos y los utiliza en una consulta diferente y no saneada. Los filtros de entrada estándar a menudo pasan por alto estas amenazas porque los datos no se ejecutan de inmediato. Es un recordatorio de que no se puede confiar en los datos solo porque ya están en su sistema. Una prevención y pruebas efectivas de SQL injection requieren una estrategia que valide los datos en cada punto de uso, no solo en el punto de entrada. Debe tratar cada registro interno como potencialmente hostil.

El estándar de oro de la prevención de SQL Injection

Asegurar una base de datos contra las amenazas modernas requiere un cambio del parcheo reactivo a la arquitectura proactiva. Si bien muchos desarrolladores confían en filtros básicos, el informe OWASP Top 10 de 2021 indicó que el 94% de las aplicaciones probadas mostraron alguna forma de riesgo de inyección. Una sql injection prevention and testing eficaz comienza con una regla fundamental: nunca confíes en los datos proporcionados por el usuario. Debe tratar cada entrada como una carga útil potencial, independientemente de si proviene de una barra de búsqueda, una cookie o una llamada API interna.

La defensa más eficaz es el uso de consultas parametrizadas. Una declaración preparada es un comando SQL precompilado que trata la entrada del usuario solo como datos. Al separar la lógica de la consulta de los datos, el motor de la base de datos nunca ejecuta la entrada como código. Este enfoque elimina la posibilidad de que un atacante "escape" de una cadena de datos para ejecutar comandos no autorizados. Los desarrolladores a menudo intentan usar el escape como defensa principal, pero este es un "último recurso" peligroso que a menudo falla contra codificaciones de caracteres complejas o ataques de múltiples bytes. Confiar en el escape es como poner una tirita en una grieta estructural; no aborda la vulnerabilidad subyacente de mezclar lógica con datos.

La validación actúa como su segunda línea de defensa. Siempre debe preferir la validación de entrada de lista de permitidos sobre las listas de bloqueo. Las listas de bloqueo intentan filtrar los caracteres "malos" como comillas simples o puntos y comas, pero los atacantes constantemente encuentran nuevas formas de eludir estos filtros utilizando codificación hexadecimal o bytes nulos. En su lugar, defina exactamente lo que está permitido. Si un campo espera un código postal de EE. UU., solo permita cinco dígitos. Si es un nombre de usuario, restríjalo a caracteres alfanuméricos. Este enfoque estricto garantiza que, incluso si una carga útil llega a su aplicación, se descarte antes de que toque la capa de la base de datos. Los procedimientos almacenados también pueden proporcionar seguridad, pero solo si se implementan correctamente. Si un procedimiento almacenado crea internamente cadenas SQL dinámicas utilizando la concatenación, sigue siendo tan vulnerable como una consulta estándar.

Implementación de consultas parametrizadas

Los lenguajes modernos facilitan las declaraciones preparadas. En Python, utilizando la biblioteca psycopg2, una consulta segura se ve así: cursor.execute("SELECT * FROM users WHERE email = %s", (user_email,)). Observe que los datos se pasan como una tupla separada. En Node.js, la biblioteca mysql2 utiliza un patrón similar: connection.execute('SELECT * FROM users WHERE id = ?', [userId]). Los desarrolladores de Java deben utilizar PreparedStatement para garantizar que el controlador gestione la separación de datos. Si bien los Object-Relational Mappers (ORM) como Hibernate o Sequelize a menudo manejan esto automáticamente, aún pueden ser vulnerables si utiliza funciones de "consulta sin formato" o concatenación de cadenas dentro de los métodos ORM. Siempre verifique que su ORM esté generando SQL parametrizado bajo el capó.

Aplicación del principio de privilegio mínimo

El fortalecimiento de la base de datos consiste en limitar el "radio de explosión" de una posible brecha. Si un atacante elude con éxito sus defensas a nivel de código, su impacto debe estar restringido por los propios permisos de la base de datos. Nunca debe ejecutar su aplicación web como "db_owner" o "root". En su lugar, cree cuentas de servicio específicas para diferentes tareas. Por ejemplo, un módulo de informes debe usar una cuenta de solo lectura que no pueda DROP tablas o UPDATE registros. Una encuesta de 2022 a profesionales de la seguridad encontró que más del 60% de las brechas exitosas involucraron cuentas con privilegios excesivos que permitieron a los atacantes moverse lateralmente a través del sistema. Para prevenir la inyección SQL de manera efectiva, debe asegurarse de que cada componente de la aplicación tenga solo los permisos mínimos necesarios para funcionar. Si no está seguro de si su configuración actual es segura, los servicios profesionales de evaluación de seguridad pueden ayudar a identificar estas brechas de permisos ocultas antes de que sean explotadas.

Estrategias avanzadas de detección y pruebas de SQL Injection

Los equipos de seguridad modernos a menudo luchan por equilibrar la velocidad con la precisión. No puede confiar en una sola herramienta para asegurar una base de código que cambia cada hora. Una sql injection prevention and testing eficaz requiere una combinación de eficiencia automatizada e intuición humana. Si bien las herramientas automatizadas brindan velocidad, la Guía de la UC Berkeley sobre SQL Injection enfatiza que comprender los riesgos centrales como las consultas parametrizadas sigue siendo la mejor defensa para los desarrolladores. Las herramientas de Static Application Security Testing (SAST) analizan el código sin ejecutarlo, pero chocan contra una pared en entornos complejos. No pueden ver cómo fluyen los datos a través de las API de terceros o los microservicios cifrados. Esto conduce a altas tasas de False Positives que frustran a los ingenieros.

Las pruebas dinámicas de seguridad de aplicaciones (Dynamic Application Security Testing, DAST) resuelven esto atacando la aplicación mientras se está ejecutando. Imitan el comportamiento de un hacker real enviando cargas maliciosas a los endpoints activos. Según los benchmarks de la industria de 2023, DAST identifica un 30% más de vulnerabilidades explotables que SAST porque interactúa con la capa de base de datos real. Los equipos exitosos utilizan SAST para obtener feedback temprano de los desarrolladores y DAST para la validación previa a la producción. Este enfoque escalonado asegura que los fallos lógicos no lleguen a sus clientes reales.

Técnicas de pruebas manuales para profesionales de la seguridad

Los expertos en seguridad comienzan con lo básico para sondear las debilidades. Insertar una comilla simple (') o usar sintaxis de comentario (--) ayuda a revelar errores de la base de datos que no deberían ser visibles para los usuarios. No solo se prueban los campos de formulario. El fuzzing avanzado implica apuntar a las cabeceras HTTP, las cookies de sesión y las cargas útiles de la API JSON. Muchos desarrolladores olvidan sanear estos puntos de entrada ocultos. Para la inyección "Blind", donde la aplicación no devuelve datos directos, los profesionales utilizan cargas útiles de retardo de tiempo. Si inyecta un comando como pg_sleep(10) y la respuesta del servidor se retrasa exactamente 10 segundos, ha confirmado una vulnerabilidad. Las pruebas manuales son la única forma de encontrar estos fallos profundos y dependientes del contexto en su flujo de trabajo de sql injection prevention and testing.

- Error-Based Probing: Desencadenar mensajes detallados de la base de datos para mapear la estructura del backend.

- Boolean Inference: Hacer preguntas "Verdadero/Falso" a la base de datos a través de parámetros de URL para extraer datos bit a bit.

- Out-of-Band (OOB) Testing: Forzar al servidor a realizar una solicitud externa a un listener DNS o HTTP controlado.

El auge de los agentes de seguridad de IA

Para 2026, las pruebas impulsadas por IA serán el estándar para lograr una cobertura de seguridad del 100%. Los escáneres tradicionales utilizan patrones regex rígidos que no detectan variaciones sutiles en la sintaxis moderna. Los agentes de IA utilizan modelos de lenguaje grandes para comprender la lógica específica del flujo de su aplicación. Rastrean las aplicaciones 5 veces más eficazmente que las herramientas heredadas al predecir dónde es probable que los desarrolladores hayan omitido una comprobación. Estos agentes reducen los False Positives en un 45% porque verifican de forma autónoma los fallos antes de informarlos al equipo.

El cambio hacia la monitorización continua hace que los Penetration Tests puntuales sean obsoletos. Con el 85% de los equipos de software desplegando código diariamente, una comprobación de seguridad realizada el mes pasado es inútil. Los agentes de IA proporcionan una supervisión persistente escaneando cada commit en tiempo real. No solo encuentran agujeros; aprenden de sus patrones de codificación específicos para predecir dónde podría aparecer la próxima vulnerabilidad. Esta postura proactiva es la única forma de mantenerse por delante de las botnets automatizadas que escanean Internet en busca de nuevos exploits a los pocos minutos de un lanzamiento.

Integración de las pruebas de SQLi en su pipeline de DevSecOps

La seguridad no debería ser un obstáculo final. Comienza en el teclado. Desplazarse hacia la izquierda significa detectar vulnerabilidades durante la fase de commit en lugar de esperar a una auditoría posterior al lanzamiento. Para cuando el código llega a una Pull Request, debe enfrentarse a un escrutinio automatizado. Este enfoque reduce significativamente el coste de la corrección de errores. El informe "Cost of a Data Breach Report" de IBM de 2023 reveló que la identificación temprana de una brecha ahorra a las empresas una media de 1,02 millones de dólares. La automatización de la sql injection prevention and testing dentro de su flujo de trabajo garantiza que ningún desarrollador introduzca accidentalmente una puerta de entrada para los atacantes.

Los escaneos automatizados se activan cada vez que un desarrollador sube código a un repositorio. Si el sistema identifica un patrón de SQLi de alto riesgo, la compilación se interrumpe inmediatamente. Esta parada brusca impide que el 100% de las vulnerabilidades críticas conocidas lleguen a sus servidores de producción. No se trata solo de bloquear el código, sino de educar. Cuando una compilación falla, el desarrollador recibe un informe que detalla la línea de código exacta y la corrección necesaria. Este bucle de retroalimentación ayuda a los equipos a escribir código más limpio con el tiempo. En 2023, los equipos que utilizaron herramientas de seguridad integradas vieron una disminución del 40% en las vulnerabilidades recurrentes en los seis meses siguientes a la implementación.

El establecimiento de criterios de "Breaking Build" requiere un equilibrio entre velocidad y seguridad. No querrá detener la producción por False Positives de bajo riesgo, pero la inyección SQL nunca es de bajo riesgo. La categorización de SQLi como una gravedad de "Blocker" garantiza que el pipeline siga siendo un guardián fiable. Al hacer cumplir estas reglas, se crea una cultura en la que la seguridad es una responsabilidad compartida. Los desarrolladores dejan de ver la seguridad como un departamento separado y empiezan a verla como una parte estándar del proceso de control de calidad. Este cambio es esencial para mantener una cadencia de lanzamiento rápida sin comprometer la integridad de los datos del usuario.

Integración paso a paso del pipeline

Comience configurando su herramienta de CI/CD, como GitHub Actions o GitLab CI, para que llame a la API de Penetrify durante la fase de compilación. El pipeline envía su URL de staging al escáner, que ejecuta pruebas de carga útil contra todos los puntos de entrada. Una vez finalizado el escaneo, un script analiza los resultados JSON. Si la puntuación de riesgo supera su umbral, el sistema abre automáticamente un ticket en Jira o GitHub Issues. Esta automatización elimina la sobrecarga manual de la generación de informes y garantiza que la sql injection prevention and testing se mantenga constante en cada ciclo de lanzamiento. La verificación de las correcciones se convierte en un proceso de un solo clic, lo que ahorra a su equipo aproximadamente 15 horas de pruebas de regresión manuales al mes.

Monitorización de la producción en tiempo real

Incluso los mejores pipelines no pueden detectarlo todo. Las configuraciones erróneas específicas del entorno a menudo aparecen solo en entornos reales donde los permisos de la base de datos pueden diferir del staging. Un Web Application Firewall (WAF) actúa como un "parche virtual" vital, bloqueando el tráfico malicioso mientras su equipo trabaja en una solución permanente. Sin embargo, un WAF no es un sustituto de las pruebas activas. Necesita un latido de seguridad 24/7 que escanee sus activos de producción en busca de nuevas amenazas. La monitorización continua garantiza que un cambio en los permisos de la base de datos o una actualización de terceros no le deje expuesto a una brecha. Esta vigilancia constante proporciona la capa final de defensa para sus activos web críticos.

Escalando la seguridad con la plataforma impulsada por IA de Penetrify

Los ciclos de desarrollo modernos se mueven demasiado rápido para que las auditorías de seguridad tradicionales puedan seguir el ritmo. Mientras que el Penetration Testing manual normalmente requiere de 14 a 21 días para entregar un solo informe, la plataforma impulsada por IA de Penetrify completa evaluaciones integrales de OWASP Top 10 en menos de 15 minutos. Esta velocidad es crítica para una sql injection prevention and testing efectiva porque las bases de código modernas cambian a diario. Esperar semanas para que una firma manual encuentre una vulnerabilidad significa que tus datos permanecen expuestos durante más de 300 horas. Penetrify automatiza la detección de fallos de inyección complejos simulando el comportamiento de un atacante del mundo real, asegurando que cada consulta SQL sea analizada al instante contra cargas maliciosas.

Las firmas manuales tradicionales a menudo cobran entre $15,000 y $30,000 por un solo compromiso. Penetrify proporciona monitorización continua 24/7 a una fracción de ese costo. Al reemplazar la mano de obra manual dirigida por humanos con agentes autónomos de IA, las organizaciones reducen su gasto en seguridad en un 70% al tiempo que aumentan la frecuencia de sus evaluaciones. Ya no se trata de un chequeo una vez al año. Se trata de una presencia de seguridad persistente que monitorea tus entornos de producción y pruebas cada vez que envías una nueva actualización a tu repositorio.

Los informes en tiempo real cambian la forma en que los equipos manejan la remediación. En lugar de recibir un PDF estático dos semanas después de que se encontró una vulnerabilidad, los desarrolladores reciben alertas instantáneas a través de paneles integrados. Este ciclo de retroalimentación inmediato permite una rápida aplicación de parches antes de que un fallo pueda ser explotado por actores externos. Penetrify proporciona datos claros y procesables que muestran exactamente dónde se encuentra la vulnerabilidad, qué llamada de base de datos específica está en riesgo y cómo corregir la lógica del código subyacente.

Por qué los agentes de IA son mejores que los escáneres estándar

Los escáneres heredados a menudo desencadenan miles de False Positives, lo que lleva a una fatiga de escaneo debilitante donde los desarrolladores eventualmente ignoran las alertas críticas. Los agentes de IA de Penetrify son conscientes del contexto. No solo buscan patrones simples; entienden la lógica del flujo de datos de tu aplicación. Esta inteligencia de alto nivel permite a la plataforma validar los hallazgos a través de una explotación segura y simulada. Debido a este enfoque sofisticado, Penetrify identifica las vulnerabilidades de SQLi con una tasa de precisión del 99%, lo que garantiza que tu equipo solo se centre en las amenazas genuinas que requieren atención inmediata.

Comenzando con la seguridad continua

Configurar tu primera auditoría integral toma menos de 5 minutos. No necesitas ser un experto en seguridad para configurar la plataforma. Puedes personalizar fácilmente la intensidad y la frecuencia del escaneo, eligiendo inspecciones más profundas para los niveles de aplicación de alto riesgo que manejan datos confidenciales de los clientes, mientras mantienes controles más ligeros para las herramientas internas. Esta flexibilidad asegura que tu estrategia de sql injection prevention and testing se escale a medida que tu infraestructura crece. Asegura tu aplicación hoy mismo con el Penetration Testing automatizado de Penetrify y pasa de la aplicación reactiva de parches a una postura de defensa proactiva impulsada por la IA.

La seguridad no debería ser un cuello de botella para la innovación. Al aprovechar los agentes de IA, las empresas pueden mantener un estándar de seguridad riguroso sin ralentizar sus ciclos de lanzamiento. Penetrify cierra la brecha entre la implementación rápida y la protección robusta, ofreciendo la tranquilidad que viene con saber que tu aplicación se prueba contra las últimas amenazas todos los días. La era de esperar informes manuales ha terminado; la seguridad autónoma es el nuevo estándar para la web moderna.

Asegura tu estrategia de seguridad de datos para el futuro

Asegurar tus datos en 2026 requiere más que una validación de entrada básica. Has visto que la moderna sql injection prevention and testing depende de un enfoque de "shift-left" donde la seguridad vive dentro del pipeline de DevSecOps en lugar de como un obstáculo final. Al combinar consultas parametrizadas con detección impulsada por IA, los equipos ahora neutralizan las amenazas antes de que lleguen a producción. Las pruebas manuales no pueden seguir el ritmo de los ciclos de implementación rápidos de 2026.

Penetrify cambia el juego para los equipos de ingeniería. La plataforma detecta vulnerabilidades de OWASP Top 10 en menos de 5 minutos; sus agentes de IA reducen los False Positives en un 90% en comparación con los escáneres heredados. Esta precisión asegura que tus desarrolladores se centren en la creación de funciones en lugar de perseguir fantasmas. Más de 1,200 equipos de desarrollo confían en esta monitorización continua para mantener una postura de seguridad reforzada todos los días.

Comienza tu evaluación automatizada de SQL injection con Penetrify

Toma el control de tu ciclo de vida de seguridad hoy mismo. Tus datos son tu activo más valioso; protégelos con las herramientas más inteligentes disponibles.

Preguntas frecuentes

¿Cuál es la forma más efectiva de prevenir la inyección SQL?

Utiliza sentencias preparadas con consultas parametrizadas para eliminar el 99% de los riesgos de SQL injection. Este método separa el código SQL de los datos proporcionados por el usuario, por lo que la base de datos trata las entradas como valores literales en lugar de comandos ejecutables. Según OWASP, esta es la defensa principal. Asegura que incluso si un atacante introduce un comando como "OR 1=1", el sistema lo procese como una simple cadena en lugar de una consulta.

¿Puede un ORM prevenir completamente las vulnerabilidades de SQL injection?

Un Object-Relational Mapper (ORM) reduce el riesgo, pero no garantiza una protección del 100%. Si bien herramientas como Hibernate o Entity Framework utilizan parámetros de forma predeterminada, los desarrolladores a menudo introducen fallos mediante el uso de consultas SQL sin procesar para uniones complejas. Un estudio de 2023 realizado por Synopsys encontró que el 35% de las aplicaciones que utilizan ORM todavía contenían fallos de inyección debido a una configuración incorrecta o anulaciones manuales. Aún debes auditar tu código con regularidad.

¿En qué se diferencia el testing automatizado de SQLi del Penetration Testing manual?

Las pruebas automatizadas utilizan algoritmos para escanear miles de endpoints en minutos, mientras que las pruebas manuales involucran a un experto humano que busca fallas lógicas complejas. La automatización detecta errores comunes como la falta de sanitización, pero los testers manuales encuentran un 20% más de vulnerabilidades sofisticadas "fuera de banda". Para una prevención y pruebas integrales de SQL Injection, debe combinar ambos métodos para asegurarse de que no queden casos extremos ocultos en su entorno de producción.

¿Es la validación de entrada suficiente para detener todos los ataques de SQL Injection?

La validación de entrada es una defensa secundaria que no debería ser su única protección. Filtra caracteres maliciosos obvios como las comillas simples, pero los atacantes evaden estos filtros utilizando la codificación hexadecimal o diferentes conjuntos de caracteres. Los datos del informe DBIR de Verizon de 2022 muestran que el 40% de las brechas exitosas ocurrieron a pesar de los filtros de validación básicos. Deberá combinar la validación con consultas parametrizadas para construir una postura de seguridad verdaderamente resiliente.

¿Qué sucede si un ataque de SQL Injection tiene éxito?

Un ataque exitoso permite a los hackers robar datos confidenciales de usuarios, modificar registros o incluso obtener el control administrativo total sobre su servidor. En 2021, la brecha de Ubiquiti demostró cómo los atacantes podían usar estas fallas para acceder a las credenciales de millones de usuarios. Más allá de la pérdida de datos, un solo exploit puede conducir a una caída del 15% en el precio de las acciones o un daño permanente a la reputación de su marca.

¿Con qué frecuencia debo escanear mi aplicación web en busca de vulnerabilidades SQLi?

Debe ejecutar escaneos automatizados durante cada implementación de CI/CD o al menos una vez cada 30 días. El informe State of Software Security de 2023 indica que las aplicaciones escaneadas semanalmente corrigen las fallas 2.5 veces más rápido que las escaneadas anualmente. La prevención y las pruebas regulares de SQL Injection garantizan que los nuevos cambios de código no introduzcan vulnerabilidades que se hayan parcheado previamente o que no existieran en versiones anteriores de la aplicación.

¿Penetrify realiza pruebas de Blind SQL Injection?

Penetrify identifica Blind SQL Injection analizando los retrasos basados en el tiempo y los cambios de respuesta booleanos en su aplicación. Nuestro motor envía más de 500 payloads especializados para detectar si una base de datos está filtrando información a través de señales indirectas. Dado que el 60% de las vulnerabilidades SQLi modernas son "ciegas" y no devuelven mensajes de error directos, este sondeo profundo automatizado es esencial para identificar riesgos ocultos que los escáneres estándar a menudo pasan por alto.

¿Cuál es la diferencia entre SAST y DAST en las pruebas de SQLi?

SAST (Static Application Security Testing) examina su código fuente sin ejecutarlo, mientras que DAST (Dynamic Application Security Testing) ataca la aplicación en vivo desde el exterior. SAST encuentra el 80% de los errores de codificación al principio del ciclo de desarrollo, pero DAST es mejor para encontrar problemas de configuración en el entorno de alojamiento. El uso de ambos asegura que detecte fallas en la lógica y en la instancia de ejecución real de su software.